Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Sentinel je řešení siem (Security Information and Event Management) nativní pro cloud, které dokáže ingestovat, spravovat a spravovat analýzu hrozeb z mnoha zdrojů.

Důležité

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel v Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud v Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Úvod do analýzy hrozeb

Analýza kybernetických hrozeb (CTI) je informace, která popisuje stávající nebo potenciální hrozby pro systémy a uživatele. Tato inteligence má mnoho podob, například písemné zprávy, které podrobně uvádějí motivaci, infrastrukturu a techniky konkrétního aktéra hrozby. Může to být také konkrétní pozorování IP adres, domén, hodnot hash souborů a dalších artefaktů spojených se známými kybernetickými hrozbami.

Organizace používají CTI k poskytování základního kontextu neobvyklých aktivit, aby pracovníci zabezpečení mohli rychle podniknout kroky k ochraně svých lidí, informací a prostředků. Cti můžete získat z mnoha míst, například:

- Opensourcové datové kanály

- Komunity sdílení analýzy hrozeb

- Informační kanály komerčního zpravodajství

- Místní informace shromážděné během vyšetřování zabezpečení v rámci organizace

U řešení SIEM, jako jsou Microsoft Sentinel, jsou nejběžnějšími formami CTI indikátory hrozeb, které se také označují jako indikátory ohrožení (IOC) nebo indikátory útoku. Indikátory hrozeb jsou data, která přidružují pozorované artefakty, jako jsou adresy URL, hodnoty hash souborů nebo IP adresy, se známými aktivitami hrozeb, jako jsou phishing, botnety nebo malware. Tato forma analýzy hrozeb se často označuje jako taktická analýza hrozeb. Používá se u produktů zabezpečení a automatizace ve velkém měřítku, aby detekovala potenciální hrozby pro organizaci a chránila se před nimi.

Další omezující vlastnost analýzy hrozeb představuje aktéry hrozeb, jejich techniky, taktiky a postupy (TTP), jejich infrastrukturu a identity jejich obětí. Microsoft Sentinel podporuje správu těchto omezujících aspektů společně s IOC, vyjádřenou pomocí standardu open source pro výměnu CTI známého jako STIX (Structured Threat Information Expression). Analýza hrozeb vyjádřená jako objekty STIX zlepšuje interoperabilitu a umožňuje organizacím efektivněji lovit. Pomocí objektů STIX analýzy hrozeb v Microsoft Sentinel detekujte škodlivé aktivity zjištěné ve vašem prostředí a poskytněte úplný kontext útoku, který informuje o rozhodnutích o reakci.

Následující tabulka popisuje aktivity potřebné k co nejlepší integraci analýzy hrozeb (TI) v Microsoft Sentinel:

| Akce | Popis |

|---|---|

| Uložení analýzy hrozeb v pracovním prostoru Microsoft Sentinel |

|

| Správa analýzy hrozeb |

|

| Použití analýzy hrozeb |

|

Analýza hrozeb také poskytuje užitečný kontext v jiných Microsoft Sentinel prostředích, jako jsou poznámkové bloky. Další informace najdete v tématu Začínáme s poznámkovými bloky a MSTICPy.

Poznámka

Informace o dostupnosti funkcí v cloudech státní správy USA najdete v tabulkách Microsoft Sentinel v tématu Dostupnost cloudových funkcí pro zákazníky státní správy USA.

Import a propojení analýzy hrozeb

Většina analýzy hrozeb se importuje prostřednictvím datových konektorů nebo rozhraní API. Nakonfigurujte pravidla příjmu dat pro datové konektory, abyste snížili šum a zajistili optimalizaci informačních kanálů inteligentních funkcí. Tady jsou dostupná řešení pro Microsoft Sentinel.

- Analýza hrozeb v programu Microsoft Defender datový konektor pro ingestování analýzy hrozeb Microsoftu

- Analýza hrozeb – datový konektor TAXII pro standardní informační kanály STIX/TAXII

- Rozhraní API pro nahrávání analýzy hrozeb pro integrované a kurátorované informační kanály TI s využitím rozhraní REST API pro připojení (nevyžaduje datový konektor)

- Datový konektor Platformy analýzy hrozeb také připojuje informační kanály TI pomocí starší verze rozhraní REST API, ale je na cestě k vyřazení z provozu.

Tato řešení používejte v libovolné kombinaci v závislosti na tom, kde vaše organizace využívá analýzu hrozeb. Všechny tyto datové konektory jsou k dispozici v centru Obsahu jako součást řešení analýzy hrozeb . Další informace o tomto řešení najdete v Azure položce Analýza hrozeb na Marketplace.

Podívejte se také na tento katalog integrací analýzy hrozeb, které jsou k dispozici s Microsoft Sentinel.

Přidání analýzy hrozeb do Microsoft Sentinel pomocí datového konektoru Analýzy hrozeb Defenderu

Přeneste do pracovního prostoru Microsoft Sentinel veřejné, opensourcové a vysoce věrné vstupně-výstupní kódy ioC vygenerované Funkcí hrozeb Defenderu pomocí datových konektorů Analýzy hrozeb v Programu Defender. Díky jednoduchému nastavení jedním kliknutím můžete k monitorování, upozorňování a proaktivnímu vyhledávání používat analýzu hrozeb ze standardních a prémiových datových konektorů analýzy hrozeb Defenderu.

K dispozici jsou dvě verze datového konektoru: Standard a Premium. K dispozici je také volně dostupné pravidlo analýzy hrozeb Defenderu, které poskytuje ukázku toho, co poskytuje prémiový datový konektor Analýzy hrozeb v Programu Defender. Při shodných analytických možnostech se ale do vašeho prostředí ingestují jenom indikátory, které odpovídají pravidlu.

Prémiový datový konektor analýzy hrozeb Defenderu ingestuje open source inteligentní funkce rozšířené Microsoftem a kurátorované IOC od Microsoftu. Tyto prémiové funkce umožňují analýzu více zdrojů dat s větší flexibilitou a porozuměním této analýze hrozeb. Tady je tabulka, která ukazuje, co můžete očekávat, když licencujete a povolíte verzi Premium.

| Zdarma | Premium |

|---|---|

| Veřejné vstupně-výstupní operace | |

| Open source inteligentní funkce (OSINT) | |

| Vstupně-výstupní operace Microsoftu | |

| OSINT s rozšířením Microsoftu |

Další informace najdete v následujících článcích:

- Informace o tom, jak získat licenci Premium a prozkoumat všechny rozdíly mezi verzí Standard a Premium, najdete v tématu Prozkoumání licencí analýzy hrozeb v programu Defender.

- Další informace o bezplatném prostředí analýzy hrozeb Defenderu najdete v tématu Představení bezplatného prostředí analýzy hrozeb Defenderu pro Microsoft Defender XDR.

- Informace o tom, jak povolit analýzu hrozeb v programu Defender a prémiové datové konektory Analýzy hrozeb v programu Defender, najdete v tématu Povolení datového konektoru analýzy hrozeb v programu Defender.

- Další informace o párování analýz najdete v tématu Použití odpovídajících analýz k detekci hrozeb.

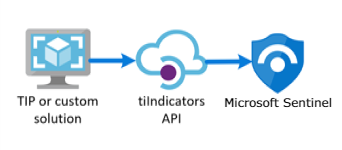

Přidání analýzy hrozeb do Microsoft Sentinel pomocí rozhraní API pro nahrávání

Mnoho organizací používá řešení platformy pro analýzu hrozeb (TIP) k agregaci informačních kanálů indikátorů hrozeb z různých zdrojů. V agregovaném informačním kanálu jsou data kurátorována tak, aby se použila pro řešení zabezpečení, jako jsou síťová zařízení, řešení EDR/XDR nebo siemy, jako jsou Microsoft Sentinel. Pomocí rozhraní API pro nahrávání můžete tato řešení použít k importu objektů STIX analýzy hrozeb do Microsoft Sentinel.

Nové rozhraní API pro nahrávání nevyžaduje datový konektor a nabízí následující vylepšení:

- Pole indikátorů hrozeb jsou založená na standardizovaném formátu STIX.

- Aplikace Microsoft Entra vyžaduje roli přispěvatele Microsoft Sentinel.

- Koncový bod požadavku rozhraní API je vymezený na úrovni pracovního prostoru. Požadovaná Microsoft Entra oprávnění aplikace umožňují podrobné přiřazení na úrovni pracovního prostoru.

Další informace najdete v tématu Připojení platformy analýzy hrozeb pomocí rozhraní API pro nahrávání.

Přidání analýzy hrozeb do Microsoft Sentinel pomocí datového konektoru platformy Threat Intelligence Platform

Poznámka

Tento datový konektor je zastaralý.

Podobně jako rozhraní API pro nahrávání používá datový konektor platformy analýzy hrozeb rozhraní API, které umožňuje tipu nebo vlastnímu řešení odesílat analýzu hrozeb do Microsoft Sentinel. Tento datový konektor je však omezen pouze na indikátory a je zastaralý. Využijte optimalizace, které rozhraní API pro nahrávání nabízí.

Datový konektor TIP používá rozhraní MICROSOFT Graph Security tiIndicators API , které nepodporuje jiné objekty STIX. Použijte ho s libovolným vlastním tipem, který komunikuje s rozhraním API tiIndicators a odesílá indikátory do Microsoft Sentinel (a do dalších řešení zabezpečení od Microsoftu, jako je Defender XDR).

Další informace o řešeních TIP integrovaných s Microsoft Sentinel najdete v tématu Integrované produkty platformy analýzy hrozeb. Další informace najdete v tématu Připojení platformy analýzy hrozeb k Microsoft Sentinel.

Přidání analýzy hrozeb do Microsoft Sentinel pomocí datového konektoru Analýza hrozeb – TAXII

Nejrozšířenějším oborovým standardem pro přenos analýzy hrozeb je kombinace datového formátu STIX a protokolu TAXII. Pokud vaše organizace získává analýzu hrozeb z řešení, která podporují aktuální verzi STIX/TAXII (2.0 nebo 2.1), pomocí datového konektoru Analýza hrozeb – TAXII přeneste analýzu hrozeb do Microsoft Sentinel. Pomocí datového konektoru Analýza hrozeb – TAXII má Microsoft Sentinel integrovaného klienta TAXII, který importuje analýzu hrozeb ze serverů TAXII 2.x.

Import analýzy hrozeb ve formátu STIX do Microsoft Sentinel ze serveru TAXII:

- Získejte ID kořene a id kolekce rozhraní API serveru TAXII.

- Povolte datový konektor Analýza hrozeb – TAXII v Microsoft Sentinel.

Další informace najdete v tématu Připojení Microsoft Sentinel k informačním kanálům analýzy hrozeb STIX/TAXII.

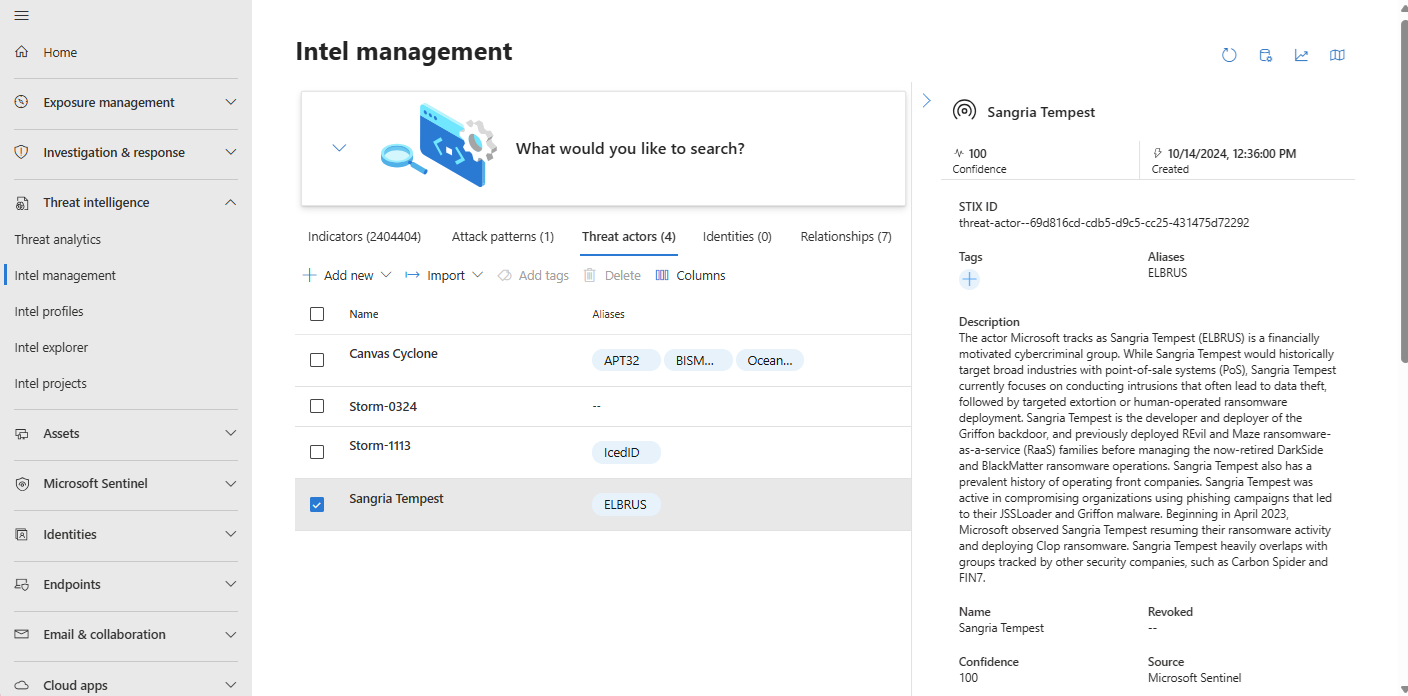

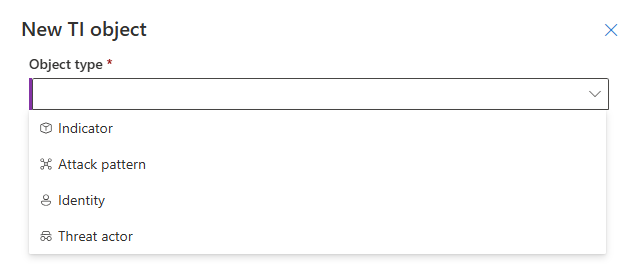

Vytváření a správa analýzy hrozeb

Analýza hrozeb využívající Microsoft Sentinel se spravuje vedle Analýza hrozeb v programu Microsoft Defender (MDTI) a Analýzy hrozeb na portálu Microsoft Defender.

Poznámka

K analýze hrozeb v Azure Portal stále přistupujete z Microsoft Sentinel>Správa> hrozeb.

Dvěma nejběžnějšími úlohami analýzy hrozeb je vytvoření nové analýzy hrozeb související s vyšetřováním zabezpečení a přidávání značek. Rozhraní pro správu zjednodušuje ruční proces kurátorování informací o jednotlivých hrozbách pomocí několika klíčových funkcí.

- Nakonfigurujte pravidla příjmu dat pro optimalizaci informací o hrozbách ze zdrojů datových konektorů.

- Při vytváření nových objektů STIX definujte relace.

- Spravujte existující ti pomocí tvůrce relací.

- Zkopírujte společná metadata z nového nebo existujícího objektu TI pomocí duplicitní funkce.

- Přidejte k objektům značky volného tvaru pomocí vícenásobného výběru.

V Microsoft Sentinel jsou k dispozici následující objekty

| Objekt STIX | Popis |

|---|---|

| Aktér hrozeb | Objekty herců hrozeb popisují motivaci, propracovanost a úrovně prostředků od skriptů až po národní státy. |

| Vzor útoku | Známé také jako techniky, taktiky a postupy, vzorce útoku popisují konkrétní komponentu útoku a mitre ATT&fázi CK, ve které se používá. |

| Indikátor |

Domain name, URL, IPv4 address, IPv6 addressaFile hashesX509 certificates slouží k ověření identity zařízení a serverů pro zabezpečenou komunikaci přes internet.

JA3 otisky prstů jsou jedinečné identifikátory generované procesem handshake tls/SSL. Pomáhají při identifikaci konkrétních aplikací a nástrojů používaných v síťovém provozu, což usnadňuje detekci škodlivých aktivitJA3S otisky prstů a rozšiřují možnosti JA3 tím, že do procesu otisku prstů zahrnují také vlastnosti specifické pro server. Toto rozšíření poskytuje komplexnější pohled na síťový provoz a pomáhá identifikovat hrozby na straně klienta i serveru.

User agents poskytuje informace o klientském softwaru, který vytváří požadavky na server, jako je prohlížeč nebo operační systém. Jsou užitečné při identifikaci a profilaci zařízení a aplikací přistupujících k síti. |

| Identita | Popište oběti, organizace a další skupiny nebo jednotlivce spolu s obchodními odvětvími, které jsou s nimi nejvíce spojené. |

| Vztah | Vlákna, která propojují analýzu hrozeb a pomáhají navazovat připojení mezi různorodými signály a datovými body, jsou popsána pomocí relací. |

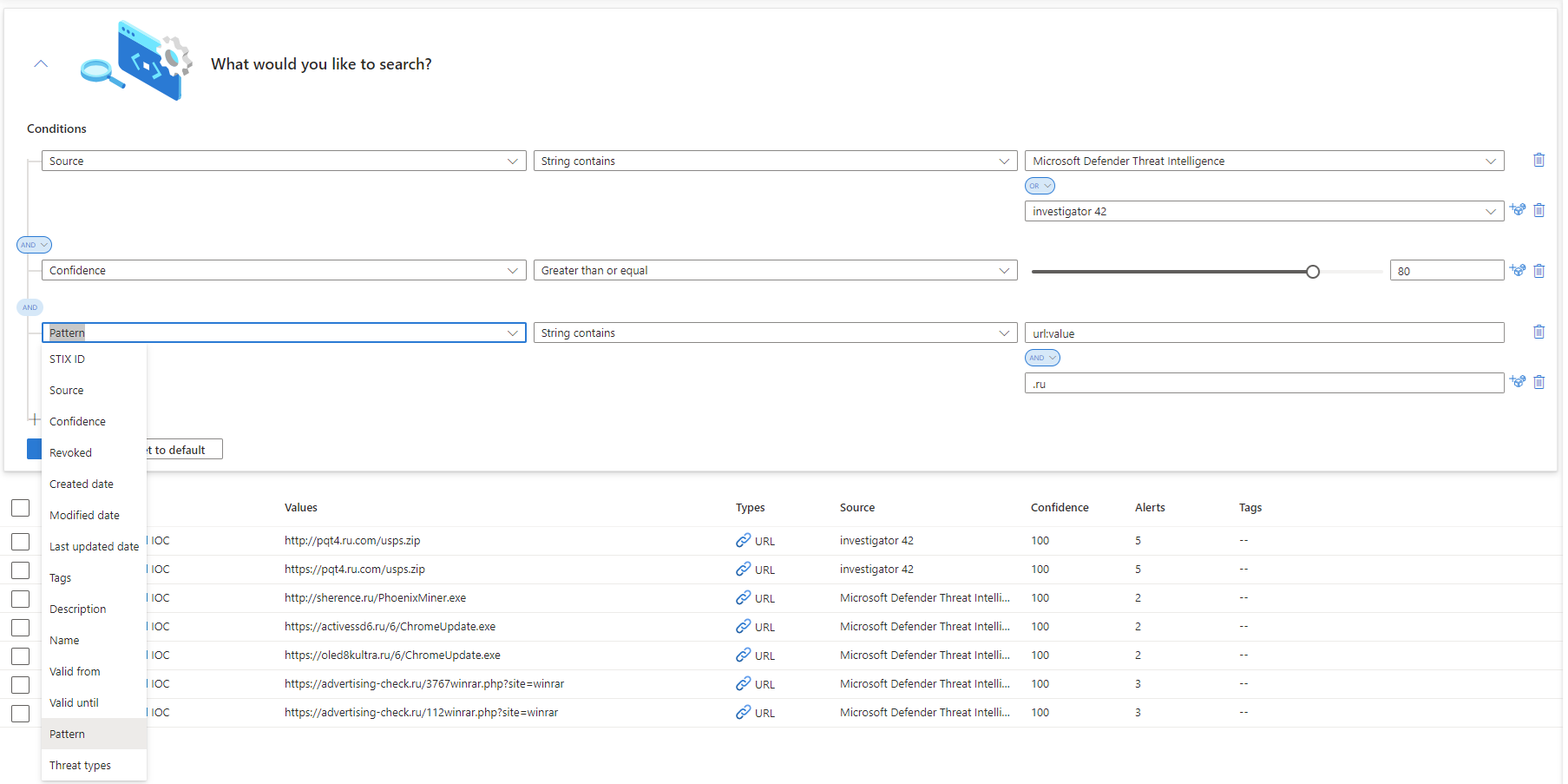

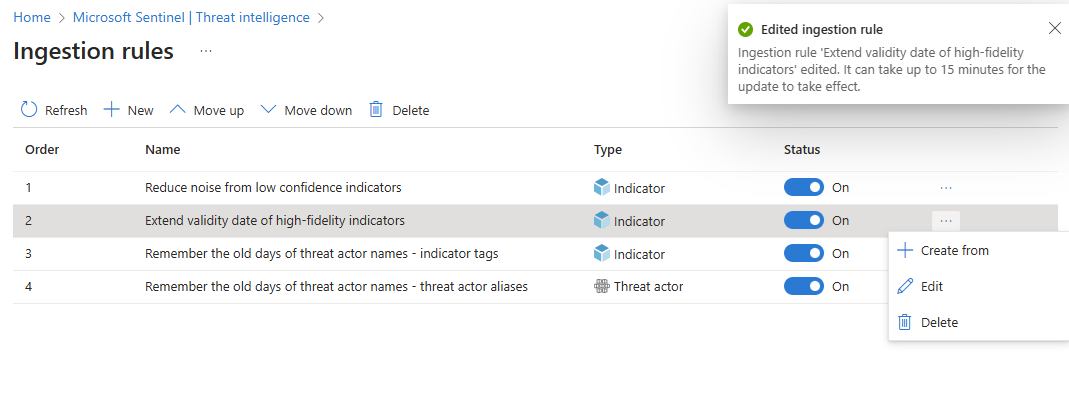

Konfigurace pravidel příjmu dat

Analýzu hrozeb z datových konektorů můžete optimalizovat filtrováním a vylepšením objektů před jejich doručením do vašeho pracovního prostoru. Pravidla příjmu dat se vztahují pouze na datové konektory a neovlivňují analýzu hrozeb přidanou prostřednictvím rozhraní API pro nahrávání nebo ručně vytvořenou. Pravidla příjmu dat aktualizují atributy nebo úplně vyfiltrují objekty. V následující tabulce jsou uvedeny některé případy použití:

| Případ použití pravidla příjmu dat | Popis |

|---|---|

| Snížení šumu | Odfiltrujte staré analýzy hrozeb, které se neaktualizují po dobu šesti měsíců a mají také nízkou spolehlivost. |

| Prodloužit datum platnosti | Zvyšte vysokou věrnost IOC z důvěryhodných zdrojů prodloužením jejich Valid until platnosti o 30 dnů. |

| Vzpomeňte si na staré časy | Nová taxonomie aktérů hrozeb je skvělá, ale někteří analytici chtějí mít jistotu, že označí stará jména. |

Při používání pravidel příjmu dat mějte na paměti následující tipy:

- Všechna pravidla platí v pořadí. Ingestované objekty analýzy hrozeb budou zpracovány jednotlivými pravidly, dokud

Deletenebude provedena akce. Pokud se s objektem neprovedou žádné akce, ingestuje se ze zdroje tak, jak je. - Akce

Deleteznamená, že objekt analýzy hrozeb se pro příjem přeskočí, což znamená, že se odebere z kanálu. Žádné předchozí verze již ingestované objektu nejsou ovlivněny. - Platnost nových a upravených pravidel trvá až 15 minut.

Další informace najdete v tématu Práce s pravidly příjmu analýzy hrozeb.

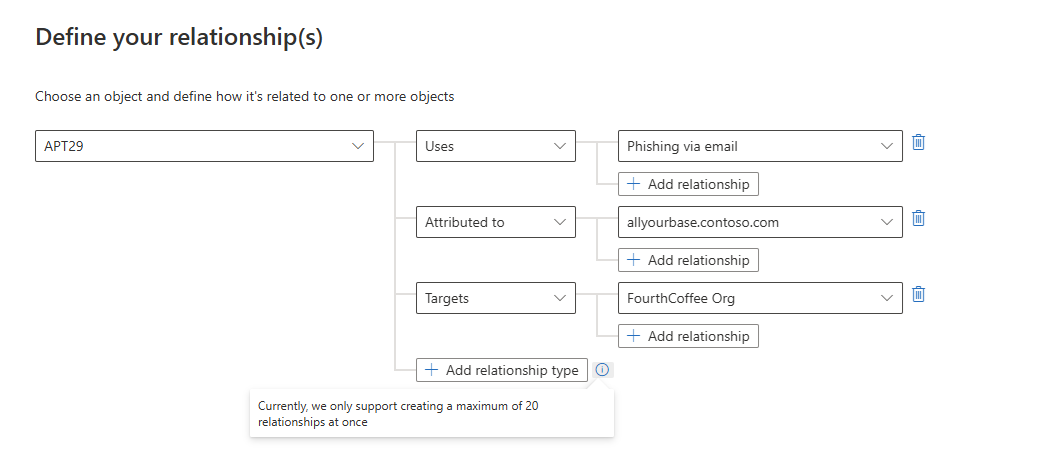

Vytvoření relací

Detekci hrozeb a reakci na ně můžete vylepšit vytvořením připojení mezi objekty pomocí tvůrce vztahů. V následující tabulce jsou uvedeny některé případy použití:

| Případ použití relace | Popis |

|---|---|

| Připojení objektu actor hrozby ke vzoru útoku | Objekt actor APT29 hrozby použije vzor Phishing via Email útoku k získání počátečního přístupu. |

| Propojení indikátoru s aktérem hrozby | Indikátor allyourbase.contoso.com domény je přiřazen objektu actor APT29hrozby . |

| Přidružení identity (oběti) ke vzoru útoku | Model Phishing via Email útoku cílí na FourthCoffee organizaci. |

Následující obrázek ukazuje, jak tvůrce relací propojuje všechny tyto případy použití.

Řízení analýzy hrozeb

Nakonfigurujte, které objekty TI můžete sdílet s odpovídajícími cílovými skupinami, a to určením úrovně citlivosti s názvem Traffic Light Protocol (TLP).

| Barva TLP | Citlivost |

|---|---|

| Bílé | Informace je možné sdílet volně a veřejně bez jakýchkoli omezení. |

| Zelené | Informace je možné sdílet s partnerskými a partnerskými organizacemi v rámci komunity, ale ne veřejně. Je určená pro širší publikum v rámci komunity. |

| Amber | Informace se dají sdílet s členy organizace, ale ne veřejně. Je určená k použití v rámci organizace k ochraně citlivých informací. |

| Červené | Informace jsou vysoce citlivé a neměly by se sdílet mimo konkrétní skupinu nebo schůzku, kde byly původně zveřejněny. |

Nastavte hodnoty TLP pro objekty TI v uživatelském rozhraní při jejich vytváření nebo úpravách. Nastavení TLP prostřednictvím rozhraní API je méně intuitivní a vyžaduje výběr jednoho ze čtyř marking-definition identifikátorů GUID objektů. Další informace o konfiguraci TLP prostřednictvím rozhraní API najdete v tématu object_marking_refs v části Společné vlastnosti rozhraní API pro nahrávání.

Dalším způsobem, jak spravovat TI, je použití značek. Označování analýzy hrozeb představuje rychlý způsob, jak objekty seskupit, aby se daly snadněji najít. Obvykle můžete použít značky související s konkrétním incidentem. Pokud ale objekt představuje hrozby od určitého známého aktéra nebo dobře známé útočné kampaně, zvažte vytvoření relace místo značky. Jakmile vyhledáte a vyfiltrujete analýzu hrozeb, se kterou chcete pracovat, označte je jednotlivě nebo vícenásobným výběrem a označte je všechny najednou. Vzhledem k tomu, že označování je bezplatné, vytvořte pro značky analýzy hrozeb standardní zásady vytváření názvů.

Další informace najdete v tématu Práce s analýzou hrozeb v Microsoft Sentinel.

Zobrazení analýzy hrozeb

Prohlédněte si analýzu hrozeb z rozhraní pro správu nebo pomocí dotazů:

V rozhraní pro správu můžete pomocí rozšířeného vyhledávání řadit a filtrovat objekty analýzy hrozeb bez nutnosti psát dotaz Log Analytics.

Pomocí dotazů můžete zobrazit analýzu hrozeb z protokolů v Azure Portal nebo rozšířené proaktivní vyhledávání na portálu Defender.

V obou směrech se v tabulce

ThreatIntelligenceIndicatorve schématu Microsoft Sentinel ukládají všechny indikátory Microsoft Sentinel hrozeb. Tato tabulka je základem pro dotazy analýzy hrozeb prováděné jinými funkcemi Microsoft Sentinel, jako jsou analýzy, dotazy proaktivního vyhledávání a sešity.

Důležité

3. dubna 2025 jsme ve veřejné verzi preview přidali dvě nové tabulky, které podporují schémata ukazatelů a objektů STIX: ThreatIntelIndicators a ThreatIntelObjects. Microsoft Sentinel bude do těchto nových tabulek ingestovat všechny analýzy hrozeb a do starší ThreatIntelligenceIndicator tabulky bude ingestovat stejná data až do 31. července 2025.

Nezapomeňte do 31. července 2025 aktualizovat vlastní dotazy, analytická a detekční pravidla, sešity a automatizaci tak, aby používaly nové tabulky. Po tomto datu přestane Microsoft Sentinel ingestovat data do starší tabulkyThreatIntelligenceIndicator. Aktualizujeme všechna předem aktualizovaná řešení analýzy hrozeb v centru Content, abychom mohli využívat nové tabulky. Další informace o nových schématech tabulek najdete v tématech ThreatIntelIndicators a ThreatIntelObjects.

Informace o používání a migraci do nových tabulek najdete v tématu Práce s objekty STIX za účelem vylepšení analýzy hrozeb a proaktivního vyhledávání hrozeb v Microsoft Sentinel (Preview).

Životní cyklus analýzy hrozeb

Microsoft Sentinel ukládá data analýzy hrozeb do tabulek analýzy hrozeb a automaticky znovu všechna data každých sedm až 10 dnů za účelem optimalizace efektivity dotazů.

Když je indikátor vytvořen, aktualizován nebo odstraněn, Microsoft Sentinel vytvoří novou položku v tabulkách. V rozhraní pro správu se zobrazí pouze aktuální indikátor. Microsoft Sentinel deduplikuje indikátory na Id základě vlastnosti (IndicatorIdvlastnost ve starší verziThreatIntelligenceIndicator) a vybere indikátor s nejnovějším TimeGenerated[UTC]parametrem .

Vlastnost Id je zřetězení hodnoty --- kódování SourceSystem base64 (tři pomlčky) a stixId hodnoty (což je Data.Id hodnota).

Zobrazení geografické polohy a rozšiřování dat uživatelem (Public Preview)

Společnost Microsoft rozšiřuje indikátory IP adres a domény o další GeoLocation údaje a WhoIs poskytuje tak další kontext pro šetření, kde se vybraný IOC nachází.

Zobrazení GeoLocation a WhoIs data v podokně Analýza hrozeb pro tyto typy indikátorů hrozeb importovaných do Microsoft Sentinel

Data můžete například použít GeoLocation k vyhledání informací, jako je organizace, země nebo oblast pro indikátor IP adresy. Data můžete použít WhoIs k vyhledání dat, jako je registrátor, a k záznamu o vytváření dat z indikátoru domény.

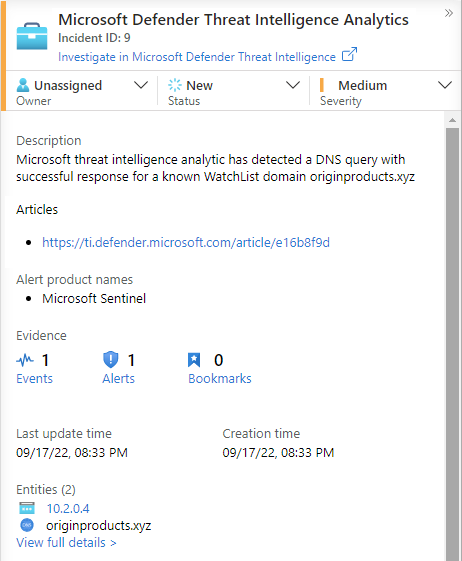

Detekce hrozeb pomocí analýzy indikátorů hrozeb

Nejdůležitějším případem použití analýzy hrozeb v řešeních SIEM, jako je Microsoft Sentinel, je zapnutí analytických pravidel pro detekci hrozeb. Tato pravidla založená na ukazatelích porovnávají nezpracované události z vašich zdrojů dat s indikátory hrozeb a detekují bezpečnostní hrozby ve vaší organizaci. V Microsoft Sentinel Analytics vytváříte analytická pravidla založená na dotazech, které běží podle plánu a generují výstrahy zabezpečení. Společně s konfiguracemi určují, jak často se má pravidlo spouštět, jaký druh výsledků dotazu by měl generovat výstrahy a incidenty zabezpečení a případně kdy se má aktivovat automatizovaná odpověď.

I když můžete vždy vytvářet nová analytická pravidla od začátku, Microsoft Sentinel poskytuje sadu předdefinovaných šablon pravidel vytvořených techniky zabezpečení Microsoftu, které využívají indikátory hrozeb. Tyto šablony jsou založené na typu indikátorů hrozeb (doména, e-mail, hodnota hash souboru, IP adresa nebo adresa URL) a událostech zdroje dat, které chcete porovnat. Každá šablona obsahuje seznam požadovaných zdrojů potřebných pro fungování pravidla. Tyto informace usnadňují určení, jestli jsou potřebné události již importovány do Microsoft Sentinel.

Ve výchozím nastavení se při aktivaci těchto předdefinovaných pravidel vytvoří upozornění. V Microsoft Sentinel výstrahy generované z analytických pravidel také generují incidenty zabezpečení. V nabídce Microsoft Sentinel v části Správa hrozeb vyberte Incidenty. Incidenty jsou to, co týmy pro operace zabezpečení určují a prošetřují, aby určily vhodné reakce. Další informace najdete v tématu Kurz: Zkoumání incidentů pomocí Microsoft Sentinel.

Další informace o používání indikátorů hrozeb v analytických pravidlech najdete v tématu Použití analýzy hrozeb k detekci hrozeb.

Microsoft poskytuje přístup ke své analýze hrozeb prostřednictvím analytického pravidla analýzy hrozeb v programu Defender. Další informace o tom, jak využít toto pravidlo, které generuje vysoce věrná upozornění a incidenty, najdete v tématu Použití odpovídajících analýz k detekci hrozeb.

Sešity poskytují přehledy o analýze hrozeb

Sešity poskytují výkonné interaktivní řídicí panely, které vám poskytnou přehled o všech aspektech Microsoft Sentinel a analýza hrozeb není výjimkou. Pomocí integrovaného sešitu analýzy hrozeb vizualizovat klíčové informace o analýze hrozeb. Přizpůsobte si sešit podle svých obchodních potřeb. Vytvářejte nové řídicí panely kombinováním mnoha zdrojů dat, které vám pomůžou vizualizovat data jedinečnými způsoby.

Vzhledem k tomu, že Microsoft Sentinel sešity jsou založené na sešitech Azure Monitor, je již k dispozici rozsáhlá dokumentace a mnoho dalších šablon. Další informace najdete v tématu Vytváření interaktivních sestav pomocí sešitů Azure Monitor.

K dispozici je také bohatý zdroj pro sešity Azure Monitor na GitHubu, kde si můžete stáhnout další šablony a přispívat vlastními šablonami.

Další informace o používání a přizpůsobení sešitu analýzy hrozeb najdete v tématu Vizualizace analýzy hrozeb pomocí sešitů.

Související obsah

V tomto článku jste se dozvěděli o možnostech analýzy hrozeb využívajících Microsoft Sentinel. Další informace najdete v následujících článcích: