Obnovení pracovního prostoru Synapse Analytics po převodu předplatného do jiného adresáře Microsoft Entra (tenanta)

Tento článek popisuje, jak obnovit pracovní prostor Synapse Analytics po převodu svého předplatného do jiného adresáře Microsoft Entra. Po převodu předplatného do jiného adresáře Microsoft Entra (tenanta) nebude pracovní prostor Synapse Analytics přístupný.

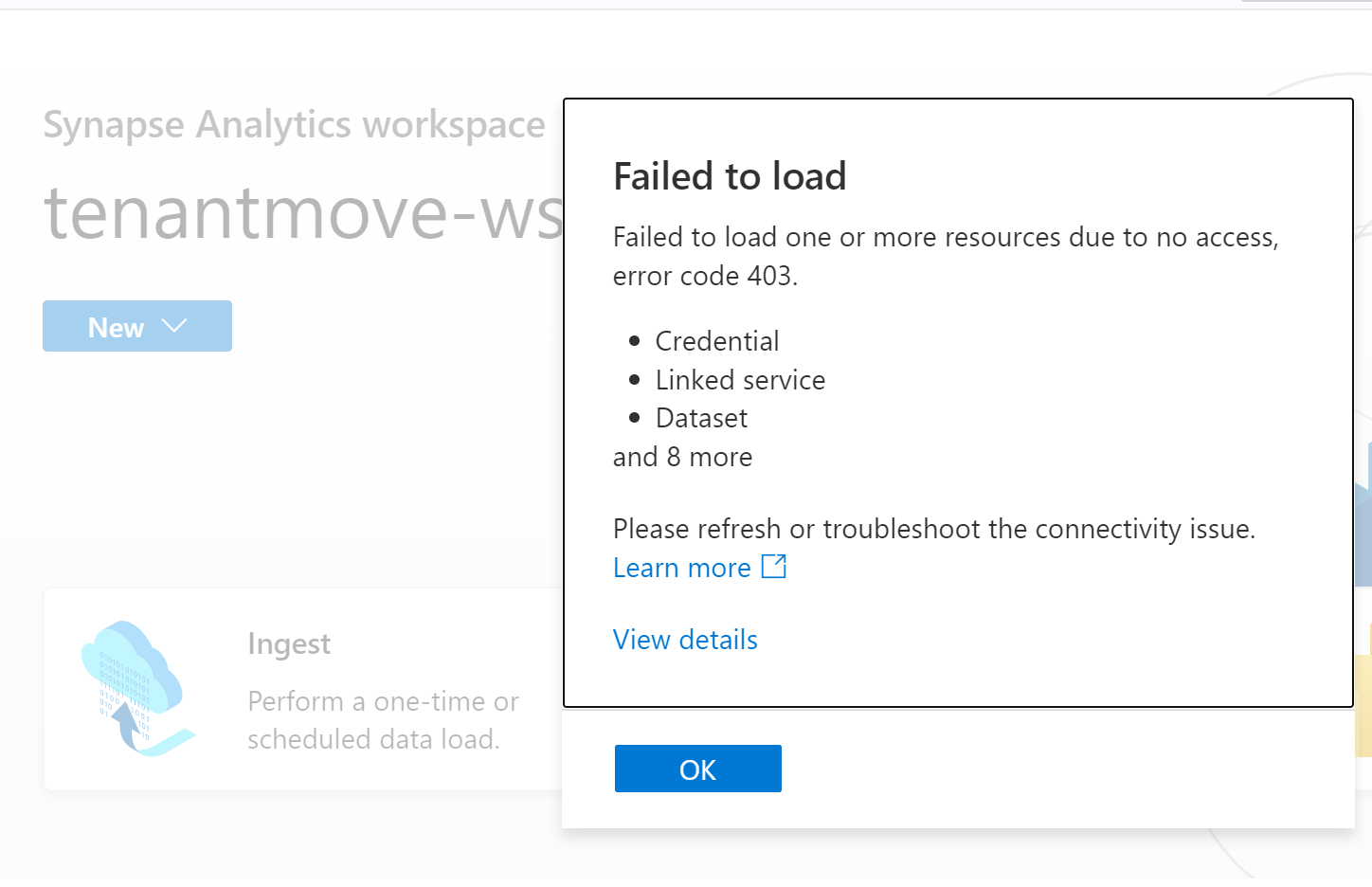

Když se po přesunu pokusíte spustit Synapse Studio, zobrazí se chyba: Nepodařilo se načíst jeden nebo více prostředků kvůli žádnému přístupu, chybě s kódem 403.

Pokud chcete obnovit pracovní prostor Synapse Analytics, postupujte podle kroků v tomto článku po převodu předplatného mezi tenanty.

Převod předplatného do jiného adresáře Microsoft Entra (tenanta) je složitý proces, který je potřeba pečlivě naplánovat a spustit. Azure Synapse Analytics vyžaduje, aby objekty zabezpečení (identity) fungovaly normálně. Když se předplatné přesune do jiného tenanta, změní se všechna ID objektu zabezpečení, přiřazení rolí se odstraní z prostředku Azure a odstraní se spravované identity přiřazené systémem.

Vysvětlení dopadu převodu předplatného na jiného tenanta najdete v tématu Převod předplatného Azure do jiného adresáře Microsoft Entra.

Tento článek popisuje kroky, které se týkají obnovení pracovního prostoru Synapse Analytics po přesunutí předplatného mezi tenanty.

Požadavky

- Další informace o službě nebo prostředcích ovlivněných přesunem tenanta najdete v tématu Převod předplatného Azure do jiného adresáře Microsoft Entra.

- Uložte všechna přiřazení rolí pro uživatele, skupiny a spravované identity Microsoft Entra. Tyto informace je možné použít k přiřazení požadovaných oprávnění k prostředkům Azure, jako jsou Azure Synapse Analytics a ADLS Gen2 po přesunu tenanta. Viz krok 1: Příprava na převod

- Uložte všechna oprávnění potřebná pro uživatele Microsoft Entra ve vyhrazeném a bezserverovém fondu SQL. Uživatelé Microsoft Entra se po přesunu tenanta odstraní z vyhrazených a bezserverových fondů SQL.

Postup obnovení pracovního prostoru Synapse Analytics

Po převodu předplatného do jiného tenanta postupujte podle následujících kroků a obnovte pracovní prostor Azure Synapse Analytics.

- Zakázání a opětovné povolení přiřazené spravované identity systému. Více informací najdete níže v tomto článku.

- Přiřaďte oprávnění Azure RBAC (řízení přístupu na základě role) požadovaným uživatelům, skupinám a spravovaným identitám Microsoft Entra v pracovním prostoru Synapse Analytics a požadovaným prostředkům Azure.

- Nastavte správce služby SQL Active Directory..

- Znovu vytvořte uživatele a skupiny Microsoft Entra na základě jejich ekvivalentních uživatelů a skupin v novém tenantovi Microsoft Entra pro vyhrazené a bezserverové fondy SQL.

- Přiřaďte Azure RBAC uživatelům a skupinám Microsoft Entra do pracovního prostoru Synapse Analytics. Tento krok by měl být prvním krokem po obnovení pracovního prostoru. Bez tohoto kroku vyvolá spuštění nástroje Synapse Studio 403 zpráv, protože uživatelé Microsoft Entra nemají oprávnění k pracovnímu prostoru:

{"error":{"code":"Unauthorized","message":"The principal '<subscriptionid>' does not have the required Synapse RBAC permission to perform this action. Required permission: Action: Microsoft.Synapse/workspaces/read, Scope: workspaces/tenantmove-ws-1/*."}} - Přiřaďte role Azure RBAC uživatelům, skupinám a instančním objektům služby Microsoft Entra ke všem prostředkům používaným v artefaktech pracovního prostoru, jako je ADLS Gen2. Další informace o Azure RBAC v ADLS Gen2 najdete v tématu Řízení přístupu na základě role (Azure RBAC).

- Přidejte přiřazení rolí Synapse RBAC k uživatelům a skupinám Microsoft Entra. Další informace najdete v tématu Správa přiřazení rolí Synapse RBAC v nástroji Synapse Studio.

- Znovu vytvořte všechna přihlášení a uživatele Microsoft Entra ve vyhrazeném a bezserverovém fondu SQL. Další informace najdete v tématu Ověřování SQL ve službě Azure Synapse Analytics.

- Znovu vytvořte všechny spravované identity přiřazené uživatelem a přiřaďte spravovanou identitu přiřazenou uživatelem k pracovnímu prostoru Synapse Analytics. Další informace najdete v tématu Přihlašovací údaje ve službě Azure Data Factory a Azure Synapse.

Poznámka:

Ujistěte se, že se následující kroky spustí až po úspěšném přesunutí předplatného do jiného tenanta.

Zakázání a opětovné povolení spravované identity přiřazené systémem pro pracovní prostor Synapse Analytics

V této části se dozvíte, jak pomocí Azure CLI nebo Azure PowerShellu zakázat a znovu povolit spravovanou identitu přiřazenou systémem pro váš pracovní prostor Azure Synapse Analytics. V Azure CLI nebo Azure PowerShellu zvažte následující kroky.

$resourceGroupName="Provide the Resource group name"

$workspaceName="Provide the workspace name"

$subscriptionId="Provide the subscription Id"

$url = "https://management.azure.com/subscriptions/$subscriptionId/resourceGroups/$resourceGroupName/providers/Microsoft.Synapse/workspaces/$workspaceName\?api-version=2021-06-01"

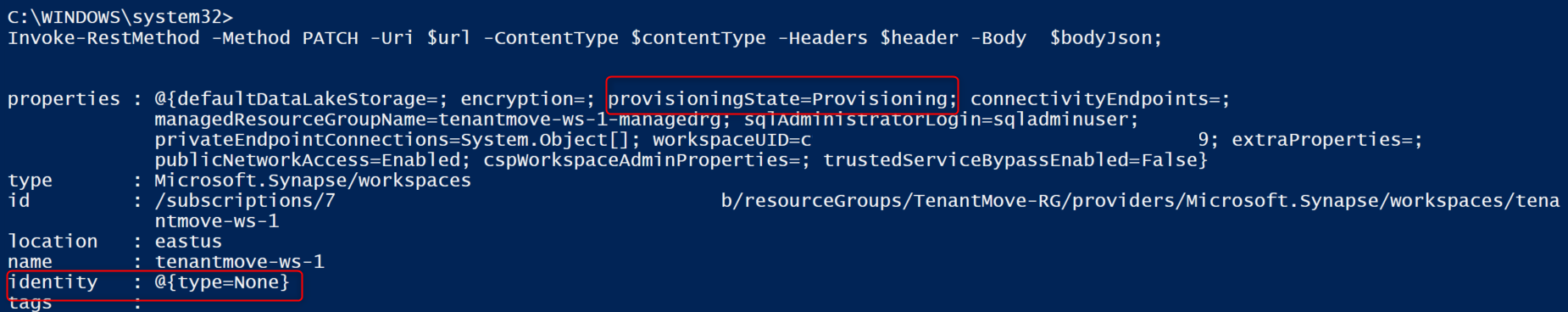

Tato další ukázka zakáže spravovanou identitu přiřazenou systémem pro pracovní prostor.

az rest --method patch --headers Content-Type=application/json `

--url $url `

--body '{ \"identity\":{\"type\":\"None\"}}'

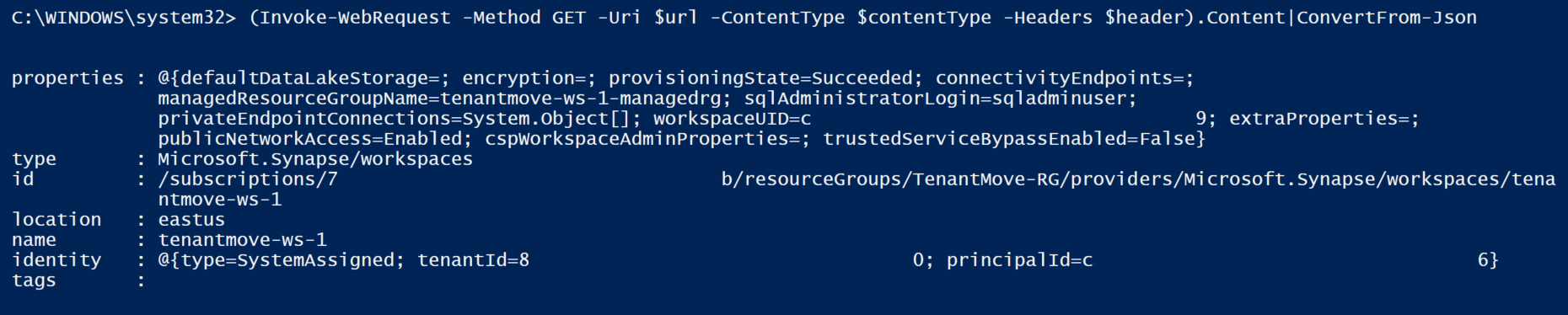

Pracovní prostor provisioningState by měl být úspěšný a po provedení předchozího příkazu by měl být typ identity None (Žádný ). Pokud spustíte následující příkaz, provisioningState může se hodnota zobrazit jako Zřizování a změna stavu Úspěch bude trvat několik minut. provisioningState Hodnota hodnoty by měla být úspěšná před opětovným povolením spravované identity přiřazené systémem pro pracovní prostor.

Pokud chcete získat stav pracovního prostoru, abyste získali stav zřizování a typ identity, použijte následující fragment kódu:

az rest --method GET --uri $uri

Výsledný json by měl vypadat nějak takto:

{

"id": "/subscriptions/<subscriptionid>/resourceGroups/TenantMove-RG/providers/Microsoft Synapse/workspaces/tenantmove-ws",

"identity": {

"type": "None"

},

"location": "eastus",

"name": "tenantmove-ws",

"properties": {

"connectivityEndpoints": {

"dev": "https://tenantmove-ws.dev.azuresynapse.net",

"sql": "tenantmove-ws.sql.azuresynapse.net",

"sqlOnDemand": "tenantmove-ws-ondemand.sql.azuresynapse.net",

"web": "https://web.azuresynapse.net?workspace=%2fsubscriptions%2<subscriptionid>b%2fresourceGroups%2fTenantMove-RG%2fproviders%2fMicrosoft.Synapse%2fworkspaces%2ftenantmove-ws"

},

"cspWorkspaceAdminProperties": {

"initialWorkspaceAdminObjectId": "<object id>"

},

"defaultDataLakeStorage": {

"accountUrl": "https://tenantmovedemowsstorage.dfs.core.windows.net",

"filesystem": "demo",

"resourceId": "/subscriptions/<subscriptionid>/resourceGroups/TenantMove-RG/providers/Microsoft.Storage/storageAccounts/tenantmovedemowsstorage"

},

"encryption": {

"doubleEncryptionEnabled": false

},

"extraProperties": {

"WorkspaceType": "Normal"

},

"managedResourceGroupName": "tenantmove-ws-managed-rg",

"privateEndpointConnections": [],

"provisioningState": "Succeeded",

"publicNetworkAccess": "Enabled",

"sqlAdministratorLogin": "sqladminuser",

"trustedServiceBypassEnabled": false,

"workspaceUID": "<workspace UID>"

},

"resourceGroup": "TenantMove-RG",

"tags": {},

"type": "Microsoft.Synapse/workspaces"

}

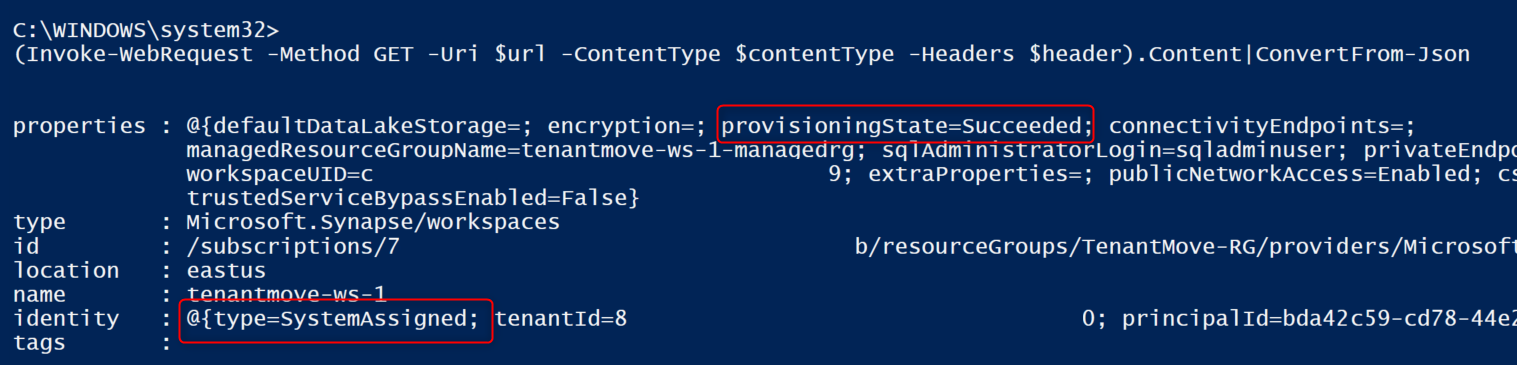

Další příkaz znovu povolí spravovanou identitu přiřazenou systémem pro pracovní prostor:

az rest --method patch --headers Content-Type=application/json `

--url $url `

--body '{ \"identity\":{\"type\":\"SystemAssigned\"}}'

V dalším příkazu se zobrazí stav pracovního prostoru. Hodnota provisioningState by měla být úspěšná. Hodnota provisioningState se změní z zřizování na Úspěšné. Typ identity se změní na SystemAssigned.

az rest --method GET --uri $uri

Další kroky

- Převod předplatného Azure do jiného adresáře Microsoft Entra

- Přesun pracovního prostoru Azure Synapse Analytics z jedné oblasti do jiné

- Přiřazení oprávnění Azure RBAC (řízení přístupu na základě role) požadovaným uživatelům, skupinám a spravovaným identitám Microsoft Entra

- Správa přiřazení rolí Synapse RBAC v nástroji Synapse Studio