Architektury pro aplikace Oracle s databází na virtuálních počítačích Azure

Tento článek obsahuje referenční architekturu pro nasazení aplikace Oracle v Azure IaaS, kde se také nachází nebo je umístěna databáze Oracle.

Úlohy Oracle zahrnují nejen databáze Oracle, ale také aplikace oracle první strany, jako jsou Siebel, PeopleSoft, JD Edwards, E-Business Suite nebo přizpůsobené serverové aplikace WebLogic. Nasazení aplikací Oracle ve službě Azure Infrastructure as a Service (IaaS) je běžným scénářem pro organizace, které chtějí používat cloud pro své úlohy Oracle spolu s databází Oracle. Microsoft nabízí referenční architektury a osvědčené postupy pro usnadnění tohoto procesu.

Obecné pokyny k migraci aplikací

S tím, jak se aplikace Oracle pohybují v Azure IaaS, existují běžné aspekty návrhu, které je potřeba dodržovat bez ohledu na typ aplikací. Některé aspekty jsou specifické pro aplikace. V této části uvádíme běžné aspekty návrhu všech aplikací a všechny aspekty specifické pro jednotlivé aplikace.

Síť a zabezpečení

Poskytnutá nastavení sítě pro aplikace Oracle v Azure pokrývá různé aspekty aspektů zabezpečení sítě a zabezpečení. Tady je rozpis doporučených nastavení sítě:

Jednotné přihlašování (SSO) s Microsoft Entra ID a SAML: Použijte Microsoft Entra ID pro jednotné přihlašování (SSO) pomocí protokolu SAML (Security Assertions Markup Language). Toto jednotné přihlašování umožňuje uživatelům bez problémů ověřovat a přistupovat k více službám.

Proxy aplikací Microsoft Entra: Zvažte použití proxy aplikací Microsoft Entra, zejména pro vzdálené uživatele. Tento proxy server umožňuje bezpečný přístup k místním aplikacím mimo vaši síť.

Směrování interních uživatelů přes ExpressRoute: Pro interní uživatele směrovat provoz přes Azure ExpressRoute pro vyhrazené privátní připojení ke službám Azure, což zajišťuje nízkou latenci a zabezpečenou komunikaci.

Azure Firewall: V případě potřeby můžete před aplikací nakonfigurovat bránu Azure Firewall pro zvýšení zabezpečení. Azure Firewall pomáhá chránit vaše prostředky před neoprávněným přístupem a hrozbami.

Application Gateway pro externí uživatele: Pokud externí uživatelé potřebují přístup k vaší aplikaci, zvažte použití Aplikace Azure lication Gateway. Poskytuje funkce firewallu webových aplikací (WAF) pro ochranu webových aplikací a vyrovnávání zatížení vrstvy 7 pro distribuci provozu.

Skupiny zabezpečení sítě (NSG): Zabezpečte své podsítě pomocí skupin zabezpečení sítě (NSG). Skupiny zabezpečení sítě umožňují řídit příchozí a odchozí provoz do síťových rozhraní, virtuálních počítačů a podsítí definováním pravidel zabezpečení.

Řízení přístupu na základě role (RBAC): Pokud chcete udělit přístup konkrétním jednotlivcům nebo rolím, použijte řízení přístupu na základě role v Azure (RBAC). RBAC poskytuje podrobné řízení přístupu k prostředkům Azure na základě rolí a oprávnění.

Hostitel bastionu pro přístup SSH: Pomocí hostitele Bastionu jako jump box vylepšete zabezpečení přístupu SSH. Hostitel Bastionu funguje jako zabezpečená brána pro správce pro přístup k virtuálním počítačům ve virtuální síti. Tento hostitel poskytuje přidanou vrstvu zabezpečení.

Další aspekty:

- Šifrování dat: Zajistěte šifrování neaktivních uložených dat a přenášených dat. Azure pro tento účel poskytuje nástroje, jako je Azure Disk Encryption a SSL/TLS.

- Správa oprav: Pravidelně aktualizujte a opravujte prostředí EBS, aby se chránilo před známými ohroženími zabezpečení.

- Monitorování a protokolování: Implementujte Azure Monitor a Azure Defender pro zabezpečení, abyste mohli průběžně kontrolovat bezpečnostní hrozby a anomálie ve vašem prostředí. Nastavte protokolování pro auditování a forenzní analýzu.

Stručně řečeno, cílem těchto nastavení sítě a zabezpečení je poskytovat robustní a zabezpečené prostředí pro hostování aplikací Oracle v Azure IaaS. Zahrnují osvědčené postupy pro ověřování, řízení přístupu a zabezpečení sítě pro interní i externí uživatele. Zvažují také potřebu přístupu SSH k aplikačním serverům. Tato doporučení vám můžou pomoct nastavit vyspělý stav zabezpečení pro nasazení aplikací Oracle v Azure IaaS.

Webová vrstva: Zatížení webové vrstvy vyrovnává požadavky a odesílá požadavky odpovídajícím způsobem do aplikační vrstvy, databázové vrstvy nebo zálohy.

Aplikační vrstva: Aplikační vrstva obvykle zahrnuje aplikační servery a sdílené systémy souborů.

Pro automatické škálování můžou být škálovací sady virtuálních počítačů skvělou volbou pro horizontální navýšení kapacity několika virtuálních počítačů na základě poptávky s vlastními pravidly škálování, která se přizpůsobí vašim úlohám.

Spolupracujte s odborníky na danou problematiku Azure a proveďte důkladné posouzení vaší architektury. Můžou vám pomoct určit nejvhodnější služby Azure na základě vašich konkrétních požadavků, včetně výkonu, dostupnosti a škálovatelnosti. Při návrhu architektury nezapomeňte zvážit faktory, jako jsou náklady, zabezpečení dat, dodržování předpisů a zotavení po havárii.

Je také důležité průběžně kontrolovat a optimalizovat prostředky Azure, aby se zajistila efektivita a nákladová efektivita.

Vyrovnávání zatížení a propustnost: Je důležité vyhodnotit charakteristiky úloh aplikačních serverů. Některé servery zpracovávají více úloh a vytvářejí vyšší propustnost než jiné. Tyto informace jsou zásadní při návrhu škálovacích sad virtuálních počítačů Azure a konfigurace vyrovnávání zatížení, aby se zajistilo efektivní přidělování prostředků.

Databázová vrstva: Architektury vysoké dostupnosti se doporučují s Oracle Data Guard for Oracle v Azure IaaS. Aplikace vyžadují konkrétní typ nastavení vysoké dostupnosti a jsou uvedené v každé aplikaci.

Zálohování – Zálohy se odesílají z aplikační vrstvy a databázové vrstvy. Je to jen jeden z mnoha důvodů, proč by tyto dvě úrovně neměly být rozděleny do dvou různých dodavatelů. Zálohy databáze provádí snímek svazku Azure Backup ve službě Premium Files do sekundární oblasti.

Zotavení po havárii – Můžete si vybrat z různých řešení. Velmi záleží na vašich požadavcích. Architektura je vytvořená tak, aby byla vysoce dostupná. K replikaci aplikační vrstvy můžete použít Azure Site Recovery. Dalším řešením, které můžete zvolit, je možnosti redundance spravovaných disků. Obě řešení replikují vaše data. Možnosti redundance pro spravované disky představují řešení, které může zjednodušit architekturu, ale má také několik omezení.

Siebel v Azure

Oracle Siebel CRM je i nadále upřednostňovaným řešením CRM na podnikové úrovni mnoha podniků. Je to jedna z nejsložitějších aplikací v portfoliu Oracle, která poskytuje kombinaci transakčních, analytických a zapojení funkcí pro správu operací orientovaných na zákazníky.

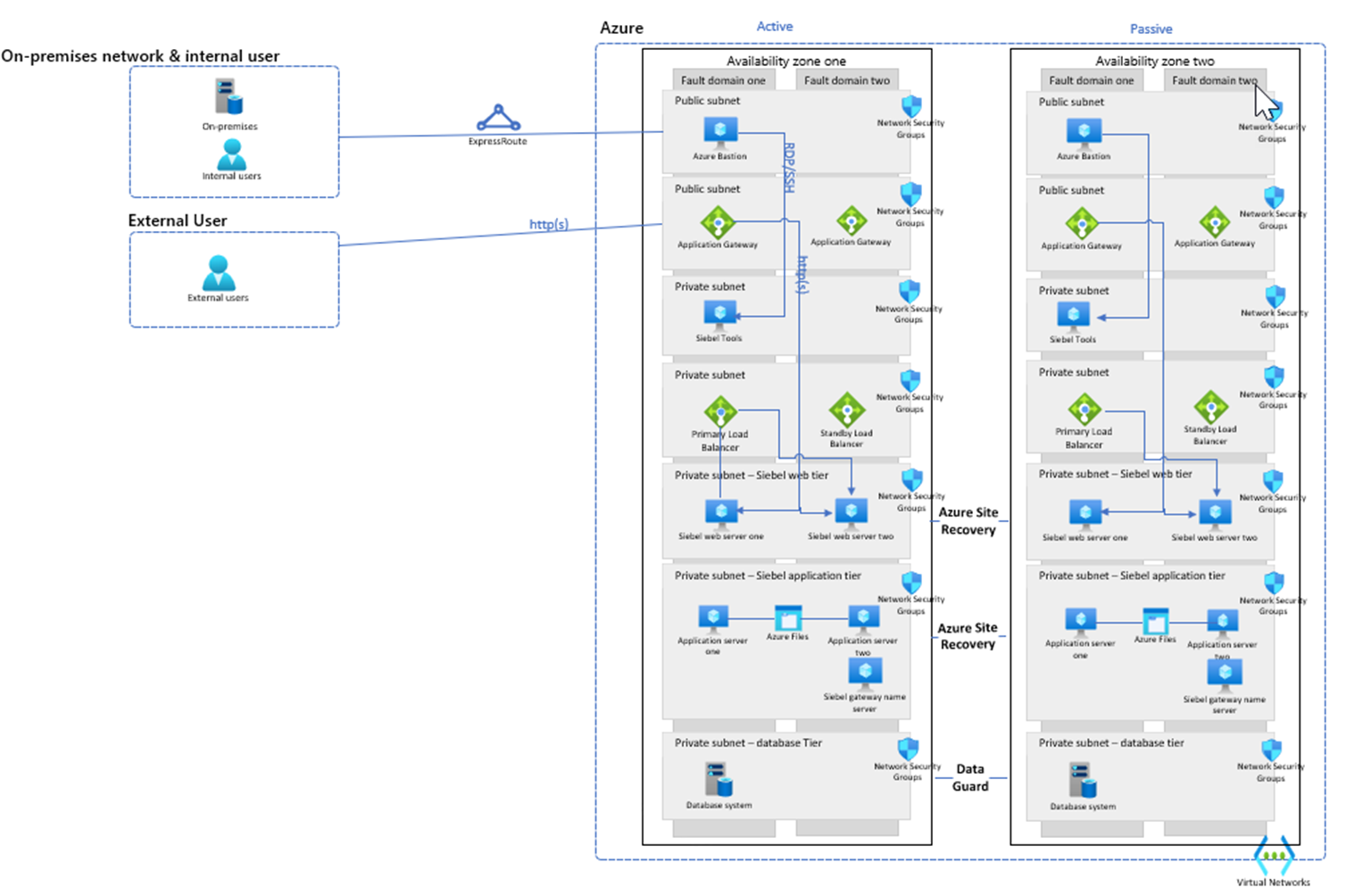

Tady je doporučená architektura nasazení aplikace Siebel ve službě Azure Virtual Machines for Innovation Pack 16 a starší:

Následující diagram je architektura nasazení aplikace Siebel ve službě Azure Virtual Machines for Innovation Pack 17 a starší:

Aspekty návrhu Oracle Siebel

Network & Security: Nastavení sítě pro Oracle Siebel v Azure, které je potřeba vzít v úvahu, a to i podle obecných aspektů zabezpečení sítě a zabezpečení.

Migrace musí být provedena pomocí podsítě nástroje Siebel.

Aplikační vrstva

- Verze 17 nebo vyšší – vyžaduje se konfigurace určitých serverů a nástrojů v aplikaci a databázi.

Databázová vrstva

- Ujistěte se, že verze Database a Siebel odpovídají.

- Primární a replikovaná do sekundární databáze s využitím doporučené referenční architektury Oracle založené na službě Data Guard

Sada E-Business v Azure

Oracle E-Business Suite (EBS) je sada aplikací, včetně správy dodavatelského řetězce (SCM) a řízení vztahů se zákazníky (CRM). Protože EBS je SYSTÉM SCM a CRM, obvykle má mnoho rozhraní k systémům třetích stran. Následující architektura je vytvořená tak, aby byla vysoce dostupná v rámci jedné oblasti.

Předpokládáme, že externí uživatelé neprojdou podnikovou sítí v následujícím diagramu.

Aspekty návrhu Oracle EBS

Databázová vrstva – Primární a sekundární databáze by měla být v jednom datacentru, měla by se použít synchronní konfigurace. Pokud instalujete aplikaci napříč datovými centry, měli byste ochranu Data Guard nakonfigurovat v asynchronním režimu.

JD Edwards v Azure

JD Edwards společnosti Oracle je integrovaná sada aplikací komplexního softwaru pro plánování podnikových zdrojů. Viděli jsme, že JDE se používá v dodavatelském řetězci, řízení skladu, logistiky, plánování výrobních zdrojů a dalších. Vzhledem k použití aplikace vidíme, že rozhraní k jiným systémům jsou také důležitá.

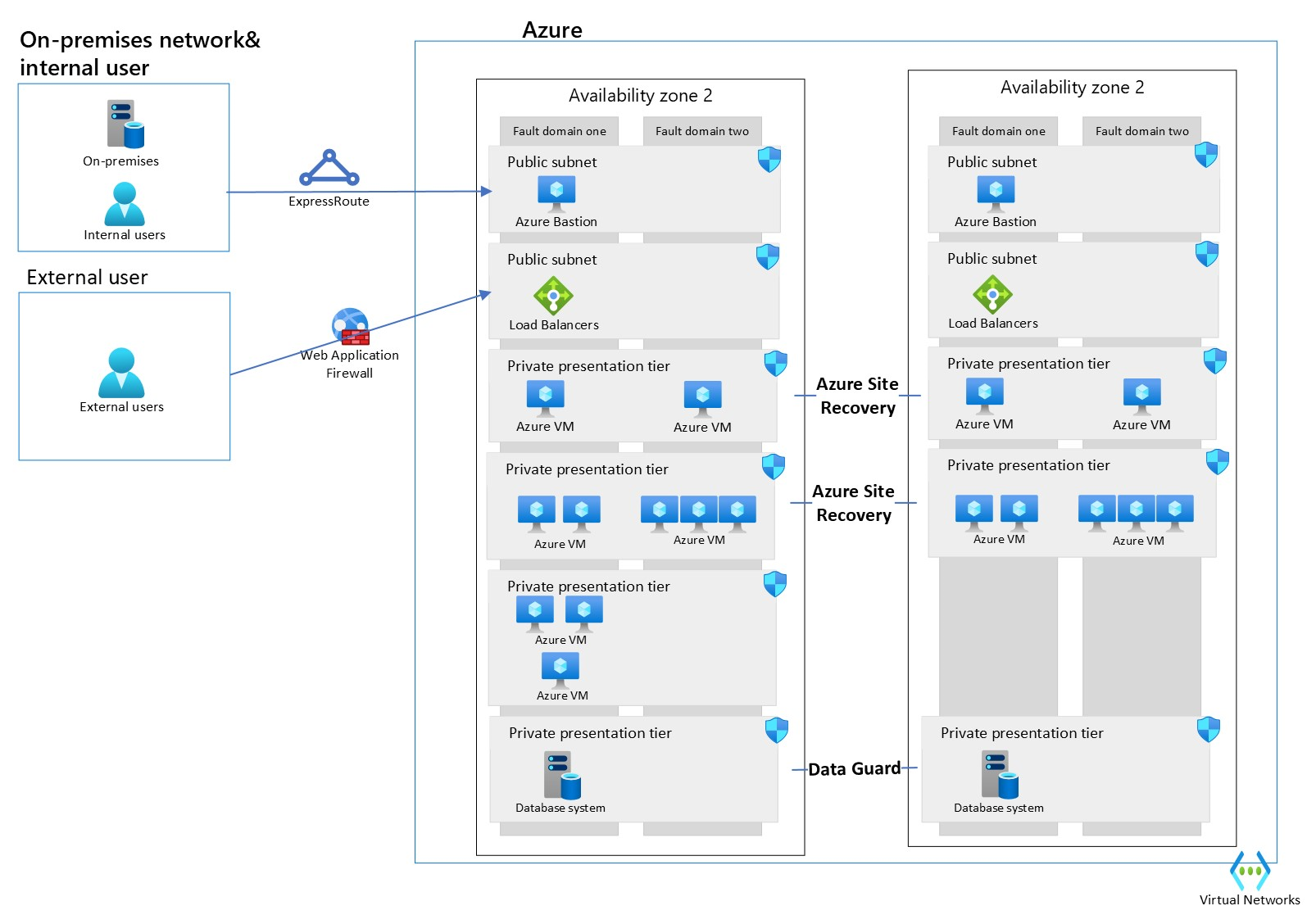

Následující architektura je vytvořená tak, aby byla vysoce dostupná. Předpokládáme, že externí uživatelé nemají přístup přes podnikovou síť. Pokud externí uživatel přistupuje k aplikaci pomocí podnikové sítě, může být architektura zjednodušena v sítích následujícím způsobem.

Aspekty návrhu JD Edwards

Webová vrstva: Webová vrstva aplikace se obvykle skládá z několika aplikačních serverů. V JD Edwards, pravidla jsou často uložena na těchto aplikačních webových serverech.

Prezentační vrstva: Každá instance v prezentační vrstvě je přidružená k úložišti. Dělení závislostí mezi instancemi může vést k vysoké latenci, takže je důležité je pečlivě posoudit.

Varianta výkonu serveru: Některé servery můžou zpracovávat více úloh a vytvářet vyšší propustnost než jiné. Během fáze návrhu je důležité tuto variantu propustnosti vyhodnotit, aby vaše infrastruktura efektivně zvládla úlohy ve špičce.

Změna architektury: Použití škálovacích sad virtuálních počítačů Azure pro automatické škálování nevyžaduje změnu architektury vašeho nastavení JD Edwards. Jedná se o škálovatelné řešení, které se dá implementovat bez významných změn architektury vaší aplikace.

Databázová vrstva – primární a sekundární zůstanou v jednom datacentru, měla by se použít synchronní konfigurace. Pokud instalujete aplikaci napříč datovými centry, měli byste ochranu Data Guard nakonfigurovat v asynchronním režimu. Data z databázové vrstvy se odesílají přímo do služby Azure Storage. Úložiště závisí na vašem aktuálním nastavení architektury.

PeopleSoft v Azure

Sada aplikací PeopleSoft společnosti Oracle obsahuje software pro lidské zdroje a finanční správu. Sada aplikací je vícevrstvý a aplikace zahrnují systémy řízení lidských zdrojů (HRMS), řízení vztahů se zákazníky (CRM), finanční a řízení dodavatelského řetězce (FSCM) a správu podnikového výkonu (EPM).

Aspekty návrhu PeopleSoftu

Aplikační vrstva: Aplikační vrstva obsahuje několik úloh a serverů. Spouští obchodní logiku a procesy, ale také udržuje připojení k databázi. Jakmile se tato závislost sníží, způsobí latenci.

Závislost mezi aplikačními a databázovými vrstvami: Je důležité minimalizovat latenci mezi aplikační a databázovými vrstvami. Umístěním aplikace a databázové vrstvy do stejného poskytovatele cloudu (v tomto případě Azure) snížíte latenci sítě. Azure poskytuje různé možnosti sítě a služby, jako je partnerský vztah virtuální sítě nebo ExpressRoute, aby se zajistila připojení s nízkou latencí mezi vrstvami.

Důležité informace o operačním systému: Pokud plánovač procesů konkrétně vyžaduje operační systémy Windows, můžete ho přesto spustit na virtuálních počítačích Azure. podpora Azure různé verze Windows Serveru, takže si můžete vybrat verzi, která splňuje požadavky vaší aplikace.

Vyhodnocení architektury: Pečlivě vyhodnoťte požadavky na architekturu, včetně škálovatelnosti, dostupnosti a výkonu. Zvažte nastavení více instancí aplikačního serveru v konfiguraci s vyrovnáváním zatížení, abyste zajistili vysokou dostupnost a škálovatelnost.

Databázová vrstva – Primární a replikovaná do sekundárního datacentra by měla zůstat v jednom datacentru, měla by se použít synchronní konfigurace. Pokud instalujete aplikaci napříč datovými centry, měli byste ochranu Data Guard nakonfigurovat v asynchronním režimu.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro