Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Partnerský vztah virtuálních sítí Azure umožňuje bezproblémově propojit dvě nebo více virtuálních sítí v Azure, takže se zobrazí jako jedna pro účely připojení. Tato výkonná funkce umožňuje vytvářet zabezpečená a vysoce výkonná připojení mezi virtuálními sítěmi a přitom udržovat veškerý provoz v privátní páteřní infrastruktuře Microsoftu, což eliminuje potřebu směrování z veřejného internetu.

Co se dozvíte v tomto článku:

Jak funguje partnerský vztah virtuálních sítí a jeho klíčové výhody

Různé typy propojení (místní a globální)

Implementace připojení a řetězení služeb

Řešení běžných problémů s peeringem

Bez ohledu na to, jestli navrhujete hub-and-spoke topologii nebo propojujete sítě napříč regiony, vám tato příručka pomůže pochopit funkce a limity propojování virtuálních sítí.

Ve výchozím nastavení je virtuální síť spojena až s 500 dalšími virtuálními sítěmi. Pomocí konfigurace připojení pro Azure Virtual Network Manager můžete tento limit zvýšit až na 1 000 virtuálních sítí do jedné virtuální sítě. S touto větší velikostí můžete například vytvořit centrální a paprskovou topologii s 1 000 paprskovými virtuálními sítěmi. Můžete také vytvořit síť 1 000 paprskových virtuálních sítí, kde jsou všechny paprskové virtuální sítě přímo propojené.

Azure podporuje následující typy peeringu:

Propojení virtuálních sítí: Připojení virtuálních sítí ve stejné oblasti Azure.

Globální virtuální propojení sítí: Propojte virtuální sítě napříč oblastmi Azure.

Mezi výhody propojení virtuálních sítí, ať už místních nebo globálních, patří:

Nízká latence a velká šířka pásma při propojení prostředků v různých virtuálních sítích.

Schopnost prostředků v jedné virtuální síti komunikovat s prostředky v jiné virtuální síti.

Možnost přenášet data mezi virtuálními sítěmi napříč předplatnými Azure, tenanty Microsoft Entra, modely nasazení a oblastmi Azure.

Možnost peeringu virtuálních sítí vytvořených prostřednictvím Azure Resource Manageru

Možnost propojení virtuální sítě vytvořené pomocí Správce prostředků s virtuální sítí vytvořenou podle klasického modelu nasazení. Další informace o modelech nasazení Azure najdete v článku Vysvětlení modelů nasazení Azure.

Při vytváření partnerského propojení nebo po jeho vytvoření nedochází k výpadkům prostředků v žádné z virtuálních sítí.

Provoz mezi partnerskými virtuálními sítěmi je privátní. Provoz mezi virtuálními sítěmi probíhá na páteřní síti Microsoftu. Komunikace mezi virtuálními sítěmi nevyžaduje veřejný internet, brány ani šifrování.

Nedávno jsme zavedli dodatečnou flexibilitu v rámci peeringu virtuálních sítí – Peering Podsítě.

Je to přidaná flexibilita založená na partnerském vztahu virtuálních sítí, kde uživatelé získají možnost zvolit konkrétní podsítě, které je potřeba propojit mezi virtuálními sítěmi. Uživatelé můžou specifikovat nebo zadat seznam podsítí napříč virtuálními sítěmi, které chtějí propojit. Naproti tomu se v běžném propojení virtuálních sítí mezi virtuálními sítěmi propojí celý adresní prostor nebo podsítě. Další informace najdete v tématu Jak nakonfigurovat propojení podsítí.

Připojení

V případě partnerských virtuálních sítí se prostředky v obou virtuálních sítích můžou přímo připojit k prostředkům v partnerské virtuální síti.

Latence sítě mezi virtuálními počítači v partnerských virtuálních sítích ve stejné oblasti je stejná jako latence v rámci jedné virtuální sítě. Propustnost sítě je založená na šířce pásma povolené pro virtuální počítač, a to v poměru k jeho velikosti. V rámci peeringu neexistuje žádné další omezení šířky pásma.

Provoz mezi virtuálními počítači v partnerských virtuálních sítích je směrován přímo přes páteřní infrastrukturu Microsoftu, ne prostřednictvím brány ani přes veřejný internet.

Skupiny zabezpečení sítě můžete použít buď ve virtuální síti, abyste zablokovali přístup k jiným virtuálním sítím nebo podsítím. Při konfiguraci partnerského propojení virtuálních sítí povolte nebo zakažte pravidla skupiny zabezpečení sítě mezi virtuálními sítěmi. Pokud otevřete úplné připojení mezi partnerskými virtuálními sítěmi, můžete použít skupiny zabezpečení sítě k blokování nebo odepření konkrétního přístupu. Výchozí možností je úplné připojení. Další informace o skupinách zabezpečení sítě najdete v tématu Skupiny zabezpečení.

Změna velikosti adresního prostoru virtuálních sítí Azure, které jsou propojené

Můžete změnit velikost adresního prostoru virtuálních sítí Azure, které jsou v partnerském vztahu, aniž by došlo k výpadkům v aktuálně partnerském adresního prostoru. Tato funkce je užitečná, když po škálování úloh potřebujete změnit velikost adresního prostoru virtuální sítě. Po změně velikosti adresního prostoru se musí kolegové synchronizovat s novým změnami adresního prostoru. Zvětšování funguje stejně dobře pro adresní prostory IPv4 i IPv6.

Adresy můžete změnit následujícím způsobem:

Upravte předponu rozsahu adres existujícího rozsahu adres (například změňte hodnotu 10.1.0.0/16 na 10.1.0.0/18).

Přidejte rozsahy adres do virtuální sítě.

Odstraňte rozsahy adres z virtuální sítě.

Změna velikosti adresního prostoru je podporována napříč různými instancemi.

Partnerské vztahy virtuálních sítí můžete synchronizovat prostřednictvím webu Azure Portal nebo pomocí Azure PowerShellu. Doporučujeme spustit synchronizaci po každé operaci změny velikosti adresního prostoru místo provádění několika operací změny velikosti a spuštění operace synchronizace. Informace o tom, jak aktualizovat adresní prostor pro partnerský virtuální síť, najdete v tématu Aktualizace adresního prostoru pro partnerský virtuální síť.

Důležité

Tato funkce nepodporuje scénáře, kdy je virtuální síť, kterou chcete aktualizovat, v partnerském vztahu s klasickou virtuální sítí.

Řetězení služeb

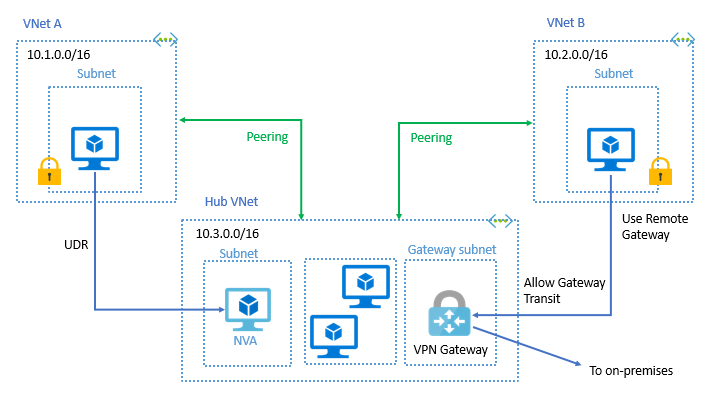

Řetězení služeb umožňuje směrovat provoz z jedné virtuální sítě na virtuální zařízení nebo bránu v partnerské síti prostřednictvím tras definovaných uživatelem.

Chcete-li povolit řetězení služeb, nakonfigurujte UDR, které odkazují na virtuální počítače v propojených virtuálních sítích jako IP adresu dalšího skoku. Trasy definované uživateli (UDRs) můžou také odkazovat na brány virtuální sítě, aby bylo možné řetězení služeb.

Můžete nasadit sítě s hvězdicovou topologií, kde centrální virtuální síť hostuje infrastrukturní komponenty, jako je virtuální síťové zařízení nebo VPN brána. Všechny přípojné virtuální sítě pak můžou navázat partnerský vztah s uzlovou virtuální sítí. Provoz prochází síťovými virtuálními zařízeními nebo bránami VPN v centrální virtuální síti.

Partnerské propojení virtuálních sítí umožňuje, aby další hop v uživatelsky definované trase (UDR) mohl být IP adresou virtuálního počítače v propojené virtuální síti nebo v bráně VPN. Nemůžete směrovat mezi virtuálními sítěmi pomocí uživatelsky definované trasy (UDR), která jako další typ směrování určuje bránu Azure ExpressRoute. Další informace o trasách definovaných uživatelem najdete v Přehled tras definovaných uživatelem. Informace o vytvoření hvězdicové síťové topologie najdete v tématu Hvězdicová síťová topologie v Azure.

Brány a lokální připojení

Každá virtuální síť, včetně partnerské virtuální sítě, může mít svou vlastní bránu. Virtuální síť může použít svou bránu pro připojení k místní síti. Můžete také nakonfigurovat připojení mezi virtuálními sítěmi pomocí bran, a to i pro propojené virtuální sítě.

Když nakonfigurujete obě možnosti pro propojení virtuální sítě, provoz mezi virtuálními sítěmi prochází přes konfiguraci spárování. Provoz využívá páteřní síť Azure.

Bránu v partnerské virtuální síti můžete také nakonfigurovat jako tranzitní bod pro místní síť. V takovém případě nemůže mít virtuální síť, která používá vzdálenou bránu, vlastní bránu. Virtuální síť může mít pouze jednu bránu. Brána by měla být místní nebo vzdálená brána v partnerské virtuální síti, jak je znázorněno v následujícím diagramu.

Peerování virtuální sítě i globální peerování virtuální sítě podporují přenos přes bránu.

Podporuje se průchod bránou mezi virtuálními sítěmi vytvořenými prostřednictvím různých modelů nasazení. Brána musí být ve virtuální síti v modelu Azure Resource Manageru. Další informace o použití brány pro tranzit najdete v tématu o konfiguraci brány VPN pro tranzit v propojení virtuálních sítí.

Když propojíte virtuální sítě, které sdílejí jedno připojení ExpressRoute, provoz mezi nimi probíhá přes tento vztah. Tento provoz využívá páteřní síť Azure. K připojení k místnímu okruhu lze v obou sítích nadále používat místní brány. V opačném případě můžete použít sdílenou bránu a nakonfigurovat průchod pro místní připojení.

Odstraňování potíží

Pokud chcete ověřit, že jsou virtuální sítě propojené, můžete zkontrolovat efektivní trasy. Zkontrolujte trasy síťového rozhraní v libovolné podsíti ve virtuální síti. Pokud existuje propojení virtuálních sítí, všechny podsítě ve virtuální síti mají trasy s dalším směrováním typu Propojení virtuálních sítí pro každý adresní prostor v každé propojené virtuální síti. Další informace najdete v tématu Diagnostika potíží se směrováním virtuálních počítačů.

Při řešení potíží s připojením k virtuálnímu počítači v partnerské virtuální síti můžete použít Azure Network Watcher. Kontrola připojení umožňuje zjistit, jak se provoz směruje ze síťového rozhraní zdrojového virtuálního počítače do síťového rozhraní cílového virtuálního počítače. Další informace najdete v tématu Řešení potíží s připojeními ke službě Azure Network Watcher pomocí webu Azure Portal.

Můžete se také podívat na Řešení potíží s partnerstvím virtuálních sítí.

Omezení pro partnerské virtuální sítě

Následující omezení platí pouze, když jsou virtuální sítě globálně propojené.

Prostředky v jedné virtuální síti nemůžou komunikovat s front-endovou IP adresou nástroje pro vyrovnávání zatížení Basic (interního nebo veřejného) v globálně spřažené virtuální síti.

Některé služby, které používají základní vyrovnávač zatížení, nefungují přes globální propojení virtuálních sítí. Další informace najdete v tématu Jaká omezení platí pro globální propojení virtuálních sítí a vyrovnávače zatížení?

V rámci PUT správy virtuální sítě nemůžete provádět propojování virtuálních sítí.

Další informace najdete v tématu Požadavky a omezení. Další informace o podporovaném počtu partnerských vztahů najdete v tématu Omezení sítě.

Oprávnění

Další informace o oprávněních potřebných k vytvoření propojení virtuálních sítí najdete v tématu Oprávnění.

Ceny

Nominální poplatek se účtuje za příchozí a odchozí provoz využívající propojení virtuální síťové. Další informace najdete v tématu Ceny virtuální sítě.

Bránový tranzit je vlastnost partnerského vztahu, která umožňuje virtuální síti využívat virtuální privátní síť nebo bránu ExpressRoute ve spřátelené virtuální síti. Přenos přes bránu funguje pro připojení mezi různými prostory i pro propojení mezi sítěmi. Provoz do brány (příchozí nebo výchozí přenos dat) v partnerské virtuální síti způsobuje poplatky za propojení virtuálních sítí v paprskové virtuální síti (nebo ve virtuální síti bez VPN brány). Další informace najdete v tématu Ceník Azure VPN Gateway pro poplatky za brány VPN a poplatky za brány ExpressRoute.

Poznámka:

Předchozí verze tohoto dokumentu uváděla, že poplatky za propojení virtuálních sítí se nebudou vztahovat na paprskovou virtuální síť (nebo negateway virtuální síť) s tranzitem přes bránu. Teď odráží přesné ceny na stránce s cenami.

Další kroky

Jste připraveni implementovat propojování virtuálních sítí? Zvolte svůj scénář:

Začínáme s kurzy

- Vytvořit vzájemné propojení ve stejném předplatném – ideální pro testovací a vývojová prostředí

- Vytvoření partnerského vztahu mezi předplatnými – ideální pro podnikové scénáře s několika předplatnými

Pokročilá konfigurace

- Vytvořte hvězdicovou topologii s centrálním uzlem - Škálujte síťovou architekturu

- Správa nastavení peeringu – Úplná příručka pro všechny možnosti peeringu

Potřebujete pomoc?

- Nejčastější dotazy a odpovědi k propojení virtuálních sítí