Použití služby Microsoft Sentinel se službou Azure Web Application Firewall

Azure Web Application Firewall (WAF) v kombinaci s Microsoft Sentinelem může poskytovat správu událostí zabezpečení pro prostředky WAF. Microsoft Sentinel poskytuje analýzu zabezpečení pomocí Log Analytics, která umožňuje snadno rozdělit a zobrazit data WAF. Pomocí Služby Microsoft Sentinel můžete přistupovat k předem sestaveným sešitům a upravovat je tak, aby co nejlépe vyhovovaly potřebám vaší organizace. Sešit může zobrazit analýzy WAF ve službě Azure Content Delivery Network (CDN), WAF ve službě Azure Front Door a WAF ve službě Application Gateway napříč několika předplatnými a pracovními prostory.

Kategorie analýzy protokolů WAF

Log Analytics WAF jsou rozdělené do následujících kategorií:

- Všechny provedené akce WAF

- Prvních 40 blokovaných adres URI požadavku

- Prvních 50 triggerů událostí,

- Zprávy v průběhu času

- Úplné podrobnosti zprávy

- Události útoku podle zpráv

- Události útoku v průběhu času

- Filtr ID sledování

- Zprávy s ID sledování

- Prvních 10 útoků na IP adresy

- Útoky na IP adresy

Příklady sešitů WAF

Následující příklady sešitu WAF ukazují ukázková data:

Spuštění sešitu WAF

Sešit WAF funguje pro všechny služby Azure Front Door, Application Gateway a WAF CDN. Před připojením dat z těchto prostředků musí být ve vašem prostředku povolená služba Log Analytics.

Pokud chcete povolit log analytics pro jednotlivé prostředky, přejděte ke svému jednotlivému prostředku Azure Front Door, Application Gateway nebo CDN:

Vyberte Nastavení diagnostiky.

Vyberte + Přidat nastavení diagnostiky.

Na stránce Nastavení diagnostiky:

- Zadejte název.

- Vyberte Odeslat do Log Analytics.

- Zvolte cílový pracovní prostor protokolu.

- Vyberte typy protokolů, které chcete analyzovat:

- Application Gateway: ApplicationGatewayAccessLog a ApplicationGatewayFirewallLog

- Azure Front Door Standard/Premium: FrontDoorAccessLog a FrontDoorFirewallLog

- Azure Front Door Classic: FrontdoorAccessLog a FrontdoorFirewallLog

- CDN: AzureCdnAccessLog

- Zvolte Uložit.

Na domovské stránce Azure na panelu hledání zadejte Microsoft Sentinel a vyberte prostředek Microsoft Sentinelu .

Vyberte již aktivní pracovní prostor nebo vytvořte nový pracovní prostor.

V Microsoft Sentinelu v části Správa obsahu vyberte Centrum obsahu.

Vyhledejte a vyberte řešení Azure Web Application Firewall .

Na panelu nástrojů v horní části stránky vyberte Nainstalovat/Aktualizovat.

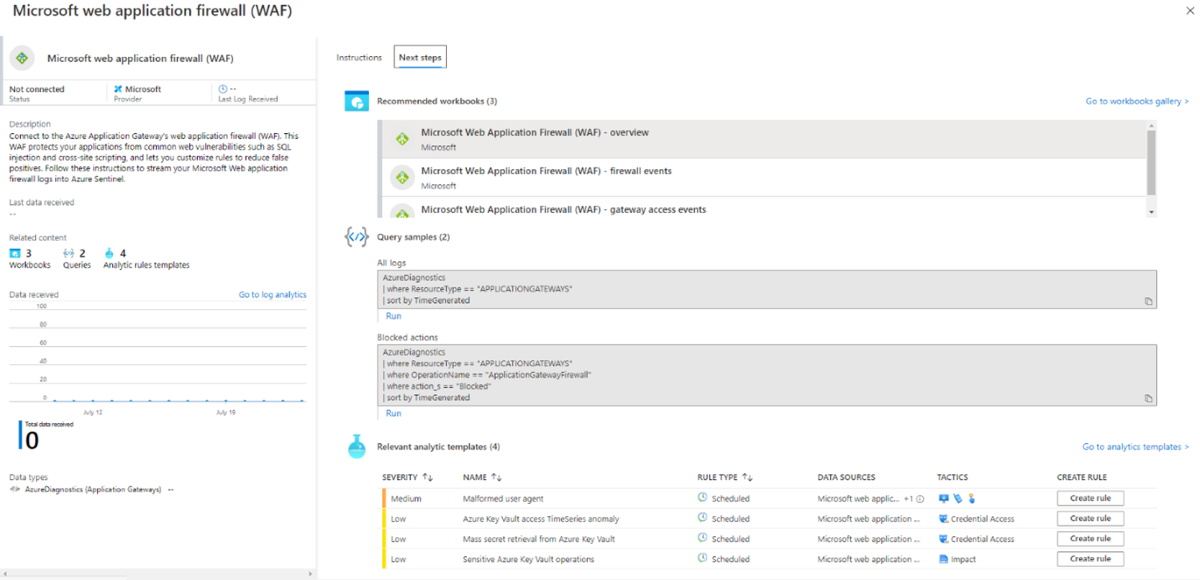

V Microsoft Sentinelu v části Konfigurace na levé straně vyberte Datové konektory.

Vyhledejte a vyberte Azure Web Application Firewall (WAF). V pravém dolním rohu vyberte Otevřít stránku konektoru.

Postupujte podle pokynů v části Konfigurace pro každý prostředek WAF, pro který chcete mít analytická data protokolů, pokud jste to ještě neudělali.

Po dokončení konfigurace jednotlivých prostředků WAF vyberte kartu Další kroky . Vyberte jeden z doporučených sešitů. Tento sešit bude používat všechna analytická data protokolů, která byla povolena dříve. Pro prostředky WAF by teď měl existovat funkční sešit WAF.

Automatické zjišťování hrozeb a reakce na ně

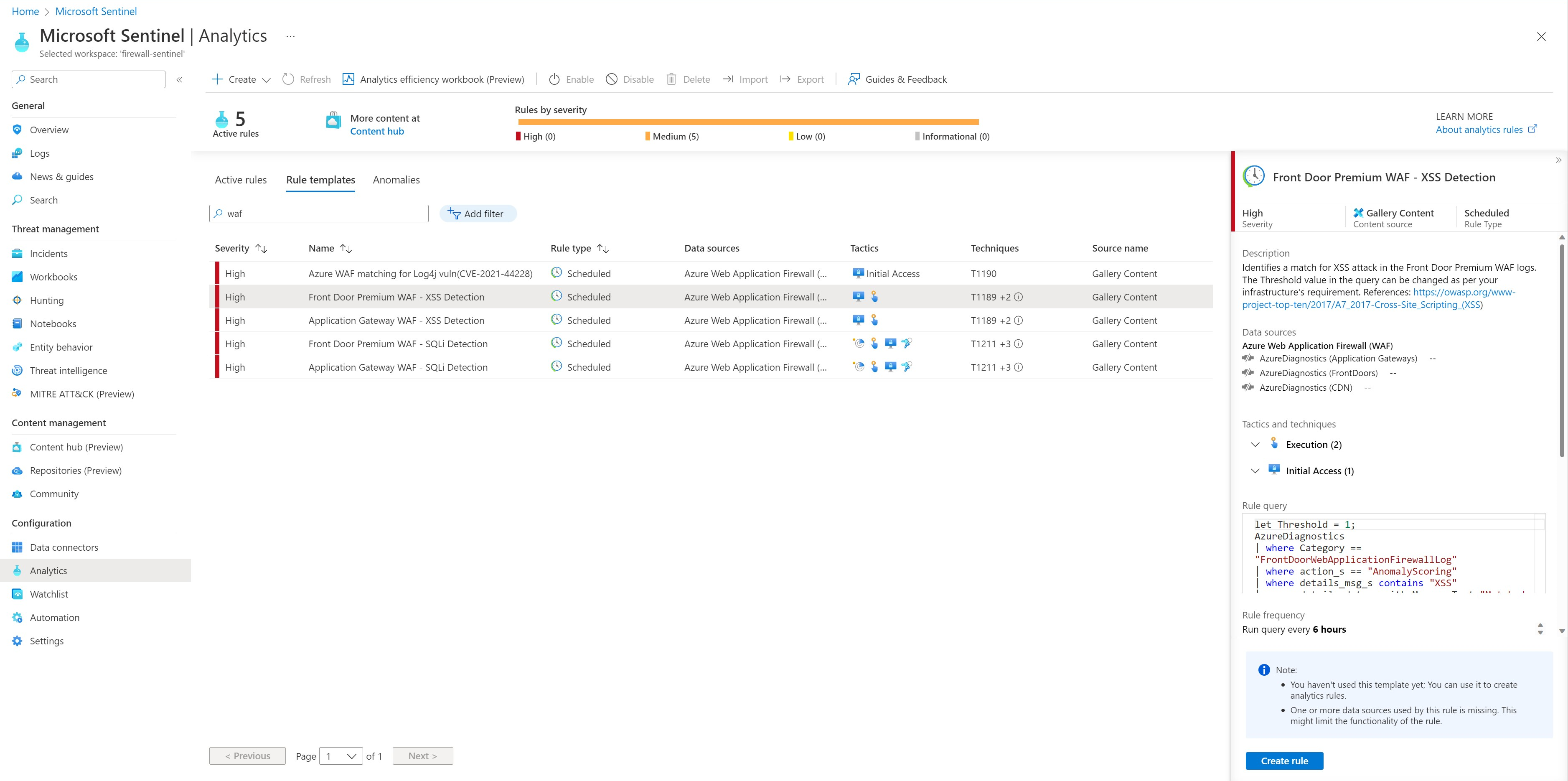

Pomocí protokolů WAF přijatých službou Sentinel můžete pomocí analytických pravidel služby Sentinel automaticky zjišťovat bezpečnostní útoky, vytvářet incidenty zabezpečení a automaticky reagovat na incident zabezpečení pomocí playbooků. Přečtěte si další informace o používání playbooků s pravidly automatizace v Microsoft Sentinelu.

Azure WAF obsahuje také integrované šablony pravidel detekce služby Sentinel pro útoky SQLi, XSS a Log4J. Tyto šablony najdete na kartě Analýza v části Šablony pravidel služby Sentinel. Tyto šablony můžete použít nebo definovat vlastní šablony na základě protokolů WAF.

Část Automatizace těchto pravidel vám může pomoct automaticky reagovat na incident spuštěním playbooku. Příklad takového playbooku pro reakci na útok najdete v úložišti GitHubu pro zabezpečení sítě. Tento playbook automaticky vytvoří vlastní pravidla zásad WAF, která zablokují zdrojové IP adresy útočníka, jak zjistí pravidla detekce analýz WAF.