Sestava pravidel omezení potenciální oblasti útoku

Platí pro:

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender XDR

Platformy:

- Windows

Sestava pravidel omezení potenciální oblasti útoku poskytuje informace o pravidlech omezení potenciální oblasti útoku , která se použijí na zařízení ve vaší organizaci. Tato sestava obsahuje také informace o:

- zjištěné hrozby

- blokované hrozby

- zařízení, která nejsou nakonfigurovaná tak, aby blokovala hrozby pomocí standardních pravidel ochrany

Kromě toho tato sestava poskytuje snadno použitelné rozhraní, které umožňuje:

- Zobrazení detekcí hrozeb

- Zobrazení konfigurace pravidel ASR

- Konfigurace (přidání) vyloučení

- Přejít k podrobnostem a shromáždit podrobné informace

Další informace o jednotlivých pravidlech omezení potenciální oblasti útoku najdete v tématu Referenční informace o pravidlech omezení potenciální oblasti útoku.

Požadavky

Důležité

Pro přístup k sestavě pravidel omezení potenciální oblasti útoku se pro portál Microsoft Defender vyžadují oprávnění ke čtení. Aby se Windows Server 2012 R2 a Windows Server 2016 zobrazily v sestavě pravidel omezení potenciální oblasti útoku, musí být tato zařízení nasazená pomocí moderního balíčku sjednoceného řešení. Další informace najdete v tématu Nové funkce v moderním sjednocené řešení pro Windows Server 2012 R2 a 2016.

Přístupová oprávnění k sestavě

Pro přístup k sestavě pravidel omezení potenciální oblasti útoku na portálu Microsoft Defenderu se vyžadují následující oprávnění:

| Typ oprávnění | Povolení | Zobrazovaný název oprávnění |

|---|---|---|

| Application | Machine.Read.All |

Read all machine profiles |

| Delegovaný (pracovní nebo školní účet) | Machine.Read |

Read machine information |

Oprávnění můžete přiřadit pomocí Microsoft Entra ID nebo portálu Microsoft Defender.

- Pokud chcete použít Microsoft Entra ID, přečtěte si téma Přiřazení rolí Microsoft Entra uživatelům.

- Pokud chcete používat portál Microsoft Defender, přečtěte si téma Přiřazení přístupu uživatelů.

Přejděte na sestavu pravidel omezení potenciální oblasti útoku.

Přechod na souhrnné karty pro sestavu pravidel omezení potenciální oblasti útoku

- Otevřete portál XDR v programu Microsoft Defender .

- Na levém panelu klikněte naSestavy a v hlavní části v části Sestavy vyberte Sestava zabezpečení.

- Posuňte se dolů k části Zařízení a vyhledejte karty se souhrnem pravidel omezení potenciální oblasti útoku .

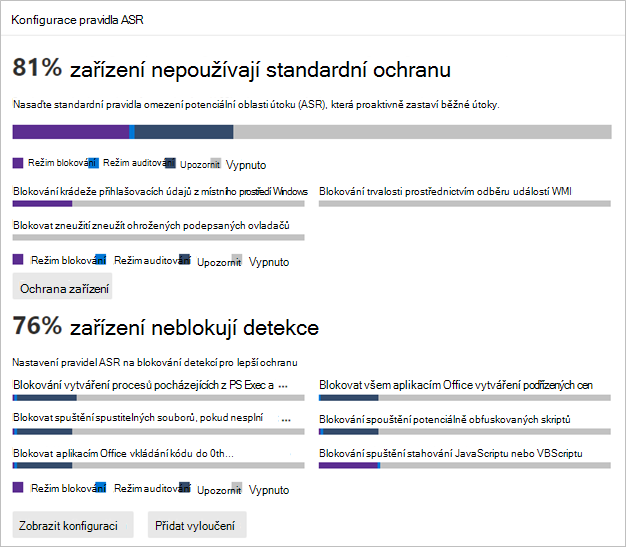

Karty souhrnné sestavy pro pravidla ASR jsou znázorněny na následujícím obrázku.

Souhrnné karty sestav pravidel ASR

Souhrn sestavy pravidel ASR je rozdělený na dvě karty:

Karta souhrnu detekce pravidel ASR

Zobrazuje souhrn počtu zjištěných hrozeb blokovaných pravidly ASR.

Poskytuje dvě tlačítka akce:

- Zobrazení detekcí – otevře hlavní kartu Detekce pravidel> omezení potenciální oblasti útoku .

- Přidání vyloučení – otevře hlavní kartu Pravidla >omezení potenciální oblasti útokuVyloučení.

Kliknutím na odkaz Detekce pravidel ASR v horní části karty se také otevře hlavní karta Pravidla omezení útoku Detekce.

Karta souhrnu konfigurace pravidel ASR

Horní část se zaměřuje na tři doporučená pravidla, která chrání před běžnými technikami útoku. Tato karta zobrazuje informace o aktuálním stavu počítačů ve vaší organizaci, které mají následující standardní pravidla ochrany Tři (ASR) nastavená v režimu blokování, režimu auditování nebo vypnuto (není nakonfigurováno). Tlačítko Chránit zařízení zobrazí úplné podrobnosti o konfiguraci pouze pro tři pravidla. zákazníci můžou tato pravidla rychle povolit.

V dolní části se zobrazí šest pravidel na základě počtu nechráněných zařízení na pravidlo. Tlačítko Zobrazit konfiguraci zobrazí všechny podrobnosti o konfiguraci pro všechna pravidla ASR. Tlačítko Přidat vyloučení zobrazí stránku přidat vyloučení se seznamem všech zjištěných názvů souborů nebo procesů, které má security operation center (SOC) vyhodnotit. Stránka Přidat vyloučení je propojená s Microsoft Intune.

Poskytuje dvě tlačítka akce:

- Zobrazení konfigurace – otevře hlavní kartu Detekce pravidel> omezení potenciální oblasti útoku .

- Přidání vyloučení – otevře hlavní kartu Pravidla >omezení potenciální oblasti útokuVyloučení.

Kliknutím na odkaz na konfiguraci pravidel ASR v horní části karty se také otevře hlavní karta Omezení oblasti útoku – Konfigurace.

Zjednodušená možnost standardní ochrany

Souhrnná karta konfigurace poskytuje tlačítko Chránit zařízení pomocí tří standardních pravidel ochrany. Společnost Microsoft doporučuje povolit minimálně tato tři standardní pravidla ochrany proti potenciálnímu útoku:

- Blokování krádeže přihlašovacích údajů ze subsystému místní autority zabezpečení Windows (lsass.exe)

- Blokovat zneužití zneužít ohrožených podepsaných ovladačů

- Blokování trvalosti prostřednictvím odběru událostí WMI (Windows Management Instrumentation)

Povolení tří standardních pravidel ochrany:

- Vyberte Chránit zařízení. Otevře se hlavní karta Konfigurace .

- Základní pravidla na kartě Konfigurace automaticky přepíná ze všech pravidel na Povolená standardní pravidla ochrany.

- V seznamu Zařízení vyberte zařízení, pro která chcete použít standardní pravidla ochrany, a pak vyberte Uložit.

Tato karta má dvě další navigační tlačítka:

- Zobrazit konfiguraci – Otevře hlavní kartu Pravidla >omezení potenciální oblasti útoku Konfigurace.

- Přidat vyloučení – Otevře hlavní kartu Pravidla> omezení potenciální oblasti útoku Vyloučení .

Kliknutím na odkaz na konfiguraci pravidel ASR v horní části karty se také otevře hlavní karta Omezení oblasti útoku – Konfigurace.

Hlavní karty pravidel omezení potenciální oblasti útoku

I když jsou souhrnné karty sestavy pravidel ASR užitečné pro rychlé shrnutí stavu pravidel ASR, hlavní karty poskytují podrobnější informace s možnostmi filtrování a konfigurace:

Možnosti vyhledávání

Funkce vyhledávání se přidá na hlavní karty Detekce, Konfigurace a Přidat vyloučení . Díky této funkci můžete vyhledávat pomocí ID zařízení, názvu souboru nebo názvu procesu.

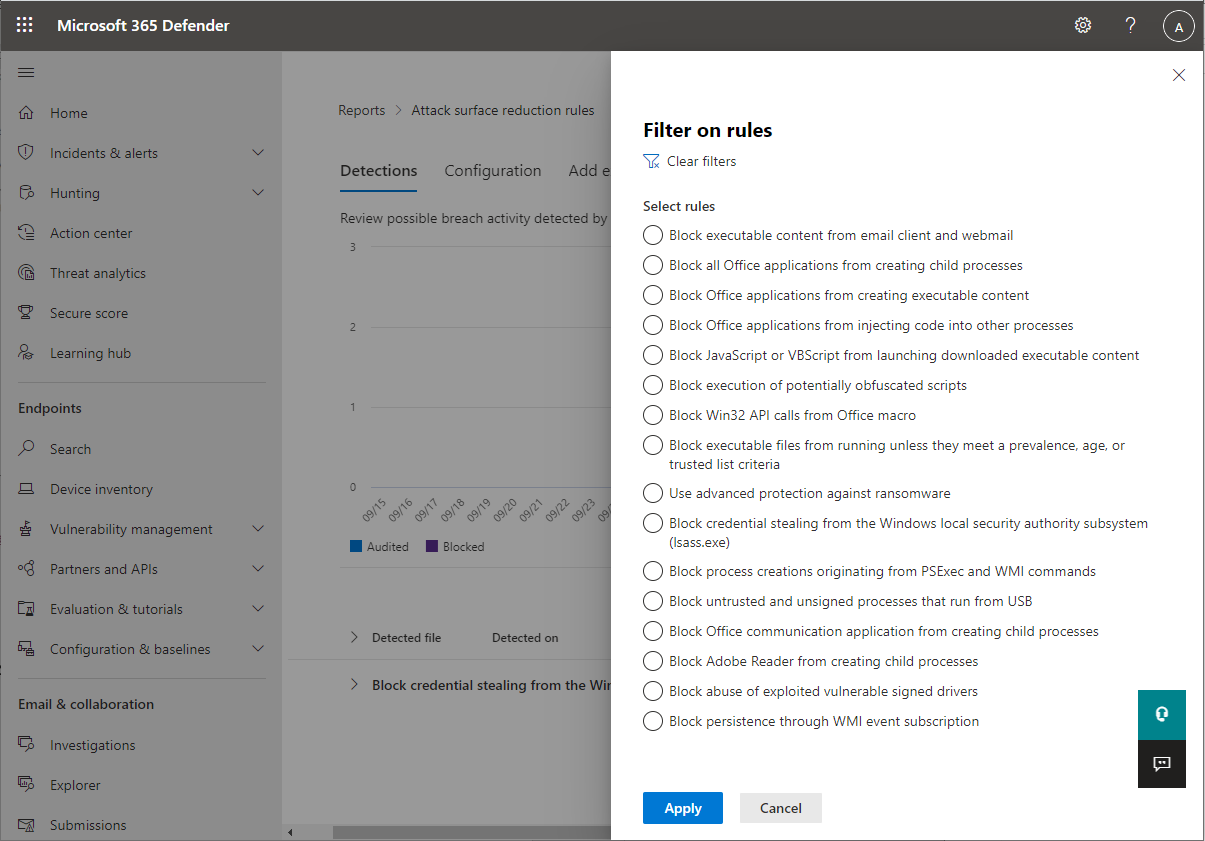

Filtrování

Filtrování poskytuje způsob, jak určit, jaké výsledky se mají vrátit:

- Datum umožňuje určit rozsah dat pro výsledky dat.

- Filtruje

Poznámka

Při filtrování podle pravidla je počet jednotlivých zjištěných položek uvedených v dolní polovině sestavy aktuálně omezený na 200 pravidel. Úplný seznam detekcí můžete uložit do Excelu pomocí příkazu Exportovat .

Tip

Vzhledem k tomu, že filtr aktuálně funguje v této verzi, pokaždé, když chcete "seskupit podle", musíte nejprve přejít dolů na poslední detekci v seznamu, abyste načetli úplnou datovou sadu. Po načtení úplné sady dat pak můžete spustit filtrování "seřadit podle". Pokud se při každém použití nebo při změně možností filtrování (například pravidla ASR použitá pro aktuální spuštění filtru) nepřesouváte dolů, budou výsledky nesprávné pro každý výsledek, který obsahuje více než jednu zobrazitelnou stránku uvedených detekcí.

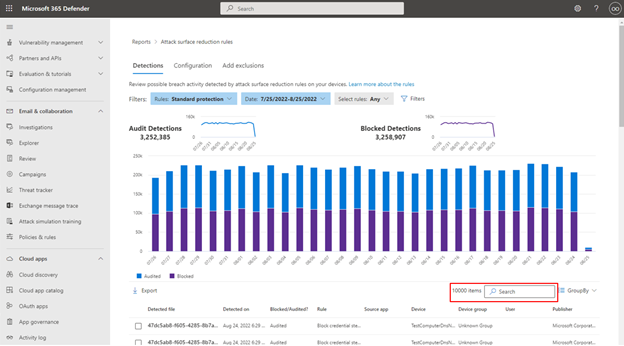

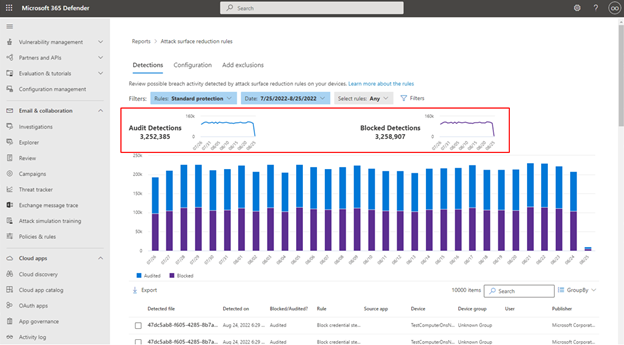

Karta Hlavní detekce pravidel omezení potenciální oblasti útoku

- Detekce auditu Ukazuje, kolik detekcí hrozeb bylo zachyceno pravidly nastavenými v režimu auditování .

- Zablokované detekce Ukazuje, kolik detekcí hrozeb zablokovala pravidla nastavená v režimu blokování .

- Velký, konsolidovaný graf Zobrazuje zablokované a auditované detekce.

Grafy poskytují data detekce v zobrazeném rozsahu kalendářních dat s možností najetí myší na konkrétní místo, aby se shromažďovaly informace o konkrétním datu.

Dolní část sestavy obsahuje seznam zjištěných hrozeb – na základě jednotlivých zařízení – s následujícími poli:

| Název pole | Vysvětlení |

|---|---|

| Zjištěný soubor | Soubor obsahující možnou nebo známou hrozbu |

| Zjistilo se | Datum zjištění hrozby |

| Blokované nebo auditované? | Jestli bylo pravidlo zjišťování pro konkrétní událost v režimu blokování nebo auditování |

| Pravidlo | Které pravidlo hrozbu zjistilo |

| Zdrojová aplikace | Aplikace, která provedla volání do uráženého "zjištěného souboru" |

| Device | Název zařízení, na kterém došlo k události auditování nebo blokování |

| Skupina zařízení | Skupina služby Active Directory, do které zařízení patří |

| User | Účet počítače zodpovědný za volání |

| Vydavatel | Společnost, která vydala konkrétní .exe nebo aplikaci |

Další informace o režimech auditování a blokování pravidel ASR najdete v tématu Režimy pravidel omezení potenciální oblasti útoku.

Akční informační panel

Hlavní stránka Detekce obsahuje seznam všech detekcí (souborů nebo procesů) za posledních 30 dnů. Vyberte některou z detekcí a otevřete ji s možnostmi přechodu k podrobnostem.

Část Možné vyloučení a dopad poskytuje dopad vybraného souboru nebo procesu. Můžeš:

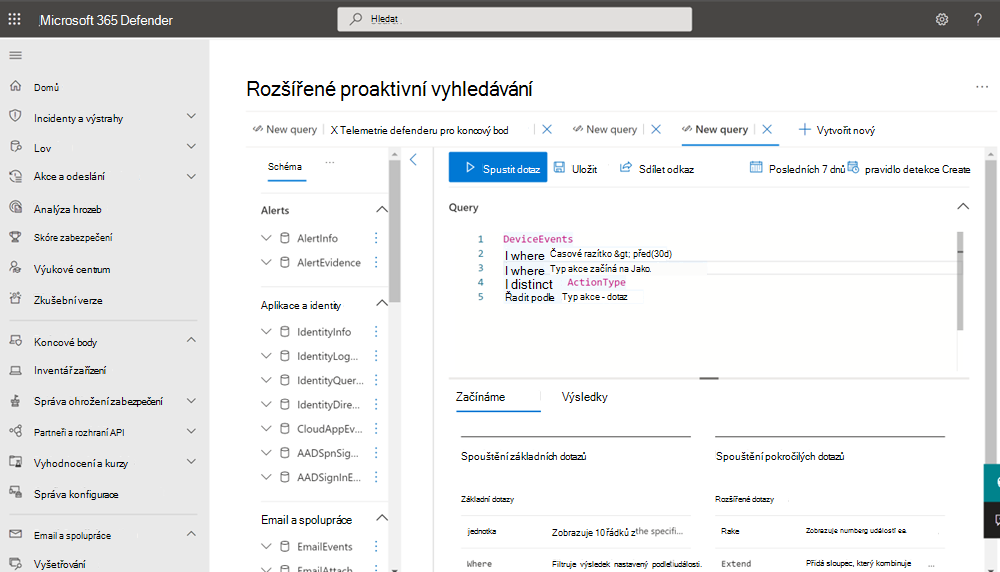

- Vyberte Přejít proaktivně. Otevře se stránka dotazu rozšířeného proaktivního proaktivního vyhledávání.

- Otevření stránky souboru otevře detekci Microsoft Defenderu for Endpoint.

- Tlačítko Přidat vyloučení je propojené s hlavní stránkou přidat vyloučení.

Následující obrázek znázorňuje, jak se stránka dotazu rozšířeného proaktivního proaktivního vyhledávání otevře z odkazu na informačním rámečku s možností akce:

Další informace o rozšířeném proaktivním vyhledávání najdete v tématu Proaktivní vyhledávání hrozeb pomocí rozšířeného proaktivního vyhledávání v programu Microsoft Defender XDR.

Hlavní karta Konfigurace pravidel omezení potenciální oblasti útoku

Hlavní karta Konfigurace pravidel ASR poskytuje souhrnné podrobnosti o konfiguraci pravidel ASR pro jednotlivá zařízení. Karta Konfigurace má tři hlavní aspekty:

Základní pravidla Poskytuje metodu pro přepínání výsledků mezi základními pravidly a všechna pravidla. Ve výchozím nastavení je vybraná možnost Základní pravidla .

Přehled konfigurace zařízení Poskytuje aktuální snímek zařízení v jednom z následujících stavů:

- Všechna vystavená zařízení (zařízení s chybějícími požadavky, pravidla v režimu auditování, chybně nakonfigurovaná pravidla nebo nenakonfigurovaná pravidla)

- Zařízení s nenakonfigurovanými pravidly

- Zařízení s pravidly v režimu auditování

- Zařízení s pravidly v režimu blokování

Dolní, nepojmenovaná část karty Konfigurace obsahuje seznam aktuálního stavu vašich zařízení (na základě jednotlivých zařízení):

- Zařízení (název)

- Celková konfigurace (jestli jsou některá pravidla zapnutá nebo všechna vypnutá)

- Pravidla v režimu blokování (počet pravidel na zařízení nastavených na blokování)

- Pravidla v režimu auditování (počet pravidel v režimu auditování)

- Pravidla jsou vypnutá (pravidla, která jsou vypnutá nebo nejsou povolená)

- ID zařízení (IDENTIFIKÁTOR GUID zařízení)

Tyto prvky jsou znázorněny na následujícím obrázku.

Povolení pravidel ASR:

- V části Zařízení vyberte zařízení nebo zařízení, u kterých chcete použít pravidla ASR.

- V okně informačního rámečku ověřte vybrané možnosti a pak vyberte Přidat do zásady.

Karta Konfigurace a vysouvací panel přidat pravidlo jsou vidět na následujícím obrázku.

[POZNÁMKA!] Pokud máte zařízení, která vyžadují použití různých pravidel ASR, měli byste je nakonfigurovat jednotlivě.

Karta Přidat vyloučení pro pravidla omezení potenciální oblasti útoku

Karta Přidat vyloučení zobrazuje seřazený seznam detekcí podle názvu souboru a poskytuje metodu konfigurace vyloučení. Ve výchozím nastavení jsou informace o vyloučeních přidání uvedené pro tři pole:

- Název souboru Název souboru, který aktivoval událost pravidel ASR.

- Detekcí Celkový počet zjištěných událostí pro pojmenovaný soubor Jednotlivá zařízení můžou aktivovat více událostí pravidel ASR.

- Zařízení Počet zařízení, na kterých k detekci došlo.

Důležité

Vyloučení souborů nebo složek může výrazně snížit ochranu poskytovanou pravidly ASR. Vyloučené soubory se můžou spouštět a žádná sestava ani událost se nezaznamená. Pokud pravidla ASR detekují soubory, o které se domníváte, že by se neměly detekovat, měli byste k otestování pravidla nejprve použít režim auditování.

Když vyberete soubor, otevře se informační okno Souhrn & očekávaného dopadu s následujícími typy informací:

- Vybrané soubory Počet souborů, které jste vybrali pro vyloučení

- (počet) detekcí Uvádí očekávané snížení počtu detekcí po přidání vybraných vyloučení. Snížení počtu detekcí je graficky znázorněno pro skutečné detekce a detekce po vyloučeních.

- (počet) ovlivněných zařízení Uvádí očekávané snížení počtu zařízení, která hlásí detekce vybraných vyloučení.

Stránka Přidat vyloučení obsahuje dvě tlačítka pro akce, které se dají použít u všech zjištěných souborů (po výběru). Můžeš:

- Přidat vyloučení , které otevře stránku zásad ASR v Microsoft Intune. Další informace najdete v tématu Intune v tématu Povolení alternativních metod konfigurace pravidel ASR.

- Získání cest vyloučení , které stáhnou cesty k souborům ve formátu CSV

Viz také

- Přehled nasazení pravidel omezení potenciální oblasti útoku

- Plánování nasazení pravidel omezení potenciální oblasti útoku

- Testování pravidel omezení potenciální oblasti útoku

- Povolení pravidel omezení potenciální oblasti útoku

- Zprovoznění pravidel omezení potenciální oblasti útoku

- Sestava pravidel omezení potenciální oblasti útoku (ASR)

- Referenční informace k pravidlu omezení potenciální oblasti útoku

Tip

Chcete se dozvědět více? Spojte se s komunitou zabezpečení Microsoftu v naší technické komunitě: Technická komunita Microsoft Defenderu for Endpoint.