Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Nástroj pro nasazení Defenderu poskytuje efektivní a uživatelsky přívětivý proces onboardingu pro Microsoft Defender for Endpoint na Linux zařízeních. Umožňuje uživatelům instalovat a onboardovat Microsoft Defender for Endpoint pomocí jednoho balíčku, který je možné stáhnout z portálu Microsoft Defender. Tím se eliminuje nutnost instalace Defenderu pomocí příkazů instalačního skriptu nebo rozhraní příkazového řádku a pak samostatně připojit zařízení pomocí balíčku pro onboarding z portálu.

Nástroj pro nasazení defenderu podporuje ruční i hromadnou onboarding prostřednictvím nástrojů třetích stran, jako jsou Chef, Ansible, Puppet a SaltStack. Nástroj podporuje několik parametrů, které můžete použít k přizpůsobení nasazení ve velkém měřítku, což umožňuje mít instalace na míru v různých prostředích.

Požadavky a požadavky na systém

Než začnete, přečtěte si téma Požadavky na Microsoft Defender for Endpoint na Linux, kde najdete popis požadavků a požadavků na systém. Kromě toho je potřeba splnit také následující požadavky:

- Povolit připojení k adrese URL:

msdefender.download.prss.microsoft.com. Než začnete s nasazením, nezapomeňte spustit test připojení, který zkontroluje, jestli jsou adresy URL, které Defender for Endpoint používá, přístupné nebo ne. - Koncový bod musí mít nainstalovaný wget nebo curl .

Nástroj pro nasazení vynucuje následující sadu kontrol předpokladů, které, pokud nejsou splněné, proces nasazení přeruší:

- Paměť zařízení: Větší než 1 GB

- Dostupné místo na disku zařízení: Větší než 2 GB

- Verze knihovny Glibc na zařízení: Novější než 2.17

- Verze mdatp na zařízení: Musí se jednat o podporovanou verzi, která nevypršela. Pokud chcete zkontrolovat datum vypršení platnosti produktu, spusťte příkaz

-mdatp health.

Tip

Před spuštěním nástroje pro nasazení, který nasadí Defender na Linux server, doporučujeme spustit nástroj s --pre-req možností, která vám pomůže identifikovat a opravit všechny potenciální problémy, které by mohly mít vliv na nasazení.

Nasazení: Podrobný průvodce

Pomocí následujícího postupu si z portálu Defender stáhněte nástroj pro nasazení Defenderu.

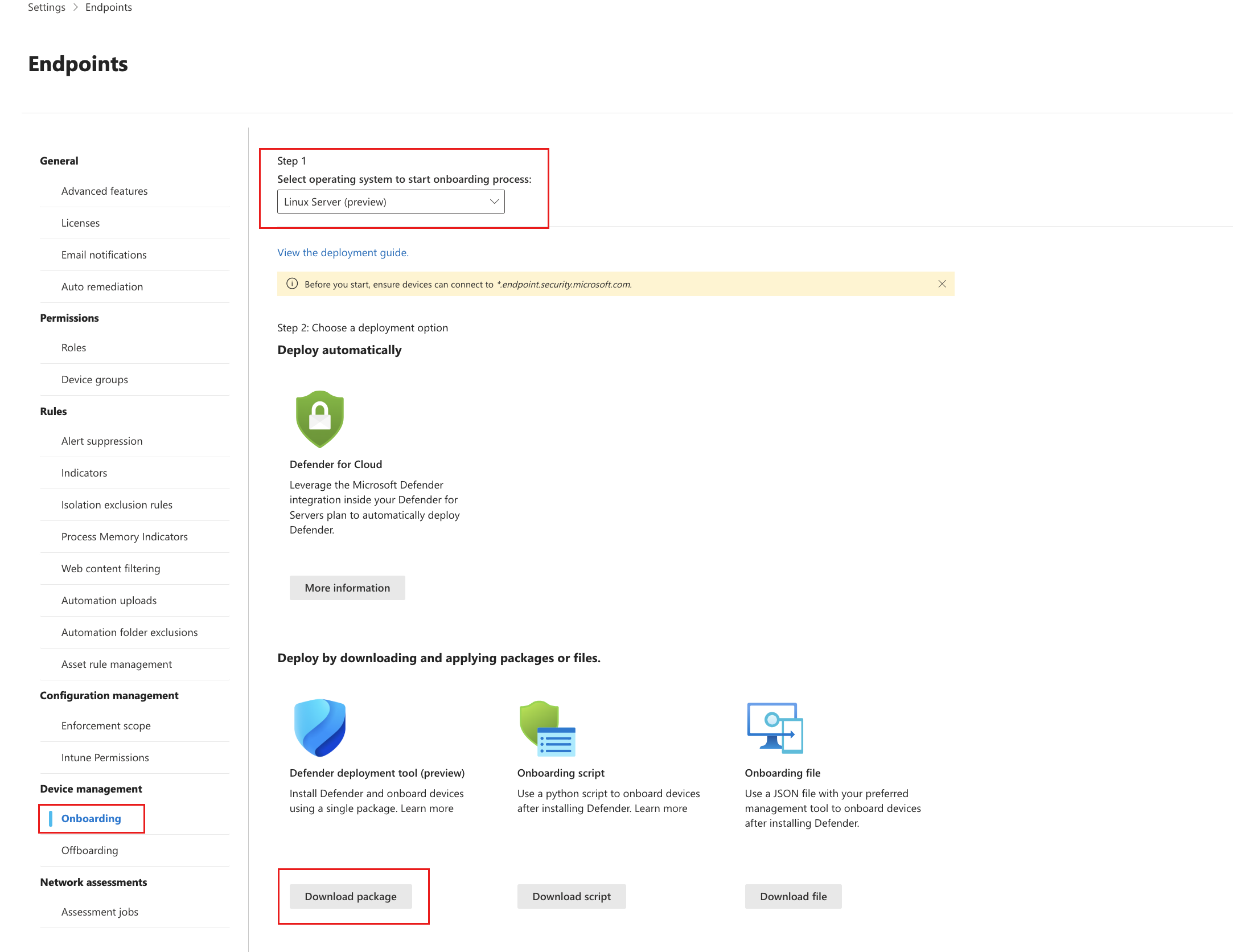

Přejděte na Nastavení>Koncové body>Onboardingsprávy> zařízení.

V rozevírací nabídce Krok 1 vyberte jako operační systém Linux Server (Preview).

V části Stáhnout a použít onboardingové balíčky nebo soubory vyberte tlačítko Stáhnout balíček .

Poznámka

Vzhledem k tomu, že tento balíček nainstaluje a onboarduje agenta, jedná se o balíček specifický pro tenanta a nesmí se používat napříč tenanty.

Z příkazového řádku extrahujte obsah archivu:

unzip GatewayLinuxDefenderDeploymentTool.zipArchive: GatewayLinuxDefenderDeploymentTool.zip inflating: defender_deployment_tool.shUdělte skriptu oprávnění ke spustitelnému souboru.

chmod +x defender_deployment_tool.shSpuštěním následujícího příkazu nainstalujete a nasadíte Microsoft Defender for Endpoint na koncový bod.

sudo bash defender_deployment_tool.shTento příkaz nainstaluje nejnovější verzi agenta z produkčního kanálu a onboarduje zařízení na portál Defender. Může trvat 5 až 20 minut, než se zařízení zobrazí v inventáři zařízení.

Poznámka

Pokud jste nastavili celosystémový proxy server pro přesměrování provozu Defenderu for Endpoint, ujistěte se, že jste proxy server nakonfigurovali také pomocí nástroje pro nasazení Defenderu. Dostupné možnosti proxy najdete v nápovědě k příkazovému řádku (--help).

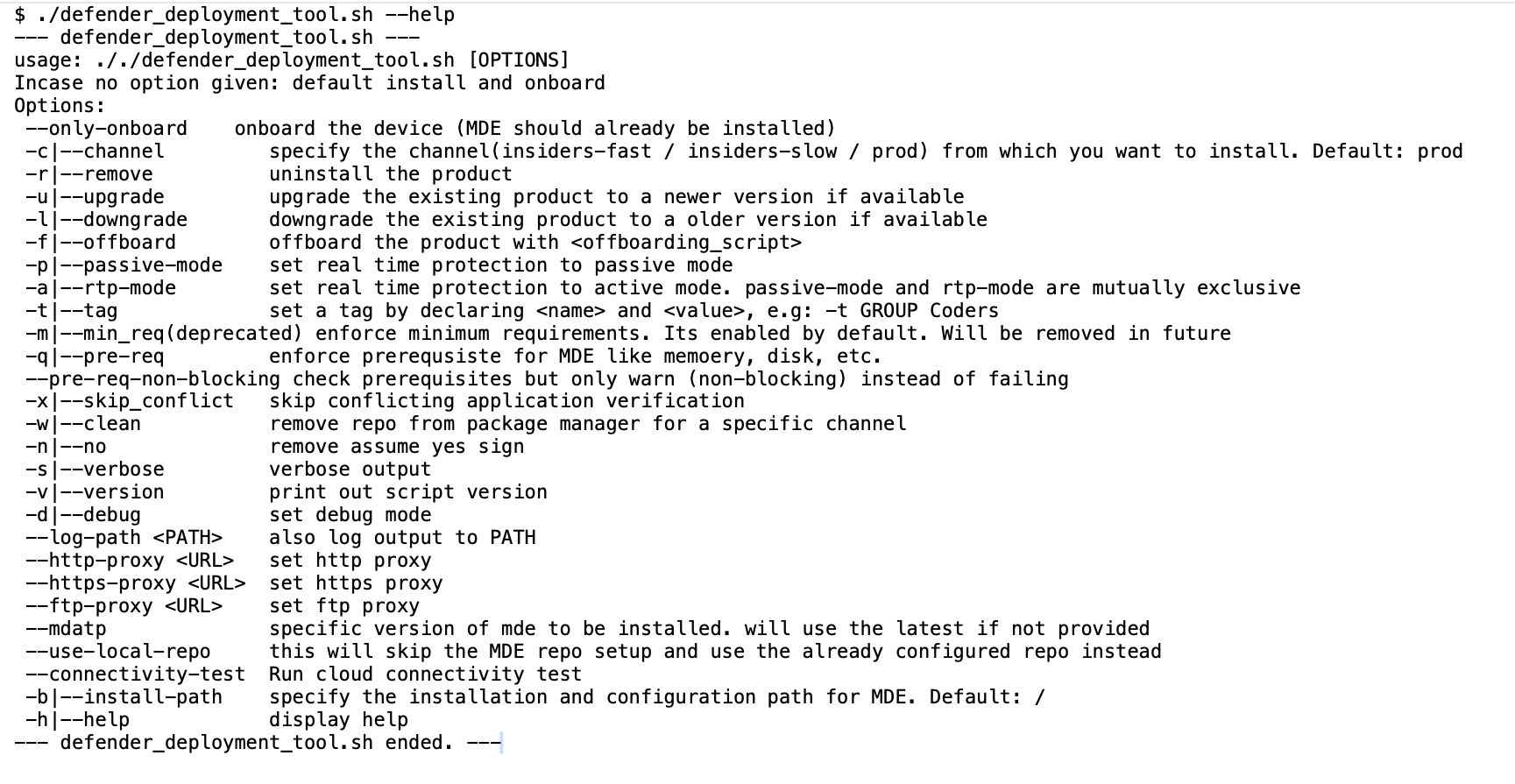

Nasazení můžete dále přizpůsobit předáním parametrů do nástroje na základě vašich požadavků. Pomocí možnosti

--helpzobrazíte všechny dostupné možnosti:./defender_deployment_tool.sh --helpNásledující tabulka obsahuje příklady příkazů pro užitečné scénáře.

Scénář Příkaz Kontrola nesplněných neblokujících požadavků sudo ./defender_deployment_tool.sh --pre-req-non-blockingSpuštění testu připojení sudo ./defender_deployment_tool.sh --connectivity-testNasazení do vlastního umístění sudo ./defender_deployment_tool.sh --install-path /usr/microsoft/Nasazení z pomalého kanálu insider sudo ./defender_deployment_tool.sh --channel insiders-slowNasazení pomocí proxy serveru sudo ./defender_deployment_tool.sh --http-proxy <http://username:password@proxy_host:proxy_port>Nasazení konkrétní verze agenta sudo ./defender_deployment_tool.sh --mdatp 101.25042.0003 --channel prodUpgrade na konkrétní verzi agenta sudo ./defender_deployment_tool.sh --upgrade --mdatp 101.24082.0004Downgrade na konkrétní verzi agenta sudo ./defender_deployment_tool.sh --downgrade --mdatp 101.24082.0004Odinstalace Defenderu sudo ./defender_deployment_tool.sh --removeOnboarding pouze v případě, že je defender už nainstalovaný sudo ./defender_deployment_tool.sh --only-onboardOffboarding Defenderu sudo ./defender_deployment_tool.sh --offboard MicrosoftDefenderATPOffboardingLinuxServer.py

(Poznámka: Nejnovější soubor pro offboarding je možné stáhnout z portálu Microsoft Defender.)

Ověření stavu nasazení

Na portálu Microsoft Defender otevřete inventář zařízení. Zobrazení zařízení na portálu může trvat 5 až 20 minut.

Spusťte test detekce antivirového softwaru, abyste ověřili, že je zařízení správně nasazené a hlásí se službě. Na nově nasazeném zařízení proveďte následující kroky:

Ujistěte se, že je povolená ochrana v reálném čase (označená výsledkem true při spuštění následujícího příkazu):

mdatp health --field real_time_protection_enabledPokud není povolená, spusťte následující příkaz:

mdatp config real-time-protection --value enabledOtevřete okno terminálu a spuštěním následujícího příkazu spusťte test detekce:

curl -o /tmp/eicar.com.txt https://secure.eicar.org/eicar.com.txtDalší testy detekce u souborů ZIP můžete spustit pomocí některého z následujících příkazů:

curl -o /tmp/eicar_com.zip https://secure.eicar.org/eicar_com.zip curl -o /tmp/eicarcom2.zip https://secure.eicar.org/eicarcom2.zipSoubory by měl defender for Endpoint umístit do karantény na Linux. Pomocí následujícího příkazu vypíšete seznam všech zjištěných hrozeb:

mdatp threat list

Spusťte test detekce EDR a simulujte detekci, abyste ověřili, že je zařízení správně nasazené a že se hlásí službě. Na nově nasazeném zařízení proveďte následující kroky:

Stáhněte a extrahujte soubor skriptu na nasazený Linux server.

Udělte skriptu oprávnění ke spustitelnému souboru:

chmod +x mde_linux_edr_diy.shSpusťte následující příkaz:

./mde_linux_edr_diy.shPo několika minutách by měla být v Microsoft Defender XDR vyvolána detekce.

Zkontrolujte podrobnosti o upozornění, časovou osu počítače a proveďte typické kroky šetření.

Kontrola problémů s připojením

Pokud dochází k problémům s připojením, spusťte tento příkaz a proveďte test připojení:

sudo ./defender_deployment_tool.sh --connectivity-test

Spuštění tohoto testu může nějakou dobu trvat, protože provádí kontroly všech adres URL, které nástroj mdatp potřebuje, a zjišťuje případné problémy, pokud k němu dochází. Pokud problém přetrvává, projděte si průvodce odstraňováním potíží.

Řešení potíží s instalací

Při každém spuštění nástroje pro nasazení Defenderu se aktivita zaprotokoluje v tomto souboru:

/tmp/defender_deployment_tool.log

Pokud narazíte na problémy s instalací, nejprve zkontrolujte soubor protokolu. Pokud vám to nepomůže problém vyřešit, zkuste provést následující kroky:

Informace o tom, jak najít protokol, který se automaticky vygeneruje, když dojde k chybě instalace, najdete v tématu Problémy s instalací protokolu.

Informace o běžných problémech s instalací najdete v tématu Problémy s instalací.

Pokud je stav zařízení nepravdivý, přečtěte si téma Problémy se stavem agenta Defenderu for Endpoint.

Informace o problémech s výkonem produktu najdete v tématu Řešení potíží s výkonem.

Informace o problémech s proxy serverem a připojením najdete v tématu Řešení potíží s připojením ke cloudu.

Jak přepínat mezi kanály po nasazení z kanálu

Defender for Endpoint na Linux je možné nasadit z jednoho z následujících kanálů:

- insiders-fast

- účastníci programu insider -slow

- prod (produkční)

Každý z těchto kanálů odpovídá úložišti softwaru Linux. Kanál určuje typ a frekvenci aktualizací nabízených vašemu zařízení. Zařízení v rychlém okruhu insiderů jsou první, která obdrží aktualizace a nové funkce, po nich budou později následovat pomalí účastníci programu Insider a nakonec prod.

Ve výchozím nastavení nástroj pro nasazení nakonfiguruje vaše zařízení tak, aby používalo kanál prod. Možnosti konfigurace popsané v tomto dokumentu můžete použít k nasazení z jiného kanálu.

Pokud chcete zobrazit náhled nových funkcí a poskytnout včasnou zpětnou vazbu, doporučujeme nakonfigurovat některá zařízení ve vašem podniku tak, aby používala rychlé nebo pomalé účastníky programu Insider. Pokud jste už defender for Endpoint nasadili na Linux z kanálu a chcete přepnout na jiný kanál (například z profesionálního kanálu na rychlý), musíte nejdřív odebrat aktuální kanál, pak odstranit aktuální úložiště kanálu a nakonec nainstalovat Defender z nového kanálu, jak je znázorněno v následujícím příkladu, kde se kanál změní z rychlého na prod:

Na Linux odeberte verzi programu Defender for Endpoint s rychlým kanálem insiders.

sudo ./defender_deployment_tool.sh --remove --channel insiders-fastOdstraňte Defender for Endpoint v Linux rychlém úložišti pro účastníky programu Insider.

sudo ./defender_deployment_tool.sh --clean --channel insiders-fastNainstalujte Microsoft Defender for Endpoint na Linux pomocí produkčního kanálu.

sudo ./defender_deployment_tool.sh --channel prod

Související obsah

- Předpoklady pro Microsoft Defender for Endpoint na Linux

- Povolení nasazení Microsoft Defender for Endpoint do vlastního umístění

- Nasazení Microsoft Defender for Endpoint na Linux pomocí instalačního skriptu

- Nasazení Microsoft Defender for Endpoint na Linux pomocí Ansible

- Nasazení aplikace Defender for Endpoint v Linuxu pomocí Chef

- Nasazení Microsoft Defender for Endpoint na Linux pomocí Puppetu

- Nasazení Microsoft Defender for Endpoint na Linux pomocí Saltstacku

- Ruční nasazení Microsoft Defender for Endpoint na Linux

- Nasazení Microsoft Defender for Endpoint na Linux pomocí zlatých imagí

- Připojení počítačů, které nejsou Azure, ke Microsoft Defender for Cloud pomocí Defenderu for Endpoint (přímé onboardingy pomocí Defenderu for Cloud)

- Pokyny k nasazení pro Microsoft Defender for Endpoint na Linux pro SAP