Principy výstrah zabezpečení

Výstrahy zabezpečení v programu Microsoft Defender for Identity vysvětlují jasný jazyk a grafiku, které podezřelé aktivity byly identifikovány ve vaší síti a aktéři a počítače zapojené do hrozeb. Výstrahy jsou ohodnocené podle závažnosti, barevně kódované, aby bylo možné je snadno vizuálně filtrovat a uspořádat podle fáze hrozeb. Každé upozornění je navržené tak, aby vám pomohlo rychle pochopit, co se děje ve vaší síti. Seznamy důkazů výstrah obsahují přímé odkazy na zúčastněné uživatele a počítače, které vám pomůžou usnadnit a přímo provést šetření.

V tomto článku se dozvíte o struktuře výstrah zabezpečení Defenderu for Identity a o tom, jak je používat.

- Struktura výstrah zabezpečení

- Klasifikace výstrah zabezpečení

- Kategorie výstrah zabezpečení

- Rozšířené šetření výstrah zabezpečení

- Související entity

- Defender for Identity a NNR (překlad síťových ip adres)

Struktura výstrah zabezpečení

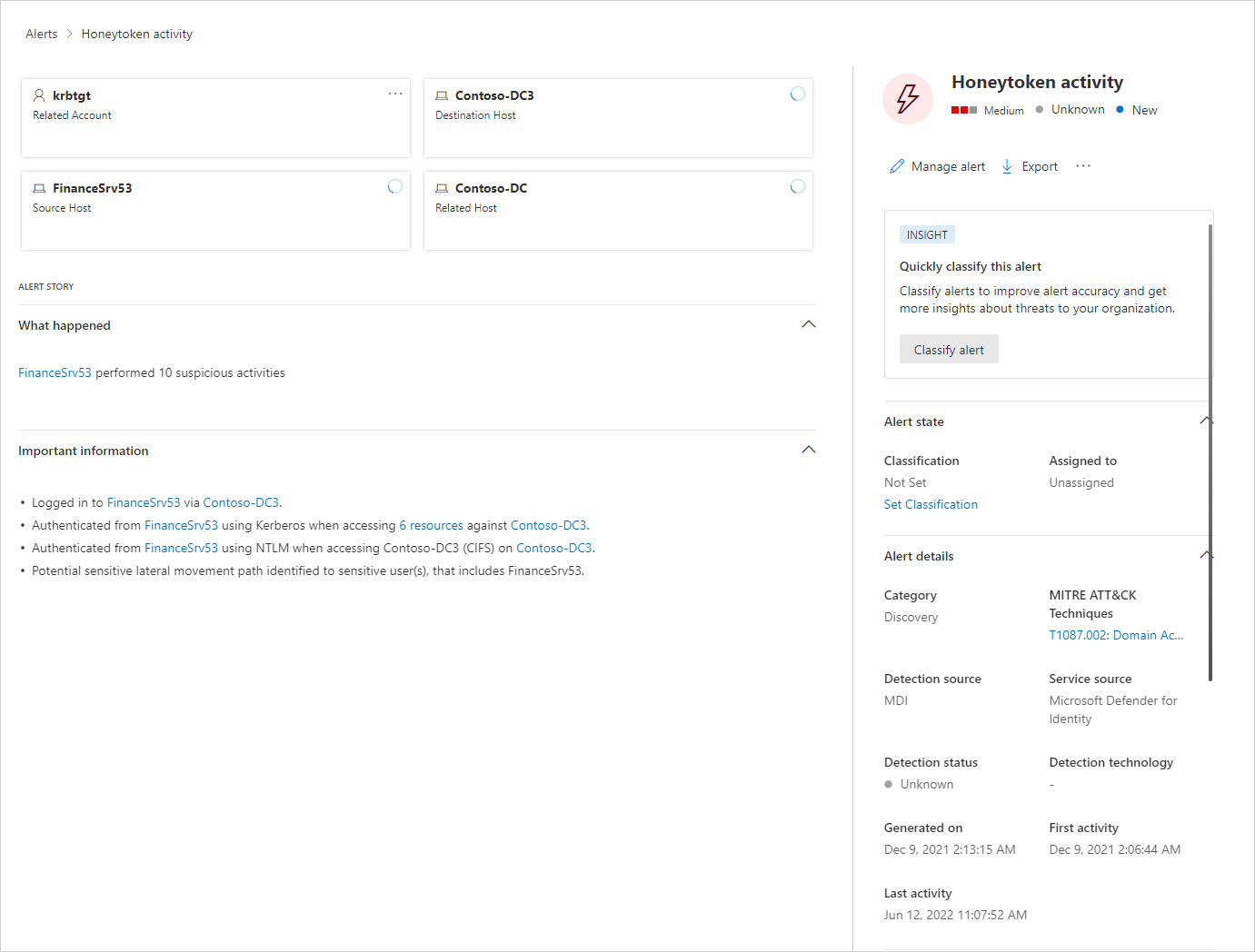

Každá výstraha zabezpečení Defenderu for Identity zahrnuje scénář výstrahy. Toto je řetězec událostí souvisejících s tímto upozorněním v chronologickém pořadí a další důležité informace související s výstrahou.

Na stránce upozornění můžete:

Správa upozornění – změna stavu, přiřazení a klasifikace výstrahy Tady můžete také přidat komentář.

Export – stažení podrobné excelové sestavy pro analýzu

Propojení upozornění na jiný incident – propojení výstrahy s novým existujícím incidentem

Další informace o výstrahách najdete v tématu Zkoumání výstrah v XDR v programu Microsoft Defender.

Klasifikace výstrah zabezpečení

Po řádném šetření je možné všechny výstrahy zabezpečení služby Defender for Identity klasifikovat jako jeden z následujících typů aktivit:

Pravdivě pozitivní (TP):: Škodlivá akce zjištěná defenderem pro identitu.

Neškodné pravdivě pozitivní (B-TP):: Akce zjištěná programem Defender for Identity, která je skutečná, ale ne škodlivá, například penetrační test nebo známá aktivita generovaná schválenou aplikací.

Falešně pozitivní (FP): Falešný poplach, což znamená, že k aktivitě nedošlo.

Je výstraha zabezpečení tp, B-TP nebo FP.

Pro každou výstrahu položte následující otázky, abyste určili klasifikaci výstrah a mohli se rozhodnout, co dělat dál:

- Jak běžná je tato konkrétní výstraha zabezpečení ve vašem prostředí?

- Aktivovaly výstrahy stejné typy počítačů nebo uživatelů? Například servery se stejnou rolí nebo uživateli ze stejné skupiny nebo oddělení? Pokud byly počítače nebo uživatelé podobné, můžete se rozhodnout ho vyloučit, abyste se vyhnuli dalším dalším výstrahám FP.

Poznámka:

Zvýšení výstrah stejného typu obvykle snižuje úroveň podezřelých a důležitých výstrah. U opakovaných výstrah ověřte konfigurace a pomocí podrobností a definic výstrah zabezpečení přesně zjistěte, co se děje, které opakování aktivují.

Kategorie výstrah zabezpečení

Výstrahy zabezpečení defenderu for Identity jsou rozdělené do následujících kategorií nebo fází, jako jsou fáze typického řetězce kybernetických útoků. Další informace o jednotlivých fázích a výstrahách navržených k detekci jednotlivých útoků najdete na následujících odkazech:

- Upozornění na rekognoskaci

- Upozornění na ohrožené přihlašovací údaje

- Upozornění laterálního pohybu

- Výstrahy před dominantní doménou

- Upozornění exfiltrace

Rozšířené šetření výstrah zabezpečení

Pokud chcete získat další podrobnosti o výstrahě zabezpečení, vyberte Možnost Exportovat na stránce s podrobnostmi výstrahy a stáhněte si podrobnou sestavu upozornění aplikace Excel.

Stažený soubor obsahuje souhrnné podrobnosti o výstraze na první kartě, včetně:

- Titulek

- Popis

- Čas zahájení (UTC)

- Koncový čas (UTC)

- Závažnost – nízká/střední/vysoká

- Stav – otevřená/uzavřená

- Čas aktualizace stavu (UTC)

- Zobrazit v prohlížeči

Zobrazí se všechny zúčastněné entity, včetně účtů, počítačů a prostředků, oddělených jejich rolí. Podrobnosti se poskytují pro zdrojovou, cílovou nebo napadenou entitu v závislosti na upozornění.

Většina karet zahrnuje následující data na entitu:

Název

Detaily

Typ

SamName

Zdrojový počítač

Zdrojový uživatel (pokud je k dispozici)

Domain Controllers

Přístup k prostředku: čas, počítač, název, podrobnosti, typ, služba.

Související entity: ID, typ, název, jedinečný json entity, json jedinečného profilu entity

Všechny nezpracované aktivity zachycené defenderem for Identity Sensors související s výstrahou (aktivitami sítě nebo událostí), včetně:

- Síťové aktivity

- Aktivity událostí

Některé výstrahy mají další karty, například podrobnosti o:

- Útoky na účty, když podezřelý útok použil hrubou silou.

- Servery DNS (Domain Name System), když podezření na útok zahrnovalo rekognoskaci mapování sítě (DNS).

Příklad:

Související entity

V každé výstraze poskytuje poslední karta Související entity. Související entity jsou všechny entity zapojené do podezřelé aktivity bez oddělení "role", kterou hrály v upozornění. Každá entita má dva soubory JSON, jedinečný json entity a json profilu jedinečné entity. Pomocí těchto dvou souborů JSON se dozvíte více o entitě a pomůžete vám s prošetřením výstrahy.

Jedinečný soubor JSON entity

Zahrnuje data Defender for Identity získané ze služby Active Directory o účtu. To zahrnuje všechny atributy, jako je Rozlišující název, SID, LockoutTime a PasswordExpiryTime. U uživatelských účtů zahrnuje data, jako jsou Oddělení, Pošta a Telefon Number. Pro účty počítačů zahrnuje data, jako jsou OperatingSystem, IsDomainController a DnsName.

Soubor JSON s jedinečným profilem entity

Zahrnuje všechny objekty Data Defender for Identity profilované v entitě. Defender for Identity používá aktivity sítě a událostí zachycené k získání informací o uživatelích a počítačích prostředí. Defender for Identity profiles relevant information per entity. Tyto informace přispívají k funkcím ochrany defenderu pro identifikaci hrozeb.

Jak se dají informace o službě Defender for Identity použít při vyšetřování?

Šetření může být podle potřeby podrobně popsáno. Tady je několik nápadů, jak prozkoumat použití dat, která poskytuje Defender for Identity.

- Zkontrolujte, jestli všichni související uživatelé patří do stejné skupiny nebo oddělení.

- Sdílejí související uživatelé prostředky, aplikace nebo počítače?

- Je účet aktivní, i když už vypršela jeho hodnota PasswordExpiryTime?

Defender for Identity a NNR (překlad síťových ip adres)

Funkce detekce identity v programu Defender for Identity spoléhají na aktivní překlad názvů sítě (NNR) k překladu IP adres na počítače ve vaší organizaci. Pomocí NNR dokáže Defender for Identity korelovat mezi nezpracovanou aktivitou (obsahující IP adresy) a příslušnými počítači, které jsou součástí každé aktivity. Na základě nezpracovaných aktivit defender for Identity profiluje entity, včetně počítačů, a generuje výstrahy.

Data NNR jsou zásadní pro detekci následujících výstrah:

- Podezření na krádež identity (pass-the-ticket)

- Podezřelý útok DCSync (replikace adresářových služeb)

- Rekognoskace mapování sítě (DNS)

Pomocí informací NNR uvedených na kartě Síťové aktivity v sestavě pro stažení výstrahy určete, jestli je výstraha FP. V případě výstrahy FP je běžné mít jistotu, že výsledek NNR bude mít nízkou spolehlivost.

Data sestavy ke stažení se zobrazí ve dvou sloupcích:

Zdrojový/cílový počítač

- Jistota – jistota s nízkým rozlišením může znamenat nesprávné rozlišení názvů.

Zdrojový/cílový počítač

- Metoda řešení – poskytuje metody NNR používané k překladu IP adresy do počítače v organizaci.

Další informace o tom, jak pracovat s výstrahami zabezpečení v programu Defender for Identity, najdete v tématu Práce s výstrahami zabezpečení.