Hledání událostí v protokolu auditování v Microsoft DefenderU XDR

Platí pro:

Protokol auditu vám může pomoct prozkoumat konkrétní aktivity napříč službami Microsoftu 365. Na portálu Microsoft Defender XDR se auditují aktivity Microsoft Defender XDR a Microsoft Defender for Endpoint. Mezi auditované aktivity patří:

- Změny nastavení uchovávání dat

- Změny pokročilých funkcí

- Vytváření ukazatelů ohrožení zabezpečení

- Izolace zařízení

- Přidání\úprava\odstranění rolí zabezpečení

- Vytvoření a úprava vlastních pravidel detekce

- Přiřazení uživatele k incidentům

Úplný seznam auditovaných aktivit XDR v programu Microsoft Defender najdete v tématech Aktivity XDR v programu Microsoft Defender a Aktivity Microsoft Defenderu for Endpoint.

Požadavky

Pokud chcete získat přístup k protokolu auditování, musíte mít v Exchange Online roli Protokoly auditu jen pro zobrazení nebo Protokoly auditu . Ve výchozím nastavení se tyto role přiřazují skupinám rolí Správa dodržování předpisů a Správa organizace.

Poznámka

Globální správci v Office 365 a Microsoftu 365 se automaticky přidají jako členové skupiny rolí Správa organizace v Exchangi Online.

Zapnutí auditování v Microsoft Defenderu XDR

Microsoft Defender XDR používá řešení auditování Microsoft Purview, než se můžete podívat na data auditu na portálu Microsoft Defender XDR:

Měli byste ověřit, že je auditování zapnuté na portálu pro dodržování předpisů Microsoft Purview. Další informace najdete v tématu Zapnutí nebo vypnutí auditování.

Pokud chcete povolit jednotný protokol auditu na portálu Microsoft Defender XDR, postupujte následovně:

- Přihlaste se k Microsoft DefenderU XDR pomocí účtu s přiřazenou rolí Správce zabezpečení nebo Globální správce.

- V navigačním podokně vyberte Nastavení>Koncové body>Pokročilé funkce.

- Posuňte se do části Jednotný protokol auditování a přepněte nastavení na Zapnuto.

Důležité

Globální správce je vysoce privilegovaná role, která by měla být omezená na scénáře, kdy nemůžete použít existující roli. Microsoft doporučuje používat role s co nejmenším počtem oprávnění. Používání účtů s nižším oprávněním pomáhá zlepšit zabezpečení vaší organizace.

Použití vyhledávání auditu v Microsoft Defenderu XDR

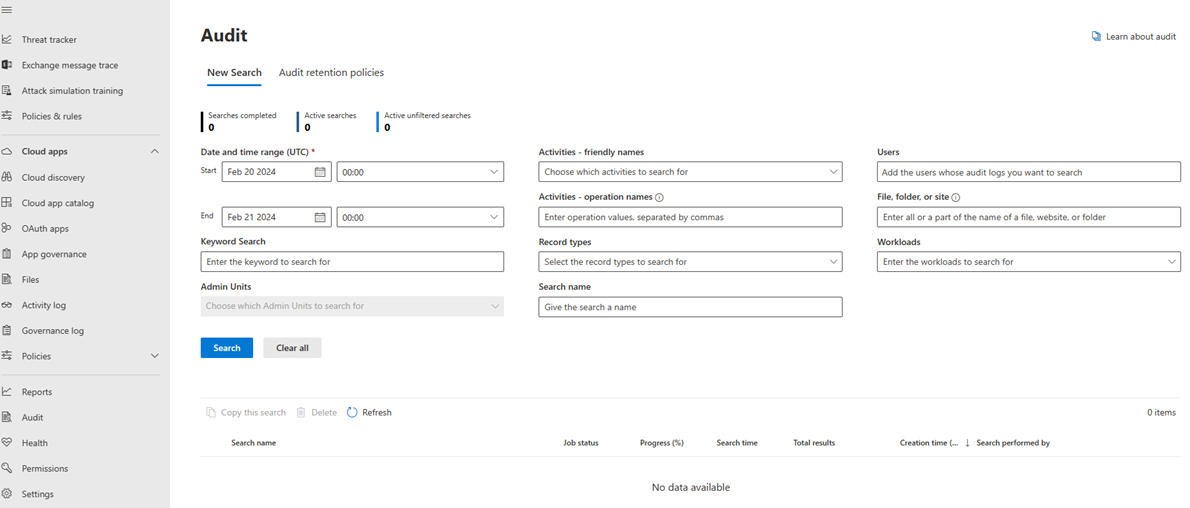

Pokud chcete načíst protokoly auditu pro aktivity XDR v programu Microsoft Defender, přejděte na stránku Audit XDR v programu Microsoft Defender nebo na portál dodržování předpisů Purview a vyberte Auditovat.

Na stránce Nové hledání vyfiltrujte aktivity, data a uživatele, které chcete auditovat.

Vyberte Hledat.

Exportujte výsledky do Excelu pro další analýzu.

Podrobné pokyny najdete v tématu Prohledávání protokolu auditu na portálu pro dodržování předpisů.

Uchovávání záznamů protokolu auditu je založené na zásadách uchovávání informací v Microsoft Purview. Další informace najdete v tématu Správa zásad uchovávání protokolů auditu.

Aktivity XDR v programu Microsoft Defender

Seznam všech událostí, které se protokolují pro aktivity uživatelů a správců v microsoft defenderu XDR v protokolu auditování Microsoft 365, najdete tady:

- Aktivity vlastního zjišťování v Microsoft DefenderU XDR v protokolu auditování

- Aktivity incidentů v microsoft defenderu XDR v protokolu auditování

- Potlačení aktivit pravidel v microsoft defenderu XDR v protokolu auditování

Aktivity Microsoft Defenderu for Endpoint

Seznam všech událostí, které se protokolují pro aktivity uživatelů a správců v Microsoft Defenderu for Endpoint v protokolu auditování Microsoftu 365, najdete tady:

- Obecné aktivity nastavení v Defenderu for Endpoint v protokolu auditování

- Aktivity nastavení indikátoru v Defenderu for Endpoint v protokolu auditování

- Aktivity akcí odpovědi v Defenderu for Endpoint v protokolu auditování

- Aktivity nastavení rolí v Defenderu for Endpoint v protokolu auditování

Použití skriptu PowerShellu

Následující fragment kódu PowerShellu můžete použít k dotazování rozhraní API pro správu Office 365 a načíst informace o událostech XDR v programu Microsoft Defender:

$cred = Get-Credential

$s = New-PSSession -ConfigurationName microsoft.exchange -ConnectionUri https://outlook.office365.com/powershell-liveid/ -Credential $cred -Authentication Basic -AllowRedirection

Import-PSSession $s

Search-UnifiedAuditLog -StartDate 2023/03/12 -EndDate 2023/03/20 -RecordType <ID>

Poznámka

Hodnoty typu záznamu najdete ve sloupci ROZHRANÍ API v tématu Zahrnuté aktivity auditu.