Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Důležité

Analýza hrozeb v programu Microsoft Defender (Defender TI) se ukončí a sloučí do Microsoft Defender, aby bylo možné používat výkonné sjednocené prostředí. Stávající zákazníci budou mít i nadále úplný přístup ke svému aktuálnímu prostředí Defender TI až do vyřazení produktu k 1. srpnu 2026. Další informace

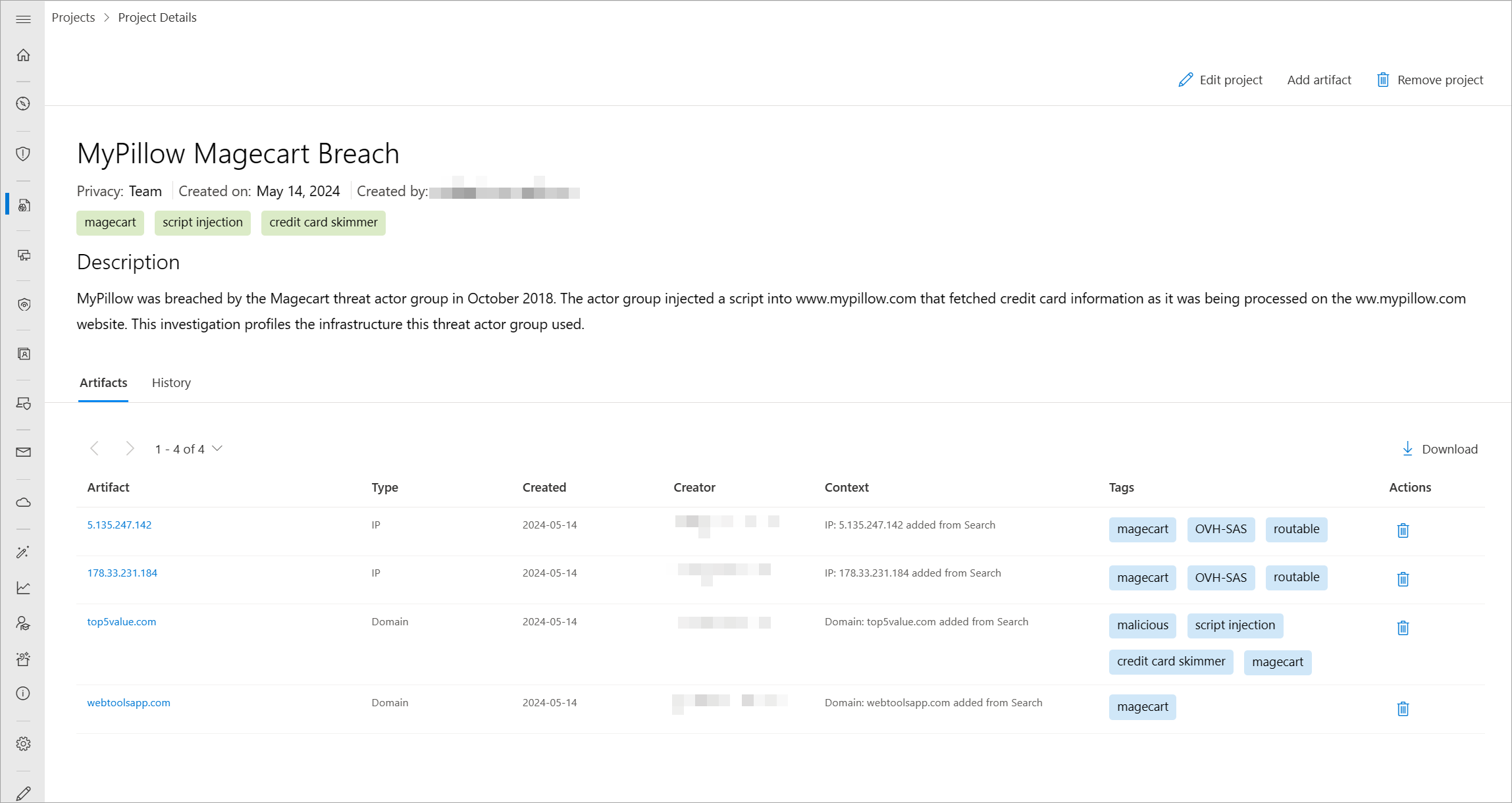

Analýza hrozeb v programu Microsoft Defender (Defender TI) umožňuje vyvíjet soukromé osobní nebo týmové projekty a organizovat indikátory zájmu a indikátory ohrožení zabezpečení (IOC) z vyšetřování. Projekty obsahují seznam všech přidružených artefaktů a podrobnou historii, která uchovává jména, popisy, spolupracovníky a profily monitorování.

Když hledáte IP adresu, doménu nebo hostitele v průzkumníku Intel v rámci portálu Microsoft Defender a pokud je tento indikátor uvedený v projektu, ke kterému máte přístup, můžete přejít na kartu Projekty a přejít na podrobnosti projektu, kde najdete další kontext o indikátoru, a teprve pak si projděte další informace v ostatních sadách dat. Své soukromé týmové projekty můžete zobrazit také na portálu Defender v částiProjekty Intelpro analýzu> hrozeb.

Při návštěvě podrobností projektu se zobrazí seznam všech přidružených artefaktů a podrobná historie, která uchovává veškerý kontext popsaný výše. Vy ani ostatní uživatelé ve vaší organizaci už nemusíte trávit čas komunikací tam a zpět. Profily aktérů hrozeb můžete vytvářet v rámci Defender TI, které můžou sloužit jako "živá" sada ukazatelů. Při zjišťování nebo hledání nových informací je můžete přidat do projektu.

Platforma Defender TI umožňuje vyvíjet různé typy projektů pro uspořádání indikátorů zájmu a IOC z šetření.

Vlastník projektu může přidat spolupracovníky (uživatele uvedené v tenantovi Azure s licencí Defender TI Premium), kteří pak můžou v projektu provádět jakékoli změny, jako kdyby byli vlastníkem projektu. Spolupracovníci ale nemůžou projekty odstranit. Spolupracovníci si můžou projekty, které s nimi sdílí, zobrazit na kartě Sdílené projekty na stránce Projekty Intel.

Artefakty v rámci projektu můžete stáhnout také výběrem ikony Stáhnout . Tato funkce je skvělý způsob, jak týmy proaktivního vyhledávání hrozeb využít zjištění z vyšetřování k blokování IOC nebo vytváření dalších pravidel detekce v rámci svých aplikací pro správu událostí a informací o zabezpečení (SIEM).

Projekty na otázky můžou pomoct odpovědět:

Vytvořil někdo z mých kolegů týmový projekt, který obsahuje tento ukazatel?

- Pokud ano, jaké další související vstupně-výstupní operace (IOC) tento člen týmu zachytil a jaký popis a značky obsahoval k popisu typu šetření?

Kdy tento člen týmu naposledy upravoval projekt?

Požadavky

Microsoft Entra ID nebo osobní účet Microsoft. Přihlášení nebo vytvoření účtu

Licence Defender TI Premium.

Poznámka

Uživatelé bez licence Defender TI Premium mají i nadále přístup k naší bezplatné nabídce Defender TI.

Otevření stránky projektů Defender TI Intel na portálu Microsoft Defender

Na stránce projektů Intel se zobrazí projekty, které vlastníte nebo které s vámi sdíleli jiní uživatelé Defender TI ve vašem tenantovi.

- Přejděte na portál Defender a dokončete proces ověřování Microsoftu. Další informace o portálu Defender

- Přejděte na Projekty Intel pro analýzu> hrozeb.

Vytvoření projektu

Projekt na portálu Defender můžete vytvořit dvěma způsoby:

Pokud chcete vytvořit projekt ze stránky projektů Intel , vyberte Nový projekt.

Pokud chcete vytvořit nový projekt při vyšetřování na stránce Intel Exploreru , proveďte vyhledávání indikátorů z hledání v průzkumníku Intel a pak vyberte Přidat do projektu>Přidat nový projekt ve výsledcích hledání.

Na bočním panelu Nový projekt , který se zobrazí, vyplňte požadovaná pole a vyberte Uložit.

Správa projektů

Jakmile vytvoříte projekt, můžete ho spravovat na stránce projektů Intel . Tato stránka zobrazuje všechny projekty, ke které máte přístup, a poskytuje mechanismy filtrování na základě vlastností projektu.

Ve výchozím nastavení se na stránce projektů Intel zobrazují týmové projekty přidružené ke všem uživatelům Defender TI ve vašem tenantovi. Můžete se rozhodnout zobrazit jenom osobní projekty, které jste vytvořili, nebo projekty, které s vámi někdo sdílí, do kterého chcete přispívat.

- Pokud chcete zobrazit podrobnosti projektu, vyberte název projektu.

- Pokud chcete v projektu udělat změny přímo, vyberte Upravit v pravém horním rohu stránky projektu. Projekty můžete upravovat jenom v případě, že k nim máte dostatečnou úroveň přístupu.

- Pokud chcete artefakty přidat do projektu ručně, vyberte Přidat artefakt v pravém horním rohu stránky projektu.

- Pokud chcete odstranit projekt, vyberte Odebrat projekt. Odstranit můžete jenom projekty, které vlastníte.

Osvědčené postupy

Pokud jde o zkoumání potenciálních hrozeb pomocí Defenderu TI, doporučujeme spustit následující pracovní postupy, protože tyto kroky vám umožní shromáždit strategické a provozní informace před tím, než se ponoříte do taktické inteligence.

V rámci Defenderu TI provádíte různé typy hledání. Proto je důležité přistupovat k metodě shromažďování informací způsobem, který vám poskytne široké výsledky, než se ponoříte do zkoumání konkrétních ukazatelů. Pokud například vyhledáte IP adresu na stránce Intel Exploreru, jaké články jsou k této IP adrese přidružené? Jaké informace najdete v těchto článcích o IP adrese, kterou byste jinak nenašli při přechodu přímo na kartu Data IP adresy pro rozšiřování datové sady. Byla například tato IP adresa identifikována jako možný server příkazů a řízení (C2)? Kdo je aktér hrozeb? Jaké další související IOC jsou uvedené v článku, jaké taktiky, techniky a postupy (TTP) aktér hrozeb používá a na koho cílí?

Kromě provádění různých typů vyhledávání v Defenderu TI můžete na vyšetřováních spolupracovat s ostatními. Přesto se doporučuje vytvářet projekty, přidávat do projektu indikátory související s šetřením a přidávat do projektu spolupracovníky, pokud na stejném šetření pracuje víc lidí. To pomáhá zkrátit dobu strávenou analýzou stejných vstupně-výstupních operací a měla by vést k rychlejšímu pozorování pracovních postupů.