Poznámka

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Entra ID se integruje s několika službami jiných společností než Microsoft pro zřizování uživatelů do vašeho tenanta. Pokud potřebujete vyřešit problém se zřízeným uživatelem, můžete k vyhledání řešení použít informace zachycené v protokolech zřizování Microsoft Entra.

K dispozici jsou také dva další protokoly aktivit, které vám pomůžou monitorovat stav vašeho tenanta:

- Přihlášení – informace o přihlášení a způsobu, jakým vaši uživatelé používají vaše prostředky.

- Audit – Informace o změnách použitých u vašeho tenanta, jako jsou uživatelé a správa skupin nebo aktualizace použité u prostředků vašeho tenanta.

Tento článek obsahuje přehled protokolů, které zaznamenávají zřizování uživatelů prostřednictvím neslužeb Microsoft.

Co můžete dělat s protokoly zřizování?

Pomocí provisioning protokolů můžete najít odpovědi na otázky jako:

- Jaké skupiny byly úspěšně vytvořeny ve službě ServiceNow?

- Kteří uživatelé byli úspěšně odebráni z Adobe?

- Kteří uživatelé z Workday byli úspěšně vytvořeni ve službě Active Directory?

Poznámka:

Položky v protokolech zřizování se generují systémem a nelze je změnit ani odstranit.

Co se v protokolech zobrazuje?

Protokoly zobrazují identitu, akci, zdrojový systém, cílový systém a stav události nasazení. Další sloupce je možné přidat pro další řešení potíží, ale následující podrobnosti jsou standardní.

- Identita: Zobrazovaný název a ID zdroje zřízené identity se zobrazí v tomto sloupci.

-

Akce: Mezi možné hodnoty patří Create, Update, Delete, Disable, StagedDelete a Other.

- Příklady Dalších zahrnují, pokud se podrobnosti o zdrojovém a cílovém systému již shodují, takže nebyla provedena žádná změna.

- Zdrojový systém a cílový systém: Spárované dohromady tyto podrobnosti ukazují, ze kterého systému identita pochází a odkud se zřizuje.

-

Stav: Mezi možné hodnoty patří Úspěch, Selhání, Přeskočeno a Upozornění.

- Existuje několik scénářů, které by mohly vyvolat stav Přeskočeno. Podrobnosti o těchto scénářích najdete v tématu Žádní uživatelé nejsou zřizováni.

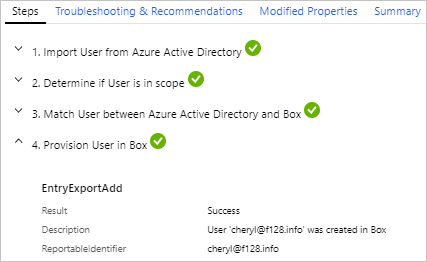

Výběrem položky z protokolů zřizování zobrazíte další podrobnosti o této položce, například kroky potřebné ke zřízení uživatele a tipy pro řešení potíží. Podrobnosti jsou seskupené do čtyř záložek.

Kroky: Tato karta popisuje kroky potřebné ke zřízení objektu. Zřizování objektu může zahrnovat následující kroky, ale ne všechny kroky platí pro všechny události zřizování.

- Importujte objekt.

- Porovná objekt mezi zdrojem a cílem.

- Určete, jestli je objekt v oboru.

- Vyhodnoťte objekt před synchronizací.

- Zřízení objektu (vytvoření, aktualizace, odstranění nebo zakázání)

Řešení potíží a doporučení: Pokud došlo k chybě, zobrazí se na této kartě kód chyby a důvod. V mnoha případech je k dispozici podrobný popis chyby. Projděte si tyto informace, abyste pochopili problém, a postupujte podle pokynů uvedených k jeho vyřešení. Projděte si následující články o řešení potíží:

Změněné vlastnosti: Pokud došlo ke změnám, zobrazí se na této kartě stará hodnota a nová hodnota.

Shrnutí: Poskytuje přehled toho, co se stalo, a identifikátory objektu ve zdrojových a cílových systémech.

Použití pracovních sešitů pro protokoly zřizování a Log Analytics

Díky možnostem dotazování a upozorňování Log Analytics a workbooků můžete vytvářet vlastní sestavy a notifikace. Abyste mohli začít, musíte vytvořit pracovní prostor služby Log Analytics. Jakmile máte pracovní prostor, můžete do něj přenášet protokoly, což umožňuje dotazovat se a analyzovat data v nástroji Log Analytics a v sešitech.

Další informace najdete v tématu Integrace protokolů zřizování s protokoly služby Azure Monitor.

Pro protokoly zřizování jsou k dispozici dvě šablony dokumentů:

- Analýza zřizování poskytuje obecný přehled událostí zřizování ve vašem tenantovi.

- Přehledy zřizování poskytují podrobnosti o událostech souvisejících se synchronizací uživatelů z jiných zdrojů, abyste mohli tyto události jak zobrazit, tak analyzovat na jednom místě. Další informace viz v sešitu poznatky o zřizování.