Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se dozvíte, jak integrovat SAML SSO pro Bitbucket od společnosti resolution GmbH s Microsoft Entra ID. Při integraci SAML SSO for Bitbucket by resolution GmbH s Microsoft Entra ID, můžete:

- Ovládejte v Microsoft Entra ID, kdo má přístup k SAML SSO pro Bitbucket od resolution GmbH.

- Umožněte uživatelům automatické přihlášení do SAML jednotného přihlašování (SSO) pro Bitbucket firmou resolution GmbH s jejich účty Microsoft Entra.

- Správa účtů v jednom centrálním umístění: na webu Azure Portal.

Požadavky

Scénář popsaný v tomto článku předpokládá, že již máte následující požadavky:

- Uživatelský účet Microsoft Entra s aktivním předplatným. Pokud ho ještě nemáte, můžete si vytvořit účet zdarma.

- Jedna z následujících rolí:

- Jednotné přihlašování SAML pro Bitbucket by resolution GmbH – jednotné přihlašování s povoleným předplatným

Popis scénáře

V tomto článku nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

- SAML SSO for Bitbucket by resolution GmbH podporuje SSO iniciované SP a IDP

- SAML SSO for Bitbucket od resolution GmbH podporuje zřizování uživatelů stylu Just In Time

Přidejte SAML SSO pro Bitbucket od resolution GmbH ze seznamu galerií

Pokud chcete nakonfigurovat integraci SAML SSO pro Bitbucket od společnosti Resolution GmbH do Microsoft Entra ID, musíte do svého seznamu spravovaných SaaS aplikací přidat SAML SSO pro Bitbucket od Resolution GmbH z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

- Prohlédněte si Entra ID>Podnikové aplikace>Nová aplikace.

- V části Přidat z galerie zadejte do vyhledávacího pole SAML SSO for Bitbucket by resolution GmbH.

- Ve výsledcích vyberte SAML SSO pro Bitbucket od resolution GmbH a pak přidejte tuto aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurujte a otestujte Microsoft Entra SSO pro SAML SSO pro Bitbucket od resolution GmbH.

Nakonfigurujte a otestujte Microsoft Entra SSO se SAML SSO pro Bitbucket od resolution GmbH pomocí testovacího uživatele jménem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit propojený vztah mezi uživatelem Microsoft Entra a souvisejícím uživatelem v SAML SSO pro Bitbucket od společnosti Resolution GmbH.

Při konfiguraci a testování jednotného přihlašování Microsoft Entra s jednotným přihlašováním SAML pro Bitbucket od Resolution GmbH proveďte následující kroky:

-

Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí Britta Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – aby britta Simon mohl používat jednotné přihlašování Microsoft Entra.

-

Nakonfigurujte jednotné přihlašování SAML pro Bitbucket řešením GmbH SSO - pro konfiguraci nastavení jednotného přihlašování na straně aplikace.

- Vytvořte SAML SSO pro Bitbucket od resolution GmbH pro testovacího uživatele - aby měl protějšek Britta Simon v SAML SSO pro Bitbucket od resolution GmbH, který je propojen s reprezentací uživatele v Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

V této části povolíte jednotné přihlašování Microsoft Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte na stránku integrace aplikace Entra ID>Enterprise>SAML SSO for Bitbucket by resolution GmbH , vyhledejte oddíl Spravovat a vyberte jednotné přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

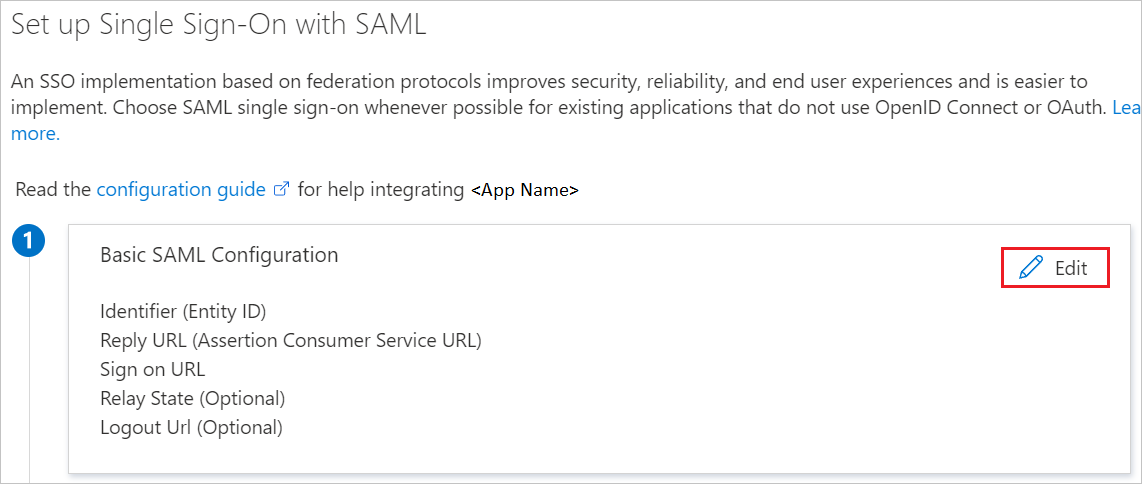

Na stránce Nastavit jednotné přihlašování pomocí SAML vyberte ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

V části Základní konfigurace SAML proveďte následující kroky, pokud chcete nakonfigurovat aplikaci v režimu iniciovaném protokolem IDP:

a. Do textového pole Identifikátor zadejte adresu URL pomocí následujícího vzoru:

https://<server-base-url>/plugins/servlet/samlssob) Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru:

https://<server-base-url>/plugins/servlet/samlssoc) Pokud chcete nakonfigurovat aplikaci vrežimu inicializace SP, vyberte Nastavit další adresy URL a proveďte následující krok:

Do textového pole Přihlašovací adresa URL zadejte adresu URL pomocí následujícího vzoru:

https://<server-base-url>/plugins/servlet/samlssoPoznámka:

Tyto hodnoty nejsou reálné. Aktualizujte tyto hodnoty skutečným identifikátorem, adresou URL odpovědi a přihlašovací adresou. Pokud chcete získat tyto hodnoty, obraťte se na tým klientské podpory SAML SSO pro Bitbucket od společnosti Resolution GmbH. Můžete také odkázat na uvedené vzory v části Základní konfigurace SAML.

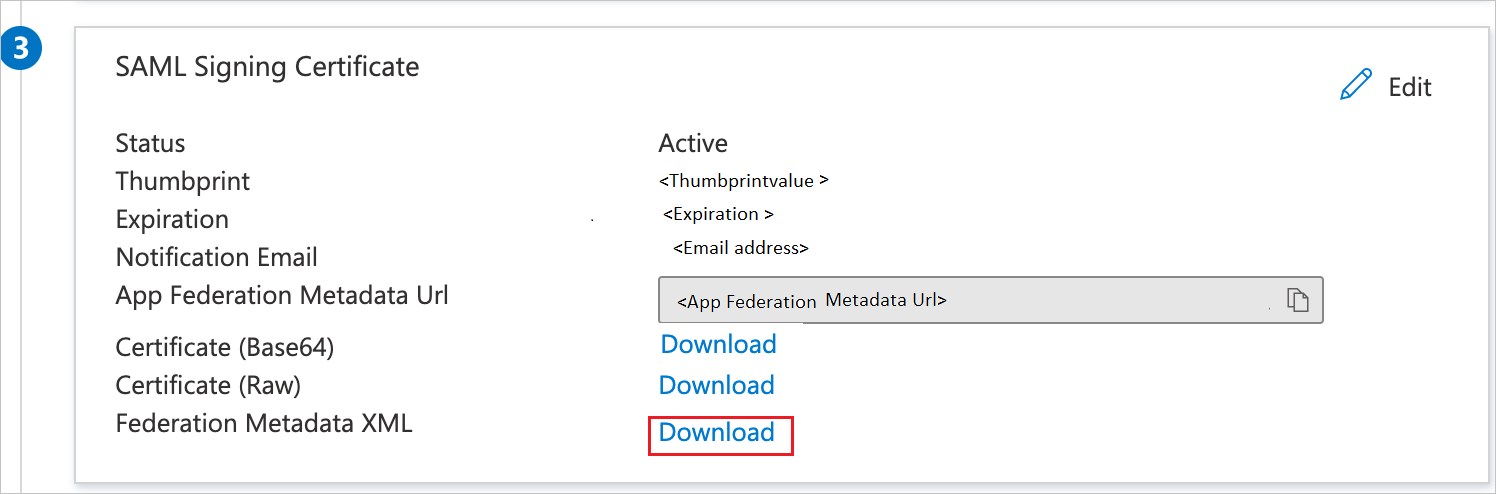

Na stránce Nastavit jednotné přihlášení pomocí SAML v části Podpisový certifikát SAML vyberte Stáhnout a stáhněte Federační metadata XML z dostupných možností podle vašich potřeb a uložte je do počítače.

Vytvoření a přiřazení testovacího uživatele Microsoft Entra

Postupujte podle pokynů v vytvoření a přiřazení uživatelského účtu rychlého startu pro vytvoření testovacího uživatelského účtu s názvem B.Simon.

Konfigurujte SAML SSO pro Bitbucket od resolution GmbH SSO

Přihlaste se jako správce k SAML SSO pro Bitbucket na stránkách společnosti Resolution GmbH.

Na pravé straně hlavního panelu nástrojů vyberte Nastavení.

Přejděte do části ÚČTY a v liště nabídek vyberte SAML SingleSignOn

Na stránce konfigurace modulu plug-in SAML SingleSignOn vyberte Přidat zprostředkovatele identity.

Na stránce Zvolit poskytovatele SAML Identity zadejte do příslušných polí typ poskytovatele identity, název a popis:

a. Vyberte typ IdP jako Microsoft Entra ID.

b) Do textového pole Název zadejte název.

c) Do textového pole Popis zadejte popis.

d. Vyberte Další.

Na stránce konfigurace zprostředkovatele identity vyberte Další.

Na stránce Importovat SAML IdP metadata vyberte Načíst soubor a nahrajte soubor METADATA XML, který jste si stáhli dříve.

Vyberte Další.

Vyberte Uložit nastavení.

Vytvoření jednotného přihlašování SAML pro Bitbucket by resolution GmbH test user

Cílem této části je vytvořit uživatele Britta Simon v SAML SSO pro Bitbucket od firmy resolution GmbH. SAML SSO for Bitbucket by resolution GmbH podporuje just-in-time zřizování a také lze uživatele vytvořit ručně. Obraťte se na tým zákaznické podpory SAML SSO for Bitbucket by resolution GmbH podle vašich potřeb.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Inicializováno SP:

Vyberte Test této aplikace, tato možnost přesměruje na SAML SSO for Bitbucket by resolution GmbH Sign on URL, kde můžete zahájit tok přihlášení.

Přejděte přímo na přihlašovací URL pro SAML SSO Bitbucket od společnosti Resolution GmbH a zahajte odtud proces přihlášení.

Iniciovaný protokol IDP:

- Vyberte Otestovat tuto aplikaci, a měli byste být automaticky přihlášeni do SAML SSO pro Bitbucket od resolution GmbH, pro které jste nastavili SSO.

K otestování aplikace v libovolném režimu můžete také použít Microsoft Moje aplikace. Když vyberete dlaždici SAML SSO for Bitbucket od společnosti resolution GmbH v Mojí aplikaci, pokud je nakonfigurována v režimu SP, budete přesměrováni na přihlašovací stránku aplikace pro zahájení přihlašovacího procesu a pokud je nakonfigurována v režimu IDP, měli byste být automaticky přihlášeni k SAML SSO for Bitbucket od společnosti resolution GmbH, pro který jste nastavili jednotné přihlašování. Další informace o Moje aplikace naleznete v tématu Úvod do Moje aplikace.

Související obsah

Jakmile nakonfigurujete jednotné přihlašování SAML pro Bitbucket od společnosti resolution GmbH, můžete aplikovat kontrolu relací, která chrání před exfiltrací a infiltrací citlivých dat vaší organizace v reálném čase. Ovládací prvky relace jsou rozšířením systému podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.