Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se dozvíte, jak integrovat Docker Business s Microsoft Entra ID. Když integrujete Docker Business s Microsoft Entra ID, můžete:

- Kontrolujte v Microsoft Entra ID, kdo má přístup k Docker Business.

- Povolte uživatelům, aby se k Docker Business automaticky přihlásili pomocí svých účtů Microsoft Entra.

- Spravujte účty v jednom centrálním umístění.

Požadavky

Scénář popsaný v tomto článku předpokládá, že již máte následující požadavky:

- Uživatelský účet Microsoft Entra s aktivním předplatným. Pokud ho ještě nemáte, můžete si vytvořit účet zdarma.

- Jedna z následujících rolí:

- Předplatné Docker Business.

Popis scénáře

V tomto článku nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

- Docker Business podporuje pouze SP iniciované jednotné přihlašování.

- Docker Business podporuje zřizování uživatelů v reálném čase.

Přidat Docker Business z galerie

Pokud chcete nakonfigurovat integraci Docker Business do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat Docker Business z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

- Prohlédněte si Entra ID>Podnikové aplikace>Nová aplikace.

- V části Přidat z galerie zadejte do vyhledávacího pole Docker Business.

- Na panelu výsledků vyberte Docker Business a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a testování jednotného přihlašování Microsoft Entra pro Docker Business

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s Docker Business pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v Dockeru Business.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra s Docker Business, proveďte následující kroky:

-

Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřadit testovacího uživatele Microsoft Entra - aby B.Simon mohl používat jednotné přihlašování Microsoft Entra.

-

Nakonfigurujte Docker Business SSO – nakonfigurujte nastavení jednotného přihlašování na straně aplikace.

- Vytvořte testovacího uživatele Docker Business – aby měl B.Simon protějšek v Docker Business, který je propojený s reprezentací uživatele v Microsoft Entra ID.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujícím postupem povolíte jednotné přihlašování Microsoft Entra v Centru pro správu Microsoft Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte k Entra ID>podnikovým aplikacím>Docker Business>s jednotným přihlašováním.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

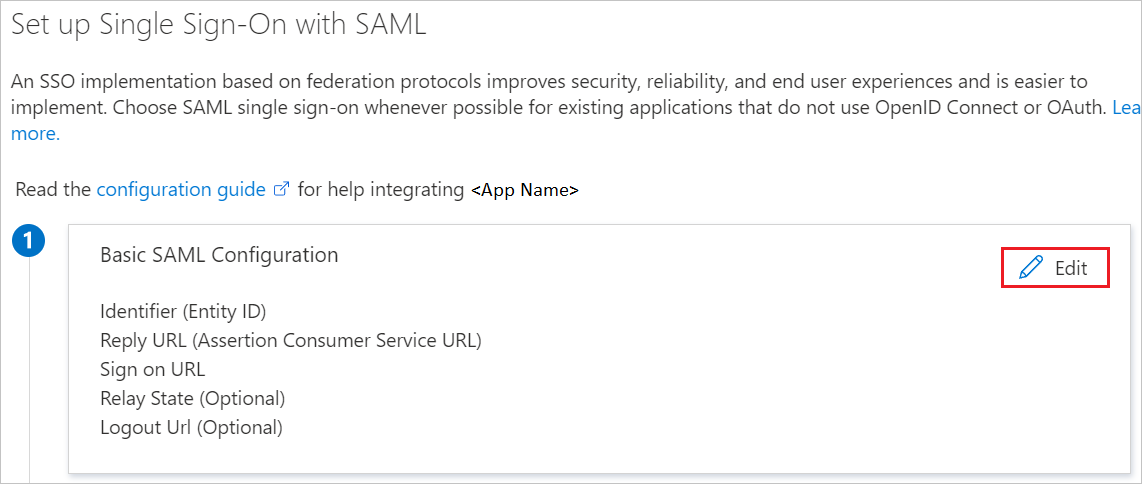

Na stránce Nastavení jednotného přihlašování pomocí SAML vyberte ikonu tužky pro Základní konfiguraci SAML a upravte nastavení.

V části Základní konfigurace SAML proveďte následující kroky:

a. Do textového pole Identifikátor (ID entity) zadejte hodnotu pomocí následujícího vzoru:

urn:auth0:docker-prod:<Docker_SsoID>b) Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru:

https://login.docker.com/login/callback?connection=<Docker_SsoID>c) Do textového pole Přihlásit se na adresu URL zadejte adresu URL pomocí následujícího vzoru:

https://hub.docker.com/auth/start?connection=<Docker_SsoID>Poznámka:

Tyto hodnoty nejsou reálné. Aktualizujte tyto hodnoty skutečným identifikátorem, URL pro odpověď a URL pro přihlášení. Tyto hodnoty získáte při konfiguraci jednotného přihlašování Dockeru Business. Můžete se také podívat na vzory uvedené v části Základní konfigurace SAML v Centru pro správu Microsoft Entra.

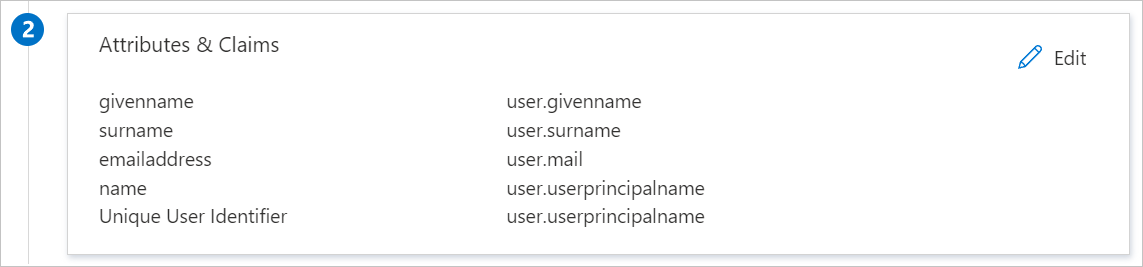

Aplikace Docker Business očekává, že jedinečný identifikátor uživatele je namapován na e-mailovou adresu (user.mail) místo user.userprincipalname, a také podporuje křestní jméno a příjmení pro synchronizaci úplného jména uživatele do aplikace Docker Business. Následující snímek obrazovky ukazuje seznam výchozích atributů.

Poznámka:

Odstraňte jména a e-mailové adresy ručně z výše uvedených výchozích atributů v Centru pro správu Microsoft Entra podle požadavků aplikace.

Kromě výše uvedených možností aplikace Docker Business podporuje volitelné atributy, které se mají předávat zpět v odpovědi SAML, které jsou uvedené níže. Tyto atributy je možné přidat ke správě zřizování uživatelů v konkrétních týmech a jejich rolích v rámci organizace Docker Business.

Název nároku Jmenný prostor Zdrojový atribut dockerOrg < empty>Název organizace Dockeru dockerTeam < empty>Název týmu Dockeru dockerRole < empty>Role uživatele v organizaci Povolené hodnoty: „vlastník“, „editor“, „člen“. Poznámka:

Pokud organizace potřebuje spravovat uživatele ve více týmech, je možné také povolit nároky skupin. Další informace o správě skupin jednotného přihlašování k Dockeru najdete tady.

Na stránce Nastavit jednotné přihlašování pomocí SAML v části Podpisový certifikát SAML vyhledejte certifikát (Base64) a vyberte Stáhnout a stáhněte certifikát a uložte ho do počítače.

V části Nastavení Dockeru Business zkopírujte odpovídající adresy URL podle vašeho požadavku.

Vytvoření a přiřazení testovacího uživatele Microsoft Entra

Postupujte podle pokynů v rychlém startu pro vytvoření a přiřazení uživatelského účtu a vytvořte testovací uživatelský účet S názvem B.Simon.

Konfigurace jednotného přihlašování Dockeru Business

Přihlaste se k webu společnosti Docker Business jako správce.

V rozevírací nabídce vlevo vyberte svoji organizaci nebo společnost a vyberte jednotné přihlašování a SCIM.

V tabulce připojení jednotného přihlašování vyberte Vytvořit připojení a zadejte název připojení.

Poznámka:

Před vytvořením připojení musíte ověřit aspoň jednu doménu.

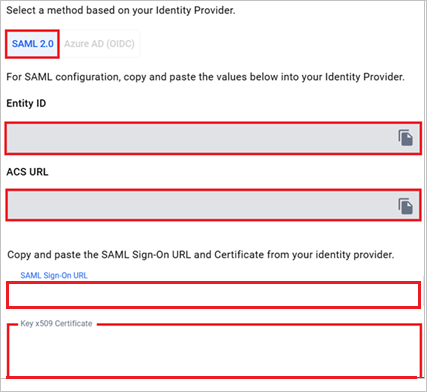

Jako metodu ověřování vyberte SAML a proveďte následující kroky:

Zkopírujte hodnotu ID entity, vložte tuto hodnotu do textového pole Identifikátor (ID entity) v části Základní konfigurace SAML v Centru pro správu Microsoft Entra.

Zkopírujte hodnotu adresy URL služby ACS a vložte ji do textového pole adresy URL odpovědi v části Základní konfigurace SAML v Centru pro správu Microsoft Entra.

Do pole Přihlašovací adresa URL SAML vložte hodnotu Přihlašovací adresa URL, kterou jste zkopírovali z Centra pro správu Microsoft Entra.

Otevřete stažený certifikát (Base64) do Poznámkového bloku a vložte obsah do textového pole Klíč x509 Certifikát .

Vyberte Další a Uložit připojení.

Vytvoření testovacího uživatele Dockeru Business

V této části se v Docker Business vytvoří uživatel s názvem Britta Simon. Docker Business podporuje průběžné zřizování uživatelů, které je ve výchozím nastavení povolené. V této části pro vás není žádný úkol k vyřízení. Pokud uživatel v Docker Business ještě neexistuje, vytvoří se po ověření nový.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Vyberte Otestovat tuto aplikaci v Centru pro správu Microsoft Entra. tato možnost přesměruje na adresu URL pro přihlášení do Docker Business, kde můžete zahájit proces přihlášení.

Přejděte přímo na adresu URL přihlášení k Dockeru Business a spusťte tok přihlášení odsud.

Můžete použít Microsoft Moje aplikace. Když v mých aplikacích vyberete dlaždici Docker Business, tato možnost se přesměruje na adresu URL přihlášení k Dockeru Business. Další informace o Moje aplikace naleznete v tématu Úvod do Moje aplikace.

Související obsah

Jakmile nakonfigurujete Docker Business, můžete vynutit řízení relací, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací je rozšířením podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.