Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se dozvíte, jak integrovat monday.com s ID Microsoft Entra. Když integrujete monday.com s Microsoft Entra ID, můžete:

- Správa přístupu k monday.com v Microsoft Entra ID.

- Povolte uživatelům, aby se k monday.com automaticky přihlásili pomocí svých účtů Microsoft Entra.

- Spravujte účty v jednom centrálním umístění.

Požadavky

Scénář popsaný v tomto článku předpokládá, že již máte následující požadavky:

- Uživatelský účet Microsoft Entra s aktivním předplatným. Pokud ho ještě nemáte, můžete si zdarma vytvořit účet.

- Jedna z následujících rolí:

- Správce aplikace

- správce cloudových aplikací

- Vlastník aplikace.

- předplatné monday.com s aktivovaným jednotným přihlašováním.

Poznámka

Tato integrace je také dostupná pro použití z prostředí Microsoft Entra US Government Cloud. Tuto aplikaci najdete v Galerii cloudových aplikací Microsoft Entra US Government a nakonfigurujete ji stejným způsobem jako ve veřejném cloudu.

Popis scénáře

V tomto článku nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

- monday.com podporuje jednotné přihlašování iniciované SP a IDP.

- monday.com podporuje automatizované úkolování a deaktivaci uživatelů (doporučeno).

- monday.com podporuje zřizování uživatelů „Just In Time“.

Přidejte monday.com z galerie

Pokud chcete nakonfigurovat integraci monday.com do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat monday.com z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

- Přejděte k Entra ID>Podnikové aplikace>Nová aplikace.

- Do části Přidat z galerie zadejte do vyhledávacího pole monday.com .

- Na panelu výsledků vyberte monday.com a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít průvodce konfigurací podnikové aplikace . V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a otestování jednotného přihlašování Microsoft Entra pro monday.com

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s monday.com pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v monday.com.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra pomocí monday.com, proveďte následující kroky:

-

Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – aby B.Simon mohl používat jednotné přihlašování Microsoft Entra.

-

Nakonfigurujte monday.com jednotné přihlašování – pro konfiguraci nastavení jednotného přihlašování na straně aplikace.

- Vytvořte testovacího uživatele monday.com – vytvořte protějšek pro B.Simona v monday.com, který je propojený s reprezentací uživatele v Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujte tyto kroky, abyste povolili SSO (jednotné přihlašování) Microsoftu Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte k Entra ID>podnikovým aplikacím>monday.com>jednotné přihlášení.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

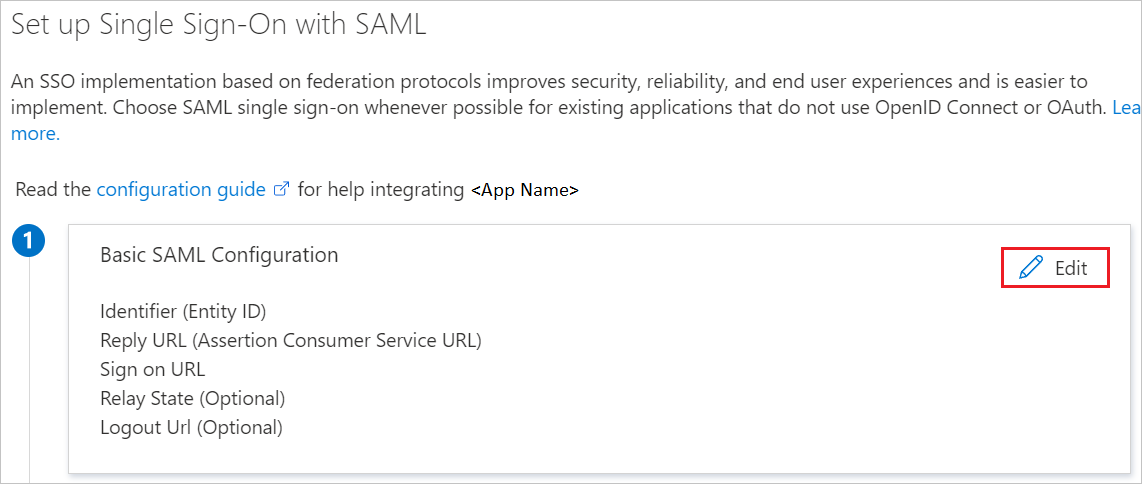

Na stránce Nastavení jednotného přihlašování pomocí SAML vyberte ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

Pokud máte v části Základní konfigurace SAMLsoubor metadat poskytovatele služeb a chcete nakonfigurovat v režimu iniciovaném protokolem IDP , proveďte následující kroky:

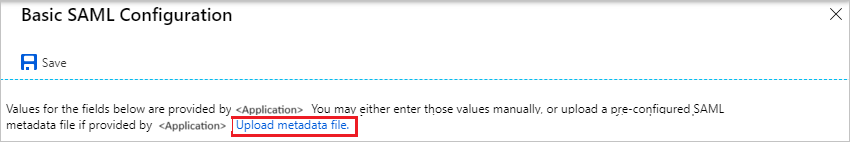

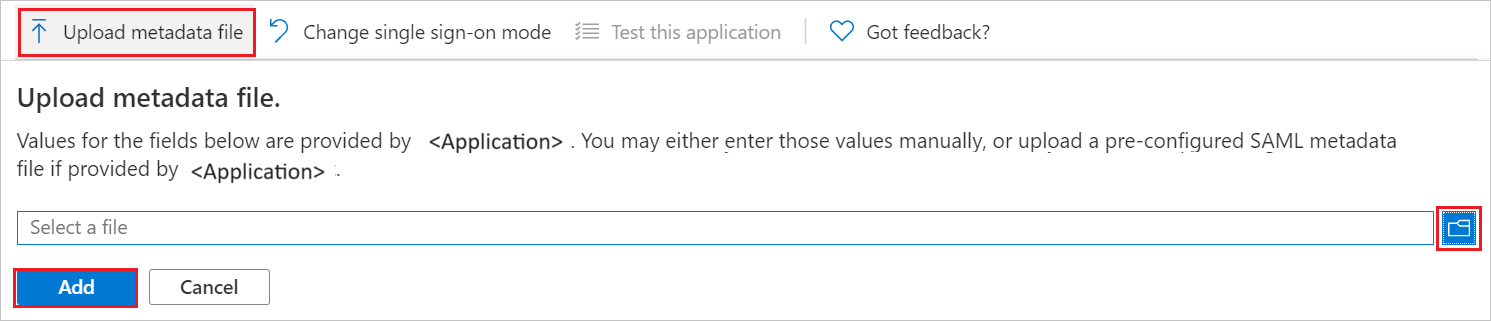

a. Vyberte Nahrát soubor metadat.

b) Vyberte logo složky , vyberte soubor metadat a vyberte Nahrát.

c) Po úspěšném nahrání souboru metadat se v části Základní konfigurace SAML automaticky vyplní hodnoty identifikátoru a adresa URL odpovědi .

Poznámka

Pokud se hodnoty identifikátoru a adresy URL odpovědi nenaplní automaticky, vyplňte hodnoty ručně. Identifikátor a adresa URL odpovědi jsou stejné a hodnota je v následujícím vzoru:

https://<YOUR_DOMAIN>.monday.com/saml/saml_callbackPokud chcete nakonfigurovat aplikaci v režimu inicializace SP, vyberte Nastavit další adresy URL a proveďte následující krok:

Do textového pole Přihlašovací adresa URL zadejte adresu URL pomocí následujícího vzoru:

https://<YOUR_DOMAIN>.monday.comPoznámka

Tyto hodnoty nejsou reálné. Aktualizujte tyto hodnoty s aktuálním identifikátorem, adresou URL odpovědi a přihlašovací adresou URL. Pokud chcete získat tyto hodnoty , kontaktujte monday.com tým podpory klienta . Můžete také odkazovat na vzory uvedené v části Základní konfigurace SAML .

monday.com aplikace očekává, že SAML výrazy budou v určitém formátu, vyžadující přidání mapování vlastních atributů ve vaší konfiguraci atributů tokenu SAML. Následující snímek obrazovky ukazuje seznam výchozích atributů.

Snímek obrazovky ukazuje User Attributes & Claims s výchozími hodnotami, jako je Křestní jméno user.givenname a E-mailová adresa User.mail. Kromě výše uvedeného aplikace monday.com očekává, že v SAML odpovědi budou zpět předány další atributy, jak je uvedeno níže. Tyto atributy jsou také předem vyplněné, ale můžete je zkontrolovat podle svých požadavků.

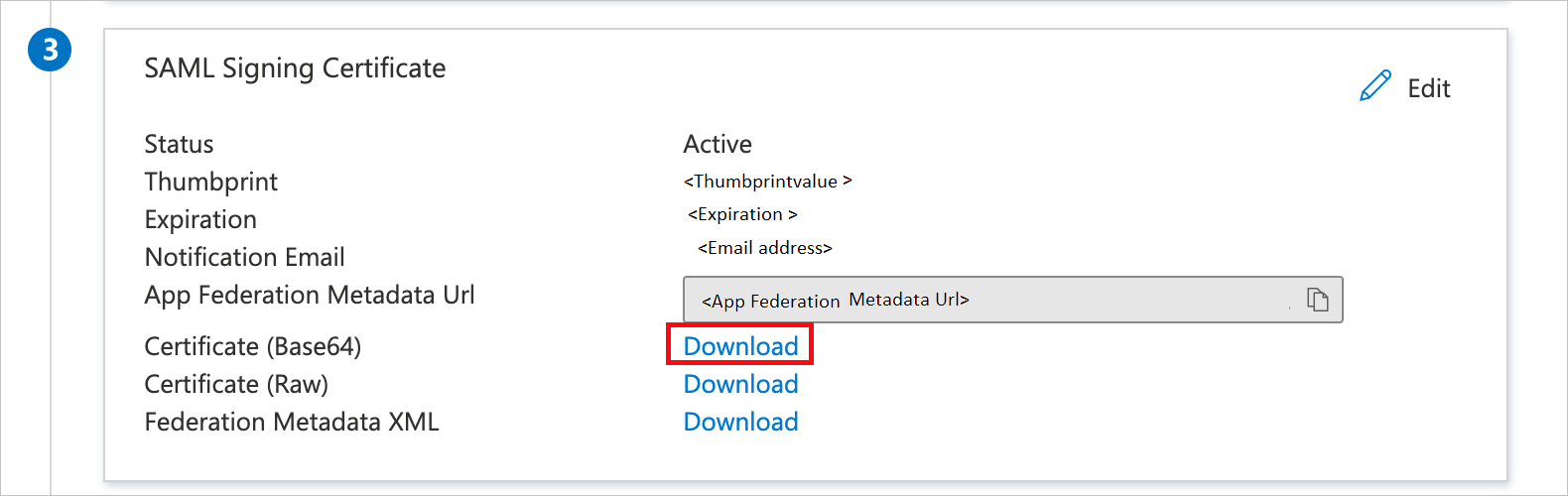

Jméno Zdrojový atribut Email uživatel.pošta Jméno uzivatel.jmeno Příjmení uživatel.příjmení Na stránce Nastavit jednotné přihlašování pomocí SAML v části Podpisový certifikát SAML vyhledejte certifikát (Base64) a vyberte Stáhnout a stáhněte certifikát a uložte ho do počítače.

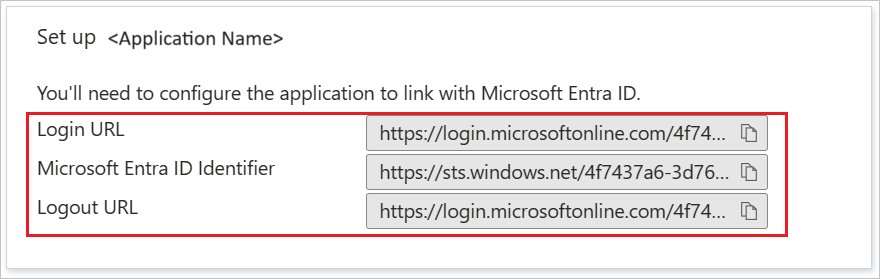

V části Nastavení monday.com zkopírujte odpovídající adresy URL podle vašeho požadavku.

Vytvoření a přiřazení testovacího uživatele Microsoft Entra

Postupujte podle pokynů v rychlém startu pro vytvoření a přiřazení uživatelského účtu a vytvořte testovací uživatelský účet S názvem B.Simon.

Konfigurace jednotného přihlašování monday.com

V jiném okně webového prohlížeče se přihlaste ke svému firemnímu webu monday.com jako správce.

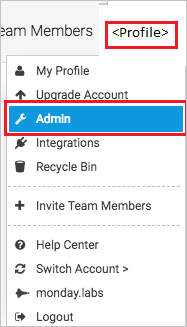

Přejděte do profilu v pravém horním rohu stránky a vyberte Správce.

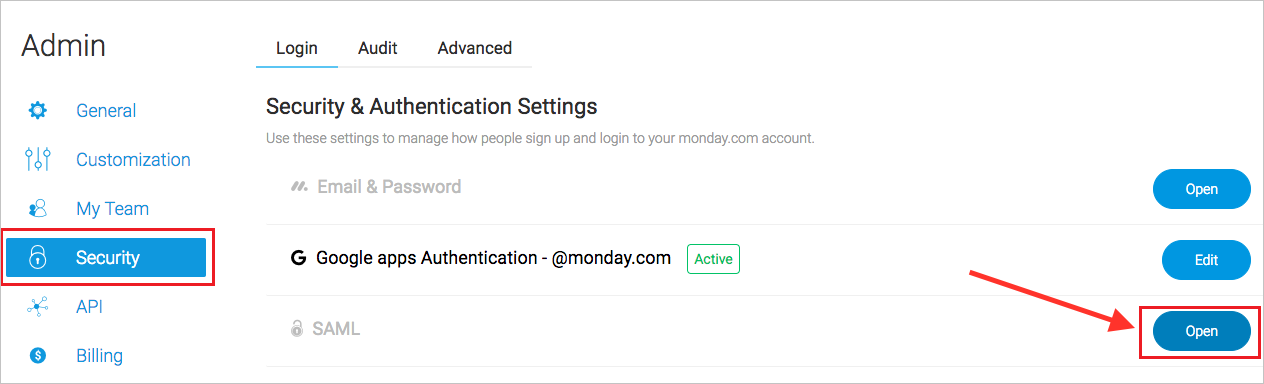

Vyberte Zabezpečení a nezapomeňte vybrat Otevřít vedle SAML.

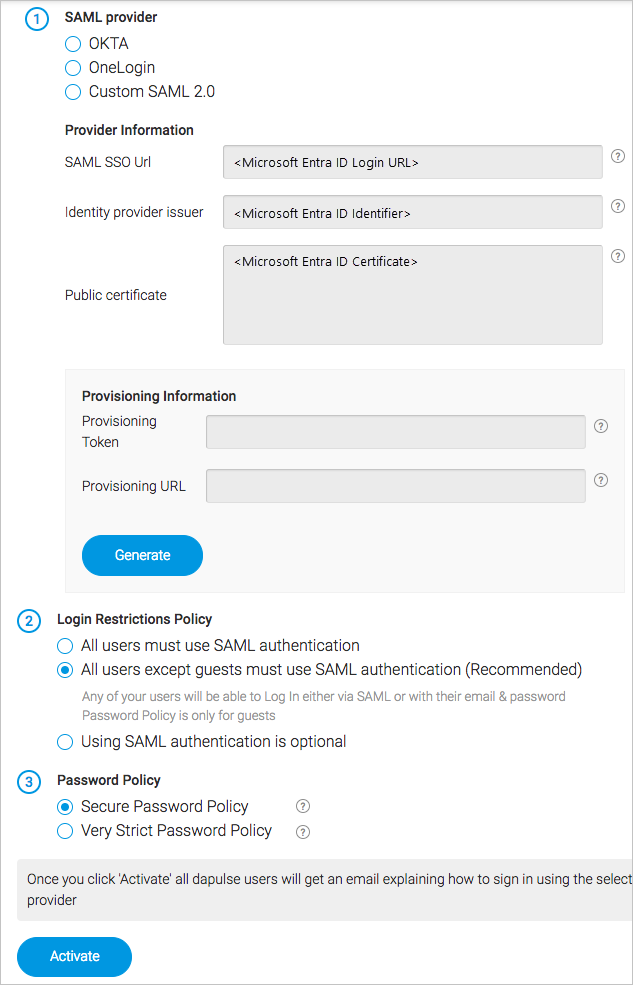

Vyplňte podrobnosti níže z vašeho mezinárodního řidičského průkazu.

Poznámka

Další podrobnosti najdete v tomto článku.

Vytvoření testovacího uživatele monday.com

V této části je v monday.com vytvořen uživatel jménem B.Simon. monday.com podporuje zřizování za běhu, které je ve výchozím nastavení povolené. V této části pro vás není žádný úkol k vyřízení. Pokud uživatel v monday.com ještě neexistuje, vytvoří se při pokusu o přístup k monday.com nový.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Iniciováno SP:

Vyberte Testovat tuto aplikaci, tato možnost vás přesměruje na přihlašovací stránku monday.com, kde můžete zahájit proces přihlášení.

Přejděte přímo na přihlašovací adresu URL monday.com a spusťte tok přihlášení odsud.

Iniciovaný protokol IDP:

- Otestujte tuto aplikaci a měli byste být automaticky přihlášeni k monday.com, ke kterému jste nastavili jednotné přihlašování.

Aplikaci můžete také otestovat v libovolném režimu pomocí aplikace Microsoft My Apps. Když v části Moje aplikace vyberete dlaždici monday.com, pokud jste ji nakonfigurovali v režimu SP, budete přesměrováni na přihlašovací stránku aplikace pro zahájení toku přihlášení a pokud je nakonfigurovaná v režimu protokolu IDP, měli byste být automaticky přihlášení k monday.com, pro který jste nastavili jednotné přihlašování. Další informace o mých aplikacích najdete v tématu Úvod do mých aplikací.

Související obsah

Jakmile nakonfigurujete monday.com, můžete vynutit kontrolu relací, která v reálném čase chrání vaši organizaci před exfiltrací a infiltrací citlivých dat. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.