Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Fabric používá podmíněný přístup Microsoft Entra ID jako součást modelu zabezpečení založeného na identitě, nulové důvěryhodnosti. Každý požadavek na Fabric se ověřuje pomocí ID Microsoft Entra a zásady podmíněného přístupu mohou určit přístup na základě signálů, jako jsou identita uživatele, stav zařízení a umístění. Mezi běžné zásady patří:

- Vyžadovat vícefaktorové ověřování (MFA).

- Povolte přístup ke konkrétním službám jenom zařízením zaregistrovaným v Intune.

- Omezte umístění uživatelů a rozsahy IP adres.

Podmíněný přístup je jedním z několika ovládacích prvků zabezpečení, které jsou k dispozici pro ochranu přístupu k Fabric. Doplňuje ochranu založenou na síti, jako jsou privátní propojení, a podporuje vícevrstvý přístup zabezpečení, který je v souladu s principy nulové důvěryhodnosti . Další informace o všech možnostech podmíněného přístupu najdete v dokumentaci k podmíněnému přístupu společnosti Microsoft Entra.

Osvědčené postupy pro zásady podmíněného přístupu v rámci Fabric

Pro zajištění bezproblémového a zabezpečeného prostředí napříč Microsoft Fabric a jejími připojenými službami nastavte jednu společnou zásadu podmíněného přístupu. Tento přístup pomáhá:

- Snižte neočekávané výzvy k přihlášení způsobené různými zásadami podřízených služeb.

- Udržujte konzistentní nastavení zabezpečení napříč všemi nástroji.

- Vylepšete celkové uživatelské prostředí.

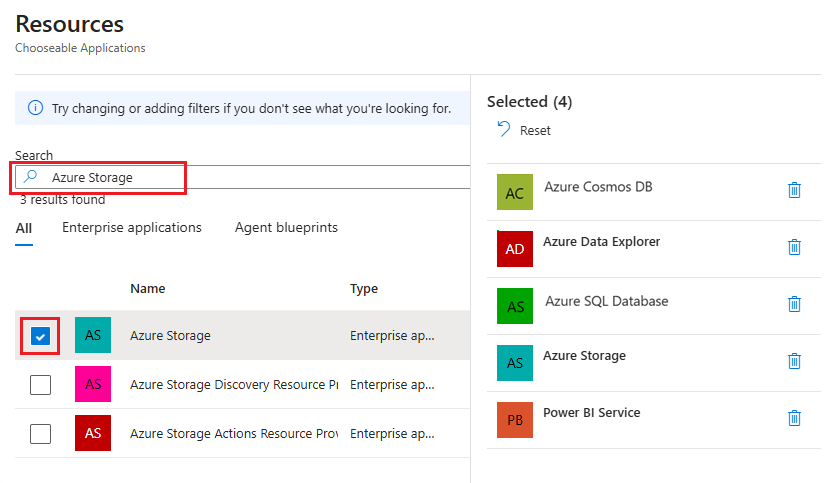

Do politiky zahrňte následující cílové prostředky:

- Služba Power BI

- Azure Data Explorer

- Azure SQL Database

- Azure Storage

- Azure Cosmos DB

Pokud je vaše zásada příliš omezující – například pokud blokuje všechny aplikace kromě Power BI – některé funkce, jako jsou toky dat, nemusí fungovat.

Poznámka:

- Pokud už máte pro Power BI nakonfigurované zásady podmíněného přístupu, uveďte prostředky uvedené tady ve stávajících zásadách Power BI. Jinak podmíněný přístup nemusí fungovat tak, jak bylo zamýšleno ve Fabric.

- Platforma nepodporuje řízení relace průběžného vyhodnocování přístupu (CAE) v podmíněném přístupu.

Nastavení zásad podmíněného přístupu pro Fabric

Následující kroky ukazují, jak začít s konfigurací zásad podmíněného přístupu pro Fabric, včetně konfigurace doporučených přiřazení cílových prostředků.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce podmíněného přístupu.

Přejděte na Entra ID>Podmíněný přístup>Zásady.

Vyberte Novou politiku.

Zadejte název zásady. Vytvořte smysluplný standard pro názvy zásad.

Na základě vašeho scénáře nakonfigurujte ovládací prvky v částech zásad Přiřazení a Přístup. Běžné vzory návrhu zásad najdete v průvodcích postupy podmíněného přístupu.

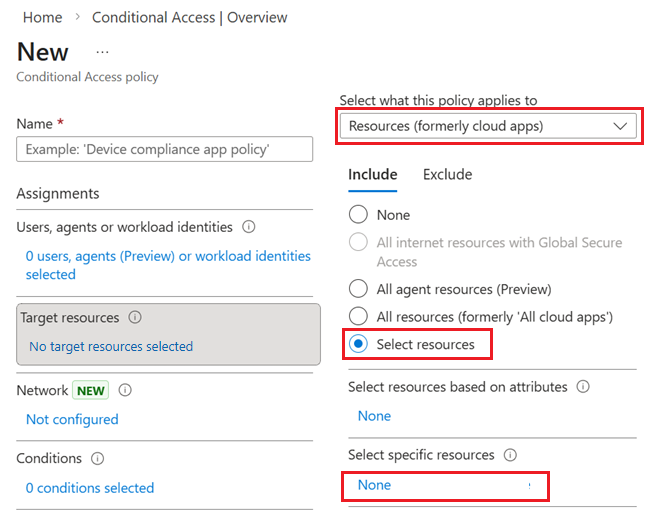

V části Cílové prostředky vyberte odkaz a nakonfigurujte následující možnosti:

V části Vyberte, na co se tato zásada vztahuje, vyberte Prostředky (dříve cloudové aplikace).

Na kartě Zahrnout zvolte Vybrat prostředky.

Vyberte odkaz v části Vybrat konkrétní prostředky.

V zobrazeném podokně Prostředky vyhledejte a vyberte službu Power BI, Azure Data Explorer, Azure SQL Database, Azure Storage a Azure Cosmos DB. Po výběru všech pěti položek zavřete boční podokno výběrem možnosti Vybrat.

Pokud jsou pro zásadu nakonfigurované všechna přiřazení a řízení přístupu, vyberte Vytvořit nebo Uložit.

Související obsah

- Dokumentace k podmíněnému přístupu Microsoft Entra – Přečtěte si další informace o funkcích podmíněného přístupu, návrhu zásad a osvědčených postupech.

- Standardní hodnoty zabezpečení Azure pro Microsoft Fabric – Projděte si doporučení z standardů srovnávacích testů zabezpečení cloudu Microsoftu.

- Ochrana příchozího provozu do Microsoft Fabric – Zjistěte, jak Conditional Access funguje spolu s privátními odkazy pro řízení příchozího přístupu do Fabric.