Detekce koncových bodů a odezva v režimu blokování

Platí pro:

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender XDR

- Antivirová ochrana v Microsoft Defenderu

Platformy

- Windows

Chcete používat Defender pro Endpoint? Zaregistrujte se a získejte bezplatnou zkušební verzi,

Toto doporučení je primárně pro zařízení, která používají aktivní antivirové řešení od jiných společností než Microsoft (s Microsoft Defender Antivirus v pasivním režimu). Pokud je Microsoft Defender Antivirus primárním antivirovým řešením na zařízeních, má povolení EDR v režimu blokování jen malou výhodu.

Co je EDR v režimu blokování?

Detekce a reakce koncových bodů (EDR) v režimu blokování poskytuje přidanou ochranu před škodlivými artefakty, když Microsoft Defender Antivirus není primární antivirový produkt a běží v pasivním režimu. EDR v režimu blokování je k dispozici v Defenderu for Endpoint Plan 2.

Důležité

EDR v režimu blokování nemůže poskytovat veškerou dostupnou ochranu, pokud je Microsoft Defender Antivirová ochrana v reálném čase v pasivním režimu. Některé funkce, které závisí na tom, že Microsoft Defender Antivirová ochrana bude aktivním antivirovým řešením, nebudou fungovat, například následující příklady:

- Ochrana v reálném čase, včetně kontroly při přístupu a naplánované kontroly, není k dispozici, pokud je Microsoft Defender Antivirus v pasivním režimu. Další informace o nastavení zásad ochrany v reálném čase najdete v tématu Povolení a konfigurace trvalé ochrany Microsoft Defender Antivirová ochrana.

- Funkce, jako je ochrana sítě a pravidla a indikátory omezení potenciální oblasti útoku (hodnota hash souboru, IP adresa, adresa URL a certifikáty), jsou dostupné jenom v případě, že Microsoft Defender Antivirus běží v aktivním režimu. Očekává se, že vaše antivirové řešení od jiných společností než Microsoft zahrnuje tyto funkce.

EDR v režimu blokování funguje na pozadí a opravuje škodlivé artefakty zjištěné funkcemi EDR. Tyto artefakty mohly být vynechány primárním antivirovým produktem, který není společností Microsoft. EDR v režimu blokování umožňuje Microsoft Defender Antivirus provádět akce při detekci EDR po porušení zabezpečení a chování.

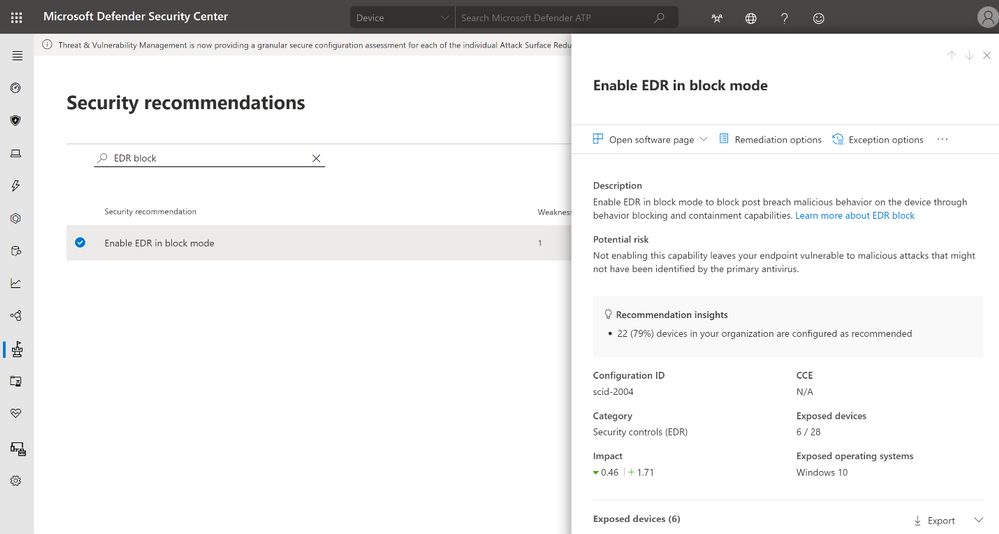

EDR v režimu blokování je integrovaný s možnostmi správy ohrožení zabezpečení & ohrožení zabezpečení . Bezpečnostní tým vaší organizace dostane doporučení zabezpečení, aby EDR zapnul v režimu blokování, pokud ještě není povolený.

Tip

Pokud chcete získat nejlepší ochranu, nezapomeňte nasadit Microsoft Defender for Endpoint směrné plány.

V tomto videu se dozvíte, proč a jak zapnout detekci a odezvu koncového bodu (EDR) v režimu blokování, povolit blokování chování a omezení v každé fázi od předběžného porušení až po následné porušení zabezpečení.

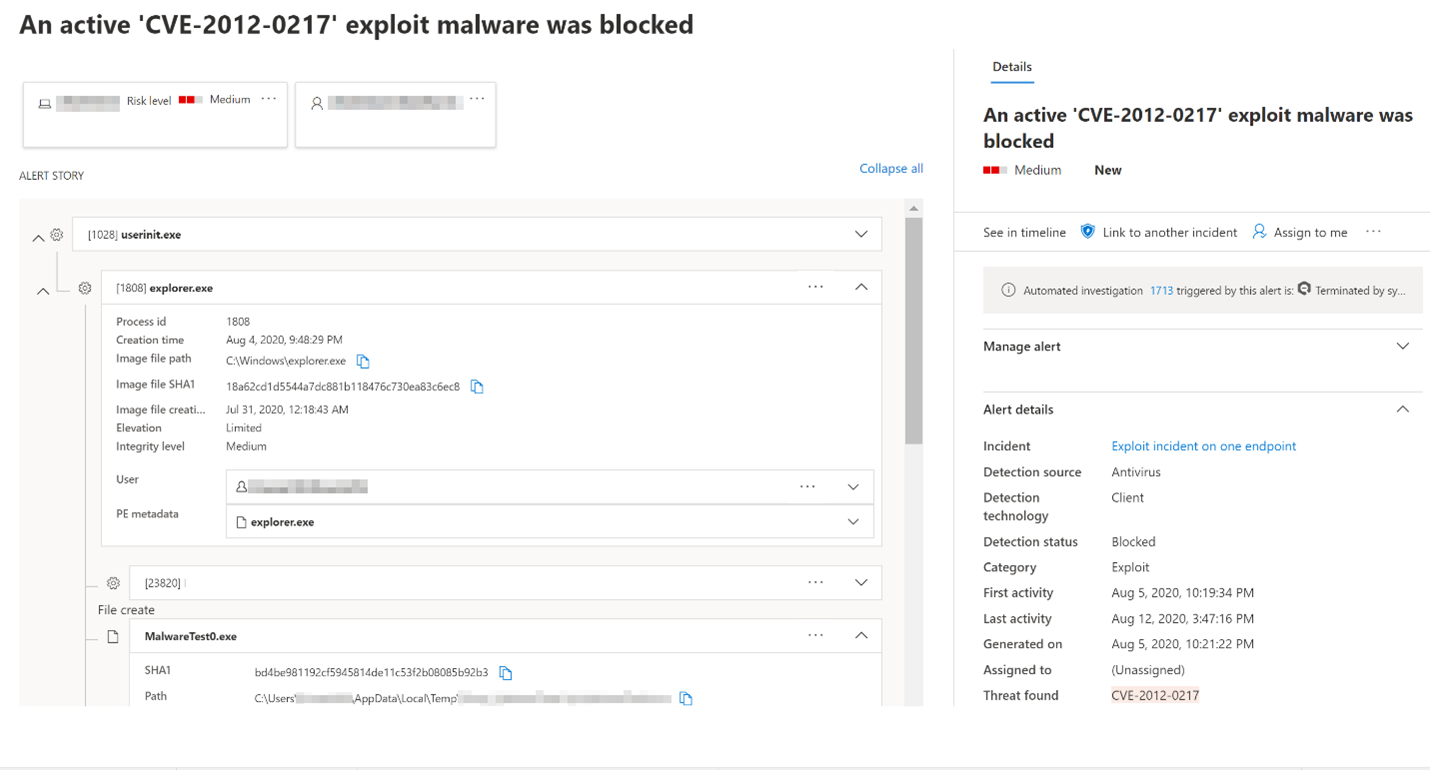

Co se stane, když se něco zjistí?

Když je EDR v režimu blokování zapnutý a zjistí se škodlivý artefakt, Defender for Endpoint tento artefakt napraví. Váš tým pro operace zabezpečení uvidí stav detekce jako Blokované nebo Prevented v Centru akcí, který je uvedený jako dokončené akce. Následující obrázek ukazuje instanci nežádoucího softwaru, která byla zjištěna a napravena prostřednictvím EDR v režimu blokování:

Povolení EDR v režimu blokování

Důležité

- Než zapnete EDR v režimu blokování, ujistěte se, že jsou splněné požadavky .

- Licence defenderu for Endpoint Plan 2 jsou povinné.

- Od verze platformy 4.18.2202.X můžete nastavit EDR v režimu blokování tak, aby cílil na konkrétní skupiny zařízení pomocí Intune CSP. Na portálu Microsoft Defender můžete dál nastavit EDR v režimu blokování pro celého tenanta.

- EDR v režimu blokování se doporučuje hlavně pro zařízení, na kterých běží Microsoft Defender Antivirus v pasivním režimu (na zařízení je nainstalované a aktivní antivirové řešení jiného výrobce než Microsoft).

Portál Microsoft Defender

Přejděte na portál Microsoft Defender (https://security.microsoft.com/) a přihlaste se.

Zvolte Nastavení>Koncové body>Obecné>pokročilé funkce.

Posuňte se dolů a zapněte povolit EDR v režimu blokování.

Intune

Pokud chcete vytvořit vlastní zásadu v Intune, přečtěte si téma Nasazení OMA-URIs pro cílení na CSP prostřednictvím Intune a porovnání s místním prostředím.

Další informace o programu Defender CSP používaném pro EDR v režimu blokování najdete v části Konfigurace/Pasivní obnovení v části Defender CSP.

Požadavky na EDR v režimu blokování

Následující tabulka uvádí požadavky na EDR v režimu blokování:

| Požadavek | Podrobnosti |

|---|---|

| Oprávnění | V Microsoft Entra ID musíte mít přiřazenou roli globálního správce nebo správce zabezpečení. Další informace najdete v tématu Základní oprávnění. |

| Operační systém | Na zařízeních musí běžet jedna z následujících verzí Windows: - Windows 11 - Windows 10 (všechny verze) – Windows Server 2019 nebo novější – Windows Server verze 1803 nebo novější – Windows Server 2016 a Windows Server 2012 R2 (s novým jednotným klientským řešením) |

| Plán 2 pro Microsoft Defender pro koncový bod | Zařízení musí být onboardovaná do Defenderu for Endpoint. Projděte si následující články: - Minimální požadavky na Microsoft Defender for Endpoint - Onboarding zařízení a konfigurace možností Microsoft Defender for Endpoint - Onboarding serverů Windows do služby Defender for Endpoint - Nové funkce Windows Server 2012 R2 a 2016 v moderním sjednocené řešení (Viz Podporuje se EDR v režimu blokování na Windows Server 2016 a Windows Server 2012 R2?) |

| Antivirová ochrana v Microsoft Defenderu | Zařízení musí mít nainstalovanou Microsoft Defender Antivirovou ochranu v aktivním nebo pasivním režimu. Ověřte, Microsoft Defender je Antivirová ochrana v aktivním nebo pasivním režimu. |

| Cloudová ochrana | Microsoft Defender Antivirus musí být nakonfigurovaný tak, aby byla povolená cloudová ochrana. |

| Microsoft Defender Antivirová platforma | Zařízení musí být aktuální. Pokud to chcete ověřit, spusťte pomocí PowerShellu rutinu Get-MpComputerStatus jako správce. Na řádku AMProductVersion byste měli vidět 4.18.2001.10 nebo vyšší. Další informace najdete v tématu Správa aktualizací antivirové ochrana v programu Microsoft Defender a použití směrných plánů. |

| modul Microsoft Defender Antivirus | Zařízení musí být aktuální. Pokud to chcete ověřit, spusťte pomocí PowerShellu rutinu Get-MpComputerStatus jako správce. Na řádku AMEngineVersion byste měli vidět 1.1.16700.2 nebo vyšší. Další informace najdete v tématu Správa aktualizací antivirové ochrana v programu Microsoft Defender a použití směrných plánů. |

Důležité

Pokud chcete získat nejlepší hodnotu ochrany, ujistěte se, že je vaše antivirové řešení nakonfigurované tak, aby dostávalo pravidelné aktualizace a základní funkce, a že jsou nakonfigurovaná vyloučení. EDR v režimu blokování respektuje vyloučení definovaná pro Microsoft Defender Antivirus, ale ne indikátory definované pro Microsoft Defender for Endpoint.

Viz také

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro