Poznámka

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

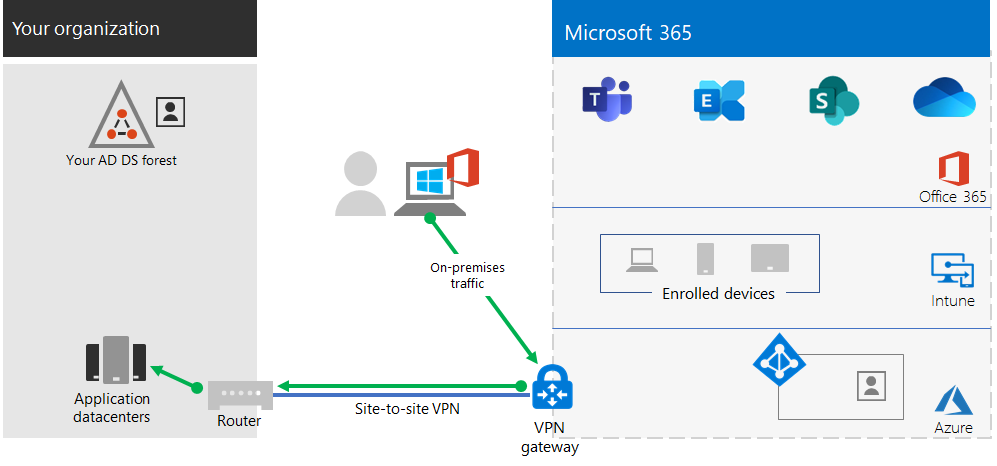

Pokud vaše organizace používá řešení VPN vzdáleného přístupu, obvykle se servery VPN na okraji sítě a klienty VPN nainstalovanými na zařízeních uživatelů, můžou uživatelé používat připojení VPN vzdáleného přístupu pro přístup k místním aplikacím a serverům. Možná ale budete muset optimalizovat provoz do cloudových služeb Microsoftu 365.

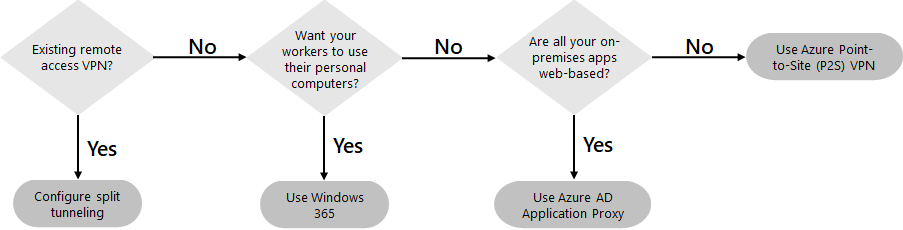

Pokud vaši uživatelé nepoužívají řešení VPN, můžete k poskytnutí přístupu použít Microsoft Entra proxy aplikací a síť VPN Typu point-to-site (P2S) v závislosti na tom, jestli jsou všechny vaše aplikace webové.

Tady jsou primární konfigurace pro vzdálený přístup:

- Už používáte řešení VPN pro vzdálený přístup.

- Nepoužíváte řešení vpn vzdáleného přístupu a chcete, aby vzdálení pracovníci používali své osobní počítače.

- Nepoužíváte řešení VPN pro vzdálený přístup, máte hybridní identitu a vzdálený přístup potřebujete jenom k místním webovým aplikacím.

- Nepoužíváte řešení VPN vzdáleného přístupu a potřebujete přístup k místním aplikacím, z nichž některé nejsou založené na webu.

Možnosti konfigurace vzdáleného přístupu probírané v tomto článku najdete v tomto vývojovém diagramu.

Pomocí připojení vzdáleného přístupu můžete také použít Vzdálenou plochu k připojení uživatelů k místnímu počítači. Vzdálený pracovník se například může pomocí Vzdálené plochy připojit k počítači v kanceláři ze zařízení s Windows, iOSem nebo Androidem. Jakmile jsou vzdáleně připojeni, můžou ho používat, jako by seděli před ním.

Optimalizace výkonu pro klienty VPN vzdáleného přístupu ke cloudovým službám Microsoftu 365

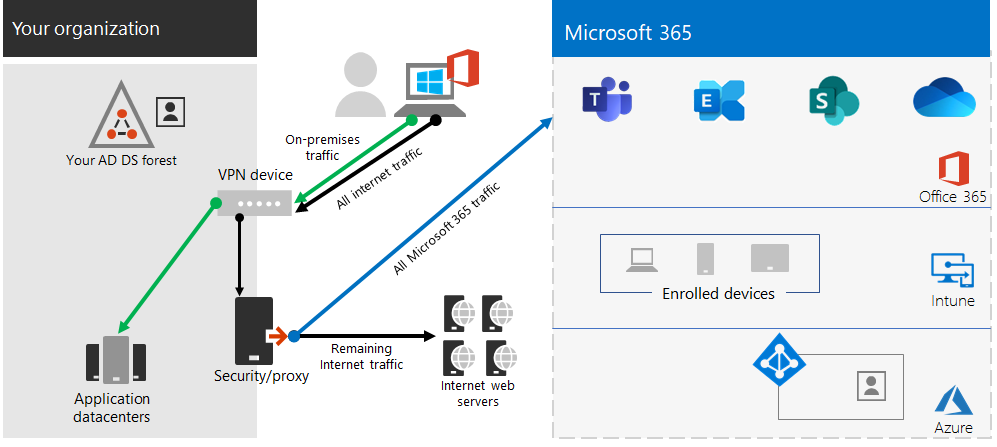

Pokud vaši vzdálení pracovníci k získání vzdáleného přístupu k síti organizace používají tradičního klienta VPN, ověřte, že klient VPN podporuje rozdělené tunelové propojení.

Bez rozděleného tunelování se veškerý provoz vzdálené práce odesílá přes připojení VPN, kde se musí předávat do hraničních zařízení vaší organizace, zpracovat je a pak odeslat na internet.

Provoz Microsoftu 365 musí procházet přes vaši organizaci nepřímou trasu, která se může přesměrovat do vstupního bodu sítě Microsoftu daleko od fyzického umístění klienta VPN. Tato nepřímá cesta zvyšuje latenci síťového provozu a snižuje celkový výkon.

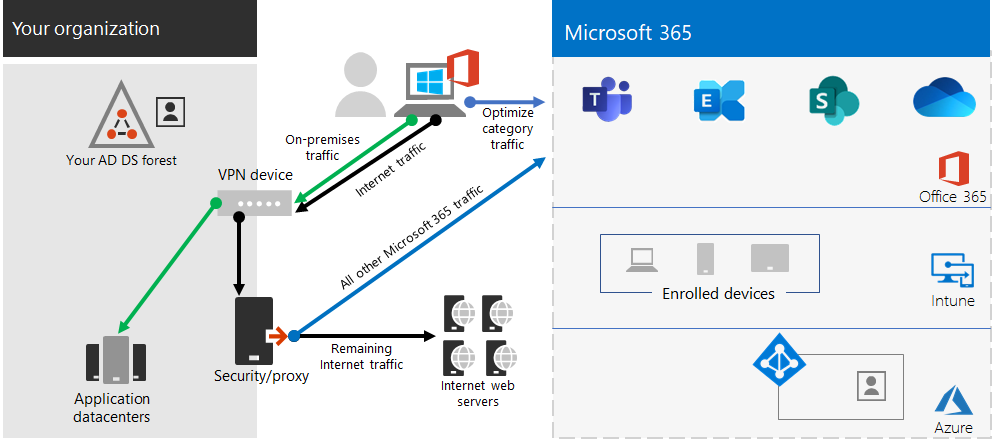

Pomocí rozděleného tunelového propojení můžete klienta VPN nakonfigurovat tak, aby se určité typy provozu odesílaly přes připojení VPN do sítě organizace.

Pokud chcete optimalizovat přístup ke cloudovým prostředkům Microsoftu 365, nakonfigurujte rozdělené tunelové klienty VPN tak, aby přes připojení VPN vylučovali provoz do kategorie Optimalizovat koncové body Microsoftu 365. Další informace najdete v tématu Office 365 kategorie koncových bodů. Podívejte se na tento seznam optimalizace koncových bodů kategorií.

Tady je výsledný tok provozu, ve kterém většina provozu do cloudových aplikací Microsoftu 365 obchází připojení VPN.

To umožňuje klientovi VPN odesílat a přijímat důležité přenosy cloudových služeb Microsoftu 365 přímo přes internet a do nejbližšího vstupního bodu do sítě Microsoftu.

Další informace a doprovodné materiály najdete v tématu Optimalizace Office 365 připojení pro vzdálené uživatele pomocí rozděleného tunelového propojení VPN.

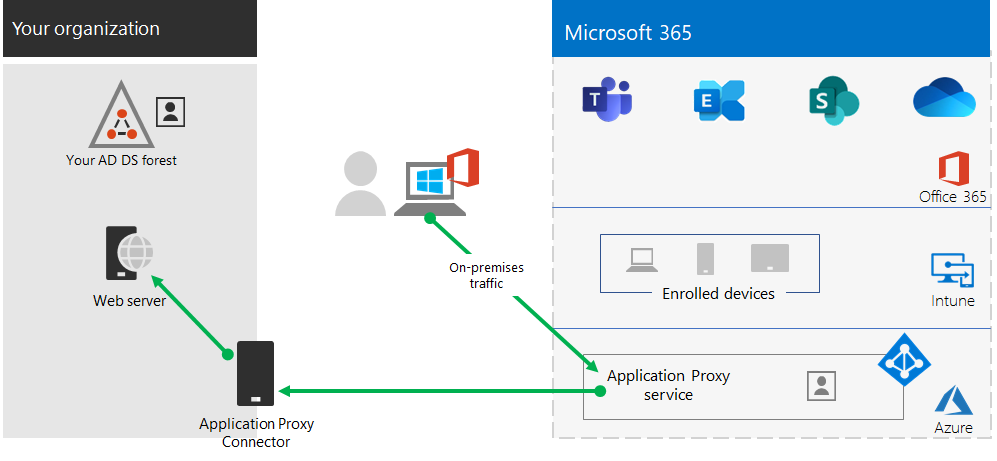

Nasazení vzdáleného přístupu v případě, že všechny vaše aplikace jsou webové aplikace a máte hybridní identitu

Pokud vaši vzdálení pracovníci nepoužívají tradičního klienta VPN a vaše místní uživatelské účty a skupiny se synchronizují s Microsoft Entra ID, můžete použít proxy aplikací Microsoft Entra k zajištění zabezpečeného vzdáleného přístupu pro webové aplikace hostované na místních serverech. Mezi webové aplikace patří weby SharePoint Serveru, servery Outlook Web Accessu nebo jakékoli jiné webové obchodní aplikace.

Tady jsou komponenty proxy aplikací Microsoft Entra.

Další informace najdete v tomto přehledu Microsoft Entra proxy aplikací.

Poznámka

Microsoft Entra proxy aplikací není součástí předplatného Microsoftu 365. Za využití musíte platit pomocí samostatného předplatného Azure.

Nasazení vzdáleného přístupu, když ne všechny vaše aplikace jsou webové aplikace

Pokud vaši vzdálení pracovníci nepoužívají tradičního klienta VPN a máte aplikace, které nejsou založené na webu, můžete použít síť VPN Typu point-to-site (P2S).

Připojení VPN typu P2S vytvoří zabezpečené připojení ze zařízení vzdáleného pracovního procesu k síti vaší organizace prostřednictvím virtuální sítě Azure.

Další informace najdete v tomto přehledu P2S VPN.

Poznámka

Azure P2S VPN není součástí předplatného Microsoftu 365. Za využití musíte platit pomocí samostatného předplatného Azure.

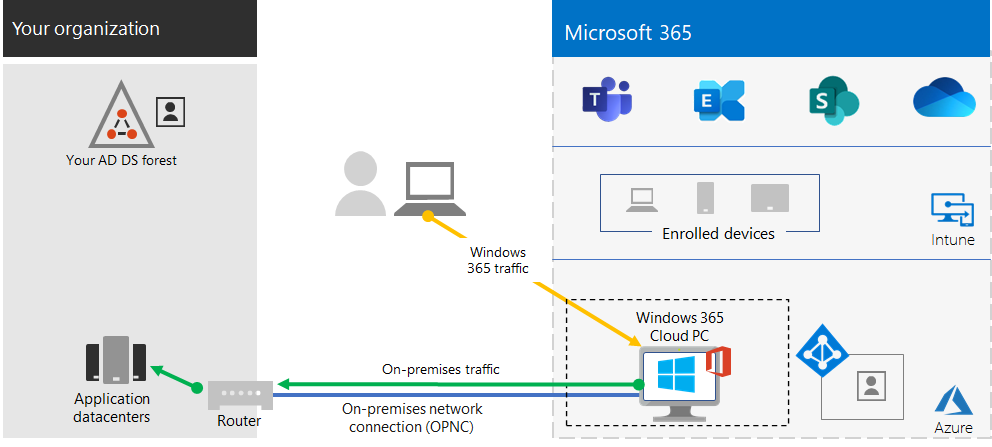

Nasazení Windows 365 pro zajištění vzdáleného přístupu vzdáleným pracovníkům pomocí osobních zařízení

Pokud chcete podporovat vzdálené pracovníky, kteří můžou používat jenom svá osobní a nespravovaná zařízení, použijte Windows 365 k vytvoření a přidělení virtuálních ploch, které uživatelé můžou používat z domova. Díky místnímu síťovému připojení (OPNC) se Windows 365 cloudové počítače můžou chovat stejně jako počítače připojené k síti vaší organizace.

Další informace najdete v tomto přehledu Windows 365.

Poznámka

Windows 365 není součástí předplatného Microsoftu 365. Za využití musíte platit pomocí samostatného předplatného.

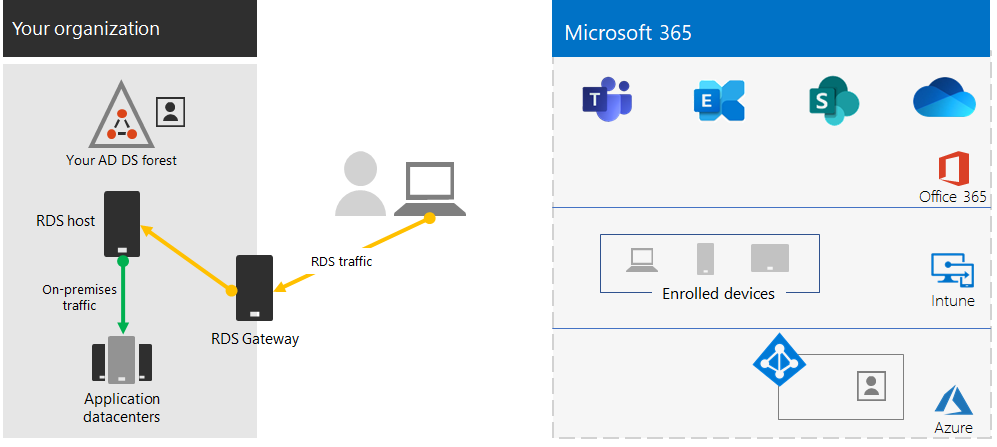

Ochrana připojení Ke vzdálené ploše pomocí brány vzdálené plochy

Pokud používáte Vzdálenou plochu k tomu, abyste zaměstnancům umožnili připojení k počítačům s Windows v místní síti, měli byste v hraniční síti použít bránu Vzdálené plochy microsoftu. Brána používá k šifrování provozu protokol TLS (Transport Layer Security) a zabraňuje tomu, aby byl místní počítač hostující vzdálenou službu RdS přímo vystavený na internetu.

Další informace najdete v tomto článku .

Správa technických prostředků pro vzdálený přístup

- Jak rychle optimalizovat provoz Office 365 pro vzdálené zaměstnance & snížit zatížení infrastruktury

- Optimalizace Office 365 připojení pro vzdálené uživatele pomocí rozděleného tunelového propojení VPN

Výsledky kroku 2

Po nasazení řešení vzdáleného přístupu pro vzdálené pracovní procesy:

| Konfigurace vzdáleného přístupu | Výsledky |

|---|---|

| Je zavedeno řešení VPN pro vzdálený přístup | Nakonfigurovali jste u klienta VPN vzdáleného přístupu rozdělené tunelování a kategorii Optimalizovat koncových bodů Microsoftu 365. |

| Žádné řešení VPN pro vzdálený přístup a vzdálený přístup potřebujete jenom k místním webovým aplikacím | Nakonfigurovali jste Aplikace Azure Proxy. |

| Žádné řešení VPN pro vzdálený přístup a potřebujete přístup k místním aplikacím, z nichž některé nejsou webové | Nakonfigurovali jste azure P2S VPN. |

| Vzdálení pracovníci používají svá osobní zařízení z domova | Nakonfigurovali jste Windows 365. |

| Vzdálení pracovníci používají připojení Vzdálené plochy k místním systémům | Nasadili jste bránu služby Vzdálená plocha v hraniční síti. |

Další krok

Pokračujte krokem 3 a nasaďte služby zabezpečení a dodržování předpisů Microsoft 365, které chrání vaše aplikace, data a zařízení.