Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento článek vysvětluje, jak můžete jako vývojář zvolit, jestli vaše aplikace povoluje jenom uživatele z vašeho tenanta Microsoft Entra, libovolného tenanta Microsoft Entra nebo uživatelů s osobními účty Microsoft. Během registrace aplikace v Microsoft Entra můžete aplikaci nakonfigurovat jako jednotenantní nebo vícetenantní. Zajistěte princip nulové důvěryhodnosti přístupu s nejnižšími oprávněními, aby vaše aplikace požaduje jenom oprávnění, která potřebuje.

Platforma Microsoft Identity Platform poskytuje podporu pro konkrétní typy identit:

- Pracovní nebo školní účty, pokud má entita účet v ID Microsoft Entra.

- Osobní účty Microsoft (MSA) pro každého, kdo má účet v Outlook.com, Hotmail, Live, Skype, Xbox atd.

- Externí identity v Microsoft Entra ID pro partnery (uživatele mimo vaši organizaci).

Požadovaná část registrace aplikace v Microsoft Entra ID je váš výběr podporovaných typů účtů. I když IT specialisté v rolích správce rozhodují, kdo může udělit souhlas s aplikacemi ve svém tenantovi, vy jako vývojář určíte, kdo může aplikaci používat na základě typu účtu. Pokud vám tenant neumožňuje registrovat aplikaci v Microsoft Entra ID, správci vám poskytnou způsob, jak tyto podrobnosti sdělit prostřednictvím jiného mechanismu.

Při registraci aplikace si můžete vybrat z následujících podporovaných možností typu účtu.

Accounts in this organizational directory only (O365 only - Single tenant)Accounts in any organizational directory (Any Azure AD directory - Multitenant)Accounts in any organizational directory (Any Azure AD directory - Multitenant) and personal Microsoft accounts (e.g. Skype, Xbox)Personal Microsoft accounts only

Účty pouze v tomto organizačním adresáři – jeden tenant

Když vyberete Jenom účty v tomto organizačním adresáři (jenom O365 – jeden tenant), povolíte jenom uživatelům a hostům z tenanta, ve kterém vývojář zaregistroval svou aplikaci. Tato možnost je nejběžnější pro obchodní aplikace (LOB).

Účty pouze v jakémkoli organizačním adresáři – multitenantní

Když vyberete Účty v libovolném organizačním adresáři (Libovolný adresář Microsoft Entra – Víceklient) povolíte všem uživatelům z libovolného adresáře Microsoft Entra přihlásit se k víceklientové aplikaci. Pokud chcete povolit pouze uživatelům z konkrétních tenantů, vyfiltrujete tyto uživatele v kódu tím, že zkontrolujete, zda se deklarace tid v id_token nachází na vašem seznamu povolených tenantů. Vaše aplikace může použít koncový bod organizace nebo společný koncový bod k přihlášení uživatelů v domovském tenantovi uživatele. Pokud chcete podporovat uživatele typu host, kteří se přihlašují k víceklientové aplikaci, použijte koncový bod konkrétního tenanta, ve kterém je uživatel hostem, k přihlášení uživatele.

Účty v libovolném účtu organizace a osobních účtech Microsoft

Když vyberete Účty v libovolném účtu organizace a osobních účtech Microsoft (jakýkoli adresář Microsoft Entra – Víceklientský) a osobní účty Microsoft (např. Skype, Xbox), umožníte uživateli přihlásit se k aplikaci pomocí své nativní identity z libovolného tenanta Nebo uživatelského účtu Microsoft Entra. Stejné filtrování tenantů a využití koncových bodů platí pro tyto aplikace stejně jako u víceklientských aplikací, jak jsme popsali dříve.

Pouze osobní účty Microsoft

Když vyberete jenom osobní účty Microsoft, povolíte používání aplikace jenom uživatelům s uživatelskými účty.

Není to jen na vývojáři.

I když ve své aplikaci definujete, kdo se může přihlásit do vaší aplikace, konečné rozhodnutí mají jednotliví uživatelé nebo správci domovského tenanta uživatele. Správci tenantů často chtějí mít větší kontrolu nad aplikací, než jen kdo se může přihlásit. Mohou například chtít použít zásadu podmíněného přístupu pro aplikaci nebo určit, kterou skupinu povolí aplikaci používat. Pokud chcete správcům tenantů povolit, aby tento ovládací prvek měli, existuje druhý objekt na platformě Microsoft Identity Platform: aplikace Enterprise. Podnikové aplikace se také označují jako servisní principály.

Aplikace s uživateli v jiných nájemcích nebo na jiných osobních účtech

Podporované typy účtů zahrnují účty v libovolném adresáři organizace pro víceklientskou aplikaci, abyste mohli povolit uživatele adresáře organizace. Jinými slovy, umožníte uživateli přihlásit se k vaší aplikaci pomocí své nativní identity z libovolného ID Microsoft Entra. Principál služby je automaticky vytvořen v tenantovi, když se první uživatel z tenanta ověří v aplikaci.

Existuje pouze jedna registrace aplikace nebo objekt aplikace. V každém tenantovi je však podniková aplikace nebo aplikační objekt (SP), které uživatelům umožňují přihlásit se do aplikace. Správce tenanta může řídit fungování aplikace ve svém tenantovi.

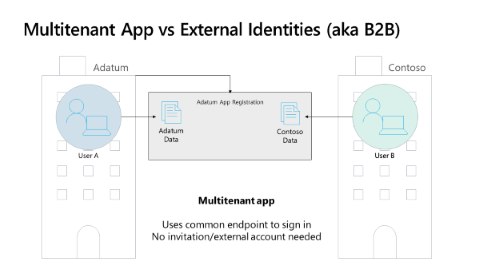

Aspekty víceklientských aplikací

Víceklientské aplikace při používání společného koncového bodu nebo koncového bodu organizace přihlašují uživatele z jejich domovského tenanta. Aplikace má jednu registraci aplikace, jak je znázorněno v následujícím diagramu. V tomto příkladu je aplikace zaregistrovaná v tenantovi Adatum. Uživatel A z Adatumu i uživatel B ze společnosti Contoso se mohou přihlásit k aplikaci s očekáváním, že uživatel A z Adatumu přistupuje k datům společnosti Adatum a uživatel B z Contosa přistupuje k datům společnosti Contoso.

Jako vývojář je vaší zodpovědností udržovat informace o tenantovi oddělené. Pokud jsou například data Společnosti Contoso z Microsoft Graphu, uživatel B ze společnosti Contoso uvidí jenom data Microsoft Graphu společnosti Contoso. Uživatel B ze společnosti Contoso nemá možnost přistupovat k datům Microsoft Graphu v tenantovi Adatum, protože Microsoft 365 má skutečné oddělení dat.

V diagramu se uživatel B ze společnosti Contoso může přihlásit k aplikaci a může přistupovat k datům Společnosti Contoso ve vaší aplikaci. Vaše aplikace může používat společné koncové body (nebo koncové body organizace), aby se uživatel nativně přihlašoval ke svému tenantovi a to nevyžaduje žádný proces pozvání. Uživatel může spustit a přihlásit se k vaší aplikaci a funguje po udělení souhlasu uživatele nebo správce tenanta.

Další kroky

- Jak a proč jsou aplikace přidány do Microsoft Entra ID vysvětluje, jak objekty aplikace popisují aplikaci do Microsoft Entra ID.

- Osvědčené postupy zabezpečení pro vlastnosti aplikace v Microsoft Entra ID zahrnují vlastnosti, jako je identifikátor URI přesměrování, přístupové tokeny, certifikáty a tajné kódy, identifikátor URI aplikace a vlastnictví aplikace.

- Vytváření aplikací s přístupem nulové důvěryhodnosti k identitě poskytuje přehled oprávnění a osvědčených postupů přístupu.

- Získání autorizace pro přístup k prostředkům vám pomůže pochopit, jak nejlépe zajistit nulovou důvěryhodnost při získávání přístupových oprávnění k prostředkům pro vaši aplikaci.

- Vývoj strategie delegovaných oprávnění vám pomůže implementovat nejlepší přístup ke správě oprávnění ve vaší aplikaci a vyvíjet pomocí principů nulové důvěryhodnosti.

- Strategie vytváření oprávnění aplikací vám pomůže rozhodnout se o přístupu k oprávněním aplikace ke správě přihlašovacích údajů.