Implementace skupin zabezpečení aplikací

Do virtuální sítě Azure můžete implementovat skupiny zabezpečení aplikací (ASG) a logicky seskupit virtuální počítače podle úloh. Pak můžete definovat pravidla skupin zabezpečení sítě na základě skupin zabezpečení aplikace.

Co je potřeba vědět o používání skupin zabezpečení aplikací

Skupiny zabezpečení aplikací fungují stejným způsobem jako skupiny zabezpečení sítě, ale poskytují způsob, jak se podívat na infrastrukturu zaměřenou na aplikaci. Virtuální počítače připojíte ke skupině zabezpečení aplikace. Potom použijete skupinu zabezpečení aplikace jako zdroj nebo cíl v pravidlech skupiny zabezpečení sítě.

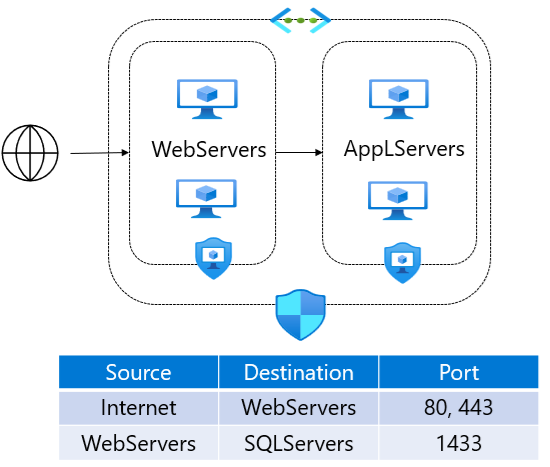

Pojďme se podívat, jak implementovat skupiny zabezpečení aplikací vytvořením konfigurace pro online prodejce. V našem ukázkového scénáři potřebujeme řídit síťový provoz do virtuálních počítačů ve skupinách zabezpečení aplikací.

Poznámka:

V diagramu aplikační servery předávají požadavky SQL Serveru.

Požadavky na scénář

Tady jsou požadavky na scénář pro naši ukázku konfigurace:

- V tomto scénáři existují dvě úrovně: webové servery a aplikační servery.

- Webové servery zpracovávají internetový provoz HTTP a HTTPS.

- Aplikační servery zpracovávají požadavky SQL z webových serverů.

Řešení

V našem scénáři musíme vytvořit následující konfiguraci:

Vytvořte skupiny zabezpečení aplikací pro každou vrstvu.

Pro každý server virtuálního počítače přiřaďte jeho síťové rozhraní příslušné skupině zabezpečení aplikace.

Vytvořte skupinu zabezpečení sítě a pravidla zabezpečení.

Pravidlo 1: Nastavte prioritu na 100. Povolí přístup z internetu k počítačům s webovými servery z portu HTTP 80 a HTTPS portu 443.

Pravidlo 1 má nejnižší hodnotu priority, takže má přednost před ostatními pravidly ve skupině. Zákaznický přístup k našemu online katalogu je v našem návrhu nejdůležitější.

Pravidlo 2: Nastavte prioritu na 110. Povolte přístup z webových serverů k aplikačním serverům přes port SQL 1433.

Pravidlo 3: Nastavte prioritu na 120. Odepřít přístup odkudkoli k počítačům aplikačního serveru na portech HTTP a HTTPS.

Kombinace pravidla 2 a pravidla 3 zajišťuje, že k databázovým serverům mají přístup jenom naše webové servery. Tato konfigurace zabezpečení chrání naše databáze inventáře před vnějším útokem.

Co je potřeba vzít v úvahu při používání skupin zabezpečení aplikací

Implementace skupin zabezpečení aplikací ve virtuálních sítích má několik výhod.

Zvažte údržbu IP adres. Pokud řídíte síťový provoz pomocí skupin zabezpečení aplikace, nemusíte konfigurovat příchozí a odchozí provoz pro konkrétní IP adresy. Pokud máte v konfiguraci mnoho virtuálních počítačů, může být obtížné zadat všechny ovlivněné IP adresy. Při údržbě konfigurace se počet serverů může změnit. Tyto změny můžou vyžadovat, abyste upravili způsob, jakým v pravidlech zabezpečení podporujete různé IP adresy.

Zvažte žádné podsítě. Uspořádáním virtuálních počítačů do skupin zabezpečení aplikací nemusíte také distribuovat servery napříč konkrétními podsítěmi. Servery můžete uspořádat podle aplikace a účelu, abyste dosáhli logických seskupení.

Zvažte zjednodušená pravidla. Skupiny zabezpečení aplikací pomáhají eliminovat potřebu více sad pravidel. Pro každý virtuální počítač nemusíte vytvářet samostatné pravidlo. Nová pravidla můžete dynamicky aplikovat na určené skupiny zabezpečení aplikací. Nová pravidla zabezpečení se automaticky použijí na všechny virtuální počítače v zadané skupině zabezpečení aplikace.

Zvažte podporu úloh. Konfigurace, která implementuje skupiny zabezpečení aplikací, se snadno udržuje a rozumí, protože organizace je založená na využití úloh. Skupiny zabezpečení aplikací poskytují logické uspořádání pro vaše aplikace, služby, úložiště dat a úlohy.

Uvažujte o značkách služeb. Značky služeb představují skupinu předpon IP adres z konkrétní služby Azure. Pomáhají minimalizovat složitost častých aktualizací pravidel síťové bezpečnosti. Značky služeb se používají ke zjednodušení správy IP adres pro služby Azure, asg se používají k seskupování virtuálních počítačů a správě zásad zabezpečení sítě na základě těchto skupin.