Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Microsoft Sentinel er en SIEM-løsning (Security Information and Event Management), der er indbygget i cloudmiljøet, og som kan indtage, organisere og administrere trusselsintelligens fra mange kilder.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Introduktion til trusselsintelligens

CTI (Cyber Threat Intelligence) er oplysninger, der beskriver eksisterende eller potentielle trusler mod systemer og brugere. Denne intelligens tager mange former, såsom skrevne rapporter, der beskriver en bestemt trussel aktør motivationer, infrastruktur og teknikker. Det kan også være specifikke observationer af IP-adresser, domæner, filhashes og andre artefakter, der er knyttet til kendte cybertrusler.

Organisationer bruger CTI til at levere vigtig kontekst til usædvanlig aktivitet, så sikkerhedsafdelingen hurtigt kan træffe foranstaltninger for at beskytte deres personer, oplysninger og aktiver. Du kan hente CTI fra mange steder, f.eks.:

- Datakilder med åben kildekode

- Threat Intelligence-sharing-communities

- Kommercielle intelligensfeeds

- Lokal intelligens indsamlet i løbet af sikkerhedsundersøgelser i en organisation

For SIEM-løsninger som Microsoft Sentinel er de mest almindelige former for CTI trusselsindikatorer, som også er kendt som indikatorer for kompromis (IOCs) eller indikatorer for angreb. Trusselsindikatorer er data, der knytter observerede artefakter, f.eks. URL-adresser, filhashes eller IP-adresser med kendt trusselsaktivitet, f.eks. phishing, botnet eller malware. Denne form for trusselsintelligens kaldes ofte taktisk trusselsintelligens. Den anvendes på sikkerhedsprodukter og automatisering i stor skala for at registrere potentielle trusler mod en organisation og beskytte mod dem.

En anden facet af trusselsintelligens repræsenterer trusselsaktører, deres teknikker, taktik og procedurer (TTP'er), deres infrastruktur og deres ofre' identiteter. Microsoft Sentinel understøtter administration af disse facetter sammen med IOC'er, udtrykt ved hjælp af den åben kildekode standard for udveksling af CTI, der kaldes STIX (Structured Threat Information Expression). Trusselsintelligens udtrykt som STIX-objekter forbedrer interoperabilitet og giver organisationer mulighed for at jage mere effektivt. Brug STIX-objekter til trusselsintelligens i Microsoft Sentinel til at registrere skadelig aktivitet, der er observeret i dit miljø, og angiv den fulde kontekst for et angreb for at informere om svarbeslutninger.

I følgende tabel beskrives de aktiviteter, der er nødvendige for at få mest ud af integrationen af trusselsintelligens (TI) i Microsoft Sentinel:

| Handling | Beskrivelse |

|---|---|

| Gem trusselsintelligens i Microsoft Sentinel arbejdsområde |

|

| Administrer trusselsintelligens |

|

| Brug efterretninger om cybertrusler |

|

Trusselsintelligens giver også nyttig kontekst i andre Microsoft Sentinel oplevelser, f.eks. notesbøger. Du kan få flere oplysninger under Kom i gang med notesbøger og MSTICPy.

Bemærk!

Du kan få oplysninger om tilgængelighed af funktioner i US Government-cloudmiljøer i Microsoft Sentinel tabeller i Cloudfunktionstilgængelighed for US Government-kunder.

Importér og opret forbindelse til trusselsintelligens

De fleste trusselsintelligens importeres via dataconnectors eller en API. Konfigurer regler for dataindtagelse for at reducere støj og sikre, at dine intelligensfeeds er optimeret. Her er de løsninger, der er tilgængelige for Microsoft Sentinel.

- Microsoft Defender Threat Intelligence dataconnector til at indtage Microsofts trusselsintelligens

- Threat Intelligence – TAXII-dataconnector til branchestandard-STIX-/TAXII-feeds

- Threat Intelligence-upload-API til integrerede og organiserede TI-feeds ved hjælp af en REST-API til at oprette forbindelse (kræver ikke en dataconnector)

- Dataconnector til Threat Intelligence Platform forbinder også TI-feeds ved hjælp af en ældre REST-API, men er på vej til udfasning

Brug disse løsninger i en hvilken som helst kombination, afhængigt af hvor din organisation henter trusselsintelligens. Alle disse dataconnectors er tilgængelige i Indholdshub som en del af Threat Intelligence-løsningen . Du kan få flere oplysninger om denne løsning i posten Azure Marketplace Threat Intelligence.

Se også dette katalog over integrationer af trusselsintelligens, der er tilgængelige med Microsoft Sentinel.

Føj trusselsintelligens til Microsoft Sentinel med Dataconnectoren Defender Threat Intelligence

Medbring offentlige, open source- og high-fidelity-IOCs, der genereres af Defender Threat Intelligence, i dit Microsoft Sentinel arbejdsområde ved hjælp af dataconnectorerne til Defender Threat Intelligence. Med en enkel konfiguration med et enkelt klik kan du bruge threat intelligence fra standard- og premium Defender Threat Intelligence-dataconnectors til at overvåge, advare og jage.

Der findes to versioner af dataconnectoren: standard og Premium. Der er også en frit tilgængelig Defender Threat Intelligence-trusselsanalyseregel, der giver dig et eksempel på, hvad premium Defender Threat Intelligence-dataconnectoren giver. Men med matchende analyser overføres kun indikatorer, der stemmer overens med reglen, i dit miljø.

Den premium Defender Threat Intelligence-dataconnector indtager Microsoft-beriget åben kildekode intelligence og Microsofts organiserede IOCs. Disse Premium-funktioner giver mulighed for at analysere flere datakilder med større fleksibilitet og forståelse af denne trusselsintelligens. Her er en tabel, der viser, hvad du kan forvente, når du licenserer og aktiverer Premium-versionen.

| Gratis | Premium |

|---|---|

| Offentlige IOCs | |

| OSINT (Open Source Intelligence) | |

| Microsoft IOCs | |

| Microsoft-beriget OSINT |

Du kan finde flere oplysninger i følgende artikler:

- Hvis du vil vide mere om, hvordan du får en Premium-licens og udforsker alle forskellene mellem standard- og Premium-versionerne, skal du se Udforsk Defender Threat Intelligence-licenser.

- Hvis du vil vide mere om den gratis Defender Threat Intelligence-oplevelse, skal du se Introduktion til den gratis oplevelse med Defender Threat Intelligence for Microsoft Defender XDR.

- Du kan få mere at vide om, hvordan du aktiverer Defender Threat Intelligence og premium-dataconnectors til Defender Threat Intelligence, under Aktivér dataconnectoren Defender Threat Intelligence.

- Hvis du vil vide mere om matchende analyser, skal du se Brug matchende analyser til at registrere trusler.

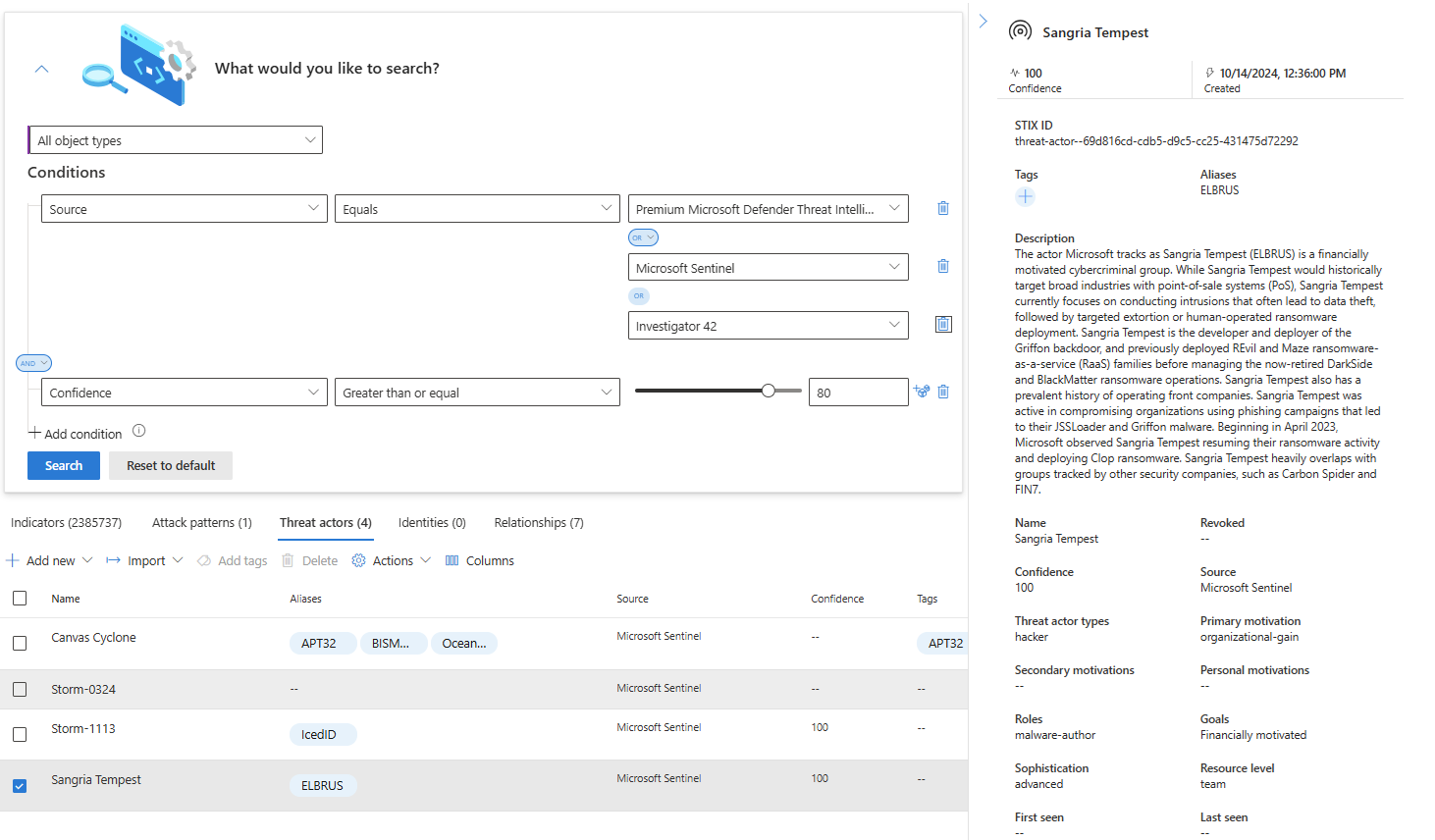

Føj trusselsintelligens til Microsoft Sentinel med upload-API'en

Mange organisationer bruger TIP-løsninger (Threat Intelligence Platform) til at aggregere trusselsindikatorfeeds fra forskellige kilder. Fra den samlede feed kurateres dataene, så de gælder for sikkerhedsløsninger, f.eks. netværksenheder, EDR/XDR-løsninger eller SIEMs, f.eks. Microsoft Sentinel. Ved hjælp af UPLOAD-API'en kan du bruge disse løsninger til at importere STIX-objekter til trusselsintelligens i Microsoft Sentinel.

Den nye upload-API kræver ikke en dataconnector og indeholder følgende forbedringer:

- Trusselsindikatorfelterne er baseret på det standardiserede STIX-format.

- Det Microsoft Entra program kræver rollen Microsoft Sentinel bidragyder.

- Slutpunktet for API-anmodningen er begrænset på arbejdsområdeniveau. De påkrævede Microsoft Entra programtilladelser tillader detaljeret tildeling på arbejdsområdeniveau.

Du kan få flere oplysninger under Opret forbindelse til din threat intelligence-platform ved hjælp af upload-API.

Føj trusselsintelligens til Microsoft Sentinel med dataconnectoren til Threat Intelligence Platform

Bemærk!

Denne dataconnector frarådes.

På samme måde som upload-API'en bruger dataconnectoren Threat Intelligence Platform en API, der gør det muligt for dit TIP eller din brugerdefinerede løsning at sende trusselsintelligens til Microsoft Sentinel. Denne dataconnector er dog begrænset til kun indikatorer og frarådes. Udnyt de optimeringer, upload-API'en har at tilbyde.

Tipdataconnectoren bruger API'en til Microsoft Graph Security tiIndicators , som ikke understøtter andre STIX-objekter. Brug den sammen med alle brugerdefinerede TIP, der kommunikerer med API'en til tiIndicators, til at sende indikatorer til Microsoft Sentinel (og til andre Microsoft-sikkerhedsløsninger, f.eks. Defender XDR).

Du kan finde flere oplysninger om TIP-løsninger, der er integreret med Microsoft Sentinel, under Integrerede produkter til threat intelligence-platforme. Du kan få flere oplysninger under Opret forbindelse mellem din platform til trusselsintelligens og Microsoft Sentinel.

Føj trusselsintelligens til Microsoft Sentinel med Dataconnectoren Threat Intelligence – TAXII

Den mest anvendte branchestandard for overførsel af trusselsintelligens er en kombination af STIX-dataformatet og TAXII-protokollen. Hvis din organisation henter trusselsintelligens fra løsninger, der understøtter den aktuelle STIX/TAXII-version (2.0 eller 2.1), skal du bruge dataconnectoren Threat Intelligence – TAXII til at få din trusselsintelligens ind i Microsoft Sentinel. Ved hjælp af dataconnectoren Threat Intelligence – TAXII har Microsoft Sentinel en indbygget TAXII-klient, der importerer trusselsintelligens fra TAXII 2.x-servere.

Sådan importerer du STIX-formateret trusselsintelligens til Microsoft Sentinel fra en TAXII-server:

- Hent TAXII-server-API-rod- og samlings-id'et.

- Aktivér dataconnectoren Threat Intelligence – TAXII i Microsoft Sentinel.

Du kan få flere oplysninger under Opret forbindelse Microsoft Sentinel til STIX-/TAXII-trusselsintelligensfeeds.

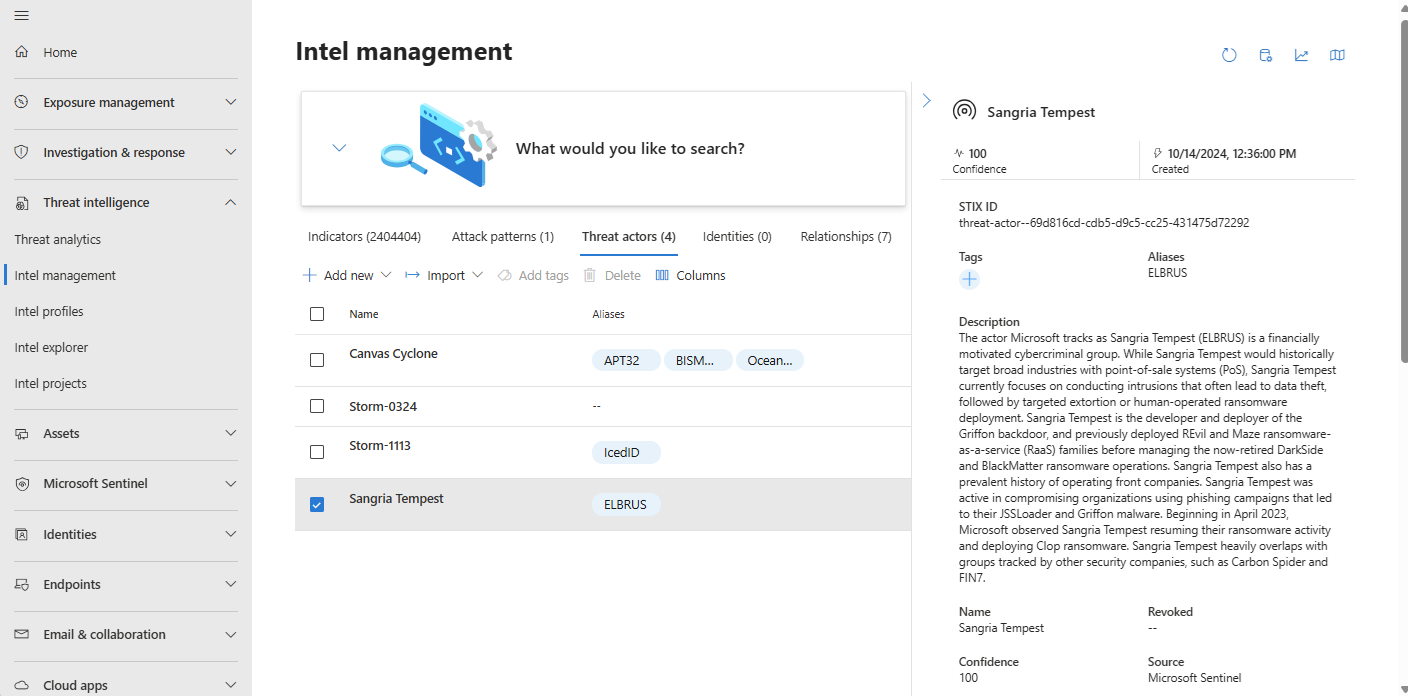

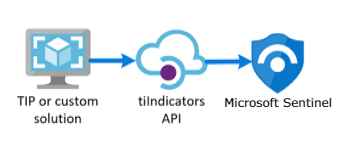

Opret og administrer trusselsintelligens

Trusselsintelligens, der leveres af Microsoft Sentinel, administreres ud for Microsoft Defender Threat Intelligence (MDTI) og Threat Analytics på Microsoft Defender-portalen.

Bemærk!

Du får stadig adgang til trusselsintelligens i Azure Portal fra Microsoft Sentinel>Threat management>Threat Intelligence.

To af de mest almindelige trusselsintelligensopgaver er at oprette ny trusselsintelligens i forbindelse med sikkerhedsundersøgelser og tilføjelse af mærker. Administrationsgrænsefladen strømliner den manuelle proces med at organisere individuelle trussels intel ved hjælp af nogle få vigtige funktioner.

- Konfigurer regler for indtagelse for at optimere trussels intel fra datakilder for dataconnectorer.

- Definer relationer, når du opretter nye STIX-objekter.

- Organiser eksisterende TI ved hjælp af relationsgeneratoren.

- Kopiér fælles metadata fra et nyt eller eksisterende TI-objekt ved hjælp af dubletfunktionen.

- Føj frihåndskoder til objekter ved hjælp af flere markeringer.

Følgende STIX-objekter er tilgængelige i Microsoft Sentinel:

| STIX-objekt | Beskrivelse |

|---|---|

| Trusselsskuespiller | Fra script kiddies til nationalstater, trussel agent objekter beskrive motivationer, sofistikeret, og resourcing niveauer. |

| Angrebsmønster | Også kendt som teknikker, taktik og procedurer, angreb mønstre beskrive en bestemt komponent i et angreb og MITRE ATT&CK fase, den bruges på. |

| Indikator |

Domain name, URL, IPv4 address, IPv6 addressogFile hashesX509 certificates bruges til at godkende identiteten af enheder og servere til sikker kommunikation via internettet.

JA3 fingeraftryk er entydige identifikatorer, der genereres fra TLS/SSL-håndtryksprocessen. De hjælper med at identificere specifikke programmer og værktøjer, der bruges i netværkstrafik, hvilket gør det nemmere at registrere skadelige aktiviteterJA3S fingeraftryk udvide funktionerne i JA3 ved også at inkludere serverspecifikke egenskaber i fingeraftryksprocessen. Denne udvidelse giver en mere omfattende visning af netværkstrafikken og hjælper med at identificere både klient- og serverbaserede trusler.

User agents angiv oplysninger om klientsoftwaren, der foretager anmodninger til en server, f.eks. browseren eller operativsystemet. De er nyttige til at identificere og profilere enheder og programmer, der har adgang til et netværk. |

| Identitet | Beskriv ofre, organisationer og andre grupper eller enkeltpersoner sammen med de forretningssektorer, der er tættest knyttet til dem. |

| Forhold | De tråde, der forbinder trusselsintelligens, hvilket hjælper med at oprette forbindelser på tværs af forskellige signaler og datapunkter, beskrives med relationer. |

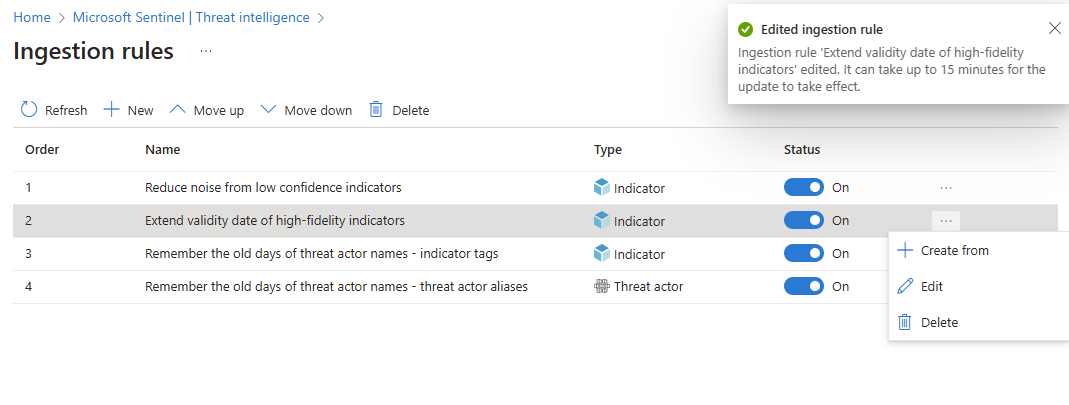

Konfigurer regler for indtagelse

Du kan optimere trusselsintelligens fra dataconnectors ved at filtrere og forbedre objekter, før de leveres til dit arbejdsområde. Regler for indtagelse gælder kun for dataconnectors og påvirker ikke trusselsintelligens, der tilføjes via upload-API'en eller oprettes manuelt. Indtagelsesregler opdaterer helt attributter eller filtrerer objekter. I følgende tabel vises nogle use cases:

| Use case for indtagelsesregel | Beskrivelse |

|---|---|

| Reducer støj | Bortfiltrer gammel trusselsintelligens, der ikke opdateres i seks måneder, som også har lav tillid. |

| Forlæng gyldighedsdato | Fremhæv IOC'er med høj pålidelighed fra pålidelige kilder ved at forlænge deres Valid until med 30 dage. |

| Husk de gamle dage | Den nye trussel aktør taksonomi er stor, men nogle af analytikerne ønsker at være sikker på at mærke de gamle navne. |

Vær opmærksom på følgende tip, når du bruger regler for indtagelse:

- Alle regler gælder i rækkefølge. Trusselsintelligensobjekter, der indtages, behandles af hver regel, indtil der udføres en

Deletehandling. Hvis der ikke udføres nogen handling på et objekt, indtages det fra kilden, som den er. - Handlingen

Deletebetyder, at trusselsintelligensobjektet springes over ved indtagelse, hvilket betyder, at det fjernes fra pipelinen. Tidligere versioner af det objekt, der allerede er indtaget, påvirkes ikke. - Det tager op til 15 minutter, før nye og redigerede regler træder i kraft.

Du kan få flere oplysninger under Arbejd med regler for trusselsintelligensindtagelse.

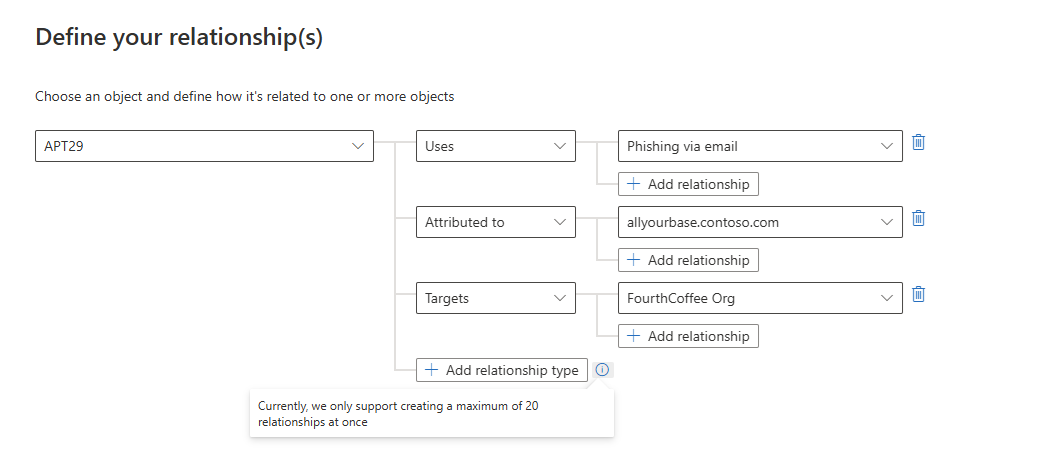

Opret relationer

Du kan forbedre trusselsregistrering og -svar ved at oprette forbindelser mellem objekter ved hjælp af relationsgeneratoren. I følgende tabel vises nogle af de tilhørende use cases:

| Use case for relation | Beskrivelse |

|---|---|

| Forbind en trusselsaktør med et angrebsmønster | Trusselsaktøren APT29bruger angrebsmønsteret Phishing via Email til at få indledende adgang. |

| Link en indikator til en trusselsaktør | En domæneindikator allyourbase.contoso.comtilskrives trusselsaktøren APT29. |

| Knyt en identitet (offer) til et angrebsmønster | Angrebsmønsteret Phishing via Emailer målrettetFourthCoffee organisationen. |

På følgende billede kan du se, hvordan Relationsgenerator forbinder alle disse use cases.

Organiser trusselsintelligens

Konfigurer, hvilke TI-objekter du kan dele med relevante målgrupper ved at angive et følsomhedsniveau kaldet Traffic Light Protocol (TLP).

| TLP-farve | Følsomhed |

|---|---|

| Hvid | Oplysninger kan deles frit og offentligt uden nogen begrænsninger. |

| Grøn | Oplysninger kan deles med peers og partnerorganisationer i community'et, men ikke offentligt. Den er beregnet til en bredere målgruppe i community'et. |

| Amber | Oplysninger kan deles med medlemmer af organisationen, men ikke offentligt. Det er beregnet til at blive brugt i organisationen til at beskytte følsomme oplysninger. |

| Rød | Oplysningerne er meget følsomme og bør ikke deles uden for den specifikke gruppe eller det møde, hvor de oprindeligt blev offentliggjort. |

Angiv TLP-værdier for TI-objekter i brugergrænsefladen, når du opretter eller redigerer dem. Indstilling af TLP via API'en er mindre intuitiv og kræver, at du vælger en af fire marking-definition objekt-GUID'er. Du kan få flere oplysninger om konfiguration af TLP via API'en under object_marking_refs i De almindelige egenskaber for upload-API'en.

En anden måde at organisere TI på er ved at bruge mærker. Mærkning af trusselsintelligens er en hurtig måde at gruppere objekter på for at gøre dem nemmere at finde. Du kan typisk anvende mærker, der er relateret til en bestemt hændelse. Men hvis et objekt repræsenterer trusler fra en bestemt kendt skuespiller eller en velkendt angrebskampagne, kan du overveje at oprette en relation i stedet for et tag. Når du har søgt efter og filtreret efter den trusselsintelligens, du vil arbejde med, skal du tagge dem enkeltvist eller markere dem flere gange og tagge dem alle på én gang. Da mærkning er gratis, kan du oprette standardkonventioner for navngivning af trusselsintelligens.

Du kan få flere oplysninger under Arbejd med trusselsintelligens i Microsoft Sentinel.

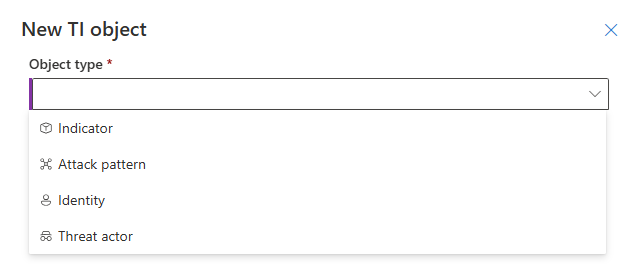

Se din trusselsintelligens

Få vist din trusselsintelligens fra administrationsgrænsefladen eller ved hjælp af forespørgsler:

Brug avanceret søgning fra administrationsgrænsefladen til at sortere og filtrere dine threat intelligence-objekter uden at skrive en Log Analytics-forespørgsel.

Brug forespørgsler til at få vist trusselsintelligens fra logge i Azure Portal eller Avanceret jagt på Defender-portalen.

I begge tilfælde gemmer tabellen

ThreatIntelligenceIndicatorunder Microsoft Sentinel skema alle dine Microsoft Sentinel trusselsindikatorer. Denne tabel er grundlaget for trusselsintelligensforespørgsler, der udføres af andre Microsoft Sentinel funktioner, f.eks. analyser, jagtforespørgsler og projektmapper.

Vigtigt!

Den 3. april 2025 har vi offentligt forhåndsvist to nye tabeller, der understøtter STIX-indikator og objektskemaer: ThreatIntelIndicators og ThreatIntelObjects. Microsoft Sentinel vil overføre al trusselsintelligens til disse nye tabeller, samtidig med at de samme data overføres til den ældre ThreatIntelligenceIndicator tabel indtil den 31. juli 2025.

Sørg for at opdatere dine brugerdefinerede forespørgsler, regler for analyse og registrering, projektmapper og automatisering, så du kan bruge de nye tabeller senest den 31. juli 2025. Efter denne dato stopper Microsoft Sentinel med at overføre data til den ældre ThreatIntelligenceIndicator tabel. Vi opdaterer alle indbyggede trusselsintelligensløsninger i Indholdshub for at udnytte de nye tabeller. Du kan finde flere oplysninger om de nye tabelskemaer under ThreatIntelIndicators og ThreatIntelObjects.

Du kan finde oplysninger om brug og migrering til de nye tabeller under Arbejd med STIX-objekter for at forbedre trusselsintelligens og trusselsjagt i Microsoft Sentinel (prøveversion).

Livscyklus for trusselsintelligens

Microsoft Sentinel gemmer trusselsintelligensdata i dine trusselsintelligenstabeller og automatisk genbruger alle data hver 7. til 10. dag for at optimere effektiviteten af forespørgsler.

Når der oprettes, opdateres eller slettes en indikator, opretter Microsoft Sentinel en ny post i tabellerne. Det er kun den mest aktuelle indikator, der vises på administrationsgrænsefladen. Microsoft Sentinel deduplikerer indikatorer baseret på Id egenskaben (egenskaben IndicatorId i den ældre ThreatIntelligenceIndicator) og vælger indikatoren med den nyeste TimeGenerated[UTC].

Egenskaben Id er en sammenkædning af den base64-kodede SourceSystem værdi --- (tre tankestreger) og stixId (som er værdien Data.Id ).

Få vist dine geoplacerings- og who-dataforbedringer (offentlig prøveversion)

Microsoft beriger IP- og domæneindikatorer med ekstra GeoLocation og WhoIs data for at give mere kontekst for undersøgelser, hvor den valgte IOC findes.

Få vist GeoLocation og WhoIs data i ruden Threat Intelligence for de typer trusselsindikatorer, der importeres til Microsoft Sentinel.

Brug f.eks. data til at finde oplysninger som f.eks GeoLocation . organisationen eller landet eller området for en IP-indikator. Brug WhoIs data til at finde data som registrator og data til oprettelse af poster fra en domæneindikator.

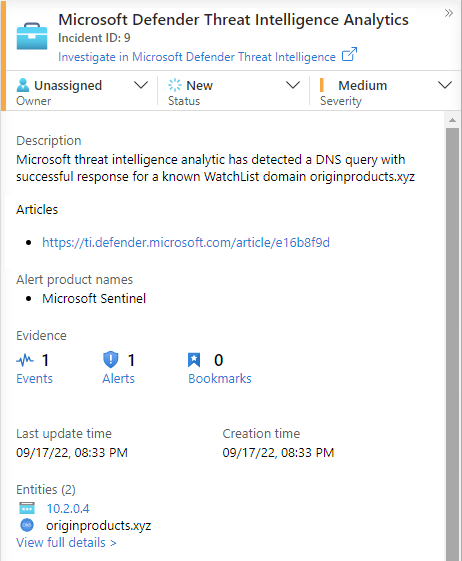

Registrer trusler med trusselsindikatoranalyse

Den vigtigste use case til trusselsintelligens i SIEM-løsninger som f.eks. Microsoft Sentinel er til power analytics-regler for trusselsregistrering. Disse indikatorbaserede regler sammenligner rå hændelser fra dine datakilder med dine trusselsindikatorer for at registrere sikkerhedstrusler i din organisation. I Microsoft Sentinel Analytics opretter du analyseregler baseret på forespørgsler, der kører efter en tidsplan, og genererer sikkerhedsbeskeder. Sammen med konfigurationer bestemmer de, hvor ofte reglen skal køre, hvilken type forespørgselsresultater der skal generere sikkerhedsbeskeder og -hændelser, og eventuelt hvornår der skal udløses et automatiseret svar.

Selvom du altid kan oprette nye analyseregler fra bunden, indeholder Microsoft Sentinel et sæt indbyggede regelskabeloner, der er oprettet af Microsofts sikkerhedsteknikere, og som kan drage fordel af dine trusselsindikatorer. Disse skabeloner er baseret på den type trusselsindikatorer (domæne, mail, filhash, IP-adresse eller URL-adresse) og datakildehændelser, du vil matche. Hver skabelon viser de påkrævede kilder, der er nødvendige, for at reglen kan fungere. Disse oplysninger gør det nemt at afgøre, om de nødvendige hændelser allerede er importeret i Microsoft Sentinel.

Når disse indbyggede regler udløses, oprettes der som standard en besked. I Microsoft Sentinel genererer de beskeder, der genereres ud fra analyseregler, også sikkerhedshændelser. I menuen Microsoft Sentinel under Trusselsadministration skal du vælge Hændelser. Hændelser er det, dine sikkerhedsteams undersøger og undersøger for at finde de relevante svarhandlinger. Du kan få flere oplysninger under Selvstudium: Undersøg hændelser med Microsoft Sentinel.

Du kan finde flere oplysninger om brug af trusselsindikatorer i dine analyseregler under Brug trusselsintelligens til at registrere trusler.

Microsoft giver adgang til sin trusselsintelligens via Defender Threat Intelligence-analysereglen. Du kan finde flere oplysninger om, hvordan du udnytter denne regel, som genererer vigtige beskeder og hændelser, under Brug matchende analyser til at registrere trusler.

Projektmapper giver indsigt i din trusselsintelligens

Projektmapper indeholder effektive interaktive dashboards, der giver dig indsigt i alle aspekter af Microsoft Sentinel, og trusselsintelligens er ingen undtagelse. Brug den indbyggede Threat Intelligence-projektmappe til at visualisere vigtige oplysninger om din trusselsintelligens. Tilpas projektmappen i henhold til dine forretningsbehov. Opret nye dashboards ved at kombinere mange datakilder for at hjælpe dig med at visualisere dine data på unikke måder.

Da Microsoft Sentinel projektmapper er baseret på Azure Overvåg projektmapper, findes der allerede omfattende dokumentation og mange flere skabeloner. Du kan få flere oplysninger under Opret interaktive rapporter med Azure Overvåg projektmapper.

Der er også en omfattende ressource til Azure Overvåg projektmapper på GitHub, hvor du kan downloade flere skabeloner og bidrage med dine egne skabeloner.

Du kan få flere oplysninger om brug og tilpasning af Threat Intelligence-projektmappen under Visualiser trusselsintelligens med projektmapper.

Relateret indhold

I denne artikel har du lært om trusselsintelligensfunktioner, der leveres af Microsoft Sentinel. Du kan finde flere oplysninger i følgende artikler: