Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Sæt fart på trusselsregistrering og afhjælpning med strømlinet oprettelse og administration af trusselsintelligens. I denne artikel kan du se, hvordan du får mest ud af integration af trusselsintelligens i administrationsgrænsefladen, uanset om du får adgang til den fra Microsoft Sentinel på Defender-portalen eller Azure Portal.

- Opret trusselsintelligensobjekter ved hjælp af STIX (Structured Threat Information Expression)

- Administrer trusselsintelligens ved at få vist, organisere og visualisere

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Forudsætninger

- Du skal have tilladelserne for en Microsoft Sentinel bidragyder eller en højere rolle, der er tildelt din brugerkonto, for at administrere trusselsintelligens.

- Hvis du vil importere og eksportere threat intelligence, skal du installere Threat Intelligence-løsningen i Microsoft Sentinel og aktivere de relevante connectors, som beskrevet i Brug STIX/TAXII til at importere og eksportere trusselsintelligens i Microsoft Sentinel.

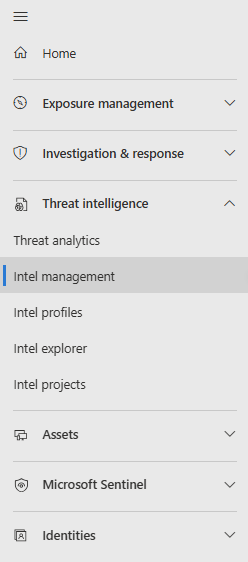

Få adgang til administrationsgrænsefladen

Reference til en af følgende faner, afhængigt af hvor du vil arbejde med trusselsintelligens. Selvom administrationsgrænsefladen tilgås forskelligt, afhængigt af hvilken portal du bruger, har oprettelses- og administrationsopgaverne de samme trin, når du kommer dertil.

I Defender-portalen skal du navigere til Threat intelligence>Intel-administration.

Opret trusselsintelligens

Brug administrationsgrænsefladen til at oprette STIX-objekter og udføre andre almindelige trusselsintelligensopgaver, f.eks. indikatormarkering og oprettelse af forbindelser mellem objekter.

- Definer relationer, når du opretter nye STIX-objekter.

- Opret hurtigt flere objekter ved hjælp af dubletfunktionen til at kopiere metadataene fra et nyt eller eksisterende TI-objekt.

Du kan få flere oplysninger om understøttede STIX-objekter under Trusselsintelligens i Microsoft Sentinel.

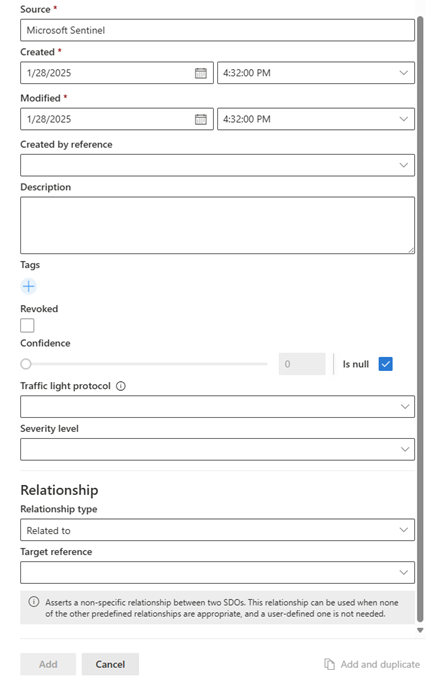

Opret et nyt STIX-objekt

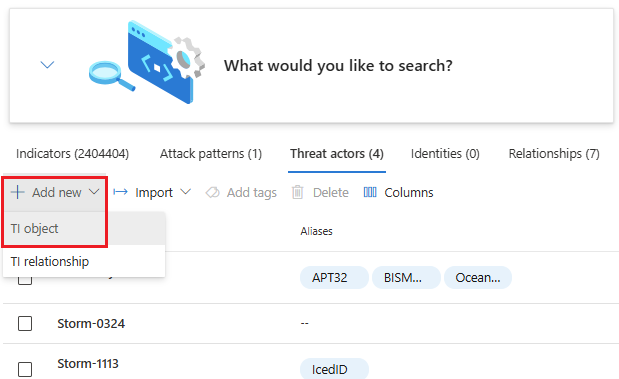

Vælg Tilføj nyt>TI-objekt.

Vælg Objekttype, og udfyld derefter formularen på siden Nyt TI-objekt . Obligatoriske felter er markeret med en rød stjerne (*).

Overvej at angive en følsomhedsværdi eller TLP-bedømmelse ( Traffic light protocol ) til TI-objektet. Du kan få flere oplysninger om, hvad værdierne repræsenterer, under Organiser trusselsintelligens.

Hvis du ved, hvordan dette objekt er relateret til et andet trusselsintelligensobjekt, skal du angive denne forbindelse med relationstypen og destinationsreferencen.

Vælg Tilføj for et enkelt objekt eller Tilføj og dupliker , hvis du vil oprette flere elementer med de samme metadata. På følgende billede vises det almindelige afsnit af hvert STIX-objekts metadata, der duplikeres.

Administrer trusselsintelligens

Optimer TI fra dine kilder med indtagelsesregler. Organiser eksisterende TI med relationsgeneratoren. Brug administrationsgrænsefladen til at søge efter, filtrere og sortere og derefter føje mærker til din trusselsintelligens.

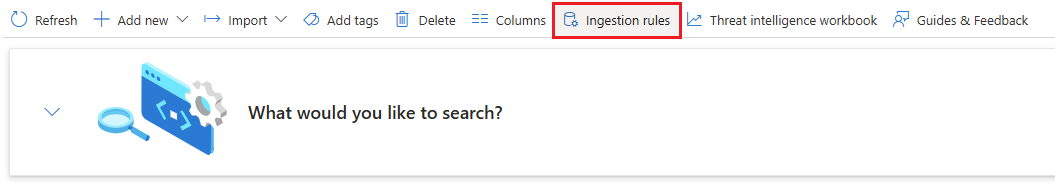

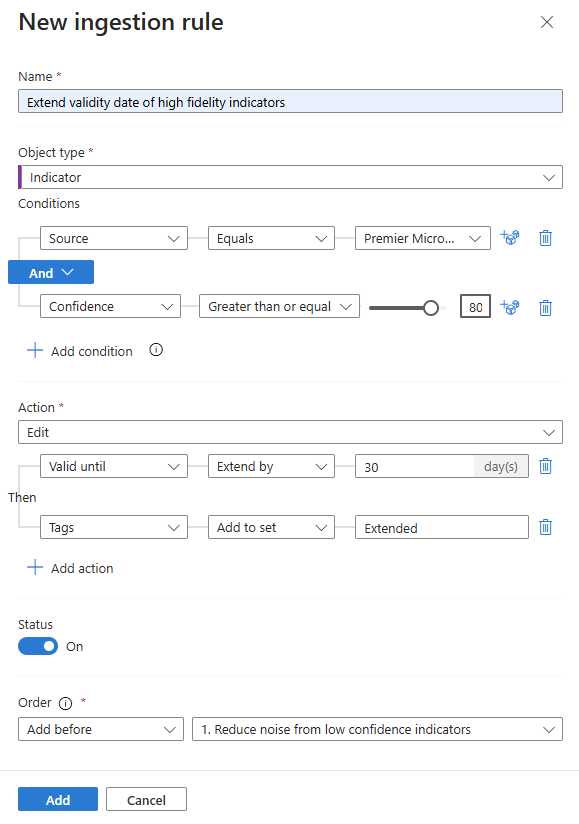

Optimer trusselsintelligensfeeds med regler for indtagelse

Reducer støj fra dine TI-feeds, udvid gyldigheden af indikatorer med høj værdi, og føj meningsfulde mærker til indgående objekter. Dette er blot nogle af anvendelsestilfældene for indtagelsesregler. Her er trinnene til udvidelse af gyldighedsdatoen for indikatorer med høje værdier.

Vælg Regler for indtagelse for at åbne en helt ny side for at få vist eksisterende regler og oprette ny regellogik.

Angiv et beskrivende navn til reglen. Siden med regler for indtagelse indeholder en omfattende regel for navnet, men det er den eneste tilgængelige tekstbeskrivelse, der kan skelne mellem reglerne uden at redigere dem.

Vælg objekttypen. Denne use case er baseret på udvidelse af egenskaben

Valid from, som kun er tilgængelig forIndicatorobjekttyper.Tilføj betingelse for ,

SourceEqualsog vælg den høje værdiSource.Tilføj betingelse for ,

ConfidenceGreater than or equalog angiv enConfidencescore.Vælg handlingen. Da vi vil ændre denne indikator, skal du vælge

Edit.Vælg handlingen Tilføj for

Valid until,Extend by, og vælg et tidsinterval i dage.Overvej at tilføje et -mærke for at angive den høje værdi, der er placeret på disse indikatorer, f.eks

Extended. . Den ændrede dato opdateres ikke af regler for indtagelse.Vælg den rækkefølge , reglen skal køre. Regler kører fra det laveste ordrenummer til det højeste. Hver regel evaluerer hvert objekt, der indtages.

Hvis reglen er klar til at blive aktiveret, skal du slå Status til.

Vælg Tilføj for at oprette indtagelsesreglen.

Du kan få flere oplysninger under Regler for trusselsintelligensindtagelse.

Organiser trusselsintelligens med relationsgeneratoren

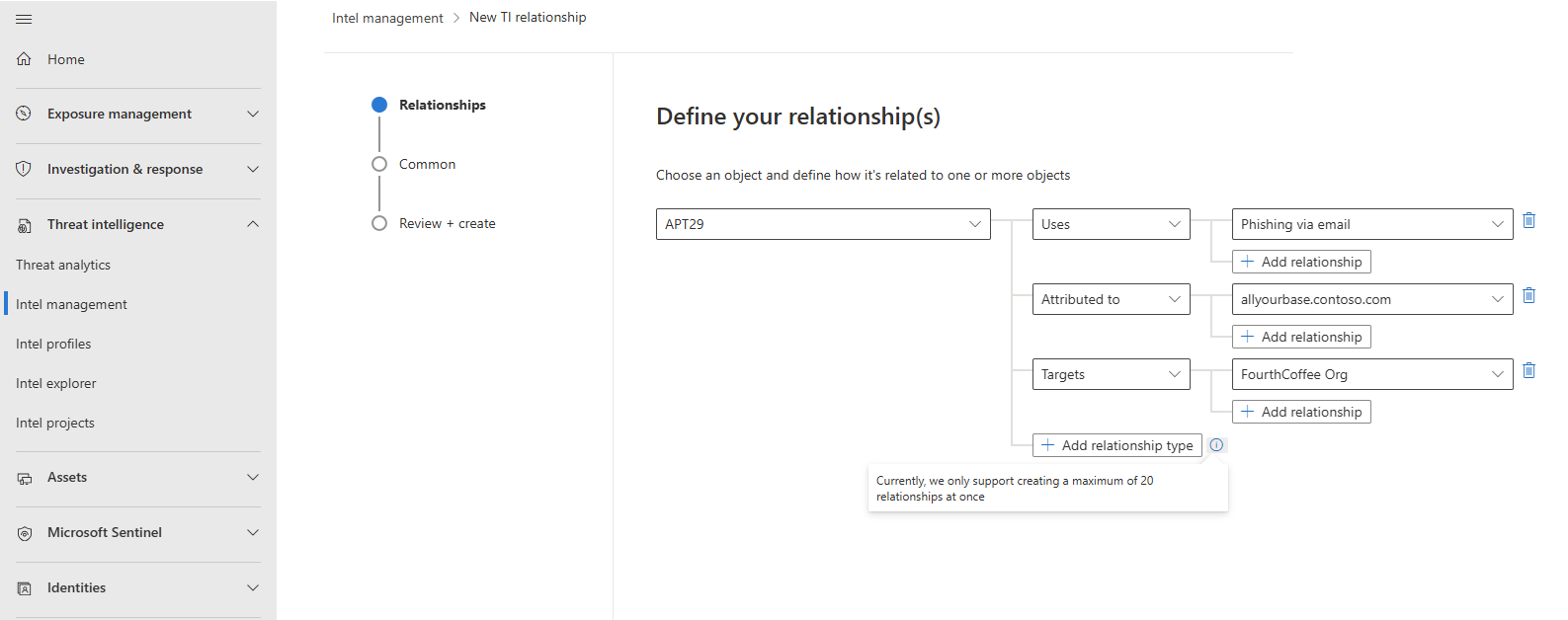

Forbind trusselsintelligensobjekter med relationsgeneratoren. Der er maksimalt 20 relationer i generatoren på én gang, men der kan oprettes flere forbindelser via flere gentagelser og ved at tilføje relationsdestinationsreferencer for nye objekter.

Vælg Tilføj ny>TI-relation.

Start med et eksisterende TI-objekt, f.eks. en trusselsaktør eller et angrebsmønster, hvor det enkelte objekt opretter forbindelse til et eller flere eksisterende objekter, f.eks. indikatorer.

Tilføj relationstypen i henhold til de bedste fremgangsmåder, der er beskrevet i følgende tabel og i oversigtstabellen for STIX 2.1-referencerelationer:

Relationstype Beskrivelse Dublet af

Afledt

Relateret tilAlmindelige relationer, der er defineret for et hvilket som helst STIX-domæneobjekt (SDO)

Du kan få flere oplysninger under STIX 2.1-reference om almindelige relationerMål Attack patternellerThreat actorMålIdentityBruger Threat actorBrugerAttack patternTilskrevet Threat actorTilskrevetIdentityAngiver IndicatorAngiverAttack patternellerThreat actorRepræsenterer Threat actorRepræsentererIdentityBrug følgende billede som et eksempel på, hvordan du bruger relationsgeneratoren. Dette eksempel viser, hvordan du opretter forbindelse mellem en trusselsaktør og et angrebsmønster, en indikator og en identitet ved hjælp af relationsgeneratoren på Defender-portalen.

Fuldfør relationen ved at konfigurere Almindelige egenskaber.

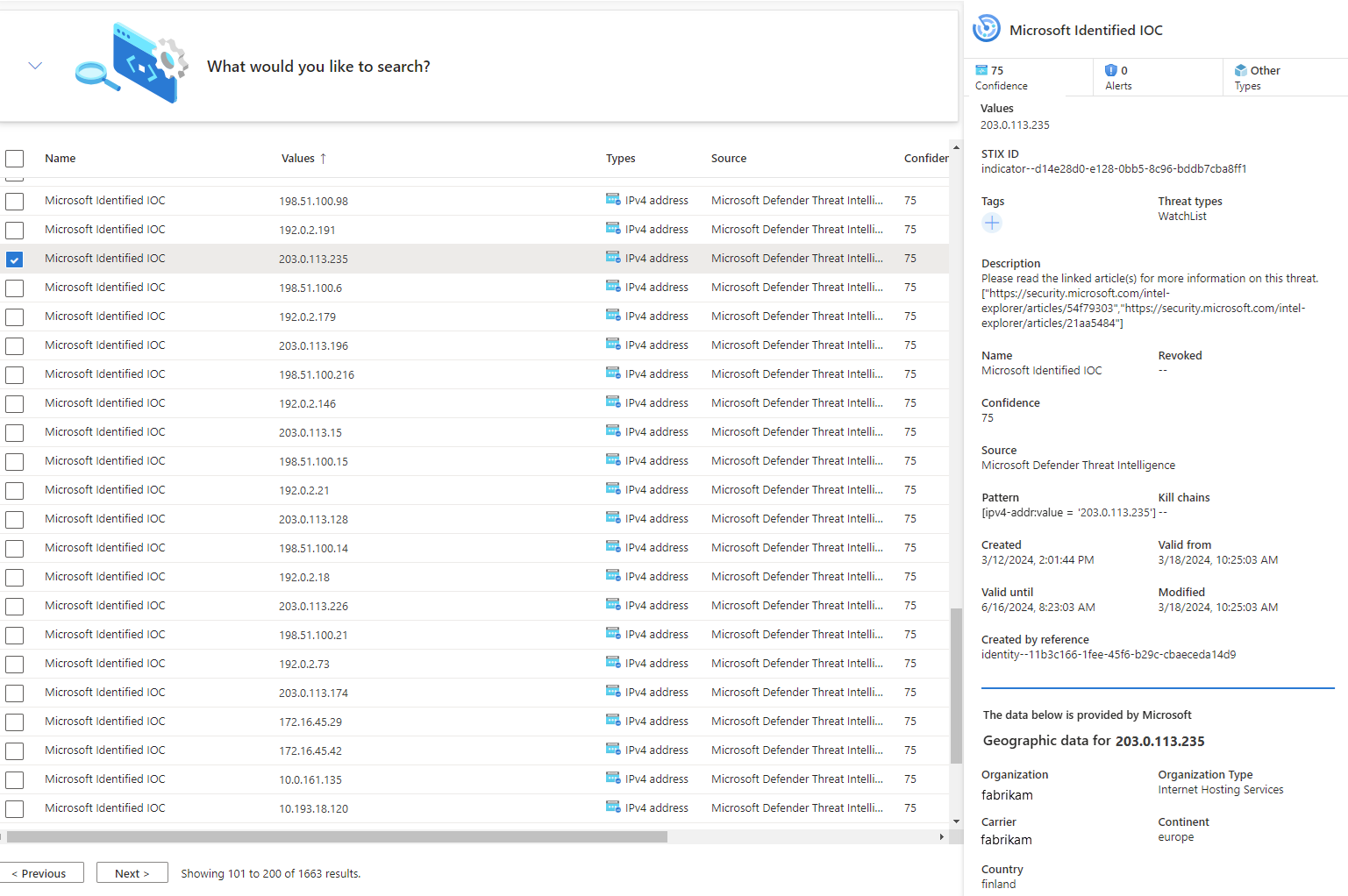

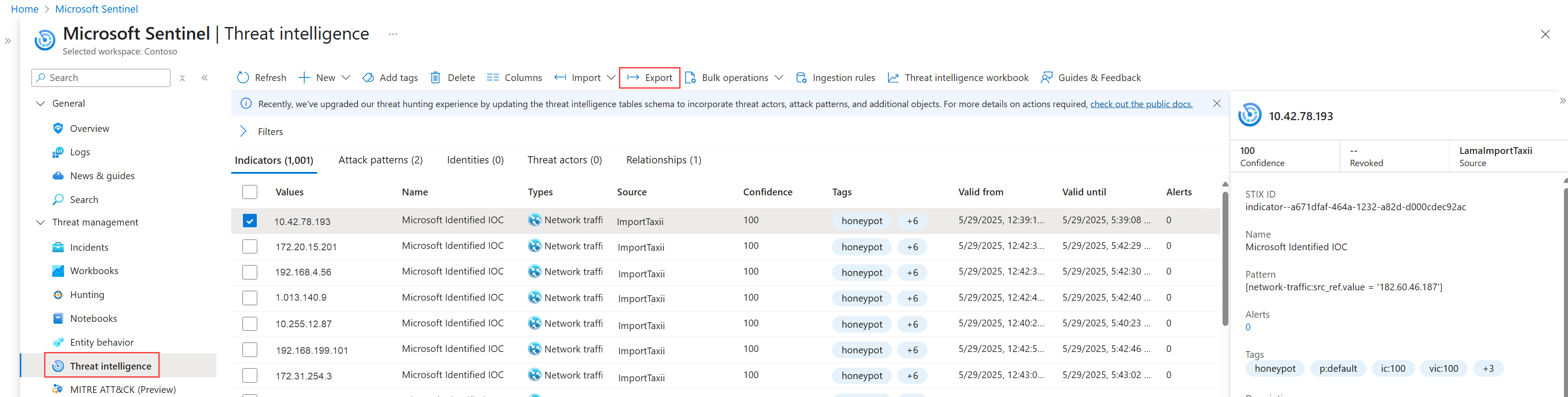

Få vist din trusselsintelligens i administrationsgrænsefladen

Brug administrationsgrænsefladen til at sortere, filtrere og søge efter din trusselsintelligens fra en hvilken som helst kilde, de blev hentet fra, uden at skrive en Log Analytics-forespørgsel.

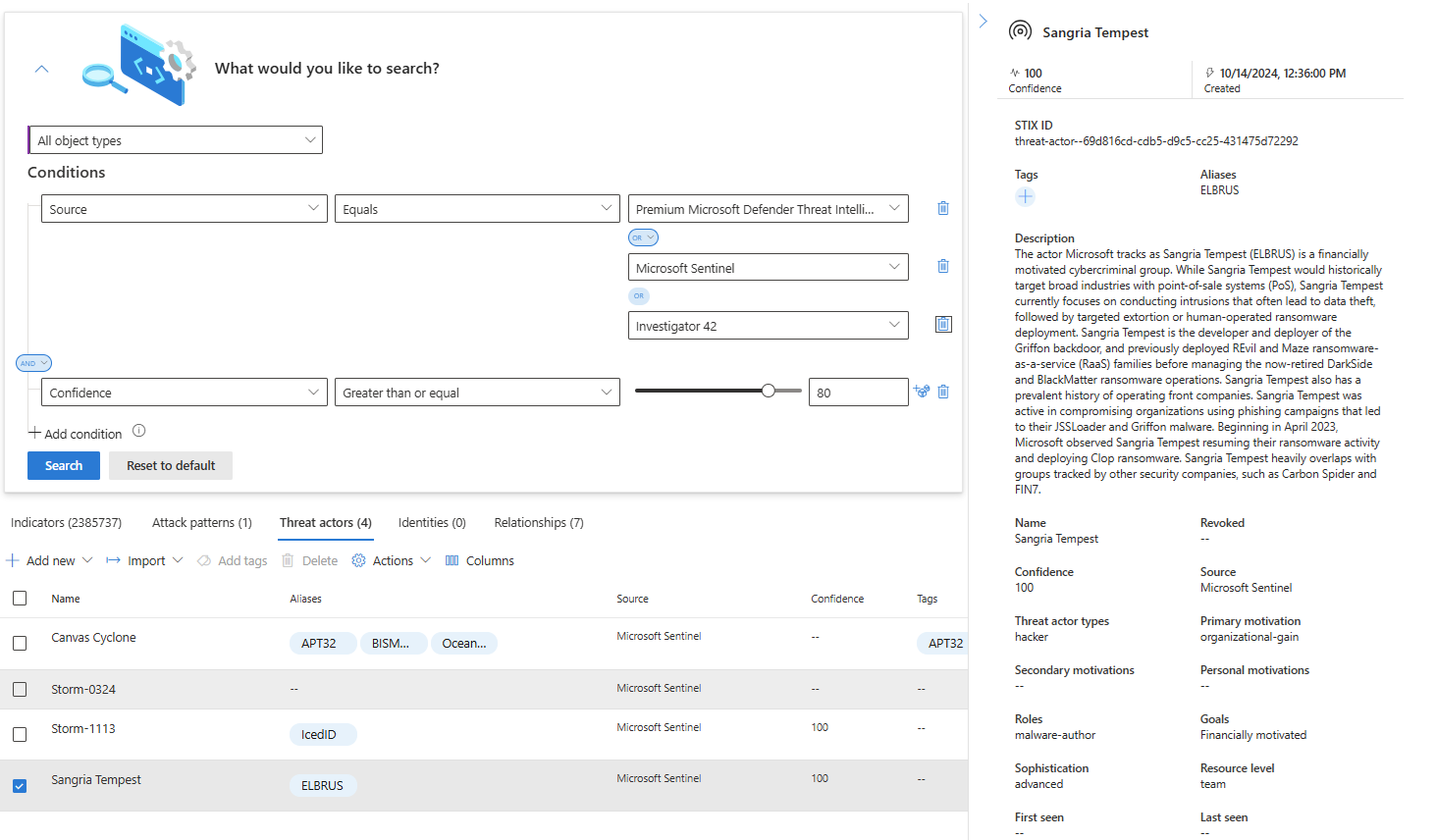

Udvid menuen Hvad vil du søge i? fra administrationsgrænsefladen.

Vælg en STIX-objekttype, eller behold standardobjekttyperne Alle.

Vælg betingelser ved hjælp af logiske operatorer.

Markér det objekt, du vil have vist flere oplysninger om.

På følgende billede blev flere kilder brugt til at søge ved at placere dem i en OR gruppe, mens flere betingelser blev grupperet sammen med operatoren AND .

Microsoft Sentinel viser kun den mest aktuelle version af din trussel intel i denne visning. Du kan få flere oplysninger om, hvordan objekter opdateres, under Livscyklus for trusselsintelligens.

Indikatorer for IP- og domænenavne beriges med ekstra GeoLocation og WhoIs data, så du kan angive mere kontekst for alle undersøgelser, hvor indikatoren findes.

Her er et eksempel.

Vigtigt!

GeoLocation og WhoIs berigelse er i øjeblikket en prøveversion. De supplerende vilkår for Azure prøveversion indeholder flere juridiske vilkår, der gælder for Azure funktioner, der er i beta, prøveversion eller på anden måde endnu ikke er offentligt tilgængelige.

Tagge og rediger trusselsintelligens

Mærkning af trusselsintelligens er en hurtig måde at gruppere objekter på for at gøre dem nemmere at finde. Du kan typisk anvende mærker, der er relateret til en bestemt hændelse. Men hvis et objekt repræsenterer trusler fra en bestemt kendt skuespiller eller en velkendt angrebskampagne, kan du overveje at oprette en relation i stedet for et tag.

- Brug administrationsgrænsefladen til at sortere, filtrere og søge efter din trusselsintelligens.

- Når du har fundet de objekter, du vil arbejde med, kan du vælge et eller flere objekter af samme type.

- Vælg Tilføj mærker , og tag dem alle på én gang med et eller flere mærker.

- Da mærkning er gratis, anbefaler vi, at du opretter standardkonventioner for navngivning af mærker i din organisation.

Rediger trusselsintelligens ét objekt ad gangen, uanset om det er oprettet direkte i Microsoft Sentinel eller fra partnerkilder, f.eks. TIP- og TAXII-servere. For threat Intel, der er oprettet i administrationsgrænsefladen, kan alle felter redigeres. For trussels intel, der indtages fra partnerkilder, er det kun bestemte felter, der kan redigeres, herunder mærker, udløbsdato, tillid og tilbagekaldt. I begge tilfælde er det kun den nyeste version af objektet, der vises i administrationsgrænsefladen.

Du kan finde flere oplysninger om, hvordan trusselsintelligens opdateres, under Få vist din trusselsintelligens.

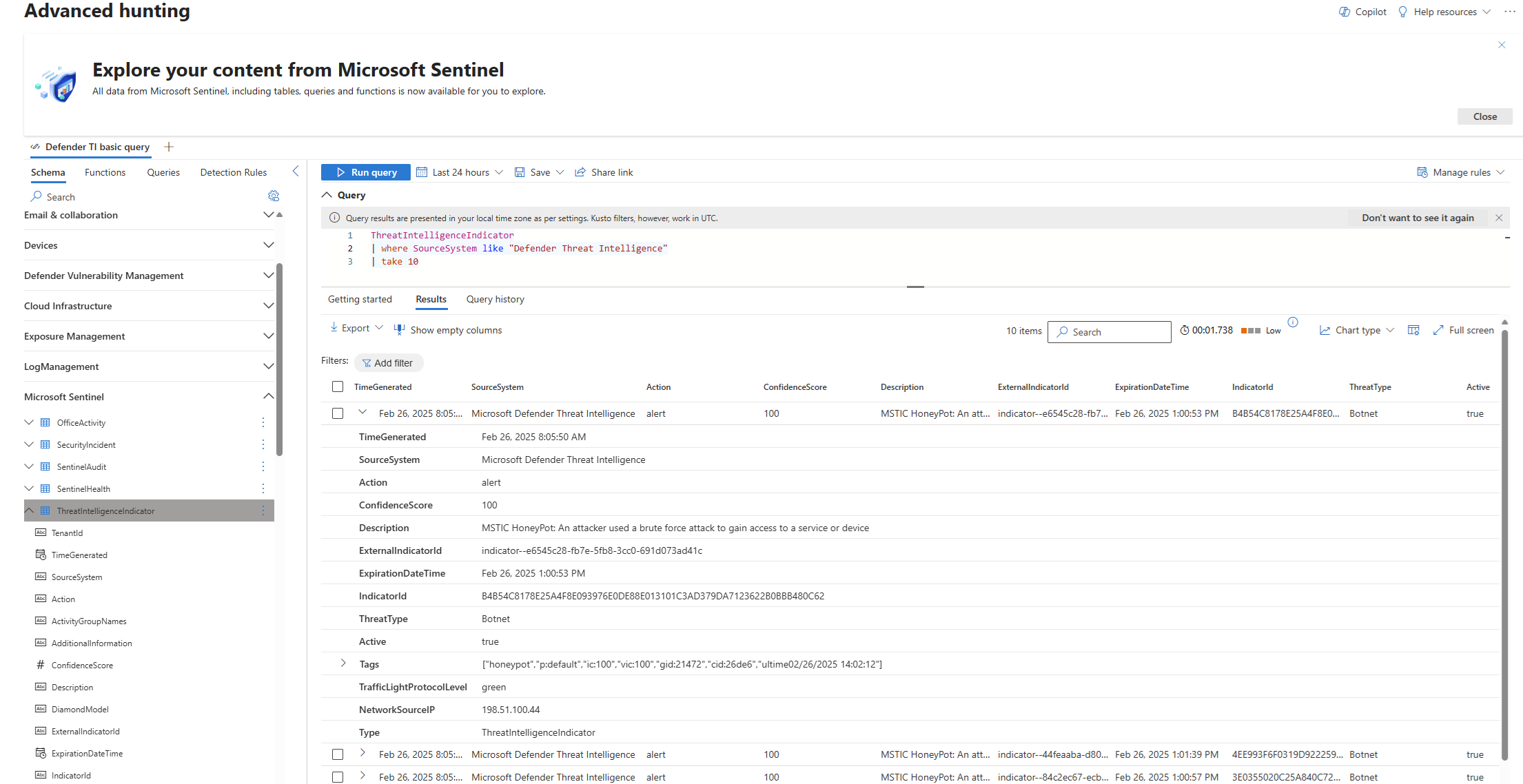

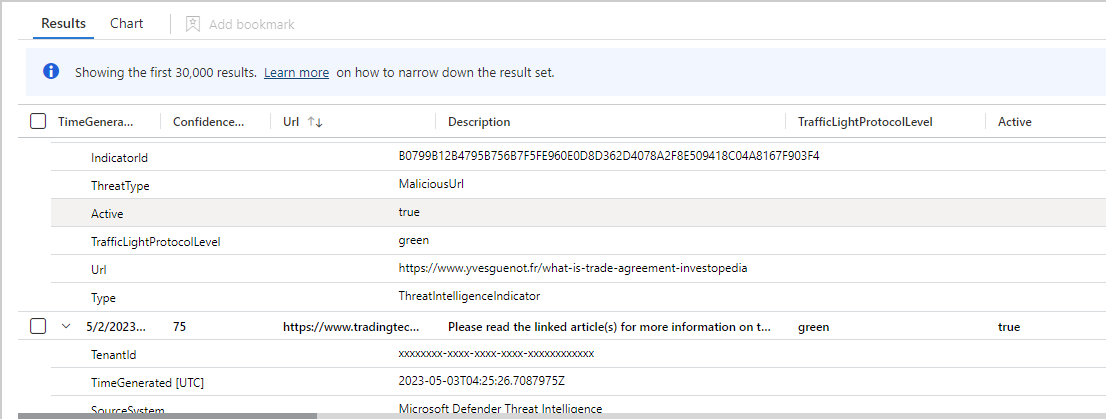

Find og få vist trusselsintelligens med forespørgsler

I denne procedure beskrives det, hvordan du får vist din trusselsintelligens med forespørgsler, uanset det kildefeed eller den metode, du brugte til at indtage dem.

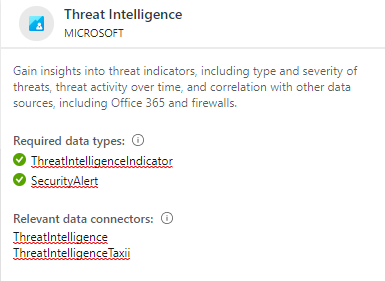

Trusselsindikatorer gemmes i tabellen Microsoft SentinelThreatIntelligenceIndicator. Denne tabel er grundlaget for trusselsintelligensforespørgsler, der udføres af andre Microsoft Sentinel funktioner, f.eks. Analytics, Jagt og Projektmapper.

For Microsoft Sentinel på Defender-portalen skal du vælge Undersøgelse & svar>Jagt>Avanceret jagt.

Tabellen

ThreatIntelligenceIndicatorer placeret under gruppen Microsoft Sentinel.

Du kan få flere oplysninger under Få vist din trusselsintelligens.

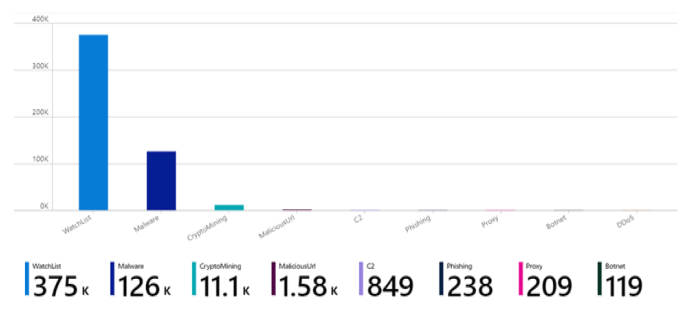

Visualiser din trusselsintelligens med projektmapper

Brug en specialbygget Microsoft Sentinel projektmappe til at visualisere vigtige oplysninger om din trusselsintelligens i Microsoft Sentinel og tilpasse projektmappen i henhold til dine forretningsmæssige behov.

Her kan du se, hvordan du finder den threat intelligence-projektmappe, der er angivet i Microsoft Sentinel, og et eksempel på, hvordan du kan redigere projektmappen for at tilpasse den.

Gå til Microsoft Sentinel fra Azure Portal.

Vælg det arbejdsområde, som du har importeret trusselsindikatorer til, ved hjælp af enten threat intelligence-dataconnectoren.

Vælg Projektmapper under sektionen Trusselsadministration i menuen Microsoft Sentinel.

Find projektmappen med titlen Threat Intelligence. Kontrollér, at du har data i tabellen

ThreatIntelligenceIndicator.

Vælg Gem, og vælg en Azure placering, hvor projektmappen skal gemmes. Dette trin er påkrævet, hvis du vil ændre projektmappen på nogen måde og gemme dine ændringer.

Vælg nu Vis gemt projektmappe for at åbne projektmappen til visning og redigering.

Du kan nu se de standarddiagrammer, der leveres af skabelonen. Hvis du vil redigere et diagram, skal du vælge Rediger øverst på siden for at starte redigeringstilstanden for projektmappen.

Tilføj et nyt diagram over trusselsindikatorer efter trusselstype. Rul ned til bunden af siden, og vælg Tilføj forespørgsel.

Føj følgende tekst til tekstfeltet Log Analytics-arbejdsområde logforespørgsel :

ThreatIntelligenceIndicator | summarize count() by ThreatTypeDu kan få flere oplysninger om følgende elementer i det foregående eksempel i dokumentationen til Kusto:

Vælg Liggende søjlediagram i rullemenuen Visualisering.

Vælg Færdig med at redigere, og få vist det nye diagram til projektmappen.

Projektmapper indeholder effektive interaktive dashboards, der giver dig indsigt i alle aspekter af Microsoft Sentinel. Du kan udføre mange opgaver med projektmapper, og de medfølgende skabeloner er et godt udgangspunkt. Tilpas skabelonerne, eller opret nye dashboards ved at kombinere mange datakilder, så du kan visualisere dine data på unikke måder.

Microsoft Sentinel projektmapper er baseret på Azure Overvåg projektmapper, så der findes omfattende dokumentation og mange flere skabeloner. Du kan få flere oplysninger under Opret interaktive rapporter med Azure Overvåg projektmapper.

Der er også en omfattende ressource til Azure Overvåg projektmapper på GitHub, hvor du kan downloade flere skabeloner og bidrage med dine egne skabeloner.

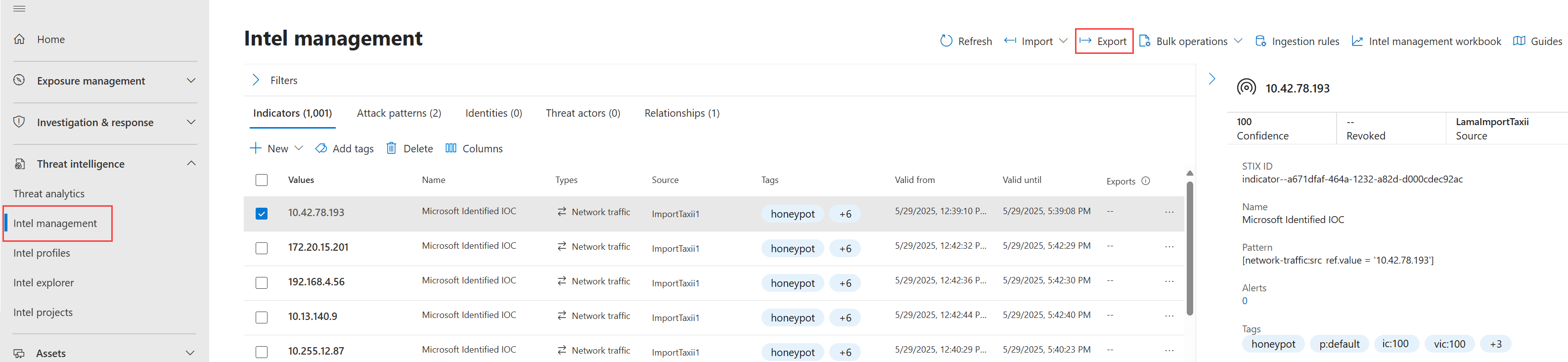

Eksportér trusselsintelligens

Microsoft Sentinel giver dig mulighed for at eksportere trusselsintelligens til andre destinationer. Hvis du f.eks. har indtaget trusselsintelligens ved hjælp af Dataconnectoren Threat Intelligence – TAXII , kan du eksportere trusselsintelligens tilbage til kildeplatformen for deling af tovejsintelligens. Eksportfunktionen reducerer behovet for manuelle processer eller brugerdefinerede playbooks for at distribuere trusselsintelligens.

Vigtigt!

Overvej nøje både de threat intelligence-data, du eksporterer, og dens destination, som kan være placeret i et andet geografisk område eller et andet lovmæssigt område. Dataeksport kan ikke fortrydes. Sørg for, at du ejer dataene eller har korrekt autorisation, før du eksporterer eller deler trusselsintelligens med tredjeparter.

Sådan eksporterer du trusselsintelligens:

Hvis du vil Microsoft Sentinel på Defender-portalen, skal du vælge Threat intelligence > Intel-administration. For Microsoft Sentinel i Azure Portal skal du vælge Threat management > Threat intelligence.

Markér et eller flere STIX-objekter, og vælg derefter Eksportér

på værktøjslinjen øverst på siden. Det kan f.eks. være:

på værktøjslinjen øverst på siden. Det kan f.eks. være:Vælg den server, du vil eksportere din trusselsintelligens til, på rullelisten Eksportér TI i ruden Eksportér til.

Hvis der ikke er angivet en server, skal du konfigurere en server til eksport først som beskrevet i Aktivér threat intelligence – TAXII-dataconnectoren Til eksport. Microsoft Sentinel understøtter i øjeblikket kun eksport til TAXII 2.1-baserede platforme.

Vælg Eksportér.

Vigtigt!

Når du eksporterer threat intelligence-objekter, udfører systemet en massehandling. Der findes et kendt problem, hvor denne massehandling nogle gange mislykkes. Hvis det sker, får du vist en advarsel, når du åbner panelet Eksportér side, hvor du bliver bedt om at fjerne den mislykkede handling fra oversigtsvisningen for massehandlinger. Systemet afbryder efterfølgende handlinger midlertidigt, indtil du fjerner den mislykkede handling.

Sådan får du adgang til eksporthistorikken:

- Naviger til det eksporterede element på enten Intel-administrationssiden (Defender Portal) eller siden Threat Intelligence (Azure Portal).

- I kolonnen Eksporter skal du vælge Vis eksporthistorik for at få vist eksporthistorikken for det pågældende element.

Relateret indhold

Du kan finde flere oplysninger i følgende artikler:

- Trussels intelligence i Microsoft Sentinel.

- Opret forbindelse Microsoft Sentinel til STIX-/TAXII-trusselsintelligensfeeds.

- Se, hvilke TIP'er, TAXII-feeds og berigelser, der let kan integreres med Microsoft Sentinel.

Du kan få flere oplysninger om KQL i oversigten over Kusto Query Language (KQL).

Andre ressourcer: