Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Som sikkerhedsanalytikere og efterforskere vil du være proaktiv med hensyn til at søge efter sikkerhedstrusler, men dine forskellige systemer og sikkerhedsapparater genererer bjerge af data, der kan være svære at opdele og filtrere i meningsfulde hændelser. Microsoft Sentinel har effektive søge- og forespørgselsværktøjer til jagt efter sikkerhedstrusler på tværs af organisationens datakilder. For at hjælpe sikkerhedsanalytikere med proaktivt at søge efter nye uregelmæssigheder, der ikke registreres af dine sikkerhedsapps eller endda af dine planlagte analyseregler, guider jagtforespørgsler dig til at stille de rigtige spørgsmål for at finde problemer i de data, du allerede har på dit netværk.

En af de køreklare forespørgsler leverer f.eks. data om de mest ualmindelige processer, der kører på din infrastruktur. Du vil ikke have en besked, hver gang de kører. De kan være uskyldige. Men det kan være en god idé at kigge på forespørgslen nogle gange for at se, om der er noget usædvanligt.

Vigtigt!

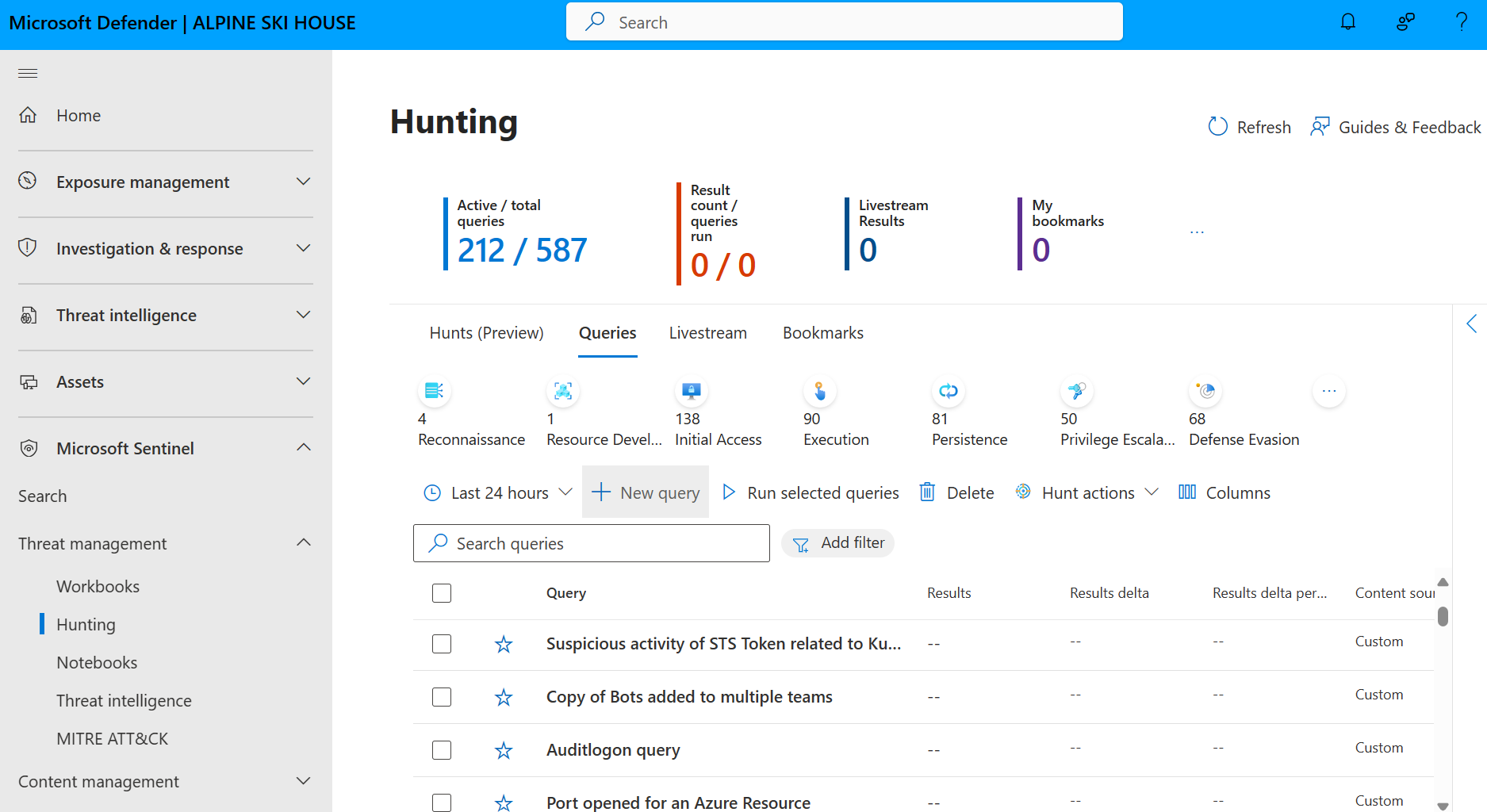

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Bemærk!

Microsoft Sentinel livestreams er længere tilgængelige. Hvis du vil automatisere forespørgsler og meddelelser, skal du bruge KQL-job, analyseregler eller playbooks. Disse alternativer tilbyder vedvarende forespørgselsresultater og understøttelse af forskellige meddelelsesplatforme.

Jagter i Microsoft Sentinel (prøveversion)

Med jagter i Microsoft Sentinel kan du finde uopdagede trusler og ondsindet adfærd ved at oprette en hypotese, søge i data, validere denne hypotese og handle, når det er nødvendigt. Opret nye analyseregler, trusselsintelligens og hændelser baseret på dine resultater.

| Funktionaliteter | Beskrivelse |

|---|---|

| Definer en hypotese | Hvis du vil definere en hypotese, skal du finde inspiration fra MITRE-kortet, de seneste resultater af jagtforespørgsler, indholdshubløsninger eller generere dine egne brugerdefinerede jagter. |

| Undersøg forespørgsler og bogmærkeresultater | Når du har defineret en hypotese, skal du gå til fanen Forespørgsler på jagtsiden. Vælg de forespørgsler, der er relateret til din hypotese og Ny jagt for at komme i gang. Kør jagt relaterede forespørgsler, og undersøg resultaterne ved hjælp af logoplevelsen. Bogmærkeresultater direkte til din jagt for at anmærke dine resultater, udtrække enheds-id'er og bevare relevante forespørgsler. |

| Undersøg og udfør handlinger | Undersøg det endnu mere ved hjælp af UEBA-enhedssider. Kør enhedsspecifikke playbooks på objekter med bogmærker. Brug indbyggede handlinger til at oprette nye analyseregler, trusselsindikatorer og hændelser baseret på resultater. |

| Spor dine resultater | Registrer resultaterne af din jagt. Spor, om din hypotese valideres eller ej. Skriv detaljerede noter i kommentarerne. Jagter sammenkæder automatisk nye analyseregler og hændelser. Spor den overordnede indvirkning af dit jagtprogram med målepunktslinjen. |

For at komme i gang skal du se Udfør proaktiv trusselsjagt fra ende til anden i Microsoft Sentinel.

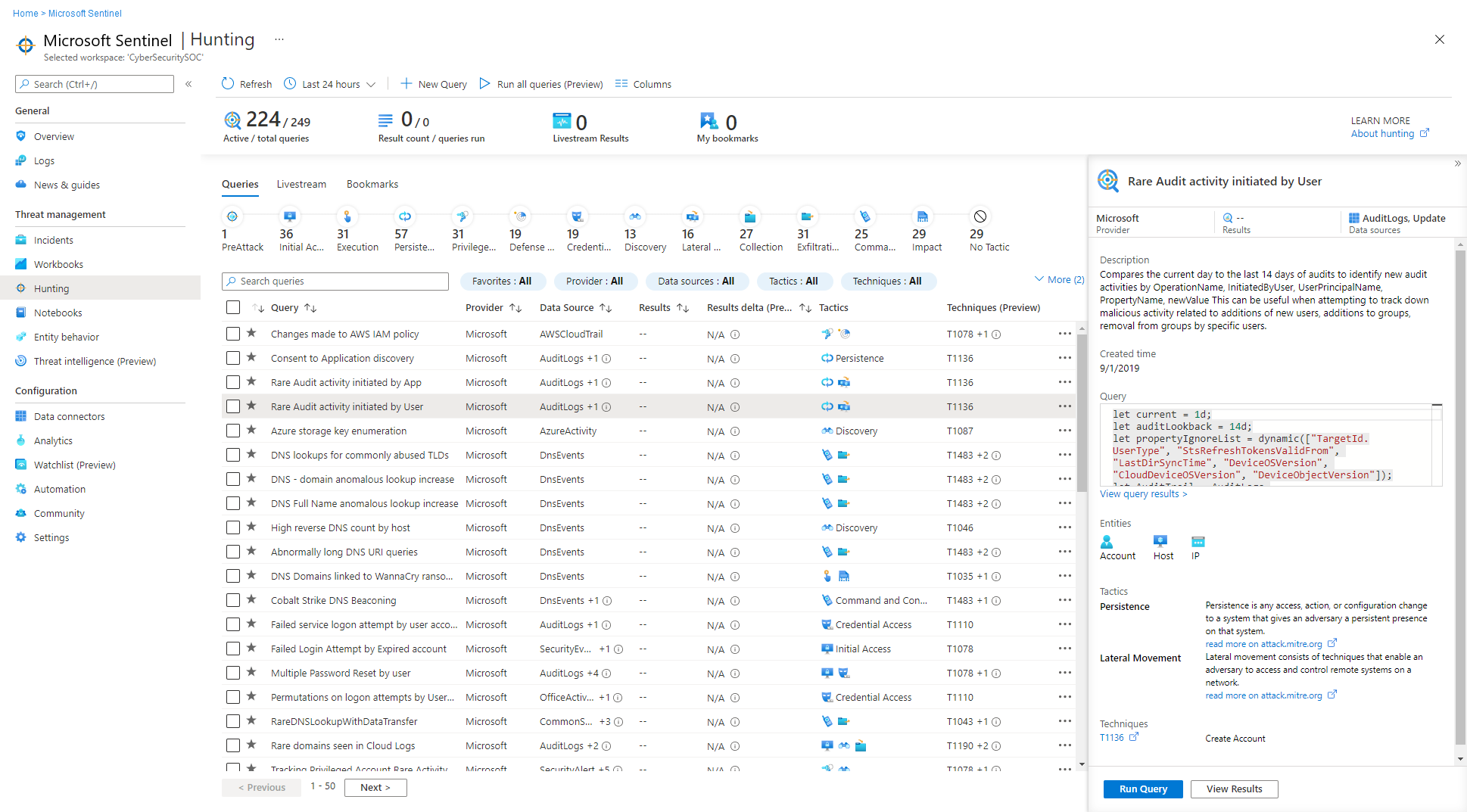

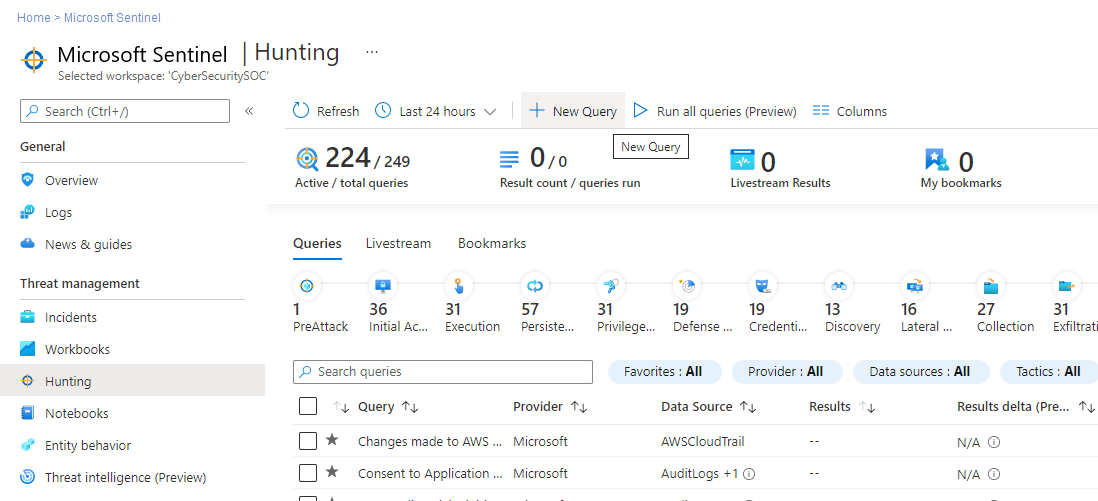

Jagtforespørgsler

I Microsoft Sentinel i Defender skal du vælge Trusselsadministration>Jagt og derefter fanen Forespørgsler for at køre alle dine forespørgsler eller et valgt undersæt. Fanen Forespørgsler viser alle de jagtforespørgsler, der er installeret med sikkerhedsløsninger fra indholdshubben, og eventuelle ekstra forespørgsler, du har oprettet eller ændret. Hver forespørgsel indeholder en beskrivelse af, hvad den søger efter, og hvilken type data den kører på. Disse forespørgsler er grupperet efter deres MITRE ATT&CK taktik. Ikonerne øverst kategoriserer typen af trussel, f.eks. indledende adgang, vedholdenhed og eksfiltration. MITRE ATT&CK-teknikker vises i kolonnen Teknikker og beskriver den specifikke adfærd, der identificeres af jagtforespørgslen.

Brug fanen Forespørgsler til at identificere, hvor du kan begynde at jagte, ved at se på antallet af resultater, stigninger eller ændringen i antallet af resultater over en 24-timers periode. Sortér og filtrer efter favoritter, datakilde, MITRE ATT&CK-taktik eller -teknik, resultater, deltaresultater eller deltaprocenttal for resultater. Få vist forespørgsler, der stadig skal have forbindelse til datakilder, og få anbefalinger til, hvordan du aktiverer disse forespørgsler.

I følgende tabel beskrives detaljerede handlinger, der er tilgængelige fra jagtdashboardet:

| Handling | Beskrivelse |

|---|---|

| Se, hvordan forespørgsler gælder for dit miljø | Vælg knappen Kør alle forespørgsler , eller vælg et undersæt af forespørgsler ved hjælp af afkrydsningsfelterne til venstre for hver række, og vælg knappen Kør valgte forespørgsler . Det kan tage alt fra nogle få sekunder til mange minutter at køre dine forespørgsler, afhængigt af hvor mange forespørgsler der vælges, tidsintervallet og den mængde data, der forespørges på. |

| Få vist de forespørgsler, der returnerede resultater | Når dine forespørgsler er færdige med at køre, kan du få vist de forespørgsler, der returnerede resultater, ved hjælp af filteret Resultater : – Sortér for at se, hvilke forespørgsler der havde flest eller færrest resultater. – Få vist de forespørgsler, der slet ikke er aktive i dit miljø, ved at vælge I/T i filteret Resultater . – Peg på oplysningsikonet (i) ud for I/T for at se, hvilke datakilder der kræves for at aktivere denne forespørgsel. |

| Identificer stigninger i dine data | Identificer stigninger i dataene ved at sortere eller filtrere på resultaternes delta - eller resultatdeltaprocent. Sammenligner resultaterne af de sidste 24 timer med resultaterne fra de forrige 24-48 timer og fremhæver eventuelle store forskelle eller relative forskelle i volumen. |

| Vis forespørgsler, der er knyttet til MITRE ATT-&CK-taktik |

MITRE ATT&CK taktiklinje øverst i tabellen viser, hvor mange forespørgsler der er knyttet til hver MITRE ATT&CK-taktik. Taktiklinjen opdateres dynamisk baseret på det aktuelle sæt anvendte filtre. Giver dig mulighed for at se, hvilke MITRE ATT-&CK-taktikker der vises, når du filtrerer efter et givet resultatantal, delta med højt resultat, I/T-resultater eller andre filtre. |

| Få vist forespørgsler, der er knyttet til MITRE ATT&CK-teknikker | Forespørgsler kan også knyttes til MITRE ATT&CK-teknikker. Du kan filtrere eller sortere efter MITRE ATT&CK-teknikker ved hjælp af teknikfilteret . Ved at åbne en forespørgsel kan du vælge teknikken for at se MITRE ATT-&CK-beskrivelse af teknikken. |

| Gem en forespørgsel i dine favoritter | Forespørgsler, der gemmes i dine favoritter, kører automatisk, hver gang siden Jagt tilgås. Du kan oprette din egen jagtforespørgsel eller klone og tilpasse en eksisterende forespørgselsskabelon for jagt. |

| Kør forespørgsler | Vælg Kør forespørgsel på siden med oplysninger om jagtforespørgslen for at køre forespørgslen direkte fra jagtsiden. Antallet af forekomster vises i tabellen i kolonnen Resultater . Gennemse listen over jagtforespørgsler og deres matches. |

| Gennemse en underliggende forespørgsel | Udfør en hurtig gennemgang af den underliggende forespørgsel i ruden med forespørgselsoplysninger. Du kan se resultaterne ved at klikke på linket Vis forespørgselsresultater (under forespørgselsvinduet) eller knappen Vis resultater (nederst i ruden). Forespørgslen åbner siden Logge (Log Analytics), og under forespørgslen kan du gennemse matchene for forespørgslen. |

Brug forespørgsler før, under og efter et kompromis for at udføre følgende handlinger:

Før der opstår en hændelse: Det er ikke nok at vente på registreringer. Tag proaktiv handling ved at køre forespørgsler om trusselsjagt, der er relateret til de data, du indtager i dit arbejdsområde mindst én gang om ugen.

Resultater fra din proaktive jagt giver tidlig indsigt i hændelser, der kan bekræfte, at et kompromis er i gang, eller i det mindste vise svagere områder i dit miljø, der er i fare og kræver opmærksomhed.

Under et kompromis: Overvåg aktivt hændelser for at hjælpe med at fastslå en trusselsaktørs næste handling, sende meddelelser til de rette personer og træffe foranstaltninger for at stoppe et igangværende angreb.

- Brug KQL-job til at overvåge hackernes funktionsmåde og bevare forespørgselsresultater i Microsoft Sentinel datasø.

- Analysér permanente resultater med værktøjer som f.eks. Security Copilot, Jupyter-notesbøger, Avanceret jagt og KQL-forespørgsler.

- Send meddelelser til Teams, mail og andre meddelelsesplatforme.

Efter et kompromis: Når der er opstået et kompromis eller en hændelse, skal du sørge for at forbedre din dækning og indsigt for at forhindre lignende hændelser i fremtiden.

Rediger dine eksisterende forespørgsler, eller opret nye for at hjælpe med tidlig registrering baseret på indsigt, der er opnået som følge af dit kompromis eller din hændelse.

Hvis du har fundet eller oprettet en jagtforespørgsel, der giver værdifuld indsigt i mulige angreb, kan du oprette brugerdefinerede regler for registrering baseret på den pågældende forespørgsel og bruge denne indsigt som beskeder til dine sikkerhedshændelsessvar.

Få vist resultaterne af forespørgslen, og vælg Ny beskedregel>Opret Microsoft Sentinel besked. Brug guiden Analytics-regel til at oprette en ny regel, der er baseret på din forespørgsel. Du kan finde flere oplysninger under Opret brugerdefinerede analyseregler for at registrere trusler.

Eksportér resultaterne , og sammenkæd dem med specifikke sager for at forbedre SOC-samarbejdet.

Du kan også oprette jagtforespørgsler for data, der er gemt i Azure Data Explorer. Du kan finde flere oplysninger i detaljer om oprettelse af forespørgsler på tværs af ressourcer i dokumentationen til Azure Monitor.

Hvis du vil finde flere forespørgsler og datakilder, skal du gå til Indholdshub i Microsoft Sentinel eller se communityressourcer som Microsoft Sentinel GitHub-lager.

Jagtforespørgsler er helt fra kassen

Mange sikkerhedsløsninger omfatter helt fra kassen jagtforespørgsler. Når du har installeret en løsning, der indeholder jagtforespørgsler fra indholdshubben, vises forespørgslerne for den løsning helt fra start under fanen Jagtforespørgsler . Forespørgsler kører på data, der er gemt i logtabeller, f.eks. for procesoprettelse, DNS-hændelser eller andre hændelsestyper.

Mange tilgængelige jagtforespørgsler udvikles løbende af Microsofts sikkerhedsforskere. De føjer nye forespørgsler til sikkerhedsløsninger og finjusterer eksisterende forespørgsler for at give dig et indgangspunkt, hvor du kan søge efter nye registreringer og angreb.

Brugerdefinerede jagtforespørgsler

Opret eller rediger en forespørgsel, og gem den som din egen forespørgsel, eller del den med brugere, der er i samme lejer. I Microsoft Sentinel skal du oprette en brugerdefineret jagtforespørgsel fra fanenJagtforespørgsler>.

Du kan finde flere oplysninger under Opret brugerdefinerede jagtforespørgsler i Microsoft Sentinel.

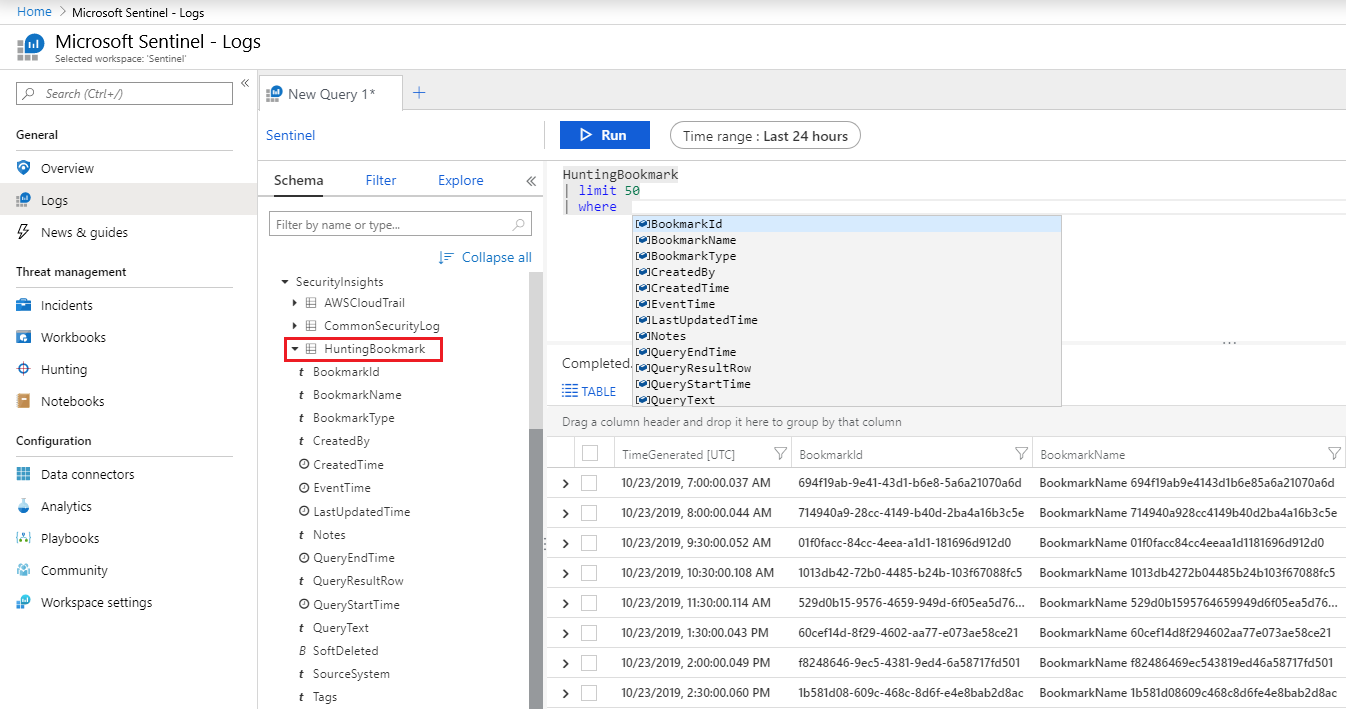

Bogmærker til at holde styr på data

Trusselsjagt kræver typisk gennemgang af bjerge af logdata, der leder efter beviser for skadelig adfærd. Under denne proces finder efterforskerne hændelser, som de vil huske, besøge og analysere som en del af validering af potentielle hypoteser og forståelse af hele historien om et kompromis.

Under jagt- og undersøgelsesprocessen kan du støde på forespørgselsresultater, der ser usædvanlige eller mistænkelige ud. Markér disse elementer for at referere tilbage til dem i fremtiden, f.eks. når du opretter eller beriger en hændelse til undersøgelse. Hændelser som f.eks. potentielle rodårsager, indikatorer for kompromiser eller andre bemærkelsesværdige hændelser skal udløses som et bogmærke. Hvis en vigtig hændelse, du har angivet bogmærke for, er alvorlig nok til at begrunde en undersøgelse, skal du eskalere den til en hændelse.

Markér afkrydsningsfelterne for de rækker, du vil bevare, i resultaterne, og vælg Tilføj bogmærke. Dette opretter for en post for hver markeret række, et bogmærke, der indeholder rækkeresultaterne og den forespørgsel, der oprettede resultaterne. Du kan føje dine egne mærker og noter til hvert bogmærke.

- Som med planlagte analyseregler kan du forbedre dine bogmærker med objekttilknytninger for at udtrække flere objekttyper og -id'er og MITRE ATT-&CK-tilknytninger for at tilknytte bestemte taktikker og teknikker.

- Bogmærker bruger som standard det samme objekt og MITRE ATT&CK-tekniktilknytninger som den jagtforespørgsel, der gav de bogmærkede resultater.

Få vist alle resultaterne med bogmærker ved at klikke på fanen Bogmærker på hovedsiden Jagt . Føj mærker til bogmærker for at klassificere dem til filtrering. Hvis du f.eks. undersøger en angrebskampagne, kan du oprette et mærke for kampagnen, anvende mærket på alle relevante bogmærker og derefter filtrere alle bogmærkerne baseret på kampagnen.

Undersøg en søgning med et enkelt bogmærke ved at vælge bogmærket og derefter klikke på Undersøg i detaljeruden for at åbne undersøgelsesoplevelsen. Få vist, undersøg og kommuniker dine resultater visuelt ved hjælp af et interaktivt objektdiagram og en interaktiv tidslinje. Du kan også vælge et angivet objekt direkte for at få vist enhedens tilsvarende objektside.

Du kan også oprette en hændelse fra et eller flere bogmærker eller føje et eller flere bogmærker til en eksisterende hændelse. Markér et afkrydsningsfelt til venstre for de bogmærker, du vil bruge, og vælg derefter Hændelseshandlinger>Opret ny hændelse eller Føj til eksisterende hændelse. Triage og undersøge hændelsen som enhver anden.

Få vist dine bogmærkedata direkte i tabellen HuntingBookmark i dit Log Analytics-arbejdsområde. Det kan f.eks. være:

Når du får vist bogmærker fra tabellen, kan du filtrere, opsummere og sammenføje bogmærkede data med andre datakilder, hvilket gør det nemt at søge efter bekræftende beviser.

Hvis du vil bruge bogmærker, skal du se Hold styr på data under jagt med Microsoft Sentinel.

Notesbøger til power-undersøgelser

Når dine jagt- og undersøgelser bliver mere komplekse, kan du bruge Microsoft Sentinel notesbøger til at forbedre din aktivitet med maskinel indlæring, visualiseringer og dataanalyser.

Notesbøger indeholder en slags virtuel sandkasse, komplet med sin egen kerne, hvor du kan udføre en komplet undersøgelse. Din notesbog kan indeholde rådata, den kode, du kører på disse data, resultaterne og deres visualiseringer. Gem dine notesbøger, så du kan dele dem med andre for at genbruge dem i din organisation.

Notesbøger kan være nyttige, når din jagt eller undersøgelse bliver for stor til nemt at huske, få vist detaljer, eller når du har brug for at gemme forespørgsler og resultater. For at hjælpe dig med at oprette og dele notesbøger indeholder Microsoft Sentinel Jupyter-notesbøger, et miljø med åben kildekode, interaktiv udvikling og datamanipulation, der er integreret direkte på siden Microsoft Sentinel Notesbøger.

Du kan finde flere oplysninger under:

- Brug Jupyter-notesbogen til at jage efter sikkerhedstrusler

- Dokumentation til Jupyter Project

- Introduktionsdokumentation til Jupyter.

- Infosec Jupyter-bogen

- Real Python-selvstudier

I følgende tabel beskrives nogle metoder til brug af Jupyter-notesbøger for at hjælpe dine processer i Microsoft Sentinel:

| Metode | Beskrivelse |

|---|---|

| Datastabilitet, gentagelse og backtracking | Hvis du arbejder med mange forespørgsler og resultatsæt, har du sandsynligvis nogle blindgyder. Du skal beslutte, hvilke forespørgsler og resultater du vil beholde, og hvordan du akkumulerer de nyttige resultater i en enkelt rapport. Brug Jupyter-notesbøger til at gemme forespørgsler og data efterhånden, brug variabler til at køre forespørgsler med forskellige værdier eller datoer igen, eller gem dine forespørgsler for at køre dem igen i fremtidige undersøgelser. |

| Scripting og programmering | Brug Jupyter-notesbøger til at føje programmering til dine forespørgsler, herunder: - Deklarative sprog som Kusto Query Language (KQL) eller SQL for at kode din logik i en enkelt, muligvis kompleks sætning. - Procedureprogrammeringssprog til kørsel af logik i en række trin. Opdel din logik i trin for at hjælpe dig med at se og foretage fejlfinding af mellemliggende resultater, tilføje funktioner, der muligvis ikke er tilgængelige på forespørgselssproget, og genbruge delvise resultater i senere behandlingstrin. |

| Links til eksterne data | Selvom Microsoft Sentinel tabeller har de fleste telemetri- og hændelsesdata, kan Jupyter Notebooks linke til alle data, der er tilgængelige via dit netværk eller fra en fil. Brug af Jupyter-notesbøger giver dig mulighed for at inkludere data som f.eks.: – Data i eksterne tjenester, som du ikke ejer, f.eks. geoplaceringsdata eller trusselsintelligenskilder – Følsomme data, der kun er gemt i din organisation, f.eks. HR-databaser eller lister over aktiver med høj værdi - Data, som du endnu ikke har overført til cloudmiljøet. |

| Specialiserede databehandlings-, maskinel indlærings- og visualiseringsværktøjer | Jupyter-notesbøger indeholder flere visualiseringer, biblioteker til maskinel indlæring samt funktioner til databehandling og transformation. Brug f.eks. Jupyter-notesbøger med følgende Python-funktioner : - pandas til databehandling, oprydning og engineering - Matplotlib, HoloViews og Plotly til visualisering - NumPy og SciPy til avanceret numerisk og videnskabelig behandling - scikit-learn til maskinel indlæring - TensorFlow, PyTorch og Keras til deep learning Tip! Jupyter Notebooks understøtter kerner med flere sprog. Brug magi til at blande sprog i den samme notesbog ved at tillade udførelse af individuelle celler ved hjælp af et andet sprog. Du kan f.eks. hente data ved hjælp af en PowerShell-scriptcelle, behandle dataene i Python og bruge JavaScript til at gengive en visualisering. |

Sikkerhedsværktøjer til MSTIC, Jupyter og Python

Microsoft Threat Intelligence Center (MSTIC) er et team af Microsoft-sikkerhedsanalytikere og -teknikere, der opretter sikkerhedsregistreringer til flere Microsoft-platforme og arbejder med trusselsidentifikation og -undersøgelse.

MSTIC byggede MSTICPy, et bibliotek til informationssikkerhedsundersøgelser og jagt i Jupyter Notebooks. MSTICPy leverer genanvendelig funktionalitet, der har til formål at fremskynde oprettelsen af notesbøger og gøre det nemmere for brugerne at læse notesbøger i Microsoft Sentinel.

MSTICPy kan f.eks.:

- Forespørgselslogdata fra flere kilder.

- Du kan forbedre dataene med trusselsintelligens, geoplaceringer og Azure ressourcedata.

- Udtræk aktivitetsindikatorer (IoA) fra logfiler, og pak kodede data ud.

- Foretag avancerede analyser, f.eks. registrering af unormale sessioner og opdeling af tidsserier.

- Visualiser data ved hjælp af interaktive tidslinjer, procestræer og flerdimensionelle Morph-diagrammer.

MSTICPy indeholder også nogle tidsbesparende notesbogværktøjer, f.eks. widgets, der angiver grænser for forespørgselstid, vælger og viser elementer fra lister og konfigurerer notesbogmiljøet.

Du kan finde flere oplysninger under:

- MSTICPy-dokumentation

- Jupyter-notesbøger med Microsoft Sentinel jagtmuligheder

- Avancerede konfigurationer til Jupyter-notesbøger og MSTICPy i Microsoft Sentinel

Nyttige operatorer og funktioner

Jagtforespørgsler er indbygget i KQL (Kusto Query Language), et effektivt forespørgselssprog med IntelliSense-sprog, der giver dig den styrke og fleksibilitet, du skal bruge til at gå på jagt på det næste niveau.

Det er det samme sprog, der bruges af forespørgslerne i dine analyseregler og andre steder i Microsoft Sentinel. Du kan få flere oplysninger under Reference til forespørgselssprog.

Følgende operatorer er især nyttige i Microsoft Sentinel jagtforespørgsler:

where – Filtrer en tabel til delsættet af rækker, der opfylder et prædikat.

summarize – Opretter en tabel, der samler indholdet af inputtabellen.

join – flet rækkerne i to tabeller for at danne en ny tabel ved at matche værdierne i de angivne kolonner fra hver tabel.

count – Returnerer antallet af poster i inputpostsættet.

top – returnerer de første N-poster sorteret efter de angivne kolonner.

limit – Returnerer op til det angivne antal rækker.

project – Vælg de kolonner, der skal medtages, omdøbes eller slippes, og indsætter nye beregnede kolonner.

extend – Opret beregnede kolonner, og føj dem til resultatsættet.

makeset – returnerer en dynamisk matrix (JSON) af sættet af entydige værdier, som Udtryk tager i gruppen

find – Find rækker, der matcher et prædikat på tværs af et sæt tabeller.

adx() – Denne funktion udfører forespørgsler på tværs af ressourcer for Azure Data Explorer datakilder fra Microsoft Sentinel jagtoplevelsen og Log Analytics. Du kan få flere oplysninger under Azure Data Explorer for forespørgsler på tværs af ressourcer ved hjælp af Azure Overvågning.

Relaterede artikler

- Jupyter-notesbøger med Microsoft Sentinel jagtmuligheder

- Hold styr på data under jagt med Microsoft Sentinel

- Få mere at vide om et eksempel på brug af brugerdefinerede analyseregler, når du overvåger Zoom med en brugerdefineret connector.