Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Vigtigt!

Nogle oplysninger i denne artikel er relateret til et produkt, der er udgivet på forhånd, og som kan blive ændret væsentligt, før det udgives kommercielt. Microsoft giver ingen garantier, udtrykt eller stiltiende, med hensyn til de oplysninger, der er angivet her.

Reagere hurtigt på registrerede angreb ved at isolere enheder eller indsamle en undersøgelsespakke. Når du har foretaget en handling på enheder, kan du kontrollere aktivitetsoplysningerne i Løsningscenter.

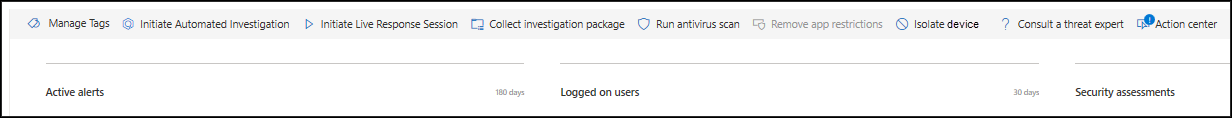

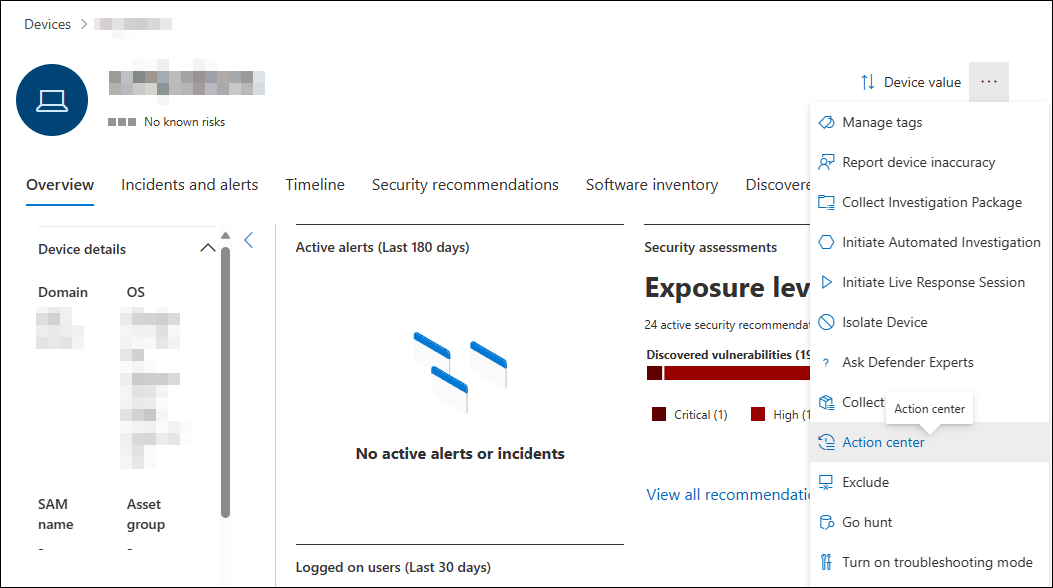

Svarhandlinger kører langs toppen af en bestemt enhedsside og omfatter:

- Administrer mærker

- Start en automatiseret undersøgelse

- Start live-svarsession

- Hent undersøgelsespakke

- Kør antivirusscanning

- Begræns appudførelse

- Isoler enhed

- Indeholder enhed

- Kontakt en trusselsekspert

- Handlingscenter

Bemærk!

Defender for Endpoint Plan 1 indeholder kun følgende manuelle svarhandlinger:

- Kør antivirusscanning

- Isoler enhed

- Stop og sæt en fil i karantæne

- Tilføj en indikator for at blokere eller tillade en fil.

Microsoft Defender til virksomheder indeholder ikke handlingen "Stop og sæt en fil i karantæne" på nuværende tidspunkt.

Dit abonnement skal omfatte Defender for Endpoint Plan 2 for at have alle de svarhandlinger, der er beskrevet i denne artikel.

Du kan finde enhedssider fra en af følgende visninger:

- Beskedkø: Vælg enhedsnavnet ud for enhedsikonet fra beskedkøen.

- Liste over enheder: Vælg overskriften for enhedsnavnet på listen over enheder.

- Søgefelt: Vælg Enhed i rullemenuen, og angiv enhedsnavnet.

Vigtigt!

Du kan få oplysninger om tilgængelighed og support for hver svarhandling i de understøttede minimumkrav til operativsystemet for hver funktion.

Administrer mærker

Tilføj eller administrer mærker for at oprette en logisk gruppetilhørsforhold. Enhedskoder understøtter korrekt tilknytning af netværket, så du kan vedhæfte forskellige mærker for at registrere kontekst og aktivere oprettelse af dynamiske lister som en del af en hændelse.

Du kan få flere oplysninger om enhedsmærkning under Opret og administrer enhedskoder.

Start en automatiseret undersøgelse

Du kan starte en ny, generel automatiseret undersøgelse på enheden, hvis det er nødvendigt. Mens der kører en undersøgelse, føjes alle andre beskeder, der genereres fra enheden, til en igangværende automatisk undersøgelse, indtil undersøgelsen er fuldført. Hvis den samme trussel ses på andre enheder, føjes disse enheder desuden til undersøgelsen.

Du kan få flere oplysninger om automatiserede undersøgelser under Oversigt over automatiserede undersøgelser.

Start live-svarsession

Live-svar er en funktion, der giver dig øjeblikkelig adgang til en enhed ved hjælp af en ekstern shellforbindelse. Dette giver dig mulighed for at udføre dybdegående undersøgelsesarbejde og reagere øjeblikkeligt for straks at indeholde identificerede trusler i realtid.

Liverespons er designet til at forbedre undersøgelser ved at gøre det muligt for dig at indsamle retsmedicinske data, køre scripts, sende mistænkelige enheder til analyse, afhjælpe trusler og proaktivt jage efter nye trusler.

Du kan få flere oplysninger om live-svar under Undersøg enheder på enheder, der bruger liverespons.

Indsaml undersøgelsespakke fra enheder

Som en del af undersøgelses- eller svarprocessen kan du indsamle en undersøgelsespakke fra en enhed. Ved at indsamle undersøgelsespakken kan du identificere enhedens aktuelle tilstand og yderligere forstå de værktøjer og teknikker, der bruges af hackeren.

Følg disse trin for at downloade pakken (zipped mappe) og undersøge de hændelser, der opstod på en enhed:

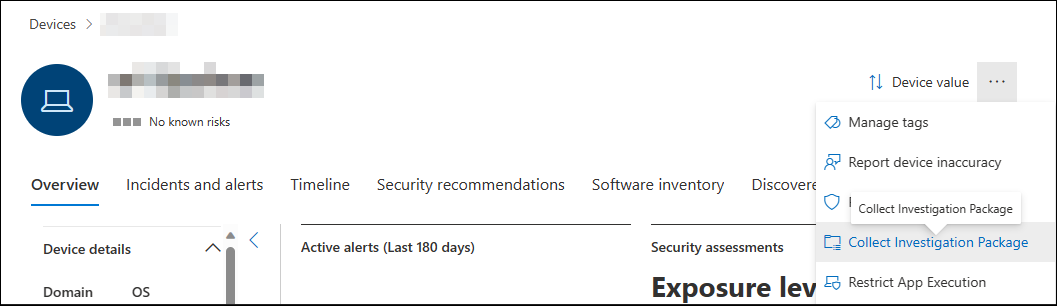

Vælg Indsaml undersøgelsespakke fra rækken af svarhandlinger øverst på enhedssiden.

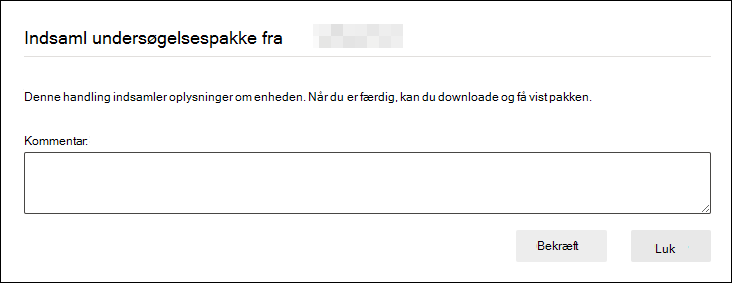

Angiv i tekstfeltet, hvorfor du vil udføre denne handling. Vælg Bekræft.

Zip-filen downloades.

Eller brug denne alternative procedure:

Vælg Indsaml undersøgelsespakke i afsnittet med svarhandlinger på enhedssiden.

Tilføj kommentarer, og vælg derefter Bekræft.

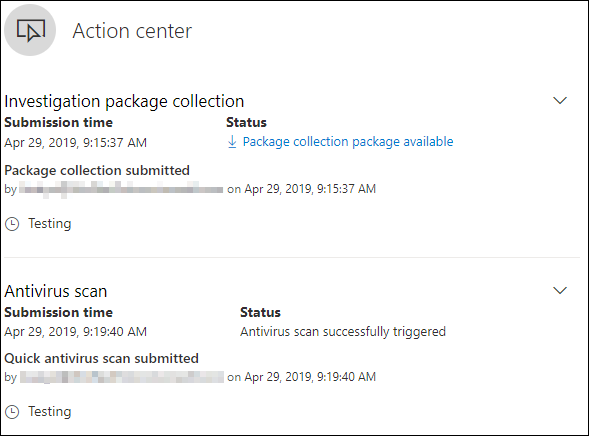

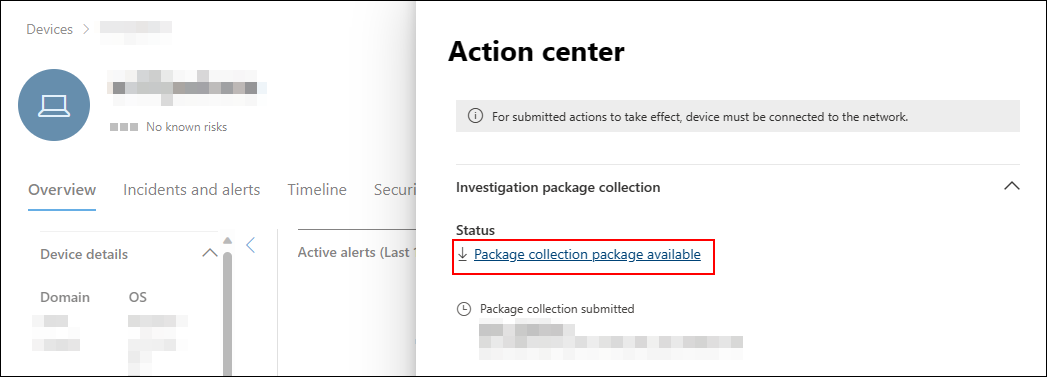

Vælg Handlingscenter i afsnittet svarhandlinger på enhedssiden.

Vælg Pakkeindsamlingspakke, der er tilgængelig for at downloade samlingspakken.

Bemærk!

Indsamlingen af undersøgelsespakken kan mislykkes, hvis en enhed har et lavt batteriniveau eller er på en forbrugsbaseret forbindelse.

Undersøgelsespakkeindhold for Windows-enheder

For Windows-enheder indeholder pakken de mapper, der er beskrevet i følgende tabel:

| Mappe | Beskrivelse |

|---|---|

| Autoruns | Indeholder et sæt filer, der hver især repræsenterer indholdet af registreringsdatabasen for et kendt ASEP (Auto Start Entry Point) for at hjælpe med at identificere angriberens vedholdenhed på enheden. Hvis registreringsdatabasenøglen ikke findes, indeholder filen følgende meddelelse: "ERROR: Systemet kunne ikke finde den angivne registreringsdatabasenøgle eller -værdi". |

| Installerede programmer | Denne .CSV fil indeholder en liste over installerede programmer, der kan hjælpe med at identificere, hvad der er installeret på enheden i øjeblikket. Du kan få flere oplysninger under Win32_Product klasse. |

| Netværksforbindelser | Denne mappe indeholder et sæt datapunkter, der er relateret til forbindelsesoplysningerne, som kan hjælpe med at identificere forbindelsen til mistænkelige URL-adresser, infrastruktur for hackerkommandoer og -styringer (C&C), eventuelle tværgående bevægelser eller fjernforbindelser. - ActiveNetConnections.txt: Viser protokolstatistik og aktuelle TCP/IP-netværksforbindelser. Giver dig mulighed for at søge efter mistænkelig forbindelse foretaget af en proces.- Arp.txt: Viser de aktuelle ARP-cachetabeller (Address Resolution Protocol) for alle grænseflader. ARP-cachen kan afsløre andre værter på et netværk, der blev kompromitteret eller mistænkelige systemer på netværket, som kan bruges til at køre et internt angreb.- DnsCache.txt: Viser indholdet af DNS-klientreklarercachen, som indeholder både poster, der er forudindlæst fra den lokale Hosts-fil, og eventuelle nyligt hentede ressourceposter for navneforespørgsler, der er løst af computeren. Dette kan hjælpe med at identificere mistænkelige forbindelser.- IpConfig.txt: Viser den fulde TCP/IP-konfiguration for alle adaptere. Adaptere kan repræsentere fysiske grænseflader, f.eks. installerede netværkskort eller logiske grænseflader, f.eks. opkaldsforbindelser.- FirewallExecutionLog.txt Og pfirewall.logFilen pfirewall.log skal findes i %windir%\system32\logfiles\firewall\pfirewall.log. Den er inkluderet i undersøgelsespakken. Du kan få flere oplysninger om, hvordan du opretter firewalllogfilen, under Konfigurer Windows Firewall med avanceret sikkerhedslog. |

| Forudindstillede filer | Windows Prefetch-filer er designet til at fremskynde programstartprocessen. Det kan bruges til at spore alle de filer, der for nylig er brugt i systemet, og finde sporinger til programmer, der kan slettes, men stadig kan findes på listen over filer, der allerede findes. - Prefetch folder: Indeholder en kopi af de forudindstillede filer fra %SystemRoot%\Prefetch. Vi anbefaler, at du downloader en filfremviser for at få vist de forudindstillede filer.- PrefetchFilesList.txt: Indeholder listen over alle de kopierede filer, der kan bruges til at spore, om der opstod kopieringsfejl i prefetch-mappen. |

| Processer | Indeholder en .CSV fil med en liste over de processer, der i øjeblikket kører på enheden. Dette kan være nyttigt, når du identificerer en mistænkelig proces og dens tilstand. |

| Planlagte opgaver | Indeholder en .CSV fil, der viser de planlagte opgaver, som kan bruges til at identificere rutiner, der udføres automatisk på en valgt enhed, for at søge efter mistænkelig kode, der er indstillet til at køre automatisk. |

| Log over sikkerhedshændelser | Indeholder sikkerhedshændelsesloggen, som indeholder poster for logon- eller logonaktivitet eller andre sikkerhedsrelaterede hændelser, der er angivet i systemets overvågningspolitik. Åbn hændelseslogfilen ved hjælp af Logbog. |

| Tjenester | Indeholder en .CSV fil, der viser tjenester og deres tilstande. |

| Windows Server SMB-sessioner (Message Block) | Viser delt adgang til filer, printere og serielle porte og diverse kommunikation mellem noder på et netværk. Dette kan hjælpe med at identificere dataudfiltrering eller tværgående bevægelse. Indeholder filer til SMBInboundSessions og SMBOutboundSession. Hvis der ikke er nogen sessioner (indgående eller udgående), får du vist en tekstfil, der fortæller dig, at der ikke blev fundet nogen SMB-sessioner. |

| Systemoplysninger | Indeholder en SystemInformation.txt fil, der viser systemoplysninger, f.eks. operativsystemversion og netværkskort. |

| Midlertidige mapper | Indeholder et sæt tekstfiler, der viser de filer, der er placeret i %Temp% for alle brugere i systemet. Dette kan hjælpe med at spore mistænkelige filer, som en hacker kan have mistet på systemet. Hvis filen indeholder følgende meddelelse: "Systemet kan ikke finde den angivne sti", betyder det, at der ikke er nogen temp-mappe til denne bruger, og det kan skyldes, at brugeren ikke har logget på systemet. |

| Brugere og grupper | Indeholder en liste over filer, der hver især repræsenterer en gruppe og dens medlemmer. |

| WdSupportLogs |

MpCmdRunLog.txt Leverer og MPSupportFiles.cab. Denne mappe oprettes kun på Windows 10 version 1709 eller nyere med opdateringspakken fra februar 2020 eller nyere versioner installeret: - Win10 1709 (RS3) Build 16299.1717: KB4537816 - Win10 1803 (RS4) Build 17134.1345: KB4537795 – Win10 1809 (RS5) Build 17763.1075: KB4537818 - Win10 1903/1909 (19h1/19h2) Builds 18362.693 og 18363.693: KB4535996 |

| CollectionSummaryReport.xls | Denne fil er en oversigt over indsamlingen af undersøgelsespakken. Den indeholder en liste over datapunkter, den kommando, der bruges til at udtrække dataene, udførelsesstatussen og fejlkoden, hvis der opstår fejl. Du kan bruge denne rapport til at spore, om pakken indeholder alle de forventede data, og identificere, om der opstod fejl. |

Undersøgelsespakkeindhold til Mac- og Linux-enheder

I følgende tabel vises indholdet af samlingspakkerne til Mac og Linux enheder:

| Objekt | Macos | Linux |

|---|---|---|

| Programmer | En liste over alle installerede programmer | Ikke relevant |

| Diskdiskenhed | - Mængden af ledig plads - Liste over alle tilsluttede diskenheder - Liste over alle partitioner |

- Mængden af ledig plads - Liste over alle tilsluttede diskenheder - Liste over alle partitioner |

| Filer | En liste over alle åbne filer med de tilsvarende processer, der bruger disse filer | En liste over alle åbne filer med de tilsvarende processer, der bruger disse filer |

| Historie | Shell-oversigt | Ikke relevant |

| Kernemoduler | Alle indlæste moduler | Ikke relevant |

| Netværksforbindelser | - Aktive forbindelser - Aktive lytteforbindelser - ARP-tabel - Firewallregler – Konfiguration af grænseflade - Proxyindstillinger – VPN-indstillinger |

- Aktive forbindelser - Aktive lytteforbindelser - ARP-tabel - Firewallregler - IP-liste - Proxyindstillinger |

| Processer | En liste over alle aktive processer | En liste over alle aktive processer |

| Tjenester og planlagte opgaver | -Certifikater -Konfigurationsprofiler - Hardwareoplysninger |

– CPU-oplysninger - Hardwareoplysninger - Oplysninger om operativsystem |

| Oplysninger om systemsikkerhed | - EFI-integritetsoplysninger (Extensible Firmware Interface) - Firewallstatus - Oplysninger om værktøj til fjernelse af skadelig software (MRT) - SIP-status (System Integrity Protection) |

Ikke relevant |

| Brugere og grupper | - Logonhistorik - Sudoers |

- Logonhistorik - Sudoers |

Kør Microsoft Defender antivirusscanning på enheder

Som en del af undersøgelses- eller svarprocessen kan du fjernindsøge en antivirusscanning for at hjælpe med at identificere og afhjælpe malware, der kan være til stede på en kompromitteret enhed.

Vigtigt!

- Denne handling understøttes for macOS og Linux til klientversion 101.98.84 og nyere. Du kan også bruge direkte svar til at køre handlingen. Du kan få flere oplysninger om live-svar under Undersøg enheder på enheder, der bruger liverespons

- En Microsoft Defender Antivirus-scanning kan køre sammen med andre antivirusløsninger, uanset om Microsoft Defender Antivirus er den aktive antivirusløsning eller ej. Microsoft Defender Antivirus kan være i passiv tilstand. Du kan få flere oplysninger under Microsoft Defender Antivirus-kompatibilitet.

Du har valgt Kør antivirusscanning, vælg den scanningstype, du vil køre (hurtig eller fuld), og tilføj en kommentar, før du bekræfter scanningen.

I Løsningscenter vises scanningsoplysningerne, og enhedstidslinjen indeholder en ny hændelse, der afspejler, at der er sendt en scanningshandling på enheden. Microsoft Defender Antivirus-beskeder afspejler alle registreringer, der vises under scanningen.

Bemærk!

Når du udløser en scanning ved hjælp af svarhandlingen Defender for Endpoint, anvendes Microsoft Defender antivirusværdiScanAvgCPULoadFactor, som begrænser scanningens CPU-indvirkning.

Hvis ScanAvgCPULoadFactor ikke er konfigureret, er standardværdien en grænse på 50 % maksimal CPU-belastning under en scanning.

Du kan få flere oplysninger under configure-advanced-scan-types-microsoft-defender-antivirus.

Begræns appudførelse

Ud over at indeholde et angreb ved at stoppe skadelige processer kan du også låse en enhed og forhindre efterfølgende forsøg på potentielt skadelige programmer i at køre.

Vigtigt!

- Denne handling er tilgængelig for enheder på Windows 10, version 1709 eller nyere, Windows 11 og Windows Server 2019 eller nyere.

- Denne funktion er tilgængelig, hvis din organisation bruger Microsoft Defender Antivirus.

- Denne handling skal opfylde politikformater og signeringskrav til Windows Defender-programkontrolkoden. Du kan få flere oplysninger under Formater og signering af kodeintegritetspolitik).

Hvis du vil begrænse et program fra at køre, anvendes der en kodeintegritetspolitik, der kun tillader, at filer køres, hvis de er signeret af et certifikat udstedt af Microsoft. Denne begrænsningsmetode kan hjælpe med at forhindre en hacker i at kontrollere kompromitterede enheder og udføre yderligere skadelige aktiviteter.

Bemærk!

Du kan når som helst fortryde begrænsningen af programmers kørsel. Knappen på enhedssiden ændres, så der står Fjern appbegrænsninger, og derefter skal du udføre de samme trin som at begrænse udførelsen af appen.

Når du har valgt Begræns udførelse af app på enhedssiden, skal du skrive en kommentar og vælge Bekræft. I Løsningscenter vises scanningsoplysningerne, og enhedstidslinjen omfatter en ny hændelse.

Meddelelse på enhedsbruger

Når en app er begrænset, vises følgende meddelelse for at informere brugeren om, at en app er begrænset til at køre:

Bemærk!

Meddelelsen er ikke tilgængelig på Windows Server 2016 og Windows Server 2012 R2.

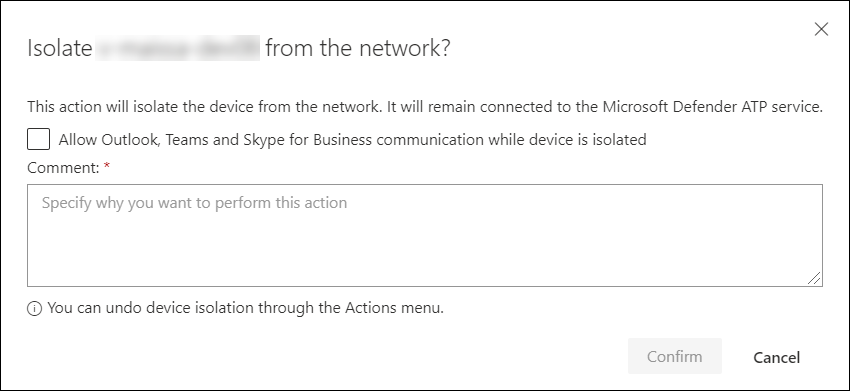

Isoler enheder fra netværket

Afhængigt af alvorsgraden af angrebet og enhedens følsomhed kan det være en god idé at isolere enheden fra netværket. Denne handling kan hjælpe med at forhindre hackeren i at styre den kompromitterede enhed og udføre yderligere aktiviteter, f.eks. dataudfiltrering og tværgående bevægelse.

Vigtige punkter, du skal være opmærksom på:

I miljøer, der bruger webproxyer (herunder PAC (Proxy Auto Configuration), WPAD eller statiske/direkte proxykonfigurationer), kan enheder muligvis ikke genoprettes efter netværksisolation. Brug selektiv isolation i sådanne tilfælde. Når du bruger selektiv isolation, er indstillinger for udeladelse ikke påkrævet for at undgå dette scenarie.

Isolerende enheder fra netværket understøttes til macOS til klientversion 101.98.84 og nyere. Du kan også bruge direkte svar til at køre handlingen. Du kan få flere oplysninger om live-svar under Undersøg enheder på enheder, der bruger liverespons

Fuld isolation er tilgængelig for enheder, der kører Windows 11, Windows 10, version 1703 eller nyere, Windows Server 2012 R2 og nyere og Azure Stack HCI OS, version 23H2 og nyere.

Isolerende enheder fra netværket understøttes, når Defender kører i passiv tilstand på alle understøttede Windows-operativsystemer, macOS og Linux understøttede versioner.

Du kan bruge funktionen til enhedsisolation på alle understøttede Microsoft Defender for Endpoint på Linux, der er angivet i Systemkrav. Sørg for, at følgende forudsætninger er aktiveret:

iptablesip6tables- Linux kerne med

CONFIG_NETFILTER,CONFIG_IP_NF_IPTABLESogCONFIG_IP_NF_MATCH_OWNERfor kerneversioner, der er lavere end 5.x ogCONFIG_NETFILTER_XT_MATCH_OWNERfra 5.x kerne.

Selektiv isolation er tilgængelig for enheder, der kører på Windows 11, Windows 10 version 1703 eller nyere, Windows Server 2012 R2 og nyere, Azure Stack HCI OS, version 23H2 og nyere og macOS. Du kan få flere oplysninger om selektiv isolation under Isolationsudeladelser.

Når du isolerer en enhed, er det kun visse processer og destinationer, der er tilladt. Derfor kan enheder bag en fuld VPN-tunnel ikke nå den Microsoft Defender for Endpoint cloudtjeneste, når enheden er isoleret. Vi anbefaler, at du bruger en SPLIT-tunneling VPN til Microsoft Defender for Endpoint og Microsoft Defender Antivirus cloudbaseret beskyttelsesrelateret trafik.

Funktionen understøtter VPN-forbindelse.

Du skal som minimum have tildelt rollen

Active remediation actions. Du kan få flere oplysninger under Opret og administrer roller.Du skal have adgang til enheden baseret på indstillingerne for enhedsgruppe. Du kan få flere oplysninger under Opret og administrer enhedsgrupper.

Undtagelser, f.eks. mail, meddelelsesprogram og andre programmer til både macOS og Linux isolation, understøttes ikke.

En isoleret enhed fjernes fra isolationen, når en administrator ændrer eller føjer en ny

iptableregel til den isolerede enhed.Isolering af en server, der kører på Microsoft Hyper-V blokerer netværkstrafik til alle serverens underordnede virtuelle maskiner.

Enhedsisolationsfunktionen afbryder forbindelsen mellem den kompromitterede enhed og netværket, samtidig med at forbindelsen til Defender for Endpoint-tjenesten bevares, og enheden overvåges fortsat. På Windows 10 version 1709 eller nyere kan du bruge selektiv isolation til at få mere kontrol over netværkets isolationsniveau. Du kan også vælge at aktivere outlook- og Microsoft Teams-forbindelse.

Bemærk!

Du kan til enhver tid genoprette forbindelsen mellem enheden og netværket. Knappen på enhedssiden ændres, så der står Release from isolation. I denne fase kan du udføre de samme trin som at isolere enheden.

Hvis en enhed er inaktiv eller offline, når der sendes en isolationshandling, Microsoft Defender for Endpoint forsøg på at gennemtvinge isolationen i op til tre dage. Hvis enheden ikke genopretter forbindelsen på det pågældende tidspunkt, vil isoleringen ikke blive forsøgt igen, og administratorer skal genudsende isolationshandlingen, når enheden bliver aktiv.

Når du har valgt Isoler enhed på enhedssiden, skal du skrive en kommentar og vælge Bekræft. I Løsningscenter vises scanningsoplysningerne, og enhedstidslinjen omfatter en ny hændelse.

Bemærk!

Enheden forbliver tilsluttet Defender for Endpoint-tjenesten, selvom den er isoleret fra netværket. Hvis du har valgt at aktivere Outlook og Skype for Business kommunikation, kan du kommunikere med brugeren, mens enheden er isoleret. Selektiv isolation fungerer kun i de klassiske versioner af Outlook og Microsoft Teams.

Udløs enhed fra isolation

Enhedens isolationsfunktion er et uvurderligt værktøj til sikring af enheder mod eksterne trusler. Der er dog tilfælde, hvor isolerede enheder ikke svarer.

Der er et script til disse forekomster, der kan downloades, og som du kan køre for at udløse enheder fra isolation. Scriptet er tilgængeligt via et link i brugergrænsefladen.

Bemærk!

- Administratorer og administration af sikkerhedsindstillinger i Sikkerhedscenter-tilladelser kan udgive enheder fra isolation.

- Scriptet er kun gyldigt for den specifikke enhed.

- Scriptet udløber om tre dage.

Sådan frigiver du enheden fra isolation ved at bruge den:

På enhedssiden skal du vælge Download script for at gennemtvinge frigivelse af en enhed fra isolation i handlingsmenuen.

Vælg Download script i ruden til højre.

Minimumkrav til frigivelse af en enhed, der kan bruges

Hvis du vil frigive en enhed fra isolation, skal enheden køre Windows. Følgende versioner understøttes:

- Windows 10 21H2 og 22H2 med KB KB5023773.

- Windows 11 version 21H2, alle udgaver med KB5023774.

- Windows 11 version 22H2, alle udgaver med KB5023778.

Meddelelse på enhedsbruger

Når en enhed isoleres, vises følgende meddelelse for at informere brugeren om, at enheden er isoleret fra netværket:

Bemærk!

Meddelelsen er ikke tilgængelig på ikke-Windows-platforme.

Indeholder kritiske aktiver

Når et kritisk aktiv kompromitteres og bruges til at sprede trusler i en organisation, kan det være en udfordring at stoppe spredningen, fordi disse aktiver fortsat skal fungere for at undgå produktivitetstab. Defender for Endpoint løser dette ved detaljeret at indeholde det kritiske aktiv, hvilket forhindrer spredningen af angrebet, samtidig med at det sikrer, at aktivet forbliver operationelt for forretningskontinuitet.

Ved automatisk afbrydelse af angreb inkriminerer Defender for Endpoint en skadelig enhed, identificerer enhedens rolle for at anvende en matchende politik, så den automatisk indeholder et kritisk aktiv. Den detaljerede opbevaring udføres ved kun at blokere bestemte porte og kommunikationsretninger.

Du kan identificere kritiske aktiver efter det kritiske aktivmærke på enheden eller IP-siden. Enhedsopdæmmelse understøtter kritiske aktivtyper, f.eks. domænecontrollere, DNS-servere og DHCP-servere.

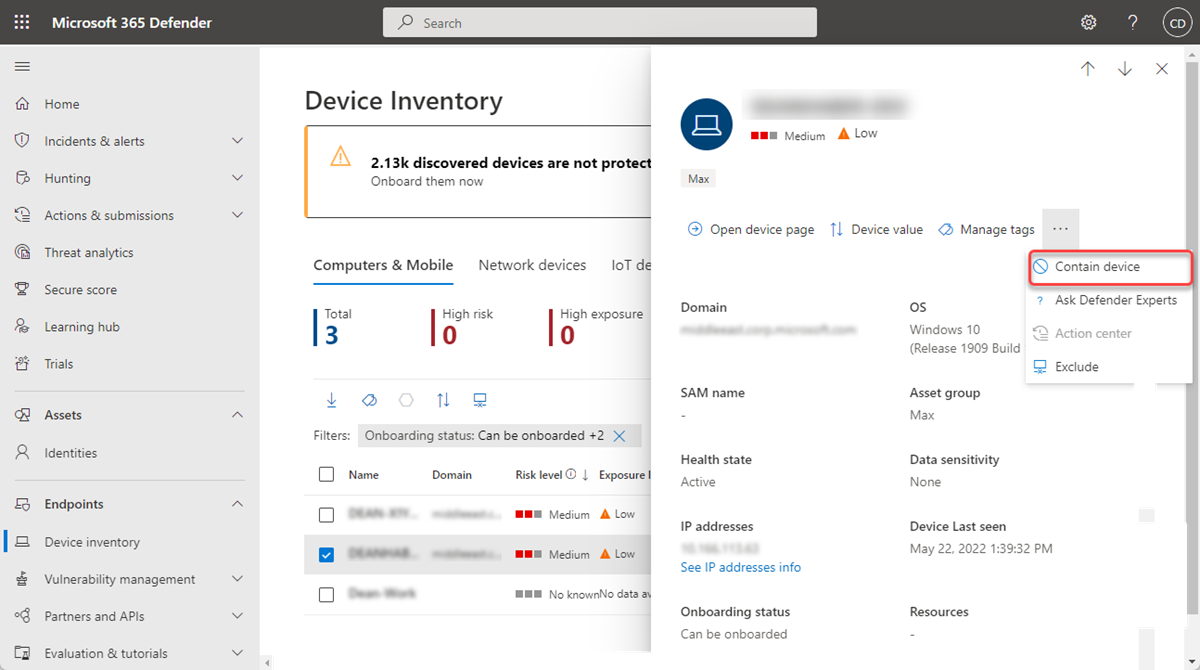

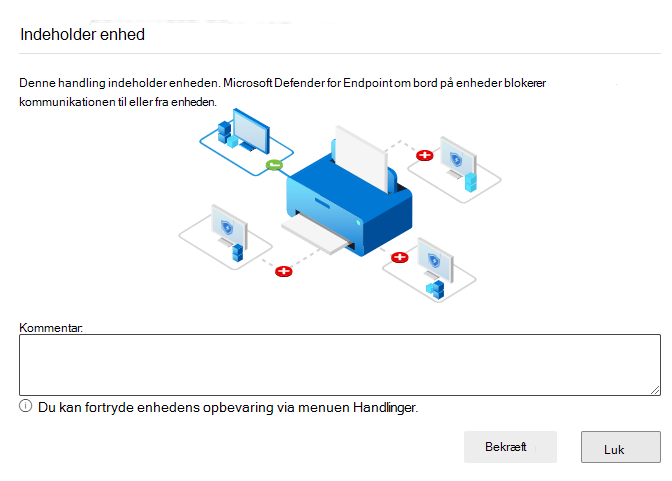

Indeholder enheder fra netværket

Når du har identificeret en ikke-administreret enhed, der er kompromitteret eller potentielt kompromitteret, kan det være en god idé at indeholde enheden fra netværket for at forhindre, at det potentielle angreb flyttes side om side på tværs af netværket. Når du indeholder en enhed, blokerer enhver Microsoft Defender for Endpoint onboardede enhed indgående og udgående kommunikation med den pågældende enhed. Denne handling kan hjælpe med at forhindre, at tilstødende enheder kompromitteres, mens sikkerhedsanalytikeren finder, identificerer og afhjælper truslen på den kompromitterede enhed.

Bemærk!

Blokering af indgående og udgående kommunikation med en "indeholdt" enhed understøttes på onboardede Microsoft Defender for Endpoint Windows 10 og Windows Server 2019+ enheder.

Når enhederne er indeholdt, anbefaler vi, at du undersøger og afhjælper truslen på de indeholdte enheder så hurtigt som muligt. Efter afhjælpning skal du fjerne enhederne fra opbevaringen.

Sådan indeholder du en enhed

Gå til siden Enhedslager , og vælg den enhed, der skal indeholdes.

Vælg Medtag enhed i menuen Handlinger i enhedens pop op-vindue.

Skriv en kommentar i pop op-vinduet med indeholder enheder, og vælg Bekræft.

Vigtigt!

Hvis du indeholder et stort antal enheder, kan det medføre problemer med ydeevnen på Defender for Endpoint-onboardede enheder. For at forhindre problemer anbefaler Microsoft, at du indeholder op til 100 enheder på et givent tidspunkt.

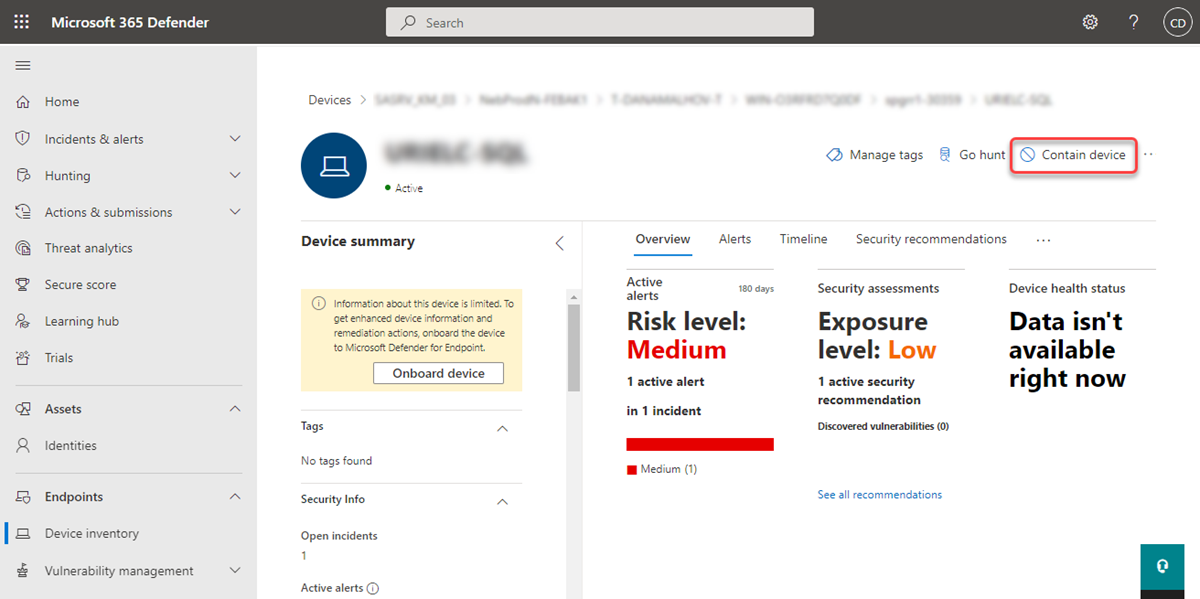

Indeholder en enhed fra enhedssiden

En enhed kan også være indeholdt på enhedssiden ved at vælge Medbring enhed på handlingslinjen:

Bemærk!

Det kan tage op til 5 minutter, før detaljerne om en nyligt indeholdt enhed når Microsoft Defender for Endpoint onboardede enheder.

Vigtigt!

- Hvis en indeholdt enhed ændrer sin IP-adresse, genkender alle onboardede Microsoft Defenders for Endpoint-enheder dette og begynder at blokere kommunikation med den nye IP-adresse. Den oprindelige IP-adresse er ikke længere blokeret (det kan tage op til 5 minutter at se disse ændringer).

- I de tilfælde, hvor den indeholdte enheds IP bruges af en anden enhed på netværket, vises der en advarsel, mens den indeholder enheden med et link til avanceret jagt (med en forududfyldt forespørgsel). Dette giver synlighed for andre enheder, der bruger den samme IP-adresse, for at hjælpe dig med at træffe en bevidst beslutning, hvis du vil fortsætte med at indeholde enheden.

- I de tilfælde, hvor den indeholdte enhed er en netværksenhed, vises der en advarsel med en meddelelse, der indeholder en meddelelse, der kan medføre problemer med netværksforbindelsen (f.eks. indeholder en router, der fungerer som en standardgateway). På dette tidspunkt kan du vælge, om du vil indeholde enheden eller ej.

Når du har indeholdt en enhed, skal du kontrollere, at BFE-tjenesten (Base Filtering Engine) er aktiveret på de onboardede Defender for Endpoint-enheder, hvis funktionsmåden ikke er som forventet.

Stop med at indeholde en enhed

Du kan når som helst stoppe med at indeholde en enhed.

Vælg enheden på enhedslageret , eller åbn enhedssiden.

Vælg Frigiv fra opbevaring i handlingsmenuen. Denne handling gendanner enhedens forbindelse til netværket.

Indeholder IP-adresser på ikke-registrerede enheder

Vigtigt!

Nogle oplysninger i denne artikel er relateret til et produkt, der er udgivet på forhånd, og som kan blive ændret væsentligt, før det udgives kommercielt. Microsoft giver ingen garantier, hverken udtrykkelige eller underforståede, med hensyn til de oplysninger, der gives her.

Defender for Endpoint kan også indeholde IP-adresser, der er knyttet til enheder, der ikke er fundet, eller som ikke er onboardet til Defender for Endpoint. Muligheden for at indeholde en IP-adresse forhindrer hackere i at sprede angreb til andre ikke-kompromerede enheder. Hvis der indeholder en IP-adresse, resulterer det i Defender for Slutpunkt-onboardede enheder, der blokerer indgående og udgående kommunikation med enheder, der bruger den indeholdte IP-adresse

Bemærk!

Blokering af indgående og udgående kommunikation med en "indeholdt" enhed understøttes på onboardede Defender for Endpoint Windows 10, Windows 11, Windows 2012 R2 og Windows 2016-enheder.

Indeholder en IP-adresse, der er knyttet til uopdagede enheder eller enheder, der ikke er onboardet til Defender for Endpoint, sker automatisk via automatisk afbrydelse af angreb. Politikken Contain IP blokerer automatisk en skadelig IP-adresse, når Defender for Endpoint registrerer, at IP-adressen er knyttet til en ikke-fundet enhed, eller en enhed, der ikke er onboardet.

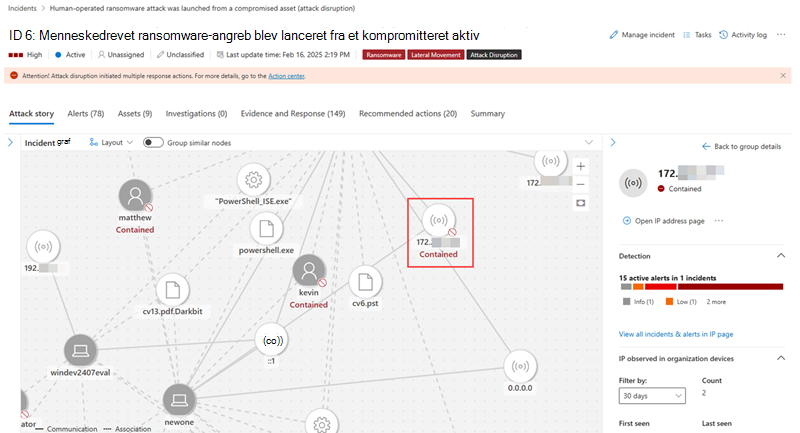

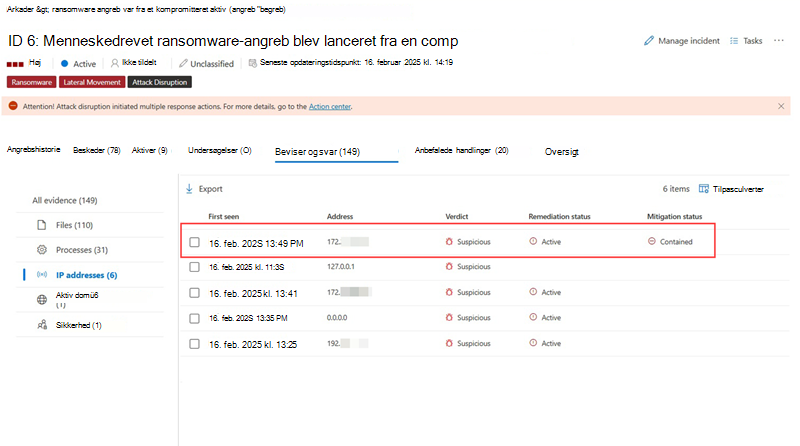

En meddelelse, der angiver, at handlingen er anvendt, vises på den relevante hændelse, enhed eller IP-side. Her er et eksempel.

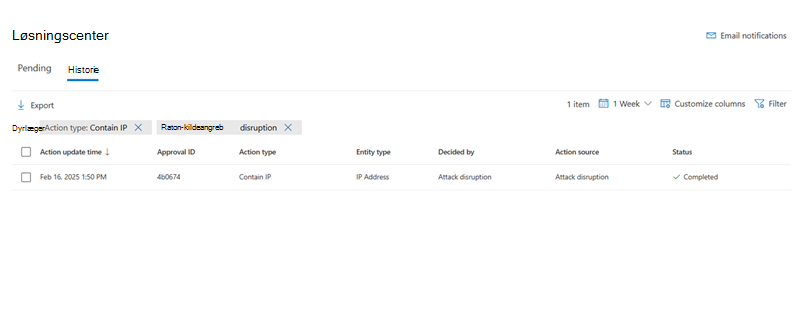

Når der er angivet en IP-adresse, kan du få vist handlingen i oversigtsvisningen i Løsningscenter. Du kan se, hvornår handlingen fandt sted, og identificere de IP-adresser, der var indeholdt.

Hvis en indeholdt IP-adresse er en del af en hændelse, findes der en indikator i hændelsesgrafen og på fanen med beviser og svar for hændelsen. Her er et eksempel.

Du kan stoppe en IP-adresses opbevaring når som helst. Hvis du vil stoppe opbevaringen, skal du vælge handlingen Indeholder IP i Løsningscenter. Vælg Fortryd i pop op-vinduet. Denne handling gendanner IP-adressens forbindelse til netværket.

Indeholder bruger fra netværket

Når en identitet i netværket kan blive kompromitteret, skal du forhindre denne identitet i at få adgang til netværket og forskellige slutpunkter. Defender for Endpoint kan indeholde en identitet, blokere den fra adgang og hjælpe med at forhindre angreb, specifikt ransomware. Når en identitet er indeholdt, blokerer alle understøttede Microsoft Defender for Endpoint onboardede enhed indgående trafik i bestemte protokoller, der er relateret til angreb (nægte netværkslogon, RPC, SMB, RDP), afslutte igangværende fjernsessioner og logge eksisterende RDP-forbindelser af (afslutning af selve sessionen, herunder alle dens relaterede processer), samtidig med at legitim trafik aktiveres. Denne handling kan i høj grad bidrage til at reducere virkningen af et angreb. Når en identitet er indeholdt, har sikkerhedsanalytikere ekstra tid til at finde, identificere og afhjælpe truslen mod den kompromitterede identitet. Når den er indeholdt af automatisk afbrydelse af angreb, fjernes en bruger automatisk fra opbevaring inden for de næste fem dage.

Indeholder vigtige brugernoter

- Defender for Endpoint gennemtvinger brugeropslag på slutpunktlaget og deaktiverer ikke kontoen i identitetsudbyderen. Defender for Endpoint blokerer hackerbrug af kompromitterede identiteter på beskyttede enheder og begrænser godkendelsesbaseret adgang, filsystemadgang og netværkskommunikationsstier. Denne handling anvender kontrolelementer på et detaljeret niveau, så Microsoft kan målrette angrebsrelateret aktivitet og bevare normal forretningskommunikation, hvor det er muligt.

- Når handlingen indeholder brugere udløses af forudsigende skjoldning (prøveversion), anvender handlingen "contain user" begrænsninger mere selektivt med fokus på brugere, der er identificeret som høj risiko via forudsigelseslogik. Handlingen contain user in predictive shielding forhindrer nye sessioner i stedet for at afslutte eksisterende sessioner.

- Mens den forudsigende skjoldfunktion som helhed er tilgængelig som prøveversion, er denne handling offentlig tilgængelig, både når den udløses af angrebsforstyrrelse og forudsigende skjoldning.

- Blokering af indgående kommunikation med en "indesluttet" bruger understøttes på onboardede Microsoft Defender for Endpoint Windows 10 og 11 enheder (Sense version 8740 og nyere), Windows Server 2019+ enheder og Windows Servers 2012R2 og 2016 med den moderne agent.

- Vigtigt! Når handlingen Indeholder brugere gennemtvinges på en domænecontroller, starter den en opdatering af gruppepolitikobjektet på standarddomænecontrollerpolitikken. En ændring af et gruppepolitikobjekt starter en synkronisering på tværs af domænecontrollere i dit miljø. Dette er den forventede funktionsmåde, og hvis du overvåger dit miljø for ændringer af AD-gruppepolitikobjektet, får du muligvis besked om disse ændringer. Hvis du fortryder handlingen Indeholder bruger , gendannes GPO-ændringerne til deres forrige tilstand, hvilket derefter starter endnu en SYNKRONISERING af AD-gruppepolitikobjektet i dit miljø. Få mere at vide om fletning af sikkerhedspolitikker på domænecontrollere.

Sådan indeholder du en bruger

I øjeblikket er indhold af brugere kun tilgængelig automatisk ved hjælp af automatisk afbrydelse af angreb. Når Microsoft registrerer, at en bruger kompromitteres, angives politikken "Contain User" automatisk.

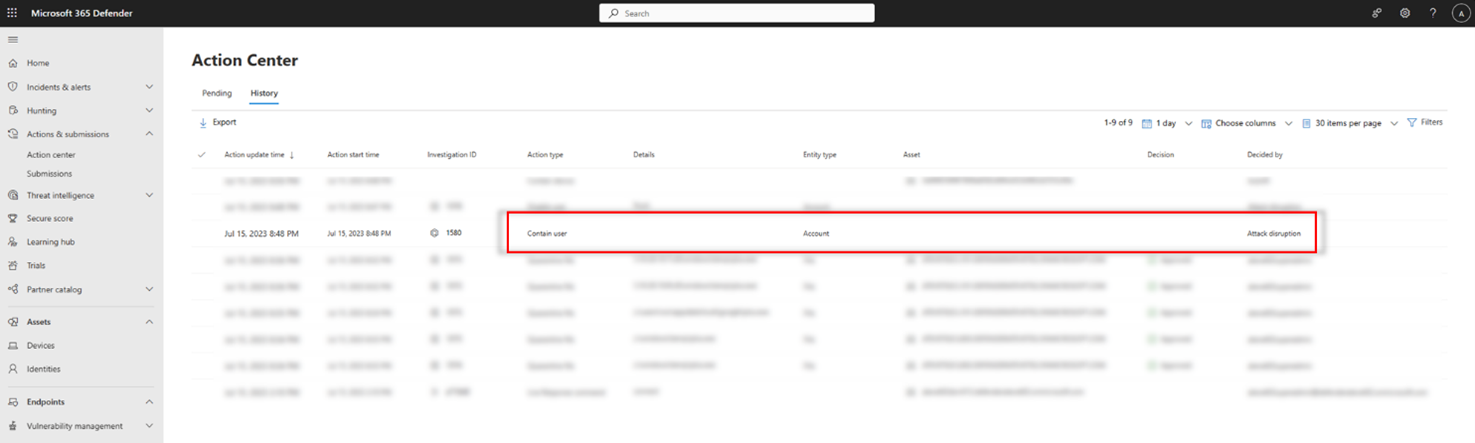

Få vist de indeholder brugerhandlinger

Når en bruger er indeholdt, kan du få vist handlingen i denne oversigtsvisning af Løsningscenter. Her kan du se, hvornår handlingen fandt sted, og hvilke brugere i organisationen der var indeholdt:

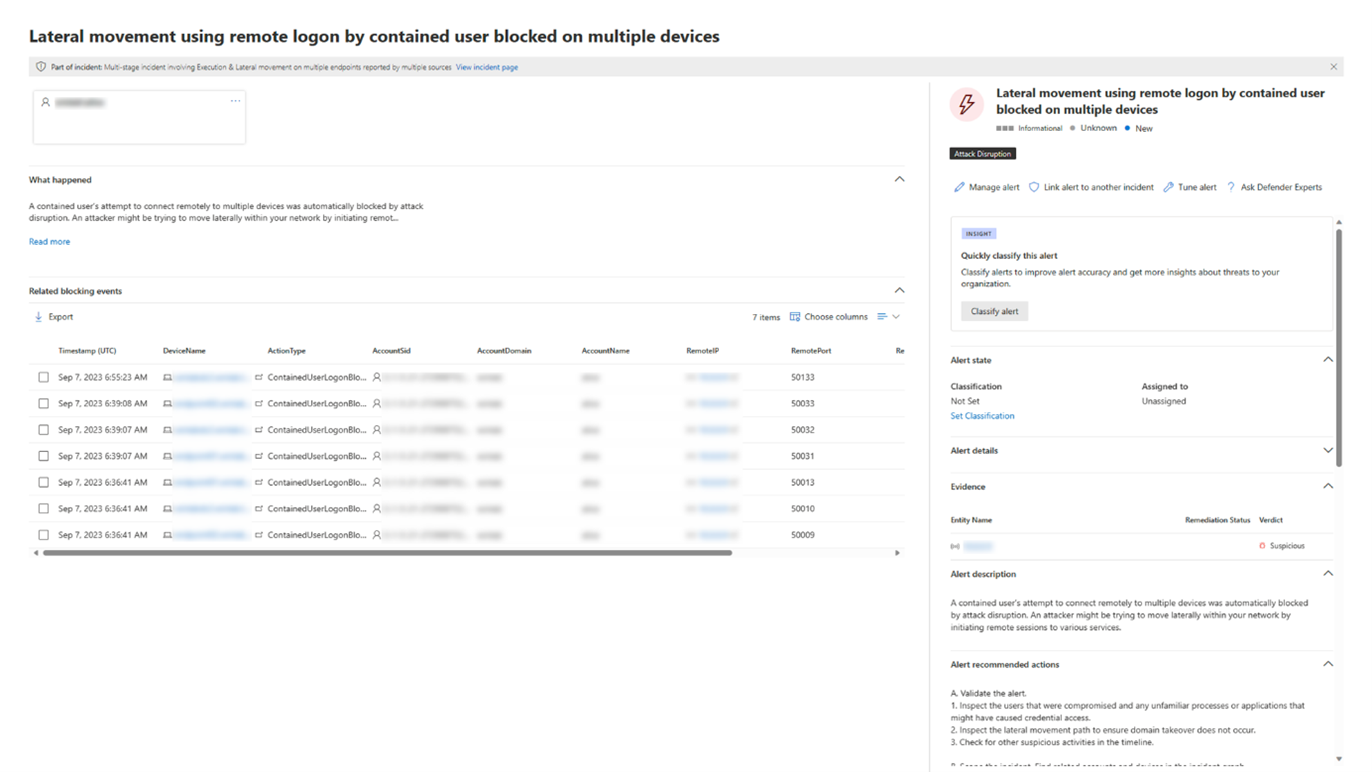

Når en identitet betragtes som "indeholdt", blokeres brugeren desuden af Defender for Endpoint og kan ikke udføre nogen skadelig tværgående bevægelse eller fjernkryptering på eller til en understøttet onboardet Defender for Endpoint-enhed. Disse blokke vises som beskeder, der hjælper dig med hurtigt at se de enheder, som den kompromitterede bruger forsøgte at få adgang til og potentielle angrebsteknikker:

Hvis du vil have vist den aktuelle status for den, der indeholder brugerhandlingen og andre handlinger, skal du se Spor handlingsstatus under fanen Aktiviteter (prøveversion).

Fortryd indeholder brugerhandlinger

Tip

Fortrydelse af indeholder brugerhandlinger kræver medlemskab af rollen Global administrator* i Microsoft Entra tilladelser.

* Microsoft går stærkt ind for princippet om færrest mulige rettigheder. Tildeling af konti kun til de minimumtilladelser, der er nødvendige for at udføre deres opgaver, hjælper med at reducere sikkerhedsrisici og styrker din organisations overordnede beskyttelse. Global administrator er en yderst privilegeret rolle, som du skal begrænse til nødscenarier, eller når du ikke kan bruge en anden rolle.

Du kan når som helst frigive blokkene og opbevaringen for en bruger:

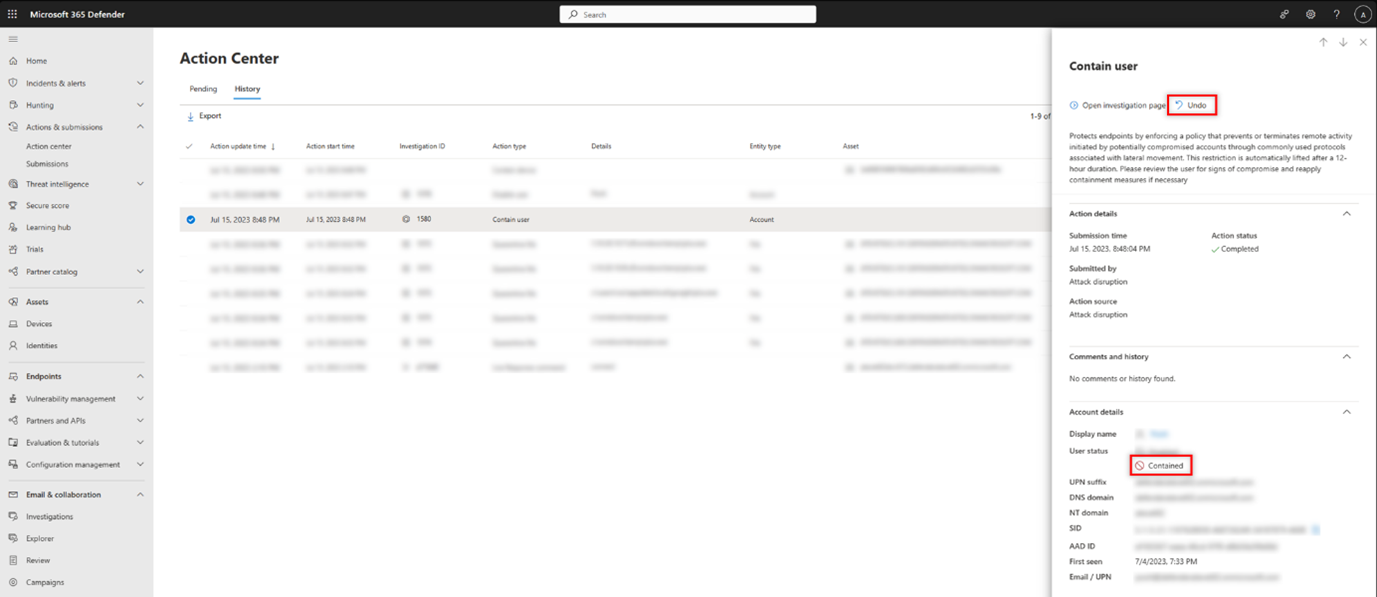

Vælg handlingen Indeholder bruger i Løsningscenter. Vælg Fortryd i sideruden.

Vælg brugeren fra enten brugeroversigten, ruden Hændelsesside eller ruden med beskedsiden, og vælg Fortryd.

Denne handling gendanner brugerens forbindelse til netværket.

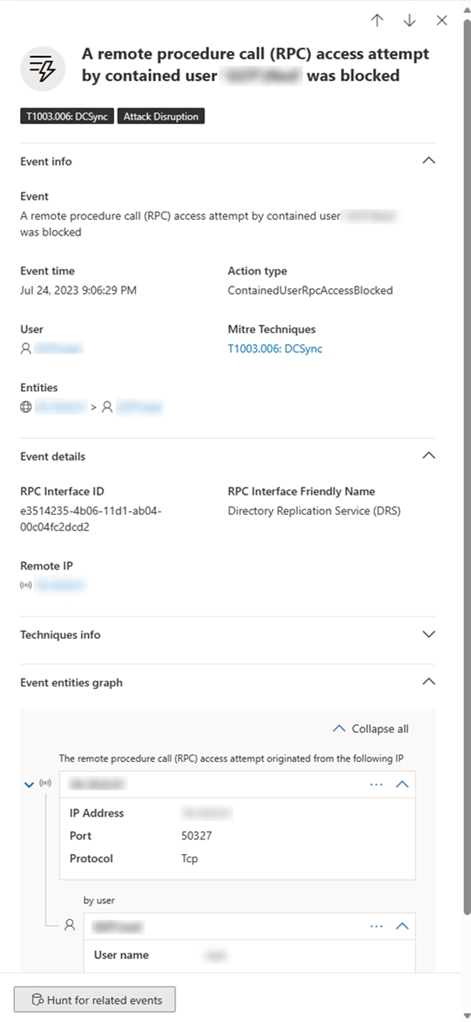

Undersøgelsesfunktioner med Indeholder bruger

Når en bruger er indeholdt, kan du undersøge den potentielle trussel ved at få vist de blokerede handlinger, som den kompromitterede bruger har udført. I enhedens tidslinjevisning kan du se oplysninger om bestemte hændelser, herunder protokol- og grænsefladegranularitet, og den relevante MITRE-teknik, der er knyttet til den.

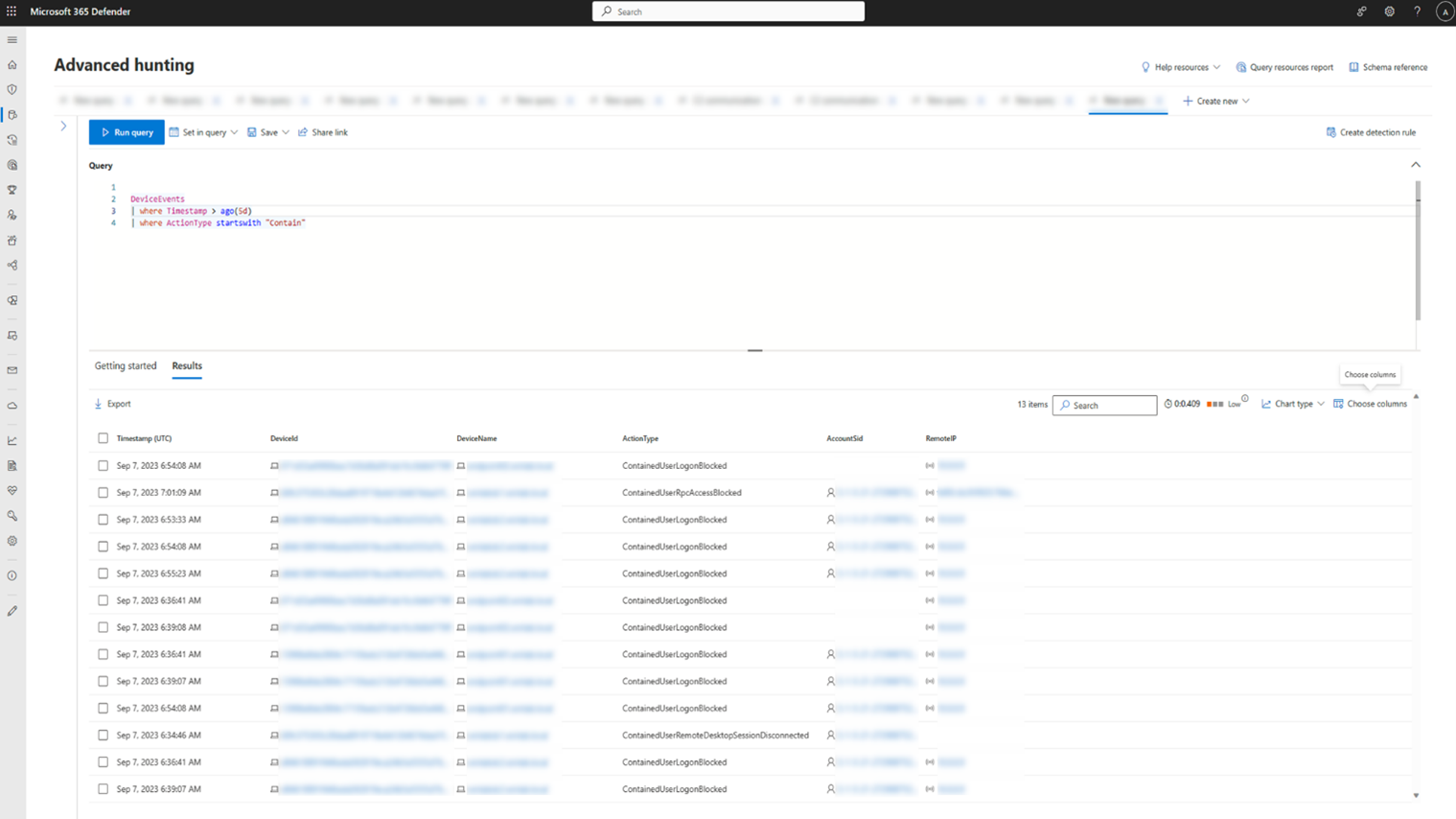

Derudover kan du udvide undersøgelsen ved hjælp af avanceret jagt. Søg efter en handlingstype, der starter med at indeholde i tabellen DeviceEvents . Derefter kan du få vist alle de forskellige enkeltstående blokeringshændelser i forhold til Contain User i din lejer, dykke dybere ned i konteksten for hver blok og udtrække de forskellige enheder og teknikker, der er knyttet til disse hændelser.

Hærdning af gruppepolitikobjekt (prøveversion)

Som en del af funktionen til forudsigelsesafskærming (prøveversion) anvender Defender for Endpoint automatisk GPO-hærdningshandlingen. Gruppepolitik-objekthærdning stopper midlertidigt nye gruppepolitikobjekter fra at blive anvendt på enheder, der er identificeret som høj risiko. Denne handling hjælper med at forhindre potentielt kompromis ved at begrænse ændringer af kritiske konfigurationer.

Hvis du vil forbedre forudsigende skjoldhandlinger, anbefaler vi, at du bruger Microsoft Defender for Identity-sensoren i dit miljø. Du kan finde flere oplysninger under Enrich predictive shielding with Microsoft Defender for Identity.

Når handlingen er anvendt, kan du få vist handlingspåvirkningen i hændelsesgrafen, spore handlingerne i Handlingscenter og undersøge yderligere ved hjælp af avanceret jagt. Du kan finde flere oplysninger under Administrer forudsigende skjoldhandlinger.

Safeboot-hærdning (prøveversion)

Som en del af funktionen til forudsigelsesafskærming (prøveversion) anvender Defender for Endpoint automatisk handlingen Sikkerboot-hærdning. Sikkerboot hærdning hjælper med at beskytte enheder mod at blive kompromitteret ved at gennemtvinge strengere startindstillinger på enheder, der forudsiges at være i høj risiko for kompromitteret.

Hvis du vil forbedre forudsigende skjoldhandlinger, anbefaler vi, at du bruger Microsoft Defender for Identity-sensoren i dit miljø. Du kan finde flere oplysninger under Enrich predictive shielding with Microsoft Defender for Identity.

Når handlingen er anvendt, kan du få vist handlingspåvirkningen i hændelsesgrafen, spore handlingerne i Handlingscenter og undersøge yderligere ved hjælp af avanceret jagt. Du kan finde flere oplysninger under Administrer forudsigende skjoldhandlinger.

Hvis du vil have vist den aktuelle status for handlingen Sikkerboot-hærdning og andre handlinger, skal du se Spor handlingsstatus under fanen Aktiviteter (prøveversion).

Kontakt en trusselsekspert

Du kan kontakte en Microsoft-trusselsekspert for at få mere indsigt i en potentielt kompromitteret enhed eller allerede kompromitterede enheder. Microsoft-trusselseksperter kan tilkobles direkte fra Microsoft Defender XDR for at få rettidig og præcis svar. Eksperter giver indsigt ikke kun vedrørende en potentielt kompromitteret enhed, men også for bedre at forstå komplekse trusler, målrettede angrebsmeddelelser, som du får, eller hvis du har brug for flere oplysninger om beskederne eller en trusselsintelligenskontekst, som du kan se på portaldashboardet.

Se Konfigurer og administrer meddelelser om slutpunktangreb for at få flere oplysninger.

Kontrollér aktivitetsoplysninger og status

Løsningscenter (https://security.microsoft.com/action-center) indeholder oplysninger om handlinger, der er udført på en enhed eller fil. Du kan få vist følgende oplysninger:

- Undersøgelsespakkesamling

- Antivirusscanning

- Appbegrænsning

- Enhedsisolation

Alle andre relaterede oplysninger vises også, f.eks. afsendelsesdato/-klokkeslæt, bruger, der indsender, og om handlingen lykkedes eller mislykkedes.

Fanen Aktiviteter på siden Hændelse viser detaljer om og status for handlinger, der blev taget som en del af hændelsessvaret. Du kan finde flere oplysninger under Registrer handlingsstatus under fanen Aktiviteter (prøveversion).