Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

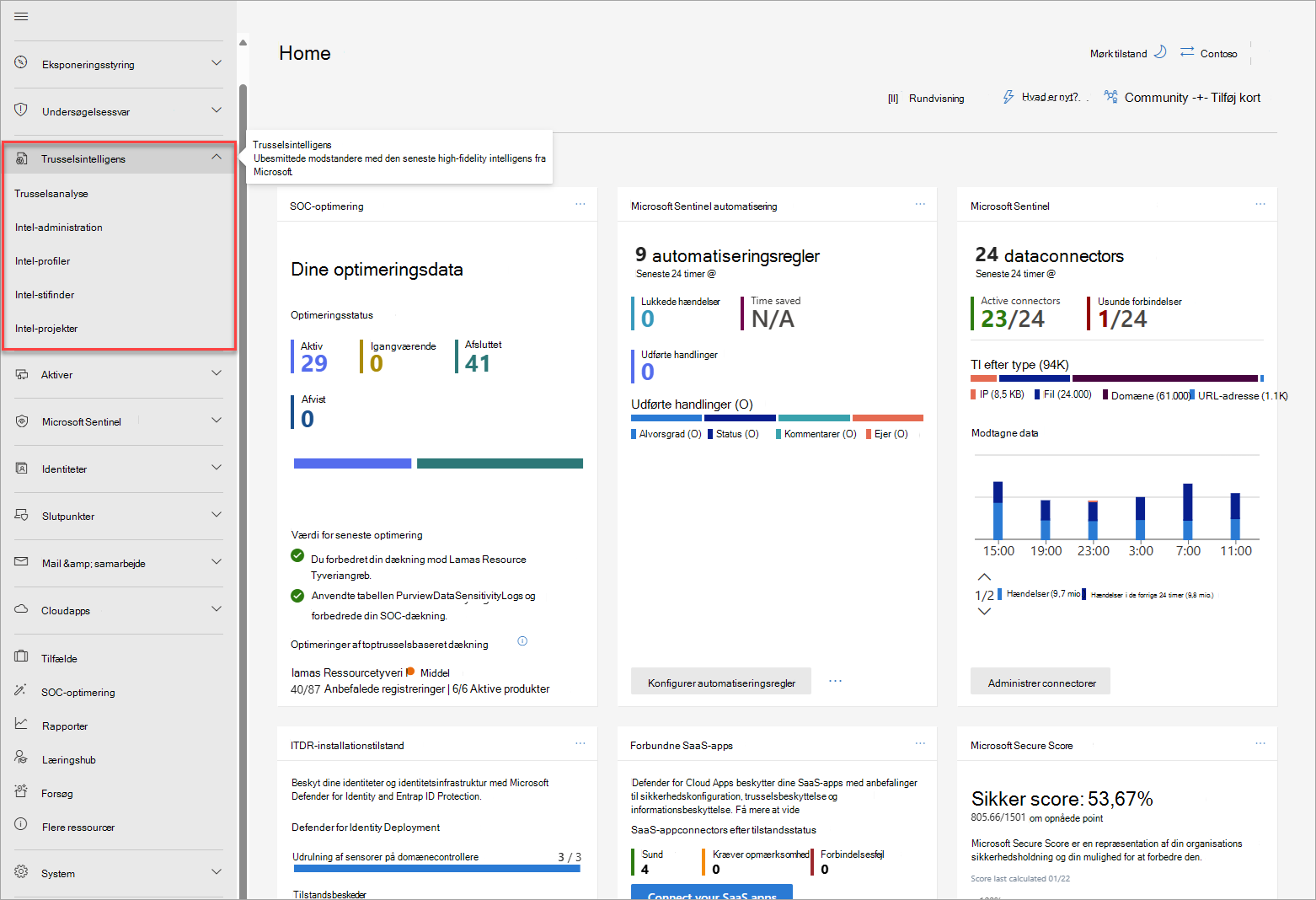

Afdæk og neutraliser moderne modstandere med trusselsintelligens på Microsoft Defender portalen. Uanset om du bruger Microsofts trusselsintelligens eller andre kilder, der er vigtige for dit sikkerhedsteam, samler Threat Intelligence på Microsoft Defender-portalen de værktøjer, der er nødvendige for at identificere cyberattackers og deres infrastruktur.

Trusselsintelligens på Defender-portalen

Fremkomsten af nye cybersikkerhedstrusler og trusselsaktører og den fortsatte udvikling af trusselslandskabet resulterer i en stadig stigende mængde trusselsintelligens, som sikkerhedsoperationer centre (SOCs) skal undersøge. Denne trusselsintelligens antager mange former – fra specifikke indikatorer for kompromiser (IOC'er) til rapporter og analyser – og kan komme fra forskellige kilder. På Microsoft Defender-portalen konsolideres al din trusselsintelligens ét sted, så soc'er kan vurdere denne intelligens hurtigt og præcist for at træffe velunderbyggede beslutninger. Defender-portalen henter trusselsintelligens fra følgende kilder:

- Microsoft Defender XDR Threat-analyserapporter

- Microsoft Defender Threat Intelligence artikler og datasæt

- Microsoft Sentinel trusselsintelligens

Trusselsanalyse i Microsoft Defender XDR

Trusselsanalyse er den Microsoft Defender XDR løsning til trusselsintelligens i produktet fra ekspertforskere i Microsoft-sikkerhed. Den er designet til at hjælpe sikkerhedsteams med at være så effektive som muligt, mens de står over for nye trusler, f.eks.:

- Aktive trusselsaktører og deres kampagner

- Populære og nye angrebsteknikker

- Kritiske sikkerhedsrisici

- Almindelige angrebsoverflader

- Udbredt malware

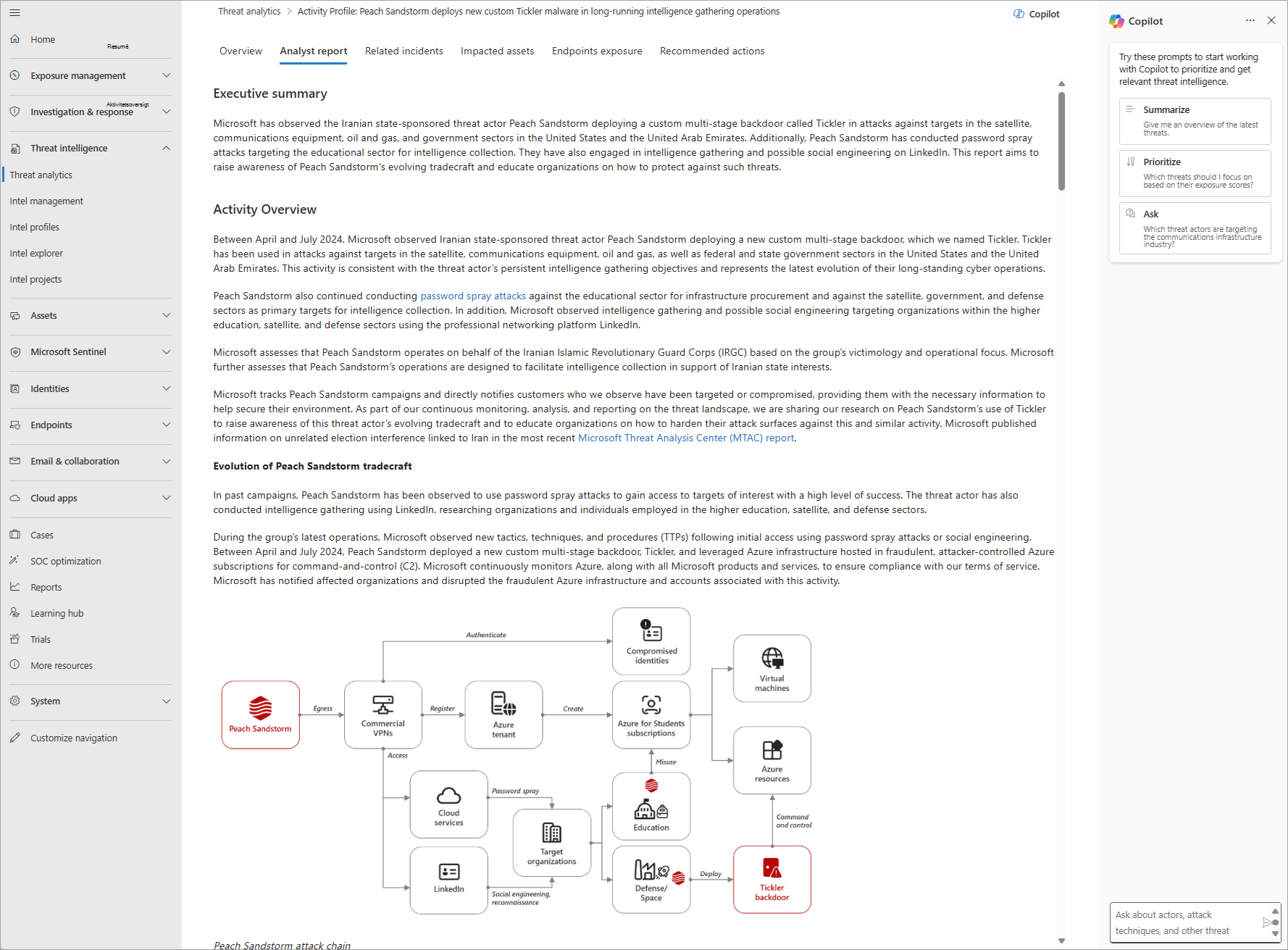

Sektionen Analytikerrapport i en rapport med trusselsanalyse

Hver rapport indeholder en analyse af en sporet trussel og omfattende vejledning i, hvordan man kan forsvare sig mod denne trussel. Den indeholder også data fra dit netværk, der angiver, om truslen er aktiv, og om du har gældende beskyttelse på plads.

Du kan få flere oplysninger under Trusselsanalyse i Microsoft Defender XDR.

Microsoft Defender Threat Intelligence

Microsoft Defender Threat Intelligence (Defender TI) hjælper med at strømline arbejdsprocesser for sikkerhedsanalytikere, svar på hændelser, trusselsjagt og arbejdsprocesser til administration af sårbarheder. Defender TI samler og beriger vigtige trusselsoplysninger i en brugervenlig grænseflade, hvor brugerne kan sammenholde IOCs med relaterede artikler, agentprofiler og sårbarheder. Defender TI gør det også muligt for analytikere at samarbejde med andre Defender TI-licenserede brugere i deres lejer om undersøgelser.

Du kan få adgang til Defender TI på følgende sider i navigationsmenuen Trusselsintelligens på Defender-portalen:

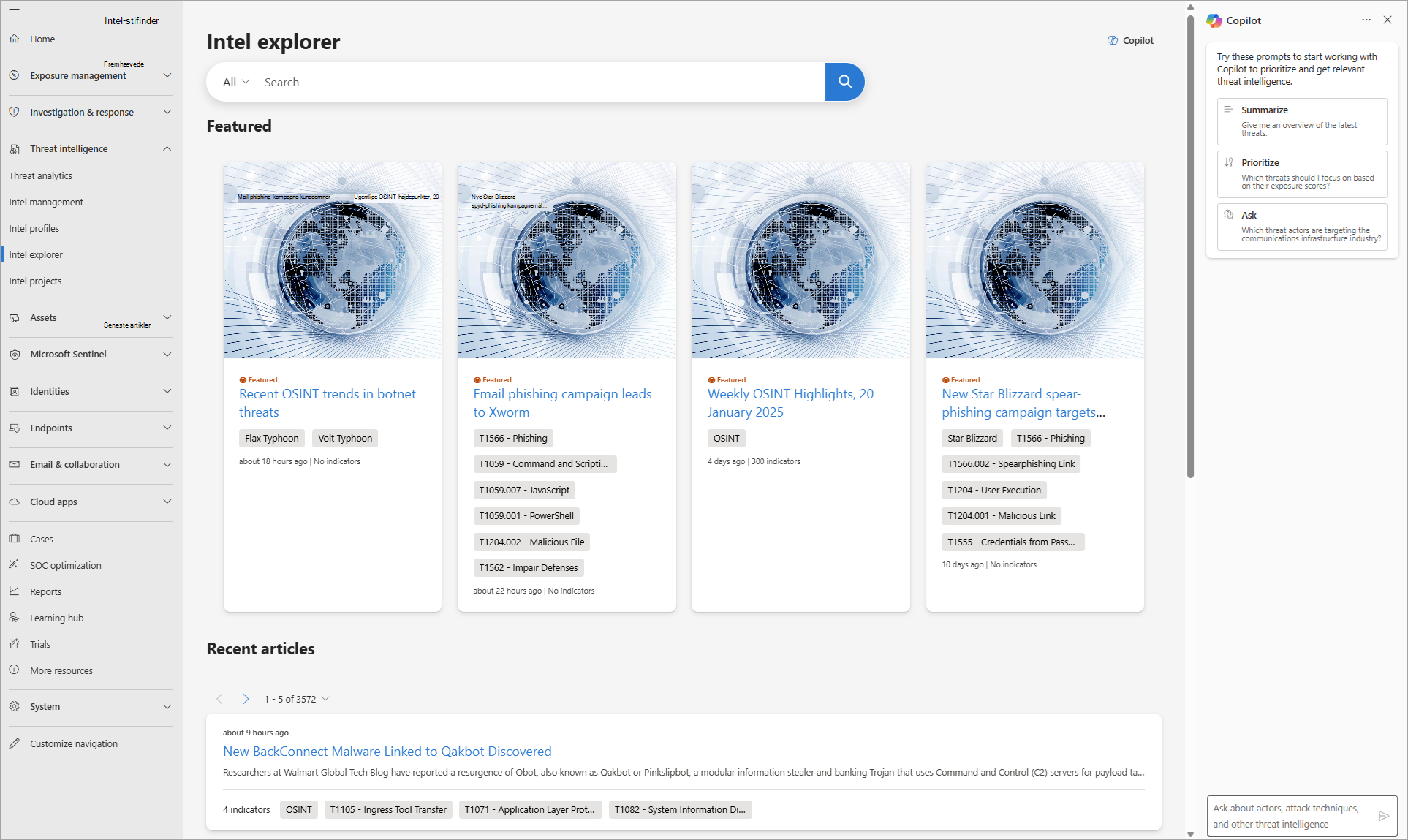

- Intel-profiler – Få adgang til et omfattende bibliotek med trusselsaktører, værktøjer og sårbarhedsprofiler.

- Intel explorer – Gennemse trusselsintelligens for relevante analyser, artefakter og indikatorer.

- Intel-projekter – Administrer sikkerhedsartefakter for hele din lejer.

Siden Intel Explorer for Defender TI på Defender-portalen

Du kan få flere oplysninger under Hvad er Microsoft Defender Threat Intelligence?.

Administration af trusselsintelligens

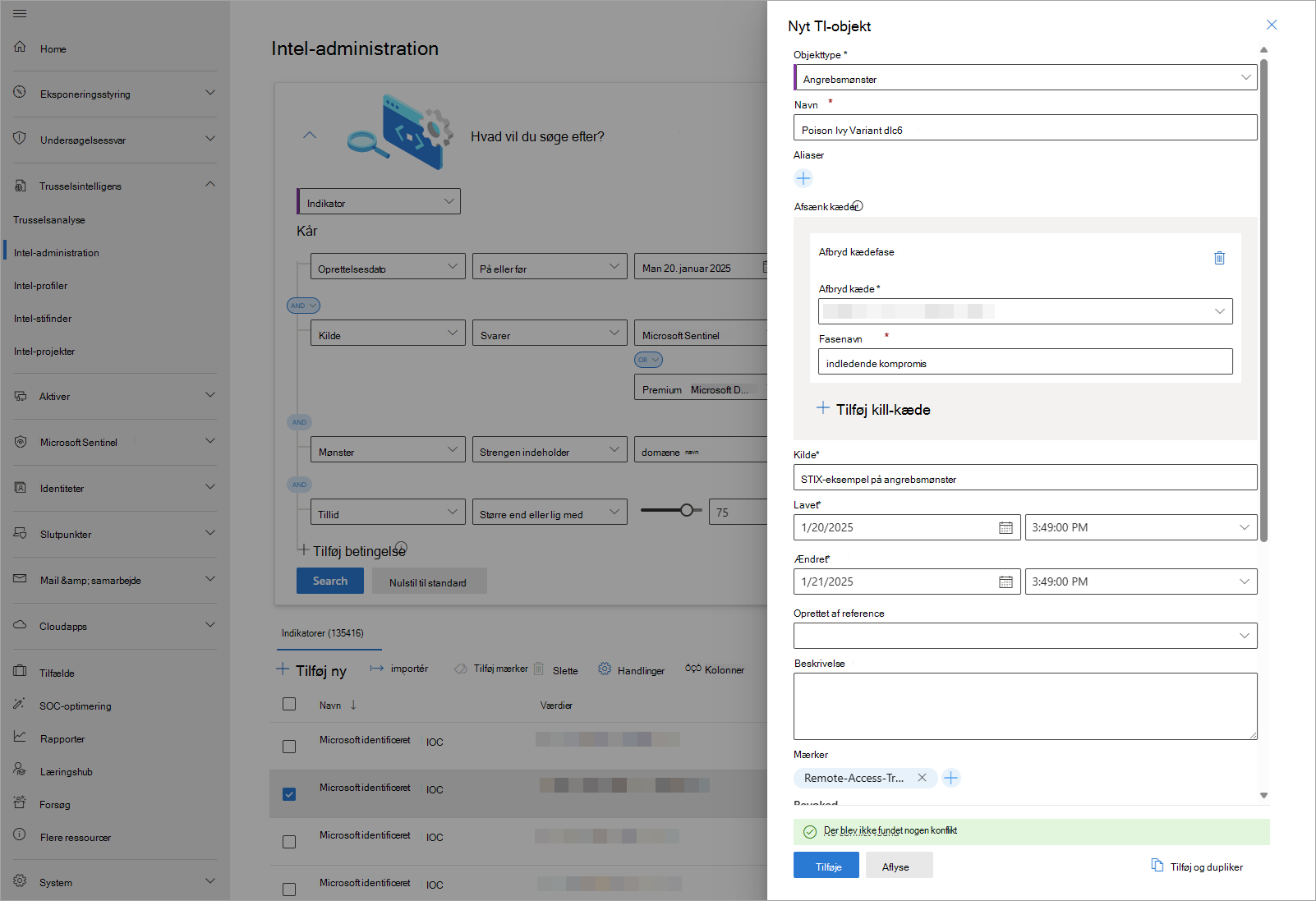

Intel-administration leveres af Microsoft Sentinel og indeholder værktøjer til opdatering, søgning og oprettelse af trusselsintelligens og administration i stor skala.

De mest almindelige former for trusselsintelligens er trusselsindikatorer eller IOC'er. En anden facet af trusselsintelligens repræsenterer trusselsaktører, deres teknikker, taktik og procedurer (TTP'er), deres infrastruktur og deres ofre. Intel-administration understøtter administration af alle disse facetter ved hjælp af STIX (Structured Threat Information Expression), som er open source-standarden for udveksling af trusselsintelligens.

Intel-administrationen operationaliserer din trusselsintelligens, mens Microsoft Sentinel kilder den med følgende indtagelsesmetoder:

- Importér trusselsintelligens i Microsoft Sentinel ved at aktivere dataconnectors til forskellige trusselsintelligensplatforme, herunder Microsofts egen Defender TI.

- Forbind trusselsintelligens med Microsoft Sentinel ved hjælp af upload-API'en til at oprette forbindelse til forskellige trusselsintelligensplatforme eller brugerdefinerede programmer.

- Opret trusselsintelligens enkeltvist, eller importér ved hjælp af en fil fra Intel-administrationsgrænsefladen.

Eksempel på tilføjelse af et nyt STIX-objekt i Intel-administration

Du kan få flere oplysninger under Forstå trusselsintelligens i Microsoft Sentinel.