Erste Schritte mit Vertraulichkeitsbezeichnungen

Microsoft 365-Lizenzierungsleitfaden für Sicherheit und Compliance.

Informationen darüber, was Vertraulichkeitsbezeichnungen sind und wie sie Ihnen helfen, die Daten Ihrer Organisation zu schützen, finden Sie unter Weitere Informationen zu Vertraulichkeitsbezeichnungen.

Wenn Sie bereit sind, die Daten Ihrer Organisation mit Vertraulichkeitsbezeichnungen zu schützen:

Erstellen Sie die Bezeichnungen. Erstellen und benennen Sie Ihre Vertraulichkeitsbezeichnungen gemäß der Klassifizierungstaxonomie Ihrer Organisation für unterschiedliche Vertraulichkeitsstufen von Inhalten. Verwenden Sie allgemeine Namen oder Ausdrücke, die für Ihre Benutzer leicht verständlich sind. Wenn Sie noch nicht über eine festgelegte Taxonomie verfügen, können Sie mit Bezeichnungen wie "Privat", "Öffentlich", "Allgemein", "Vertraulich" und "Hoch vertraulich" beginnen. Danach können Sie Unterbezeichnungen verwenden, um ähnliche Bezeichnungen nach Kategorien zu gruppieren.

Geben Sie für jede Bezeichnung eine QuickInfo an, mit der Benutzer die entsprechende Bezeichnung auswählen und bestimmte Beispiele einbeziehen können. Achten Sie jedoch darauf, dass die QuickInfo nicht so lang ist, dass Benutzer sie nicht lesen, und beachten Sie, dass einige Apps lange QuickInfos abschneiden können.

Hinweis

Einige empfohlene Beispiele finden Sie in den Bezeichnungsnamen und Beschreibungen für die Standard-Vertraulichkeitsbezeichnungen. Weitere Informationen zum Definieren einer Klassifizierungstaxonomie finden Sie unter Datenklassifizierung & Taxonomie von Vertraulichkeitsbezeichnungen.

Testen und passen Sie ihre Vertraulichkeitsbezeichnungsnamen und QuickInfos immer an die Personen an, die sie anwenden müssen.

Legen Sie fest, wozu jede einzelne Bezeichnung dient. Konfigurieren Sie die Schutzeinstellungen, die mit den einzelnen Bezeichnungen verknüpft werden sollen. Für Inhalte mit geringer Vertraulichkeitsstufe (z.B. mit der Bezeichnung „Allgemein“) können Sie beispielsweise nur eine Kopf- oder Fußzeile benutzen, während für Inhalt mit höheren Vertraulichkeitsstufen (z.B. die Bezeichnung „Vertraulich“) ein Wasserzeichen und eine Verschlüsselung angewendet werden sollten.

Veröffentlichen Sie die Bezeichnungen. Nachdem Sie die Vertraulichkeitsbezeichnungen konfiguriert haben, können Sie sie mithilfe einer Bezeichnungsrichtlinie veröffentlichen. Legen Sie fest, welche Benutzer und Gruppen die Bezeichnungen haben sollen und welche Richtlinieneinstellungen verwendet werden. Eine einzelne Bezeichnung kann wiederverwendet werden – Sie definieren eine Bezeichnung nur einmal und können sie anschließend in mehrere Bezeichnungsrichtlinien einfügen, die unterschiedlichen Benutzern zugewiesen sind. So könnten Sie beispielsweise mit Vertraulichkeitsbezeichnungen beginnen, indem Sie nur wenigen Benutzern eine Kennzeichnungsrichtlinie zuweisen. Wenn Sie dann bereit sind, die Bezeichnungen für Ihre gesamte Organisation bereitzustellen, können Sie eine neue Bezeichnungsrichtlinie für Ihre Bezeichnungen erstellen und dieses Mal alle Benutzer angeben.

Tipp

Möglicherweise haben Sie Anspruch auf die automatische Erstellung von Standardlabels und eine Standardlabelrichtlinie, die die Schritte 1 bis 3 für Sie übernimmt. Weitere Informationen finden Sie unter Standardbezeichnungen und Richtlinien für Microsoft Purview Information Protection.

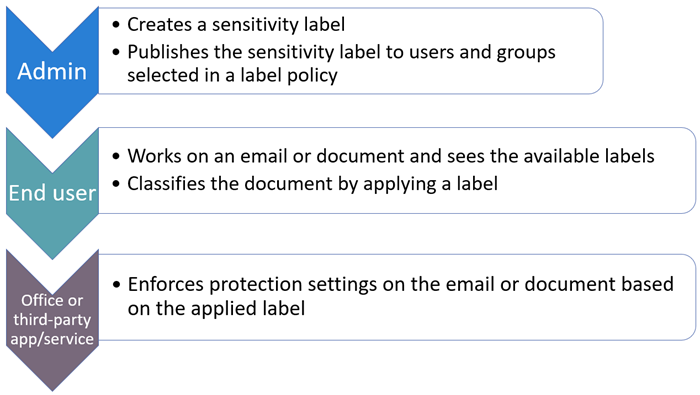

Im Folgenden werden die grundlegenden Schritte für die Bereitstellung und Anwendung von Vertraulichkeitsbezeichnungen beschrieben:

Tipp

Wenn Sie kein E5-Kunde sind, verwenden Sie die 90-tägige Testversion von Microsoft Purview-Lösungen, um zu erfahren, wie zusätzliche Purview-Funktionen Ihre Organisation bei der Verwaltung von Datensicherheits- und Complianceanforderungen unterstützen können. Starten Sie jetzt im Testhub für Microsoft Purview-Complianceportal. Erfahren Sie mehr über Anmelde- und Testbedingungen.

Abonnement- und Lizenzierungsanforderungen für Vertraulichkeitsbezeichnungen

Eine Reihe verschiedener Abonnements unterstützen Vertraulichkeitsbezeichnungen, und die Lizenzierungsanforderungen für Benutzer hängen von den von Ihnen verwendeten Features ab. Administratoren benötigen auch eine Lizenz zum Verwalten von Vertraulichkeitsbezeichnungen.

Die Optionen für die Lizenzierung Ihrer Benutzer zur Nutzung der Microsoft Purview-Features finden Sie im Microsoft 365-Lizenzierungsleitfaden für Sicherheit und Compliance. Informationen zu Vertraulichkeitsbezeichnungen finden Sie im Abschnitt Microsoft Purview Information Protection: Vertraulichkeitsbezeichnungen und dem zugehörigen PDF-Download für Lizenzierungsanforderungen auf Featureebene.

Für das Erstellen und Verwalten von Vertraulichkeitsbezeichnungen erforderliche Berechtigungen

Wichtig

Microsoft empfiehlt die Verwendung von Rollen mit den wenigsten Berechtigungen. Die Minimierung der Anzahl von Benutzern mit der Rolle "Globaler Administrator" trägt zur Verbesserung der Sicherheit für Ihre organization bei. Erfahren Sie mehr über Microsoft Purview-Rollen und -Berechtigungen.

Mitglieder Ihres Complianceteams, die Vertraulichkeitsbezeichnungen erstellen, benötigen Berechtigungen für das Microsoft Purview-Portal oder die Microsoft Purview-Complianceportal.

Um auf das Verwaltungsportal zuzugreifen, um Vertraulichkeitsbezeichnungen zu erstellen und zu verwalten, können Sie die folgenden Rollengruppen verwenden:

- Information Protection

- Information Protection-Administratoren

- Information Protection-Analysten

- Information Protection-Ermittler

- Information Protection-Leser

Wählen Sie eine Rollengruppe im Microsoft Purview-Portal oder im Microsoft Purview-Complianceportal aus, und überprüfen Sie dann die Beschreibung im Flyoutbereich, um eine Erläuterung der einzelnen Rollen und der darin enthaltenen Rollen zu finden. Oder siehe Rollengruppen in Microsoft Defender for Office 365 und Microsoft Purview-Compliance.

Alternativ zur Verwendung der Standardrollengruppen können Sie eine neue Rollengruppe erstellen und dieser Gruppe die Rolle Vertraulichkeitsbezeichnungsadministrator hinzufügen. Verwenden Sie für eine schreibgeschützte Rolle den Vertraulichkeitsbezeichnungen-Leser.

Eine weitere Möglichkeit ist das Hinzufügen von Benutzern zur Rollengruppe Compliancedatenadministrator, Complianceadministrator oder Sicherheitsadministrator .

Konfigurationsanweisungen finden Sie in den folgenden Anleitungen, je nachdem, welche Portal Sie verwenden:

Diese Berechtigungen sind nur zum Erstellen und Konfigurieren von Vertraulichkeitsbezeichnungen und deren Bezeichnungsrichtlinien erforderlich. Sie müssen die Bezeichnungen in Apps oder Diensten nicht anwenden. Wenn für bestimmte Konfigurationen, die sich auf Vertraulichkeitsbezeichnungen beziehen, zusätzliche Berechtigungen erforderlich sind, sind diese Berechtigungen in den entsprechenden Dokumentations-Anweisungen aufgelistet.

Unterstützung für Verwaltungseinheiten

Vertraulichkeitsbezeichnungen unterstützen Verwaltungseinheiten, die in Microsoft Entra ID konfiguriert wurden:

Sie können Mitgliedern von Rollengruppen, die mit Microsoft Purview Information Protection verwendet werden, Verwaltungseinheiten zuweisen. Bearbeiten Sie diese Rollengruppen, wählen Sie einzelne Mitglieder und dann die Option Administratoreinheiten zuweisen aus, um Verwaltungseinheiten aus Microsoft Entra ID auszuwählen. Diese Administratoren sind jetzt darauf beschränkt, nur die Benutzer in diesen Verwaltungseinheiten zu verwalten.

Sie können den anfänglichen Bereich von Vertraulichkeitsbezeichnungsrichtlinien und Richtlinien für automatische Bezeichnungen definieren, wenn Sie diese Richtlinien erstellen oder bearbeiten. Wenn Sie Verwaltungseinheiten auswählen, sind nur die Benutzer in diesen Verwaltungseinheiten für die Richtlinie berechtigt.

Schutzrichtlinien unterstützen keine Verwaltungseinheiten.

Wichtig

Wählen Sie keine Verwaltungseinheiten für eine Richtlinie für automatische Bezeichnungen aus, die Sie auf Dokumente in SharePoint anwenden möchten. Da Verwaltungseinheiten nur Benutzer und Gruppen unterstützen, können Sie den SharePoint-Speicherort nicht auswählen, wenn Sie eine Richtlinie für automatische Bezeichnungen für die Verwendung von Verwaltungseinheiten konfigurieren.

Die Konfiguration von Verwaltungseinheiten und die Genauigkeit ihrer Mitgliedschaft sind eine Microsoft Entra ID Abhängigkeit. Obwohl der Standard Zweck von Verwaltungseinheiten darin besteht, die bewährte Sicherheitsmethode der geringsten Berechtigungen sicherzustellen, kann die Verwendung von Verwaltungseinheiten für Ihre Bezeichnungsrichtlinien deren Konfiguration und Wartung vereinfachen.

Ihr organization hat beispielsweise Verwaltungseinheiten für bestimmte Länder konfiguriert, und Sie müssen eine neue Vertraulichkeitsbezeichnung nur für Benutzer in Frankreich veröffentlichen und diesen Benutzern bestimmte Richtlinieneinstellungen zuweisen:

Sie melden sich beim Microsoft Purview-Complianceportal an. Ihr Konto ist Mitglied der Rollengruppe Information Protection Admins, und Ihrem Konto in dieser Rollengruppe wurden Verwaltungseinheiten für Frankreich, Deutschland und Spanien zugewiesen.

Wenn Sie die Richtlinie für Vertraulichkeitsbezeichnungen erstellen, werden nur drei Verwaltungseinheiten angezeigt, und wählen Sie die für Frankreich aus, wobei die Standardeinstellung aller Benutzer und Gruppen beibehalten wird.

Diese Konfiguration bezieht sich automatisch auf alle Benutzer in Frankreich. Sie müssen sich keine Gedanken darüber machen, welche Gruppen Sie auswählen oder Benutzer manuell auswählen möchten. Sie müssen sich auch keine Gedanken über die Änderung der Richtlinie machen, wenn neue Benutzer in Frankreich vorhanden sind, da diese Änderung von der Verwaltungseinheit in Microsoft Entra behandelt wird.

Weitere Informationen zur Unterstützung von Verwaltungseinheiten in Microsoft Purview finden Sie unter Verwaltungseinheiten.

Bereitstellungsstrategie für Vertraulichkeitsbezeichnungen

Eine erfolgreiche Strategie zur Bereitstellung von Vertraulichkeitsbezeichnungen in einer Organisation ist es, ein virtuelles Team ins Leben zu rufen, das die geschäftlichen und technischen Anforderungen, die Proof of Concept-Überprüfung, interne Prüfpunkte und Genehmigungen sowie die endgültige Bereitstellung für die Produktumgebung ermittelt und verwaltet.

Wir empfehlen, mithilfe der Tabelle im nächsten Abschnitt ihre ein oder zwei wichtigsten Szenarien zu ermitteln, die Ihre wirksamsten geschäftlichen Anforderungen abbilden. Kehren Sie nach dem Bereitstellen dieser Szenarien zur Liste zurück, um die nächsten ein oder zwei Prioritäten für die Bereitstellung zu ermitteln.

Tipp

Um Die Bereitstellung zu beschleunigen, verwenden Sie die Übersichtsseite von Information Protection im Microsoft Purview-Portal oder die Microsoft Purview-Complianceportal, um Bezeichnungsempfehlungen und Berichte anzuzeigen, die für Ihre organization spezifisch sind.

Häufige Szenarien für Vertraulichkeitsbezeichnungen

In allen Szenarien müssen Sie Vertraulichkeitsbezeichnungen und deren Richtlinien erstellen und konfigurieren.

| Ich möchte... | Dokumentation |

|---|---|

| Verwalten von Vertraulichkeitsbezeichnungen für Office-Apps, sodass der Inhalt bei seiner Erstellung mit Bezeichnungen versehen wird – enthält Unterstützung für manuelle Bezeichnung auf allen Plattformen | Verwalten von Vertraulichkeitsbezeichnungen in Office-Apps |

| Erweitern der Bezeichnung auf Windows Explorer und PowerShell | Erweitern der Vertraulichkeitsbezeichnung unter Windows |

| Verschlüsseln von Dokumenten und E-Mails mit Vertraulichkeitsbezeichnungen sowie Einschränken, wer darauf zugreifen kann und wie diese Inhalte verwendet werden können | Einschränken des Zugriffs auf Inhalte mithilfe der Vertraulichkeitsbezeichnungen zur Verschlüsselung |

| Schützen von Teams-Besprechungen von Besprechungseinladungen und -antworten bis hin zum Schutz der Besprechung selbst und des zugehörigen Chats | Verwenden von Vertraulichkeitsbezeichnungen zum Schutz von Kalenderelementen, Teams-Besprechungen und Chats |

| Schützen von Teams-Voicemailnachrichten | Aktivieren der geschützten Voicemail in Ihrem organization |

| Aktivieren von Vertraulichkeitsbezeichnungen für Office für das Web mit Unterstützung für gemeinsame Dokumenterstellung, eDiscovery, Verhinderung von Datenverlust und Suche – auch wenn Dokumente verschlüsselt sind | Aktivieren von Vertraulichkeitsbezeichnungen für Dateien in SharePoint und OneDrive |

| Verwenden von Vertraulichkeitsbezeichnungen mit Microsoft Loop zum Schützen von Loop Inhalten | Verwenden von Vertraulichkeitsbezeichnungen mit Microsoft Loop |

| Dateien in SharePoint, die automatisch mit einer Standard-Vertraulichkeitsbezeichnung bezeichnet werden | Konfigurieren einer Standard-Vertraulichkeitsbezeichnung für eine SharePoint-Dokumentbibliothek |

| Verwenden von gemeinsamer Dokumenterstellung und AutoSpeichern in Office-Desktop-Apps, wenn Dokumente verschlüsselt werden | Aktivieren der gemeinsamen Erstellung für Dateien, die mit Vertraulichkeitsbezeichnungen verschlüsselt sind |

| Automatisches Anwenden von Vertraulichkeitsbezeichnungen auf Dokumente und E-Mails | Automatisches Anwenden einer Vertraulichkeitsbezeichnung auf Microsoft 365-Daten |

| Verwenden von Vertraulichkeitsbezeichnungen zum Schützen von Inhalten in Teams und SharePoint | Verwendung von Vertraulichkeitsbezeichnungen bei Microsoft Teams, Microsoft 365-Gruppen und Microsoft Office SharePoint Online-Websites |

| Verwenden von Vertraulichkeitsbezeichnungen zum Konfigurieren des Standardfreigabelinktyps für Websites und einzelne Dokumente in SharePoint und OneDrive | Verwenden von Vertraulichkeitsbezeichnungen zum Festlegen des Standardfreigabelinks für Websites und Dokumente in SharePoint und OneDrive |

| Wenden Sie eine Vertraulichkeitsbezeichnung auf ein Dokumentverständnismodell an, sodass identifizierte Dokumente in einer SharePoint-Bibliothek automatisch klassifiziert und geschützt werden. | Anwenden einer Vertraulichkeitsbezeichnung auf ein Modell in Microsoft Syntex |

| Verhindern oder Warnen von Benutzern vor dem Freigeben von Dateien oder E-Mails mit einer bestimmten Vertraulichkeitsbezeichnung | Verwenden von Vertraulichkeitsbezeichnungen als Bedingungen in DLP-Richtlinien |

| Wenden Sie eine Vertraulichkeitsbezeichnung auf eine Datei an, wenn ich eine Warnung erhalte, dass Inhalte mit personenbezogenen Daten geteilt werden und geschützt werden müssen | Untersuchen und beheben Sie Warnungen im Privacy Risk Management |

| Anwenden einer Aufbewahrungsbezeichnung zum Aufbewahren oder Löschen von Dateien oder E-Mails mit einer bestimmten Vertraulichkeitsbezeichnung | Aufbewahrungsbezeichnungen automatisch anwenden, um Inhalte beizubehalten oder zu löschen |

| Dateien, die in lokalen Datenspeichern gespeichert sind, ermitteln, mit Bezeichnungen versehen und schützen | Bereitstellen der Information Protection-Überprüfung zum automatischen Klassifizieren und Schützen von Dateien |

| Dateien, die in Datenspeichern in der Cloud gespeichert sind, ermitteln, mit Bezeichnungen versehen und schützen | Ermitteln, Klassifizieren, Bezeichnen und Schützen regulierter und sensibler Daten, die in der Cloud gespeichert werde |

| SQL-Datenbankspalten mithilfe derselben Vertraulichkeitsbezeichnungen wie für Dateien und E-Mails bezeichnen, sodass die Organisation über eine einheitliche Bezeichnungslösung verfügt, die diese strukturierten Daten beim Export weiterhin schützen kann |

Datenermittlung und Klassifizierung für Azure SQL-Datenbank, Azure SQL Managed Instance und Azure Synapse Analytics SQL-Datenermittlung und -klassifizierung für lokale SQL Server |

| Anwenden und Anzeigen von Bezeichnungen in Power BI und Schutz der Daten beim Speichern außerhalb des Diensts | Vertraulichkeitsbezeichnungen in Power BI |

| Bezeichnen von Elementen in Microsoft Fabric, um den Zugriff einzuschränken und Benutzern schreibgeschützte oder Vollzugriffsberechtigungen zu gewähren | Erstellen und Verwalten von Schutzrichtlinien für Fabric |

| Überwachen und Verstehen, wie Vertraulichkeitsbezeichnungen in meiner Organisation verwendet werden | Verwenden der Microsoft-Datenklassifizierung Dashboard |

| Überwachen der Vertraulichkeitsbezeichnung in meinem organization | Überwachungsprotokollaktivitäten – Vertraulichkeitsbezeichnungsaktivitäten |

| Identifizieren von Inhalten für eDiscovery-Fälle basierend auf angewendeten Vertraulichkeitsbezeichnungen, z. B. Vertraulich und streng vertraulich | Verwenden des Bedingungs-Generators zum Erstellen von Suchabfragen in eDiscovery |

| Erweitern von Vertraulichkeitsbezeichnungen auf Drittanbieter-Apps und -Dienste. | Microsoft Information Protection-SDK |

| Erweitern von Vertraulichkeitsbezeichnungen über Inhalte in meinen Microsoft Purview Data Map-Assets, z. B. Azure Blob Storage, Azure Files, Azure Data Lake Storage und Datenquellen mit mehreren Clouds | Beschriftungen in Microsoft Purview Data Map |

Dokumentation für Endbenutzer zu Vertraulichkeitsbezeichnungen

Die effektivste Dokumentation für Endbenutzer sind maßgeschneiderte Anleitungen und Anweisungen, die Sie für die von Ihnen ausgewählten Bezeichnungsnamen und -konfigurationen bereitstellen. Sie können die Einstellung für die Bezeichnungsrichtlinie Benutzern einen Link zu einer benutzerdefinierten Hilfeseite verwenden, um einen internen Link für diese Dokumentation anzugeben.

In Office-Apps können Benutzer dann ganz einfach über die Schaltfläche Vertraulichkeit , Menüoption Weitere Informationen , auf Ihre angepasste Hilfe zugreifen.

Über den Microsoft Purview Information Protection Datei-Lablers in Windows Explorer können Benutzer im Dialogfeld Dateibezeichnung auf die gleiche angepasste Hilfe über Hilfe und Feedback>Weitere Informationen zugreifen.

Informationen zur Bereitstellung Ihrer angepassten Dokumentation finden Sie auf der folgenden Seite und den folgenden Downloads, die Sie zur Schulung Ihrer Benutzer verwenden können: Endbenutzerschulungen für Vertraulichkeitsbezeichnungen.

Für grundlegende Anweisungen können Sie auch die folgenden Ressourcen verwenden:

Verwenden von Vertraulichkeitsbezeichnungen auf Ihre Dateien und E-Mails in Office

Wenden Sie Vertraulichkeitsbezeichnungen auf Ihre Outlook-Besprechungen an.

Bezeichnen und Schützen von Dateien in Explorer unter Windows

Wenn Ihre Vertraulichkeitsbezeichnungen Verschlüsselung für PDF-Dokumente anwenden, können Sie diese Dokumente mit Microsoft Edge unter Windows oder Mac öffnen. Weitere Informationen finden Sie unter Anzeigen geschützter PDF-Dateien mit Microsoft Edge unter Windows oder Mac.