Azure Key Vault zum Verpacken in Power Apps erstellen

Um Ihr mobiles App-Paket in Android oder iOS im Verlauf von Schritt 2 des Wrap-Assistenten automatisch zu signieren, muss Azure Key Vault konfiguriert worden sein. Azure Key Vault ist ein cloudbasierter Dienst, der eine sichere Speicherlösung für Geheimnisse bietet, zu denen Zertifikate, Kennwörter, Schlüssel und andere vertrauliche Informationen gehören können. Weitere Informationen zu Azure Key Vault finden Sie unter Einführung in Azure Key Vault.

In diesem Artikel erfahren Sie, wie Sie einen vorhandenen Azure Key Vault verwenden oder ein neues Azure-Portal erstellen.

Anforderungen

- Microsoft Entra Abonnement für Key Vault erstellen.

- Administratorzugriff für Ihren Mandanten.

- Sie benötigen ein Apple-Konto, das im Apple Developer Program oder Apple Enterprise Developer Program angemeldet ist.

- Erstellen Sie ein Vertriebszertifikat oder Ad-hoc-Bereitstellungsprofil oder Unternehmensbereitstellungsprofil.

Erstellen Sie Azure Key Vault und konfigurieren Sie die KeyVault-URI

Um einen neuen Azure-Dienstprinzipal für die 1P Microsoft Entra Anwendung 4e1f8dc5-5a42-45ce-a096-700fa485ba20 (WrapKeyVaultAccessApp) zu erstellen, melden Sie sich als Administrator bei Ihrem Mandanten an. Führen Sie dann das folgende Skript in PowerShell aus:

Connect-AzureAD -TenantId <your tenant ID>

New-AzureADServicePrincipal -AppId 4e1f8dc5-5a42-45ce-a096-700fa485ba20 -DisplayName "Wrap KeyVault Access App"Befolgen Sie diese Schritte, um sicherzustellen, dass der Dienstprinzipal, der Ihre App darstellt, z. B. Wrap Key Vault Access App, über die erforderlichen Zugriffsberechtigungen verfügt. Fügen Sie ihm eine Leser-Rollenzuweisung in der Zugriffssteuerung (IAM) Ihres Standardabonnements hinzu. Dies sollte auch in IAM des Abonnements und in Key Vault vorhanden sein.

Wählen Sie im linken Bereich die Registerkarte Zugriffssteuerung (IAM) und dann Hinzufügen > Rollenzuweisung hinzufügen aus.

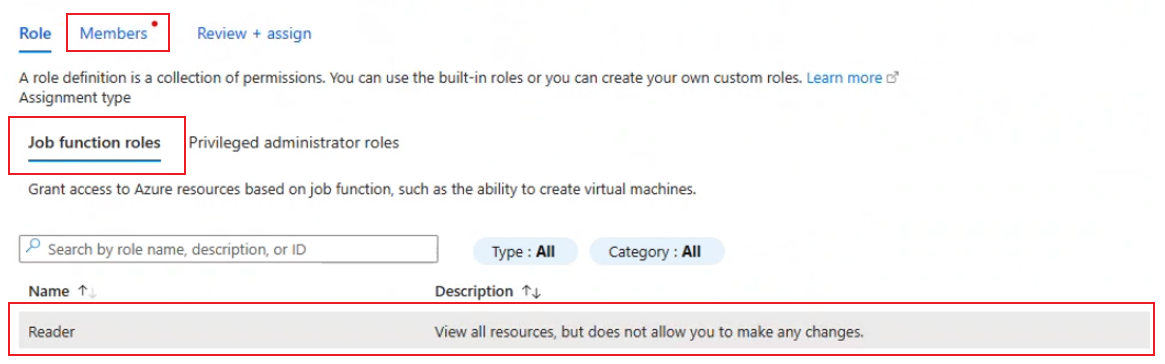

Wählen Sie die Registerkarte Mitglieder, und wählen Sie dann Stellenfunktionsrollen aus. Stellen Sie sicher, dass die Rolle Leser ausgewählt ist.

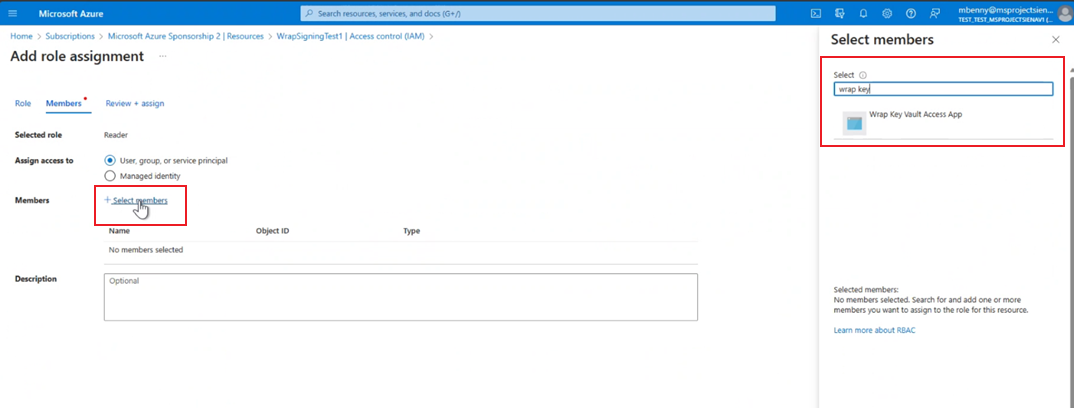

Auf der Registerkarte Mitglieder wählen Sie Mitglieder auswählen aus und geben im Textfeld im rechten Bereich Wrap Key Vault Access App ein und suchen danach.

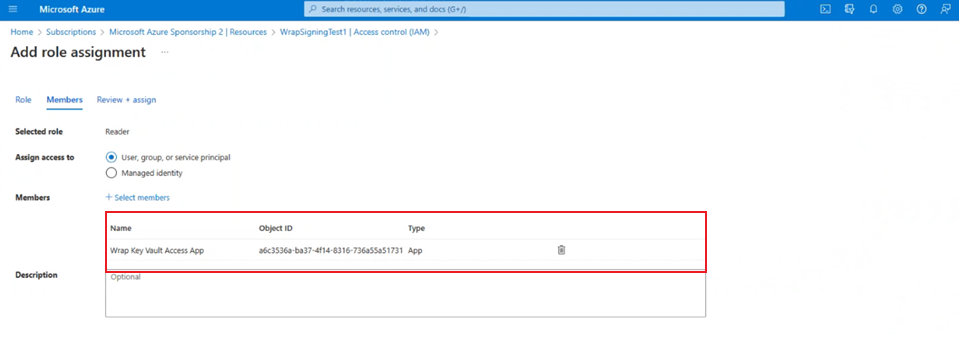

Wählen Sie Wrap Key Vault Access App und dann Überprüfen + zuweisen aus, um die Leser-Rolle zuzuweisen.

Erstellen Sie einen vorhandenen Key Vault oder greifen Sie darauf zu. Stellen Sie sicher, dass sich dieser Key Vault im Standardabonnement für Ihren Mandanten befindet. Weitere Informationen: Einen Schlüsseltresor mit dem Azure-Portal erstellen.

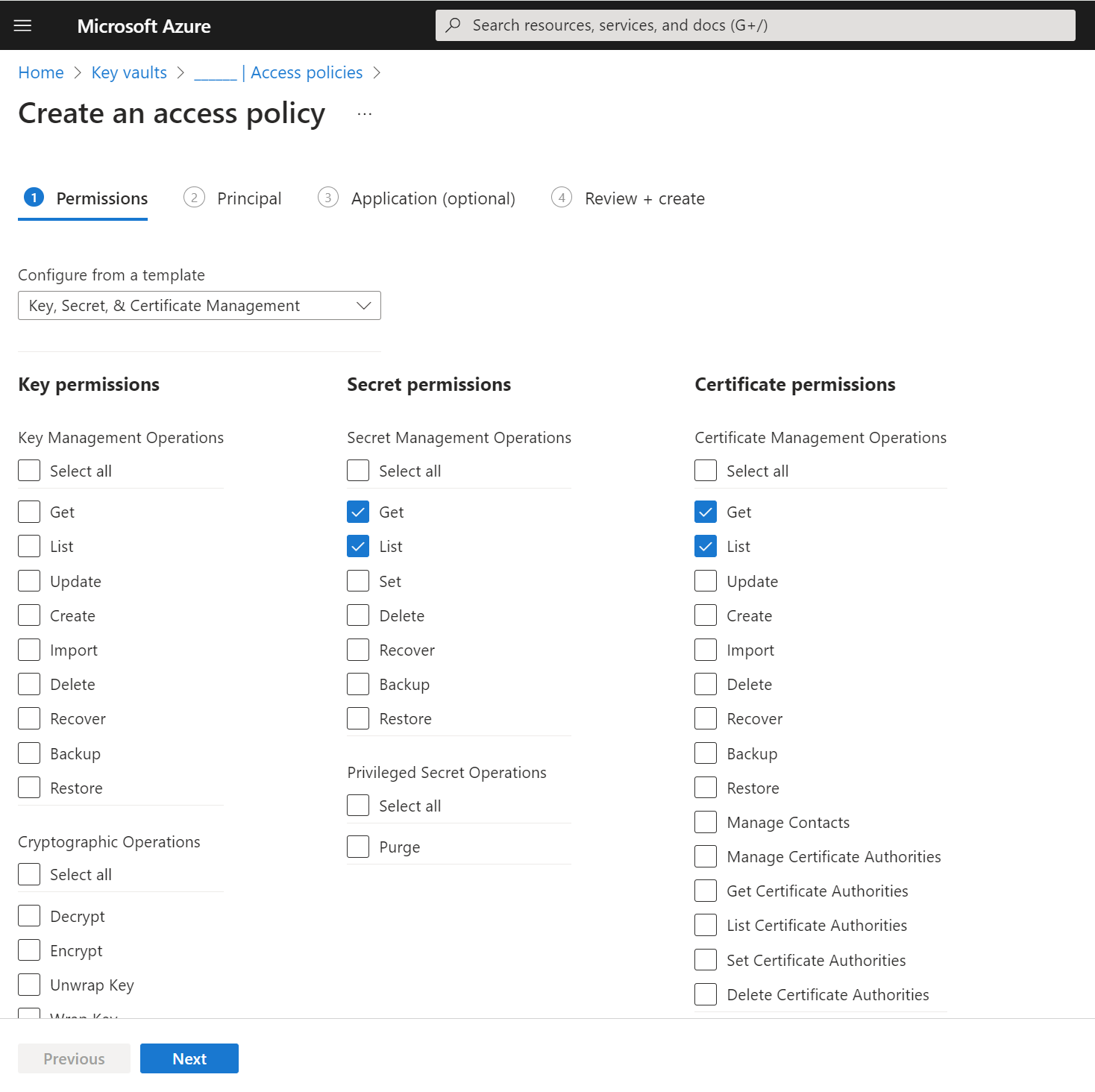

Fügen Sie Zugriffsrichtlinien für den Key Vault hinzu. Stellen Sie sicher, dass für Geheime Berechtigungen und Zertifikatsberechtigungen die Berechtigungen Abrufen und Liste ausgewählt sind.

Wählen Sie je nach Gerät eine der folgenden Optionen aus:

Android

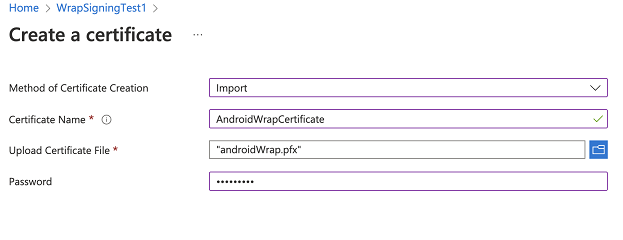

Generieren Sie die PFX-Datei und laden Sie sie dann in den Zertifikatsbereich von Key Vault hoch. Weitere Informationen: Schlüssel generieren

Hinweis

Stellen Sie sicher, dass der Zertifikatsname im Tag-Schritt enthalten ist und dass das Kennwort mit dem Kennwort übereinstimmt, das für den „store pass“-Parameter eingegeben wurde, der beim Erstellen der PFX-Datei in Schritt 2 verwendet wurde.

iOS

- Wählen Sie die .cer-Datei in der App „Keychain Access“ (Schlüsselbundzugriff) aus, um sie zu installieren. Weitere Informationen finden Sie unter Verteilungszertifikat erstellen.

- Klicken Sie mit der rechten Maustaste auf Ihre Zertifikatsdatei, um die Datei als .p12-Datei zu exportieren, wählen Sie Exportieren und wählen Sie dann das Dateiformat .p12 aus.

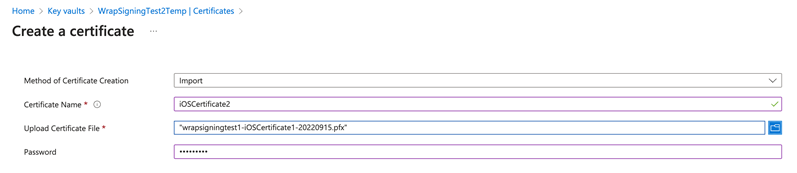

- Die iOS-Zertifikatserweiterung (.p12) sollte in .pfx umbenannt werden, da es das von Key Vault akzeptierte Format ist

Hinweis

Beim Hochladen in Key Vault müssen Sie das Kennwort angeben, das Sie im vorherigen Schritt für die .p12-Datei festgelegt haben.

Erstellen Sie das Bereitstellungsprofil und führen Sie diesen Befehl aus, um es in Base64 zu kodieren:

- Mac:

base64 -i example.mobileprovision - Windows:

certutil -encode data.txt tmp.b64

- Mac:

Laden Sie die aus dem vorherigen Schritt erhaltene

base64-Zeichenfolge in das Key Vault-Geheimnis hoch. Laden Sie als Nächstes die .pfx-Datei in das Key Vault-Zertifikat hoch.

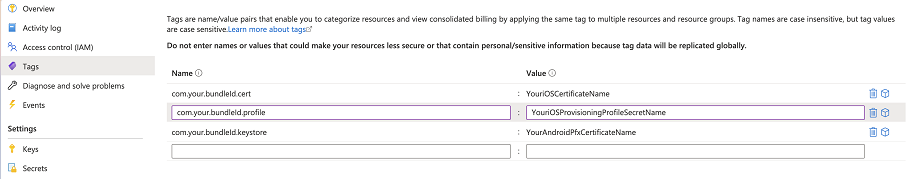

Sobald iOS- oder Android-Zertifikate erstellt und hochgeladen werden, fügen Sie drei Tags mit dem Namen als Paket-ID und dem Wert hinzu, der dem Namen der hochgeladenen Zertifikate entspricht.

Problembehandlung

Informationen zur Fehlerbehebung finden Sie unter Probleme mit der Wrap-Funktion in Power Apps beheben.