Schutz von SQL Server mit Azure Arc-Unterstützung mit Microsoft Defender für Cloud

Gilt für: SQL Server

Sie können Ihre Instanz von SQL Server mit Azure Arc-Unterstützung mit Microsoft Defender für Cloud konfigurieren, indem Sie die folgenden Schritte ausführen.

Voraussetzungen

Ihre Windows-basierte SQL Server-Instanz ist mit Azure verknüpft. Befolgen Sie die Anweisungen unter Herstellen einer Verbindung zwischen Ihrer SQL Server-Instanz und Azure Arc.

Hinweis

Microsoft Defender für Cloud wird nur für SQL Server-Instanzen auf Windows-Computern unterstützt. Dies ist für SQL Server für Linux-Computer nicht möglich.

Ihrem Benutzerkonto wurde eine der Azure Security Center-Rollen (Rollenbasierte Zugriffssteuerung (Role-Based Access Control, RBAC)) zugewiesen.

Erstellen eines Log Analytics-Arbeitsbereichs

Suchen Sie nach dem Ressourcentyp Log Analytics-Arbeitsbereich, und fügen Sie einen neuen über den Erstellungsbereich hinzu.

Hinweis

Sie können einen Log Analytics-Arbeitsbereich in einer beliebigen Region verwenden. Wenn Sie also bereits einen besitzen, können Sie diesen verwenden. Es wird jedoch empfohlen, ihn in derselben Region zu erstellen, in dem Ihre SQL Server-Ressource mit Azure Arc-Unterstützung erstellt wird.

Wechseln Sie zu Agents-Verwaltung > von Log Analytics-Agentanweisungen und kopieren Sie die Arbeitsbereich-ID und den Primärschlüssel für die spätere Verwendung.

Installieren von Log Analytics-Agent

Der nächste Schritt ist nur erforderlich, wenn Sie den MMA noch nicht auf dem Remotecomputer konfiguriert haben.

Wechseln Sie zu Azure Arc > Server, und öffnen Sie die Azure Arc-fähige Serverressource für den Computer, auf dem die SQL Server Instanz installiert ist.

Öffnen Sie den Bereich „Erweiterungen“ und klicken Sie auf „+Hinzufügen“.

Wählen Sie Log Analytics-Agent – Azure Arc aus, und klicken Sie auf Weiter.

Legen Sie den Arbeitsbereich-ID- und Arbeitsbereichsschlüssel unter Verwendung der Werte fest, die Sie im vorherigen Schritt gespeichert haben.

Wählen Sie nach erfolgreicher Überprüfung Erstellen aus, um den Agent zu installieren. Nach Abschluss der Bereitstellung wird der Status in Erfolgreich aktualisiert.

Weitere Informationen finden Sie unter Verwalten von Erweiterungen mit Azure Arc.

Aktivieren von Microsoft Defender für Cloud

Wechseln Sie zu Azure Arc > SQL Server, und öffnen Sie die Azure Arc-fähige SQL-Serverressource für die Instanz, die Sie schützen möchten.

Klicken Sie auf die Kachel Microsoft Defender for Cloud. Wenn unter „Aktivierungsstatus“ Auf Abonnementebene deaktiviert angezeigt wird, führen Sie die in Aktivieren von Microsoft Defender für SQL Server-Instanzen auf Computern dokumentierten Schritte aus.

Hinweis

Der erste Scan zum Generieren der Sicherheitsrisikobewertung erfolgt innerhalb von 24 Stunden nach der Aktivierung von Microsoft Defender für Cloud. Anschließend werden wöchentlich an jedem Sonntag automatische Scans durchgeführt.

Erkunden

Untersuchen Sie Sicherheitsanomalien und Bedrohungen in Azure Security Center.

Öffnen Sie Ihre SQL Server – Azure Arc-Ressource, und wählen Sie Microsoft Defender for Cloud im Abschnitt Einstellungen im Menü links aus. um die Empfehlungen und Warnungen für diese SQL Server-Instanz anzuzeigen.

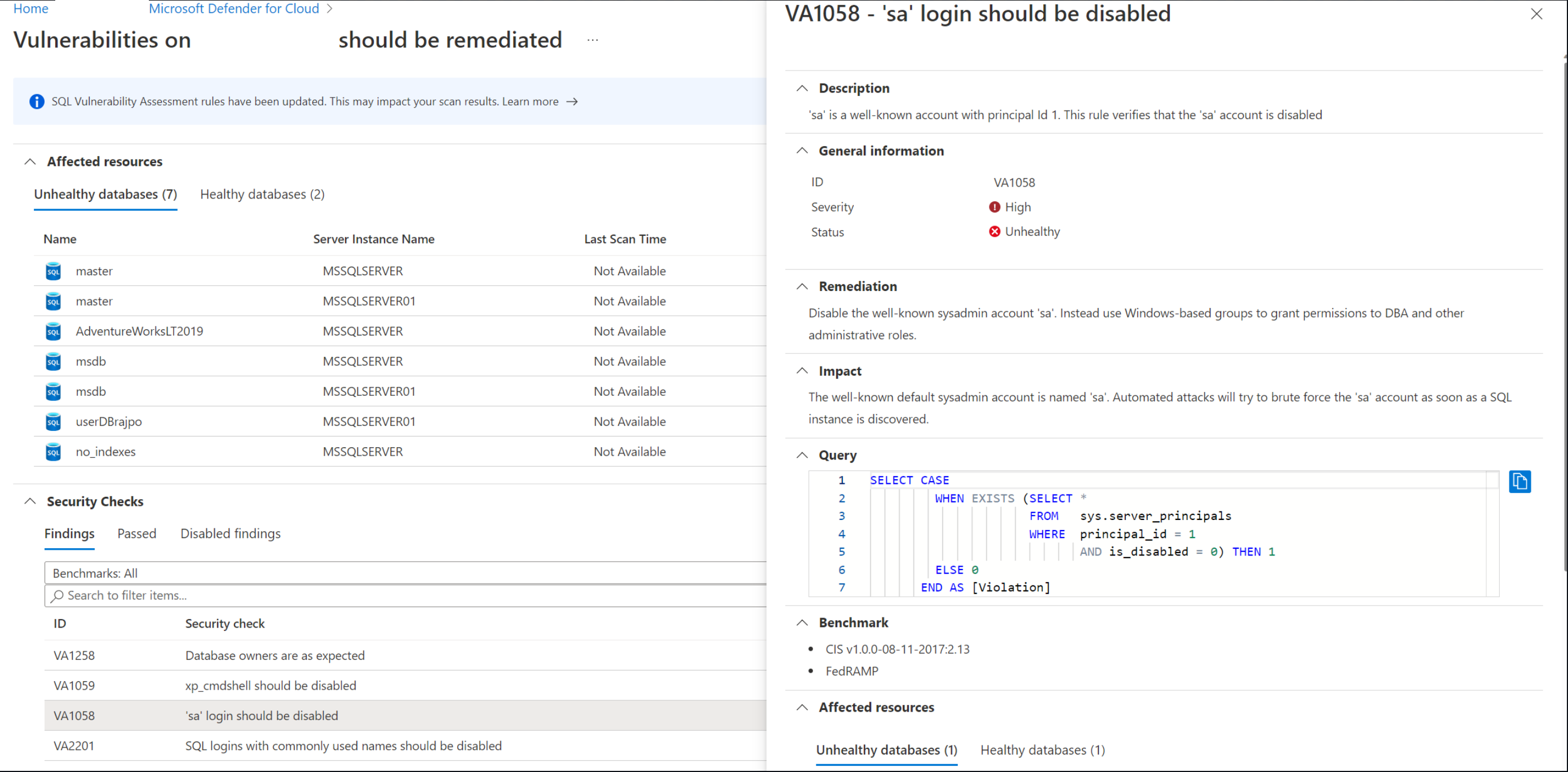

Wählen Sie eine beliebige Empfehlung aus, um die Details zum Sicherheitsrisiko anzuzeigen.

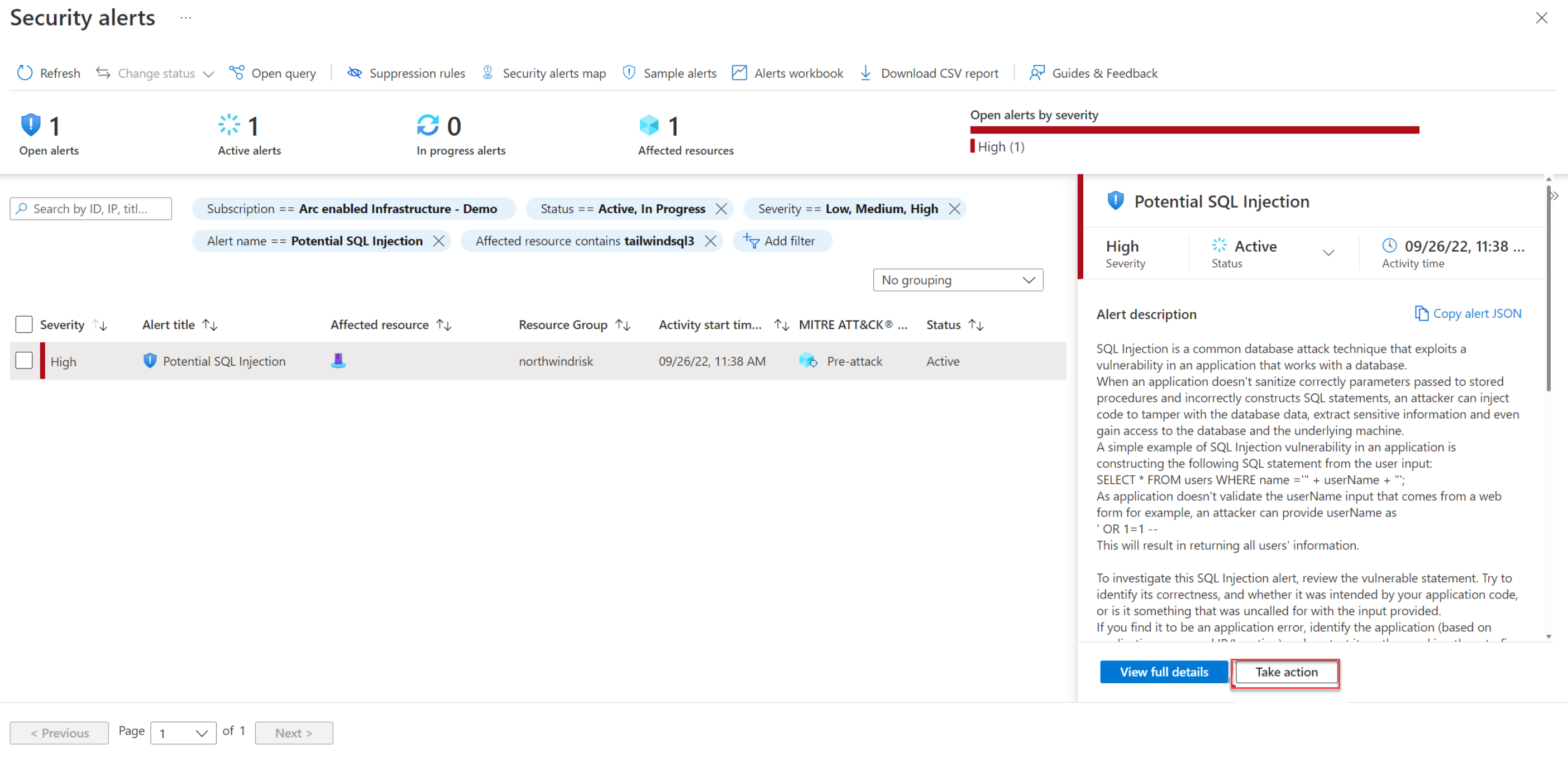

Wählen Sie eine beliebige Sicherheitswarnung aus, um ausführliche Informationen anzuzeigen und den Angriff zu untersuchen. Das folgende Diagramm zeigt ein Beispiel für die Warnung „Potenzielle Einschleusung von SQL-Befehlen“.

Wählen Sie Aktion ausführen aus, um die Ursache der Warnung zu beseitigen.

Nächste Schritte

- Automatisches Herstellen einer Verbindung zwischen Ihrer SQL Server-Instanz und Azure Arc

- Sie können Sicherheitswarnungen und Angriffe mit Azure Sentinel weiter untersuchen. Weitere Informationen finden Sie unter Ausführen des Onboardings für Azure Sentinel.