Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Von Bedeutung

Ab dem 1. Mai 2025 steht Azure AD B2C nicht mehr für neue Kunden zur Verfügung. Weitere Informationen finden Sie in unseren HÄUFIG gestellten Fragen.

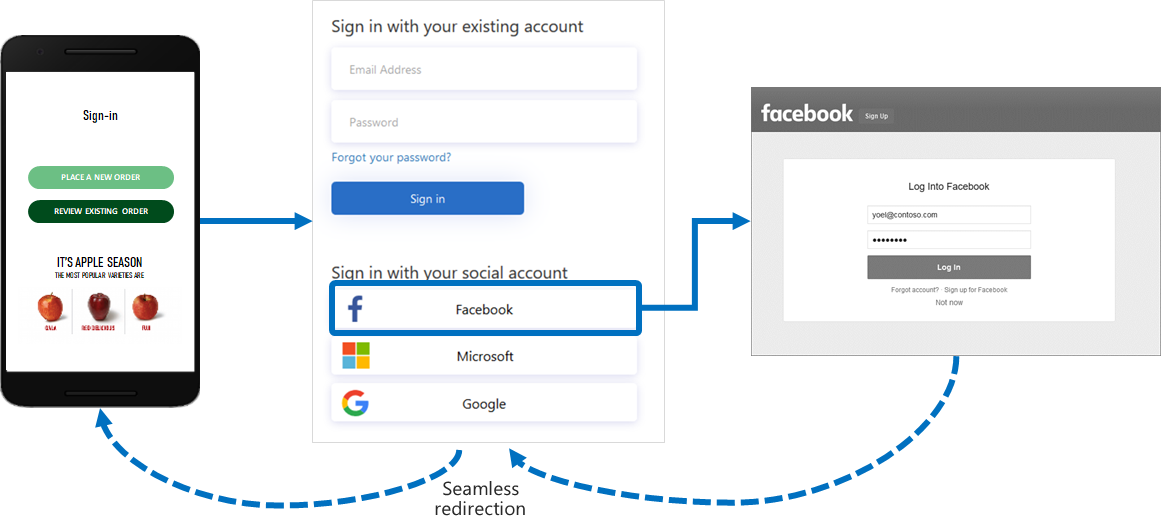

Sie können Azure AD B2C so konfigurieren, dass sich Benutzer mit Anmeldeinformationen von externen Identitätsanbietern für soziale Netzwerke oder Unternehmensidentitätsanbieter (IdP) bei Ihrer Anwendung anmelden können. Azure AD B2C unterstützt externe Identitätsanbieter wie Facebook, Microsoft-Konto, Google, X und alle Identitätsanbieter, die OAuth 1.0, OAuth 2.0, OpenID Connect und SAML-Protokolle unterstützen.

Mit dem Partnerverbund für externe Identitätsanbieter können Sie Ihren Verbrauchern die Möglichkeit bieten, sich mit ihren vorhandenen Sozialen- oder Unternehmenskonten anzumelden, ohne ein neues Konto nur für Ihre Anwendung erstellen zu müssen.

Auf der Anmelde- oder Anmeldeseite stellt Azure AD B2C eine Liste der externen Identitätsanbieter vor, die der Benutzer für die Anmeldung auswählen kann. Sobald ein Benutzer einen externen Identitätsanbieter auswählt, wird er zur Website des ausgewählten Anbieters umgeleitet, um seine Anmeldung abzuschließen. Nachdem sie sich erfolgreich angemeldet haben, werden sie zur Authentifizierung mit Ihrer Anwendung an Azure AD B2C zurückgegeben.

Sie können Ihren Benutzerflüssen mithilfe des Azure-Portals Identitätsanbieter hinzufügen, die von Azure Active Directory B2C (Azure AD B2C) unterstützt werden. Sie können Identitätsanbieter auch zu benutzerdefinierten Richtlinien hinzufügen.

Auswählen eines Identitätsanbieters

Normalerweise verwenden Sie nur einen Identitätsanbieter in Ihren Anwendungen, aber Sie haben die Möglichkeit, weitere hinzuzufügen. In den folgenden Anleitungen erfahren Sie, wie Sie die Identitätsanbieteranwendung erstellen, ihrem Mandanten den Identitätsanbieter hinzufügen und den Identitätsanbieter zu Ihrem Benutzerablauf oder ihrer benutzerdefinierten Richtlinie hinzufügen.

- AD FS

- Amazonas

- Apfel

- Microsoft Entra ID (einzelner Mandant)

- Microsoft Entra ID (mehrere Mandanten)

- Azure AD B2C

- eBay (Englisch)

- Generischer Identitätsanbieter

- GitHub (Englisch)

- ID.me

- Googeln

- LinkedIn (Englisch)

- Microsoft-Konto

- Mobile ID

- PingOne (Ping Identity)

- Salesforce

- Salesforce (SAML-Protokoll)

- SwissID

- X