Erstellen einer Zugriffsüberprüfung für Gruppen und Anwendungen in Microsoft Entra ID

Der Zugriff auf Gruppen und Anwendungen für Mitarbeiter und Gäste ändert sich im Laufe der Zeit. Zur Senkung der Risiken im Zusammenhang mit veralteten Zugriffszuweisungen können Administratoren Microsoft Entra ID zum Erstellen von Zugriffsüberprüfungen für Gruppenmitglieder oder Anwendungszugriff verwenden.

Microsoft 365- und Sicherheitsgruppenbesitzer können auch Microsoft Entra ID verwenden, um Zugriffsüberprüfungen für Gruppenmitglieder zu erstellen, solange ein Benutzer mit mindestens der Rolle „Identity Governance-Administrator“ die Einstellung über den Bereich Zugriffsüberprüfungseinstellungen zulässt. Weitere Informationen zu diesen Szenarien finden Sie unter Verwaltung von Benutzer- und Gastbenutzerzugängen mit Zugriffsüberprüfungen.

Sehen Sie sich ein kurzes Video zur Aktivierung von Zugriffsüberprüfungen an.

In diesem Artikel wird die Erstellung einer oder mehrerer Zugriffsüberprüfungen für Gruppenmitglieder oder Anwendungszugriff beschrieben.

- Wie Sie die Zuweisung von Zugriffspaketen überprüfen können, erfahren Sie unter Konfigurieren einer Zugriffsüberprüfung in der Berechtigungsverwaltung.

- Weitere Informationen zum Überprüfen von Azure-Ressourcen oder Microsoft Entra-Rollen finden Sie unter Erstellen einer Zugriffsüberprüfung für Azure-Ressource und Microsoft Entra-Rollen in Privileged Identity Management.

- Rezensionen von PIM für Gruppen finden Sie unter Erstellen einer Zugriffsüberprüfung von PIM für Gruppen.

Voraussetzungen

- Microsoft Entra ID P2- oder Microsoft Entra ID Governance-Lizenzen.

- Zum Erstellen einer Überprüfung auf inaktive Benutzer bzw. Benutzerinnen oder mit Empfehlungen für die Benutzer-zu-Gruppe-Zugehörigkeit ist eine Microsoft Entra ID-Governance-Lizenz erforderlich.

- Die Rolle „Globaler Administrator“ oder „Identity Governance-Administrator“ zum Erstellen von Überprüfungen für Gruppen und Anwendungen.

- Benutzer müssen mindestens Administratoren für privilegierte Rollen sein, um Überprüfungen von Gruppen zu erstellen, denen Rollen zugewiesen werden können. Weitere Informationen finden Sie unter Verwenden von Microsoft Entra-Gruppen zum Verwalten von Rollenzuweisungen.

- Besitzer von Microsoft 365-Gruppen und Sicherheitsgruppen.

Weitere Informationen finden Sie unter Lizenzanforderungen.

Hinweis

Im Anschluss an den geringsten Berechtigungszugriff empfehlen wir die Verwendung der Rolle Identity Governance-Administrator.

Wenn Sie den Zugriff auf eine Anwendung überprüfen, lesen Sie vor dem Erstellen der Überprüfung den Artikel zum Vorbereiten einer Zugriffsüberprüfung der Benutzerzugriffe auf eine Anwendung, um sicherzustellen, dass die Anwendung in Microsoft Entra ID in Ihrem Mandanten integriert ist.

Hinweis

Mit Zugriffsüberprüfungen wird eine Momentaufnahme des Zugriffs am Anfang jeder Überprüfungsinstanz erfasst. Alle Änderungen, die während des Überprüfungsprozesses vorgenommen wurden, werden im nachfolgenden Überprüfungszyklus wiedergegeben. Im Wesentlichen werden mit Beginn jeder neuen Serie relevante Daten zu den Benutzern, den überprüften Ressourcen und den jeweiligen Prüfern abgerufen.

Hinweis

Bei einer Gruppenüberprüfung werden geschachtelte Gruppen automatisch vereinfacht, sodass Benutzer aus geschachtelten Gruppen als einzelne Benutzer angezeigt werden. Wenn ein Benutzer aufgrund seiner Mitgliedschaft in einer geschachtelten Gruppe zur Entfernung markiert wird, wird er nicht automatisch aus der geschachtelten Gruppe entfernt, sondern nur aus der direkten Gruppenmitgliedschaft.

Erstellen einer einstufigen Zugriffsüberprüfung

`Scope`

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Identity Governance-Administrator an.

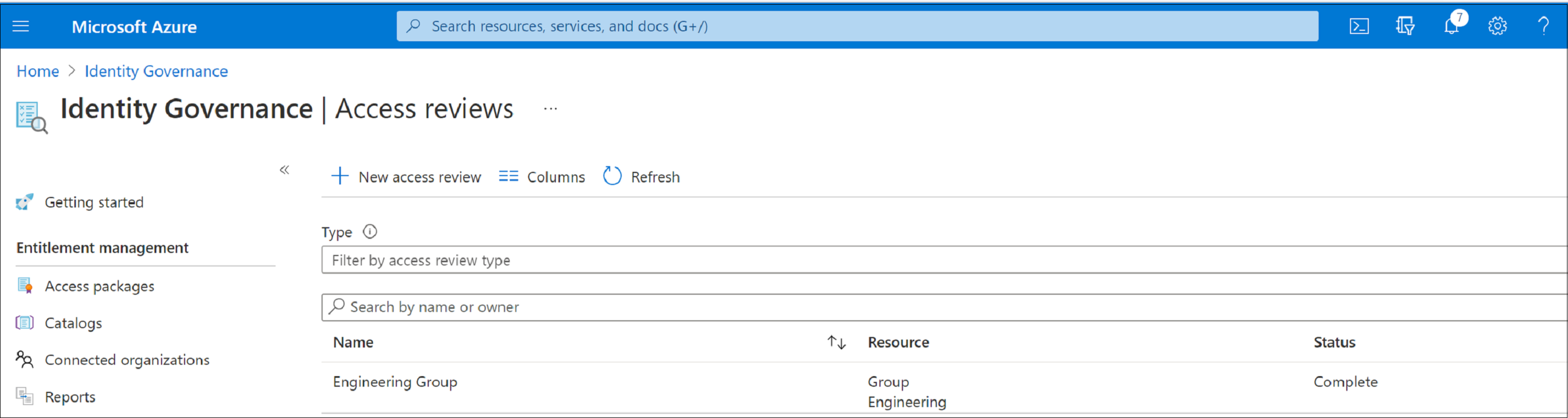

Navigieren Sie zu Identitätsgovernance>Zugriffsüberprüfungen.

Wählen Sie Neue Zugriffsüberprüfung aus, um eine neue Zugriffsüberprüfung zu erstellen.

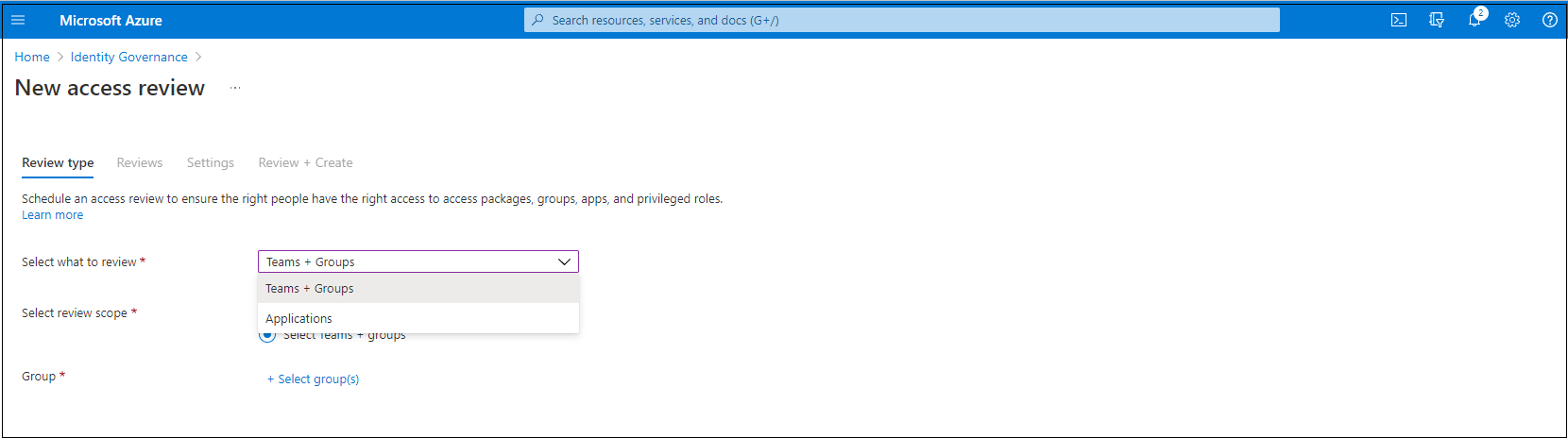

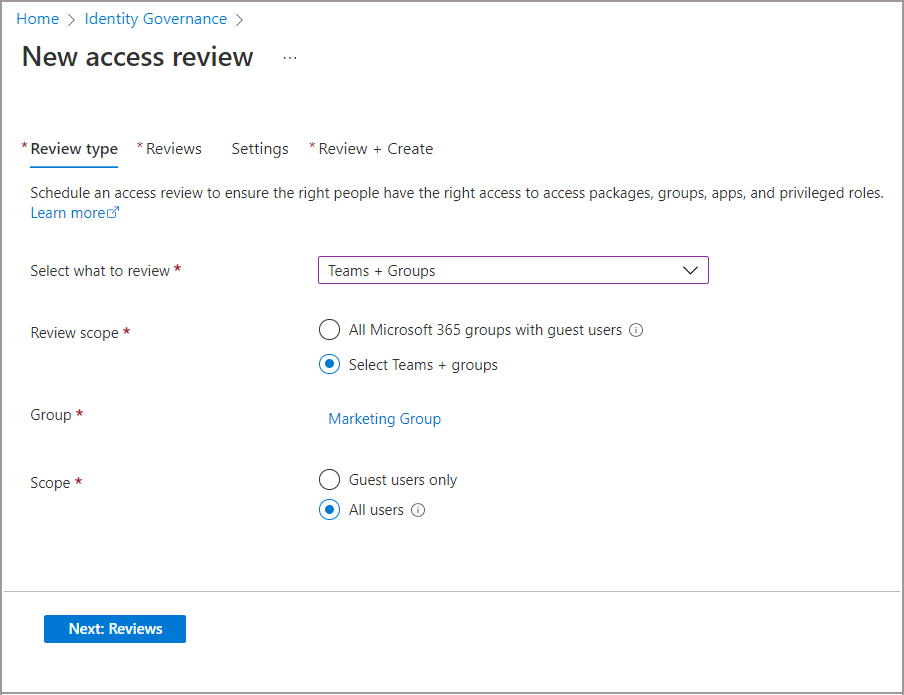

Wählen Sie im Feld Auswählen, was überprüft werden soll aus, welche Ressource Sie überprüfen möchten.

Wenn Sie Teams und Gruppen ausgewählt haben, stehen Ihnen zwei Optionen zur Auswahl:

Alle Microsoft 365-Gruppen mit Gastbenutzern: Wählen Sie diese Option aus, wenn Sie wiederkehrende Überprüfungen für alle Gastbenutzer in all Ihren Microsoft Teams- und Microsoft 365-Gruppen in Ihrer Organisation erstellen möchten. Dynamische Gruppen und Gruppen, denen Rollen zugewiesen werden können, sind nicht enthalten. Sie können auch einzelne Gruppen ausschließen, indem Sie Auszuschließende Gruppen auswählen auswählen.

Teams und Gruppen auswählen: Wählen Sie diese Option aus, wenn Sie eine Gruppe von Teams oder Gruppen für die Überprüfung angeben möchten. Auf der rechten Seite wird eine Liste der Gruppen angezeigt, aus der Sie auswählen können.

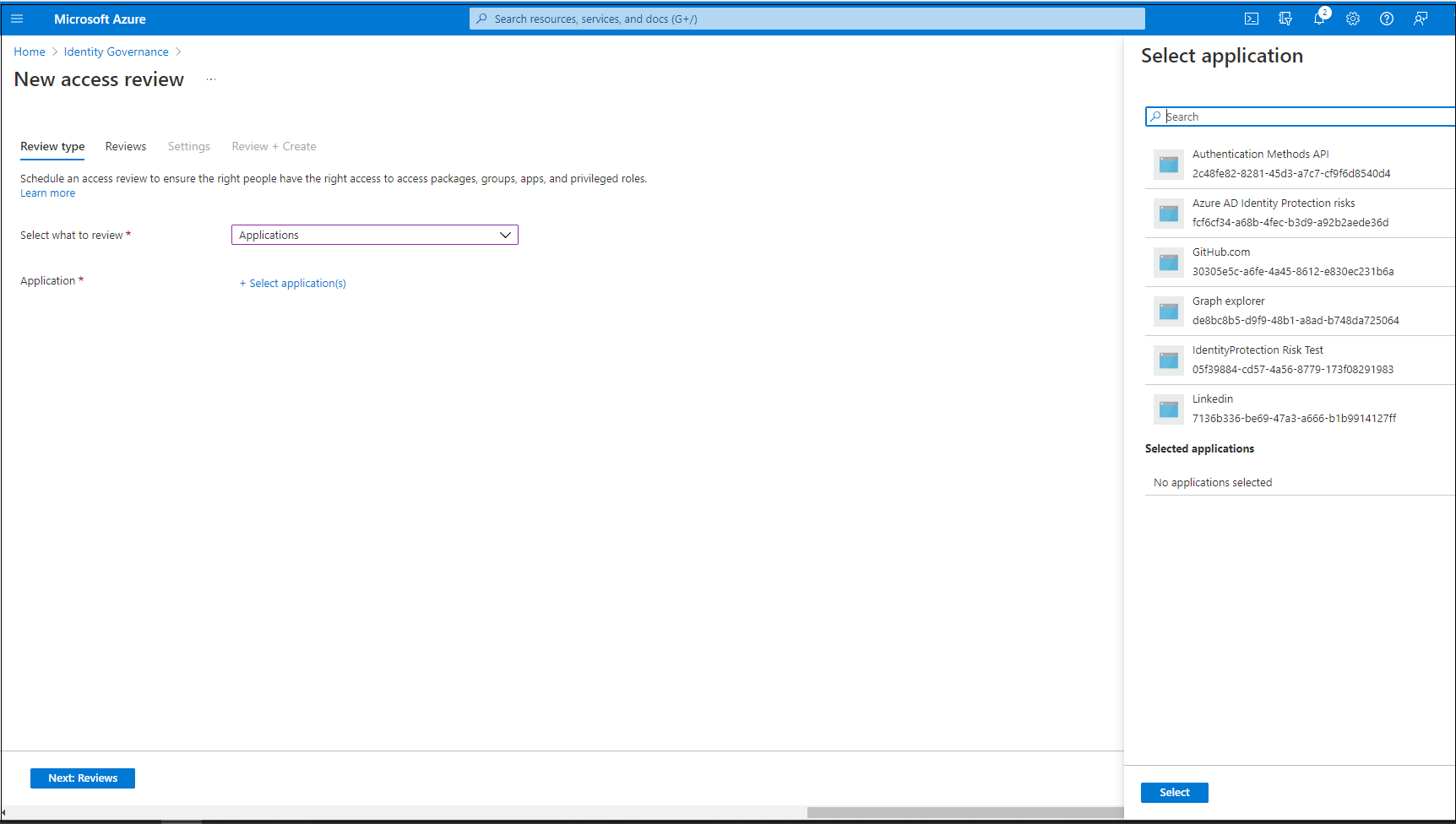

Wenn Sie Anwendungen ausgewählt haben, können Sie eine oder mehrere Anwendungen auswählen.

Hinweis

Wenn Sie mehrere Gruppen oder Anwendungen auswählen, werden mehrere Zugriffsüberprüfungen erstellt. Wenn Sie z. B. fünf zu überprüfende Gruppen auswählen, werden fünf separate Zugriffsüberprüfungen erstellt.

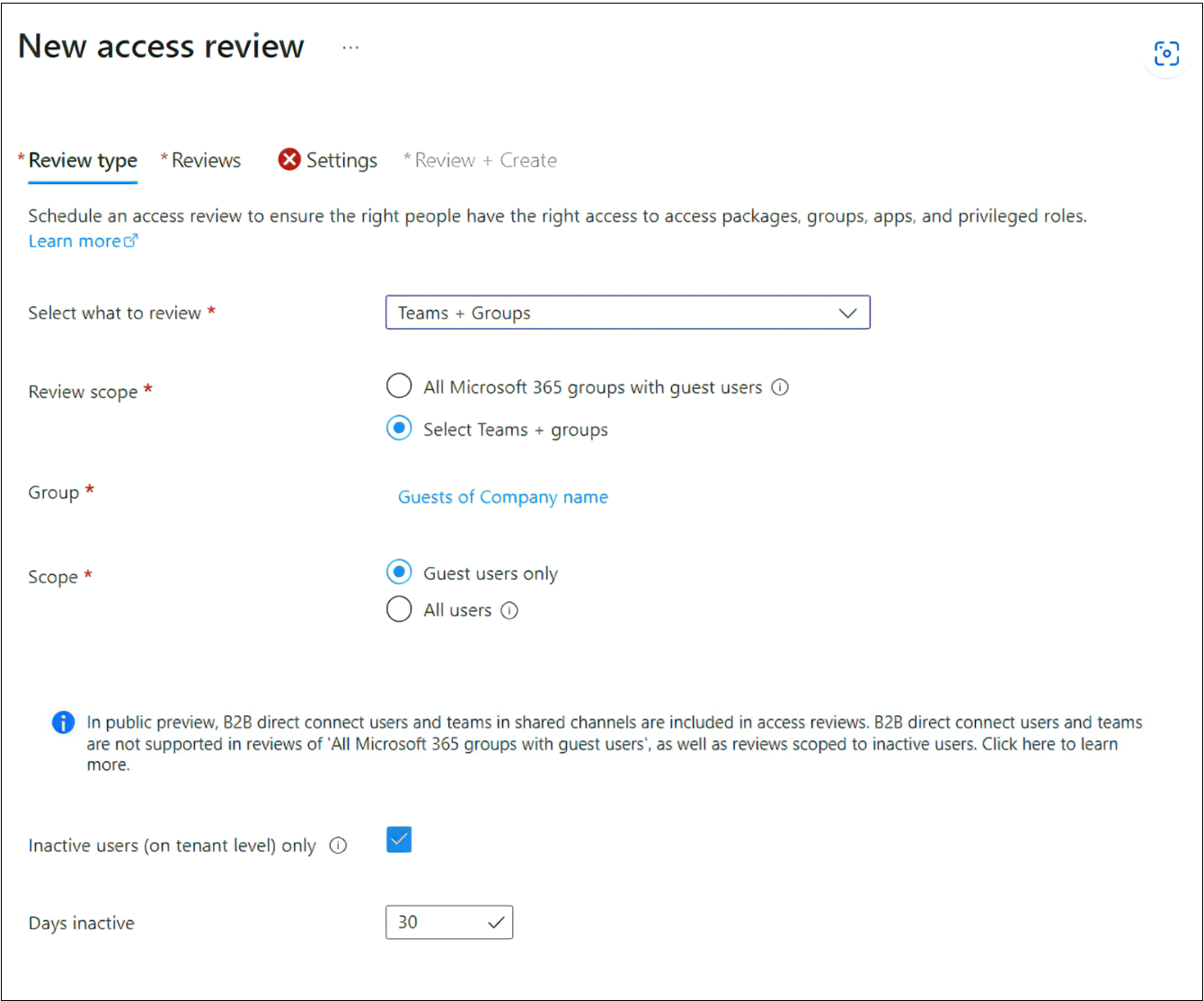

Jetzt können Sie einen Bereich für die Überprüfung auswählen. Folgende Optionen sind verfügbar:

- Nur Gastbenutzer: Diese Option beschränkt die Zugriffsüberprüfung ausschließlich auf die Microsoft Entra B2B-Gastbenutzer in Ihrem Verzeichnis.

- Jeder: Mit dieser Option wird die Zugriffsüberprüfung auf alle Benutzerobjekte angewendet, die der Ressource zugeordnet sind.

Hinweis

Wenn Sie Alle Microsoft 365-Gruppen mit Gastbenutzern ausgewählt haben, steht Ihnen als einzige Option für die Überprüfung Nur Gastbenutzer zur Verfügung.

Wenn Sie eine Überprüfung der Gruppenmitgliedschaft durchführen, können Sie auch Zugriffsüberprüfungen nur für inaktive Benutzer in der Gruppe erstellen. Aktivieren Sie im Abschnitt Benutzerbereich das Kontrollkästchen neben Inaktive Benutzer (auf Mandantenebene). Wenn Sie das Kontrollkästchen aktivieren, wird die Überprüfung auf inaktive Benutzer beschränkt. Hierbei handelt es sich um Benutzer, die sich weder per interaktiver Anmeldung noch per nicht interaktiver Anmeldung bei dem Mandanten angemeldet haben. Geben Sie dann in Tage inaktiv die Anzahl der Tage ohne Aktivität ein (max. 730 Tage = zwei Jahre). Benutzer in der Gruppe, die für die angegebene Anzahl von Tagen inaktiv waren, sind die einzigen Benutzer in der Überprüfung.

Hinweis

Zuletzt erstellte Benutzer sind von der Konfiguration der Inaktivitätszeit nicht betroffen. Bei der Zugriffsüberprüfung wird überprüft, ob ein Benutzer innerhalb des konfigurierten zeitlichen Rahmens erstellt wurde. Benutzer, die zumindest während dieser Zeit nicht vorhanden waren, werden nicht berücksichtigt. Wenn Sie die Inaktivitätszeit beispielsweise auf 90 Tage festgelegt haben und ein Gastbenutzer vor weniger als 90 Tagen erstellt oder eingeladen wurde, ist der Gastbenutzer nicht im Bereich der Zugriffsüberprüfung enthalten. Dadurch wird sichergestellt, dass sich ein Benutzer mindestens einmal anmelden kann, bevor er entfernt wird.

Wählen Sie Weiter: Überprüfungen aus.

Weiter: Überprüfungen

Sie können eine ein- oder mehrstufige Überprüfung erstellen. Die Anleitung für eine einstufige Überprüfung finden Sie in diesem Artikel. Zum Erstellen einer mehrstufigen Zugriffsüberprüfung müssen Sie die Schritte unter Erstellen einer mehrstufigen Zugriffsüberprüfung ausführen.

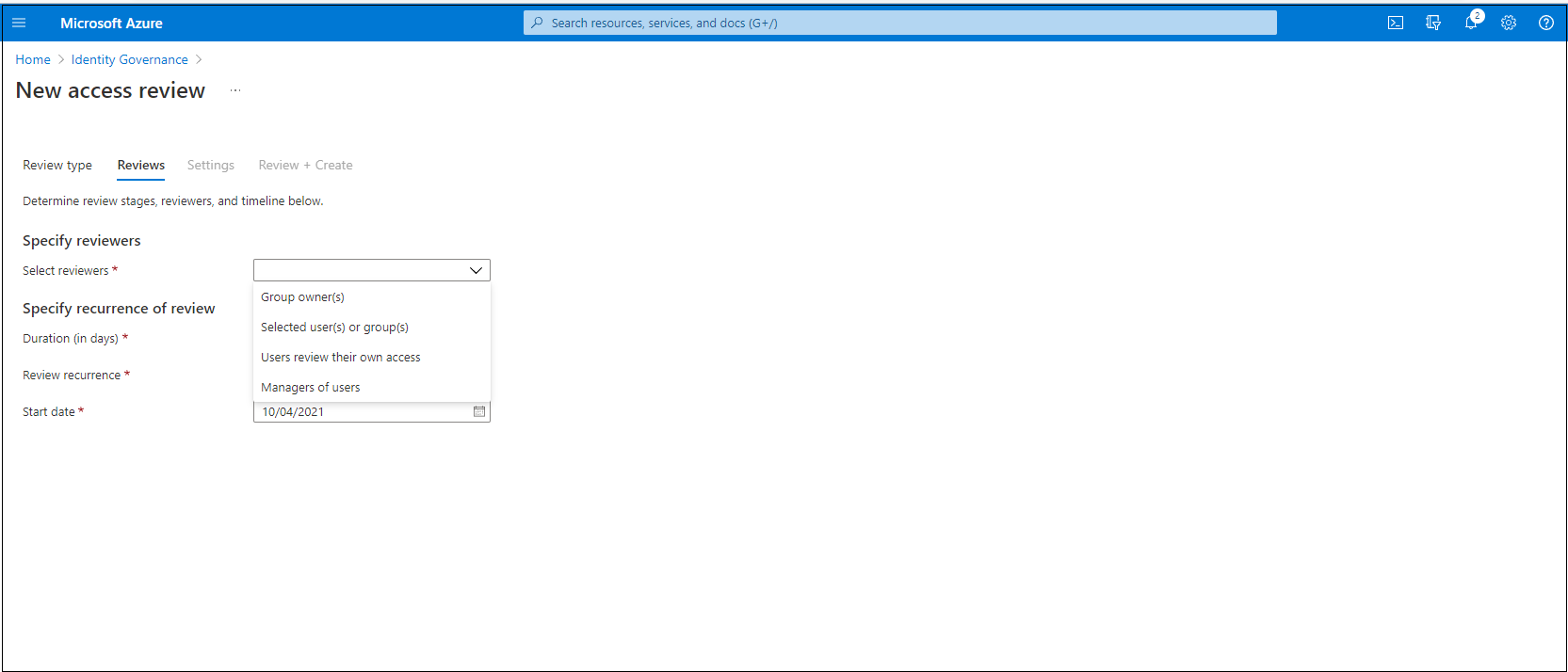

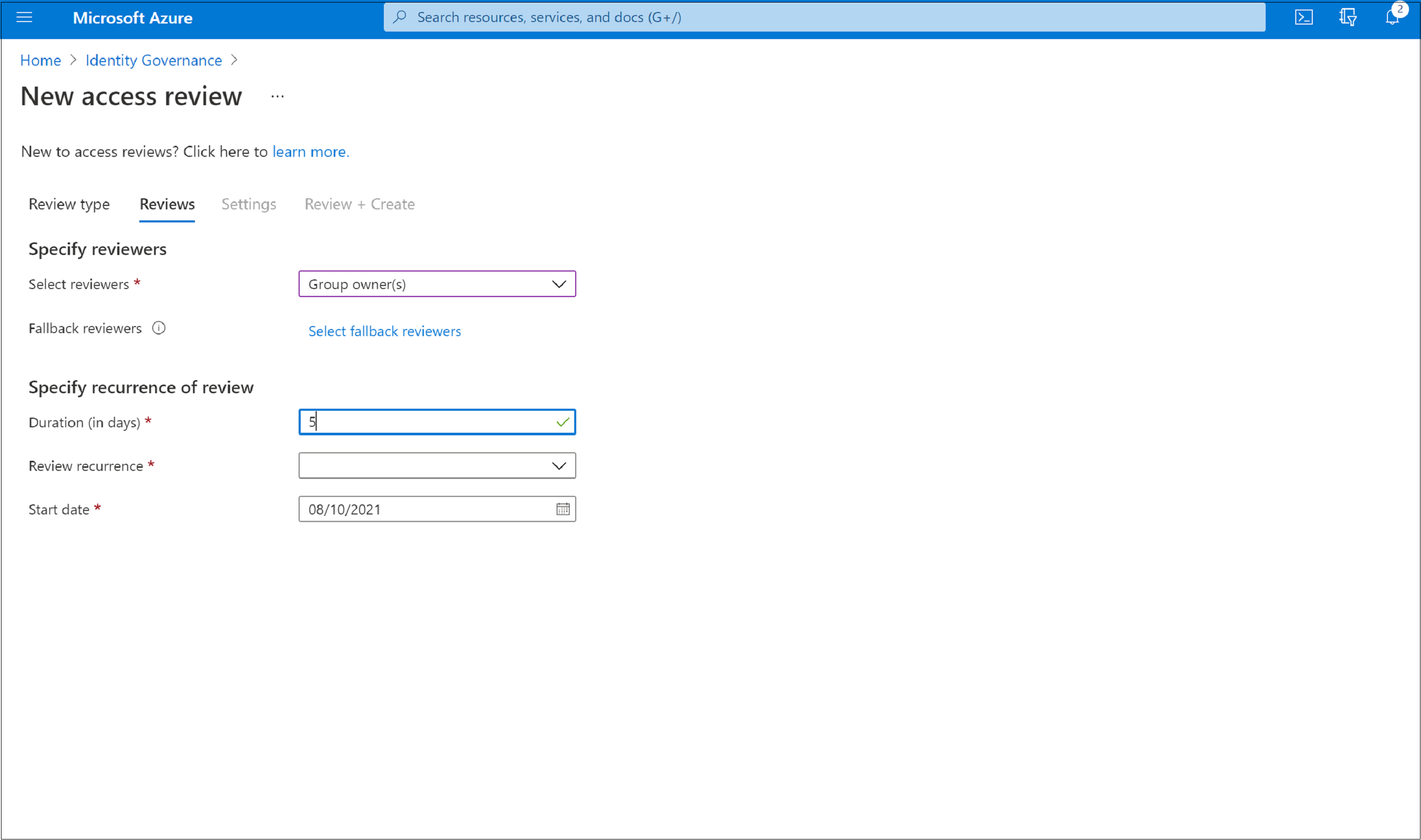

Wählen Sie im Abschnitt Prüfer angeben im Feld Prüfer auswählen mindestens eine Person aus, die die Entscheidungen über Zugriffsüberprüfungen treffen soll. Es gibt folgende Auswahlmöglichkeiten:

- Gruppenbesitzer: Diese Option ist nur verfügbar, wenn Sie eine Überprüfung für ein Team oder eine Gruppe durchführen.

- Ausgewählte Benutzer oder Gruppen

- Benutzer überprüfen ihren eigenen Zugriff

- Vorgesetzte von Benutzern

Wenn Sie Vorgesetzte von Benutzern oder Gruppenbesitzer auswählen, können Sie auch einen Fallbackprüfer angeben. Fallbackprüfer werden aufgefordert, eine Überprüfung durchzuführen, wenn für den Benutzer im Verzeichnis kein Vorgesetzter angegeben ist oder wenn die Gruppe keinen Besitzer hat.

Hinweis

In einer Team- oder Gruppenzugriffsüberprüfung werden nur die Gruppenbesitzer (zum Zeitpunkt der Überprüfung) als Prüfer betrachtet. Wenn die Liste der Gruppenbesitzer während einer Überprüfung aktualisiert wird, werden neue Gruppenbesitzer nicht als Prüfer betrachtet, und alte Gruppenbesitzer werden weiterhin als Prüfer betrachtet. Im Falle einer wiederkehrenden Überprüfung werden jedoch alle Änderungen an der Liste der Gruppenbesitzer bei der nächsten Überprüfung berücksichtigt.

Wichtig

Für Zugriffsüberprüfungen von PIM für Gruppen (Vorschau) muss bei der Auswahl der Gruppenbesitzenden als Prüfende mindestens eine Fallback-Prüfperson zugewiesen werden. Für die Überprüfung werden nur aktive Besitzer als Prüfer zugewiesen. Berechtigte Besitzer gehören nicht dazu. Wenn zu Beginn der Überprüfung keine aktiven Besitzer vorhanden sind, werden der Überprüfung die Fallbackprüfer zugewiesen.

Wählen Sie im Abschnitt Wiederholung der Überprüfung angeben die folgenden Optionen aus:

Dauer (in Tagen): Gibt an, wie lange Prüfer etwas für eine Überprüfung eingeben kann.

Startdatum: Gibt an, wann die Überprüfungsreihe beginnt.

Enddatum: Gibt an, wann die Überprüfungsreihe endet. Sie können festlegen, dass es Nie endet. An bestimmtem Datum beenden oder Nach Anzahl von Vorkommen beenden.

Wählen Sie Weiter: Einstellungen aus.

Hinweis

Beim Erstellen einer Zugriffsüberprüfung können Sie das Startdatum angeben, die Startzeit kann jedoch je nach Systemverarbeitung einige Stunden variieren. Wenn Sie beispielsweise am 09.09. um 03:00 UTC eine Zugriffsüberprüfung erstellen, die am 12.09. ausgeführt werden soll, wird die Überprüfung am Startdatum um 03:00 UTC ausgeführt, kann sich jedoch aufgrund der Systemverarbeitung verzögern.

Sie können das Startdatum angeben, aber die Startzeit kann je nach Systemverarbeitung einige Stunden variieren.

Weiter: Einstellungen

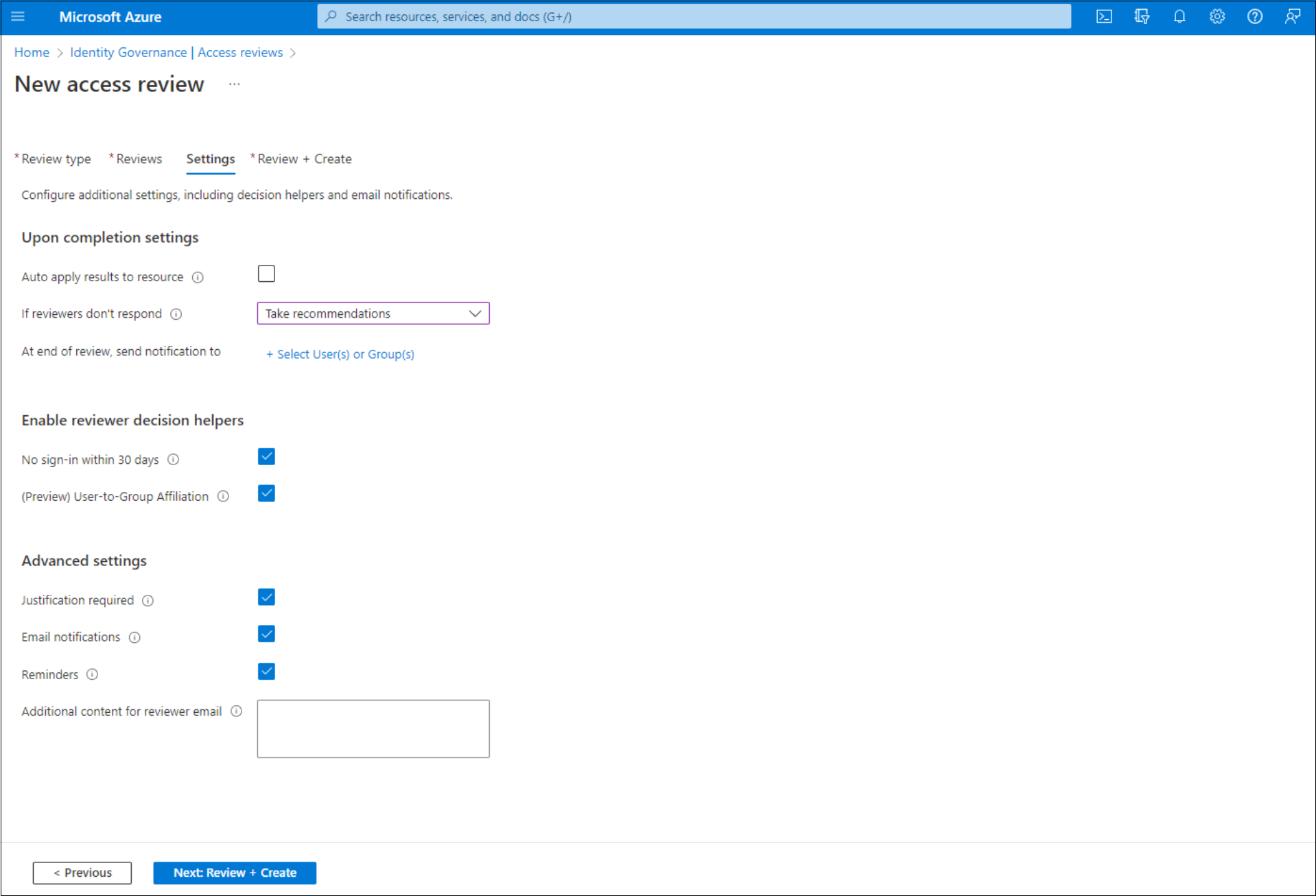

Im Abschnitt Einstellungen nach Abschluss können Sie angeben, was nach Abschluss der Überprüfung geschehen soll.

Ergebnisse automatisch auf Ressource anwenden: Aktivieren Sie dieses Kontrollkästchen, wenn der Zugriff abgelehnter Benutzer am Ende der Überprüfungsdauer automatisch entfernt werden soll. Wenn die Option deaktiviert ist, müssen Sie die Ergebnisse nach Abschluss der Überprüfung manuell anwenden. Weitere Informationen zum Anwenden der Überprüfungsergebnisse finden Sie unter Verwaltung von Benutzer- und Gastbenutzerzugängen mit Zugriffsüberprüfungen.

Wenn Prüfer nicht reagieren: Mit dieser Option geben Sie an, wie mit Benutzern verfahren werden soll, die innerhalb des Überprüfungszeitraums von keinem Prüfer überprüft wurden. Diese Einstellung wirkt sich nicht auf Benutzer aus, die von einem Prüfer überprüft wurden. Die Dropdownliste enthält die folgenden Optionen:

- Keine Änderung: Der Zugriff des Benutzers bleibt unverändert.

- Zugriff entfernen: Dem Benutzer wird der Zugriff entzogen.

- Zugriff genehmigen: Der Zugriff des Benutzers wird genehmigt.

- Empfehlungen annehmen: Die Systemempfehlungen hinsichtlich der Ablehnung oder Gewährung des weiteren Benutzerzugriffs werden verwendet.

Warnung

Falls die Einstellung Wenn Prüfer nicht reagieren auf Zugriff entfernen oder Empfehlungen annehmen und Ergebnisse automatisch auf Ressource anwenden festgelegt sind, könnte der gesamte Zugriff auf diese Ressource gesperrt werden, wenn die Prüfer nicht reagieren.

Auf abgelehnte Gastbenutzer anzuwendende Aktion: Diese Option ist nur verfügbar, wenn die Zugriffsüberprüfung so konfiguriert wurde, dass sie nur Gastbenutzer umfasst. Mithilfe dieser Option können Sie angeben, wie mit Gastbenutzern verfahren werden soll, die entweder durch einen Prüfer oder aufgrund der Einstellung Wenn Prüfer nicht reagieren abgelehnt wurden.

- Mitgliedschaft des Benutzers aus der Ressource entfernen: Bei Verwendung dieser Option wird der Zugriff eines abgelehnten Gastbenutzers auf die überprüfte Gruppe oder Anwendung deaktiviert. Sie können sich weiterhin beim Mandanten anmelden und verlieren keinen anderen Zugriff.

- Anmeldung des Benutzers für 30 Tage blockieren und den Benutzer anschließend vom Mandanten entfernen: Bei Verwendung dieser Option können sich abgelehnte Gastbenutzer nicht mehr beim Mandanten anmelden – unabhängig vom Zugriff auf andere Ressourcen. Wurde diese Maßnahme fälschlicherweise ergriffen, können Administratoren den Zugriff des Gastbenutzers innerhalb von 30 Tagen nach der Deaktivierung wieder aktivieren. Wird für den deaktivierten Gastbenutzer keine Aktion durchgeführt, wird er nach 30 Tagen aus dem Mandanten gelöscht.

Weitere Informationen zu bewährten Methoden im Zusammenhang mit dem Entfernen von Gastbenutzern, die keinen Zugriff mehr auf Ressourcen in Ihrer Organisation haben, finden Sie unter Verwenden von Microsoft Entra ID Governance zum Überprüfen und Entfernen externer Benutzer, die keinen Zugriff mehr auf Ressourcen haben.

Hinweis

Die auf abgelehnte Gastbenutzer anzuwendende Aktion kann nicht für Überprüfungen konfiguriert werden, die sich neben Gastbenutzern auf einen größeren Bereich beziehen. Es ist auch nicht für Bewertungen von Alle Microsoft 365-Gruppen mit Gastbenutzern konfigurierbar. Wenn es nicht konfigurierbar ist, wird die Standardoption zum Entfernen der Mitgliedschaft eines Benutzers aus der Ressource für abgelehnte Benutzer verwendet.

Verwenden Sie die Option Bei Abschluss der Überprüfung Benachrichtigung senden an:, um Benachrichtigungen mit Abschlussupdates an andere Benutzer oder Gruppen zu senden. Mit diesem Feature können andere Beteiligte als der Ersteller der Überprüfung über den Fortschritt der Überprüfung informiert werden. Um dieses Feature zu verwenden, wählen Sie Benutzer oder Gruppen auswählen aus, und fügen Sie einen weiteren Benutzer oder eine weitere Gruppe hinzu, für den bzw. die Sie Statusinformationen zur Überprüfung erhalten möchten.

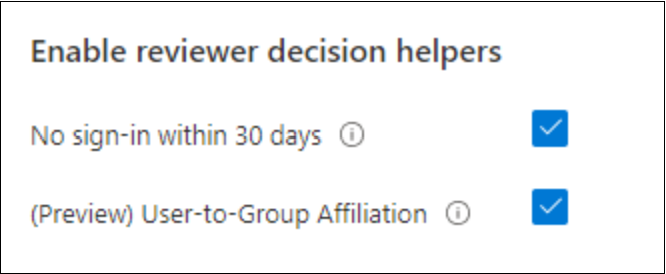

Wählen Sie im Abschnitt Entscheidungshilfen für Überprüfungen aktivieren aus, ob Ihre Prüfer während des Überprüfungsvorgangs Empfehlungen erhalten sollen:

- Wenn Sie Keine Anmeldung innerhalb von 30 Tagen auswählen, werden Benutzer, die sich während des vorherigen 30-Tage-Zeitraums angemeldet haben, für die Genehmigung empfohlen. Für Benutzer, die sich während der letzten 30 Tage nicht angemeldet haben, wird die Ablehnung empfohlen. Für diesen 30-tägigen Zeitraum ist nicht relevant, ob die Anmeldungen interaktiv waren oder nicht. Das letzte Anmeldedatum des angegebenen Benutzers oder der angegebenen Benutzer*in wird ebenfalls zusammen mit der Empfehlung angezeigt.

- Wenn Sie Benutzer-zu-Gruppe-Zugehörigkeit auswählen, erhalten Reviewer die Empfehlung, den Zugriff für Benutzer und Benutzerinnen basierend auf ihrer durchschnittlichen Entfernung in der Berichtsstruktur der Organisation zu genehmigen oder zu verweigern. Für Benutzer mit einem großen Abstand zu allen anderen Benutzer innerhalb der Gruppe gilt eine „niedrige Zugehörigkeit“ und damit bei der Überprüfung des Gruppenzugriffs die Empfehlung „Verweigern“.

Hinweis

Wenn Sie eine anwendungsbasierte Zugriffsüberprüfung erstellen, liegt Ihren Empfehlungen der 30-tägige Intervallzeitraum zugrunde, der auf der letzten Anmeldung des Benutzers bei der Anwendung basiert (nicht auf der letzten Anmeldung beim Mandanten).

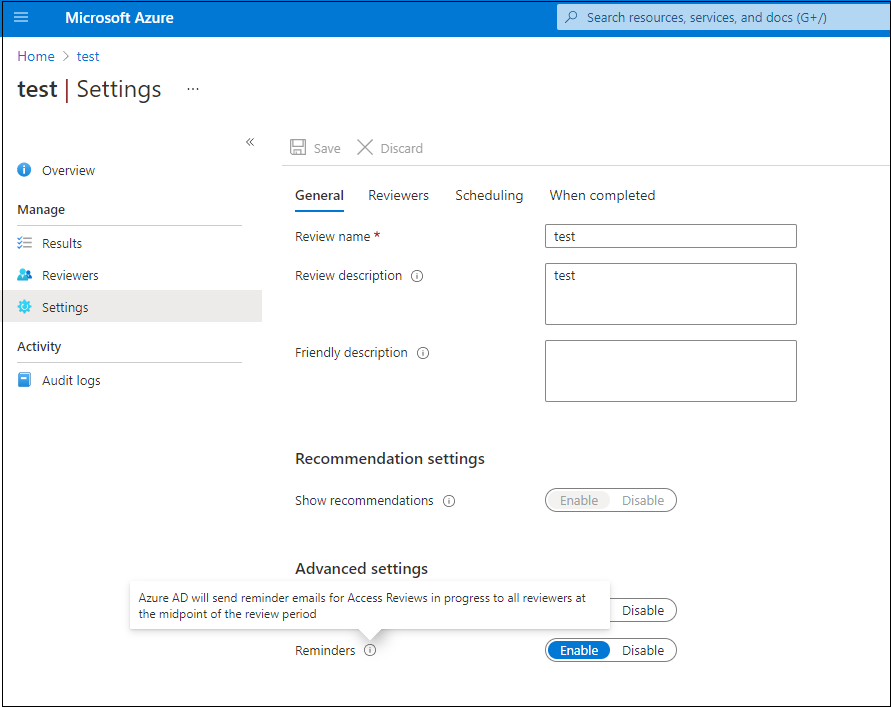

Sie können im Abschnitt Erweiterte Einstellungen Folgendes auswählen:

Begründung erforderlich: Wenn Sie dieses Kontrollkästchen aktivieren, müssen Prüfer einen Grund für die Genehmigung oder Ablehnung angeben.

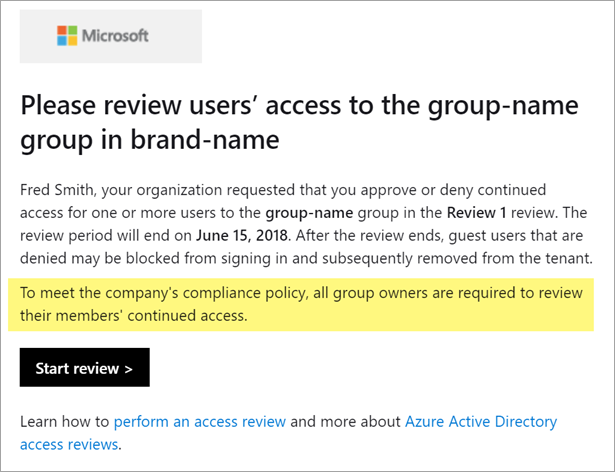

E-Mail-Benachrichtigungen: Aktivieren Sie dieses Kontrollkästchen, damit Microsoft Entra ID beim Start einer Zugriffsüberprüfung E-Mail-Benachrichtigungen an die Prüfer und beim Abschluss einer Überprüfung Benachrichtigungen an Administratoren sendet.

Erinnerungen: Aktivieren Sie dieses Kontrollkästchen, damit Microsoft Entra ID Erinnerungen zu laufenden Zugriffsüberprüfungen an alle Prüfer sendet. Prüfer erhalten die Erinnerungen nach der Hälfte der Überprüfung, unabhängig davon, ob sie ihre Überprüfung abgeschlossen haben oder nicht.

Zusätzlicher Inhalt für E-Mail an Prüfer: Der Inhalt der an Prüfer gesendeten E-Mail wird automatisch basierend auf den Überprüfungsdetails generiert, z. B. Name der Überprüfung, Name der Ressource, Fälligkeitsdatum usw. Wenn Sie weitere Informationen übermitteln müssen, können Sie in dem Feld Details wie Anweisungen oder Kontaktinformationen angeben. Die eingegebenen Informationen werden in die Einladung eingefügt, und Erinnerungs-E-Mails werden an die zugewiesenen Prüfer gesendet. Der in der folgenden Abbildung hervorgehobene Abschnitt zeigt, wo diese Informationen angezeigt werden.

Klicken Sie auf Weiter: Überprüfen + erstellen.

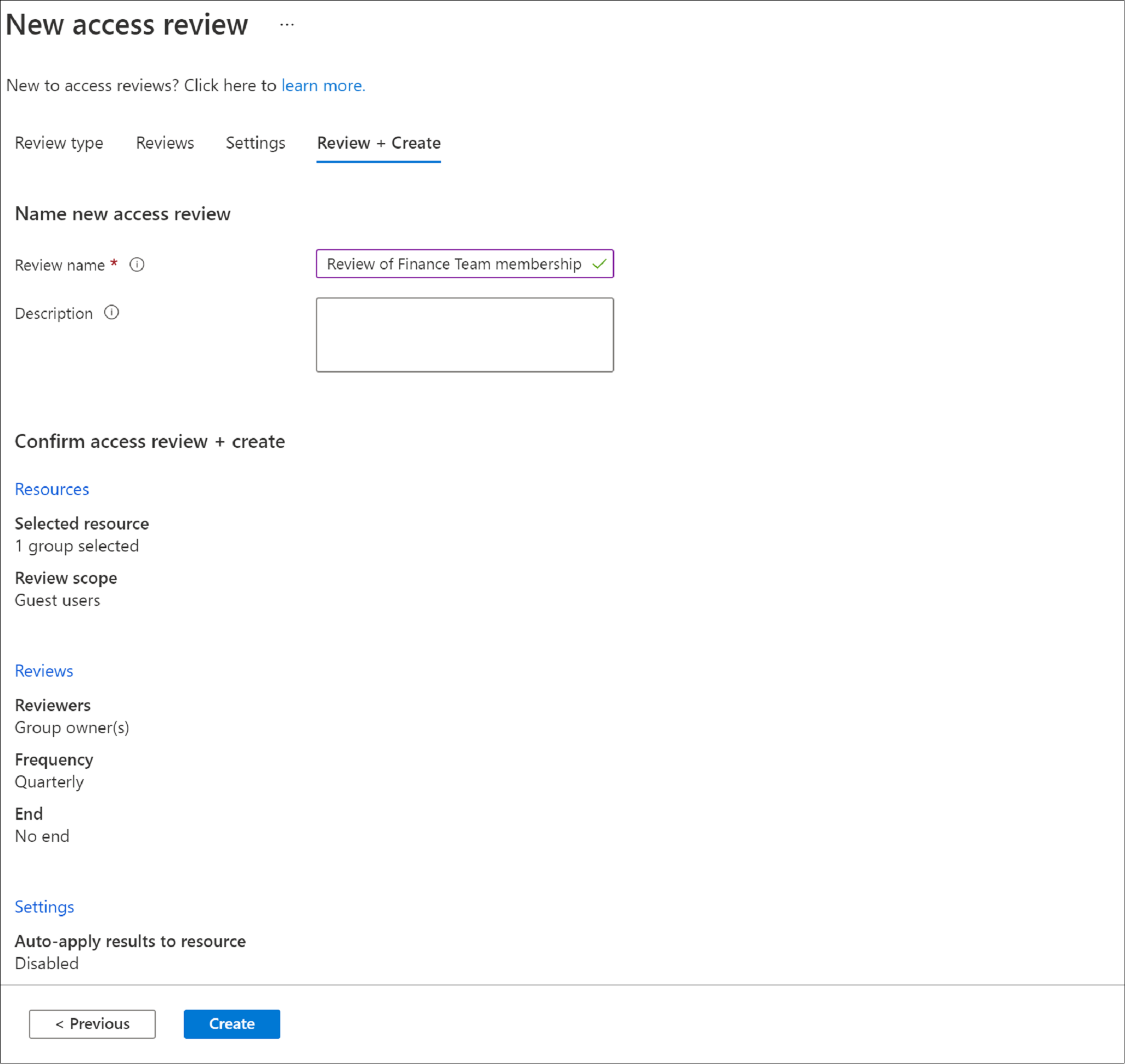

Weiter: Überprüfen + erstellen

Benennen Sie die Zugriffsüberprüfung. Wahlweise können Sie jeder Überprüfung eine Beschreibung hinzufügen. Den Prüfern werden Name und Beschreibung angezeigt.

Überprüfen Sie die Informationen, und wählen Sie Erstellen aus.

Erstellen einer mehrstufigen Zugriffsüberprüfung

Mit einer mehrstufigen Überprüfung kann der oder die Administrator*in zwei oder drei Prüfergruppen definieren, damit Überprüfungen nacheinander abgeschlossen werden. Bei einstufigen Überprüfungen treffen alle Prüfer innerhalb desselben Zeitraums eine Entscheidung, und die Entscheidung des Prüfers, der sie zuletzt trifft, wird angenommen. In einer mehrstufigen Überprüfung treffen zwei oder drei unabhängige Prüfergruppen jeweils innerhalb ihrer eigenen Phase eine Entscheidung. Die Phasen sind sequenziell und die nächste Phase erfolgt erst, wenn eine Entscheidung in der vorherigen Phase aufgezeichnet wird. Mehrstufige Überprüfungen eignen sich, um den Aufwand für Prüfer in späteren Stufen zu reduzieren, Prüfer eine Eskalation von Angelegenheiten zu ermöglichen oder um eine Einigung von unabhängigen Prüfergruppen auf Entscheidungen herbeizuführen.

Hinweis

Daten von Benutzern, die in mehrstufige Zugriffsüberprüfungen einbezogen werden, sind Teil des Überwachungsdatensatzes zu Beginn der Überprüfung. Administratoren können die Daten jederzeit löschen, indem sie die mehrstufige Zugriffsüberprüfungsreihe löschen. Allgemeine Informationen zur DSGVO und zum Schutz von Benutzerdaten finden Sie im Abschnitt zur DSGVO im Microsoft Trust Center und im Abschnitt zur DSGVO im Service Trust Portal.

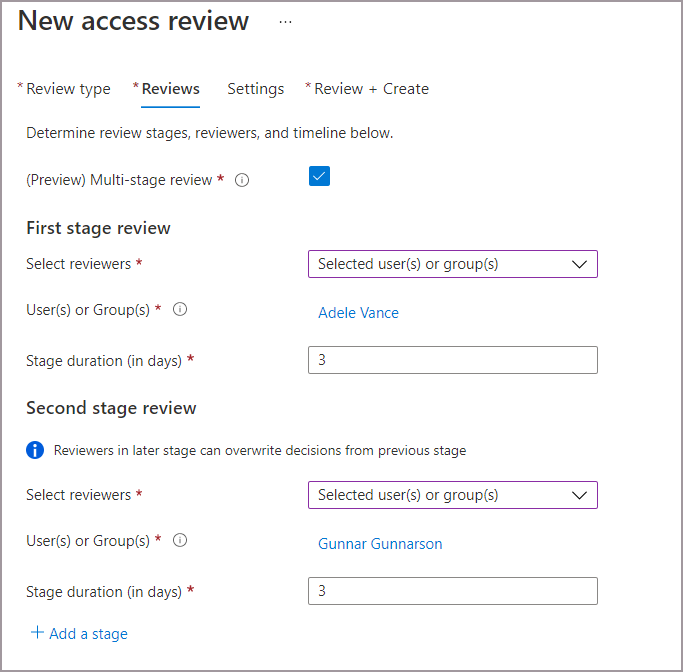

Nachdem Sie die Ressource und den Bereich Ihrer Überprüfung ausgewählt haben, wechseln Sie zur Registerkarte Überprüfungen.

Wählen Sie das Kontrollkästchen neben Überprüfung in mehreren Phasen aus.

Wählen Sie unter First stage review (Erste Überprüfungsstufe) im Dropdownmenü neben Prüfer auswählen die Prüfer aus.

Wenn Sie Gruppenbesitzer oder Vorgesetzte von Benutzern auswählen, haben Sie die Möglichkeit, einen Ersatzprüfer hinzuzufügen. Klicken Sie zum Hinzufügen eines Ersatzprüfers oder einer Ersatzprüferin auf + Alternative Prüfer auswählen, und fügen Sie die Benutzer hinzu, die Ersatzprüfer sein sollen.

Fügen Sie die Dauer der ersten Stufe hinzu. Um die Dauer hinzuzufügen, geben Sie eine Zahl in das Feld neben Dauer der Phase (in Tagen) ein. Dies ist die Anzahl von Tagen, während der die Prüfer der ersten Stufe Zeit haben, um Entscheidungen zu treffen.

Wählen Sie unter Second stage review (Zweite Überprüfungsstufe) im Dropdownmenü neben Prüfer auswählen die Prüfer aus. Diese Prüfer werden aufgefordert, die Überprüfung zu überprüfen, nachdem die ersten Überprüfungsstufe abgelaufen ist.

Fügen Sie bei Bedarf Ersatzprüfer hinzu.

Fügen Sie die Dauer der zweiten Stufe hinzu.

Standardmäßig werden zwei Stufen angezeigt, wenn Sie eine mehrstufige Überprüfung erstellen. Sie können jedoch bis zu drei Stufen hinzufügen. Wenn Sie eine dritte Stufe hinzufügen möchten, wählen Sie + Phase hinzufügen aus, und füllen Sie die Pflichtfelder aus.

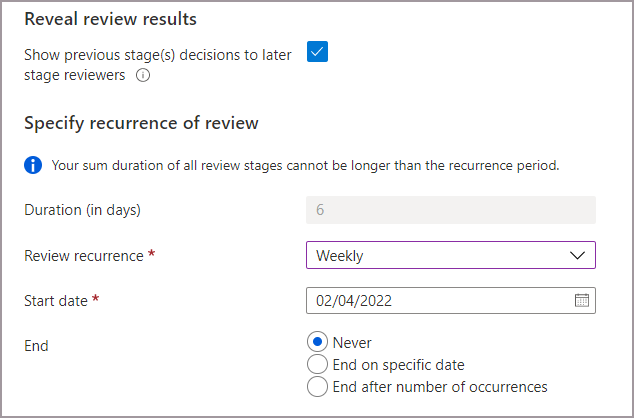

Sie können festlegen, dass Prüfer der 2. und 3. Phase die in den vorherigen Phasen getroffenen Entscheidungen einsehen können. Wenn Sie zulassen möchten, dass die zuvor getroffenen Entscheidungen angezeigt werden, aktivieren Sie das Kontrollkästchen neben Entscheidungen vorheriger Phasen anzeigen unter Anzeigen von Überprüfungsergebnissen. Lassen Sie das Kontrollkästchen deaktiviert, um diese Einstellung zu deaktivieren, wenn Ihre Prüfer eine unabhängige Überprüfung durchführen sollen.

Die Dauer jeder Serie wird auf die Summe der Tage festgelegt, die Sie für jede Stufe als Dauer angegeben haben.

Geben Sie die Wiederholung der Überprüfung, das Startdatum und das Enddatum für die Überprüfung an. Der Serientyp muss mindestens die gleiche Dauer aufweisen wie die gesamte Serie (d. h. die maximale Dauer für eine wöchentliche Überprüfungsserie beträgt 7 Tage).

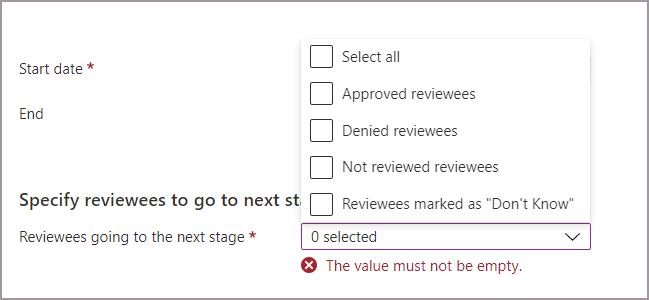

Um anzugeben, welche zu prüfenden Benutzer in die nächste Stufe übergehen, müssen Sie mindestens eine der folgenden Optionen neben Geben Sie zu Überprüfende an, um zur nächsten Phase zu wechseln auswählen:

- Genehmigte Prüfer: Nur genehmigte zu prüfenden Benutzer kommen in die nächste Stufe.

- Abgelehnte Prüfer: Nur abgelehnte zu prüfenden Benutzer kommen in die nächste Stufe.

- Nicht überprüfte zu Überprüfende: Nur zu prüfenden Benutzer, die noch nicht überprüft wurden, kommen in die nächste Stufe.

- Prüfer, die als „Nicht bekannt“ markiert sind: Nur zu prüfenden Benutzer, die als „Nicht bekannt“ markiert sind, kommen in die nächste(n) Stufe(n).

- Alle: Alle Benutzer kommen in die nächste Stufe, wenn Sie möchten, dass die Prüfer aller Stufen eine Entscheidung treffen.

Wechseln Sie zur Registerkarte „Einstellungen“, konfigurieren Sie die restlichen Einstellungen, und erstellen Sie die Überprüfung. Befolgen Sie die Anweisungen unter Weiter: Einstellungen.

Einschließen von Benutzern direkter B2B-Verbindungen und von Teams, die auf freigegebene Teams-Kanäle zugreifen, in Zugriffsüberprüfungen

Sie können Zugriffsüberprüfungen für B2B Direct Connect-Benutzer über freigegebene Kanäle in Microsoft Teams erstellen. Bei der externen Zusammenarbeit können Sie Microsoft Entra-Zugriffsüberprüfungen verwenden, um sicherzustellen, dass der externe Zugriff auf freigegebene Kanäle aktuell bleibt. Externe Benutzer in den freigegebenen Kanälen werden als B2B Direct Connect-Benutzer bezeichnet. Weitere Informationen zu freigegebenen Teams-Kanälen und B2B Direct Connect-Benutzern finden Sie im Artikel Übersicht über direkte B2B-Verbindungen.

Wenn Sie eine Zugriffsüberprüfung für ein Team mit freigegebenen Kanälen erstellen, können Ihre Prüfer überprüfen, ob weiterhin Zugriff auf diese externen Benutzer und Teams in den freigegebenen Kanälen benötigt wird. Sie können den Zugriff von B2B Connect-Benutzern und anderen unterstützten Benutzern für die B2B-Zusammenarbeit sowie interne Benutzer ohne B2B in derselben Überprüfung überprüfen.

Hinweis

Derzeit sind B2B Direct Connect-Benutzer und -Teams nur in einstufigen Überprüfungen enthalten. Wenn mehrstufige Überprüfungen aktiviert sind, werden die B2B Direct Connect-Benutzer und -Teams nicht in die Zugriffsüberprüfung einbezogen.

B2B Direct Connect-Benutzer und -Teams werden in Zugriffsüberprüfungen der Teams-fähigen Microsoft 365-Gruppe einbezogen, zu der die freigegebenen Kanäle gehören. Um die Überprüfung zu erstellen, müssen Sie mindestens über die Rolle des Benutzeradministrators oder des Identity Governance-Administrators verfügen.

Befolgen Sie die nachstehenden Anweisungen, um eine Zugriffsüberprüfung für ein Team mit freigegebenen Kanälen zu erstellen:

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Identity Governance-Administrator an.

Navigieren Sie zu Identitätsgovernance>Zugriffsüberprüfungen.

Wählen Sie + Neue Zugriffsüberprüfung aus.

Wählen Sie Teams und Gruppen aus, und klicken Sie dann auf Teams und Gruppen auswählen, um eine Option für Überprüfungsbereich festzulegen. B2B Direct Connect-Benutzer und -Teams sind nicht in Überprüfungen vom Typ Alle Microsoft 365-Gruppen mit Gastbenutzern enthalten.

Wählen Sie ein Team aus, das über freigegebene Kanäle verfügt, die für mindestens einen B2B Direct Connect-Benutzer oder Teams freigegeben wurden.

Legen Sie unter Bereich eine Option fest.

- Wählen Sie Alle Benutzer aus, damit folgende Personen einbezogen werden:

- Alle internen Benutzer

- B2B-Benutzer für die Zusammenarbeit, die Mitglieder des Teams sind

- B2B Direct Connect-Benutzer

- Teams, die auf freigegebene Kanäle zugreifen

- Oder wählen Sie Nur Gastbenutzer aus, um nur B2B Direct Connect-Benutzer und -Teams sowie B2B-Benutzer für die Zusammenarbeit einzuschließen.

- Wählen Sie Alle Benutzer aus, damit folgende Personen einbezogen werden:

Fahren Sie mit der Registerkarte Überprüfungen fort. Wählen Sie einen Prüfer aus, um die Überprüfung abzuschließen, und geben Sie dann Werte für Dauer und Wiederholung der Überprüfung an.

Hinweis

- Wenn Sie die Option Prüfer auswählen auf Benutzer überprüfen eigenen Zugriff oder Vorgesetzte von Benutzern festlegen, können B2B Direct Connect-Benutzer und -Teams den eigenen Zugriff in Ihrem Mandanten nicht überprüfen. Der Besitzer des überprüften Teams wird in einer E-Mail aufgefordert, die B2B Direct Connect-Benutzer und -Teams zu überprüfen.

- Wenn Sie Vorgesetzte von Benutzern auswählen, überprüft ein ausgewählter alternativer Prüfer alle Benutzer ohne Vorgesetzte im Basismandanten. Dazu zählen B2B Direct Connect-Benutzer und -Teams ohne Vorgesetzte.

Wechseln Sie zur Registerkarte Einstellungen, und konfigurieren Sie zusätzliche Einstellungen. Wechseln Sie dann zur Registerkarte Überprüfen und erstellen, um Ihre Zugriffsüberprüfung zu starten. Ausführlichere Informationen zum Erstellen von Überprüfungs- und Konfigurationseinstellungen finden Sie unter Erstellen einer einstufigen Zugriffsüberprüfung.

Ermöglichen der Erstellung und Verwaltung von Zugriffsüberprüfungen der eigenen Gruppen für Gruppenbesitzer

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Identity Governance-Administrator an.

Navigieren Sie zu Identitätsgovernance>Zugriffsüberprüfungen>Einstellungen.

Legen Sie auf der Seite Delegieren, wer Zugriffsüberprüfungen erstellen und verwalten kann die Einstellung Gruppenbesitzer können Zugriffsüberprüfungen für Gruppen, deren Besitzer sie sind, erstellen und verwalten auf Ja fest.

Hinweis

Standardmäßig ist die Einstellung auf den Wert Nein festgelegt. Um Gruppenbesitzern das Erstellen und Verwalten von Zugriffsüberprüfungen zu erlauben, legen Sie die Einstellung auf Ja fest.

Programmgesteuertes Erstellen einer Zugriffsüberprüfung

Zugriffsüberprüfungen können Sie auch mit Microsoft Graph oder PowerShell erstellen.

Rufen Sie zum Erstellen einer Zugriffsüberprüfung mit Graph die Graph-API auf, um eine Zeitplandefinition für die Zugriffsüberprüfung zu erstellen. Der Aufrufende muss entweder ein Benutzer oder eine Benutzerin in einer geeigneten Rolle mit einer Anwendung sein, die über die delegierte Berechtigung AccessReview.ReadWrite.All verfügt, oder eine Anwendung mit der Anwendungsberechtigung AccessReview.ReadWrite.All. Weitere Informationen finden Sie in der Übersicht über Zugriffsüberprüfungs-APIs und in den Tutorials zum Überprüfen des Zugriffs auf Ihre Sicherheitsgruppen oder zum Überprüfen des Gastzugriffs auf Ihre Microsoft 365-Gruppen.

Außerdem können Sie mit dem Cmdlet New-MgIdentityGovernanceAccessReviewDefinition aus dem Modul PowerShell-Cmdlets für Identity Governance von Microsoft Graph eine Zugriffsüberprüfung in PowerShell erstellen. Weitere Informationen finden Sie unter Beispiele.

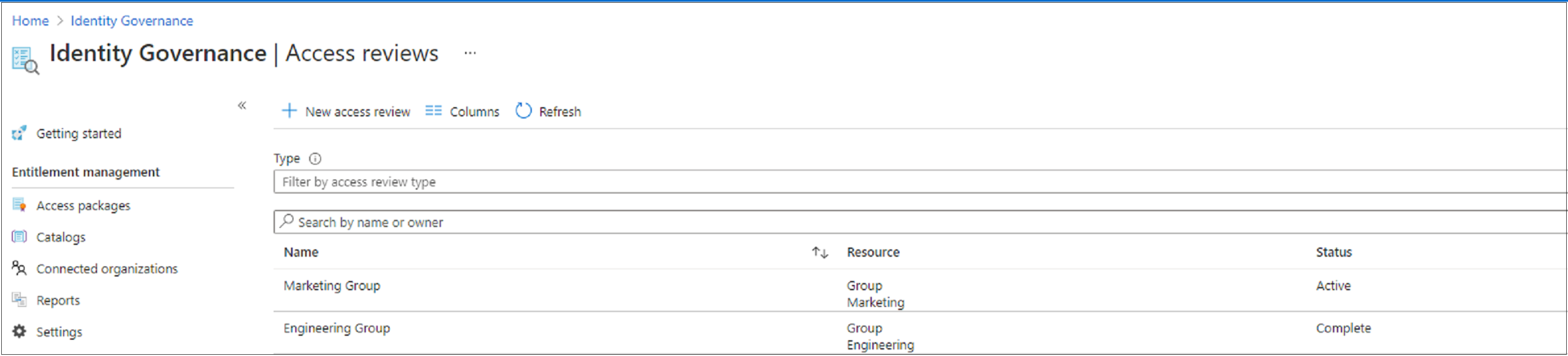

Wann eine Zugriffsüberprüfung gestartet wird

nachdem Sie die Einstellungen für eine Zugriffsüberprüfung angegeben und erstellt haben, wird die Zugriffsüberprüfung in Ihrer Liste mit einem Indikator des Status angezeigt.

Standardmäßig sendet Microsoft Entra ID eine E-Mail an Prüfer kurz nach einer einmaligen Überprüfung oder einer Wiederholung einer wiederkehrenden Überprüfung. Wenn Sie nicht möchten, dass Microsoft Entra ID die E-Mail sendet, stellen Sie sicher, dass die Prüfer darüber in Kenntnis gesetzt werden, dass sie eine ausstehende Zugriffsüberprüfung abschließen müssen. Sie können ihnen die Anweisungen zum Überprüfen des Zugriffs auf Gruppen oder Anwendungen anzeigen. Wenn Ihre Überprüfung für Gäste gedacht ist, die ihren eigenen Zugriff überprüfen sollen, können Sie ihnen die Anweisungen zum Überprüfen des eigenen Zugriffs auf Gruppen oder Anwendungen anzeigen.

Wenn Sie Gäste als Prüfer zugewiesen haben und diese ihre Einladung für den Mandanten nicht akzeptiert haben, erhalten sie keine E-Mail von Zugriffsüberprüfungen. Sie müssen zunächst die Einladung annehmen, bevor sie mit der Überprüfung beginnen können.

Zugriffsüberprüfung aktualisieren

Nachdem eine oder mehrere Zugriffsüberprüfungen gestartet wurden, möchten Sie die Einstellungen Ihrer vorhandenen Zugriffsüberprüfungen möglicherweise ändern oder aktualisieren. Im Folgenden finden Sie einige häufige Szenarien, die sie berücksichtigen sollten:

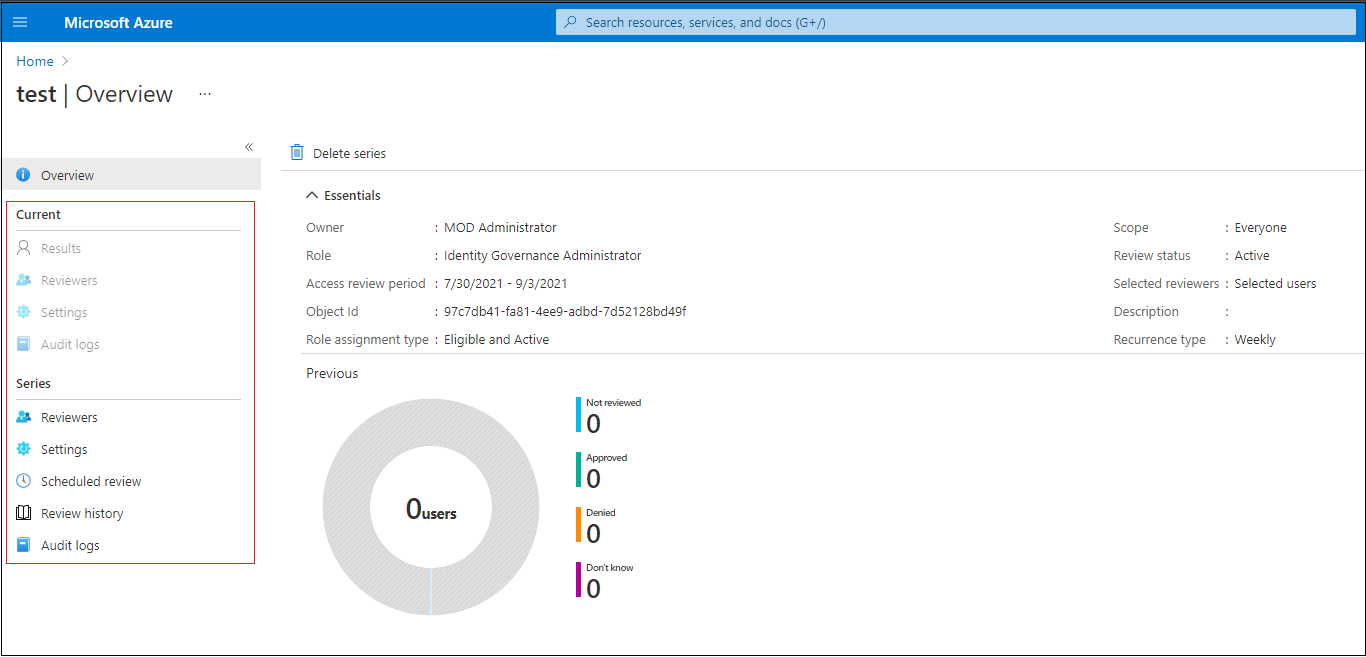

Einstellungen oder Prüfern aktualisieren: Wenn eine Zugriffsüberprüfung wiederholt wird, gibt es getrennte Einstellungen für Aktuell und Serie. Wenn Sie die Einstellungen oder Prüfer unter Aktuell aktualisieren, werden die Änderungen nur auf die aktuelle Zugriffsüberprüfung angewendet. Wenn Sie die Einstellungen oder Prüfer unter Serie aktualisieren, werden die Einstellungen für alle zukünftigen Wiederholungen aktualisiert.

Prüfer hinzufügen und entfernen: Beim Aktualisieren von Zugriffsüberprüfungen können Sie zusätzlich zum primären Prüfer einen Fallbackprüfer hinzufügen. Primäre Prüfer können entfernt werden, wenn Sie eine Zugriffsüberprüfung aktualisieren. Fallbackprüfer können standardmäßig nicht entfernt werden.

Hinweis

Fallbackprüfer können nur hinzugefügt werden, wenn der Prüfertyp „Vorgesetzter“ oder „Gruppenbesitzer“ lautet. Primäre Prüfer können hinzugefügt werden, wenn der Prüfertyp der ausgewählte Benutzer ist.

Prüfer erinnern: Beim Aktualisieren von Zugriffsüberprüfungen können Sie die Option Erinnerungen unter Erweiterte Einstellungen aktivieren. Benutzer erhalten dann nach der Hälfte des Überprüfungszeitraums eine E-Mail-Benachrichtigung, unabhängig davon, ob sie ihre Überprüfung abgeschlossen haben oder nicht.

Hinweis

Nachdem die Zugriffsüberprüfung initiiert wurde, können Sie den API-Aufruf contactedReviewers verwenden, um die Liste aller Prüfer anzuzeigen, die per E-Mail über eine Zugangsprüfung benachrichtigt werden bzw. benachrichtigt werden würden, wenn die Benachrichtigungen deaktiviert sind. Zeitstempel für den Zeitpunkt, zu dem diese Benutzer benachrichtigt wurden, werden ebenfalls bereitgestellt.

Nächste Schritte

- Abschließen einer Zugriffsüberprüfung von Gruppen oder Anwendungen

- Erstellen einer Zugriffsüberprüfung von PIM für Gruppen (Vorschau)

- Überprüfen des Zugriffs auf Gruppen oder Anwendungen

- Überprüfen des eigenen Zugriffs auf Gruppen oder Anwendungen

- Erstellen einer Zugriffsüberprüfung für Azure-Ressourcenrollen und Microsoft Entra-Rollen in PIM