Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

AKS stellt mehrere Autoupgrade-Kanäle bereit, die dediziert für zeitnahe OS-Sicherheitsupdates auf Knotenebene sind. Dieser Kanal unterscheidet sich von Kubernetes-Versionsupgrades auf Clusterebene und ersetzt sie.

Von Bedeutung

Ab dem 30. November 2025 unterstützt Azure Kubernetes Service (AKS) keine Sicherheitsupdates für Azure Linux 2.0 mehr oder stellt diese bereit. Das Azure Linux 2.0-Knotenimage ist eingefroren bei der Version 202512.06.0. Ab dem 31. März 2026 werden Knotenimages entfernt, und Sie können Ihre Knotenpools nicht skalieren. Migrieren Sie zu einer unterstützten Azure Linux-Version, indem Sie Ihre Knotenpools auf eine unterstützte Kubernetes-Version aktualisieren oder zu osSku AzureLinux3 migrieren. Weitere Informationen finden Sie im GitHub-Issue "Retirement" und in der Azure Updates Ankündigung der Einstellung. Um über Ankündigungen und Updates auf dem Laufenden zu bleiben, folgen Sie den AKS-Versionshinweisen.

Interaktionen zwischen Knoten-Betriebssystem-Autoupgrade und Cluster-Autoupgrade

Sicherheitsupdates für Betriebssysteme auf Knotenebene werden in kürzeren Intervallen freigegeben als Kubernetes-Patch- oder Nebenversionsupdates. Der Kanal des Knotenbetriebssystem-Auto-Upgrades bietet Ihnen Flexibilität und ermöglicht eine maßgeschneiderte Strategie zur Durchführung von Sicherheitsupdates auf Knotenebene. Anschließend können Sie einen separaten Plan für Kubernetes-Versionsautoupgrades auf Clusterebene auswählen.

Es ist am besten, sowohl automatische Upgrades auf Clusterebene als auch den Kanal für automatische Upgrades des Knotenbetriebssystems parallel zu verwenden. Die Planung kann optimiert werden, indem zwei separate Wartungsfenster - aksManagedAutoUpgradeSchedule für den Cluster-Autoupgrade-Kanal und aksManagedNodeOSUpgradeSchedule für den Knoten-OS-Autoupgrade-Kanal angewendet werden.

Kanäle für Upgrades von Knotenbetriebssystem-Images

Der ausgewählte Kanal bestimmt den Zeitpunkt von Upgrades. Wenn Sie Änderungen an den Kanälen für automatische Upgrades des Knotenbetriebssystems vornehmen, dauert es bis zu 24 Stunden, bis die Änderungen wirksam werden.

Hinweis

- Automatische Upgrades für Knotenbetriebssysteme haben keine Auswirkungen auf die Kubernetes-Version des Clusters.

- Ab API Version 2023-06-01 ist

NodeImageder Standardwert für jeden neuen AKS-Cluster .

Änderungen an Knotenbetriebssystem-Kanälen, die ein Reimaging verursachen

Die folgenden Knotenbetriebssystem-Kanalübergänge lösen ein Reimaging auf den Knoten aus:

| From | Bis |

|---|---|

| Nicht verwaltet | Nichts |

| Unspezifiziert | Nicht verwaltet |

| SecurityPatch | Nicht verwaltet |

| NodeImage | Nicht verwaltet |

| Nichts | Nicht verwaltet |

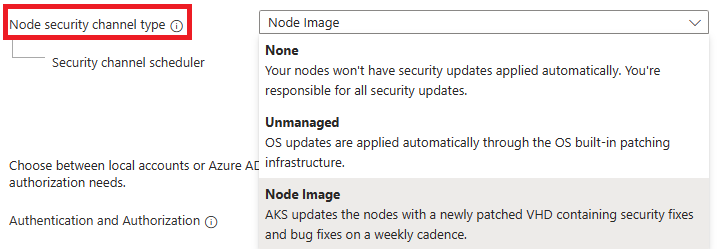

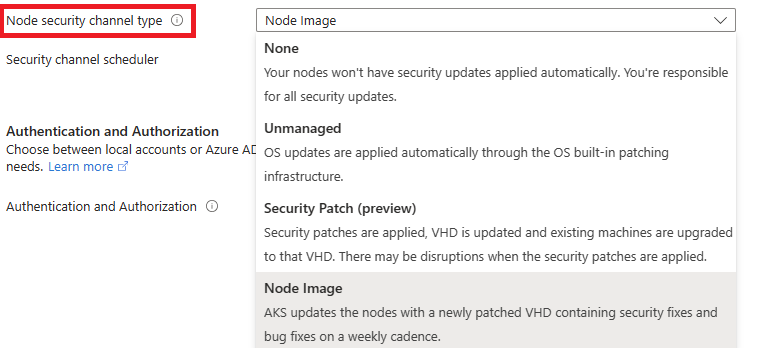

Verfügbare Knoten-Betriebssystemupgradekanäle

Folgende Upgradekanäle sind verfügbar. Sie können eine der folgenden Optionen auswählen:

| Channel | BESCHREIBUNG | Betriebssystemspezifisches Verhalten |

|---|---|---|

None |

Auf Ihre Knoten werden Sicherheitsupdates nicht automatisch angewendet. Dies bedeutet, dass Sie allein für Ihre Sicherheitsupdates verantwortlich sind. | – |

Unmanaged |

Die integrierte Betriebssystempatchinginfrastruktur wendet automatisch Betriebssystemupdates an. Neu zugewiesene Maschinen werden zunächst nicht gepatcht. Die Infrastruktur des Betriebssystems patcht sie zu einem beliebigen Zeitpunkt. | Ubuntu und Azure Linux (CPU-Knotenpools) wenden Sicherheitspatches durch unbeaufsichtigtes upgrade/dnf-automatic ungefähr einmal pro Tag gegen 06:00 Uhr UTC an. Windows wendet Sicherheitspatches nicht automatisch an, sodass sich diese Option gleich verhält wie None. Sie müssen den Neustartprozess mithilfe eines Tools wie kured verwalten.

Azure Linux mit OS Guard unter AKS unterstützt Unmanagednicht. |

SecurityPatch |

Betriebssystem-Sicherheitspatches, die AKS-getestet, vollständig verwaltet und mit sicheren Bereitstellungsmethoden angewendet werden. AKS aktualisiert regelmäßig die virtuelle Festplatte (Virtual Hard Disk, VHD) des Knotens mit Patches aus dem Imagemaintainer mit der Bezeichnung „Nur Sicherheit“. Es kann zu Unterbrechungen kommen, wenn die Sicherheitspatches auf die Knoten angewendet werden. AKS schränkt jedoch Unterbrechungen ein, indem es Ihre Knoten nur bei Bedarf neu erstellt, z. B. für bestimmte Kernelsicherheitspakete. Wenn die Patches angewendet werden, wird die VHD aktualisiert, und für vorhandene Computer wird ein Upgrade auf diese VHD durchgeführt, wobei Wartungsfenster und Überspannungseinstellungen berücksichtigt werden. Wenn AKS entscheidet, dass kein Reimaging von Knoten erforderlich ist, werden Knoten live gepatcht, ohne Pods auszugleichen, und es wird kein VHD-Update durchgeführt. Diese Option verursacht zusätzliche Kosten für das Hosten der VHDs in Ihrer Knotenressourcengruppe. Wenn Sie diesen Kanal verwenden, sind unbeaufsichtigte Upgrades für Linux standardmäßig deaktiviert. | Azure Linux unterstützt diesen Kanal auf GPU-fähigen VMs nicht.

SecurityPatch funktioniert für veraltete Kubernetes-Patchversionen, solange die Nebenversion von Kubernetes weiterhin unterstützt wird.

Flatcar Container Linux für AKS und Azure Linux mit OS Guard auf AKS unterstützen SecurityPatchnicht. |

NodeImage |

AKS aktualisiert die Knoten im wöchentlichen Rhythmus mit einer neu gepatchten VHD, die Sicherheits- und Fehlerkorrekturen enthält. Das Update auf die neue VHD führt zu Unterbrechungen und wird gemäß den Einstellungen für Wartungsfenster und Anstieg durchgeführt. Bei der Auswahl dieser Option fallen keine zusätzlichen VHD-Kosten an. Wenn Sie diesen Kanal verwenden, sind unbeaufsichtigte Upgrades für Linux standardmäßig deaktiviert. Upgrades von Knoten-Images werden unterstützt, solange die Nebenversion von Cluster Kubernetes noch unterstützt wird. Die Knotenimages werden mit AKS getestet und sind vollständig verwaltet. Sie werden mit sicheren Bereitstellungsmethoden angewendet. |

Was zu wählen ist – SecurityPatch-Kanal oder NodeImage-Kanal?

Es gibt zwei wichtige Überlegungen für Sie, zwischen den Kanälen SecurityPatch oder NodeImage zu wählen.

| Eigentum | NodeImage-Kanal | SecurityPatch-Kanal | Empfohlener Kanal |

|---|---|---|---|

Speed of shipping |

Die typischen Build-, Test-, Release- und Rollout-Zeitrahmen für eine neue VHD können ungefähr zwei Wochen unter Einhaltung sicherer Bereitstellungspraktiken dauern. Im Falle von CVEs können jedoch beschleunigte Rollouts von Fall zu Fall auftreten. Der genaue Zeitpunkt, zu dem ein neuer VHD auf eine Region trifft, kann über release-tracker überwacht werden. | SecurityPatch-Versionen sind relativ schneller als NodeImage, auch bei Einhaltung sicherer Bereitstellungsmethoden. SecurityPatch hat den Vorteil von „Live-Patching“ in Linux-Umgebungen, in denen Patching zu selektivem „Reimaging“ führt und nicht jedes Mal neu abbildet, wenn ein Patch angewendet wird. Wenn Re-imaging erfolgt, wird es von Wartungsfenstern gesteuert. |

SecurityPatch |

Bugfixes |

Beinhaltet Fehlerkorrekturen zusätzlich zu Sicherheitsfixes. | Strictly verfügt nur über Sicherheitsbehebungen. | NodeImage |

Festlegen des Kanals für automatische Upgrades des Knotenbetriebssystems auf einem neuen Cluster

- Legen Sie den Knotenbetriebssystem-Autoupgradekanal auf einem neuen Cluster mithilfe des

az aks createBefehls mit dem--node-os-upgrade-channelParameter fest. Im folgenden Beispiel wird der Kanal für automatische Upgrades des Knotenbetriebssystems aufSecurityPatchfestgelegt.

export RANDOM_SUFFIX=$(openssl rand -hex 3)

export RESOURCE_GROUP="myResourceGroup$RANDOM_SUFFIX"

export AKS_CLUSTER="myAKSCluster$RANDOM_SUFFIX"

az aks create \

--resource-group $RESOURCE_GROUP \

--name $AKS_CLUSTER \

--node-os-upgrade-channel SecurityPatch \

--generate-ssh-keys

Den automatischen Upgrade-Kanal des Knotenbetriebssystems auf einem bestehenden Cluster festlegen

- Legen Sie den Node OS Autoupgrade-Kanal auf einem vorhandenen Cluster mithilfe des

az aks update-Befehls mit dem--node-os-upgrade-channel-Parameter fest. Im folgenden Beispiel wird der Kanal für automatische Upgrades des Knotenbetriebssystems aufSecurityPatchfestgelegt.

az aks update --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --node-os-upgrade-channel SecurityPatch

Ergebnisse:

{

"autoUpgradeProfile": {

"nodeOsUpgradeChannel": "SecurityPatch"

}

}

Aktualisieren des Eigentums und des Zeitplans

Das Standardintervall bedeutet, dass kein geplantes Wartungsfenster angewendet wird.

| Channel | Zuständigkeit für Updates | Standardintervall |

|---|---|---|

Unmanaged |

Betriebssystemgesteuerte Sicherheitsupdates. AKS hat keine Kontrolle über diese Updates. | Jeden Morgen um ca. 6 Uhr (UTC) für Ubuntu und Azure Linux. Jeden Monat für Windows. |

SecurityPatch |

AKS-getestet, vollständig verwaltet und mit sicheren Bereitstellungsmethoden angewendet. Weitere Informationen finden Sie unter Erhöhte Sicherheit und Resilienz von Kanon-Workloads in Azure. | Normalerweise höhere Frequenz als wöchentlich, von AKS ermittelter Rhythmus. |

NodeImage |

AKS-getestet, vollständig verwaltet und mit sicheren Bereitstellungsmethoden angewendet. Weitere Echtzeitinformationen zu Versionen finden Sie unter AKS-Knotenimages im Release-Tracker | Wöchentlich |

Hinweis

Während Windows-Sicherheitsupdates monatlich veröffentlicht werden, wendet die Verwendung des Unmanaged Kanals diese Updates nicht automatisch auf Windows-Knoten an. Wenn Sie den Unmanaged-Kanal auswählen, müssen Sie den Neustartprozess für Windows-Knoten verwalten.

Bekannte Einschränkungen im Knotenkanal

Derzeit, wenn Sie den Cluster-Autoupgrade-Kanal auf

node-imagesetzen, wird auch automatisch der Knoten-Betriebssystemauto-Upgrade-Kanal aufNodeImagegesetzt. Sie können den OS-Autoupgrade-Kanalwert des Knotens nicht ändern, wenn der Cluster-Autoupgrade-Kanalnode-imageist. Um den Wert des Autoupgrade-Kanals des Knotenbetriebssystems festzulegen, überprüfen Sie, ob der Wert des Cluster-Autoupgrade-Kanals nichtnode-imageist.Der

SecurityPatch-Kanal wird in Windows-Betriebssystem-Knotenpools nicht unterstützt.

Hinweis

Verwenden Sie CLI Version 2.61.0 oder höher für den SecurityPatch-Kanal.

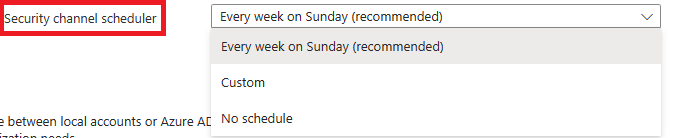

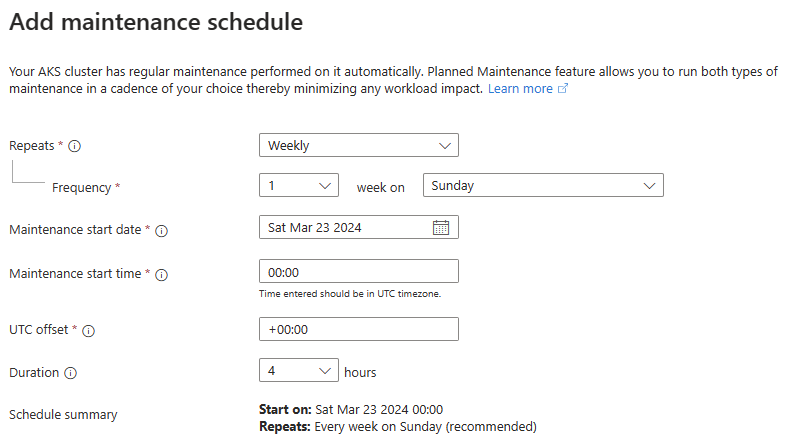

Geplante Wartungsfenster des Knotenbetriebssystems

Geplante Wartung für automatische Upgrades des Knotenbetriebssystems beginnt im angegebenen Wartungsfenster.

Hinweis

Um die ordnungsgemäße Funktionalität sicherzustellen, wählen Sie ein Wartungsfenster von mindestens vier Stunden.

Weitere Informationen zur geplanten Wartung finden Sie unter Verwenden der geplanten Wartung, um Wartungsfenster für AKS-Cluster (Azure Kubernetes Service) zu planen.

Häufig gestellte Fragen zum automatischen Upgrade von Node OS

Wie kann ich den aktuellen nodeOsUpgradeChannel-Wert in einem Cluster überprüfen?

Führen Sie den Befehl az aks show aus, und überprüfen Sie „autoUpgradeProfile“, um zu ermitteln, auf welchen Wert der nodeOsUpgradeChannel festgelegt ist:

az aks show --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --query "autoUpgradeProfile"

Ergebnisse:

{

"nodeOsUpgradeChannel": "SecurityPatch"

}

Wie kann ich den Status von automatischen Upgrades des Knotenbetriebssystems überwachen?

Um den Status der automatischen Upgrades des Knotenbetriebssystems anzuzeigen, überprüfen Sie die Aktivitätsprotokolle in Ihrem Cluster. Sie können auch nach bestimmten Ereignissen im Zusammenhang mit Upgrades suchen, wie unter Aktualisieren eines AKS-Clusters beschrieben. AKS gibt auch upgradebezogene Event Grid-Ereignisse aus. Weitere Informationen finden Sie unter AKS als Event Grid-Quelle.

Kann ich den OS-Autoupgrade-Kanalwert des Knotens ändern, wenn der Autoupgrade-Kanal meines Clusters auf node-image festgelegt ist?

Nein. Derzeit, wenn Sie den Cluster-Autoupgrade-Kanal auf node-image setzen, wird auch automatisch der Knoten-Betriebssystemauto-Upgrade-Kanal auf NodeImage gesetzt. Sie können den Wert des Kanals für automatische Upgrades des Knotenbetriebssystems nicht ändern, wenn der Kanal für automatische Clusterupgrades node-image lautet. Um die Autoupgrade-Kanalwerte des Knoten-Betriebssystems ändern zu können, stellen Sie sicher, dass der Cluster-Autoupgrade-Kanal nicht node-image ist.

Warum wird SecurityPatch statt des Unmanaged-Kanal empfohlen?

Im Kanal Unmanaged hat AKS keine Kontrolle darüber, wie und wann die Sicherheitsupdates bereitgestellt werden. Mit SecurityPatch werden die Sicherheitsupdates vollständig getestet und folgen sicheren Bereitstellungsmethoden.

SecurityPatch berücksichtigt auch Wartungsfenster. Weitere Informationen finden Sie unter Erhöhte Sicherheit und Resilienz von Kanon-Workloads in Azure.

Führt SecurityPatch immer zu einem Reimaging meiner Knoten?

AKS beschränkt Reimaging nur dann, wenn dies erforderlich ist, z. B. bestimmte Kernelpakete, für die möglicherweise eine Reimaging-Anforderung erforderlich ist, um vollständig angewendet zu werden.

SecurityPatch ist so konzipiert, dass Unterbrechungen so weit wie möglich minimiert werden. Wenn AKS entscheidet, dass kein Reimaging von Knoten erforderlich ist, werden Knoten live gepatcht, ohne Pods auszugleichen. Zudem wird in diesen Fällen kein VHD-Update durchgeführt.

Warum muss Kanal SecurityPatch Endpunkt snapshot.ubuntu.com erreichen?

Mit dem Kanal SecurityPatch müssen die Linux-Clusterknoten die erforderlichen Sicherheitspatches und -updates vom Ubuntu-Snapshot-Dienst herunterladen, der unter ubuntu-snapshots-on-azure-ensuring-predictability-and-consistency-in-cloud-deployments beschrieben wird.

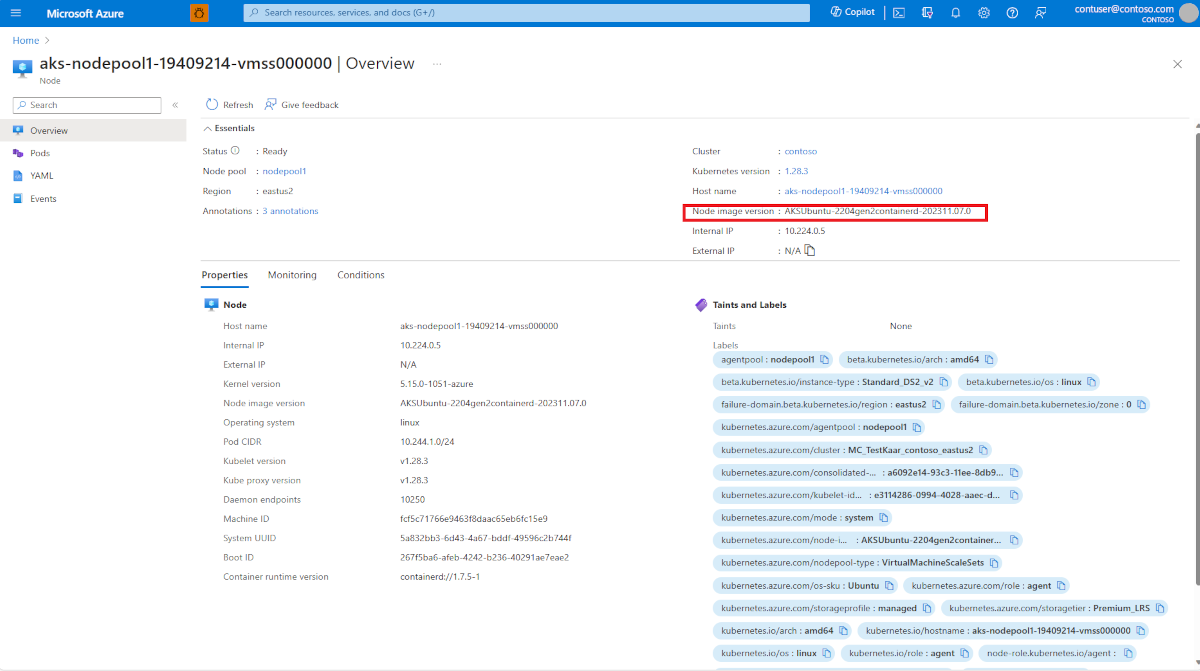

Wie kann ich feststellen, ob ein SecurityPatch- oder NodeImage-Upgrade auf meinen Knoten angewendet wird?

Führen Sie den kubectl get nodes --show-labels Befehl aus, um die Knoten in Ihrem Cluster und deren Beschriftungen auflisten zu können.

Unter den zurückgegebenen Etiketten sollte eine Zeile ähnlich der folgenden Ausgabe angezeigt werden:

kubernetes.azure.com/node-image-version=AKSUbuntu-2204gen2containerd-202410.27.0-2024.12.01

Hier ist die Basisknotenimageversion AKSUbuntu-2204gen2containerd-202410.27.0. Falls zutreffend, folgt in der Regel die Version des Sicherheitspatches. Im obigen Beispiel ist das 2024.12.01.

Die gleichen Details können auch im Azure-Portal unter der Knotenbezeichnungsansicht nachgeschlagen werden:

Nächste Schritte

Eine ausführliche Erläuterung zu bewährten Methoden für Upgrades und anderen Überlegungen finden Sie unter AKS Patch- und Upgradeanleitungen.