Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

GILT FÜR: Developer | Premium

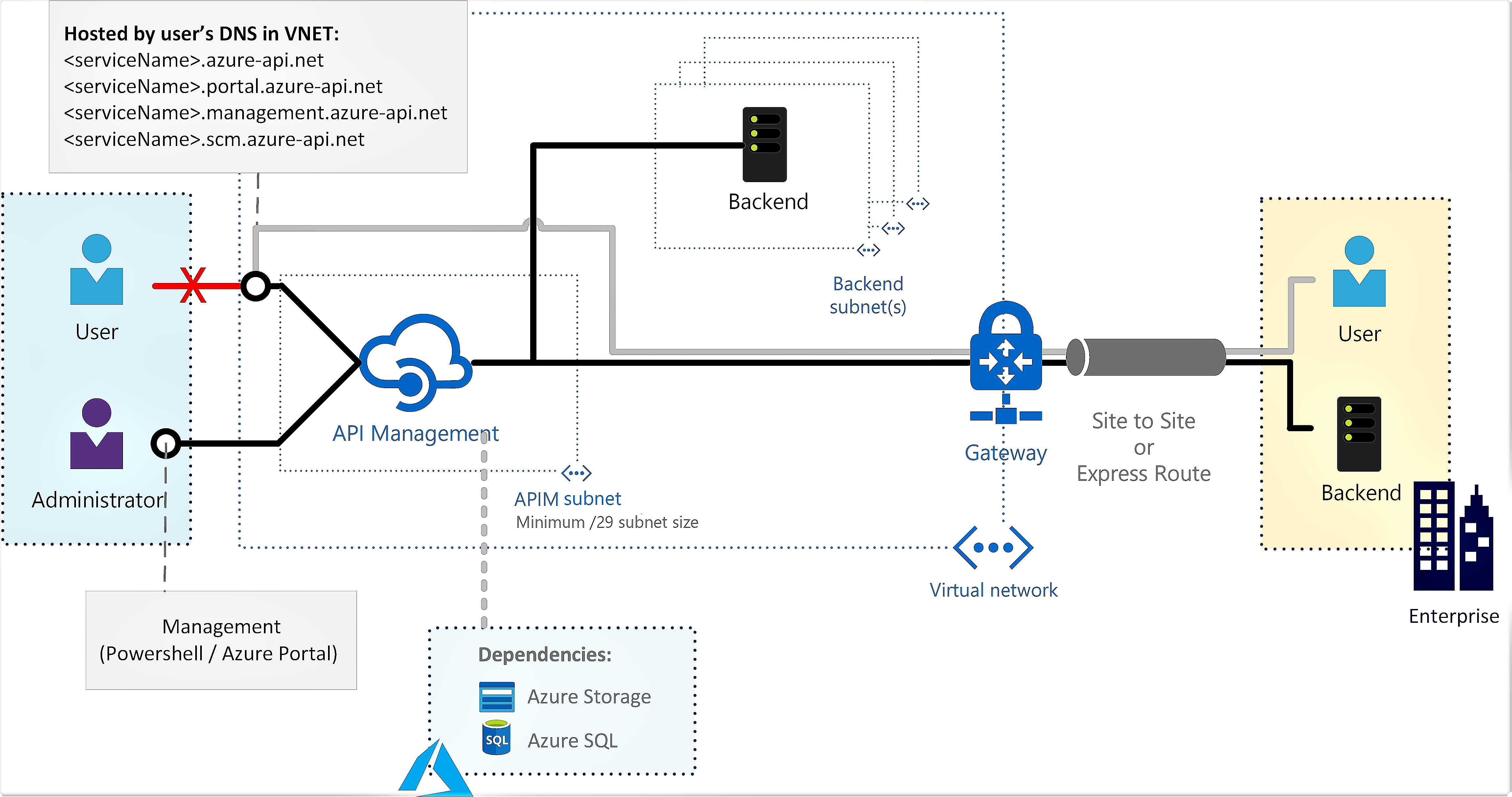

Azure API Management kann innerhalb eines Azure-virtuellen Netzwerks (VNet) bereitgestellt werden, um auf Backend-Dienste innerhalb des Netzwerks zuzugreifen. Informationen zu VNet-Konnektivitätsoptionen, Anforderungen und Überlegungen finden Sie unter:

- Verwenden eines virtuellen Netzwerks mit Azure API Management

- Anforderungen an virtuelle Netzwerkressourcen für die API Management-Einschleusung in ein virtuelles Netzwerk

In diesem Artikel wird erläutert, wie Sie die VNet-Konnektivität für Ihre API Management-Instanz im internen Modus einrichten. In diesem Modus können Sie nur die folgenden API Management-Endpunkte in einem VNet anzeigen, dessen Zugriff Ihrer Kontrolle unterliegt.

- API-Gateway

- Entwicklerportal

- Direkte Verwaltung

- Git

Hinweis

- Keiner der API Management-Dienstendpunkte ist auf dem öffentlichen DNS-Server registriert. Auf die Endpunkte kann erst zugegriffen nach der Konfiguration der DNS für das VNet zugegriffen werden.

- Um das selbstgehostete Gateway in diesem Modus zu verwenden, aktivieren Sie auch die private Konnektivität mit dem Konfigurationsendpunkt des selbstgehosteten Gateways.

Verwenden Sie API Management im internen Modus für folgende Aufgaben:

- Machen Sie APIs, die in Ihrem privaten Rechenzentrum gehostet werden, mithilfe von Azure VPN-Verbindungen oder Azure ExpressRoute sicher für externe Drittanbieter zugänglich.

- Das Verfügbarmachen von cloudbasierten und lokalen APIs über ein gemeinsames Gateway ermöglicht Hybrid Cloud-Szenarien.

- Verwalten von APIs, die in mehreren geografischen Standorten gehostet werden, über einen einzelnen Gatewayendpunkt.

Für die Konfigurationen, die spezifisch für den Modus external sind, bei denen die API-Management-Endpunkte über das öffentliche Internet zugänglich sind und die Back-End-Dienste sich im Netzwerk befinden, siehe Deploy your Azure API Management instance to a virtual network - external mode.

Hinweis

Es wird empfohlen, das Azure Az PowerShell-Modul für die Interaktion mit Azure zu verwenden. Informationen zu den ersten Schritten finden Sie unter Install Azure PowerShell. Informationen zum Migrieren zum Az PowerShell-Modul finden Sie unter Migrate Azure PowerShell von AzureRM zu Az.

Wichtig

Änderungen an der Infrastruktur Ihres API-Verwaltungsdiensts (z. B. Konfigurieren von benutzerdefinierten Domänen, Hinzufügen von Zertifizierungsstellenzertifikaten, Skalierung, Konfiguration virtueller Netzwerke, Änderungen der Verfügbarkeitszone und Regionszufügungen) können je nach Dienstebene und Größe der Bereitstellung 15 Minuten oder länger dauern. Erwarten Sie eine längere Dauer für eine Instanz mit einer größeren Anzahl von Skalierungseinheiten oder Konfigurationen mit mehreren Regionen (Gateways an mehreren Standorten). Laufende Änderungen an der API-Verwaltung werden sorgfältig ausgeführt, um Kapazität und Verfügbarkeit zu bewahren.

Während der Dienst aktualisiert wird, können andere Änderungen an der Dienstinfrastruktur nicht vorgenommen werden. Sie können jedoch APIs, Produkte, Richtlinien und Benutzereinstellungen konfigurieren. Der Dienst erlebt keine Ausfallzeiten des Gateways, und die API-Verwaltung wird weiterhin API-Anforderungen ohne Unterbrechung (mit Ausnahme der Entwicklerebene) dienstieren.

Voraussetzungen

Überprüfen Sie die Netzwerkressourcenanforderungen für die API-Management-Einschleusung in ein virtuelles Netzwerk bevor Sie beginnen.

- Eine API Management-Instanz. Weitere Informationen finden Sie unter Create an Azure API Management instance.

Ein virtuelles Netzwerk und ein Subnetz müssen sich in derselben Region und in demselben Abonnement befinden wie Ihre API Management-Instanz.

- Das Subnetz, das zum Herstellen einer Verbindung mit der API-Verwaltungsinstanz verwendet wird, kann andere Azure Ressourcentypen enthalten.

- Für das Subnetz sollten keine Delegierungen aktiviert sein. Die Einstellung Subnetz an einen Dienst delegieren für das Subnetz sollte auf Keine festgelegt werden.

Eine Netzwerksicherheitsgruppe, die an das oben genannte Subnetz angefügt ist. Eine Netzwerksicherheitsgruppe (NSG) ist erforderlich, um eingehende Verbindungen explizit zuzulassen, da der von API Management intern verwendete Lastenausgleich standardmäßig gesichert ist und sämtlichen eingehenden Datenverkehr abgelehnt. Informationen zur spezifischen Konfiguration finden Sie weiter unten in diesem Artikel unter NSG-Regeln konfigurieren.

Aktivieren Sie für bestimmte Szenarien Service-Endpunkte im Subnetz für abhängige Dienste, wie Azure Storage oder Azure SQL. Weitere Informationen finden Sie weiter unten in dem Artikel Tunnelerzwingung für Datenverkehr zur lokalen Firewall per ExpressRoute oder virtueller Netzwerk-Appliance.

(Optional) Eine öffentliche IPv4-Adresse mit Standard-SKU.

Wichtig

- Ab Mai 2024 wird keine öffentliche IP-Adressressource mehr benötigt, wenn eine API Management-Instanz in einem VNet im internen Modus bereitgestellt (injiziert) oder die interne VNet-Konfiguration zu einem neuen Subnetz migriert wird. Im externen VNet-Modus ist die Angabe einer öffentlichen IP-Adresse optional; Wenn Sie keines angeben, wird automatisch eine Azure verwaltete öffentliche IP-Adresse konfiguriert und für Laufzeit-API-Datenverkehr verwendet. Geben Sie die öffentliche IP-Adresse nur an, wenn Sie die öffentliche IP-Adresse, die für eingehende oder ausgehende Kommunikation mit dem Internet verwendet wird, besitzen und steuern möchten.

Falls angegeben muss die IP-Adresse sich in derselben Region und im gleichen Abonnement wie die API Management-Instanz und das virtuelle Netzwerk befinden.

Wenn Sie eine Ressource mit öffentlicher IP-Adresse erstellen, stellen Sie sicher, dass Sie ihr ein DNS-Namensetikett zuweisen. Im Allgemeinen sollten Sie denselben DNS-Namen wie Ihre API Management-Instanz verwenden. Wenn Sie dies ändern, stellen Sie Ihre Instanz erneut bereit, sodass die neue DNS-Bezeichnung verwendet wird.

Um eine optimale Netzwerkleistung zu erzielen, empfiehlt es sich, die Standardeinstellung Routing: Microsoft network zu verwenden.

Konfigurieren Sie beim Erstellen einer öffentlichen IP-Adresse in einer Region, in der Sie Die Zonenredundanz für Ihre API Management-Instanz aktivieren möchten, die"Zone-redundant"-Einstellung.

Der Wert der IP-Adresse wird als virtuelle öffentliche IPv4-Adresse der API Management Instanz in dieser Region zugewiesen.

Konfigurieren Sie bei API Management-Bereitstellungen in mehreren Regionen die virtuellen Netzwerkressourcen für jeden Speicherort separat.

VNet-Verbindung aktivieren

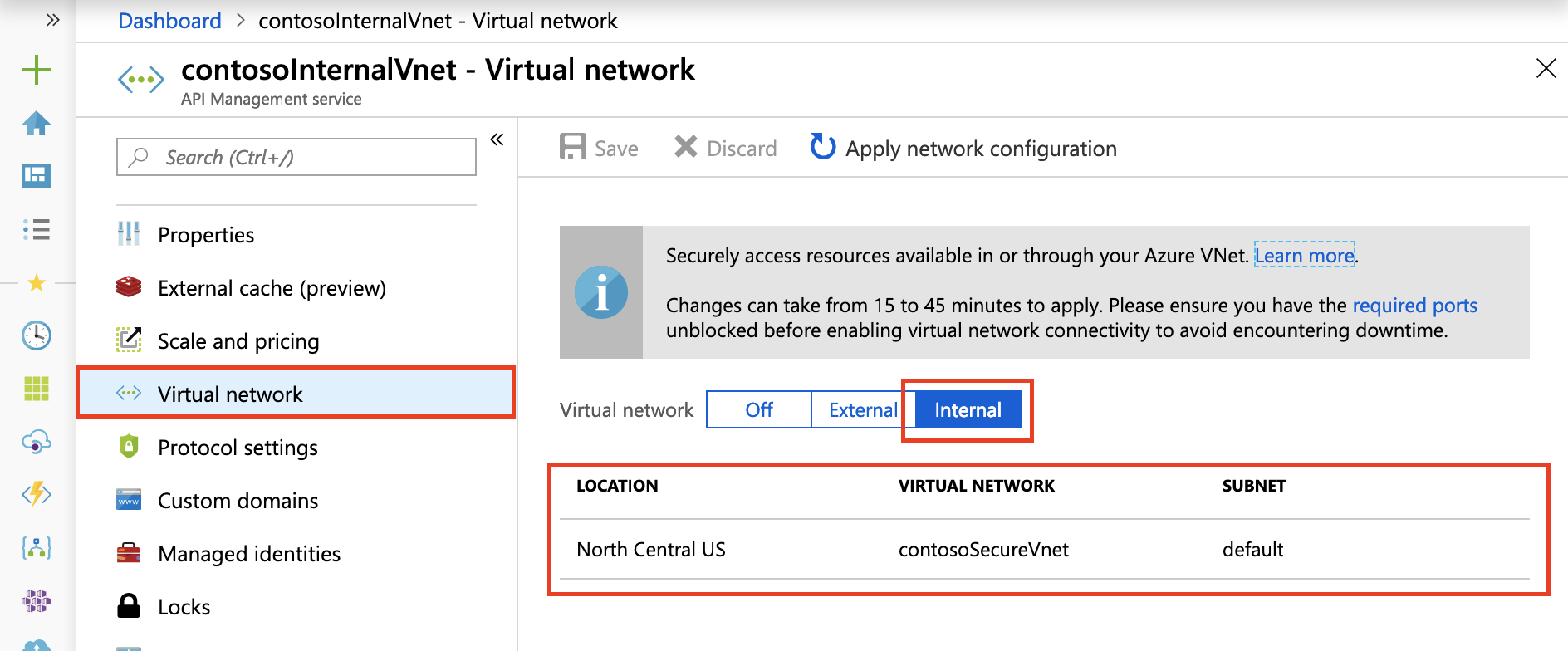

Aktivieren der VNet-Konnektivität mithilfe des Azure-Portals

- Wechseln Sie zum portal Azure, um Ihre API-Verwaltungsinstanz zu finden. Suchen Sie die API Management-Dienste, und wählen Sie sie aus.

- Wählen Sie Ihre API Management-Instanz aus.

- Wählen Sie Netzwerk>Virtuelles Netzwerk aus.

- Wählen Sie den Zugriffstyp Intern aus.

- In der Liste der Standorte (Regionen), an denen Ihr API Management-Dienst bereitgestellt wird:

- Wählen Sie einen Standortaus.

- Wählen Sie Virtuelle Netzwerk und Subnetz aus.

- Die VNet-Liste wird mit Resource Manager VNets aufgefüllt, die in Ihren Azure-Abonnements verfügbar sind und in der Region eingerichtet sind, die Sie konfigurieren.

- Wählen Sie Übernehmen. Die Seite Virtuelles Netzwerk Ihrer API Management-Instanz wird mit Ihren neuen VNet- und Subnetzoptionen aktualisiert.

- Fahren Sie mit der Konfiguration der VNet-Einstellungen für die übrigen Standorte Ihrer API Management-Instanz fort.

- Wählen Sie auf der oberen Navigationsleiste die Option Speichern aus.

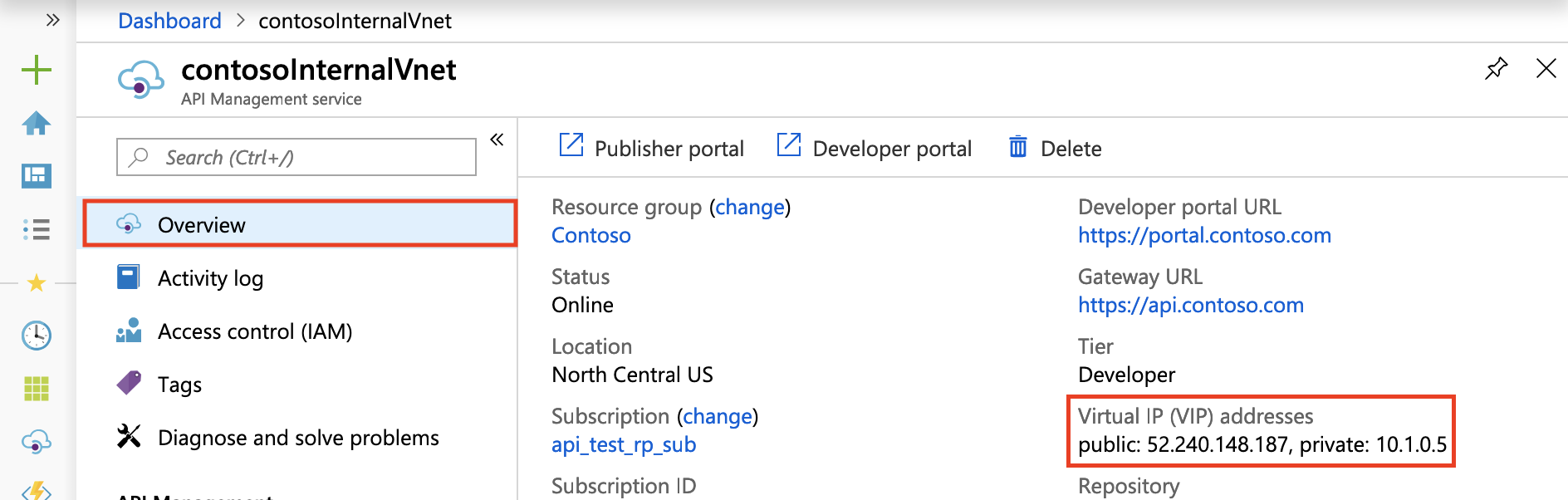

Nach erfolgreicher Bereitstellung sollten die private virtuelle IP-Adresse und die öffentliche virtuelle IP-Adresse Ihres API Management-Diensts auf dem Blatt Übersicht angezeigt werden. Weitere Informationen zu den IP-Adressen finden Sie in diesem Artikel unter Routing.

Hinweis

Da die Gateway-URL nicht im öffentlichen DNS registriert ist, funktioniert die im Azure Portal verfügbare Testkonsole nicht für einen internal bereitgestellten VNet-Dienst. Verwenden Sie dafür die im Entwicklerportal bereitgestellte Testkonsole.

Aktivieren der Konnektivität mithilfe einer Resource Manager-Vorlage

Azure Resource Manager template (API Version 2021-08-01 )

Konfigurieren von NSG-Regeln

Konfigurieren Sie benutzerdefinierte Netzwerksicherheitsregeln im API-Verwaltungssubnetz, um Datenverkehr zu und von Ihrer API-Verwaltungsinstanz zu filtern. Wir empfehlen die folgenden NSG-Mindestregeln, um einen ordnungsgemäßen Betrieb und Zugriff auf Ihre Instanz sicherzustellen. Überprüfen Sie Ihre Umgebung sorgfältig, um weitere Regeln zu ermitteln, die möglicherweise erforderlich sind.

Wichtig

Je nachdem, wie Sie das Caching und andere Features einsetzen, müssen Sie möglicherweise zusätzliche NSG-Regeln konfigurieren, die über die Mindestregeln in der folgenden Tabelle hinausgehen. Ausführliche Informationen zu den Einstellungen finden Sie unter Referenz zur Konfiguration virtueller Netzwerke.

- Für die meisten Szenarien bitte die angegebenen Dienst-Tags anstelle von Dienst-IP-Adressen verwenden, um Netzwerkquellen und -ziele anzugeben.

- Legen Sie für diese Regeln eine höhere Priorität als für die Standardregeln fest.

| Direction | Quelldiensttag | Quellportbereiche | Zieldiensttag | Zielportbereiche | Protokoll | Aktion | Zweck | VNet-Typ |

|---|---|---|---|---|---|---|---|---|

| Eingehend | Internet | * | VirtualNetwork | [80], 443 | TCP | Allow | Kommunikation zwischen Clients und API Management | Nur extern |

| Eingehend | ApiManagement | * | VirtualNetwork | 3443 | TCP | Allow | Verwaltungsendpunkt für Azure-Portal und PowerShell | Extern & Intern |

| Eingehend | Azure-Lastenausgleicher | * | VirtualNetwork | 6390 | TCP | Allow | Azure Infrastruktur-Load Balancer | Extern & Intern |

| Eingehend | AzureTrafficManager | * | VirtualNetwork | 443 | TCP | Allow | Azure Traffic Manager Routen für die mehrregionale Bereitstellung | Nur extern |

| Ausgehend | VirtualNetwork | * | Internet | 80 | TCP | Allow | Validierung und Verwaltung von Microsoft verwalteten und vom Kunden verwalteten Zertifikaten | Extern & Intern |

| Ausgehend | VirtualNetwork | * | Lagerung | 443 | TCP | Allow | Abhängigkeit von Azure Storage für die Kerndienstfunktionalität | Extern & Intern |

| Ausgehend | VirtualNetwork | * | SQL | 1433 | TCP | Allow | Zugriff auf Azure SQL Endpunkte für die Kerndienstfunktionalität | Extern & Intern |

| Ausgehend | VirtualNetwork | * | AzureKeyVault | 443 | TCP | Allow | Zugriff auf Azure Key Vault für kernige Dienstfunktionen | Extern & Intern |

| Ausgehend | VirtualNetwork | * | AzureMonitor | 1886, 443 | TCP | Allow | Veröffentlichen Sie Diagnoseprotokolle und -metriken, Ressourcengesundheit und Anwendungsinformationen | Extern & Intern |

DNS-Konfiguration

Im internen VNET-Modus müssen Sie Ihr eigenes DNS verwalten, um eingehenden Zugriff auf Ihre API Management-Endpunkte zu ermöglichen.

Es wird Folgendes empfohlen:

- Konfigurieren Sie eine private Azure DNS-Zone.

- Verknüpfen Sie die Azure DNS private Zone mit dem VNet, in dem Sie Ihren API-Verwaltungsdienst bereitgestellt haben.

Erfahren Sie, wie Sie eine private Zone in Azure DNS einrichten.

Hinweis

Der API Management-Dienst lauscht nicht auf Anforderungen an seinen IP-Adressen. Er reagiert nur auf Anforderungen für den Hostnamen, der für seine Dienstendpunkte konfiguriert ist. Zu diesen Endpunkten gehören:

- API-Gateway

- Das Azure Portal

- Entwicklerportal

- Direktverwaltungsendpunkt

- Git

Zugreifen über Standardhostnamen

Wenn Sie einen API Management-Dienst erstellen (zum Beispiel contosointernalvnet), werden standardmäßig die folgenden Dienstendpunkte konfiguriert:

| Endpunkt | Endpunktkonfiguration |

|---|---|

| API-Gateway | contosointernalvnet.azure-api.net |

| Entwicklerportal | contosointernalvnet.portal.azure-api.net |

| Neues Entwicklerportal | contosointernalvnet.developer.azure-api.net |

| Direktverwaltungsendpunkt | contosointernalvnet.management.azure-api.net |

| Git | contosointernalvnet.scm.azure-api.net |

Zugreifen über benutzerdefinierte Domänennamen

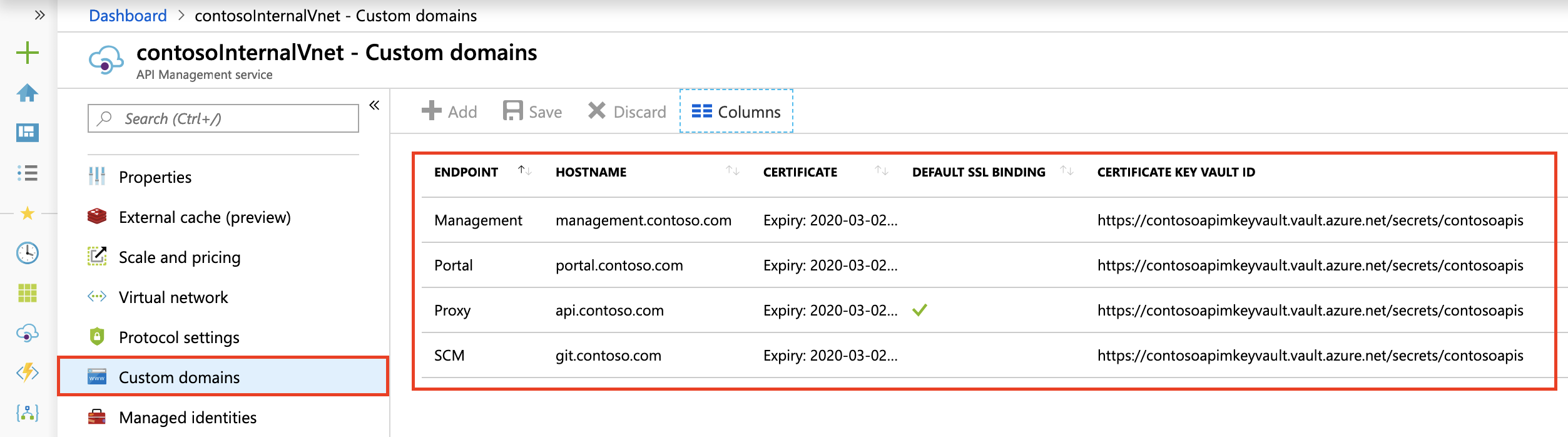

Wenn Sie nicht mit den Standardhostnamen auf den API Management-Dienst zugreifen möchten, richten Sie benutzerdefinierte Domänennamen für alle Ihre Endpunkte ein, wie in der folgenden Abbildung dargestellt:

Konfigurieren von DNS-Einträgen

Erstellen Sie Datensätze in Ihrem DNS-Server, um auf die Endpunkte zuzugreifen, auf die Sie in Ihrem VNET zugreifen können. Ordnen Sie die Endpunktdatensätze der privaten virtuellen IP-Adresse für Ihren Dienst zu.

Zu Testzwecken können Sie die Hostdatei auf einem virtuellen Computer in einem Subnetz aktualisieren, das mit dem VNet verbunden ist, in dem das API Management bereitgestellt wird. Wenn die private virtuelle IP-Adresse für Ihren Dienst 10.1.0.5 lautet, können Sie die Hostdatei wie folgt zuordnen. Die Hosts-Zuordnungsdatei befindet sich unter %SystemDrive%\drivers\etc\hosts (Windows) oder /etc/hosts (Linux, macOS).

| Interne virtuelle IP-Adresse | Endpunktkonfiguration |

|---|---|

| 10.1.0.5 | contosointernalvnet.azure-api.net |

| 10.1.0.5 | contosointernalvnet.portal.azure-api.net |

| 10.1.0.5 | contosointernalvnet.developer.azure-api.net |

| 10.1.0.5 | contosointernalvnet.management.azure-api.net |

| 10.1.0.5 | contosointernalvnet.scm.azure-api.net |

Anschließend können Sie über den virtuellen Computer, den Sie erstellt haben, auf alle API Management-Endpunkte zugreifen.

Routenplanung

Die folgenden virtuellen IP-Adressen werden für eine API Management-Instanz in einem internen virtuellen Netzwerk konfiguriert.

| Virtuelle IP-Adresse | BESCHREIBUNG |

|---|---|

| Private virtuelle IP-Adresse | Eine IP-Adresse mit Lastenausgleich aus dem Subnetzbereich (DIP) der API Management-Instanz, über die Sie auf das API-Gateway, das Entwicklerportal, die Verwaltung und Git-Endpunkte zugreifen können. Diese Adresse bei den vom VNet verwendeten DNS-Servern registrieren. |

| Öffentliche virtuelle IP-Adresse | Wird nur für den Datenverkehr auf Steuerungsebene zum Verwaltungsendpunkt über Port 3443 verwendet. Kann für das ApiManagement-Diensttag gesperrt werden. |

Die öffentlichen und privaten IP-Adressen mit Lastenausgleich finden Sie auf dem Blatt Overview im Azure-Portal.

Weitere Informationen und Überlegungen finden Sie unter IP-Adressen von Azure API Management.

VIP- und DIP-Adressen

Dynamische IP-Adressen (DIP) werden jedem zugrunde liegenden virtuellen Computer im Dienst zugewiesen und für den Zugriff auf Endpunkte und Ressourcen im VNet um im Peer-VNet verwendet. Die öffentliche virtuelle IP-Adresse (VIP) des API Management-Dienstes wird für den Zugriff auf Ressourcen außerhalb des VNet verwendet.

Falls Ressourcen innerhalb des VNET oder Peer-VNet mit IP-Einschränkungslisten geschützt werden, wird empfohlen, den gesamten Bereich des Subnetzes anzugeben, in dem der API Management-Dienst bereitgestellt wird, um über den Dienst Zugriff zu gewähren oder zu verweigern.

Erfahren Sie mehr über die empfohlene Subnetzgröße.

Beispiel

Wenn Sie 1 Kapazitätseinheit von API Management im Premium-Tarif in einem internen VNet bereitstellen, werden 3 IP-Adressen verwendet: 1 für die private VIP und jeweils eine für die DIPs für zwei VMs. Wenn Sie auf vier Einheiten aufskalieren, werden mehr IP-Adressen für zusätzliche DIPs aus dem Subnetz verbraucht.

Wenn für den Zielendpunkt nur eine feste Gruppe von DIPs in der Positivliste aufgeführt ist, kommt es zu Verbindungsfehlern, wenn Sie in Zukunft neue Einheiten hinzufügen. Aus diesem Grund und weil sich das Subnetz vollständig unter Ihrer Kontrolle befindet, wird empfohlen, das gesamte Subnetz in die Positivliste im Back-End aufzunehmen.

Tunnelerzwingung für Datenverkehr zur lokalen Firewall per ExpressRoute oder virtueller Netzwerk-Appliance

Durch erzwungenes Tunneln können sie den gesamten an das Internet gebundenen Datenverkehr aus Ihrem Subnetz zur Inspektion und Überprüfung an den lokalen Standort zurückleiten oder „erzwingen“. In der Regel konfigurieren und definieren Sie ihre eigene Standardroute (0.0.0.0/0), indem Sie den gesamten Datenverkehr aus allen API Management-Subnetzen dazu zwingen, durch eine lokale Firewall oder zu einer virtuellen Netzwerk-Appliance zu fließen. Dieser Datenverkehrsfluss unterbricht die Verbindung mit dem API-Management, da ausgehender Datenverkehr entweder lokal blockiert wird oder zu einem unerkennbaren Satz von Adressen genattet wird, der nicht mehr mit verschiedenen Azure-Endpunkten funktioniert. Sie können dieses Problem mit einer der folgenden Methoden beheben:

Aktivieren Sie Dienstendpunkte in dem Subnetz, in dem der API Management-Dienst für Folgendes bereitgestellt wird:

- Azure SQL (nur in der primären Region erforderlich, wenn der API-Verwaltungsdienst in multiple-Regionen bereitgestellt wird)

- Azure Storage

- Azure Event Hubs

- Azure Key Vault

Indem Sie Endpunkte direkt vom API-Verwaltungssubnetz zu diesen Diensten aktivieren, können Sie das Microsoft Azure Backbone-Netzwerk verwenden und ein optimales Routing für den Dienstdatenverkehr bereitstellen. Wenn Sie Dienstendpunkte mit einer erzwungenen Tunnel-API-Verwaltung verwenden, wird der Datenverkehr für die vorherigen Azure Dienste nicht erzwungen. Für den übrigen Datenverkehr der API Management-Dienstabhängigkeiten bleibt die Tunnelerzwingung genutzt. Stellen Sie sicher, dass Ihre Firewall oder virtuelle Appliance diesen Datenverkehr nicht blockiert, oder der API Management-Dienst funktioniert möglicherweise nicht ordnungsgemäß.

Hinweis

Es wird dringend empfohlen, Dienstendpunkte direkt aus dem API-Verwaltungssubnetz auf abhängige Dienste wie Azure SQL und Azure Storage zu aktivieren, die sie unterstützen. Einige Organisationen haben jedoch möglicherweise Anforderungen, um die Tunnelung des gesamten Datenverkehrs aus dem API Management-Subnetz zu erzwingen. Stellen Sie in diesem Fall sicher, dass Sie Ihre Firewall oder virtuelle Appliance so konfigurieren, dass dieser Datenverkehr zulässig ist. Sie müssen den vollständigen IP-Adressbereich jedes abhängigen Diensts zulassen und diese Konfiguration auf dem neuesten Stand halten, wenn sich die Azure Infrastruktur ändert. Bei Ihrem API Management-Dienst kann es auch zu Wartezeiten oder unerwarteten Timeouts aufgrund der erzwungenen Tunnelung dieses Netzwerkdatenverkehrs kommen.

Der gesamte Datenverkehr auf Steuerungsebene, der aus dem Internet an den Verwaltungsendpunkt Ihres API Management-Dienstes fließt, wird über einen spezifischen Satz mit IP-Adressen für eingehenden Datenverkehr geleitet, der von API Management gehostet wird und vom ApiManagement-Servicetag umfasst ist. Wenn der Datenverkehr erzwungenermaßen getunnelt wird, werden die Antworten diesen eingehenden Quell-IPs nicht symmetrisch zugeordnet und die Verbindung mit dem Verwaltungsendpunkt geht verloren. Um diese Einschränkung zu umgehen, konfigurieren Sie eine benutzerdefinierte Route (UDR) für das ApiManagement-Diensttag, wobei der nächste Hoptyp auf "Internet" festgelegt ist, um den Datenverkehr zurück zu Azure zu lenken.

Hinweis

API Management-Verwaltungsdatenverkehr zuzulassen, um eine lokale Firewall oder eine virtuelles Netzwerk-Gerät zu umgehen, gilt nicht als erhebliches Sicherheitsrisiko. Die empfohlene Konfiguration für Ihr API Management-Subnetz erlaubt eingehenden Verwaltungstraffic auf Port 3443 nur von der Menge der Azure-IP-Adressen, die durch das ApiManagement-Service-Tag abgedeckt sind. Die empfohlene UDR-Konfiguration dient nur für den Rückgabepfad dieses Azure Datenverkehrs.

(Externer VNet-Modus) Datenebenenverkehr für Clients, die versuchen, das API Management-Gateway und Entwicklerportal aus dem Internet zu erreichen, wird auch standardmäßig aufgrund asymmetrischer Routings, die durch erzwungenes Tunneling eingeführt wurden, getrennt. Konfigurieren Sie für jeden Client, der Zugriff erfordert, einen expliziten UDR mit dem nächsten Hop-Typ „Internet", um die Firewall oder die virtuelle Netzwerk-Appliance zu umgehen.

Lösen Sie für die anderen API Management-Dienstabhängigkeiten, für die Tunnelerzwingung genutzt wird, den Hostnamen auf, und stellen Sie eine Verbindung mit dem Endpunkt her. Dazu gehören:

- Metriken und Systemüberwachung

- Azure Portal-Diagnose

- SMTP-Relay

- CAPTCHA des Entwicklerportals

- Azure KMS-Server

Weitere Informationen finden Sie unter Konfigurationsreferenz für virtuelle Netzwerke.

Häufige Probleme bei der Netzwerkkonfiguration

Dieser Abschnitt wurde verschoben. Siehe Konfigurationsreferenz für virtuelle Netzwerke.

Problembehandlung

Nicht erfolgreiche Erstbereitstellung des API Management-Diensts in einem Subnetz

- Stellen Sie einen virtuellen Computer im selben Subnetz bereit.

- Stellen Sie eine Verbindung mit dem virtuellen Computer her, und überprüfen Sie die Konnektivität mit einer der folgenden Ressourcen in Ihrem Azure-Abonnement:

- Azure Storage Blob

- Azure SQL-Datenbank

- Azure Storage Tabelle

- Azure Key Vault

Wichtig

Entfernen Sie nach der Überprüfung der Konnektivität alle Ressourcen im Subnetz, bevor Sie die API-Verwaltung im Subnetz bereitstellen.

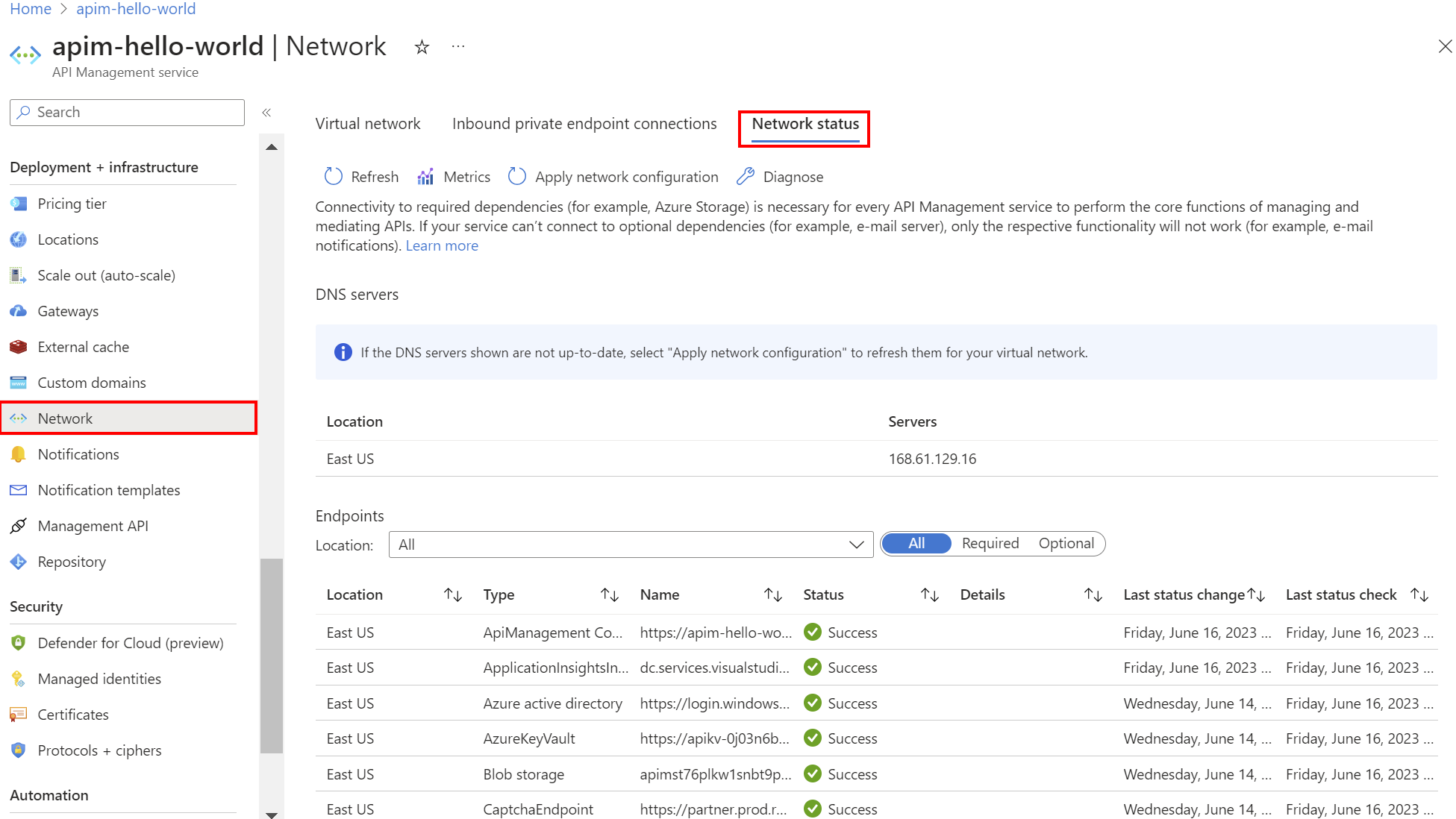

Überprüfen des Netzwerkstatus

Verwenden Sie nach der Bereitstellung der API-Verwaltung im Subnetz das Portal, um die Konnektivität Ihrer Instanz mit Abhängigkeiten zu überprüfen, z. B. Azure Storage.

Wählen Sie im Portal im Randleistenmenü unter Bereitstellung + Infrastruktur den Netzwerkstatus> aus.

| Filtern | BESCHREIBUNG |

|---|---|

| Erforderlich | Wählen Sie diese Option aus, um die erforderliche Azure-Dienstekonnektivität für die API-Verwaltung zu überprüfen. Ein Fehler weist darauf hin, dass die Instanz keine Kernvorgänge zum Verwalten von APIs durchführen kann. |

| Wahlfrei | Wählen Sie diese Option aus, um die Konnektivität optionaler Dienste zu überprüfen. Ein Fehler gibt nur an, dass die spezifische Funktion nicht ausgeführt wird (z. B. SMTP). Ein Fehler kann zu einer Beeinträchtigung bei der Verwendung und Überwachung der API Management-Instanz sowie bei der Erfüllung der verbindlichen SLA führen. |

Wählen Sie Folgendes aus, um Konnektivitätsprobleme zu beheben:

Metriken zum Überprüfen der Metriken zum Netzwerkkonnektivitätsstatus

Diagnose zum Ausführen einer Überprüfung des virtuellen Netzwerks über einen angegebenen Zeitraum

Sehen Sie sich zum Beheben von Konnektivitätsproblemen die Netzwerkkonfigurationseinstellungen an, und korrigieren Sie die entsprechenden Netzwerkeinstellungen.

Inkrementelle Updates

Wenn Sie Änderungen an Ihrem Netzwerk vornehmen, sollten Sie sich mithilfe der NetworkStatus-API vergewissern, dass der API Management-Dienst weiterhin Zugriff auf wichtige Ressourcen hat. Der Konnektivitätsstatus sollte alle 15 Minuten aktualisiert werden.

Anwendung einer Netzwerkkonfigurationsänderung über das Portal auf die API Management-Instanz:

- Wählen Sie im linken Menü für Ihre Instanz unter Bereitstellung und Infrastruktur die Option Netzwerk>Virtuelles Netzwerk aus.

- Netzwerkkonfiguration anwenden auswählen.

Herausforderungen beim erneuten Zuweisen einer API Management-Instanz zum vorherigen Subnetz

- VNet-Sperre: Beim Verschieben einer API Management-Instanz zurück in ihr ursprüngliches Subnetz ist aufgrund der VNet-Sperre, die bis zu einer Stunde dauert, möglicherweise keine sofortige Neuzuweisung möglich.

- Ressourcengruppen-Sperre - Ein weiteres Szenario,das berücksichtigt werden muss, ist das Vorhandensein einer Bereichssperre auf Ressourcengruppenebene oder höher, wodurch Ressourcennavigationslinks nicht gelöscht werden können. Um dieses Problem zu lösen, heben Sie die Bereichssperre auf und warten ca. 4–6 Stunden, bis der API Management-Dienst die Verbindung mit dem ursprünglichen Subnetz getrennt hat, bevor Sie die Sperre aufheben, um die Bereitstellung im gewünschten Subnetz zu ermöglichen.

Fehlerbehebung bei der Verbindung mit Microsoft Graph in einem VNet

Netzwerkkonnektivität mit Microsoft Graph ist für Features erforderlich, einschließlich der Benutzeranmeldung beim Entwicklerportal mithilfe des Microsoft Entra Identitätsanbieters.

So beheben Sie die Verbindung mit Microsoft Graph von einem VNet aus:

Stellen Sie sicher, dass NSG und andere Netzwerkregeln für ausgehende Verbindungen von Ihrer API-Verwaltungsinstanz zum Microsoft Graph konfiguriert sind (mithilfe des AzureActiveDirectory Diensttags).

Stellen Sie sicher, dass die DNS-Auflösung und der Netzwerkzugriff

graph.microsoft.comüber das VNet erfolgen. Stellen Sie z. B. einen neuen virtuellen Computer im VNet bereit. Stellen Sie eine Verbindung damit her, und versuchen Sie, eine Verbindung mit einem Browser herzustellen oder cURL, PowerShell oder andere Tools zuGET https://graph.microsoft.com/v1.0/$metadataverwenden.

Verwandte Inhalte

Weitere Informationen:

- Konfigurationsreferenz für virtuelle Netzwerke

- VNet Häufig gestellte Fragen

- Managing DNS Records (Verwalten von DNS-Einträgen)