Herstellen einer privaten und sicheren Verbindung mit Microsoft Purview und Überprüfen von Datenquellen

In diesem Leitfaden erfahren Sie, wie Sie private Konto-, Portal- und Erfassungsendpunkte für Ihr Microsoft Purview-Konto bereitstellen, um auf das Purview-Konto zuzugreifen und Datenquellen mithilfe einer selbstgehosteten Integration Runtime sicher und privat zu überprüfen und so die End-to-End-Netzwerkisolation zu ermöglichen.

Der private Endpunkt des Microsoft Purview-Kontos wird verwendet, um eine weitere Sicherheitsebene hinzuzufügen, indem Szenarien aktiviert werden, in denen nur Clientaufrufe, die aus dem virtuellen Netzwerk stammen, auf das Microsoft Purview-Konto zugreifen dürfen. Dieser private Endpunkt ist auch eine Voraussetzung für den privaten Endpunkt des Portals.

Der private Endpunkt des Microsoft Purview-Portals ist erforderlich, um die Konnektivität mit dem Microsoft Purview-Governanceportal über ein privates Netzwerk zu ermöglichen.

Microsoft Purview kann Datenquellen in Azure oder einer lokalen Umgebung mithilfe privater Erfassungsendpunkte überprüfen. Drei private Endpunktressourcen müssen bereitgestellt und mit von Microsoft Purview verwalteten oder konfigurierten Ressourcen verknüpft werden, wenn der private Erfassungsendpunkt bereitgestellt wird:

- Der private Blob-Endpunkt ist mit einem verwalteten Microsoft Purview-Speicherkonto verknüpft.

- Der private Warteschlangenendpunkt ist mit einem verwalteten Microsoft Purview-Speicherkonto verknüpft.

- Der private Namespace-Endpunkt ist mit einem von Microsoft Purview konfigurierten Event Hub-Namespace verknüpft.

Prüfliste für die Bereitstellung

Mithilfe einer der weiter in diesem Leitfaden erläuterten Bereitstellungsoptionen können Sie ein neues Microsoft Purview-Konto mit privaten Endpunkten für Konto, Portal und Erfassung bereitstellen oder diese privaten Endpunkte für ein vorhandenes Microsoft Purview-Konto bereitstellen:

Wählen Sie ein geeignetes virtuelles Azure-Netzwerk und ein Subnetz aus, um private Microsoft Purview-Endpunkte bereitzustellen. Wählen Sie eine der folgenden Optionen aus:

- Stellen Sie ein neues virtuelles Netzwerk in Ihrem Azure-Abonnement bereit.

- Suchen Sie ein vorhandenes virtuelles Azure-Netzwerk und ein Subnetz in Ihrem Azure-Abonnement.

Definieren Sie eine geeignete DNS-Namensauflösungsmethode, damit Sie über ein privates Netzwerk auf das Microsoft Purview-Konto zugreifen und Datenquellen überprüfen können. Sie können eine der folgenden Optionen verwenden:

- Stellen Sie neue Azure DNS-Zonen mithilfe der schritte bereit, die weiter in diesem Leitfaden erläutert werden.

- Fügen Sie die erforderlichen DNS-Einträge zu vorhandenen Azure DNS-Zonen hinzu, indem Sie die schritte ausführen, die weiter in diesem Leitfaden erläutert werden.

- Nachdem Sie die Schritte in diesem Leitfaden ausgeführt haben, fügen Sie die erforderlichen DNS A-Einträge manuell zu Ihren vorhandenen DNS-Servern hinzu.

Stellen Sie ein neues Microsoft Purview-Konto mit privaten Endpunkten für Konto, Portal und Erfassung bereit, oder stellen Sie private Endpunkte für ein vorhandenes Microsoft Purview-Konto bereit.

Aktivieren Sie den Zugriff auf Azure Active Directory , wenn für Ihr privates Netzwerk Netzwerksicherheitsgruppenregeln für den gesamten öffentlichen Internetdatenverkehr auf Verweigern festgelegt sind.

Bereitstellen und Registrieren der selbstgehosteten Integration Runtime im selben VNET oder in einem mittels Peering verknüpften VNET, in dem das Microsoft Purview-Konto und private Erfassungsendpunkte bereitgestellt werden.

Passen Sie nach Abschluss dieses Leitfadens bei Bedarf die DNS-Konfigurationen an.

Überprüfen Sie Ihr Netzwerk und die Namensauflösung zwischen Verwaltungscomputer, selbstgehosteter IR-VM und Datenquellen in Microsoft Purview.

Hinweis

Wenn Sie nach der Bereitstellung Ihres privaten Erfassungsendpunkts einen verwalteten Event Hub aktivieren, müssen Sie den privaten Erfassungsendpunkt erneut bereitstellen.

Option 1: Bereitstellen eines neuen Microsoft Purview-Kontos mit einem Konto, portal und privaten Erfassungsendpunkten

Wechseln Sie zum Azure-Portal und dann zur Seite Microsoft Purview-Konten. Wählen Sie + Erstellen aus, um ein neues Microsoft Purview-Konto zu erstellen.

Geben Sie die grundlegenden Informationen ein, und legen Sie auf der Registerkarte Netzwerk die Konnektivitätsmethode auf Privater Endpunkt fest. Legen Sie privaten Endpunkt aktivieren auf Konto, Portal und Erfassung fest.

Wählen Sie unter Konto und Portaldie Option + Hinzufügen aus, um einen privaten Endpunkt für Ihr Microsoft Purview-Konto hinzuzufügen.

Wählen Sie auf der Seite Privaten Endpunkt erstellen für die Unterressource Microsoft Purview Ihren Standort aus, geben Sie einen Namen für den privaten Endpunkt des Kontos an, und wählen Sie Konto aus. Wählen Sie unter Netzwerk Ihr virtuelles Netzwerk und Subnetz und optional Integration in private DNS-Zone aus, um eine neue Azure Privates DNS-Zone zu erstellen.

Hinweis

Sie können auch Ihre vorhandenen Azure Privates DNS Zones verwenden oder DNS-Einträge in Ihren DNS-Servern später manuell erstellen. Weitere Informationen finden Sie unter Konfigurieren der DNS-Namensauflösung für private Endpunkte.

Wählen Sie OK aus.

Wählen Sie unter Konto- und Portal-Assistent erneut +Hinzufügen aus, um den privaten Endpunkt des Portals hinzuzufügen.

Wählen Sie auf der Seite Privaten Endpunkt erstellen für die Unterressource Microsoft Purview Ihren Standort aus, geben Sie einen Namen für den privaten Endpunkt des Portals an, und wählen Sie Portal aus. Wählen Sie unter Netzwerk Ihr virtuelles Netzwerk und Subnetz und optional Integration in private DNS-Zone aus, um eine neue Azure Privates DNS-Zone zu erstellen.

Hinweis

Sie können auch Ihre vorhandenen Azure Privates DNS Zones verwenden oder DNS-Einträge in Ihren DNS-Servern später manuell erstellen. Weitere Informationen finden Sie unter Konfigurieren der DNS-Namensauflösung für private Endpunkte.

Wählen Sie OK aus.

Richten Sie unter Erfassung Ihre privaten Erfassungsendpunkte ein, indem Sie Details für Abonnement, virtuelles Netzwerk und Subnetz angeben, die Sie mit Ihrem privaten Endpunkt koppeln möchten.

Wählen Sie optional Privates DNS Integration aus, um Azure Privates DNS Zones zu verwenden.

Wichtig

Es ist wichtig, die richtigen Azure Privates DNS-Zonen auszuwählen, um eine korrekte Namensauflösung zwischen Microsoft Purview und Datenquellen zu ermöglichen. Sie können auch Ihre vorhandenen Azure Privates DNS Zones verwenden oder DNS-Einträge in Ihren DNS-Servern später manuell erstellen. Weitere Informationen finden Sie unter Konfigurieren der DNS-Namensauflösung für private Endpunkte.

Wählen Sie Überprüfen und erstellen aus. Auf der Seite Überprüfen + erstellen überprüft Azure Ihre Konfiguration.

Wenn die Meldung "Überprüfung erfolgreich" angezeigt wird, wählen Sie Erstellen aus.

Option 2: Aktivieren des Kontos, des Portals und des privaten Erfassungsendpunkts für vorhandene Microsoft Purview-Konten

Wechseln Sie zum Azure-Portal, und wählen Sie dann Ihr Microsoft Purview-Konto aus, und wählen Sie unter Einstellungendie Option Netzwerk und dann Private Endpunktverbindungen aus.

Wählen Sie + Privater Endpunkt aus, um einen neuen privaten Endpunkt zu erstellen.

Geben Sie die grundlegenden Informationen ein.

Wählen Sie auf der Registerkarte Ressource für Ressourcentypdie Option Microsoft.Purview/accounts aus.

Wählen Sie für Ressource das Microsoft Purview-Konto und für Zielunterressource die Option Konto aus.

Wählen Sie auf der Registerkarte Konfiguration das virtuelle Netzwerk und optional Azure Privates DNS Zone aus, um eine neue Azure DNS-Zone zu erstellen.

Hinweis

Für die DNS-Konfiguration können Sie auch Ihre vorhandenen Azure Privates DNS Zones aus der Dropdownliste verwenden oder die erforderlichen DNS-Einträge später manuell zu Ihren DNS-Servern hinzufügen. Weitere Informationen finden Sie unter Konfigurieren der DNS-Namensauflösung für private Endpunkte.

Wechseln Sie zur Zusammenfassungsseite, und wählen Sie Erstellen aus, um den privaten Endpunkt des Kontos zu erstellen.

Wiederholen Sie die Schritte 2 bis 7, um den privaten Endpunkt des Portals zu erstellen. Stellen Sie sicher, dass Sie unter Zielressourcedas Portal auswählen.

Wählen Sie in Ihrem Microsoft Purview-Konto unter Einstellungendie Option Netzwerk und dann Private Endpunktverbindungen erfassen aus.

Wählen Sie unter Private Endpunktverbindungen für die Erfassung die Option + Neu aus, um einen neuen privaten Erfassungsendpunkt zu erstellen.

Geben Sie die grundlegenden Informationen ein, und wählen Sie Ihr vorhandenes virtuelles Netzwerk und ein Subnetz aus. Wählen Sie optional Privates DNS Integration aus, um Azure Privates DNS Zones zu verwenden. Wählen Sie in jeder Liste die richtigen Azure Privates DNS-Zonen aus.

Hinweis

Sie können auch Ihre vorhandenen Azure Privates DNS-Zonen verwenden oder DNS-Einträge in Ihren DNS-Servern später manuell erstellen. Weitere Informationen finden Sie unter Konfigurieren der DNS-Namensauflösung für private Endpunkte.

Wählen Sie Erstellen aus, um das Setup abzuschließen.

Aktivieren des Zugriffs auf Azure Active Directory

Hinweis

Wenn Ihr virtueller Computer, Ihr VPN-Gateway oder Ihr VNET-Peeringgateway über öffentlichen Internetzugriff verfügt, kann es auf das Microsoft Purview-Governanceportal und das Microsoft Purview-Konto zugreifen, das mit privaten Endpunkten aktiviert ist. Aus diesem Grund müssen Sie die restlichen Anweisungen nicht befolgen. Wenn für Ihr privates Netzwerk Regeln für Netzwerksicherheitsgruppen festgelegt sind, um den gesamten öffentlichen Internetdatenverkehr zu verweigern, müssen Sie einige Regeln hinzufügen, um den Zugriff auf Azure Active Directory (Azure AD) zu aktivieren. Befolgen Sie dazu die Anweisungen.

Diese Anweisungen werden für den sicheren Zugriff auf Microsoft Purview von einer Azure-VM bereitgestellt. Ähnliche Schritte müssen ausgeführt werden, wenn Sie VPN- oder andere VNET-Peeringgateways verwenden.

Navigieren Sie im Azure-Portal zu Ihrer VM, und wählen Sie unter Einstellungendie Option Netzwerk aus. Wählen Sie dann Ausgehende Portregeln> Regel fürausgehenden Port hinzufügen aus.

Gehen Sie im Bereich Sicherheitsregel für ausgehenden Datenverkehr hinzufügen wie

- Wählen Sie unter Ziel die Option Diensttag aus.

- Wählen Sie unter Zieldiensttag die Option AzureActiveDirectory aus.

- Wählen Sie unter Zielportbereiche die Option * aus.

- Wählen Sie unter Aktion die Option Zulassen aus.

- Unter Priorität sollte der Wert höher sein als die Regel, die den gesamten Internetdatenverkehr verweigert.

Erstellen Sie die Regel.

Führen Sie die gleichen Schritte aus, um eine weitere Regel zu erstellen, um das Diensttag AzureResourceManager zuzulassen. Wenn Sie auf die Azure-Portal zugreifen müssen, können Sie auch eine Regel für das Diensttag AzurePortal hinzufügen.

Stellen Sie eine Verbindung mit der VM her, und öffnen Sie den Browser. Wechseln Sie zur Browserkonsole, indem Sie STRG+UMSCHALT+J drücken, und wechseln Sie zur Registerkarte Netzwerk, um Netzwerkanforderungen zu überwachen. Geben Sie web.purview.azure.com in das Feld URL ein, und versuchen Sie, sich mit Ihren Azure AD-Anmeldeinformationen anzumelden. Die Anmeldung schlägt wahrscheinlich fehl, und auf der Registerkarte Netzwerk in der Konsole können Sie sehen, dass Azure AD versucht, auf aadcdn.msauth.net zuzugreifen, aber blockiert wird.

Öffnen Sie in diesem Fall eine Eingabeaufforderung auf dem virtuellen Computer, pingen Sie aadcdn.msauth.net, rufen Sie die IP-Adresse ab, und fügen Sie dann in den Netzwerksicherheitsregeln des virtuellen Computers eine Regel für ausgehenden Port für die IP-Adresse hinzu. Legen Sie ziel auf IP-Adressen und Ziel-IP-Adressen auf die aadcdn-IP-Adresse fest. Aufgrund von Azure Load Balancer und Azure Traffic Manager kann die IP-Adresse des Azure AD Content Delivery Network dynamisch sein. Nachdem Sie die IP-Adresse erhalten haben, ist es besser, sie der Hostdatei des virtuellen Computers hinzuzufügen, um zu erzwingen, dass der Browser diese IP-Adresse besucht, um das Azure AD Content Delivery Network abzurufen.

Nachdem die neue Regel erstellt wurde, wechseln Sie zurück zum virtuellen Computer, und versuchen Sie erneut, sich mit Ihren Azure AD-Anmeldeinformationen anzumelden. Wenn die Anmeldung erfolgreich ist, kann das Microsoft Purview-Governanceportal verwendet werden. In einigen Fällen leitet Azure AD jedoch auf andere Domänen um, um sich basierend auf dem Kontotyp eines Kunden anzumelden. Für ein live.com-Konto leitet Azure AD beispielsweise an live.com um, um sich anzumelden, und diese Anforderungen werden dann erneut blockiert. Für Microsoft-Mitarbeiterkonten greift Azure AD auf msft.sts.microsoft.com zu, um Anmeldeinformationen zu erhalten.

Überprüfen Sie die Netzwerkanforderungen auf der Registerkarte Netzwerk im Browser, um zu sehen, welche Anforderungen der Domäne blockiert werden, wiederholen Sie den vorherigen Schritt, um die IP-Adresse abzurufen, und fügen Sie regeln für ausgehenden Port in der Netzwerksicherheitsgruppe hinzu, um Anforderungen für diese IP-Adresse zuzulassen. Fügen Sie nach Möglichkeit die URL und die IP-Adresse zur Hostdatei des virtuellen Computers hinzu, um die DNS-Auflösung zu korrigieren. Wenn Sie die genauen IP-Adressbereiche der Anmeldedomäne kennen, können Sie diese auch direkt zu Netzwerkregeln hinzufügen.

Jetzt sollte Ihre Azure AD-Anmeldung erfolgreich sein. Das Microsoft Purview-Governanceportal wird erfolgreich geladen, aber das Auflisten aller Microsoft Purview-Konten funktioniert nicht, da es nur auf ein bestimmtes Microsoft Purview-Konto zugreifen kann. Geben Sie ein

web.purview.azure.com/resource/{PurviewAccountName}, um direkt das Microsoft Purview-Konto zu besuchen, für das Sie erfolgreich einen privaten Endpunkt eingerichtet haben.

Stellen Sie die selbstgehostete Integration Runtime (IR) bereit, und überprüfen Sie Ihre Datenquellen.

Nachdem Sie private Erfassungsendpunkte für Microsoft Purview bereitgestellt haben, müssen Sie mindestens eine selbstgehostete Integration Runtime (IR) einrichten und registrieren:

Alle lokalen Quelltypen wie Microsoft SQL Server, Oracle, SAP und andere werden derzeit nur über selbstgehostete IR-basierte Überprüfungen unterstützt. Die selbstgehostete IR muss in Ihrem privaten Netzwerk ausgeführt werden und dann mit Ihrem virtuellen Netzwerk in Azure mittels Peering verknüpft werden.

Für alle Azure-Quelltypen wie Azure Blob Storage und Azure SQL-Datenbank müssen Sie explizit auswählen, dass die Überprüfung mithilfe einer selbstgehosteten Integration Runtime ausgeführt wird, die im selben VNET oder in einem VNET mit Peering bereitgestellt wird, in dem das Microsoft Purview-Konto und private Erfassungsendpunkte bereitgestellt werden.

Führen Sie die Schritte unter Erstellen und Verwalten einer selbstgehosteten Integration Runtime aus, um eine selbstgehostete IR einzurichten. Richten Sie dann Ihre Überprüfung für die Azure-Quelle ein, indem Sie diese selbstgehostete IR in der Dropdownliste Verbindung über Integration Runtime herstellen auswählen, um die Netzwerkisolation sicherzustellen.

Wichtig

Stellen Sie sicher, dass Sie die neueste Version der selbstgehosteten Integration Runtime aus dem Microsoft Download Center herunterladen und installieren.

Firewalls zum Einschränken des öffentlichen Zugriffs

Führen Sie die folgenden Schritte aus, um den Zugriff auf das Microsoft Purview-Konto vollständig aus dem öffentlichen Internet zu entfernen. Diese Einstellung gilt sowohl für private Endpunkt- als auch für private Erfassungsendpunktverbindungen.

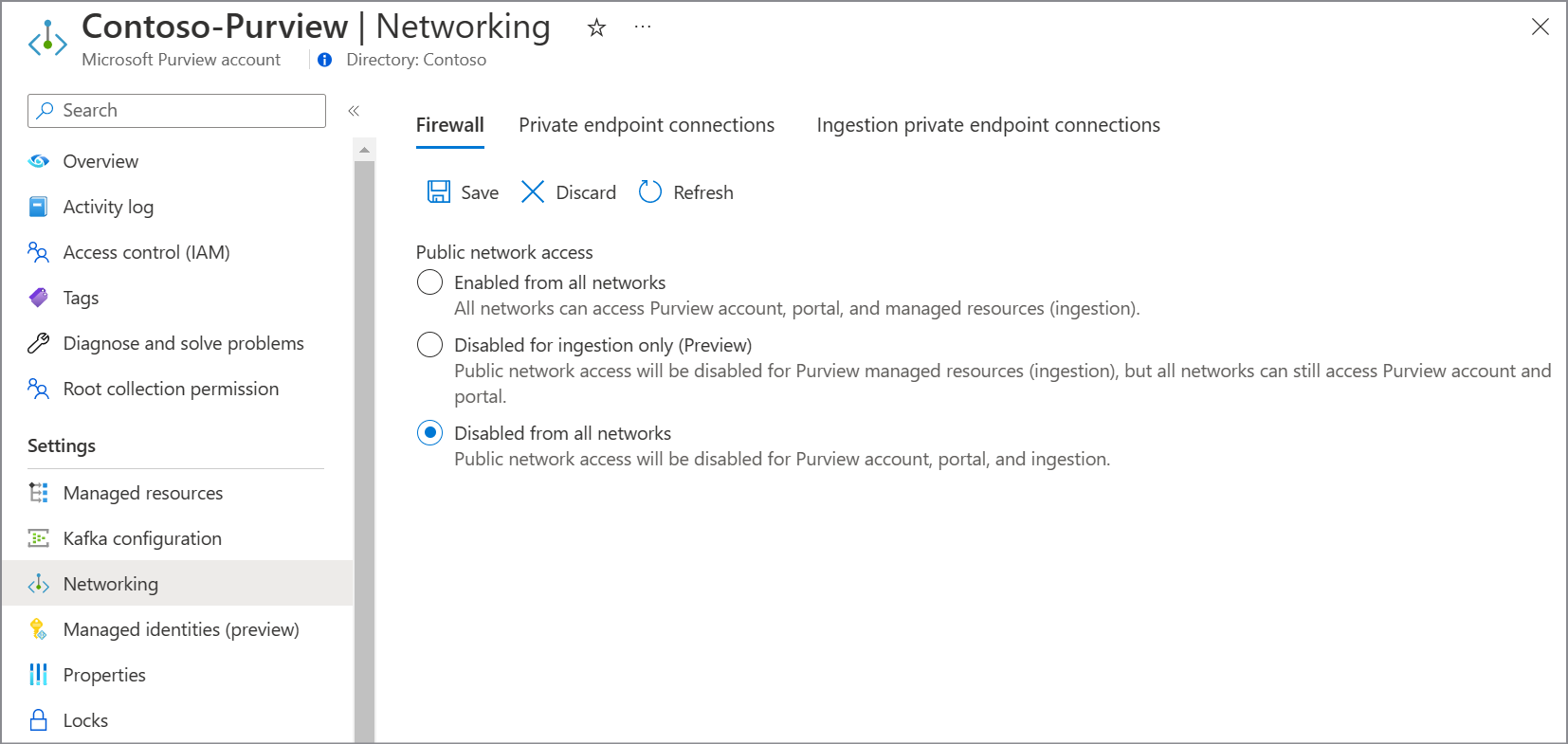

Wechseln Sie im Azure-Portal zum Microsoft Purview-Konto, und wählen Sie unter Einstellungen die Option Netzwerk aus.

Wechseln Sie zur Registerkarte Firewall , und stellen Sie sicher, dass der Umschalter auf Aus allen Netzwerken deaktivieren festgelegt ist.