Herstellen einer Verbindung zwischen Microsoft Azure Sentinel und STIX-/TAXII-Threat-Intelligence-Feeds

Der am weitesten verbreitete Branchenstandard für die Übertragung von Threat Intelligence-Daten ist eine Kombination aus dem STIX-Datenformat und dem TAXII-Protokoll. Wenn Ihre Organisation die Bedrohungsindikatoren aus Lösungen empfängt, die die aktuelle STIX-/TAXII-Version (2.0 oder 2.1) unterstützen, können Sie Ihre Bedrohungsindikatoren mit dem TAXII-Datenconnector für Threat Intelligence in Microsoft Azure Sentinel importieren. Dieser Connector ermöglicht es einem integrierten TAXII-Client in Microsoft Azure Sentinel, Threat Intelligence von TAXII 2.x-Servern zu importieren.

Um STIX-formatierte Bedrohungsindikatoren von einem TAXII-Server in Microsoft Sentinel zu importieren, müssen Sie die API-Stamm- und Sammlungs-ID des TAXII-Servers abrufen und dann den TAXII-Datenconnector in Microsoft Sentinel unter Threat Intelligence aktivieren.

Erfahren Sie mehr über Threat Intelligence in Microsoft Azure Sentinel und insbesondere über die TAXII-Threat-Intelligence-Feeds , die in Microsoft Azure Sentinel integriert werden können.

Hinweis

Informationen über die Verfügbarkeit von Funktionen in US-Regierungs-Clouds finden Sie in den Microsoft Sentinel-Tabellen in Cloud-Funktionsverfügbarkeit für US-Regierungskunden.

Wichtig

Microsoft Sentinel ist jetzt in der Microsoft Unified Security Operations Platform im Microsoft Defender-Portal allgemein verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Siehe auch: Verbinden Ihrer Threat-Intelligence-Plattform (TIP) mit Microsoft Azure Sentinel

Voraussetzungen

- Um eigenständige Inhalte oder Lösungen aus dem Inhaltshub installieren, aktualisieren oder löschen zu können, müssen Sie auf Ressourcengruppenebene über die Rolle Microsoft Sentinel-Mitwirkender verfügen.

- Sie benötigen Lese- und Schreibberechtigungen für den Microsoft Azure Sentinel-Arbeitsbereich, um Ihre Bedrohungsindikatoren zu speichern.

- Sie müssen über einen API-Stamm-URI und eine Sammlungs-ID für TAXII 2.0 oder TAXII 2.1 verfügen.

Abrufen des API-Stamms und der Sammlungs-ID des TAXII-Servers

TAXII 2.x-Server kündigen API-Stammadressen an, bei denen es sich um URLs handelt, unter denen Threat Intelligence-Sammlungen gehostet werden. Den API-Stamm und die Sammlungs-ID finden Sie normalerweise auf den Dokumentationsseiten des Threat Intelligence-Anbieters, der den TAXII-Server hostet.

Hinweis

Mitunter gibt der Anbieter nur eine URL bekannt, die als Ermittlungsendpunkt bezeichnet wird. Mit dem Hilfsprogramm cURL können Sie den Ermittlungsendpunkt abfragen und den API-Stamm anfordern.

Installieren der Threat Intelligence-Lösung in Microsoft Sentinel

Führen Sie die folgenden Schritte aus, um Bedrohungsindikatoren von einem TAXII-Server in Microsoft Azure Sentinel zu importieren:

Wählen Sie für Microsoft Sentinel im Azure-Portal unter Inhaltsverwaltung die Option Inhaltshub aus.

Wählen Sie für Microsoft Sentinel im Defender-Portal die Option Microsoft Sentinel>Content Management> Content Hub aus.Suchen Sie die Threat Intelligence-Lösung, und wählen Sie sie aus.

Wählen Sie die Schaltfläche

Installieren/Aktualisieren aus.

Installieren/Aktualisieren aus.

Weitere Informationen zum Verwalten der Lösungskomponenten finden Sie unter Ermitteln und Bereitstellen von sofort einsatzbereiten Inhalten.

Aktivieren des Threat Intelligence – TAXII-Datenconnectors

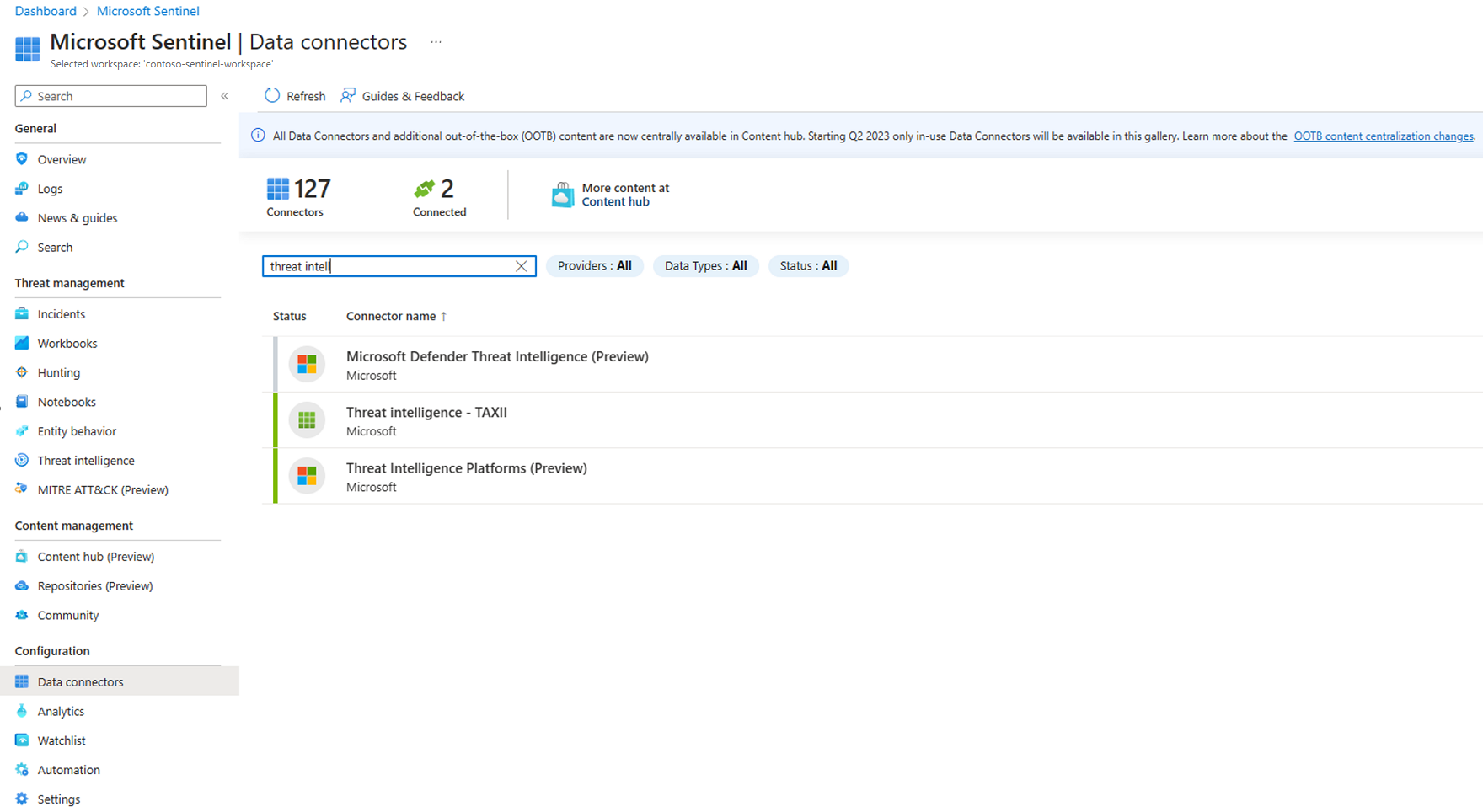

Wählen Sie zum Konfigurieren des TAXII-Datenconnectors das Menü Datenconnectors aus.

Suchen Sie die Schaltfläche Threat Intelligence – TAXII-Datenconnector>Verbindungsseite öffnen, und wählen Sie sie aus.

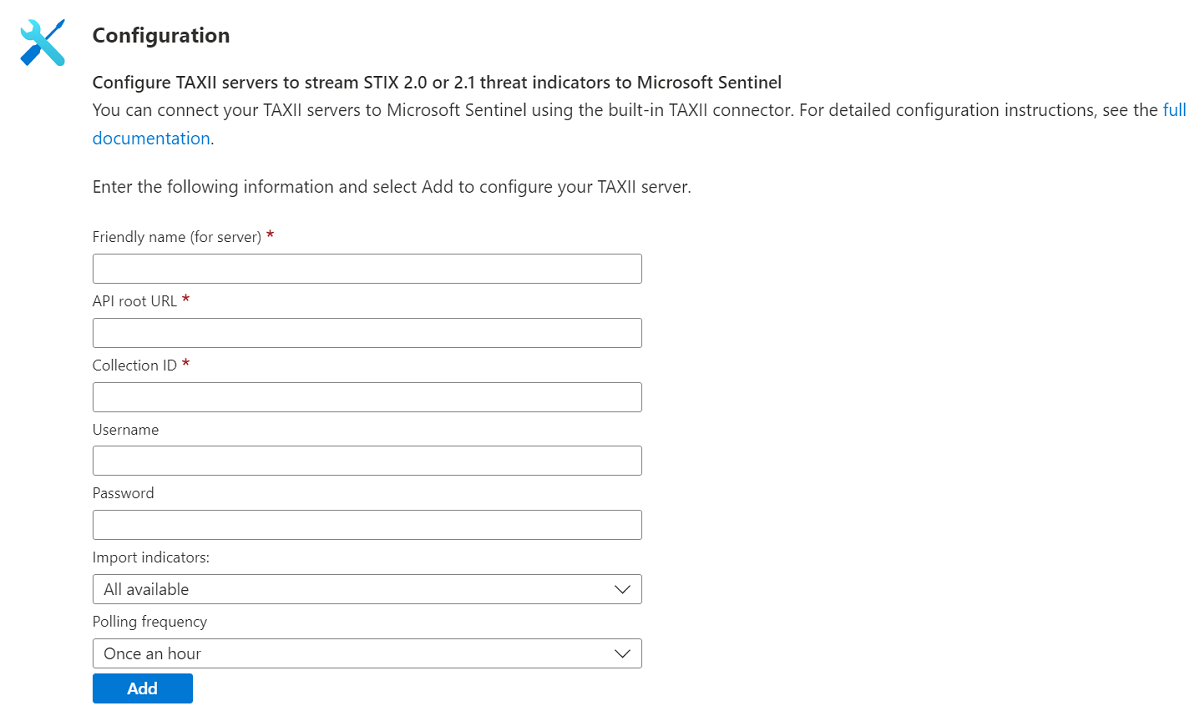

Geben Sie einen Anzeigenamen für diese TAXII-Serversammlung, die API-Stamm-URL, die Sammlungs-ID, einen Benutzernamen (falls erforderlich) und ein Kennwort (falls erforderlich) ein, und wählen Sie die Gruppe der Indikatoren und die gewünschte Abfragefrequenz. Wählen Sie die Schaltfläche Hinzufügen aus.

Sie sollten eine Bestätigung erhalten, dass eine Verbindung mit dem TAXII-Server hergestellt wurde. Sie können den letzten Schritt so oft wie gewünscht wiederholen, um eine Verbindung mit mehreren Sammlungen auf einem oder mehreren TAXII-Servern herzustellen.

Innerhalb weniger Minuten sollten Bedrohungsindikatoren in diesen Microsoft Azure Sentinel-Arbeitsbereich fließen. Sie finden die neuen Indikatoren auf dem Blatt Threat Intelligence, das Sie über das Hauptmenü von Microsoft Azure Sentinel öffnen können.

IP-Positivliste für den Microsoft Sentinel-TAXII-Client

Einige TAXII-Server, z. B. FS-ISAC, müssen die IP-Adressen des Microsoft Sentinel-TAXII-Clients in der Positivliste speichern. Für die meisten TAXII-Server ist diese Anforderung nicht erforderlich.

Falls sie relevant ist, müssen folgende IP-Adressen in Ihre Positivliste aufgenommen werden:

- 20.193.17.32

- 20.197.219.106

- 20.48.128.36

- 20.199.186.58

- 40.80.86.109

- 52.158.170.36

- 20.52.212.85

- 52.251.70.29

- 20.74.12.78

- 20.194.150.139

- 20.194.17.254

- 51.13.75.153

- 102.133.139.160

- 20.197.113.87

- 40.123.207.43

- 51.11.168.197

- 20.71.8.176

- 40.64.106.65

Zugehöriger Inhalt

In diesem Dokument haben Sie erfahren, wie Sie Microsoft Azure Sentinel mithilfe des TAXII-Protokolls mit Threat-Intelligence-Feeds verbinden können. Weitere Informationen zu Microsoft Azure Sentinel finden Sie in den folgenden Artikeln.

- Erfahren Sie, wie Sie Einblick in Ihre Daten und potenzielle Bedrohungen erhalten.

- Beginnen Sie mit Erkennung von Bedrohungen mithilfe von Microsoft Sentinel.