Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Microsoft Sentinel ist eine cloudnative Siem-Lösung (Security Information and Event Management), die Threat Intelligence aus zahlreichen Quellen erfassen, zusammenstellen und verwalten kann.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen.

Einführung in Threat Intelligence

Cyber Threat Intelligence (CTI) ist eine Information, die vorhandene oder potenzielle Bedrohungen für Systeme und Benutzer beschreibt. Diese Intelligenz hat viele Formen, z. B. schriftliche Berichte, in denen die Beweggründe, die Infrastruktur und die Techniken eines bestimmten Bedrohungsakteurs detailliert beschrieben werden. Es können auch spezifische Beobachtungen von IP-Adressen, Domänen, Dateihashes und anderen Artefakten sein, die bekannten Cyberbedrohungen zugeordnet sind.

Organisationen verwenden CTI, um einen wesentlichen Kontext für ungewöhnliche Aktivitäten bereitzustellen, sodass Sicherheitspersonal schnell Maßnahmen ergreifen kann, um ihre Mitarbeiter, Informationen und Ressourcen zu schützen. Sie können CTI an vielen Stellen beziehen, z. B.:

- Open-Source-Datenfeeds

- Communitys zum Teilen von Threat Intelligence

- Feeds für kommerzielle Informationen

- Lokale Informationen, die im Rahmen von Sicherheitsuntersuchungen innerhalb eines organization

Für SIEM-Lösungen wie Microsoft Sentinel sind die häufigsten Formen von KTI Bedrohungsindikatoren, die auch als Indikatoren der Kompromittierung (Indicators of Compromise, IOCs) oder Indikatoren für Angriffe bezeichnet werden. Bedrohungsindikatoren sind Daten, die beobachtete Artefakte wie URLs, Dateihashes oder IP-Adressen bekannten Bedrohungsaktivitäten wie Phishing, Botnets oder Schadsoftware zuordnen. Diese Form der Threat Intelligence wird oft als taktische Bedrohungsintelligenz bezeichnet. Es wird in großem Umfang auf Sicherheitsprodukte und Automatisierung angewendet, um potenzielle Bedrohungen für eine organization zu erkennen und vor ihnen zu schützen.

Ein weiteres Facet der Threat Intelligence stellt Bedrohungsakteure, ihre Techniken, Taktiken und Verfahren (TTPs), ihre Infrastruktur und die Identitäten ihrer Opfer dar. Microsoft Sentinel unterstützt die Verwaltung dieser Facets zusammen mit IOCs, die mithilfe des Open Source Standards für den Austausch von CTI ausgedrückt werden, der als structured threat information expression (STIX) bezeichnet wird. Als STIX-Objekte ausgedrückte Threat Intelligence verbessert die Interoperabilität und ermöglicht Es Organisationen, effizienter zu suchen. Verwenden Sie THREAT INTELLIGENCE-STIX-Objekte in Microsoft Sentinel, um böswillige Aktivitäten zu erkennen, die in Ihrer Umgebung beobachtet werden, und stellen Sie den vollständigen Kontext eines Angriffs bereit, um Entscheidungen zur Reaktion zu treffen.

In der folgenden Tabelle sind die Aktivitäten aufgeführt, die erforderlich sind, um die Integration von Threat Intelligence (TI) in Microsoft Sentinel optimal zu nutzen:

| Aktion | Beschreibung |

|---|---|

| Speichern von Threat Intelligence im Arbeitsbereich von Microsoft Sentinel |

|

| Verwalten von Threat Intelligence |

|

| Verwenden von Threat Intelligence |

|

Threat Intelligence bietet auch nützliche Kontexte in anderen Microsoft Sentinel Erfahrungen, z. B. Notebooks. Weitere Informationen finden Sie unter Erste Schritte mit Notebooks und MSTICPy.

Hinweis

Informationen zur Featureverfügbarkeit in Clouds für US-Behörden finden Sie unter Microsoft Sentinel Tabellen unter Verfügbarkeit von Cloudfeatures für US Government-Kunden.

Importieren und Verbinden von Threat Intelligence

Die meisten Bedrohungsinformationen werden über Datenconnectors oder eine API importiert. Konfigurieren Sie Erfassungsregeln für Datenconnectors, um Rauschen zu reduzieren und sicherzustellen, dass Ihre Intelligence-Feeds optimiert sind. Hier finden Sie die verfügbaren Lösungen für Microsoft Sentinel.

- Microsoft Defender Threat Intelligence Datenconnector zum Erfassen der Bedrohungsinformationen von Microsoft

- Threat Intelligence – TAXII-Datenconnector für STIX/TAXII-Feeds nach Branchenstandard

- Threat Intelligence-Upload-API für integrierte und kuratierte TI-Feeds mithilfe einer REST-API zum Herstellen einer Verbindung (erfordert keinen Datenconnector)

- Der Threat Intelligence Platform-Datenconnector verbindet auch TI-Feeds mithilfe einer Legacy-REST-API, befindet sich jedoch auf dem Pfad zur Einstellung.

Verwenden Sie diese Lösungen in einer beliebigen Kombination, je nachdem, wo Ihre organization Threat Intelligence-Quellen. Alle diese Datenconnectors sind im Content Hub als Teil der Threat Intelligence-Lösung verfügbar. Weitere Informationen zu dieser Lösung finden Sie im Azure Marketplace-Eintrag Threat Intelligence.

Sehen Sie sich auch diesen Katalog von Threat Intelligence-Integrationen an, die mit Microsoft Sentinel verfügbar sind.

Hinzufügen von Threat Intelligence zu Microsoft Sentinel mit dem Defender Threat Intelligence-Datenconnector

Bringen Sie öffentliche, Open-Source- und High-Fidelity-IOCs, die von Defender Threat Intelligence generiert werden, mithilfe der Defender Threat Intelligence-Datenconnectors in Ihren Microsoft Sentinel Arbeitsbereich ein. Verwenden Sie mit einem einfachen 1-Klick-Setup die Threat Intelligence aus den Standard- und Premium-Defender Threat Intelligence-Datenconnectors zum Überwachen, Warnen und Jagen.

Es sind zwei Versionen des Datenconnectors verfügbar: Standard und Premium. Es gibt auch eine frei verfügbare Defender Threat Intelligence-Bedrohungsanalyseregel, die Ihnen ein Beispiel für die Bereitstellung des Defender Threat Intelligence-Premium-Datenconnectors bietet. Bei übereinstimmenden Analysen werden jedoch nur Indikatoren erfasst, die der Regel entsprechen.

Der Premium Defender Threat Intelligence-Datenconnector erfasst von Microsoft angereicherte Open Source Intelligence und die von Microsoft kuratierten IOCs. Diese Premium-Features ermöglichen analysen für mehr Datenquellen mit größerer Flexibilität und größerem Verständnis dieser Threat Intelligence. Die folgende Tabelle zeigt, was Sie erwarten können, wenn Sie die Premium-Version lizenzieren und aktivieren.

| Frei | Premium |

|---|---|

| Öffentliche IOCs | |

| Open-Source-Intelligenz (OSINT) | |

| Microsoft IOCs | |

| Von Microsoft angereichertes OSINT |

Weitere Informationen finden Sie in den folgenden Artikeln:

- Informationen zum Abrufen einer Premium-Lizenz und zum Untersuchen aller Unterschiede zwischen den Standard- und Premium-Versionen finden Sie unter Erkunden von Defender Threat Intelligence-Lizenzen.

- Weitere Informationen zur kostenlosen Defender Threat Intelligence-Erfahrung finden Sie unter Introducing Defender Threat Intelligence free experience for Microsoft Defender XDR( Introducing Defender Threat Intelligence free experience for Microsoft Defender XDR).

- Informationen zum Aktivieren von Defender Threat Intelligence und den Premium-Defender Threat Intelligence-Datenconnectors finden Sie unter Aktivieren des Defender Threat Intelligence-Datenconnectors.

- Informationen zu Abgleichsanalysen finden Sie unter Verwenden von Abgleichsanalysen zum Erkennen von Bedrohungen.

Hinzufügen von Threat Intelligence zu Microsoft Sentinel mit der Upload-API

Viele Organisationen verwenden TIP-Lösungen (Threat Intelligence Platform), um Bedrohungsindikatorfeeds aus verschiedenen Quellen zu aggregieren. Aus dem aggregierten Feed werden die Daten für Sicherheitslösungen wie Netzwerkgeräte, EDR/XDR-Lösungen oder SIEMs wie Microsoft Sentinel zusammengestellt. Mithilfe der Upload-API können Sie diese Lösungen verwenden, um THREAT INTELLIGENCE-STIX-Objekte in Microsoft Sentinel zu importieren.

Die neue Upload-API erfordert keinen Datenconnector und bietet die folgenden Verbesserungen:

- Die Bedrohungsindikatorfelder basieren auf dem standardisierten STIX-Format.

- Die Microsoft Entra-Anwendung erfordert die Rolle Microsoft Sentinel Mitwirkender.

- Der API-Anforderungsendpunkt ist auf Arbeitsbereichsebene ausgerichtet. Die erforderlichen Microsoft Entra Anwendungsberechtigungen ermöglichen eine präzise Zuweisung auf Arbeitsbereichsebene.

Weitere Informationen finden Sie unter Verbinden Ihrer Threat Intelligence-Plattform mithilfe der Upload-API.

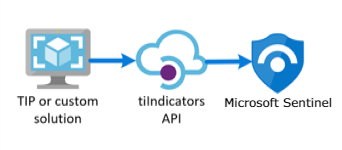

Hinzufügen von Threat Intelligence zu Microsoft Sentinel mit dem Threat Intelligence Platform-Datenconnector

Hinweis

Dieser Datenconnector ist veraltet.

Ähnlich wie bei der Upload-API verwendet der Threat Intelligence Platform-Datenconnector eine API, die es Ihrer TIP- oder benutzerdefinierten Lösung ermöglicht, Threat Intelligence an Microsoft Sentinel zu senden. Dieser Datenconnector ist jedoch nur auf Indikatoren beschränkt und wird als veraltet gekennzeichnet. Nutzen Sie die Optimierungen, die die Upload-API bietet.

Der TIP-Datenconnector verwendet die Microsoft Graph Security tiIndicators-API , die keine anderen STIX-Objekte unterstützt. Verwenden Sie es mit jedem benutzerdefinierten TIP, der mit der tiIndicators-API kommuniziert, um Indikatoren an Microsoft Sentinel (und an andere Microsoft-Sicherheitslösungen wie Defender XDR) zu senden.

Weitere Informationen zu den in Microsoft Sentinel integrierten TIP-Lösungen finden Sie unter Integrierte Threat Intelligence-Plattformprodukte. Weitere Informationen finden Sie unter Verbinden Ihrer Threat Intelligence-Plattform mit Microsoft Sentinel.

Hinzufügen von Threat Intelligence zu Microsoft Sentinel mit dem Threat Intelligence - TAXII-Datenconnector

Der am weitesten verbreitete Branchenstandard für die Übertragung von Threat Intelligence ist eine Kombination aus dem STIX-Datenformat und dem TAXII-Protokoll. Wenn Ihr organization Threat Intelligence von Lösungen erhält, die die aktuelle STIX/TAXII-Version (2.0 oder 2.1) unterstützen, verwenden Sie den Threat Intelligence - TAXII-Datenconnector, um Ihre Threat Intelligence in Microsoft Sentinel. Mithilfe des Datenconnectors Threat Intelligence – TAXII verfügt Microsoft Sentinel über einen integrierten TAXII-Client, der Threat Intelligence von TAXII 2.x-Servern importiert.

So importieren Sie STIX-formatierte Threat Intelligence in Microsoft Sentinel von einem TAXII-Server:

- Rufen Sie den TAXII-Server-API-Stamm und die Sammlungs-ID ab.

- Aktivieren Sie den Datenconnector Threat Intelligence – TAXII in Microsoft Sentinel.

Weitere Informationen finden Sie unter Verbinden Microsoft Sentinel mit STIX/TAXII Threat Intelligence-Feeds.

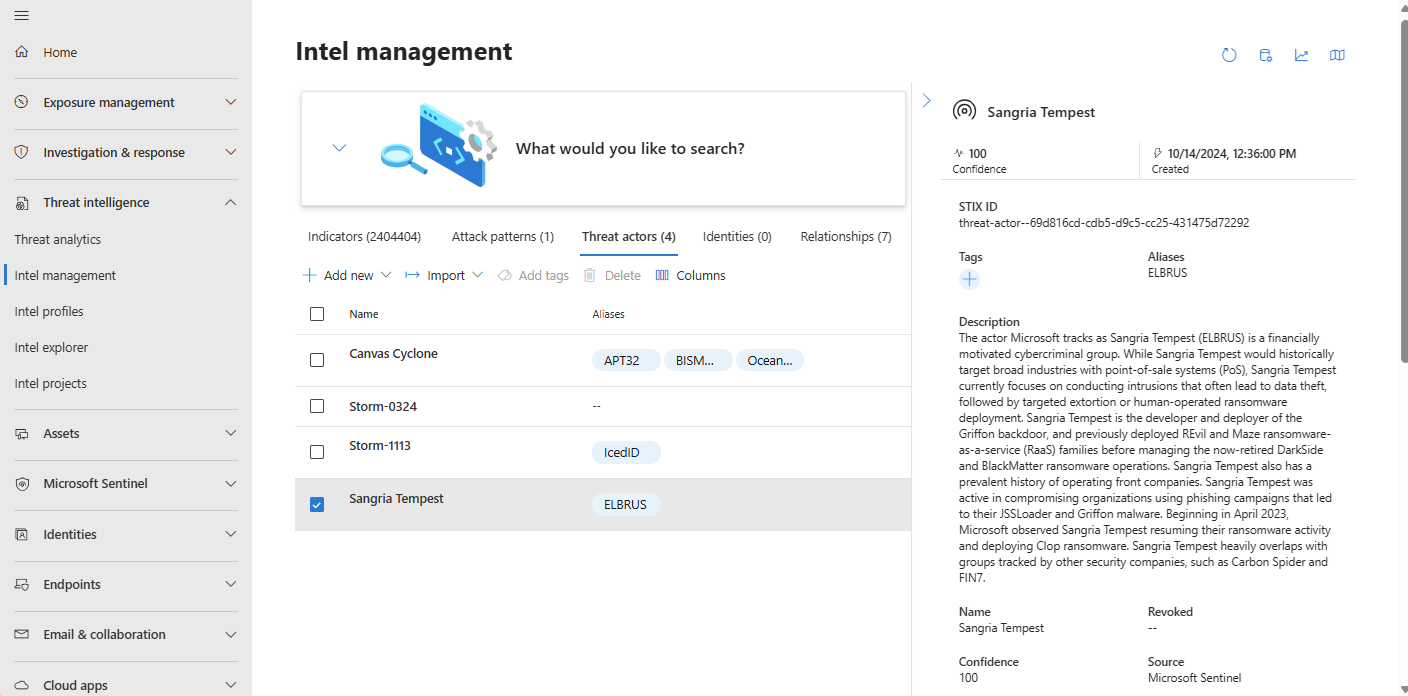

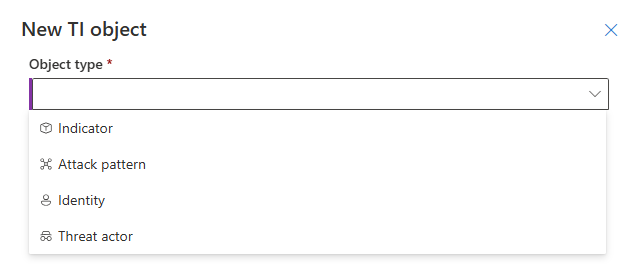

Erstellen und Verwalten von Threat Intelligence

Threat Intelligence unterstützt von Microsoft Sentinel wird neben Microsoft Defender Threat Intelligence (MDTI) und Threat Analytics im Microsoft Defender-Portal verwaltet.

Hinweis

Sie greifen weiterhin auf Threat Intelligence im Azure-Portal von Microsoft Sentinel>Bedrohungsverwaltung>zu.

Zwei der häufigsten Threat Intelligence-Aufgaben sind das Erstellen neuer Threat Intelligence im Zusammenhang mit Sicherheitsuntersuchungen und das Hinzufügen von Tags. Die Verwaltungsschnittstelle optimiert den manuellen Prozess der Zusammenstellung einzelner Bedrohungen mithilfe einiger wichtiger Features.

- Konfigurieren Sie Erfassungsregeln, um Bedrohungsinformationen aus Datenquellen des Datenconnectors zu optimieren.

- Definieren Sie Beziehungen, wenn Sie neue STIX-Objekte erstellen.

- Erstellen Sie vorhandene TI mithilfe des Beziehungs-Generators.

- Kopieren Sie allgemeine Metadaten aus einem neuen oder vorhandenen TI-Objekt, indem Sie das Feature duplizieren.

- Fügen Sie Freiformtags zu Objekten mithilfe von Mehrfachauswahl hinzu.

Die folgenden STIX-Objekte sind in Microsoft Sentinel verfügbar:

| STIX-Objekt | Beschreibung |

|---|---|

| Bedrohungsakteur | Von Skript-Kiddies bis hin zu Nationalstaaten beschreiben Bedrohungsakteurobjekte Beweggründe, Raffinesse und Ressourcenressourcenebenen. |

| Angriffsmuster | Angriffsmuster werden auch als Techniken, Taktiken und Verfahren bezeichnet und beschreiben eine bestimmte Komponente eines Angriffs und die MITRE ATT&CK-Phase, in der er verwendet wird. |

| Indikator |

Domain name, URL, IPv4 address, IPv6 addressundFile hashesX509 certificates werden verwendet, um die Identität von Geräten und Servern für die sichere Kommunikation über das Internet zu authentifizieren.

JA3 Fingerabdrücke sind eindeutige Bezeichner, die vom TLS/SSL-Handshakeprozess generiert werden. Sie helfen bei der Identifizierung bestimmter Anwendungen und Tools, die im Netzwerkdatenverkehr verwendet werden, und erleichtern die Erkennung schädlicher AktivitätenJA3S Fingerabdrücke erweitern die Funktionen von JA3, indem sie auch serverspezifische Merkmale in den Fingerabdruckprozess einbeziehen. Diese Erweiterung bietet eine umfassendere Ansicht des Netzwerkdatenverkehrs und hilft bei der Identifizierung von client- und serverseitigen Bedrohungen.

User agents Geben Sie Informationen zur Clientsoftware an, die Anforderungen an einen Server stellt, z. B. den Browser oder das Betriebssystem. Sie sind nützlich beim Identifizieren und Profilieren von Geräten und Anwendungen, die auf ein Netzwerk zugreifen. |

| Identity | Beschreiben Sie Opfer, Organisationen und andere Gruppen oder Einzelpersonen sowie die Wirtschaftszweige, die am engsten mit ihnen verbunden sind. |

| Beziehung | Die Threads, die Threat Intelligence verbinden und dabei helfen, Verbindungen über unterschiedliche Signale und Datenpunkte hinweg herzustellen, werden mit Beziehungen beschrieben. |

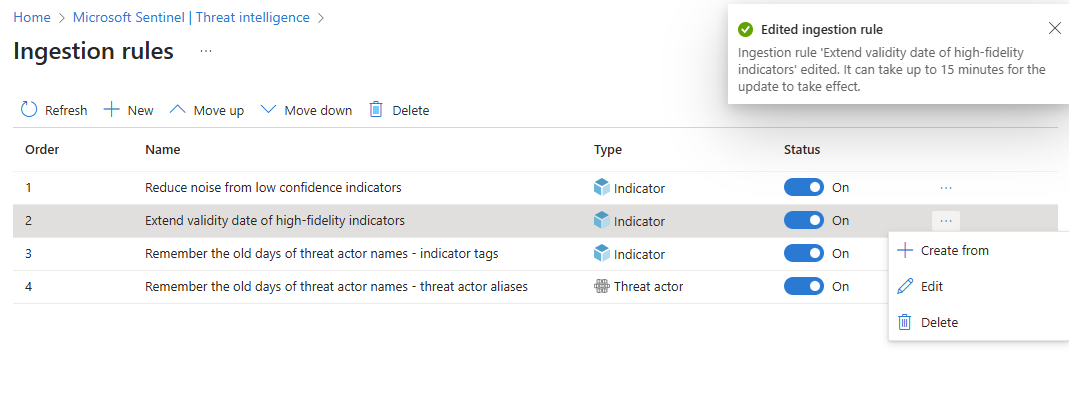

Konfigurieren von Erfassungsregeln

Sie können Threat Intelligence von Datenconnectors optimieren, indem Sie Objekte filtern und verbessern, bevor sie an Ihren Arbeitsbereich übermittelt werden. Erfassungsregeln gelten nur für Datenconnectors und wirken sich nicht auf Threat Intelligence aus, die über die Upload-API hinzugefügt oder manuell erstellt wurde. Erfassungsregeln aktualisieren Attribute oder filtern Objekte vollständig heraus. In der folgenden Tabelle sind einige Anwendungsfälle aufgeführt:

| Anwendungsfall für erfassungsregel | Beschreibung |

|---|---|

| Reduzieren von Rauschen | Filtern Sie alte Bedrohungsinformationen heraus, die sechs Monate lang nicht aktualisiert wurden und auch ein geringes Vertrauen aufweist. |

| Gültigkeitsdatum verlängern | Fördern Sie hochgenaue IOCs aus vertrauenswürdigen Quellen, indem Sie sie Valid until um 30 Tage verlängern. |

| Erinnern Sie sich an die alten Zeiten | Die neue Taxonomie für Bedrohungsakteur ist großartig, aber einige der Analysten möchten unbedingt die alten Namen markieren. |

Beachten Sie bei der Verwendung von Erfassungsregeln die folgenden Tipps:

- Alle Regeln gelten in der richtigen Reihenfolge. Threat Intelligence-Objekte, die erfasst werden, werden von jeder Regel verarbeitet, bis eine

DeleteAktion ausgeführt wird. Wenn keine Aktion für ein Objekt ausgeführt wird, wird es unverändert aus der Quelle erfasst. - Die

DeleteAktion bedeutet, dass das Threat Intelligence-Objekt für die Erfassung übersprungen wird, was bedeutet, dass es aus der Pipeline entfernt wird. Frühere Versionen des bereits erfassten Objekts sind nicht betroffen. - Es dauert bis zu 15 Minuten, bis neue und bearbeitete Regeln wirksam werden.

Weitere Informationen finden Sie unter Arbeiten mit Threat Intelligence-Erfassungsregeln.

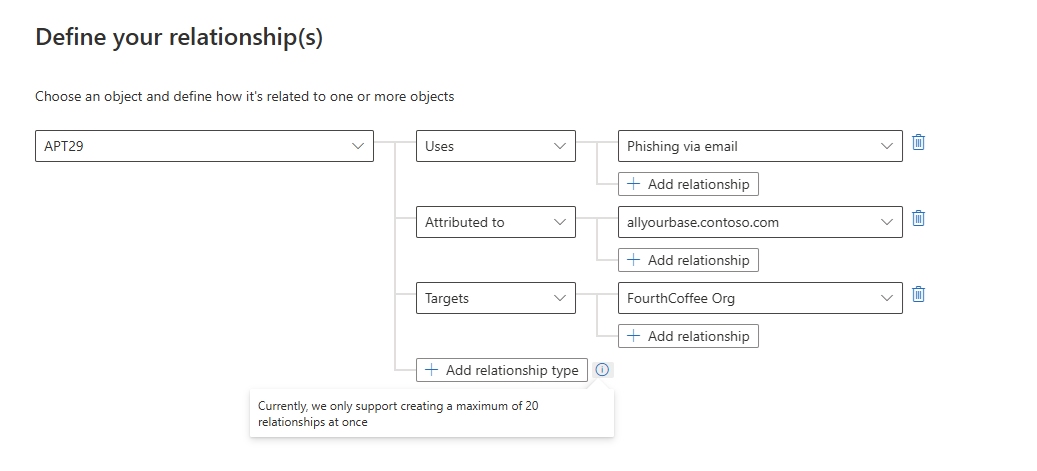

Erstellen von Beziehungen

Sie können die Bedrohungserkennung und -reaktion verbessern, indem Sie mithilfe des Beziehungs-Generators Verbindungen zwischen Objekten herstellen. In der folgenden Tabelle sind einige anwendungsfälle aufgeführt:

| Anwendungsfall für Beziehungen | Beschreibung |

|---|---|

| Verbinden eines Bedrohungsakteurs mit einem Angriffsmuster | Der Bedrohungsakteur APT29verwendet das Angriffsmuster Phishing via Email , um ersten Zugriff zu erhalten. |

| Verknüpfen eines Indikators mit einem Bedrohungsakteur | Ein Domänenindikator allyourbase.contoso.com ist dem Bedrohungsakteur APT29zugeordnet. |

| Zuordnen einer Identität (Opfer) zu einem Angriffsmuster | Das Angriffsmuster Phishing via Emailzielt auf die FourthCoffee organization ab. |

Die folgende Abbildung zeigt, wie der Beziehungs-Generator alle diese Anwendungsfälle miteinander verbindet.

Zusammenstellen von Threat Intelligence

Konfigurieren Sie, welche TI-Objekte Sie für die entsprechenden Zielgruppen freigeben können, indem Sie eine Vertraulichkeitsstufe namens Traffic Light Protocol (TLP) festlegen.

| TLP-Farbe | Sensitivity |

|---|---|

| Weiß | Informationen können frei und öffentlich ohne Einschränkungen weitergegeben werden. |

| Grün | Informationen können für Peers und Partnerorganisationen innerhalb der Community freigegeben werden, aber nicht öffentlich. Es ist für ein breiteres Publikum innerhalb der Community vorgesehen. |

| Amber | Informationen können für Mitglieder der organization freigegeben werden, aber nicht öffentlich. Sie soll innerhalb des organization verwendet werden, um vertrauliche Informationen zu schützen. |

| Rot | Informationen sind hochgradig vertraulich und sollten nicht außerhalb der spezifischen Gruppe oder Besprechung, in der sie ursprünglich offengelegt wurden, freigegeben werden. |

Legen Sie TLP-Werte für TI-Objekte auf der Benutzeroberfläche fest, wenn Sie sie erstellen oder bearbeiten. Das Festlegen von TLP über die API ist weniger intuitiv und erfordert die Auswahl einer von vier marking-definition Objekt-GUIDs. Weitere Informationen zum Konfigurieren von TLP über die API finden Sie unter object_marking_refs in den Allgemeinen Eigenschaften der Upload-API.

Eine weitere Möglichkeit, TI zu kuratieren, ist die Verwendung von Tags. Das Markieren von Threat Intelligence ist eine schnelle Möglichkeit, Objekte zu gruppieren, um sie leichter zu finden. In der Regel können Sie Tags anwenden, die sich auf einen bestimmten Incident beziehen. Wenn ein Objekt jedoch Bedrohungen durch einen bestimmten bekannten Akteur oder eine bekannte Angriffskampagne darstellt, sollten Sie anstelle eines Tags eine Beziehung erstellen. Nachdem Sie nach der Bedrohungsintelligenz, mit der Sie arbeiten möchten, gesucht und gefiltert haben, markieren Sie sie einzeln oder mehrfach, und markieren Sie sie alle gleichzeitig. Da tagging freiform ist, erstellen Sie Standardbenennungskonventionen für Threat Intelligence-Tags.

Weitere Informationen finden Sie unter Arbeiten mit Threat Intelligence in Microsoft Sentinel.

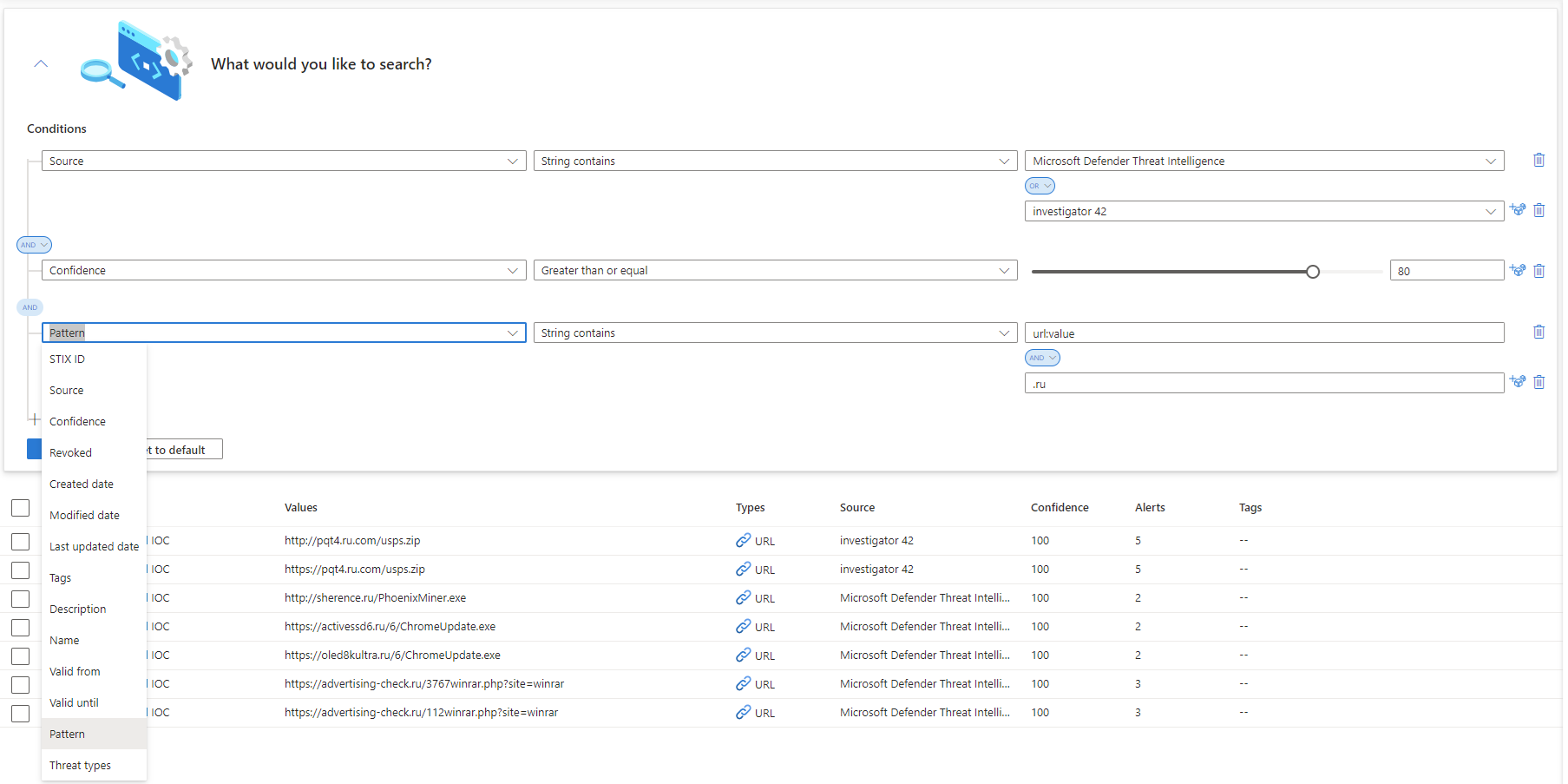

Anzeigen Ihrer Threat Intelligence

Zeigen Sie Ihre Threat Intelligence über die Verwaltungsschnittstelle oder mithilfe von Abfragen an:

Verwenden Sie über die Verwaltungsoberfläche die erweiterte Suche, um Ihre Threat Intelligence-Objekte zu sortieren und zu filtern, ohne eine Log Analytics-Abfrage zu schreiben.

Verwenden Sie Abfragen, um Threat Intelligence aus Protokollen im Azure-Portal oder Erweiterte Suche im Defender-Portal anzuzeigen.

In beiden Richtungen speichert die

ThreatIntelligenceIndicatorTabelle unter dem Microsoft Sentinel Schema alle Ihre Microsoft Sentinel Bedrohungsindikatoren. Diese Tabelle ist die Grundlage für Threat Intelligence-Abfragen, die von anderen Microsoft Sentinel-Features wie Analysen, Huntingabfragen und Arbeitsmappen ausgeführt werden.

Wichtig

Am 3. April 2025 haben wir zwei neue Tabellen zur Unterstützung von STIX-Indikator- und Objektschemas in der öffentlichen Vorschau angezeigt: ThreatIntelIndicators und ThreatIntelObjects. Microsoft Sentinel erfasst alle Bedrohungsinformationen in diesen neuen Tabellen, während die gleichen Daten bis zum 31. Juli 2025 in der Legacytabelle ThreatIntelligenceIndicator erfasst werden.

Aktualisieren Sie Ihre benutzerdefinierten Abfragen, Analyse- und Erkennungsregeln, Arbeitsmappen und Automatisierungen bis zum 31. Juli 2025, um die neuen Tabellen zu verwenden. Nach diesem Datum wird Microsoft Sentinel die Erfassung von Daten in der Legacytabelle ThreatIntelligenceIndicator beenden. Wir aktualisieren alle sofort einsatzbereiten Threat Intelligence-Lösungen im Content Hub, um die neuen Tabellen zu nutzen. Weitere Informationen zu den neuen Tabellenschemas finden Sie unter ThreatIntelIndicators und ThreatIntelObjects.

Informationen zur Verwendung und Migration zu den neuen Tabellen finden Sie unter Arbeiten mit STIX-Objekten zur Verbesserung von Threat Intelligence und Bedrohungssuche in Microsoft Sentinel (Vorschau).

Threat Intelligence-Lebenszyklus

Microsoft Sentinel speichert Threat Intelligence-Daten in Ihren Threat Intelligence-Tabellen und erfasst alle Daten automatisch alle sieben bis 10 Tage, um die Abfrageeffizienz zu optimieren.

Wenn ein Indikator erstellt, aktualisiert oder gelöscht wird, erstellt Microsoft Sentinel einen neuen Eintrag in den Tabellen. Auf der Verwaltungsschnittstelle wird nur der aktuelle Indikator angezeigt. Microsoft Sentinel dedupliziert Indikatoren basierend auf der Id -Eigenschaft (die IndicatorId -Eigenschaft in der Vorgängerversion ThreatIntelligenceIndicator) und wählt den Indikator mit dem neuesten TimeGenerated[UTC]aus.

Die Id -Eigenschaft ist eine Verkettung des base64-codierten SourceSystem Werts --- (drei Bindestriche) und des stixId (der Data.Id Wert).

Anzeigen ihrer GeoLocation- und WhoIs-Datenanreicherungen (öffentliche Vorschau)

Microsoft reichert IP- und Domänenindikatoren mit zusätzlichen GeoLocation Daten und WhoIs an, um mehr Kontext für Untersuchungen bereitzustellen, bei denen das ausgewählte IOC gefunden wird.

Zeigen Sie GeoLocation daten und WhoIs im Bereich Threat Intelligence für diese Arten von Bedrohungsindikatoren an, die in Microsoft Sentinel importiert wurden.

Verwenden Sie GeoLocation beispielsweise Daten, um Informationen wie den organization oder das Land oder die Region für einen IP-Indikator zu finden. Verwenden Sie WhoIs Daten, um Daten wie Registrierungsstellen und Aufzeichnungsdaten aus einem Domänenindikator zu finden.

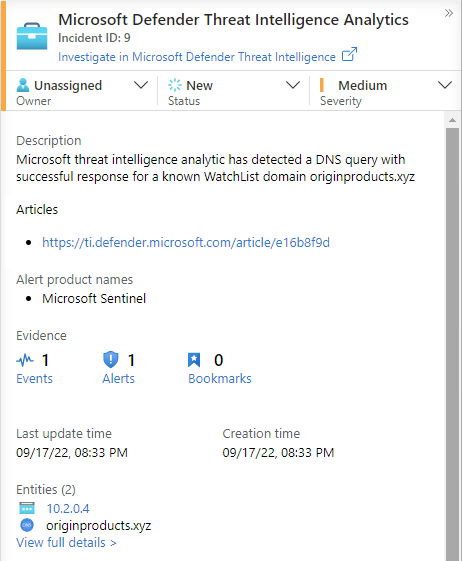

Erkennen von Bedrohungen mit Bedrohungsindikatoranalysen

Der wichtigste Anwendungsfall für Threat Intelligence in SIEM-Lösungen wie Microsoft Sentinel ist die Verwendung von Analyseregeln für die Bedrohungserkennung. Diese indikatorbasierten Regeln vergleichen Rohereignisse aus Ihren Datenquellen mit Ihren Bedrohungsindikatoren, um Sicherheitsbedrohungen in Ihrem organization zu erkennen. In Microsoft Sentinel Analytics erstellen Sie Analyseregeln, die von Abfragen unterstützt werden, die nach einem Zeitplan ausgeführt werden und Sicherheitswarnungen generieren. Zusammen mit Konfigurationen bestimmen sie, wie oft die Regel ausgeführt werden soll, welche Art von Abfrageergebnissen Sicherheitswarnungen und Incidents generieren soll und optional, wann eine automatisierte Antwort ausgelöst werden soll.

Obwohl Sie immer neue Analyseregeln von Grund auf neu erstellen können, bietet Microsoft Sentinel eine Reihe integrierter Regelvorlagen, die von Microsoft-Sicherheitstechnikern erstellt wurden, um Ihre Bedrohungsindikatoren zu nutzen. Diese Vorlagen basieren auf dem Typ der Bedrohungsindikatoren (Domäne, E-Mail, Dateihash, IP-Adresse oder URL) und Datenquellenereignissen, die Sie abgleichen möchten. Jede Vorlage listet die erforderlichen Quellen auf, die für die Funktion der Regel erforderlich sind. Anhand dieser Informationen lässt sich leicht feststellen, ob die erforderlichen Ereignisse bereits in Microsoft Sentinel importiert wurden.

Wenn diese integrierten Regeln ausgelöst werden, wird standardmäßig eine Warnung erstellt. In Microsoft Sentinel generieren die von Analyseregeln generierten Warnungen auch Sicherheitsvorfälle. Wählen Sie im menü Microsoft Sentinel unter Bedrohungsmanagement die Option Incidents aus. Incidents sind das, was Ihre Sicherheitsteams selektieren und untersuchen, um die geeigneten Reaktionsaktionen zu bestimmen. Weitere Informationen finden Sie unter Tutorial: Untersuchen von Incidents mit Microsoft Sentinel.

Weitere Informationen zur Verwendung von Bedrohungsindikatoren in Ihren Analyseregeln finden Sie unter Verwenden von Threat Intelligence zum Erkennen von Bedrohungen.

Microsoft bietet Zugriff auf seine Threat Intelligence-Informationen über die Defender Threat Intelligence-Analyseregel. Weitere Informationen zum Nutzen dieser Regel, die Warnungen und Vorfälle mit hoher Genauigkeit generiert, finden Sie unter Verwenden von übereinstimmenden Analysen zum Erkennen von Bedrohungen.

Arbeitsmappen bieten Einblicke in Ihre Threat Intelligence

Arbeitsmappen bieten leistungsstarke interaktive Dashboards, die Ihnen Einblicke in alle Aspekte der Microsoft Sentinel bieten, und Threat Intelligence ist keine Ausnahme. Verwenden Sie die integrierte Threat Intelligence-Arbeitsmappe , um wichtige Informationen zu Ihrer Threat Intelligence zu visualisieren. Passen Sie die Arbeitsmappe an Ihre geschäftlichen Anforderungen an. Erstellen Sie neue Dashboards, indem Sie viele Datenquellen kombinieren, um Ihre Daten auf einzigartige Weise zu visualisieren.

Da Microsoft Sentinel Arbeitsmappen auf Azure Monitor-Arbeitsmappen basieren, sind bereits umfangreiche Dokumentationen und viele weitere Vorlagen verfügbar. Weitere Informationen finden Sie unter Erstellen interaktiver Berichte mit Azure Monitor-Arbeitsmappen.

Es gibt auch eine umfangreiche Ressource für Azure Monitor-Arbeitsmappen auf GitHub, in der Sie weitere Vorlagen herunterladen und Ihre eigenen Vorlagen beitragen können.

Weitere Informationen zum Verwenden und Anpassen der Threat Intelligence-Arbeitsmappe finden Sie unter Visualisieren von Threat Intelligence mit Arbeitsmappen.

Verwandte Inhalte

In diesem Artikel haben Sie mehr über Threat Intelligence-Funktionen erfahren, die von Microsoft Sentinel unterstützt werden. Weitere Informationen finden Sie in den folgenden Artikeln: