Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

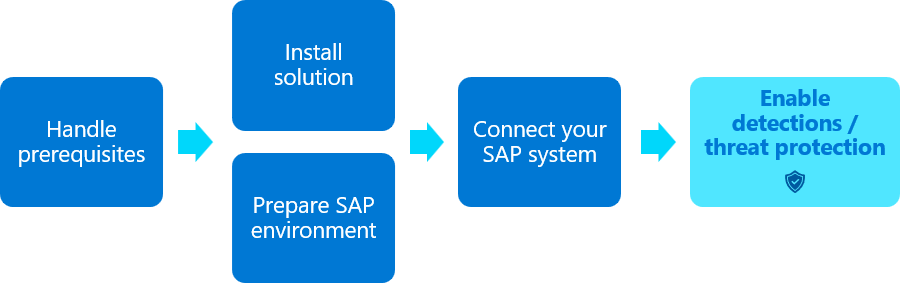

Während die Bereitstellung eines Microsoft Sentinel Datensammlers und einer Lösung für SAP Ihnen die Möglichkeit bietet, SAP-Systeme auf verdächtige Aktivitäten zu überwachen und Bedrohungen zu identifizieren, sind zusätzliche Konfigurationsschritte erforderlich, um sicherzustellen, dass die Lösung für Ihre SAP-Bereitstellung optimiert ist. Dieser Artikel enthält bewährte Methoden für die ersten Schritte mit den Sicherheitsinhalten, die mit der Microsoft Sentinel Lösung für SAP-Anwendungen bereitgestellt werden, und ist der letzte Schritt bei der Bereitstellung der SAP-Integration.

Wichtig

Der Datenconnector-Agent für SAP ist veraltet und wird bis zum 14. September 2026 dauerhaft deaktiviert. Es wird empfohlen, zum Datenconnector ohne Agent zu migrieren. Erfahren Sie mehr über den Agentless-Ansatz in unserem Blogbeitrag.

Die Inhalte in diesem Artikel sind für Ihr Sicherheitsteam relevant.

Voraussetzungen

Bevor Sie die in diesem Artikel beschriebenen Einstellungen konfigurieren können, müssen Sie eine Microsoft Sentinel SAP-Lösung installiert und einen Datenconnector konfiguriert haben.

Weitere Informationen finden Sie unter Bereitstellen der Microsoft Sentinel-Lösung für SAP-Anwendungen über den Content Hub und Bereitstellen Microsoft Sentinel Lösung für SAP-Anwendungen.

Tipp

Verwenden Sie die Blogreihe "Erfolgreiches Auswerten der SAP for Sentinel-Lösung und Implementierung in der Produktion" für eine ausführliche exemplarische Vorgehensweise mit bewährten Methoden.

Starten der Aktivierung von Analyseregeln

Standardmäßig werden alle Analyseregeln in der Microsoft Sentinel-Lösung für SAP-Anwendungen als Warnungsregelvorlagen bereitgestellt. Es wird ein mehrstufiger Ansatz empfohlen, bei dem Sie die Vorlagen verwenden, um einige Regeln gleichzeitig zu erstellen, sodass Sie Zeit für die Optimierung jedes Szenarios haben.

Es wird empfohlen, mit den folgenden Analyseregeln zu beginnen, die als einfacher zu testen gelten:

- Änderung in Vertraulicher privilegierter Benutzer

- Angemeldeter vertraulicher privilegierter Benutzer

- Sensibler privilegierter Benutzer nimmt eine Änderung an einem anderen Benutzer vor

- Kennwortänderung und Anmeldung vertraulicher Benutzer

- Änderung der Clientkonfiguration

- Funktionsmodul getestet

Weitere Informationen finden Sie unter Integrierte Analyseregeln und Bedrohungserkennung in Microsoft Sentinel.

Konfigurieren von Watchlists

Konfigurieren Sie Ihre Microsoft Sentinel Lösung für SAP-Anwendungen, indem Sie in den folgenden Watchlists kundenspezifische Informationen bereitstellen:

| Watchlistname | Konfigurationsdetails |

|---|---|

| SAP - Systeme | Die Watchlist SAP - Systems definiert die SAP-Systeme, die in der überwachten Umgebung vorhanden sind. Geben Sie für jedes System Folgendes an: – Die SID – Ob es sich um ein Produktionssystem oder eine Entwicklungs-/Testumgebung handelt. Wenn Sie dies in Ihrer Watchlist definieren, wirkt sich dies nicht auf die Abrechnung aus und wirkt sich nur auf Ihre Analyseregel aus. Beispielsweise können Sie beim Testen ein Testsystem als Produktionssystem verwenden. - Eine aussagekräftige Beschreibung Konfigurierte Daten werden von einigen Analyseregeln verwendet, die möglicherweise anders reagieren, wenn relevante Ereignisse in einem Entwicklungs- oder Produktionssystem auftreten. |

| SAP – Netzwerke | Die Watchlist SAP - Networks enthält alle Netzwerke, die vom organization verwendet werden. Es wird in erster Linie verwendet, um zu ermitteln, ob Benutzeranmeldungen aus bekannten Segmenten des Netzwerks stammen oder ob sich der Anmeldeursprung eines Benutzers unerwartet ändert. Es gibt viele Ansätze zum Dokumentieren der Netzwerktopologie. Sie können eine breite Palette von Adressen definieren, z. B. 172.16.0.0/16, und sie als Unternehmensnetzwerk benennen, was gut genug ist, um Anmeldungen von außerhalb dieses Bereichs zu verfolgen. Ein stärker segmentierter Ansatz ermöglicht Ihnen jedoch einen besseren Einblick in potenziell atypische Aktivitäten. Beispielsweise können Sie die folgenden Segmente und geografischen Standorte definieren: - 192.168.10.0/23: Westeuropa - 10.15.0.0/16: Australien In solchen Fällen können Microsoft Sentinel eine Anmeldung von 192.168.10.15 im ersten Segment von einer Anmeldung von 10.15.2.1 im zweiten Segment unterscheiden. Microsoft Sentinel benachrichtigt Sie, wenn ein solches Verhalten als atypisch identifiziert wird. |

|

SAP – Sensible Funktionsmodule SAP – Sensible Tabellen SAP – Sensible ABAP-Programme SAP – Sensible Transaktionen |

Watchlists für vertrauliche Inhalte identifizieren vertrauliche Aktionen oder Daten, die von Benutzern ausgeführt oder aufgerufen werden können. Während mehrere bekannte Vorgänge, Tabellen und Autorisierungen in den Watchlists vorkonfiguriert sind, empfehlen wir Ihnen, sich mit Ihrem SAP BASIS-Team zu beraten, um die Vorgänge, Transaktionen, Autorisierungen und Tabellen zu ermitteln, die in Ihrer SAP-Umgebung als vertraulich eingestuft werden, und die Listen bei Bedarf zu aktualisieren. |

|

SAP – Sensible Profile SAP – Sensible Rollen SAP – Privilegierte Benutzer SAP – Kritische Autorisierungen |

Die Microsoft Sentinel-Lösung für SAP-Anwendungen verwendet Benutzerdaten, die in Benutzerdaten-Watchlists von SAP-Systemen gesammelt werden, um zu identifizieren, welche Benutzer, Profile und Rollen als vertraulich betrachtet werden sollten. Obwohl Beispieldaten standardmäßig in den Watchlists enthalten sind, empfehlen wir Ihnen, sich an Ihr SAP BASIS-Team zu wenden, um die vertraulichen Benutzer, Rollen und Profile in Ihrem organization zu identifizieren und die Listen bei Bedarf zu aktualisieren. |

Nach der ersten Lösungsbereitstellung kann es einige Zeit dauern, bis die Watchlists mit Daten aufgefüllt sind. Wenn Sie eine Watchlist zur Bearbeitung öffnen und feststellen, dass sie leer ist, warten Sie einige Minuten, und versuchen Sie es erneut.

Weitere Informationen finden Sie unter Verfügbare Watchlists.

Verwenden einer Arbeitsmappe zum Überprüfen der Konformität Für Ihre SAP-Sicherheitskontrollen

Die Microsoft Sentinel-Lösung für SAP-Anwendungen enthält die Arbeitsmappe SAP - Sicherheitsüberwachungskontrollen, mit der Sie die Compliance für Ihre SAP-Sicherheitskontrollen überprüfen können. Die Arbeitsmappe bietet eine umfassende Ansicht der sicherheitsrelevanten Kontrollen und der Compliance-status der einzelnen Steuerelemente.

Weitere Informationen finden Sie unter Überprüfen der Konformität für Ihre SAP-Sicherheitskontrollen mit der Arbeitsmappe SAP – Sicherheitsüberwachungskontrollen.

Nächster Schritt

Es gibt noch viel mehr Inhalte für SAP mit Microsoft Sentinel zu entdecken, einschließlich Funktionen, Playbooks, Arbeitsmappen und mehr. In diesem Artikel werden einige nützliche Ausgangspunkte erläutert, und Sie sollten weiterhin andere Inhalte implementieren, um ihre SAP-Sicherheitsüberwachung optimal zu nutzen.

Weitere Informationen finden Sie unter:

- Microsoft Sentinel Lösung für SAP-Anwendungen – Funktionsreferenz

- Microsoft Sentinel Lösung für SAP-Anwendungen: Referenz zu Sicherheitsinhalten.

Verwandte Inhalte

Weitere Informationen finden Sie unter: