Verwenden von Bedrohungsindikatoren in Analyseregeln

Erweitern Sie Ihre Analyseregeln um Ihre Bedrohungsindikatoren, um automatisch Warnungen basierend auf der integrierten Threat Intelligence zu generieren.

Voraussetzungen

Bedrohungsindikatoren. Diese können aus Threat Intelligence-Feeds, Threat Intelligence-Plattformen, Massenimporten aus einer Flatfile oder manuellen Eingaben stammen.

Datenquellen. Ereignisse aus Ihren Datenconnectors müssen in Ihren Sentinel-Arbeitsbereich fließen.

Eine Analyseregel im Format TI map, die Ihre Bedrohungsindikatoren den erfassten Ereignissen zuordnen kann.

Konfigurieren einer Regel zum Generieren von Sicherheitswarnungen

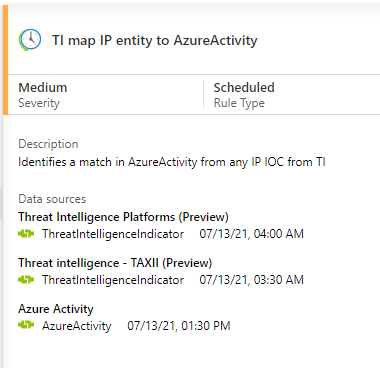

Im Folgenden sehen Sie ein Beispiel für die Aktivierung und Konfiguration einer Regel zum Generieren von Sicherheitswarnungen anhand der von Ihnen in Microsoft Sentinel importierten Bedrohungsindikatoren. In diesem Beispiel verwenden Sie die Regelvorlage TI map IP entity to AzureActivity (TI: IP-Entität zu Azure-Aktivität zuordnen). Mit dieser Regel werden alle Bedrohungsindikatoren vom Typ „IP-Adresse“ mit allen Ihren Azure-Aktivitätsereignissen abgeglichen. Bei einer Übereinstimmung werden eine Warnung und ein entsprechender Incident generiert, die/der dann von Ihrem Team für Sicherheitsvorgänge untersucht werden kann. Für diese Analyseregel sind der Datenconnector Azure-Aktivität (zum Importieren der Ereignisse auf Azure-Abonnementebene) und mindestens einer der beiden Datenconnectors Threat Intelligence (zum Importieren der Bedrohungsindikatoren) erforderlich. Diese Regel wird auch von importierten oder manuell erstellten Indikatoren ausgelöst.

Navigieren Sie im Azure-Portal zu Microsoft Sentinel.

Wählen Sie den Arbeitsbereich aus, in den Sie Bedrohungsindikatoren mithilfe der Datenconnectors Threat Intelligence und Azure-Aktivitätsdaten mithilfe des Datenconnectors Azure-Aktivität importiert haben.

Wählen Sie im Microsoft Sentinel-Menü im Abschnitt Konfiguration die Option Analytics aus.

Wählen Sie die Registerkarte Regelvorlagen aus, um die Liste der verfügbaren Analyseregelvorlagen anzuzeigen.

Navigieren Sie zur Regel TI map IP entity to AzureActivity, und vergewissern Sie sich, dass Sie alle erforderlichen Datenquellen wie unten gezeigt verbunden haben.

Wählen Sie die TI-Zuordnungs-IP-Entität zur AzureActivity-Regel und dann Regel erstellen aus, um einen Regel-Konfigurationsassistenten zu öffnen. Konfigurieren Sie die Einstellungen im Assistenten, und wählen Sie dann Weiter: Regellogik festlegen >.

Der Regellogikteil des Assistenten wurde mit den folgenden Elementen vorab aufgefüllt:

Die Abfrage, die in der Regel verwendet wird

Entitätszuordnungen, die Microsoft Sentinel mitteilen, wie Entitäten wie Konten, IP-Adressen und URLs identifiziert werden, damit Incidents und Untersuchungen verstehen, wie mit den Daten in den von dieser Regel generierten Sicherheitswarnungen verfahren werden soll

Der Zeitplan für die Ausführung dieser Regel

Die Anzahl der erforderlichen Abfrageergebnisse, bevor eine Sicherheitswarnung generiert wird

Die Standardeinstellungen in der Vorlage lauten:

Ausführen einmal pro Stunde

Vergleichen aller Bedrohungsindikatoren vom Typ „IP-Adresse“ aus der Tabelle ThreatIntelligenceIndicator mit sämtlichen IP-Adressen, die in der letzten Stunde mit Ereignissen in der Tabelle AzureActivity gefunden wurden

Generieren einer Sicherheitswarnung, wenn die Abfrageergebnisse größer als 0 (null) sind (also Übereinstimmungen gefunden wurden)

Die Regel ist aktiviert.

Sie können die Standardeinstellungen belassen oder ändern, um Ihre Anforderungen zu erfüllen. Sie können Einstellungen für die Incidentgenerierung auf der Registerkarte Incidenteinstellungen festlegen. Weitere Informationen finden Sie unter Erstellen benutzerdefinierter Analyseregeln zum Erkennen von Bedrohungen. Wenn Sie fertig sind, wählen Sie die Registerkarte Automatisierte Antwort aus.

Sie können alle Automatisierungen konfigurieren, die Sie auslösen möchten, wenn eine Sicherheitswarnung durch diese Analyseregel generiert wird. Die Automatisierung in Microsoft Sentinel erfolgt mittels Kombinationen von Automatisierungsregeln und Playbooks, die von Azure Logic Apps bereitgestellt werden. Weitere Informationen finden Sie unter Tutorial: Verwenden von Playbooks mit Automatisierungsregeln in Microsoft Sentinel. Wählen Sie, sobald Sie fertig sind, die Schaltfläche Weiter: Überprüfen > aus, um fortzufahren.

Wenn Sie die Meldung sehen, dass die Regelüberprüfung bestanden wurde, wählen Sie die Schaltfläche Erstellen aus. Sie sind dann fertig.

Überprüfen Ihrer Regeln

Sie finden die aktivierten Regeln auf der Registerkarte Aktive Regeln im Abschnitt Analytics von Microsoft Sentinel. Sie können die aktive Regel an dieser Stelle bearbeiten, aktivieren, deaktivieren, duplizieren oder löschen. Die neue Regel wird sofort nach Aktivierung ausgeführt und wird dann im definierten Zeitplan ausgeführt.

Gemäß den Standardeinstellungen wird jedes Mal, wenn die Regel nach dem Zeitplan ausgeführt wird und Ergebnisse gefunden werden, eine Sicherheitswarnung generiert. Sicherheitswarnungen in Microsoft Sentinel können im Abschnitt Protokolle von Microsoft Sentinel in der Tabelle SecurityAlert unter der Gruppe Microsoft Sentinel angezeigt werden.

In Microsoft Sentinel generieren Warnungen, die nach Analyseregeln generiert wurden, auch Sicherheitsincidents, die Sie in Incidents unter Bedrohungsmanagement im Microsoft Sentinel-Menü finden. Teams für Sicherheitsvorgänge können die Incidents selektieren und untersuchen, um angemessene Reaktionen zu ermitteln. Ausführliche Informationen finden Sie in diesem Tutorial: Untersuchen von Vorfällen mit Microsoft Sentinel.

Hinweis

Da Analyseregeln Lookups nach 14 Tagen einschränken, aktualisiert Microsoft Sentinel die Indikatoren alle 12 Tage, um sicherzustellen, dass sie für Abgleiche durch die Analyseregeln verfügbar sind.

Zugehöriger Inhalt

In diesem Artikel haben Sie erfahren, wie Sie Threat Intelligence-Indikatoren verwenden, um Bedrohungen zu erkennen. Weitere Informationen zu Threat Intelligence in Microsoft Sentinel finden Sie in den folgenden Artikeln:

- Arbeiten mit Bedrohungsindikatoren in Microsoft Sentinel

- Herstellen einer Verbindung zwischen Microsoft Sentinel und STIX-/TAXII-Threat-Intelligence-Feeds

- Verbinden von Threat Intelligence-Plattformen mit Microsoft Sentinel

- Integrieren von TIP-Plattformen, TAXII-Feeds und Anreicherungen in Microsoft Sentinel

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für