Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Der kontrollierte Ordnerzugriff hilft Ihnen, wertvolle Daten vor schädlichen Apps und Bedrohungen wie Ransomware zu schützen. Der kontrollierte Ordnerzugriff ist in den folgenden Betriebssystemen verfügbar:

- In Windows 10 oder höher enthalten.

- Enthalten in Windows Server 2019 oder höher.

- Verfügbar in Windows Server 2016 und Windows Server 2012 R2 als Teil der modernen, einheitlichen Microsoft Defender for Endpoint Lösung.

Sie können den kontrollierten Ordnerzugriff mit einer der folgenden methoden aktivieren, die in diesem Artikel beschrieben werden:

Tipp

Ausschlüsse funktionieren nicht, wenn Sie die Verhinderung von Datenverlust (Data Loss Prevention, DLP) verwenden. Führen Sie die folgenden Schritte aus, um dies zu untersuchen:

- Laden Sie das Defender für Endpunkt-Clientanalysetool herunter, und installieren Sie es.

- Führen Sie eine Ablaufverfolgung mindestens fünf Minuten lang aus.

- Extrahieren Sie in der resultierenden

MDEClientAnalyzerResult.zipAusgabedatei den Inhalt desEventLogsOrdners, und suchen Sie in den verfügbaren.evtxProtokolldateien nach Instanzen vonDLP EA.

Voraussetzungen

Unterstützte Betriebssysteme

- Windows

Aktivieren des kontrollierten Ordnerzugriffs im Microsoft Intune Admin Center

Informationen zum Konfigurieren des kontrollierten Ordnerzugriffs mithilfe einer Microsoft Intune Richtlinie zur Verringerung der Angriffsfläche von Endpunktsicherheit finden Sie unter Erstellen einer Endpunktsicherheitsrichtlinie (wird in der Intune Dokumentation auf einer neuen Registerkarte geöffnet). Verwenden Sie beim Erstellen der Richtlinie die folgenden Einstellungen:

- Richtlinientyp: Verringerung der Angriffsfläche

- Plattform: Windows 10, Windows 11 und Windows Server

- Profil: Regeln zur Verringerung der Angriffsfläche

- Konfigurationseinstellungen: Legen Sie Kontrollierten Ordnerzugriff aktivieren auf den Überwachungsmodus fest, um die Auswirkungen zu bewerten, bevor Sie zu Aktiviert wechseln.

Weitere Informationen zu profilen zur Verringerung der Angriffsfläche, die in Microsoft Intune verfügbar sind, finden Sie unter Verwalten von Einstellungen zur Verringerung der Angriffsfläche mit Microsoft Intune.

Mobile Geräteverwaltung (MDM)

Verwenden Sie . /Vendor/MSFT/Policy/Config/ControlledFolderAccessProtectedFolders Configuration Service Provider (CSP), damit Apps Änderungen an geschützten Ordnern vornehmen können.

Microsoft Configuration Manager

Wechseln Sie Microsoft Configuration Manager zu Bestand und Compliance>Endpoint Protection>Windows Defender Exploit Guard.

Wählen Sie Start>Exploit Guard-Richtlinie erstellen aus.

Geben Sie einen Namen und eine Beschreibung ein, wählen Sie Kontrollierter Ordnerzugriff und dann Weiter aus.

Wählen Sie aus, ob Änderungen blockiert oder überwacht, andere Apps zugelassen oder andere Ordner hinzugefügt werden sollen, und wählen Sie Weiter aus.

Hinweis

Ein Wildcard wird für Anwendungen unterstützt, aber nicht für Ordner. Zulässige Apps lösen weiterhin Ereignisse aus, bis sie neu gestartet werden.

Überprüfen Sie die Einstellungen, und wählen Sie Weiter aus, um die Richtlinie zu erstellen.

Schließen Sie, nachdem die Richtlinie erstellt wurde.

Weitere Informationen zu Microsoft Configuration Manager und kontrolliertem Ordnerzugriff finden Sie unter Richtlinien und Optionen für den kontrollierten Ordnerzugriff.

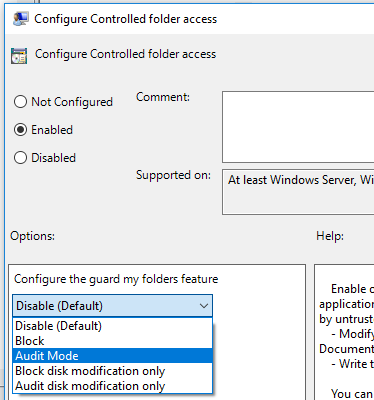

Gruppenrichtlinien

Öffnen Sie auf Ihrem Gruppenrichtlinie Verwaltungsgerät die Gruppenrichtlinie Management Console (GPMC). Klicken Sie mit der rechten Maustaste auf das Gruppenrichtlinie Objekt, das Sie konfigurieren möchten, und wählen Sie Bearbeiten aus.

Wechseln Sie im Gruppenrichtlinien-Verwaltungs-Editor zu Computerkonfiguration, und wählen Sie Administrative Vorlagen aus.

Erweitern Sie die Struktur mit Windows-Komponenten > Microsoft Defender Antivirus > Microsoft Defender Exploit Guard > Kontrollierten Ordnerzugriff.

Doppelklicken Sie auf die Einstellung Kontrollierten Ordnerzugriff konfigurieren , und legen Sie die Option auf Aktiviert fest. Im Abschnitt "Optionen" müssen Sie eine der folgenden Optionen angeben:

- Aktivieren : Böswillige und verdächtige Apps dürfen keine Änderungen an Dateien in geschützten Ordnern vornehmen. Eine Benachrichtigung wird im Windows-Ereignisprotokoll bereitgestellt.

- Deaktivieren (Standard): Das Feature "Kontrollierter Ordnerzugriff" funktioniert nicht. Alle Apps können Änderungen an Dateien in geschützten Ordnern vornehmen.

- Überwachungsmodus : Änderungen sind zulässig, wenn eine böswillige oder verdächtige App versucht, eine Änderung an einer Datei in einem geschützten Ordner vorzunehmen. Sie wird jedoch im Windows-Ereignisprotokoll aufgezeichnet, in dem Sie die Auswirkungen auf Ihre organization bewerten können.

- Nur Datenträgeränderung blockieren : Versuche von nicht vertrauenswürdigen Apps, in Datenträgersektoren zu schreiben, werden im Windows-Ereignisprotokoll protokolliert. Diese Protokolle finden Sie unter Anwendungs- und Dienstprotokolle> Microsoft > Windows > Windows Windows Defender > Operational > ID 1123.

- Nur Datenträgeränderung überwachen : Nur Versuche, auf geschützte Datenträgersektoren zu schreiben, werden im Windows-Ereignisprotokoll aufgezeichnet (unter Anwendungs- und Dienstprotokolle>Microsoft>Windows>Windows Windows Defender>Operational>ID 1124). Versuche, Dateien in geschützten Ordnern zu ändern oder zu löschen, werden nicht aufgezeichnet.

Wichtig

Um den kontrollierten Ordnerzugriff vollständig zu aktivieren, müssen Sie die Option Gruppenrichtlinie auf Aktiviert festlegen und im Dropdownmenü optionen die Option Blockieren auswählen.

PowerShell

Geben Sie im Startmenü powershell ein, klicken Sie mit der rechten Maustaste auf Windows PowerShell und wählen Sie Als Administrator ausführen aus.

Führen Sie den folgenden Befehl aus:

Set-MpPreference -EnableControlledFolderAccess EnabledSie können das Feature im Überwachungsmodus aktivieren, indem Sie anstelle von

EnabledangebenAuditMode. Verwenden SieDisabled, um das Feature zu deaktivieren.

Ausführliche Informationen zu Syntax und Parametern finden Sie unter EnableControlledFolderAccess.