Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Das Microsoft Defender-Portal ermöglicht einen präzisen Zugriff auf Features und Daten basierend auf Benutzerrollen und den Berechtigungen, die jedem Benutzer mit Role-Based Access Control (RBAC) erteilt werden.

Um auf die Microsoft Defender für IoT-Features im Defender-Portal zuzugreifen, z. B. Websitesicherheit und Defender für IoT-spezifische Warnungen und Updates für Sicherheitsrisiken, müssen Sie den richtigen Benutzern Berechtigungen und Rollen zuweisen.

In diesem Artikel erfahren Sie, wie Sie die neuen Rollen und Berechtigungen für den Zugriff auf die Websitesicherheit und Defender für IoT-spezifischen Features einrichten.

Allgemeine Änderungen an RBAC-Rollen und -Berechtigungen, die sich auf alle anderen Bereiche von Defender für IoT beziehen, finden Sie unter Konfigurieren allgemeiner RBAC-Berechtigungen.

Wichtig

In diesem Artikel wird Microsoft Defender für IoT im Defender-Portal (Vorschau) erläutert.

Einige Features sind im Defender-Portal noch nicht verfügbar. Wenn Sie an diesen Features interessiert sind oder bereits an der Azure-Portal arbeiten, lesen Sie die Dokumentation zu Defender für IoT in Azure.

Erfahren Sie mehr über die Defender für IoT-Verwaltungsportale.

Einige Informationen in diesem Artikel beziehen sich auf ein vorab veröffentlichtes Produkt, das vor der kommerziellen Veröffentlichung möglicherweise erheblich geändert wird. Microsoft übernimmt in Bezug auf die hier bereitgestellten Informationen keine Gewährleistung, weder ausdrücklich noch konkludent.

Voraussetzungen

- Überprüfen Sie die allgemeinen Voraussetzungen für Microsoft Defender für IoT.

- Details zu allen Benutzern, denen Websitesicherheitsberechtigungen zugewiesen werden sollen.

Zugriffsverwaltungsoptionen

Es gibt drei Möglichkeiten, den Benutzerzugriff auf das Defender-Portal zu verwalten, je nachdem, welche Art von Tenent Sie verwenden. Jedes System verfügt über unterschiedliche benannte Berechtigungen, die den Zugriff für die Standortsicherheit zulassen. Die Systeme sind:

- Globale Microsoft Entra Rollen.

- Microsoft Defender einheitliche rBAC: Verwenden Sie Microsoft Defender einheitliche rollenbasierte Zugriffssteuerung (Unified Role-Based Access Control, RBAC), um den Zugriff auf bestimmte Daten, Aufgaben und Funktionen im Defender-Portal zu verwalten.

- Microsoft Defender for Endpoint RBAC für XDR: Verwenden Sie die rollenbasierte Zugriffssteuerung (Role-Based Access Control, RBAC) von Defender für Endpunkt, um den Zugriff auf bestimmte Daten, Aufgaben und Funktionen im Defender-Portal zu verwalten.

Die in diesem Artikel aufgeführten Anweisungen und Berechtigungseinstellungen gelten sowohl für defender unified RBAC als auch für Microsoft Defender for Endpoint XDR RBAC.

Einrichten von vereinheitlichten RBAC-Rollen für Defender für die Standortsicherheit

Weisen Sie RBAC-Berechtigungen und Rollen basierend auf der Zusammenfassungstabelle zu, um Benutzern Zugriff auf Websitesicherheitsfeatures zu gewähren:

Wählen Sie im Defender-Portal Einstellungen>Microsoft Defender XDR>Berechtigungen und Rollen aus.

Aktivieren Sie Endpunkte & Die Verwaltung von Sicherheitsrisiken.

Wählen Sie Zu Berechtigungen und Rollen wechseln aus.

Wählen Sie Benutzerdefinierte Rolle erstellen aus.

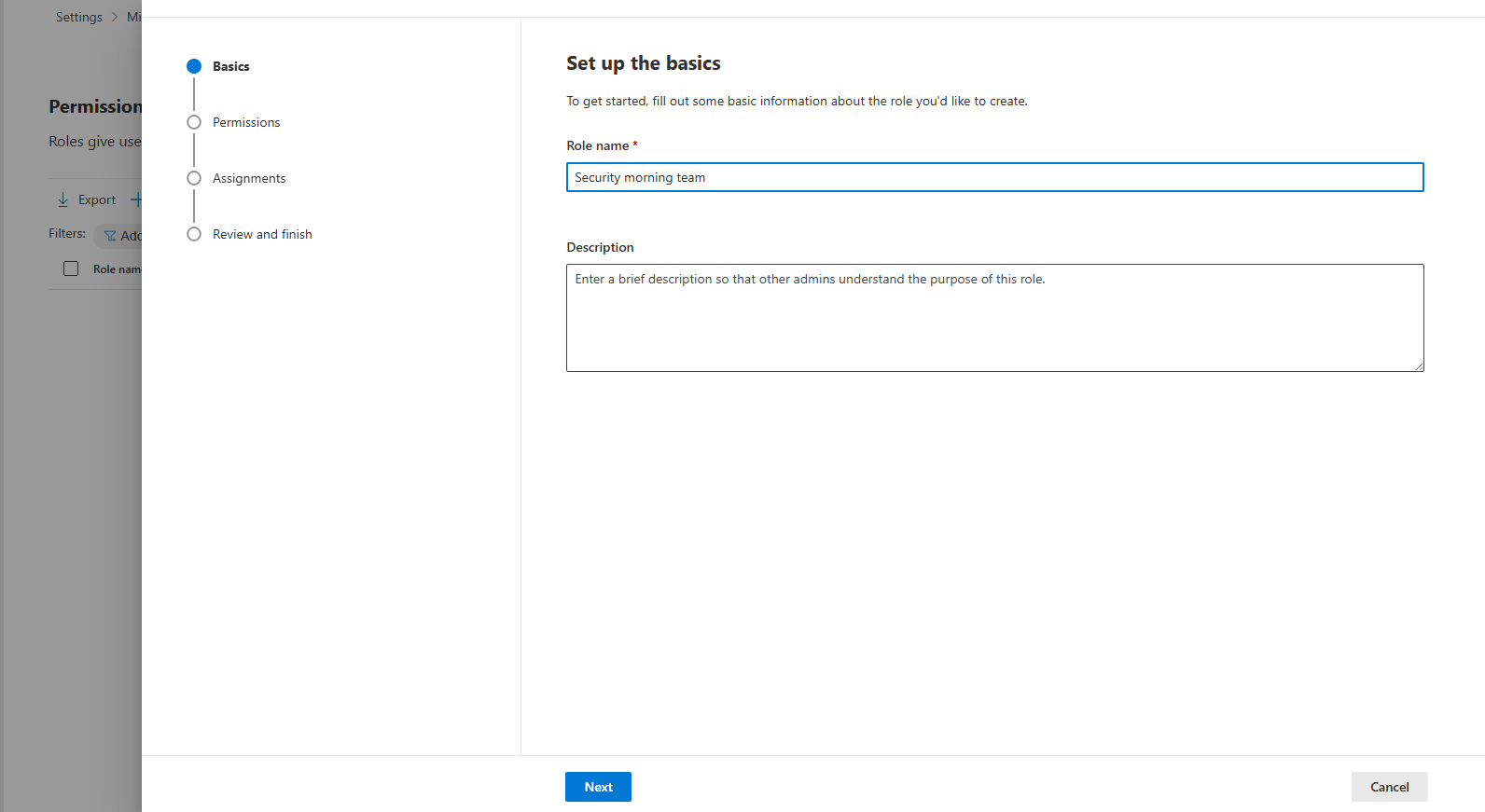

Geben Sie einen Rollennamen ein, und wählen Sie dann unter Berechtigungen die Option Weiter aus.

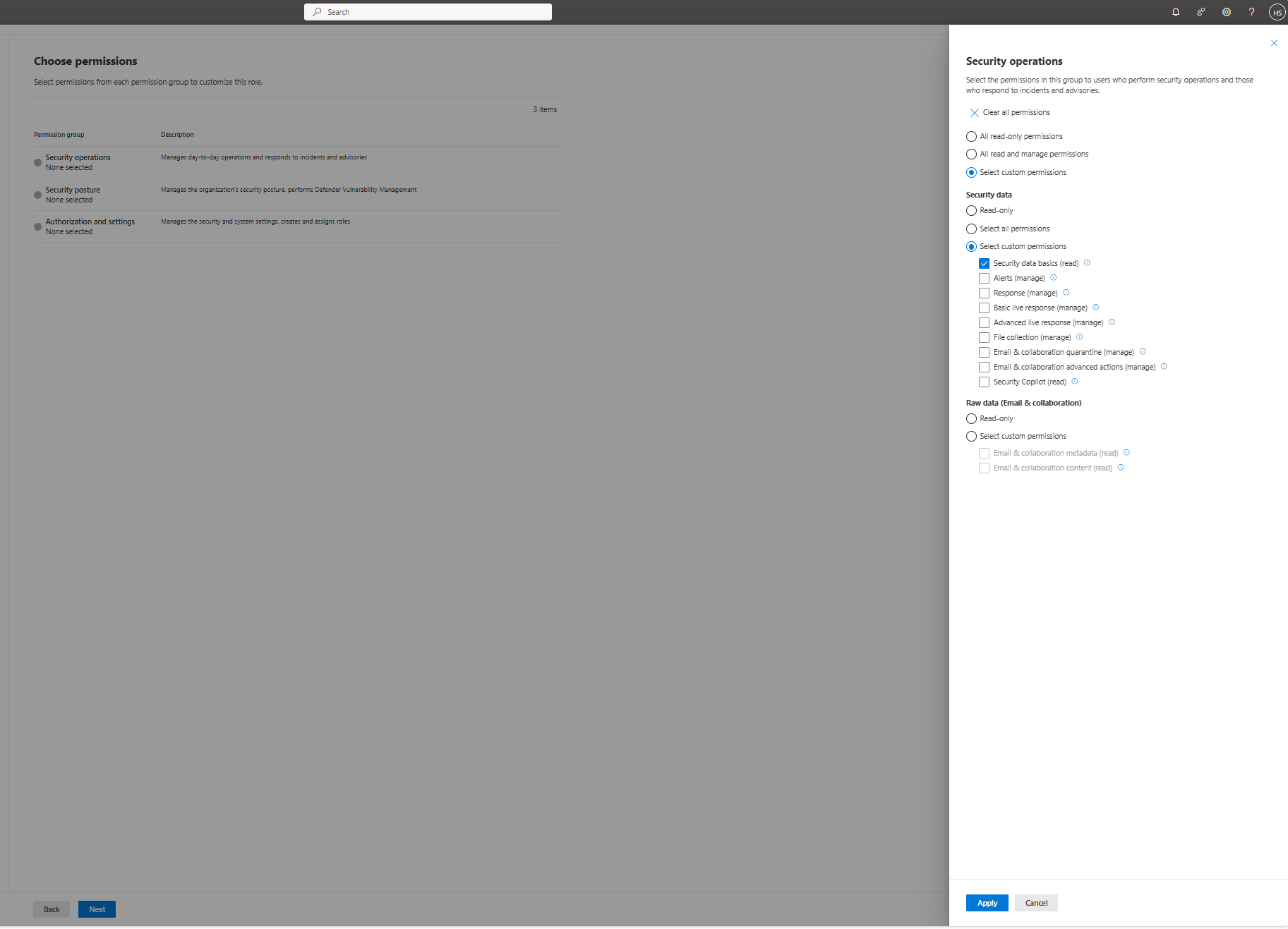

Wählen Sie für Leseberechtigungen Sicherheitsvorgänge und dann Benutzerdefinierte Berechtigungen auswählen aus.

Wählen Sie unter Sicherheitsdaten die Option Sicherheitsdatengrundlagen(lesen) und dann Anwenden aus.

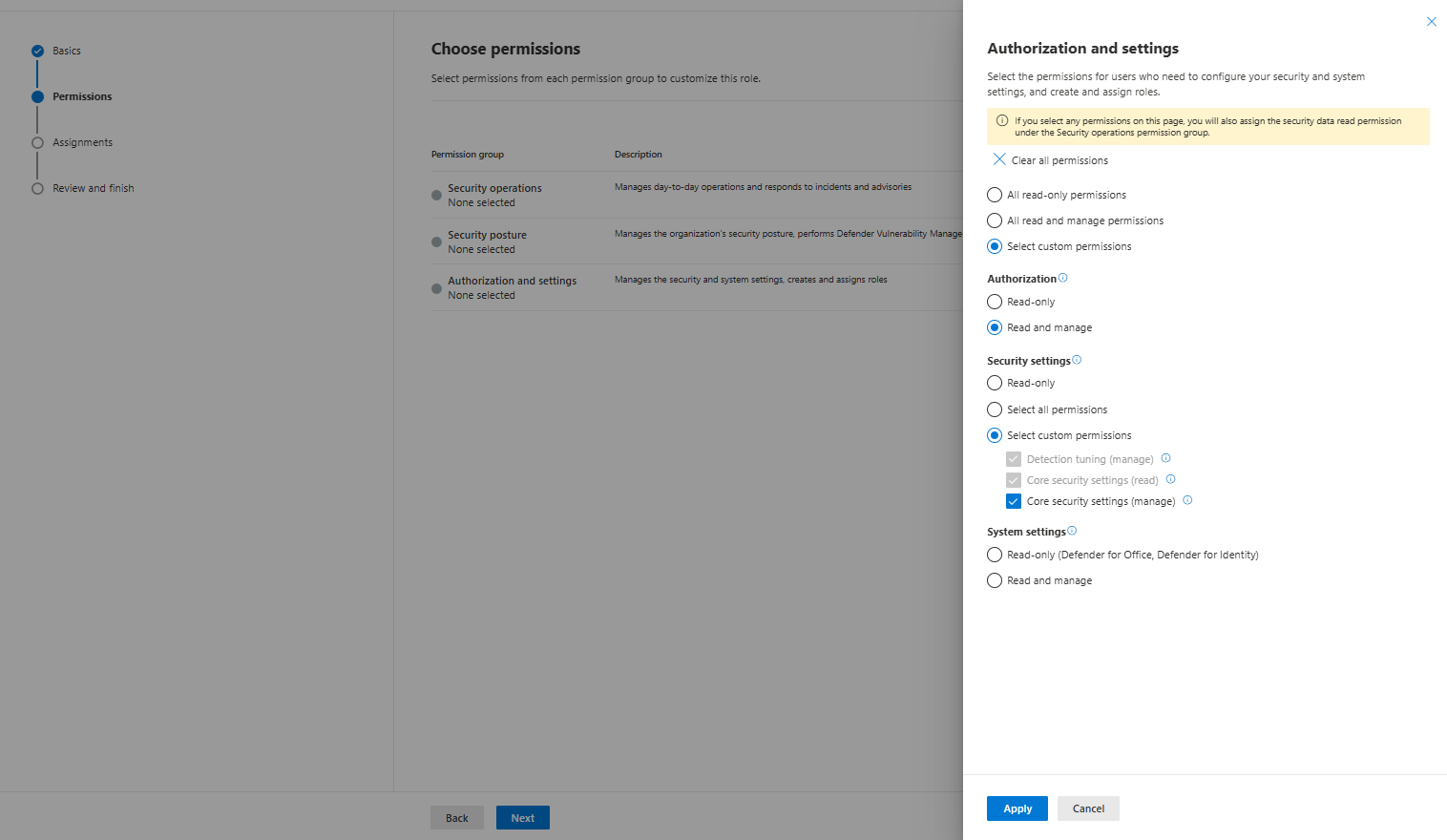

Wählen Sie für Schreibberechtigungen unter Autorisierung und Einstellungendie Option Benutzerdefinierte Berechtigungen auswählen aus.

Wählen Sie unter Sicherheitsdatendie Option Core-Sicherheitseinstellungen (verwalten) und dann Anwenden aus.

Wählen Sie unter Zuweisungen die Option Weiter aus.

Wählen Sie Zuweisung hinzufügen aus, geben Sie einen Namen ein, wählen Sie Benutzer und Gruppen aus, und wählen Sie Die Datenquellen aus.

Klicken Sie auf Hinzufügen.

Wählen Sie Weiter aus, um Überprüfen und fertig stellen.

Wählen Sie Senden aus.

Einrichten Microsoft Defender for Endpoint XDR RBAC-Rollen (Version 2) für die Standortsicherheit

Weisen Sie RBAC-Berechtigungen und Rollen basierend auf der Zusammenfassungstabelle zu, um Benutzern Zugriff auf Websitesicherheitsfeatures zu gewähren:

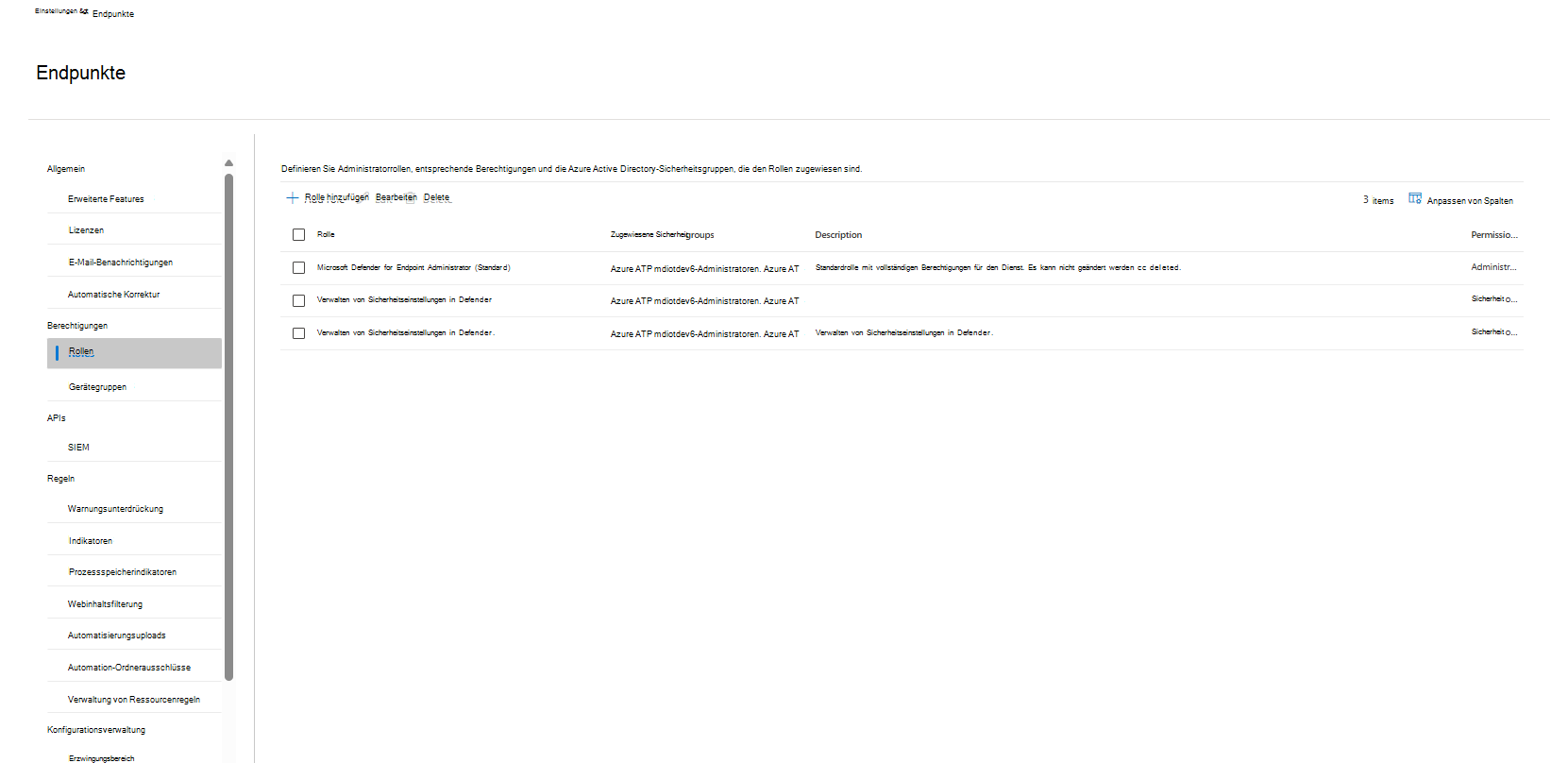

Wählen Sie im Defender-Portal Einstellungen>Endpunktrollen>aus.

Wählen Sie Rolle hinzufügen aus.

Geben Sie einen Rollennamen und eine Beschreibung ein.

Wählen Sie unter Berechtigungen die Option Weiter aus.

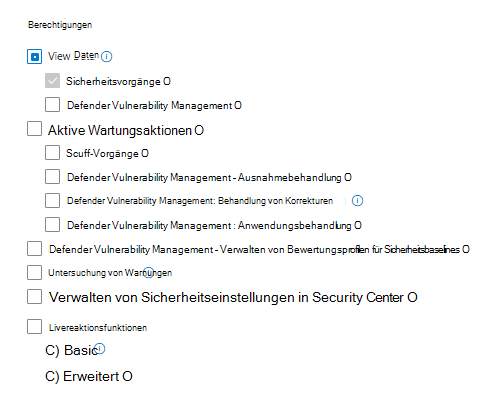

Wählen Sie für Leseberechtigungen unter Daten anzeigendie Option Sicherheitsvorgänge aus.

Wählen Sie für Schreibberechtigungen sicherheitseinstellungen in Security Center verwalten aus.

Wählen Sie Weiter aus.

Wählen Sie unter Zugewiesene Benutzergruppen die Benutzergruppen aus der Liste aus, die dieser Rolle zugewiesen werden sollen.

Wählen Sie Senden aus.

Zusammenfassung der RBAC-Rollen und -Berechtigungen für die Websitesicherheit

Für unified RBAC:

| Schreibberechtigungen | Leseberechtigungen |

|---|---|

|

Defender-Berechtigungen: Kernsicherheitseinstellungen (verwalten) unter Autorisierung und Einstellungen und auf alle Gerätegruppen festgelegt. Entra-ID-Rollen: Globaler Administrator, Sicherheitsadministrator, Sicherheitsoperator und auf alle Gerätegruppen festgelegt. |

Schreibrollen (einschließlich Rollen, die nicht auf alle Gerätegruppen festgelegt sind). Defender-Berechtigungen: Grundlagen zu Sicherheitsdaten (unter Sicherheitsvorgänge). Entra ID-Rollen: Globaler Leser, Sicherheitsleseberechtigter. |

Für Microsoft Defender for Endpoint XDR RBAC (Version 2):

| Schreibberechtigungen | Leseberechtigungen |

|---|---|

|

Defender für Endpunkt-Rollen: Verwalten Sie Sicherheitseinstellungen in Security Center, die auf alle Gerätegruppen ausgerichtet sind. Entra-ID-Rollen: Globaler Administrator, Sicherheitsadministrator. |

Schreibrollen (einschließlich Rollen, die nicht auf alle Gerätegruppen festgelegt sind). Defender für Endpunktrollen: Anzeigen von Daten – Sicherheitsvorgänge (lesen). Entra ID-Rollen: Globaler Leser, Sicherheitsleseberechtigter. |

Nächste Schritte

Nachdem Sie die RBAC-Rollen und -Berechtigungen eingerichtet haben, richten Sie eine Website ein, damit Microsoft Defender für IoT mit dem Senden von Daten an das Defender-Portal beginnen können.