Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wenn eine automatische Angriffsunterbrechung in Microsoft Defender XDR ausgelöst wird, können Sie die Details zum Risiko und zur Eindämmung status kompromittierter Ressourcen während und nach dem Prozess anzeigen. Sie können die Details auf der Incidentseite anzeigen, die alle Details des Angriffs und die aktuellen status der zugehörigen Ressourcen enthält.

Überprüfen des Incidentdiagramms

Microsoft Defender XDR automatische Angriffsunterbrechung ist in der Incidentansicht integriert. Überprüfen Sie das Incidentdiagramm, um die gesamte Angriffsgeschichte abzurufen und die Auswirkungen und status zu bewerten.

Die Seite "Incident" enthält die folgenden Informationen:

- Unterbrochene Vorfälle umfassen ein Tag für "Angriffsunterbrechung" und den spezifischen bedrohungstyp identifiziert (z. B. Ransomware). Wenn Sie Incident-E-Mail-Benachrichtigungen abonnieren, werden diese Tags auch in den E-Mails angezeigt.

- Eine hervorgehobene Benachrichtigung unter dem Incidenttitel, die angibt, dass der Vorfall unterbrochen wurde.

- Angehaltene Benutzer und eigenständige Geräte werden mit einer Bezeichnung angezeigt, die ihre status angibt.

Um ein Benutzerkonto oder ein Gerät aus der Kapselung freizugeben, wählen Sie das enthaltene Medienobjekt und dann Release from containment for a device (Aus Einschluss freigeben für ein Gerät oder Benutzer für ein Benutzerkonto aktivieren ) aus.

Nachverfolgen der Aktionen im Info-Center

Das Info-Center (https://security.microsoft.com/action-center) vereint Wartungs- und Reaktionsaktionen auf Ihren Geräten, E-Mail-& Inhalte für die Zusammenarbeit und Identitäten. Zu den aufgeführten Aktionen gehören Wartungsaktionen, die automatisch oder manuell ausgeführt wurden. Sie können aktionen für automatische Angriffsunterbrechungen im Info-Center anzeigen.

Sie können die enthaltenen Ressourcen freigeben, z. B. ein gesperrtes Benutzerkonto aktivieren oder ein Gerät aus der Kapselung freigeben, über den Bereich mit den Aktionsdetails. Sie können die enthaltenen Ressourcen freigeben, nachdem Sie das Risiko verringert und die Untersuchung eines Incidents abgeschlossen haben. Weitere Informationen zum Info-Center finden Sie unter Info-Center.

Tipp

Möchten Sie mehr erfahren? Wenden Sie sich an die Microsoft Security-Community in unserer Tech Community: Microsoft Defender XDR Tech Community.

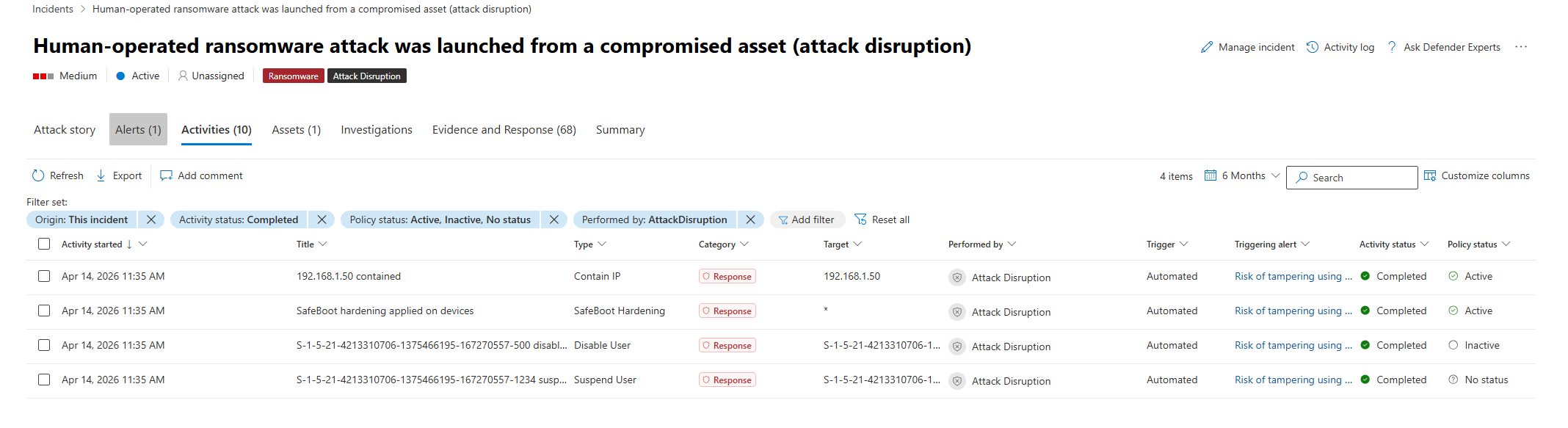

Nachverfolgen der aktion status auf der Registerkarte Aktivitäten (Vorschau)

Auf der Registerkarte Aktivitäten auf der Seite Incident können Sie Details zu einem bestimmten Incident anzeigen, einschließlich des Datums und der Uhrzeit des Aktivitätsstarts, der auslösenden Warnung und mehr.

Die Spalte Richtlinien-status (Vorschau) in der Aktivitätsliste enthält eine zustandsbehaftete Liste von Aktionen und Richtlinien, die innerhalb von Incidents ausgeführt werden, sodass Sie die aktuellen status aller relevanten Aktionen und Richtlinien in Ihrer Umgebung anzeigen können. Damit wird die Herausforderung behoben, laufende und abgelaufene Aktionen zu verfolgen, insbesondere in großen Umgebungen mit vielen Vorfällen.

So zeigen Sie alle automatischen Angriffsunterbrechungen und Vorhersageschutzaktionen an, die als Teil eines Incidents ausgeführt werden:

Fügen Sie auf der Registerkarte Aktivitäten des Incidents die folgenden Filter hinzu:

- Wählen Sie 30 Tage>Benutzerdefinierter Bereich und dann den relevanten Zeitrahmen für die Aktionen aus, die Sie untersuchen möchten.

- Wählen Sie Durchgeführt von und dann AngriffDisruption aus. Dieser Filter umfasst auch Vorhersageschutzaktionen.

- Wählen Sie Aktivität status und dann Abgeschlossen aus. Hier wird die aktuelle Richtlinie status für abgeschlossene Aktionen angezeigt, die teil- oder laufende Aktionen herausgefiltert werden.

- Richtlinien-status: Wählen Sie Aktiv, Inaktiv und Keine status aus (alle Optionen außer Nicht zutreffend).

Überprüfen Sie die aufgeführten Aktivitäten. In der Spalte Policy status wird die aktuelle status der Richtlinie für jede Aktivität angezeigt. Beispielsweise war ein Benutzer im angegebenen Zeitrahmen enthalten, aber die Richtlinie ist derzeit inaktiv. Dies bedeutet, dass der Benutzer nicht mehr enthalten ist.

Die folgenden Richtlinienstatus sind verfügbar:

- Aktiv: Die Richtlinie ist derzeit aktiv und wird erzwungen.

- Inaktiv: Die Richtlinie wurde zuvor angewendet, ist aber nicht mehr aktiv. Beispielsweise war ein Benutzer enthalten, wurde aber seitdem freigegeben.

- Nicht zutreffend: Die Richtlinie status gilt nicht für die Aktion. Beispielsweise gilt die Richtlinie status nicht für eine nicht beibehaltene Aktion, da nicht beibehaltene Aktionen keine Richtlinien sind, sondern die Umkehrung einer vorherigen Aktion.

- Keine status: Die Richtlinie status konnte aus verschiedenen Gründen nicht abgerufen werden, z. B. wird die Aktion noch ausgeführt, und die endgültige status ist noch nicht festgelegt.

Diese Ansicht stellt eindeutige Daten zur Aktivität und richtlinie bereit, die im ausgewählten Zeitrahmen status. Diese Daten gehen über Info-Center-Ansichten hinaus, die ein Verlaufsprotokoll der ausgeführten Aktionen bereitstellen, aber nicht die aktuelle status dieser Aktionen widerspiegeln.

Nachverfolgen der Aktionen in der erweiterten Suche

Sie können bestimmte Abfragen in der erweiterten Suche verwenden, um enthaltene Geräte oder Benutzer nachzuverfolgen und Benutzerkontoaktionen zu deaktivieren.

Einschlussbezogene Ereignisse bei der erweiterten Suche

Die Eindämmung in Microsoft Defender for Endpoint verhindert weitere Aktivitäten von Bedrohungsakteurn, indem die Kommunikation von enthaltenen Entitäten blockiert wird. Bei der erweiterten Suche protokolliert die DeviceEvents-TabelleBlockaktionen, die sich aus der Kapselung ergeben, und nicht die anfängliche Einschlussaktion selbst:

Vom Gerät abgeleitete Blockaktionen : Diese Ereignisse deuten auf Aktivitäten (z. B. Netzwerkkommunikation) hin, die blockiert wurde, weil das Gerät enthalten war:

DeviceEvents | where ActionType contains "ContainedDevice"Vom Benutzer abgeleitete Blockaktionen : Diese Ereignisse deuten auf Aktivitäten (z. B. Anmelde- oder Ressourcenzugriffsversuche) hin, die blockiert wurden, weil der Benutzer enthalten war:

DeviceEvents | where ActionType contains "ContainedUser"

Suchen nach Aktionen zum Deaktivieren von Benutzerkonten

Angriffsunterbrechungen verwenden die Wartungsaktionsfunktion von Microsoft Defender for Identity, um Konten zu deaktivieren. Standardmäßig verwendet Microsoft Defender for Identity das LocalSystem-Konto des Domänencontrollers für alle Wartungsaktionen.

Die folgende Abfrage sucht nach Ereignissen, bei denen ein Domänencontroller Benutzerkonten deaktiviert hat. Diese Abfrage gibt auch Benutzerkonten zurück, die durch automatische Angriffsunterbrechungen deaktiviert wurden, indem die Kontodeaktivierung in Microsoft Defender XDR manuell ausgelöst wird:

let AllDomainControllers =

DeviceNetworkEvents

| where TimeGenerated > ago(7d)

| where LocalPort == 88

| where LocalIPType == "FourToSixMapping"

| extend DCDevicename = tostring(split(DeviceName,".")[0])

| distinct DCDevicename;

IdentityDirectoryEvents

| where TimeGenerated > ago(90d)

| where ActionType == "Account disabled"

| where Application == "Active Directory"

| extend ACTOR_DEVICE = tolower(tostring(AdditionalFields.["ACTOR.DEVICE"]))

| where isnotempty( ACTOR_DEVICE)

| where ACTOR_DEVICE in (AllDomainControllers)

| project TimeGenerated, TargetAccountUpn, ACTOR_DEVICE

Die vorherige Abfrage wurde aus einer Microsoft Defender for Identity - Attack Disruption-Abfrage angepasst.