Konfigurieren von verwalteten Identitäten für Azure-Ressourcen in einer VM-Skalierungsgruppe

Verwaltete Identitäten für Azure-Ressourcen sind ein Feature von Microsoft Entra ID. Für alle Azure-Dienste, die verwaltete Identitäten unterstützen, gilt ein eigener Zeitplan. Sehen Sie sich den Verfügbarkeitsstatus der verwalteten Identitäten für Ihre Ressource und die bekannten Probleme an, bevor Sie beginnen.

Verwaltete Identitäten für Azure-Ressourcen stellen für Azure-Dienste eine automatisch verwaltete Identität in Microsoft Entra ID bereit. Sie können diese Identität für die Authentifizierung bei jedem Dienst verwenden, der die Microsoft Entra-Authentifizierung unterstützt. Hierfür müssen keine Anmeldeinformationen im Code enthalten sein.

Informationen zur Azure-Richtliniendefinition und -details finden Sie unter Verwenden von Azure-Richtlinien zum Zuweisen von verwalteten Identitäten (Vorschau).

In diesem Artikel erfahren Sie, wie Sie im Azure-Portal die folgenden Vorgänge für verwaltete Identitäten für Azure-Ressourcen in einer VM-Skalierungsgruppe ausführen können:

Wenn Sie nicht mit verwalteten Identitäten für Azure-Ressourcen vertraut sind, helfen Ihnen die Informationen in der Übersicht weiter.

Wenn Sie noch kein Azure-Konto haben, sollten Sie sich für ein kostenloses Konto registrieren, bevor Sie fortfahren.

Um die Verwaltungsvorgänge in diesem Artikel auszuführen, benötigt Ihr Konto die folgenden Azure-Rollenzuweisungen:

Hinweis

Es sind keine weiteren Microsoft Entra-Verzeichnisrollenzuweisungen erforderlich.

- Mitwirkender für virtuelle Computer zum Aktivieren und Entfernen einer vom System zugewiesenen verwalteten Identität in einer VM-Skalierungsgruppe

Systemseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie die vom System zugewiesene verwaltete Identität über das Azure-Portal aktivieren und deaktivieren.

Aktivieren der vom System zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe

Derzeit unterstützt das Azure-Portal keine Aktivierung einer vom System zugewiesenen verwalteten Identität während der Erstellung einer VM-Skalierungsgruppe. Lesen Sie stattdessen den folgenden Schnellstartartikel zu VM-Skalierungsgruppen, um zunächst eine VM-Skalierungsgruppe zu erstellen, und fahren Sie dann mit dem nächsten Abschnitt mit Einzelheiten zur Aktivierung einer vom System zugewiesenen verwalteten Identität für eine VM-Skalierungsgruppe fort:

Aktivieren einer vom System zugewiesenen verwalteten Identität in einer vorhandenen VM-Skalierungsgruppe

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

So aktivieren Sie eine vom System zugewiesene verwaltete Identität in einer VM-Skalierungsgruppe, die ursprünglich ohne sie bereitgestellt wurde

Melden Sie sich beim Azure-Portal mit einem Konto an, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält.

Navigieren Sie zur gewünschten VM-Skalierungsgruppe.

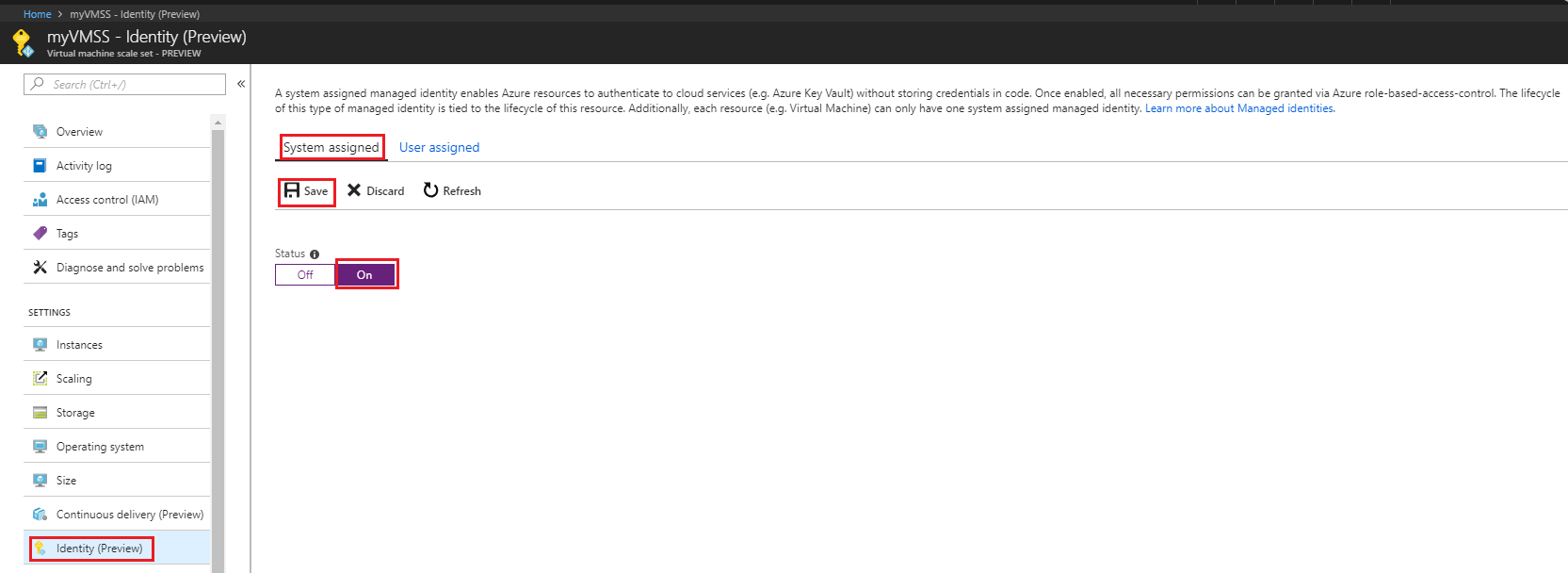

Wählen Sie unter Vom System zugewiesen, Status die Option Ein aus, und klicken Sie dann auf Speichern:

Entfernen einer vom System zugewiesenen verwalteten Identität aus einer VM-Skalierungsgruppe

Wenn für die VM-Skalierungsgruppe keine vom System zugewiesene verwaltete Identität mehr benötigt wird, gehen Sie wie folgt vor:

Melden Sie sich beim Azure-Portal mit einem Konto an, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält. Stellen Sie außerdem sicher, dass Ihr Konto zu einer Rolle gehört, die Ihnen Schreibberechtigungen für die VM-Skalierungsgruppe erteilt.

Navigieren Sie zur gewünschten VM-Skalierungsgruppe.

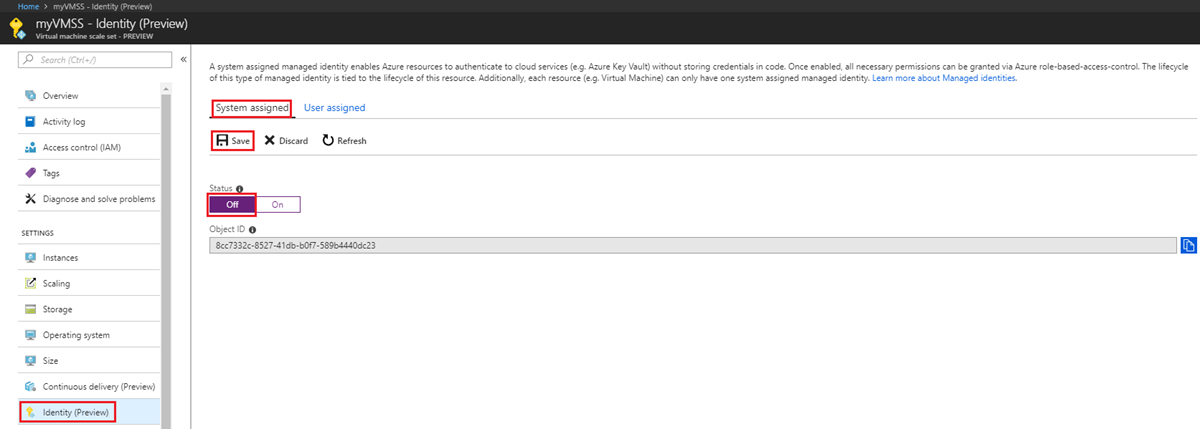

Wählen Sie unter Vom System zugewiesen, Status die Option Aus aus, und klicken Sie dann auf Speichern:

Benutzerseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie im Azure-Portal eine vom Benutzer zugewiesene verwaltete Identität einer VM-Skalierungsgruppe hinzufügen und aus dieser entfernen.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe

Derzeit unterstützt das Azure-Portal nicht das Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität während der Erstellung einer VM-Skalierungsgruppe. Lesen Sie stattdessen den folgenden Schnellstartartikel zu VM-Skalierungsgruppen, um zunächst eine VM-Skalierungsgruppe zu erstellen, und fahren Sie dann mit dem nächsten Abschnitt mit Einzelheiten zur Zuweisung einer vom Benutzer zugewiesenen verwalteten Identität fort:

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer vorhandenen VM-Skalierungsgruppe

Melden Sie sich beim Azure-Portal mit einem Konto an, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält.

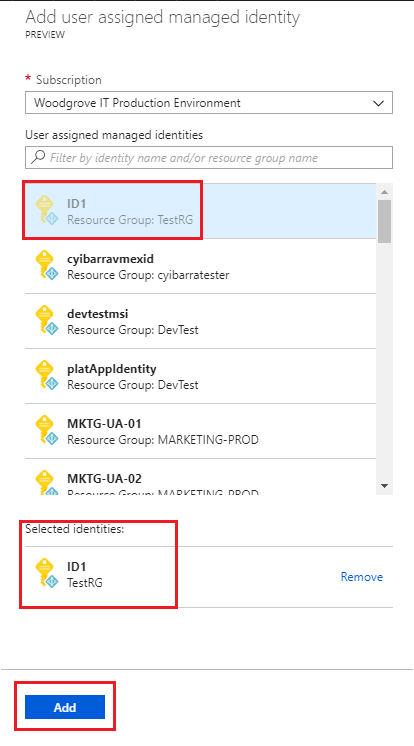

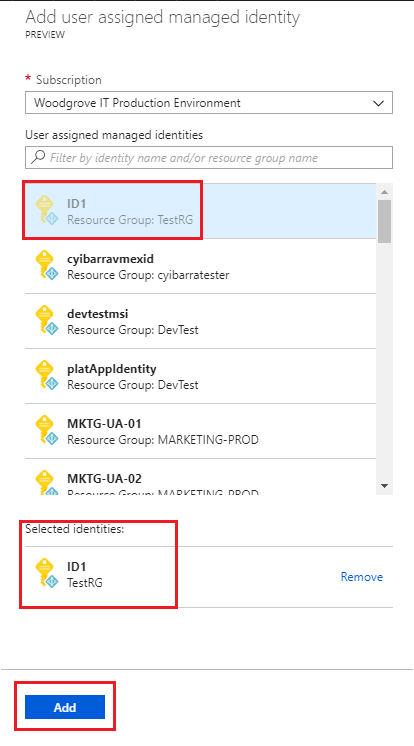

Navigieren Sie zur gewünschten VM-Skalierungsgruppe und klicken Sie auf Identität, Benutzer zugewiesen und dann auf +Hinzufügen.

Klicken Sie auf die vom Benutzer zugewiesene Identität, die Sie der VM-Skalierungsgruppe hinzufügen möchten, und dann auf Hinzufügen.

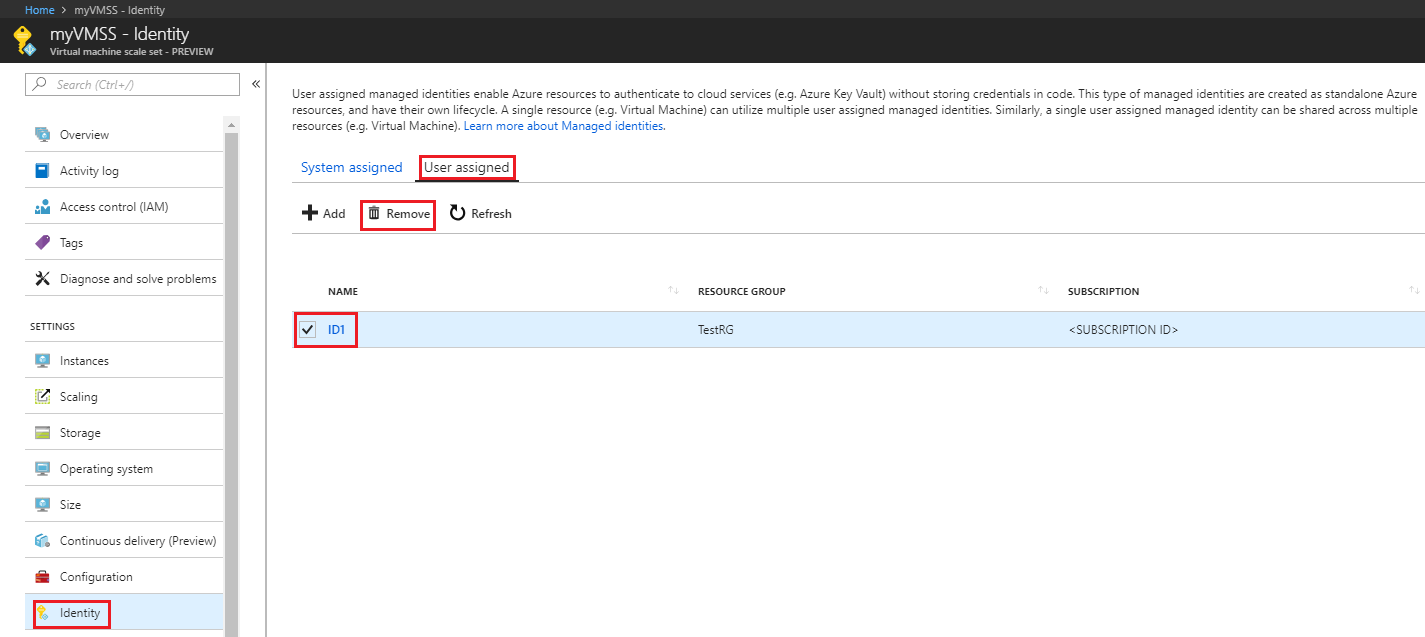

Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer VM-Skalierungsgruppe

Melden Sie sich am Azure-Portal mit einem Konto an, das dem Azure-Abonnement zugeordnet ist, das den virtuellen Computer enthält.

Navigieren Sie zur gewünschten VM-Skalierungsgruppe, und klicken Sie auf Identität, Vom Benutzer zugewiesen, den Namen der vom Benutzer zugewiesenen verwalteten Identität, die Sie löschen möchten, und dann auf Entfernen. (Klicken Sie im Bestätigungsbereich auf Ja.)

Nächste Schritte

- Gewähren Sie der verwalteten Identität einer Azure-VM-Skalierungsgruppe über das Azure-Portal den Zugriff auf eine andere Azure-Ressource.

In diesem Artikel erfahren Sie, wie Sie mit der Azure-Befehlszeilenschnittstelle die folgenden Vorgänge für verwaltete Identitäten für eine Azure-VM-Skalierungsgruppe ausführen:

- Aktivieren und Deaktivieren der systemzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

- Hinzufügen und Entfernen einer benutzerzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

Wenn Sie noch kein Azure-Konto haben, sollten Sie sich für ein kostenloses Konto registrieren, bevor Sie fortfahren.

Voraussetzungen

Wenn Sie mit verwalteten Identitäten für Azure-Ressourcen noch nicht vertraut sind, lesen Sie Was sind verwaltete Identitäten für Azure-Ressourcen?. Informationen zu systemseitig zugewiesenen und benutzerseitig zugewiesenen Typen verwalteter Identitäten finden Sie unter Arten von verwalteten Identitäten.

Um die Verwaltungsvorgänge in diesem Artikel auszuführen, benötigt Ihr Konto die folgenden Zuweisungen der rollenbasierten Azure-Zugriffssteuerung:

Mitwirkender für virtuelle Computer, um eine VM-Skalierungsgruppe zu erstellen und die vom System und/oder Benutzer zugewiesene verwaltete Identität in einer VM-Skalierungsgruppe zu aktivieren bzw. daraus zu entfernen

Mitwirkender für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität zu erstellen

Operator für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität einer VM-Skalierungsgruppe zuzuweisen bzw. daraus zu entfernen

Hinweis

Es sind keine weiteren Microsoft Entra-Verzeichnisrollenzuweisungen erforderlich.

Verwenden Sie die Bash-Umgebung in Azure Cloud Shell. Weitere Informationen finden Sie unter Schnellstart für Bash in Azure Cloud Shell.

Wenn Sie CLI-Referenzbefehle lieber lokal ausführen, installieren Sie die Azure CLI. Wenn Sie Windows oder macOS ausführen, sollten Sie die Azure CLI in einem Docker-Container ausführen. Weitere Informationen finden Sie unter Ausführen der Azure CLI in einem Docker-Container.

Wenn Sie eine lokale Installation verwenden, melden Sie sich mithilfe des Befehls az login bei der Azure CLI an. Führen Sie die in Ihrem Terminal angezeigten Schritte aus, um den Authentifizierungsprozess abzuschließen. Informationen zu anderen Anmeldeoptionen finden Sie unter Anmelden mit der Azure CLI.

Installieren Sie die Azure CLI-Erweiterung beim ersten Einsatz, wenn Sie dazu aufgefordert werden. Weitere Informationen zu Erweiterungen finden Sie unter Verwenden von Erweiterungen mit der Azure CLI.

Führen Sie az version aus, um die installierte Version und die abhängigen Bibliotheken zu ermitteln. Führen Sie az upgrade aus, um das Upgrade auf die aktuelle Version durchzuführen.

Systemseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie die systemseitig zugewiesene verwaltete Identität für eine Azure-VM-Skalierungsgruppe mit der Azure-Befehlszeilenschnittstelle aktivieren und deaktivieren.

Aktivieren der vom System zugewiesenen verwalteten Identität bei der Erstellung einer Azure-VM-Skalierungsgruppe

So erstellen Sie eine VM-Skalierungsgruppe samt aktivierter vom System zugewiesener verwalteter Identität

Erstellen Sie eine Ressourcengruppe für das Einschließen und Bereitstellen der VM-Skalierungsgruppe und der zugehörigen Ressourcen. Verwenden Sie hierfür az group create. Sie können diesen Schritt überspringen, wenn Sie bereits über eine Ressourcengruppe verfügen, die Sie stattdessen verwenden möchten:

az group create --name myResourceGroup --location westusErstellen einer VM-Skalierungsgruppe Im folgenden Beispiel wird die VM-Skalierungsgruppe myVMSS mit einer systemseitig zugewiesenen verwalteten Identität erstellt. Dies wird durch den Parameter

--assign-identityund der Angabe von--roleund--scopegefordert. Der--admin-username-Parameter und der--admin-password-Parameter geben den Namen und das Kennwort des Administratorbenutzers für die Anmeldung am virtuellen Computer an. Aktualisieren Sie diese Werte ggf. mit den entsprechenden Werten für Ihre Umgebung:az vmss create --resource-group myResourceGroup --name myVMSS --image win2016datacenter --upgrade-policy-mode automatic --custom-data cloud-init.txt --admin-username azureuser --admin-password myPassword12 --assign-identity --generate-ssh-keys --role contributor --scope mySubscription

Aktivieren einer vom System zugewiesenen verwalteten Identität in einer vorhandenen Azure-VM-Skalierungsgruppe

Wenn Sie die systemseitig zugewiesene verwaltete Identität in einer vorhandenen Azure-VM-Skalierungsgruppe aktivieren müssen, gehen Sie wie folgt vor:

az vmss identity assign -g myResourceGroup -n myVMSS

Deaktivieren der vom System zugewiesenen verwalteten Identität in einer Azure-VM-Skalierungsgruppe

Wenn Sie über eine VM-Skalierungsgruppe verfügen, die nicht mehr die vom System zugewiesene verwaltete Identität, jedoch weiterhin vom Benutzer zugewiesene verwaltete Identitäten benötigt, verwenden Sie den folgenden Befehl:

az vmss update -n myVM -g myResourceGroup --set identity.type='UserAssigned'

Bei einem virtuellen Computer, der nicht mehr die vom System zugewiesene verwaltete Identität benötigt und über keine vom Benutzer zugewiesenen verwalteten Identitäten verfügt, verwenden Sie den folgenden Befehl:

Hinweis

Für den Wert none müssen Sie die Groß-/Kleinschreibung beachten. Er darf nur aus Kleinbuchstaben bestehen.

az vmss update -n myVM -g myResourceGroup --set identity.type="none"

Benutzerseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie mithilfe der Azure-Befehlszeilenschnittstelle eine vom Benutzer zugewiesene verwaltete Identität aktivieren und entfernen.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe

Dieser Abschnitt führt Sie durch das Erstellen einer VM-Skalierungsgruppe und das Zuweisen einer benutzerseitig zugewiesenen verwalteten Identität zu der VM-Skalierungsgruppe. Wenn Sie eine bereits vorhandene VM-Skalierungsgruppe verwenden möchten, überspringen Sie diesen Abschnitt, und fahren Sie mit dem nächsten Abschnitt fort.

Sie können diesen Schritt überspringen, wenn Sie bereits über eine Ressourcengruppe verfügen, die Sie verwenden möchten. Erstellen Sie mit az group create eine Ressourcengruppe zum Einschließen und Bereitstellen Ihrer vom Benutzer zugewiesenen verwalteten Identität. Ersetzen Sie die Parameterwerte

<RESOURCE GROUP>und<LOCATION>durch Ihre eigenen Werte. decodiert werden:az group create --name <RESOURCE GROUP> --location <LOCATION>Erstellen Sie mit az identity create eine benutzerseitig zugewiesene verwaltete Identität. Der Parameter

-ggibt die Ressourcengruppe an, in der die vom Benutzer zugewiesene verwaltete Identität erstellt wird, und der Parameter-ngibt den Namen an. Ersetzen Sie die Parameterwerte<RESOURCE GROUP>und<USER ASSIGNED IDENTITY NAME>durch Ihre eigenen Werte:Wichtig

Wenn Sie benutzerseitig zugewiesene verwaltete Identitäten erstellen, muss der Name mit einem Buchstaben oder einer Zahl beginnen und darf eine Kombination aus alphanumerischen Zeichen, Bindestrichen (-) und Unterstrichen (_) enthalten. Damit die Zuweisung zu einem virtuellen Computer oder einer VM-Skalierungsgruppe ordnungsgemäß funktioniert, darf der Name höchstens 24 Zeichen lang sein. Weitere Informationen finden Sie unter FAQs und bekannte Probleme mit der verwalteten Dienstidentität (Managed Service Identity, MSI) für Azure Active Directory.

az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>Die Antwort enthält Details zu der erstellten vom Benutzer zugewiesenen verwalteten Identität, ähnlich dem folgenden Beispiel. Der Wert

idder Ressource, der der vom Benutzer zugewiesenen verwalteten Identität zugewiesen ist, wird im nächsten Schritt verwendet.{ "clientId": "73444643-8088-4d70-9532-c3a0fdc190fz", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/credentials?tid=5678&oid=9012&aid=73444643-8088-4d70-9532-c3a0fdc190fz", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY NAME>", "principalId": "e5fdfdc1-ed84-4d48-8551-fe9fb9dedfll", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "733a8f0e-ec41-4e69-8ad8-971fc4b533bl", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }Erstellen einer VM-Skalierungsgruppe Im folgenden Beispiel wird eine VM-Skalierungsgruppe erstellt, der die neue benutzerseitig zugewiesene verwaltete Identität zugewiesen ist. Dies wird durch den Parameter

--assign-identityund durch--roleund--scopeangegeben. Ersetzen Sie die Parameterwerte<RESOURCE GROUP>,<VMSS NAME>,<USER NAME>,<PASSWORD>,<USER ASSIGNED IDENTITY>,<ROLE>und<SUBSCRIPTION>durch Ihre eigenen Werte.az vmss create --resource-group <RESOURCE GROUP> --name <VMSS NAME> --image <SKU Linux Image> --admin-username <USER NAME> --admin-password <PASSWORD> --assign-identity <USER ASSIGNED IDENTITY> --role <ROLE> --scope <SUBSCRIPTION>

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer vorhandenen VM-Skalierungsgruppe

Erstellen Sie mit az identity create eine benutzerseitig zugewiesene verwaltete Identität. Der Parameter

-ggibt die Ressourcengruppe an, in der die vom Benutzer zugewiesene verwaltete Identität erstellt wird, und der Parameter-ngibt den Namen an. Ersetzen Sie die Parameterwerte<RESOURCE GROUP>und<USER ASSIGNED IDENTITY NAME>durch Ihre eigenen Werte:az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>Die Antwort enthält Details zu der erstellten vom Benutzer zugewiesenen verwalteten Identität, ähnlich dem folgenden Beispiel.

{ "clientId": "73444643-8088-4d70-9532-c3a0fdc190fz", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY >/credentials?tid=5678&oid=9012&aid=73444643-8088-4d70-9532-c3a0fdc190fz", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY>", "principalId": "e5fdfdc1-ed84-4d48-8551-fe9fb9dedfll", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "733a8f0e-ec41-4e69-8ad8-971fc4b533bl", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer VM-Skalierungsgruppe Ersetzen Sie die Parameterwerte

<RESOURCE GROUP>und<VIRTUAL MACHINE SCALE SET NAME>durch Ihre eigenen Werte.<USER ASSIGNED IDENTITY>ist die im vorherigen Schritt erstelltename-Eigenschaft der Ressource der vom Benutzer zugewiesenen Identität:az vmss identity assign -g <RESOURCE GROUP> -n <VIRTUAL MACHINE SCALE SET NAME> --identities <USER ASSIGNED IDENTITY>

Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer Azure-VM-Skalierungsgruppe

Zum Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer VM-Skalierungsgruppe wird az vmss identity remove verwendet. Wenn dies die einzige vom Benutzer zugewiesene verwaltete Identität der VM-Skalierungsgruppe ist, wird UserAssigned aus dem Wert des Identitätstyps entfernt. Ersetzen Sie die Parameterwerte <RESOURCE GROUP> und <VIRTUAL MACHINE SCALE SET NAME> durch Ihre eigenen Werte. <USER ASSIGNED IDENTITY> ist die name-Eigenschaft der vom Benutzer zugewiesenen verwalteten Identität. Diese Eigenschaft kann mit az vmss identity show aus dem Identitätsabschnitt der VM-Skalierungsgruppe abgerufen werden:

az vmss identity remove -g <RESOURCE GROUP> -n <VIRTUAL MACHINE SCALE SET NAME> --identities <USER ASSIGNED IDENTITY>

Wenn Ihre VM-Skalierungsgruppe keine vom System zugewiesene verwaltete Identität hat und Sie alle vom Benutzer zugewiesenen verwalteten Identitäten entfernen möchten, verwenden Sie den folgenden Befehl:

Hinweis

Für den Wert none müssen Sie die Groß-/Kleinschreibung beachten. Er darf nur aus Kleinbuchstaben bestehen.

az vmss update -n myVMSS -g myResourceGroup --set identity.type="none" identity.userAssignedIdentities=null

Wenn die VM-Skalierungsgruppe sowohl vom System als auch vom Benutzer zugewiesene verwaltete Identitäten aufweist, können Sie alle vom Benutzer zugewiesenen Identitäten entfernen, indem Sie in den Modus wechseln, in dem nur die vom System zugewiesene verwaltete Identität verwendet wird. Verwenden Sie den folgenden Befehl:

az vmss update -n myVMSS -g myResourceGroup --set identity.type='SystemAssigned' identity.userAssignedIdentities=null

Nächste Schritte

- Verwaltete Identitäten für Azure-Ressourcen – Übersicht

- Die vollständige Schnellstartanleitung für die Erstellung einer Azure-VM-Skalierungsgruppe finden Sie unter Erstellen einer Skalierungsgruppe.

In diesem Artikel erfahren Sie, wie Sie mit PowerShell die folgenden Vorgänge für verwaltete Identitäten für Azure-Ressourcen in einer VM-Skalierungsgruppe ausführen können:

- Aktivieren und Deaktivieren der vom System zugewiesenen verwalteten Identität in einer VM-Skalierungsgruppe

- Hinzufügen und Entfernen einer vom Benutzer zugewiesenen verwalteten Identität in einer VM-Skalierungsgruppe

Hinweis

Es wird empfohlen, das Azure Az PowerShell-Modul für die Interaktion mit Azure zu verwenden. Informationen zu den ersten Schritten finden Sie unter Installieren des Azure Az PowerShell-Moduls. Informationen zum Migrieren zum Az PowerShell-Modul finden Sie unter Migrieren von Azure PowerShell von AzureRM zum Az-Modul.

Voraussetzungen

Wenn Sie nicht mit verwalteten Identitäten für Azure-Ressourcen vertraut sind, helfen Ihnen die Informationen in der Übersicht weiter. Machen Sie sich den Unterschied zwischen einer vom System und einer vom Benutzer zugewiesenen verwalteten Identität bewusst.

Wenn Sie noch kein Azure-Konto haben, sollten Sie sich für ein kostenloses Konto registrieren, bevor Sie fortfahren.

Um die Verwaltungsvorgänge in diesem Artikel auszuführen, benötigt Ihr Konto die folgenden Zuweisungen der rollenbasierten Azure-Zugriffssteuerung:

Hinweis

Es sind keine weiteren Microsoft Entra-Verzeichnisrollenzuweisungen erforderlich.

- Mitwirkender für virtuelle Computer, um eine VM-Skalierungsgruppe zu erstellen und die vom System und/oder Benutzer zugewiesene verwaltete Identität auf einer VM-Skalierungsgruppe zu aktivieren bzw. daraus zu entfernen

- Mitwirkender für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität zu erstellen

- Operator für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität einer VM-Skalierungsgruppe zuzuweisen bzw. daraus zu entfernen

Zum Ausführen der Beispielskripts haben Sie zwei Möglichkeiten:

- Verwenden Sie die Azure Cloud Shell, die Sie über die Schaltfläche Testen in der rechten oberen Ecke der Codeblöcke öffnen können.

- Führen Sie Skripts lokal aus, indem Sie die neueste Version von Azure PowerShell installieren, und melden Sie sich dann mit dem Befehl

Connect-AzAccountbei Azure an.

Systemseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie mithilfe von Azure PowerShell eine vom System zugewiesene verwaltete Identität aktivieren und entfernen.

Aktivieren der vom System zugewiesenen verwalteten Identität bei der Erstellung einer Azure-VM-Skalierungsgruppe

So erstellen Sie eine VM-Skalierungsgruppe samt aktivierter vom System zugewiesener verwalteter Identität

Informationen zum Erstellen einer VM-Skalierungsgruppe mit der vom System zugewiesenen verwalteten Identität finden Sie im ersten Beispiel des Referenzartikels für das Cmdlet New-AzVmssConfig. Fügen Sie den Parameter

-IdentityType SystemAssignedzumNew-AzVmssConfig-Cmdlet hinzu:$VMSS = New-AzVmssConfig -Location $Loc -SkuCapacity 2 -SkuName "Standard_A0" -UpgradePolicyMode "Automatic" -NetworkInterfaceConfiguration $NetCfg -IdentityType SystemAssigned`

Aktivieren einer vom System zugewiesenen verwalteten Identität in einer vorhandenen Azure-VM-Skalierungsgruppe

Wenn Sie eine vom System zugewiesene verwaltete Identität in einer vorhandenen Azure-VM-Skalierungsgruppe aktivieren müssen, gehen Sie wie folgt vor:

Stellen Sie sicher, dass das verwendete Azure-Konto zu einer Rolle gehört, die Ihnen Schreibberechtigungen für die VM-Skalierungsgruppe erteilt, z. B. „Mitwirkender für virtuelle Computer“.

Rufen Sie mit dem Cmdlet

Get-AzVmssdie Eigenschaften der VM-Skalierungsgruppe ab. Verwenden Sie dann den Schalter-IdentityTypeim Cmdlet Update-AzVmss, um die vom System zugewiesene verwaltete Identität zu aktivieren:Update-AzVmss -ResourceGroupName myResourceGroup -Name -myVmss -IdentityType "SystemAssigned"

Deaktivieren der vom System zugewiesenen verwalteten Identität in einer Azure-VM-Skalierungsgruppe

Wenn Sie über eine VM-Skalierungsgruppe verfügen, die nicht mehr die vom System zugewiesene verwaltete Identität, jedoch weiterhin vom Benutzer zugewiesene verwaltete Identitäten benötigt, verwenden Sie das folgende Cmdlet:

Stellen Sie sicher, dass Ihr Konto zu einer Rolle gehört, die Ihnen Schreibberechtigungen für die VM-Skalierungsgruppe erteilt, z. B. „Mitwirkender für virtuelle Computer“.

Führen Sie das folgende Cmdlet aus:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType "UserAssigned"Bei einer VM-Skalierungsgruppe, die nicht mehr die systemseitig zugewiesene verwaltete Identität benötigt und über keine benutzerseitig zugewiesenen verwalteten Identitäten verfügt, verwenden Sie den folgenden Befehl:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType None

Benutzerseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie mithilfe von Azure PowerShell eine vom Benutzer zugewiesene verwaltete Identität einer VM-Skalierungsgruppe hinzufügen und aus dieser entfernen.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität bei der Erstellung einer Azure-VM-Skalierungsgruppe

Das Erstellen einer neuen VM-Skalierungsgruppe mit einer vom Benutzer zugewiesenen verwalteten Identität wird für PowerShell derzeit nicht unterstützt. Informationen dazu, wie Sie einer vorhandenen VM-Skalierungsgruppe eine vom Benutzer zugewiesene verwaltete Identität hinzufügen, finden Sie im nächsten Abschnitt. Überprüfen Sie zu einem späteren Zeitpunkt auf dieser Seite, ob neue Informationen vorliegen.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer vorhandenen Azure-VM-Skalierungsgruppe

So weisen Sie eine vom Benutzer zugewiesene verwaltete Identität einer vorhandenen Azure-VM-Skalierungsgruppe zu

Stellen Sie sicher, dass Ihr Konto zu einer Rolle gehört, die Ihnen Schreibberechtigungen für die VM-Skalierungsgruppe erteilt, z. B. „Mitwirkender für virtuelle Computer“.

Rufen Sie mit dem Cmdlet

Get-AzVMdie Eigenschaften der VM-Skalierungsgruppe ab. Weisen Sie der VM-Skalierungsgruppe dann eine vom Benutzer zugewiesene verwaltete Identität zu, indem Sie die Schalter-IdentityTypeund-IdentityIDim Cmdlet Update-AzVmss verwenden. Ersetzen Sie<VM NAME>,<SUBSCRIPTION ID>,<RESROURCE GROUP>,<USER ASSIGNED ID1>undUSER ASSIGNED ID2durch Ihre eigenen Werte.Wichtig

Wenn Sie benutzerseitig zugewiesene verwaltete Identitäten erstellen, muss der Name mit einem Buchstaben oder einer Zahl beginnen und darf eine Kombination aus alphanumerischen Zeichen, Bindestrichen (-) und Unterstrichen (_) enthalten. Damit die Zuweisung zu einem virtuellen Computer oder einer VM-Skalierungsgruppe ordnungsgemäß funktioniert, darf der Name höchstens 24 Zeichen lang sein. Weitere Informationen finden Sie unter FAQs und bekannte Probleme mit der verwalteten Dienstidentität (Managed Service Identity, MSI) für Azure Active Directory.

Update-AzVmss -ResourceGroupName <RESOURCE GROUP> -Name <VMSS NAME> -IdentityType UserAssigned -IdentityID "<USER ASSIGNED ID1>","<USER ASSIGNED ID2>"

Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer Azure-VM-Skalierungsgruppe

Wenn Ihre VM-Skalierungsgruppe mehrere vom Benutzer zugewiesene verwaltete Identitäten hat, können Sie mit den folgenden Befehlen alle bis auf die letzte Identität entfernen. Ersetzen Sie die Parameterwerte <RESOURCE GROUP> und <VIRTUAL MACHINE SCALE SET NAME> durch Ihre eigenen Werte. <USER ASSIGNED IDENTITY NAME> ist die name-Eigenschaft der vom Benutzer zugewiesenen verwalteten Identität, die für die VM-Skalierungsgruppe erhalten bleiben soll. Diese Informationen finden Sie im Identitätsabschnitt der VM-Skalierungsgruppe mithilfe von az vmss show:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType UserAssigned -IdentityID "<USER ASSIGNED IDENTITY NAME>"

Wenn Ihre VM-Skalierungsgruppe keine vom System zugewiesene verwaltete Identität hat und Sie alle vom Benutzer zugewiesenen verwalteten Identitäten entfernen möchten, verwenden Sie den folgenden Befehl:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType None

Wenn die VM-Skalierungsgruppe sowohl vom System als auch vom Benutzer zugewiesene verwaltete Identitäten aufweist, können Sie alle vom Benutzer zugewiesenen verwalteten Identitäten entfernen, indem Sie in den Modus wechseln, in dem nur die vom System zugewiesene verwaltete Identität verwendet wird.

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType "SystemAssigned"

Nächste Schritte

Die vollständigen Schnellstarts zum Erstellen virtueller Azure-Computer finden Sie unter:

In diesem Artikel erfahren Sie, wie Sie mithilfe der Azure Resource Manager-Bereitstellungsvorlage die folgenden Vorgänge für verwaltete Identitäten für Azure-Ressourcen ausführen können:

- Aktivieren und Deaktivieren der systemzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

- Hinzufügen und Entfernen einer benutzerzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

Voraussetzungen

Wenn Sie nicht mit verwalteten Identitäten für Azure-Ressourcen vertraut sind, helfen Ihnen die Informationen in der Übersicht weiter. Machen Sie sich den Unterschied zwischen einer vom System und einer vom Benutzer zugewiesenen verwalteten Identität bewusst.

Wenn Sie noch kein Azure-Konto haben, sollten Sie sich für ein kostenloses Konto registrieren, bevor Sie fortfahren.

Um die Verwaltungsvorgänge in diesem Artikel auszuführen, benötigt Ihr Konto die folgenden Zuweisungen der rollenbasierten Azure-Zugriffssteuerung:

Hinweis

Es sind keine weiteren Microsoft Entra-Verzeichnisrollenzuweisungen erforderlich.

- Mitwirkender für virtuelle Computer, um eine VM-Skalierungsgruppe zu erstellen und die vom System und/oder Benutzer zugewiesene verwaltete Identität in einer VM-Skalierungsgruppe zu aktivieren bzw. daraus zu entfernen

- Mitwirkender für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität zu erstellen

- Operator für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität einer VM-Skalierungsgruppe zuzuweisen bzw. daraus zu entfernen

Azure-Ressourcen-Manager-Vorlagen

Wie beim Azure-Portal und der Skripterstellung bieten Azure Resource Manager-Vorlagen die Möglichkeit, von einer Azure-Ressourcengruppe definierte neue bzw. geänderte Ressourcen bereitzustellen. Für die Vorlagenbearbeitung und -bereitstellung sind mehrere Optionen sowohl lokal als auch portalbasiert verfügbar, einschließlich:

- Verwenden einer benutzerdefinierten Vorlage aus Azure Marketplace. Dies ermöglicht Ihnen, eine ganz neue Vorlage zu erstellen oder eine Vorlage zu verwenden, die auf einer vorhandenen, häufig genutzten Vorlage oder einer Schnellstartvorlage basiert.

- Ableiten von einer vorhandenen Ressourcengruppe, indem eine Vorlage aus der ursprünglichen Bereitstellung oder aus dem aktuellen Status der Bereitstellung exportiert wird.

- Verwenden eines lokalen JSON-Editors (z.B. VS Code) und anschließendes Hochladen und Bereitstellen mithilfe von PowerShell oder CLI.

- Verwenden des Azure-Ressourcengruppenprojekts von Visual Studio für das Erstellen und Bereitstellen einer Vorlage.

Unabhängig von der gewählten Option ist die Vorlagensyntax während der ursprünglichen und erneuten Bereitstellung identisch. Die Aktivierung verwalteter Identitäten für Azure-Ressourcen auf einem neuen oder vorhandenen virtuellen Computer erfolgt auf dieselbe Weise. Standardmäßig führt Azure Resource Manager außerdem ein inkrementelles Update für Bereitstellungen durch.

Systemseitig zugewiesene verwaltete Identität

In diesem Abschnitt aktivieren und deaktivieren Sie die systemzugewiesene verwaltete Identität mithilfe einer Azure Resource Manager-Vorlage.

Aktivieren der systemseitig zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe oder in einer vorhandenen VM-Skalierungsgruppe

Verwenden Sie unabhängig davon, ob Sie sich bei Azure lokal oder über das Azure-Portal anmelden, ein Konto, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält.

Um die vom System zugewiesene verwaltete Identität zu aktivieren, laden Sie die Vorlage in einem Editor, suchen Sie die gewünschte Ressource

Microsoft.Compute/virtualMachinesScaleSetsim Ressourcenabschnitt, und fügen Sie dieidentity-Eigenschaft auf der gleichen Ebene wie die"type": "Microsoft.Compute/virtualMachinesScaleSets"-Eigenschaft hinzu. Verwenden Sie die folgende Syntax:"identity": { "type": "SystemAssigned" }Wenn Sie fertig sind, sollten die folgenden Abschnitte dem Ressourcenabschnitt der Vorlage hinzugefügt worden sein und wie das folgende Beispiel aussehen:

"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "SystemAssigned", }, "properties": { //other resource provider properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]

Deaktivieren einer vom System zugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

Wenn für die VM-Skalierungsgruppe keine vom System zugewiesene verwaltete Identität mehr benötigt wird, gehen Sie wie folgt vor:

Verwenden Sie unabhängig davon, ob Sie sich bei Azure lokal oder über das Azure-Portal anmelden, ein Konto, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält.

Laden Sie die Vorlage in einen Editor, und suchen Sie nach der gewünschten

Microsoft.Compute/virtualMachineScaleSets-Ressource im Abschnittresources. Wenn Ihre VM nur über eine vom System zugewiesene verwaltete Identität verfügt, können Sie diese deaktivieren, indem Sie den Identitätstyp inNoneändern.Microsoft.Compute/virtualMachineScaleSets-API, Version 2018-06-01

Wenn

2018-06-01als apiVersion verwendet wird und Ihr virtueller Computer sowohl vom System als auch vom Benutzer zugewiesene verwaltete Identitäten enthält, entfernen SieSystemAssignedaus dem Identitätstyp und behaltenUserAssignedzusammen mit den userAssignedIdentities-Wörterbuchwerten bei.Microsoft.Compute/virtualMachineScaleSets-API, Version 2018-06-01

Wenn

2017-12-01als apiVersion verwendet wird und Ihre VM-Skalierungsgruppe sowohl vom System als auch vom Benutzer zugewiesene verwaltete Identitäten enthält, entfernen SieSystemAssignedaus dem Identitätstyp und behaltenUserAssignedzusammen mit demidentityIds-Array der benutzerzugewiesenen verwalteten Identitäten bei.Das folgende Beispiel zeigt, wie Sie eine vom System zugewiesene verwaltete Identität aus einer VM-Skalierungsgruppe ohne vom Benutzer zugewiesene verwaltete Identitäten entfernen:

{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "None" } }

Benutzerseitig zugewiesene verwaltete Identität

In diesem Abschnitt weisen Sie einer VM-Skalierungsgruppe mithilfe der Azure Resource Manager-Vorlage eine benutzerzugewiesene verwaltete Identität zu.

Hinweis

Weitere Informationen zum Erstellen einer vom Benutzer zugewiesenen verwalteten Identität mit einer Azure Resource Manager-Vorlage finden Sie unter Erstellen einer vom Benutzer zugewiesenen verwalteten Identität.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer VM-Skalierungsgruppe

Fügen Sie unter dem

resources-Element den folgenden Eintrag hinzu, um Ihrer VM-Skalierungsgruppe eine benutzerzugewiesene verwaltete Identität zuzuweisen. Achten Sie darauf, dass Sie<USERASSIGNEDIDENTITY>durch den Namen der vom Benutzer zugewiesenen verwalteten Identität ersetzen, die Sie erstellt haben.Microsoft.Compute/virtualMachineScaleSets-API, Version 2018-06-01

Wenn

2018-06-01als apiVersion verwendet wird, werden die vom Benutzer zugewiesenen verwalteten Identitäten imuserAssignedIdentities-Wörterbuchformat gespeichert, und der Wert<USERASSIGNEDIDENTITYNAME>muss in einer im Abschnittvariablesder Vorlage definierten Variable gespeichert werden.{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "userAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } } }Microsoft.Compute/virtualMachineScaleSets-API, Version 2017-12-01

Wenn

2017-12-01oder früher alsapiVersionverwendet wird, werden die vom Benutzer zugewiesenen verwalteten Identitäten imidentityIds-Array gespeichert, und der Wert<USERASSIGNEDIDENTITYNAME>muss in einer im Variablenabschnitt der Vorlage definierten Variable gespeichert werden.{ "name": "[variables('vmssName')]", "apiVersion": "2017-03-30", "location": "[parameters(Location')]", "identity": { "type": "userAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITY>'))]" ] } }Wenn Sie fertig sind, sollte Ihre Vorlage wie folgt aussehen:

Microsoft.Compute/virtualMachineScaleSets-API, Version 2018-06-01

"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "UserAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } }, "properties": { //other virtual machine properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]Microsoft.Compute/virtualMachines-API, Version 2017-12-01

"resources": [ { //other resource provider properties... "apiVersion": "2017-12-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "UserAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]" ] }, "properties": { //other virtual machine properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]

Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer Azure VM-Skalierungsgruppe

Wenn für die VM-Skalierungsgruppe eine benutzerzugewiesene verwaltete Identität nicht mehr benötigt wird, gehen Sie wie folgt vor:

Verwenden Sie unabhängig davon, ob Sie sich bei Azure lokal oder über das Azure-Portal anmelden, ein Konto, das dem Azure-Abonnement zugeordnet ist, das die VM-Skalierungsgruppe enthält.

Laden Sie die Vorlage in einen Editor, und suchen Sie nach der gewünschten

Microsoft.Compute/virtualMachineScaleSets-Ressource im Abschnittresources. Wenn Ihre VM-Skalierungsgruppe nur über eine vom Benutzer zugewiesene verwaltete Identität verfügt, können Sie diese deaktivieren, indem Sie den Identitätstyp inNoneändern.Das folgende Beispiel zeigt, wie Sie alle vom Benutzer zugewiesenen verwalteten Identitäten von einem virtuellen Computer ohne vom System zugewiesene verwaltete Identitäten entfernen:

{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "None" } }Microsoft.Compute/virtualMachineScaleSets-API, Version 2018-06-01

Um eine einzelne verwaltete Identität, die von einem Benutzer zugewiesen wurde, aus einer VM-Skalierungsgruppe zu entfernen, müssen Sie sie aus dem

userAssignedIdentities-Wörterbuch entfernen.Wenn Sie eine vom System zugewiesene Identität verwenden, behalten Sie den Wert

typeunter dem Wertidentitybei.Microsoft.Compute/virtualMachineScaleSets-API, Version 2017-12-01

Um eine einzelne benutzerzugewiesene verwaltete Identität aus einer VM-Skalierungsgruppe zu entfernen, entfernen Sie sie aus dem

identityIds-Array.Wenn Sie eine vom System zugewiesene verwaltete Identität verwenden, behalten Sie den Wert

typeunter dem Wertidentitybei.

Nächste Schritte

In diesem Artikel erfahren Sie, wie Sie unter Verwendung von CURL für Aufrufe an den Azure Resource Manager-REST-Endpunkt die folgenden Vorgänge für verwaltete Identitäten für Azure-Ressourcen in einer VM-Skalierungsgruppe ausführen können:

- Aktivieren und Deaktivieren der systemzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

- Hinzufügen und Entfernen einer benutzerzugewiesenen verwalteten Identität in einer Azure VM-Skalierungsgruppe

Wenn Sie noch kein Azure-Konto haben, sollten Sie sich für ein kostenloses Konto registrieren, bevor Sie fortfahren.

Voraussetzungen

Wenn Sie mit verwalteten Identitäten für Azure-Ressourcen noch nicht vertraut sind, lesen Sie Was sind verwaltete Identitäten für Azure-Ressourcen?. Informationen zu systemseitig zugewiesenen und benutzerseitig zugewiesenen Typen verwalteter Identitäten finden Sie unter Arten von verwalteten Identitäten.

Um die Verwaltungsvorgänge in diesem Artikel auszuführen, benötigt Ihr Konto die folgenden Azure-Rollenzuweisungen:

Mitwirkender für virtuelle Computer, um eine VM-Skalierungsgruppe zu erstellen und die vom System und/oder Benutzer zugewiesene verwaltete Identität in einer VM-Skalierungsgruppe zu aktivieren bzw. daraus zu entfernen

Mitwirkender für verwaltete Identität, um eine vom Benutzer zugewiesene verwaltete Identität zu erstellen

Operator für verwaltete Identität, um eine vom Benutzer zugewiesene Identität einer VM-Skalierungsgruppe zuzuweisen bzw. daraus zu entfernen

Hinweis

Es sind keine weiteren Microsoft Entra-Verzeichnisrollenzuweisungen erforderlich.

Verwenden Sie die Bash-Umgebung in Azure Cloud Shell. Weitere Informationen finden Sie unter Schnellstart für Bash in Azure Cloud Shell.

Wenn Sie CLI-Referenzbefehle lieber lokal ausführen, installieren Sie die Azure CLI. Wenn Sie Windows oder macOS ausführen, sollten Sie die Azure CLI in einem Docker-Container ausführen. Weitere Informationen finden Sie unter Ausführen der Azure CLI in einem Docker-Container.

Wenn Sie eine lokale Installation verwenden, melden Sie sich mithilfe des Befehls az login bei der Azure CLI an. Führen Sie die in Ihrem Terminal angezeigten Schritte aus, um den Authentifizierungsprozess abzuschließen. Informationen zu anderen Anmeldeoptionen finden Sie unter Anmelden mit der Azure CLI.

Installieren Sie die Azure CLI-Erweiterung beim ersten Einsatz, wenn Sie dazu aufgefordert werden. Weitere Informationen zu Erweiterungen finden Sie unter Verwenden von Erweiterungen mit der Azure CLI.

Führen Sie az version aus, um die installierte Version und die abhängigen Bibliotheken zu ermitteln. Führen Sie az upgrade aus, um das Upgrade auf die aktuelle Version durchzuführen.

Systemseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie unter Verwendung von CURL für Aufrufe an den Azure Resource Manager-REST-Endpunkt eine systemzugewiesene verwaltete Identität in einer VM-Skalierungsgruppe aktivieren und deaktivieren können.

Aktivieren der vom System zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe

Zum Erstellen einer VM-Skalierungsgruppe mit aktivierter systemzugewiesener verwalteter Identität müssen Sie eine VM-Skalierungsgruppe erstellen und ein Zugriffstoken abrufen, um CURL zum Aufrufen des Resource Manager-Endpunkts mit dem Wert für den systemzugewiesenen verwalteten Identitätstyp zu verwenden.

Erstellen Sie eine Ressourcengruppe für das Einschließen und Bereitstellen der VM-Skalierungsgruppe und der zugehörigen Ressourcen. Verwenden Sie hierfür az group create. Sie können diesen Schritt überspringen, wenn Sie bereits über eine Ressourcengruppe verfügen, die Sie stattdessen verwenden möchten:

az group create --name myResourceGroup --location westusErstellen Sie eine Netzwerkschnittstelle für die VM-Skalierungsgruppe:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicRufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenErstellen Sie über Azure Cloud Shell eine VM-Skalierungsgruppe mithilfe von CURL zum Aufrufen des Azure Resource Manager-REST-Endpunkts. Im folgenden Beispiel wird eine VM-Skalierungsgruppe namens myVMSS in myResourceGroup mit einer systemzugewiesenen verwalteten Identität erstellt, wie es im Anforderungstext durch den Wert

"identity":{"type":"SystemAssigned"}angegeben ist. Ersetzen Sie<ACCESS TOKEN>durch den Wert, den Sie im vorherigen Schritt zum Anfordern eines Bearer-Zugriffstokens erhalten haben, und ersetzen Sie den Wert<SUBSCRIPTION ID>entsprechend Ihrer Umgebung.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"SystemAssigned"},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"SystemAssigned" }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }

Aktivieren einer vom System zugewiesenen verwalteten Identität in einer vorhandenen VM-Skalierungsgruppe

Um die systemzugewiesene verwaltete Identität in einer vorhandenen VM-Skalierungsgruppe zu aktivieren, müssen Sie ein Zugriffstoken abrufen und dann CURL verwenden, um den Resource Manager-REST-Endpunkt zum Aktualisieren des Identitätstyps aufzurufen.

Rufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenVerwenden Sie den folgenden CURL-Befehl zum Aufrufen des Azure Resource Manager-REST-Endpunkts, um die systemzugewiesene verwaltete Identität in der VM-Skalierungsgruppe zu aktivieren, wie es im Anforderungstext durch den Wert

{"identity":{"type":"SystemAssigned"}für eine VM-Skalierungsgruppe namens myVMSS angegeben ist. Ersetzen Sie<ACCESS TOKEN>durch den Wert, den Sie im vorherigen Schritt zum Anfordern eines Bearer-Zugriffstokens erhalten haben, und ersetzen Sie den Wert<SUBSCRIPTION ID>entsprechend Ihrer Umgebung.Wichtig

Um sicherzustellen, dass Sie keine vorhandenen benutzerzugewiesenen verwalteten Identitäten löschen, die der VM-Skalierungsgruppe zugewiesen sind, müssen Sie die benutzerzugewiesenen verwalteten Identitäten mit dem folgenden CURL-Befehl auflisten:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"Wenn der VM-Skalierungsgruppe benutzerzugewiesene verwaltete Identitäten zugewiesen sind, wie es imidentity-Wert in der Antwort angegeben ist, fahren Sie mit Schritt 3 fort. Dort wird gezeigt, wie Sie benutzerzugewiesene verwaltete Identitäten beibehalten und gleichzeitig die systemzugewiesene verwaltete Identität in der VM-Skalierungsgruppe aktivieren.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned" } }Zum Aktivieren der systemzugewiesenen verwalteten Identität in einer VM-Skalierungsgruppe mit vorhandenen benutzerzugewiesenen verwalteten Identitäten müssen Sie

SystemAssignedzumtype-Wert hinzufügen.Wenn der VM-Skalierungsgruppe beispielsweise die benutzerzugewiesenen verwalteten Identitäten

ID1undID2zugewiesen sind und Sie der VM-Skalierungsgruppe eine systemzugewiesene verwalteten Identität hinzufügen möchten, verwenden Sie den folgenden CURL-Aufruf. Ersetzen Sie<ACCESS TOKEN>und<SUBSCRIPTION ID>durch Werte entsprechend Ihrer Umgebung.Bei der API-Version

2018-06-01werden die vom Benutzer zugewiesenen verwalteten Identitäten im WertuserAssignedIdentitiesin einem Wörterbuchformat gespeichert (im Gegensatz zum WertidentityIdsin einem Arrayformat, der in API-Version2017-12-01verwendet wird).API-VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned,UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API-VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned,UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Deaktivieren einer vom System zugewiesenen verwalteten Identität in einer VM-Skalierungsgruppe

Um eine systemzugewiesene Identität in einer vorhandenen VM-Skalierungsgruppe zu deaktivieren, müssen Sie ein Zugriffstoken abrufen und dann CURL verwenden, um den Resource Manager-REST-Endpunkt zum Aktualisieren des Identitätstyps in None aufzurufen.

Rufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenAktualisieren Sie die VM-Skalierungsgruppe mithilfe von CURL zum Aufrufen des Azure Resource Manager-REST-Endpunkts, um die systemzugewiesene verwalteten Identität zu deaktivieren. Im folgenden Beispiel wird die systemzugewiesene verwaltete Identität in einer VM-Skalierungsgruppe namens myVMSS deaktiviert, wie es im Anforderungstext durch den Wert

{"identity":{"type":"None"}}angegeben ist. Ersetzen Sie<ACCESS TOKEN>durch den Wert, den Sie im vorherigen Schritt zum Anfordern eines Bearer-Zugriffstokens erhalten haben, und ersetzen Sie den Wert<SUBSCRIPTION ID>entsprechend Ihrer Umgebung.Wichtig

Um sicherzustellen, dass Sie keine vorhandenen benutzerzugewiesenen verwalteten Identitäten löschen, die der VM-Skalierungsgruppe zugewiesen sind, müssen Sie die benutzerzugewiesenen verwalteten Identitäten mit dem folgenden CURL-Befehl auflisten:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"Wenn der VM-Skalierungsgruppe benutzerzugewiesene verwaltete Identitäten zugewiesen sind, fahren Sie mit Schritt 3 fort. Dort wird gezeigt, wie Sie die benutzerzugewiesenen verwalteten Identitäten beibehalten und gleichzeitig die systemzugewiesene verwaltete Identität aus der VM-Skalierungsgruppe entfernen.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"None" } }Zum Entfernen der systemzugewiesenen verwalteten Identität aus einer VM-Skalierungsgruppe mit benutzerzugewiesenen verwalteten Identitäten entfernen Sie

SystemAssignedaus dem Wert{"identity":{"type:" "}}, während Sie den WertUserAssignedund dieuserAssignedIdentities-Wörterbuchwerte beibehalten, wenn Sie API-Version 2018-06-01 verwenden. Bei Verwendung der API-Version 2017-12-01 (oder einer älteren Version) behalten Sie dasidentityIds-Array bei.

Benutzerseitig zugewiesene verwaltete Identität

In diesem Abschnitt erfahren Sie, wie Sie unter Verwendung von CURL für Aufrufe an den Azure Resource Manager-REST-Endpunkt eine benutzerzugewiesene verwaltete Identität in einer VM-Skalierungsgruppe hinzufügen und entfernen können.

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität bei der Erstellung einer VM-Skalierungsgruppe

Rufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenErstellen Sie eine Netzwerkschnittstelle für die VM-Skalierungsgruppe:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicRufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenErstellen Sie eine benutzerseitig zugewiesene Identität anhand der Anweisungen unter Erstellen einer benutzerseitig zugewiesenen verwalteten Identität.

Erstellen Sie eine VM-Skalierungsgruppe mithilfe von CURL zum Aufrufen des Azure Resource Manager-REST-Endpunkts. Im folgenden Beispiel wird eine VM-Skalierungsgruppe namens myVMSS in der Ressourcengruppe myResourceGroup mit einer benutzerzugewiesenen verwaltete Identität

ID1erstellt, wie es im Anforderungstext durch den Wert"identity":{"type":"UserAssigned"}angegeben ist. Ersetzen Sie<ACCESS TOKEN>durch den Wert, den Sie im vorherigen Schritt zum Anfordern eines Bearer-Zugriffstokens erhalten haben, und ersetzen Sie den Wert<SUBSCRIPTION ID>entsprechend Ihrer Umgebung.API-VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"UserAssigned","userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{}}},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ } } }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }API-VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"UserAssigned","identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }

Zuweisen einer vom Benutzer zugewiesenen verwalteten Identität zu einer vorhandenen Azure-VM-Skalierungsgruppe

Rufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenErstellen Sie eine benutzerzugewiesene verwaltete Identität anhand der Anweisungen unter Erstellen einer vom Benutzer zugewiesenen verwalteten Identität.

Um sicherzustellen, dass Sie keine vorhandenen benutzer- oder systemzugewiesenen verwalteten Identitäten löschen, die der VM-Skalierungsgruppe zugewiesen sind, müssen Sie die Identitätstypen, die der VM-Skalierungsgruppe zugewiesen sind, mit dem folgenden CURL-Befehl auflisten. Sollten der VM-Skalierungsgruppe verwaltete Identitäten zugewiesen sein, sind diese unter dem Wert

identityaufgelistet.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Wenn der VM-Skalierungsgruppe keine benutzer- oder systemzugewiesenen verwalteten Identitäten zugewiesen sind, verwenden Sie den folgenden CURL-Befehl zum Aufrufen des Azure Resource Manager-REST-Endpunkts, um der VM-Skalierungsgruppe die erste benutzerzugewiesene verwaltete Identität zuzuweisen. Wenn der VM-Skalierungsgruppe benutzer- oder systemzugewiesene verwaltete Identitäten zugewiesen sind, fahren Sie mit Schritt 5 fort. Dort wird gezeigt, wie Sie einer VM-Skalierungsgruppe mehrere benutzerzugewiesene verwaltete Identitäten hinzufügen und gleichzeitig die systemzugewiesene verwaltete Identität beibehalten.

Im folgenden Beispiel wird einer VM-Skalierungsgruppe namens myVMSS in der Ressourcengruppe myResourceGroup eine benutzerzugewiesene verwaltete Identität

ID1zugewiesen. Ersetzen Sie<ACCESS TOKEN>durch den Wert, den Sie im vorherigen Schritt zum Anfordern eines Bearer-Zugriffstokens erhalten haben, und ersetzen Sie den Wert<SUBSCRIPTION ID>entsprechend Ihrer Umgebung.API-VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-12-01' -X PATCH -d '{"identity":{"type":"userAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"userAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ } } } }API-VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"userAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"userAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }Gehen Sie wie folgt vor, wenn Ihrer VM-Skalierungsgruppe eine benutzer- oder systemzugewiesene verwaltete Identität zugewiesen ist:

API-VERSION 2018-06-01

Fügen Sie die vom Benutzer zugewiesene verwaltete Identität dem

userAssignedIdentities-Wörterbuchwert hinzu.Wenn Ihrer VM-Skalierungsgruppe derzeit beispielweise die systemzugewiesene verwaltete Identität und die benutzerzugewiesene verwaltete Identität

ID1zugewiesen sind und Sie die benutzerzugewiesene verwaltete IdentitätID2hinzufügen möchten, verwenden Sie folgenden Befehl:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API-VERSION 2017-12-01

Behalten Sie beim Hinzufügen der neuen benutzerzugewiesenen verwalteten Identität die benutzerzugewiesenen verwalteten Identitäten bei, die im

identityIds-Arraywert erhalten bleiben sollen.Wenn Ihrer VM-Skalierungsgruppe derzeit beispielweise die systemzugewiesene Identität und die benutzerzugewiesene verwaltete Identität

ID1zugewiesen sind und Sie die benutzerzugewiesene verwaltete IdentitätID2hinzufügen möchten, verwenden Sie folgenden Befehl:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Entfernen einer vom Benutzer zugewiesenen verwalteten Identität aus einer VM-Skalierungsgruppe

Rufen Sie ein Bearer-Zugriffstoken ab, das Sie dann im nächsten Schritt im Autorisierungsheader verwenden, um die VM-Skalierungsgruppe mit einer systemzugewiesenen verwalteten Identität zu erstellen.

az account get-access-tokenUm sicherzustellen, dass Sie keine vorhandenen benutzerzugewiesenen verwalteten Identitäten löschen, die der VM-Skalierungsgruppe weiterhin zugewiesen sein sollen, und auch nicht die systemzugewiesene verwaltete Identität entfernen, müssen Sie die verwalteten Identitäten mit dem folgenden CURL-Befehl auflisten:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Sollten dem virtuellen Computer verwaltete Identitäten zugewiesen sein, sind diese in der Antwort im

identity-Wert aufgelistet.Wenn beispielsweise die benutzerzugewiesenen verwalteten Identitäten

ID1undID2Ihrer VM-Skalierungsgruppe zugewiesen sind und nurID1zugewiesen bleiben und die systemzugewiesene verwaltete Identität beibehalten werden soll, verwenden Sie folgenden Befehl:API-VERSION 2018-06-01

Fügen Sie

nullder benutzerzugewiesenen verwalteten Identität hinzu, die Sie entfernen möchten:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null } } }API-VERSION 2017-12-01

Behalten Sie nur die vom Benutzer zugewiesenen verwalteten Identitäten bei, die im

identityIds-Array erhalten bleiben sollen:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Anforderungsheader

Anforderungsheader BESCHREIBUNG Content-Type Erforderlich. Legen Sie diese Option auf application/jsonfest.Autorisierung Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest.Anforderungstext

{ "identity":{ "type":"SystemAssigned,UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }

Wenn die VM-Skalierungsgruppe sowohl system- als auch benutzerzugewiesene verwaltete Identitäten aufweist, können Sie alle benutzerzugewiesenen verwalteten Identitäten entfernen, indem Sie mit dem folgenden Befehl in den Modus wechseln, in dem nur die systemzugewiesene Identität verwendet wird:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1

Anforderungsheader

| Anforderungsheader | BESCHREIBUNG |

|---|---|

| Content-Type | Erforderlich. Legen Sie diese Option auf application/json fest. |

| Autorisierung | Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest. |

Anforderungstext

{

"identity":{

"type":"SystemAssigned"

}

}

Wenn die VM-Skalierungsgruppe nur benutzerzugewiesene verwaltete Identitäten enthält und Sie alle entfernen möchten, verwenden Sie den folgenden Befehl:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1

Anforderungsheader

| Anforderungsheader | BESCHREIBUNG |

|---|---|

| Content-Type | Erforderlich. Legen Sie diese Option auf application/json fest. |

| Autorisierung | Erforderlich. Legen Sie diese Option auf ein gültiges Bearer-Zugriffstoken fest. |

Anforderungstext

{

"identity":{

"type":"None"

}

}

Nächste Schritte

Informationen zum Erstellen, Auflisten oder Löschen von benutzerzugewiesenen verwalteten Identitäten mithilfe von REST finden Sie unter: