Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Organisationen steuern vertrauliche Informationen wie:

- Finanzdaten

- proprietäre Daten

- Guthabennummern Karte

- Integritätsdatensätze

- Sozialversicherungsnummern

Um diese vertraulichen Daten zu schützen und das Risiko einer übermäßigen Freigabe zu verringern, benötigen sie eine Möglichkeit, ihre Benutzer daran zu hindern, vertrauliche Daten unangemessen mit Personen zu teilen, die sie nicht besitzen sollten. Diese Vorgehensweise wird als Verhinderung von Datenverlust (Data Loss Prevention, DLP) bezeichnet.

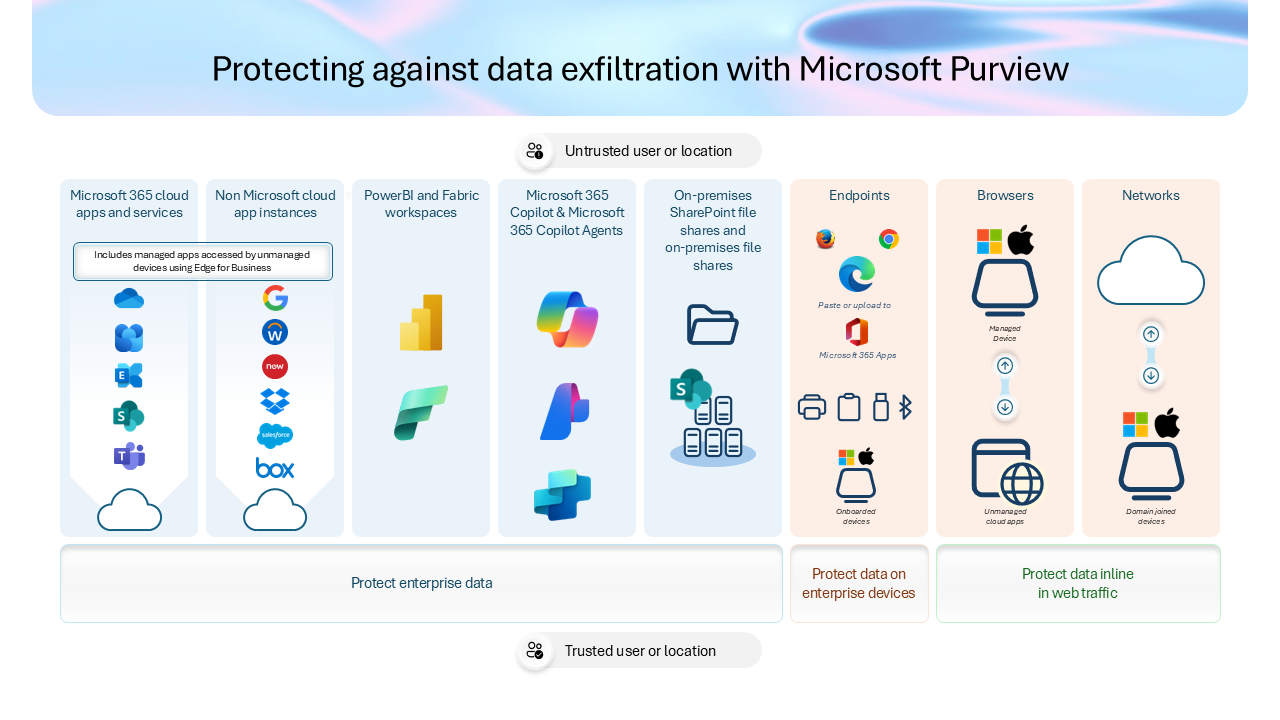

In Microsoft Purview implementieren Sie die Verhinderung von Datenverlust, indem Sie DLP-Richtlinien definieren und anwenden. Eine DLP-Richtlinie kann Ihnen helfen, vertrauliche Daten in Unternehmensanwendungen & Geräten und Inline-Webdatenverkehr zu identifizieren, zu überwachen und automatisch zu schützen. DLP-Richtlinien wirken auf eine Vielzahl von Standorten, Methoden der Datenübertragung und Arten von Benutzeraktivitäten ein.

DLP verwendet eine umfassende Inhaltsanalyse , keine einfache Textüberprüfung. Es analysiert Inhalte:

- Übereinstimmungen primärer Daten mit Schlüsselwörtern

- Durch die Auswertung von regulären Ausdrücken

- Durch interne Funktionsüberprüfung

- Nach sekundären Daten-Übereinstimmungen, die sich in der Nähe der primären Daten-Übereinstimmung befinden

- DLP verwendet auch Machine Learning-Algorithmen und andere Methoden, um Inhalte zu erkennen, die Ihren DLP-Richtlinien entsprechen.

- Inline von Microsoft Edge for Business für Windows-Geräte, die nicht in Microsoft Purview (Vorschau) integriert wurden, und Verwenden von Netzwerkdatensicherheit, um die Freigabe vertraulicher Informationen mit nicht verwalteter KI zu verhindern (Vorschau)

Unternehmensanwendungen und -geräte

DLP überwacht und schützt vor übermäßiger Freigabe in Unternehmens-Apps und auf Geräten. Es zielt auf Microsoft 365-Speicherorte wie Exchange und SharePoint sowie auf von Ihnen hinzugefügte Speicherorte ab, z. B. lokale Dateifreigaben, Endpunktgeräte und Nicht-Microsoft-Cloud-Apps. Zu diesen Speicherorten und Quellen gehören:

- Microsoft 365-Dienste wie Exchange, SharePoint, OneDrive-Konten und Teams-Chat- und -Kanalnachrichten

- Office-Anwendungen wie Word, Excel und PowerPoint

- Geräte mit Windows 10, Windows 11 und den drei neuesten Versionen von macOS

- Nicht von Microsoft stammende Cloud-Apps

- Lokale Dateifreigaben und lokales SharePoint

- Microsoft Fabric- und Power BI-Arbeitsbereiche

- Microsoft 365 Copilot und Copilot-Chat (Vorschau)

- Verwaltete Cloud-Apps

Erstellen Sie DLP-Richtlinien für Unternehmensanwendungen & Geräten , um diese Speicherorte abzudecken.

Inline-Webdatenverkehr

DLP mit Sammlungsrichtlinien überwacht und schützt vor übermäßiger Freigabe an nicht verwaltete Cloud-Apps, indem daten ausgerichtet werden, die in Ihrem Netzwerk und in Microsoft Edge for Business übertragen werden. Erstellen Sie Richtlinien, die auf Inline-Webdatenverkehr (Vorschau) und Netzwerkaktivität (Vorschau) ausgerichtet sind, um Speicherorte wie die folgenden abzudecken:

- OpenAI ChatGPT – für Edge for Business- und Netzwerkoptionen

- Google Gemini – Optionen für Edge for Business und Netzwerk

- DeepSeek – Optionen für Edge for Business und Netzwerk

- Microsoft Copilot – Optionen für Edge for Business und Netzwerk

- Über 34.000 Cloud-Apps im Microsoft Defender for Cloud Apps Cloud-App-Katalog – nur Netzwerkoption

Vorbereitende Schritte

- Administrative Einheiten

- Erfahren Sie mehr über die Verhinderung von Datenverlust in Microsoft Purview

- Planen der Verhinderung von Datenverlust (Data Loss Prevention, DLP): In diesem Artikel gehen Sie wie folgt vor:

- Übersicht über die Lösung für Sammlungsrichtlinien

- Sammlungsrichtlinienreferenz

- Richtlinienreferenz zur Verhinderung von Datenverlust : In diesem Artikel werden alle Komponenten einer DLP-Richtlinie vorgestellt und erläutert, wie jede komponente das Verhalten einer Richtlinie beeinflusst.

- Entwerfen einer DLP-Richtlinie : In diesem Artikel erfahren Sie, wie Sie eine Richtlinienabsichtsanweisung erstellen und sie einer bestimmten Richtlinienkonfiguration zuordnen.

- Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust : In diesem Artikel werden einige gängige Richtlinienabsichtsszenarien vorgestellt, die Sie Konfigurationsoptionen zuordnen. Anschließend werden Sie durch die Konfiguration dieser Optionen beschrieben.

- Erfahren Sie mehr über die Untersuchung von Warnungen zur Verhinderung von Datenverlust : In diesem Artikel wird der Lebenszyklus von Warnungen von der Erstellung bis hin zur endgültigen Korrektur und Richtlinienoptimierung vorgestellt. Außerdem werden sie in die Tools eingeführt, die Sie zum Untersuchen von Warnungen verwenden.

Microsoft Purview-Lizenzierung

Informationen zur Lizenzierung finden Sie unter

DLP in Microsoft Purview

DLP ist nur eines der Microsoft Purview-Tools, die Sie verwenden, um Ihre vertraulichen Elemente überall dort zu schützen, wo sie leben oder reisen. Sie sollten die anderen Tools im Microsoft Purview-Toolsatz verstehen, wie sie miteinander ineinander übergehen und besser zusammenarbeiten. Weitere Informationen zum Information Protection-Prozess finden Sie unter Microsoft Purview-Tools .

Schutzaktionen von DLP-Richtlinien

DLP-Richtlinien überwachen die Aktivitäten, die Benutzer an vertraulichen Elementen ausführen, und ergreifen, wenn die Richtlinienbedingungen erfüllt sind, Schutzmaßnahmen. Wenn ein Benutzer beispielsweise eine verbotene Aktion versucht, z. B. ein vertrauliches Element an einen nicht genehmigten Ort zu kopieren oder medizinische Informationen in einer E-Mail zu teilen, kann DLP:

- Zeigen Sie dem Benutzer einen Popup-Richtlinientipp an, der diesen warnt, dass er möglicherweise versucht, ein vertrauliches Element unangemessen freizugeben.

- Die Freigabe blockieren und es dem Benutzer über einen Richtlinientipp ermöglichen, den Block zu überschreiben und die Begründung der Benutzer zu erfassen

- Blockieren der Freigabe ohne die Außerkraftsetzungsoption

- für ruhende Daten können vertrauliche Elemente gesperrt und an einen sicheren Quarantänespeicherort verschoben werden.

- Für Teams-Chat werden die vertraulichen Informationen nicht angezeigt

Alle von DLP überwachten Aktivitäten werden standardmäßig im Microsoft 365-Überwachungsprotokoll aufgezeichnet und an den Aktivitäts-Explorer weitergeleitet.

DLP-Lebenszyklus

Eine DLP-Implementierung folgt in der Regel diesen Hauptphasen.

Plan für DLP

DLP-Überwachung und -Schutz sind nativ für die Anwendungen, die Benutzer täglich verwenden. Dies trägt dazu bei, die vertraulichen Elemente Ihrer organization vor riskanten Aktivitäten zu schützen, auch wenn Ihre Benutzer nicht mit den Überlegungen und Praktiken zur Verhinderung von Datenverlust vertraut sind. Wenn Ihre organization und Ihre Benutzer noch nicht mit Methoden zur Verhinderung von Datenverlust vertraut sind, kann die Einführung von DLP eine Änderung Ihrer Geschäftsprozesse erfordern, und es wird eine Kulturverschiebung für Ihre Benutzer geben. Mit der richtigen Planung, Prüfung und Optimierung schützen Ihre DLP-Richtlinien jedoch Ihre vertraulichen Elemente und minimieren gleichzeitig potenzielle Unterbrechungen des Geschäftsprozesses.

Technologieplanung für DLP

Beachten Sie, dass DLP als Technologie Ihre ruhenden, verwendeten und in Bewegung geschalteten Daten in Microsoft 365-Diensten, Windows 10-, Windows 11- und macOS-Geräten (drei neueste Versionen), lokalen Dateifreigaben und lokalen SharePoint-Geräten überwachen und schützen kann. Es gibt Planungsauswirkungen für die verschiedenen Standorte, den Typ der Daten, die Sie überwachen und schützen möchten, und die Aktionen, die bei einer Richtlinienüberstimmung ausgeführt werden sollen.

Geschäftsprozessplanung für DLP

DLP-Richtlinien können Verhindern, dass Benutzer verbotene Aktivitäten ausführen, z. B. die unangemessene Freigabe vertraulicher Informationen per E-Mail. Wenn Sie Ihre DLP-Richtlinien planen, müssen Sie die Geschäftsprozesse identifizieren, die Ihre vertraulichen Elemente berühren. Die Geschäftsprozessbesitzer können Ihnen helfen, geeignete Benutzerverhalten zu identifizieren, die zulässig sein sollten, und unangemessenes Benutzerverhalten, vor dem geschützt werden sollte. Sie sollten Ihre Richtlinien planen und im Simulationsmodus bereitstellen und deren Auswirkungen bewerten, bevor Sie sie in restriktiveren Modi ausführen.

Organisationskulturplanung für DLP

Eine erfolgreiche DLP-Implementierung hängt ebenso davon ab, dass Ihre Benutzer geschult und an Methoden zur Verhinderung von Datenverlust gewöhnt werden, wie von gut geplanten und optimierten Richtlinien. Da Ihre Benutzer stark involviert sind, sollten Sie auch die Schulung für sie planen. Sie können Richtlinientipps strategisch verwenden, um ihre Benutzer zu sensibilisieren, bevor Sie die Richtlinien status vom Simulationsmodus in restriktivere Modi ändern.

Vorbereiten auf DLP

Sie können DLP-Richtlinien auf ruhende Daten, verwendete Daten und daten in Bewegung an Speicherorten anwenden, z. B.:

- Exchange Online E-Mail

- SharePoint-Websites

- OneDrive-Konten

- Teams-Chat- und Teams-Kanalnachrichten

- Instanzen: Microsoft Defender for Cloud Apps

- Geräte: Windows 10, Windows 11 und macOS (drei neueste versionen)

- Lokale Repositorys

- Fabric- und Power BI-Arbeitsbereiche

- Microsoft 365 Copilot (Vorschau)

Jede hat unterschiedliche Voraussetzungen. Vertrauliche Elemente an einigen Orten, z. B. Exchange Online, können unter den DLP-Schirm gebracht werden, indem sie einfach eine Richtlinie konfigurieren, die für sie gilt. Andere, z. B. lokale Dateirepositorys, erfordern eine Bereitstellung von Microsoft Purview Information Protection Scanner. Sie müssen Ihre Umgebung vorbereiten, Richtlinien entwerfen und diese gründlich testen, bevor Sie blockierende Aktionen aktivieren.

Bereitstellen Ihrer Richtlinien in der Produktion

Entwerfen Ihrer Richtlinien

Definieren Sie zunächst Ihre Steuerungsziele und deren Anwendung auf die jeweilige Workload. Entwerfen Sie eine Richtlinie, die Ihre Ziele verkörpert. Sie können mit jeweils einer Workload oder über alle Workloads hinweg beginnen – es gibt noch keine Auswirkungen. Weitere Informationen finden Sie unter Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust.

Implementieren einer Richtlinie im Simulationsmodus

Bewerten Sie die Auswirkungen der Steuerelemente, indem Sie sie mit einer DLP-Richtlinie im Simulationsmodus implementieren. In einer Richtlinie definierte Aktionen werden nicht angewendet, während sich die Richtlinie im Simulationsmodus befindet. Es ist in Ordnung, die Richtlinie auf alle Workloads im Simulationsmodus anzuwenden, damit Sie die gesamte Bandbreite der Ergebnisse erhalten, aber Sie können bei Bedarf mit einer Einzigen Workload beginnen. Weitere Informationen finden Sie unter Richtlinienbereitstellung.

Überwachen der Ergebnisse und Optimieren der Richtlinie

Überwachen Sie im Simulationsmodus die Ergebnisse der Richtlinie, und optimieren Sie sie so, dass sie Ihre Steuerungsziele erfüllt, und stellen Sie sicher, dass Sie keine negativen oder unbeabsichtigten Auswirkungen auf gültige Benutzerworkflows und die Produktivität haben. Hier sind einige Beispiele für Dinge, die Sie optimieren sollten:

- Anpassen der Orte und Personen/Orte, die sich im oder außerhalb des Bereichs befinden

- Optimieren der Bedingungen, die verwendet werden, um zu bestimmen, ob ein Element und was damit ausgeführt wird, mit der Richtlinie übereinstimmen

- Einschränken der Definitionen vertraulicher Informationen

- Hinzufügen neuer Steuerelemente

- Neue Personen hinzufügen

- Hinzufügen neuer eingeschränkter Apps

- Hinzufügen neuer eingeschränkter Websites

Hinweis

Das Beenden der Verarbeitung weiterer Regeln funktioniert im Simulationsmodus nicht, auch wenn er aktiviert ist.

Aktivieren des Steuerelements und Optimieren Ihrer Richtlinien

Sobald die Richtlinie alle Ihre Ziele erfüllt hat, aktivieren Sie sie. Überwachen Sie weiterhin die Ergebnisse der Richtlinienanwendung, und optimieren Sie sie bei Bedarf.

Hinweis

Im Allgemeinen werden Richtlinien etwa eine Stunde nach dem Aktivieren wirksam.

Übersicht über die DLP-Richtlinienkonfiguration

Sie haben Flexibilität bei der Erstellung und Konfiguration Ihrer DLP-Richtlinien. Sie können mit nur wenigen Klicks mit einer vordefinierten Vorlage beginnen und eine Richtlinie erstellen, oder Sie können Ihre eigene Richtlinie von Grund auf entwerfen. Unabhängig davon, was Sie auswählen, benötigen alle DLP-Richtlinien die gleichen Informationen von Ihnen.

Wählen Sie aus, was Sie überwachen möchten : DLP enthält viele vordefinierte Richtlinienvorlagen, die Ihnen den Einstieg erleichtern, oder Sie können eine benutzerdefinierte Richtlinie erstellen.

- Eine vordefinierte Richtlinienvorlage, z. B. Finanzdaten, Gesundheits- und Gesundheitsdaten, Datenschutzdaten für verschiedene Länder und Regionen.

- Eine benutzerdefinierte Richtlinie, die die verfügbaren Vertraulichen Informationstypen (SIT),Aufbewahrungsbezeichnungen und Vertraulichkeitsbezeichnungen verwendet.

Administrative Bereich auswählen : DLP unterstützt das Zuweisen von Verwaltungseinheiten zu einigen Unternehmensanwendungen & Geräterichtlinien . Administratoren, die einer Verwaltungseinheit zugewiesen sind, können nur Richtlinien für die Benutzer, Gruppen, Verteilergruppen, Konten und Websites erstellen und verwalten, denen sie zugewiesen sind. Daher können Richtlinien von einem uneingeschränkten Administrator auf alle Benutzer, Gruppen und Websites angewendet werden, oder sie können auf Verwaltungseinheiten beschränkt werden. Weitere DLP-spezifische Details finden Sie unter Richtlinienbereich . Weitere Informationen zu verwaltungstechnischen Einheiten in Microsoft Purview Information Protection finden Sie unter Administrative Einheiten.

Wählen Sie aus, wo Sie überwachen möchten : Sie wählen mindestens einen Speicherort aus, den DLP auf vertrauliche Informationen überwachen soll. Sie können Folgendes überwachen:

Speicherort einschließen/ausschließen nach Exchange-E-Mail Verteilergruppen Microsoft Office SharePoint Online-Websites Websites OneDrive-Konten Konten oder Verteilergruppen Teams-Chat- und Teams-Kanalnachrichten Konto oder Verteilergruppe Windows 10-, Windows 11- und macOS-Geräte (drei neueste versionen) Benutzer und Gruppen + Geräte und Gerätegruppen Microsoft Cloud App Security Instanz Lokale Repositorys Repositorydateipfad Fabric und Power BI Arbeitsbereiche Microsoft 365 Copilot (Vorschau) Konto oder Verteilergruppe

Hinweis

Die oben genannten Benutzer und Gruppen sollten Onlinebenutzer und M365-, Exchange Online- und Microsoft Entra-Gruppen sein.

Wählen Sie die Bedingungen aus, die erfüllt werden müssen, damit eine Richtlinie auf ein Element angewendet werden kann . Sie können vorkonfigurierte Bedingungen akzeptieren oder benutzerdefinierte Bedingungen definieren. Einige Beispiele:

- item enthält einen angegebenen Typ vertraulicher Informationen, die in einem bestimmten Kontext verwendet werden. Beispielsweise werden 95 Sozialversicherungsnummern per E-Mail an Empfänger außerhalb Ihrer Organisation gesendet.

- Element verfügt über eine angegebene Vertraulichkeitsbezeichnung

- Element mit vertraulichen Informationen wird entweder intern oder extern freigegeben

Wählen Sie die Aktion aus, die ausgeführt werden soll, wenn die Richtlinienbedingungen erfüllt sind : Die Aktionen hängen vom Ort ab, an dem die Aktivität stattfindet. Einige Beispiele:

- SharePoint/Exchange/OneDrive: Blockieren Sie Personen, die sich außerhalb Ihrer organization befinden, den Zugriff auf die Inhalte. Zeigen Sie dem Benutzer einen Tipp an, und senden Sie ihnen eine E-Mail-Benachrichtigung, dass sie eine Aktion durchführen, die durch die DLP-Richtlinie verboten ist.

- Teams-Chat und -Kanal: Blockieren Sie die Freigabe vertraulicher Informationen im Chat oder Kanal.

- Windows 10, Windows 11 und macOS (drei neueste Versionen) Geräte: Überwachen oder Einschränken des Kopierens eines vertraulichen Elements auf ein USB-Wechselmedium.

- Office-Apps: Zeigen Sie ein Popup an, das den Benutzer darüber informiert, dass sie ein riskantes Verhalten haben, und blockieren oder blockieren, aber die Außerkraftsetzung zulassen.

- Lokale Dateifreigaben: Verschieben Sie die Datei aus dem Speicherort in einen Quarantäneordner.

Hinweis

Die Bedingungen und die auszuführenden Aktionen werden in einem Objekt definiert, das als Regel bezeichnet wird.

Erstellen und Bereitstellen einer DLP-Richtlinie

Alle DLP-Richtlinien werden im Microsoft Purview-Portal erstellt und verwaltet. Weitere Informationen finden Sie unter Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust .

Nachdem Sie eine DLP-Richtlinie erstellt haben, wird sie in einem zentralen Richtlinienspeicher gespeichert und dann mit den verschiedenen Inhaltsquellen synchronisiert, einschließlich:

- Exchange und von dort zu Outlook im Web und Outlook

- Microsoft OneDrive-App

- SharePoint-Websites

- Office-Desktopprogrammen (Excel, PowerPoint und Word)

- Microsoft Teams-Kanälen und Chatnachrichten

Nachdem die Richtlinie mit den richtigen Speicherorten synchronisiert wurde, beginnt sie, Inhalte auszuwerten und Aktionen zu erzwingen.

Anzeigen der Ergebnisse der Richtlinienanwendung

DLP meldet eine große Menge von Informationen an Microsoft Purview, von Überwachungsrichtlinienübereinstimmungen und -aktionen bis hin zu Benutzeraktivitäten. Sie müssen diese Informationen nutzen und darauf reagieren, um Ihre Richtlinien und Selektierungsaktionen für vertrauliche Elemente zu optimieren. Die Telemetriedaten fließen zuerst in die Microsoft 365-Überwachungsprotokolle ein, werden verarbeitet und gelangen zu verschiedenen Berichtstools. Jedes Berichterstellungstool hat einen anderen Zweck.

Übersichtsseite

Die Dlp-Übersichtsseite bietet Ihnen schnellen Zugriff auf wichtige Informationen zu Ihren DLP-Richtlinien, einschließlich:

- Richtliniensynchronisierungs-status

- Gerätestatus

- Die wichtigsten erkannten Aktivitäten

- Allgemeine Geräteintegrität

Sie können Incidents für Microsoft Purview Data Loss Prevention (DLP) über das Microsoft Defender Portal Incidents & Alerts>Incidents untersuchen. Weitere Informationen finden Sie unter Untersuchen von Datenverlustvorfällen mit Microsoft Defender XDR und Untersuchen von Warnungen in Microsoft Defender XDR.

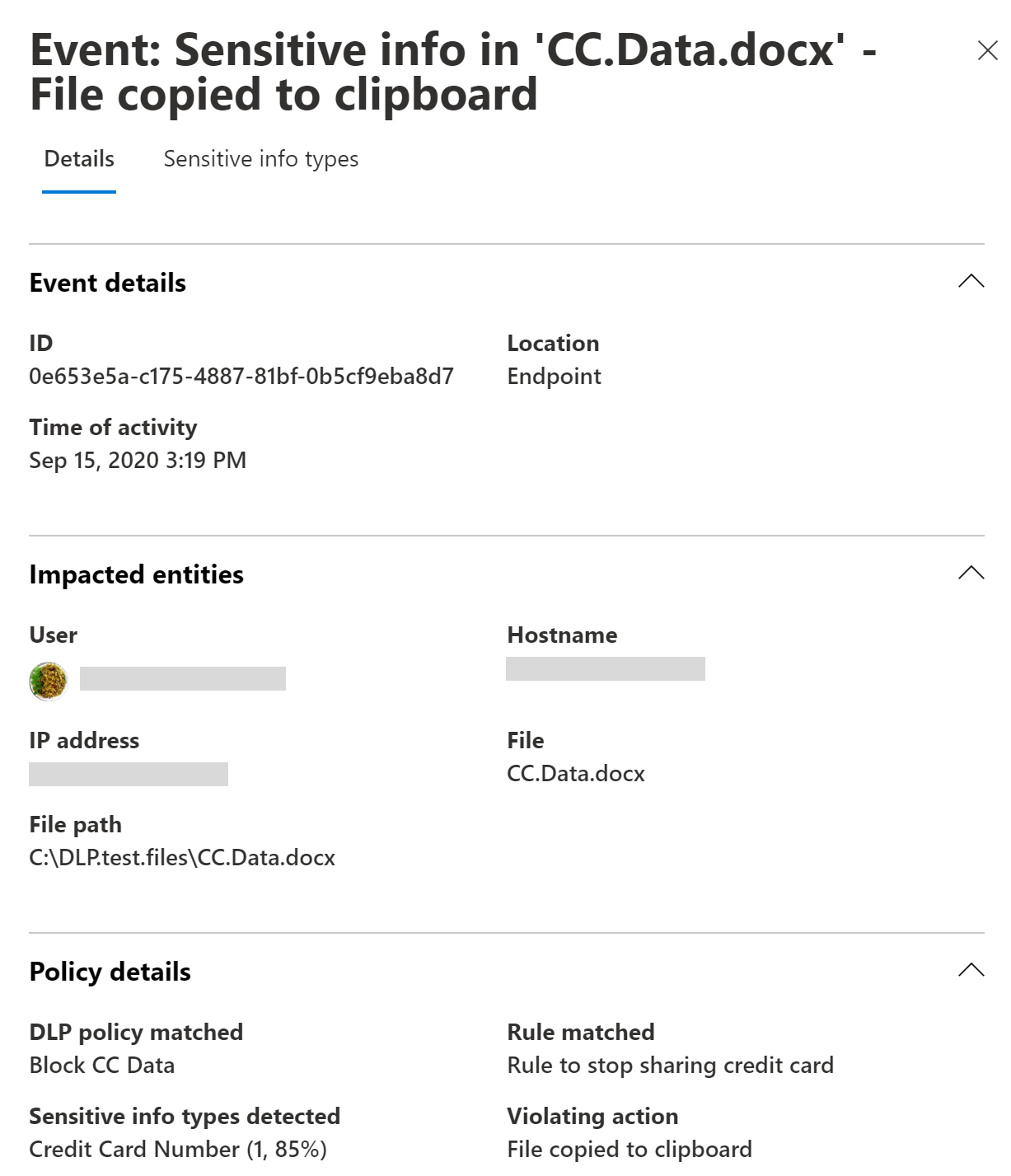

DLP-Warnungen

DLP kann Warnungen generieren , wenn ein Benutzer eine Aktivität ausführt, die die Kriterien einer Regel in einer DLP-Richtlinie erfüllt, und Sie Incidentberichte zum Generieren von Warnungen konfiguriert haben. Je nach Abonnementebene können Warnungen auf Zeitfenster-/Regelbasis oder auf Zeitfenster-/Benutzerbasis (Vorschau) aggregiert werden.

DLP stellt die Warnung zur Untersuchung im Dashboard DLP-Warnungen bereit. Verwenden Sie die DLP-warnungs-Dashboard, um Warnungen anzuzeigen, zu selektieren, status festzulegen und die Auflösung nachzuverfolgen. Warnungen werden auch an Microsoft Defender Portal weitergeleitet, wo Sie alle Warnungen Dashboard Aufgaben und mehr ausführen können.

DLP-Warnungen sind sechs Monate lang im Microsoft Defender-Portal verfügbar. Sie sind nur in der Microsoft Purview DLP-Warnung verfügbar, die 30 Tage lang Dashboard.

Wenn Sie ein Administrator mit eingeschränkten Verwaltungseinheiten sind, werden nur die DLP-Warnungen für Ihre Verwaltungseinheit angezeigt.

Hier sehen Sie ein Beispiel für Warnungen, die von Richtlinien-Übereinstimmungen und Aktivitäten von Windows 10 Geräten generiert werden.

Sie können auch Details zum zugeordneten Ereignis mit umfangreichen Metadaten im gleichen Dashboard anzeigen.

Hinweis

Warnungen werden für E-Mails anders generiert als für SharePoint- oder OneDrive-Elemente. In SharePoint und OneDrive überprüft DLP sowohl vorhandene als auch neue Elemente und generiert eine Warnung, wenn eine Übereinstimmung gefunden wird. In Exchange werden neue E-Mail-Nachrichten überprüft, und es wird eine Warnung generiert, wenn eine Richtlinien-Übereinstimmung vorliegt. DLP überprüft oder stimmt nicht mit zuvor vorhandenen E-Mail-Elementen überein, die in einem Postfach oder Archiv gespeichert sind.

Weitere Informationen zu Warnungen finden Sie unter:

- Warnungen in DLP-Richtlinien: Beschreibt Warnungen im Kontext einer DLP-Richtlinie.

- Erste Schritte mit Warnungen zur Verhinderung von Datenverlust: Behandelt die erforderlichen Berechtigungen, Berechtigungen und Voraussetzungen für DLP-Warnungen und Warnungsreferenzdetails.

- Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust: Enthält Anleitungen zur Warnungskonfiguration im Kontext der Erstellung einer DLP-Richtlinie.

- Informationen zum Untersuchen von Warnungen zur Verhinderung von Datenverlust: Behandelt die verschiedenen Methoden zum Untersuchen von DLP-Warnungen.

- Untersuchen von Datenverlustvorfällen mit Microsoft Defender XDR: Untersuchen von DLP-Warnungen in Microsoft Defender Portal.

DLP-Aktivitäts-Explorer und -Berichte

Die Registerkarte Aktivitäts-Explorer auf der DLP-Seite enthält mehrere Filter, die Sie zum Anzeigen von DLP-Ereignissen verwenden können. Verwenden Sie dieses Tool, um Aktivitäten im Zusammenhang mit Inhalten zu überprüfen, die vertrauliche Informationen enthalten oder bezeichnungen angewendet wurden, z. B. welche Bezeichnungen geändert wurden, welche Dateien geändert wurden und mit einer Regel übereinstimmen.

Sie können die DLP-Informationen der letzten 30 Tage in Activity Explorer mithilfe dieser vorkonfigurierten Filter anzeigen:

- Endpunkt-DLP-Aktivitäten

- Files mit vertraulichen Informationstypen

- Ausgehende Aktivitäten

- DLP-Richtlinien, die Aktivitäten erkannt haben

- DLP-Richtlinienregeln, die Aktivitäten erkannt haben

| So zeigen Sie diese Informationen an | Wählen Sie diese Aktivität aus. |

|---|---|

| Benutzeraußerkraftsetzungen | DLP-Regel rückgängig |

| Elemente, die einer DLP-Regel entsprechen | DLP-Regel abgeglichen |

Sie können auch über diese Cmdlets in der PowerShell security & Compliance auf den DLP-Bericht zugreifen.

Verwenden Sie die folgenden Cmdlets:

DLP-Berichte müssen jedoch Daten aus microsoft 365 pullen, einschließlich Exchange. Aus diesem Grund sind die folgenden Cmdlets für DLP-Berichte in Exchange PowerShell verfügbar. Führen Sie die folgenden Schritte aus, um die Cmdlets für diese DLP-Berichte zu verwenden:

Verwenden Sie die folgenden Cmdlets:

DLP-Regel undo-Ereignis

Ein Ereignis zum Rückgängigmachen einer DLP-Regel tritt auf, wenn eine zuvor übereinstimmende DLP-Regel nicht mehr für ein Dokument gilt, wodurch die Regel effektiv umgekehrt wird. Dies kann in zwei Hauptszenarien passieren: wenn ein Benutzer Inhalte so ändert, dass er die Regelbedingungen nicht mehr erfüllt, oder wenn eine Richtlinie oder Regel geändert wird und eine erneute Auswertung bereits klassifizierter Inhalte auslöst. Wenn bei dieser erneuten Auswertung ein Dokument die Regelkriterien nicht mehr erfüllt, wird ein DLP-Regel-Rückgängig-Ereignis generiert. Wenn beispielsweise eine Richtlinie so konfiguriert ist, dass Dokumente erkannt werden, die mindestens fünf Sozialversicherungsnummern enthalten, und ein Benutzer ein Dokument mit zehn hochlädt, stimmt die Regel anfänglich überein. Wenn der Benutzer später die vertraulichen Daten entfernt, damit das Dokument den Schwellenwert nicht mehr erfüllt, wird die Regel rückgängig genommen. Wenn ein Administrator die Richtlinie so aktualisiert, dass fünfzehn Sozialversicherungsnummern erforderlich sind, erfüllt dasselbe Dokument die Kriterien bei einer erneuten Auswertung nicht mehr, was zu einem Ereignis zum Rückgängigmachen der DLP-Regel führt.

Kontextzusammenfassung

Sie können den Text sehen, der den übereinstimmende Inhalt umgibt, z. B. eine Gutschrift Karte Zahl in einem DLPRuleMatch-Ereignis im Aktivitäts-Explorer.

DLPRuleMatch-Ereignisse werden mit ausgehenden Benutzeraktivitäten wie "CopyToClipboard" oder "CloudEgress" gekoppelt. Sie sollten sich im Aktivitäts-Explorer direkt aneinander (oder zumindest sehr nahe) befinden. Sie möchten beides betrachten, da die Benutzeraktivität Details zur übereinstimmenden Richtlinie enthält und das DLPRuleMatch-Ereignis die Details zu dem Text enthält, der den übereinstimmenden Inhalt umgibt.

Stellen Sie als Endpunkt sicher, dass Sie KB5016688 für Windows 10 Geräte und KB5016691 für Windows 11 Geräte oder höher angewendet haben.

Weitere Informationen finden Sie unter Erste Schritte mit dem Aktivitäts-Explorer.

Weitere Informationen zu Microsoft Purview DLP finden Sie unter:

- Informationen zu Endpunkt-DLP

- Weitere Informationen zur Standardrichtlinie zur Verhinderung von Datenverlust in Microsoft Teams (Vorschau)

- Erfahren Sie mehr über den lokalen Scanner zur Verhinderung von Datenverlust.

- Erfahren Sie mehr über die Microsoft Compliance-Erweiterung

- Erste Schritte mit dem Dashboard

Informationen zur Verhinderung von Datenverlust zur Einhaltung von Datenschutzbestimmungen finden Sie unter Bereitstellen des Informationsschutzes für Datenschutzbestimmungen mit Microsoft Purview (aka.ms/m365dataprivacy).