Wichtige Konzepte von Operations Manager

Operations Manager, eine Komponente von Microsoft System Center, ist Software, mit der Sie Dienste, Geräte und Vorgänge auf vielen Computern über eine einzige Konsole überwachen können. In diesem Artikel werden die grundlegenden Konzepte von Operations Manager für den Administrator erläutert, der die Operations Manager-Infrastruktur und den Betreiber verwaltet, der die IT-Dienste für Ihr Unternehmen überwacht und unterstützt.

Funktionsweise von Operations Manager

Unternehmen, klein und groß, sind in der Regel von den Diensten und Anwendungen abhängig, die von ihrer Computerumgebung bereitgestellt werden. IT-Abteilungen sind dafür verantwortlich, die Leistung und Verfügbarkeit dieser kritischen Dienste und Anwendungen sicherzustellen. Das bedeutet, dass IT-Abteilungen wissen müssen, wann ein Problem vorliegt, ermitteln, wo das Problem liegt, und herausfinden, was das Problem verursacht, idealerweise bevor die Benutzer der Anwendungen auf die Probleme stoßen. Je mehr Computer und Geräte im Unternehmen sind, desto schwieriger wird diese Aufgabe.

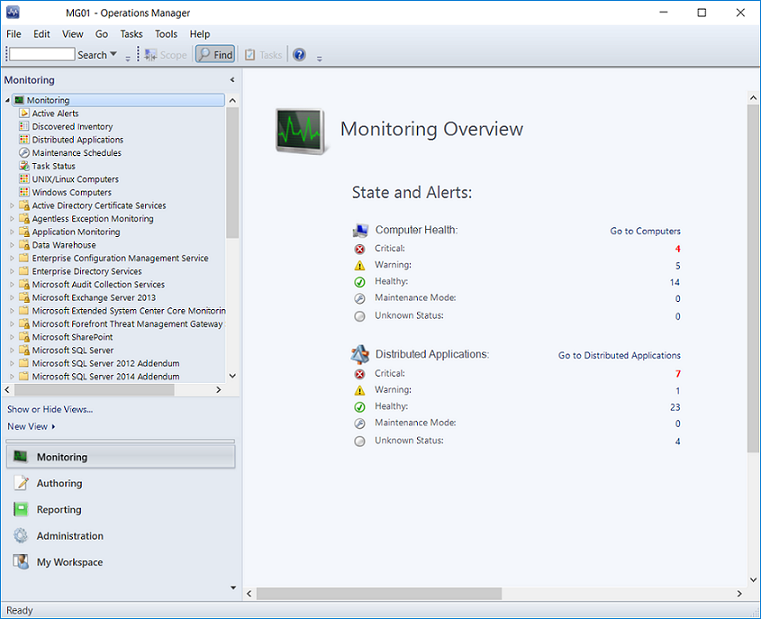

Die Verwendung von Operations Manager in der Umgebung erleichtert das Überwachen mehrerer Computer, Geräte, Dienste und Anwendungen. Mit der Operations-Konsole, die in der folgenden Abbildung dargestellt ist, können Sie den Status, die Leistung und verfügbarkeit für alle überwachten Objekte in der Umgebung überprüfen und Probleme erkennen und beheben.

Hinweis

Weitere Informationen zu den Operations Manager-Konsolen finden Sie unter "Vergleich der Operations Manager-Konsolen " im Betriebshandbuch.

Operations Manager informiert Sie, welche überwachten Objekte nicht fehlerfrei sind, Warnungen senden, wenn Probleme identifiziert werden, und stellen Informationen bereit, die Ihnen helfen, die Ursache eines Problems und mögliche Lösungen zu identifizieren. Als Administrator konfigurieren Sie, was überwacht wird, indem Sie Computer und Geräte auswählen, die überwacht werden sollen, und importieren Sie Management Packs, die überwachung für bestimmte Features und Anwendungen bereitstellen. Um zu entscheiden, welche Objekte überwacht werden sollen und auf welche Elemente sie überwacht werden sollen, müssen Sie die Features verstehen, die die Operations Manager-Infrastruktur und die Funktionsweise von Operations Manager umfassen.

Die Operations Manager-Infrastruktur

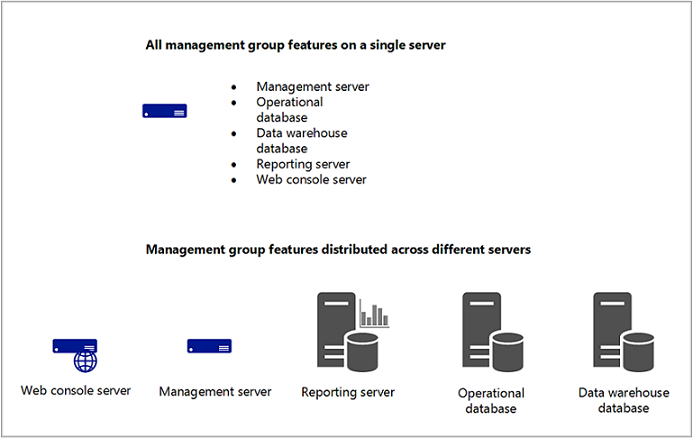

Durch die Installation von Operations Manager wird eine Verwaltungsgruppe erstellt. Die Verwaltungsgruppe ist die Grundeinheit der Funktionalität. Mindestens besteht eine Verwaltungsgruppe aus einem Verwaltungsserver, der betriebstechnischen Datenbank und der Berichtsdatenlagerdatenbank.

Der Verwaltungsserver ist der Schwerpunkt für die Verwaltung der Verwaltungsgruppe und die Kommunikation mit der Datenbank. Wenn Sie die Operations-Konsole öffnen und eine Verbindung mit einer Verwaltungsgruppe herstellen, stellen Sie eine Verbindung mit einem Verwaltungsserver für diese Verwaltungsgruppe her. Je nach Größe Ihrer Computerumgebung kann eine Verwaltungsgruppe einen einzelnen Verwaltungsserver oder mehrere Verwaltungsserver enthalten.

Die Betriebsdatenbank ist eine SQL Server-Datenbank , die alle Konfigurationsdaten für die Verwaltungsgruppe enthält und alle Überwachungsdaten speichert, die für die Verwaltungsgruppe gesammelt und verarbeitet werden. Die Betriebsdatenbank behält standardmäßig 7 Tage kurzzeitige Daten bei.

Die Data Warehouse-Datenbank ist eine SQL Server-Datenbank , die Überwachungs- und Warndaten für historische Zwecke speichert. Daten, die in die Operations Manager-Datenbank geschrieben werden, werden auch in die Data Warehouse-Datenbank geschrieben, sodass Berichte immer aktuelle Daten enthalten. Die Data Warehouse-Datenbank behält langfristige Daten bei.

Wenn Operations Manager-Berichterstellungsfunktionen installiert sind, enthält die Verwaltungsgruppe auch einen Reporting-Server, der Berichte aus Daten in der Data Warehouse-Datenbank erstellt und präsentiert.

Diese Kernkomponenten einer Verwaltungsgruppe können auf einem einzelnen Server vorhanden sein, oder sie können auf mehrere Server verteilt werden, wie in der folgenden Abbildung dargestellt.

Informationen zum Installieren von Verwaltungsgruppenfeatures finden Sie im Betriebs-Manager-Bereitstellungshandbuch.

Verwaltungsserver

Die Rolle des Verwaltungsservers besteht darin, die Verwaltungsgruppenkonfiguration zu verwalten, mit Agents zu verwalten und zu kommunizieren und mit den Datenbanken in der Verwaltungsgruppe zu kommunizieren.

Die Verwaltungsgruppe kann mehrere Verwaltungsserver enthalten, um zusätzliche Kapazität und kontinuierliche Verfügbarkeit bereitzustellen. Wenn einer Verwaltungsgruppe zwei oder mehr Verwaltungsserver hinzugefügt werden, werden die Verwaltungsserver Teil eines Ressourcenpools , und die Arbeit wird über die Mitglieder des Pools verteilt. Wenn ein Mitglied des Ressourcenpools fehlschlägt, übernimmt andere Mitglieder im Ressourcenpool die Arbeitsauslastung dieses Mitglieds. Wenn ein neuer Verwaltungsserver hinzugefügt wird, nimmt der neue Verwaltungsserver automatisch einige der Arbeiten von den vorhandenen Mitgliedern im Ressourcenpool ab. Alle Mitglieder im Ressourcenpool verwalten einen eindeutigen Satz von Remoteobjekten; zu einem bestimmten Zeitpunkt werden zwei Elemente im selben Pool nicht gleichzeitig dasselbe Objekt verwalten.

Ein spezieller Verwaltungsservertyp ist der Gatewayserver. Ein Gatewayserver ermöglicht die Überwachung von Computern in nicht vertrauenswürdigen Domänen. Weitere Informationen finden Sie unter Planen eines Verwaltungsgruppenentwurfs.

Agents

Ein Operations Manager-Agent ist ein Dienst, der auf einem Computer installiert ist. Der Agent sammelt Daten, vergleicht Beispieldaten mit vordefinierten Werten, erstellt Warnungen und führt Antworten aus. Ein Verwaltungsserver empfängt und verteilt Konfigurationen an Agents auf überwachten Computern.

Jeder Agent meldet einen Verwaltungsserver in der Verwaltungsgruppe. Dieser Verwaltungsserver wird als primärer Verwaltungsserver des Agents bezeichnet.

Agents überwachen Datenquellen auf dem überwachten Computer und sammeln Informationen gemäß der Konfiguration, die vom Verwaltungsserver an sie gesendet wird. Der Agent berechnet außerdem den Integritätsstatus des überwachten Computers und der Objekte auf dem überwachten Computer und meldet den Verwaltungsserver zurück. Wenn sich der Integritätsstatus eines überwachten Geräts ändert oder andere Kriterien erfüllt sind, kann eine Warnung generiert werden. Auf diese Weise können Operatoren wissen, dass etwas Aufmerksamkeit erfordert. Durch die Bereitstellung von Integritätsdaten über das überwachte Objekt auf dem Verwaltungsserver stellt der Agent ein aktuelles Bild der Integrität des Geräts und aller Anwendungen bereit, die es hostt.

Ein Agent kann so konfiguriert werden, dass er als Proxy-Agent fungiert. Ein Proxy-Agent ist ein Agent, der Daten im Auftrag eines Computers oder Eines anderen Netzwerkgeräts als seines Hostcomputers an einen Verwaltungsserver weiterleiten kann. Beispielsweise kann ein Agent, der auf dem physischen Knoten eines SQL-Clusters installiert ist, als Proxy aktiviert werden, um die Clusterressource zu überwachen. Proxy-Agents ermöglichen die Überwachung von Computern und Geräten, auf denen ein Agent nicht installiert werden kann. Weitere Informationen finden Sie unter Agentless Monitoring.

Dienste

Auf einem überwachten Computer wird der Operations Manager-Agent als Microsoft Monitoring Agent-Dienst aufgeführt. Der Microsoft Monitoring Agent-Dienst sammelt Leistungsdaten, führt Aufgaben usw. aus. Selbst wenn der Dienst nicht mit dem Verwaltungsserver kommunizieren kann, an den er berichtet, läuft der Dienst weiter und stellt die gesammelten Daten und Ereignisse auf der Festplatte des überwachten Computers in eine Warteschlange. Wenn die Verbindung wiederhergestellt ist, sendet der Microsoft Monitoring Agent-Dienst gesammelte Daten und Ereignisse an den Verwaltungsserver.

Hinweis

Der Microsoft Monitoring Agent-Dienst wird manchmal als Integritätsdienst bezeichnet.

Der Microsoft Monitoring Agent-Dienst wird auch auf Verwaltungsservern ausgeführt. Auf einem Verwaltungsserver führt der Dienst Überwachungsworkflows aus und verwaltet Anmeldeinformationen. Zum Ausführen von Workflows initiiert der Dienst MonitoringHost.exe Prozesse mit angegebenen Anmeldeinformationen. Diese Prozesse überwachen und sammeln Ereignisprotokolldaten, Leistungsindikatordaten, WMI-Daten (Windows Management Instrumentation) und Ausführen von Aktionen wie Skripts.

Verwaltungsserver führen auch den System Center Data Access-Dienst und den System Center Management Configuration Service aus.

Der System Center Data Access-Dienst bietet Zugriff auf die Operations-Konsole auf die Betriebsdatenbank und schreibt Daten in die Datenbank.

Der System Center Management Configuration-Dienst verwaltet die Beziehungen und Topologie der Verwaltungsgruppe. Außerdem werden Management Packs an überwachte Objekte verteilt.

Management Packs

Die Workflows, die vom System Center Management-Dienst ausgeführt werden, werden durch Management Packs definiert. Management Packs definieren die Informationen, die der Agent sammelt und an den Verwaltungsserver für eine bestimmte Anwendung oder Technologie zurückgibt. Das BizTalk Server Management Pack enthält z. B. Regeln und Monitore, die Ereignisse und Vorgänge sammeln und auswerten, die wichtig sind, um die Integrität und Effizienz der BizTalk Server-Anwendung sicherzustellen.

Nachdem Operations Manager einen Agent auf einem Computer installiert hat, sendet er eine anfängliche Konfiguration an den Agent. Die anfängliche Konfiguration enthält Objektentdeckungen aus Management Packs. Das Management Pack definiert die Objekttypen, z. B. Anwendungen und Features, die auf Computern überwacht werden, die von Operations Manager ermittelt wurden. Agents senden Daten an den Verwaltungsserver, der die Instanzen von Objekten identifiziert, die auf dem Computer ermittelt wurden. Der Verwaltungsserver sendet dann den Agents die Elemente von Management Packs, die für die ermittelten Objekte für jeden Computer gelten, z. B. Regeln und Monitore.

Eine Regel definiert die Ereignisse und Leistungsdaten, die von Computern erfasst werden sollen, und was sie mit den Informationen tun müssen, nachdem sie gesammelt wurden. Eine einfache Möglichkeit zum Nachdenken über Regeln ist eine If/Then-Anweisung. Ein Management Pack für eine Anwendung kann z. B. Regeln wie folgendes enthalten:

Wenn eine Meldung, die angibt, dass die Anwendung heruntergefahren wird, im Ereignisprotokoll angezeigt wird, erstellen Sie eine Warnung.

Wenn der Upload einer Quelldatei fehlschlägt, erfassen Sie das Ereignis, das diesen Fehler angibt.

Wie diese Beispiele zeigen, können Regeln Warnungen erstellen und Ereignisse oder Leistungsdaten sammeln, die der Agent an den Verwaltungsserver sendet. Regeln können auch Skripts ausführen, z. B. zulassen, dass eine Regel versucht, eine fehlgeschlagene Anwendung neu zu starten.

Ermittelte Objekte weisen einen Integritätsstatus auf, der in der Betriebskonsole als grün (erfolgreich oder fehlerfrei), gelb (Warnung) oder Rot (kritisch oder fehlerhaft) angezeigt wird. Monitore definieren die Integritätszustände für bestimmte Aspekte des überwachten Objekts. Beispielsweise kann ein Monitor für die Festplattenkapazität grün als weniger als 85 Prozent voll, gelb als über 85 Prozent voll und rot als über 90 Prozent voll definieren. Ein Monitor kann so konfiguriert werden, dass eine Warnung generiert wird, wenn eine Zustandsänderung auftritt.

Wie Objekte erkannt und überwacht werden

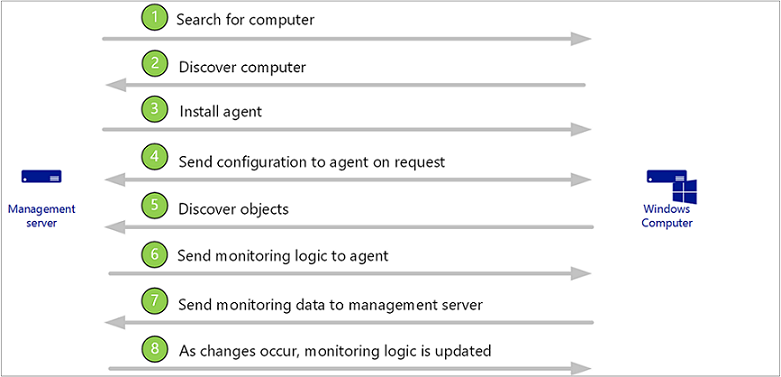

Die folgende Abbildung ist eine vereinfachte Abbildung der Erkennung und Überwachung von Objekten.

Der Administrator konfiguriert Operations Manager so, dass nach Computern gesucht wird, die verwaltet werden sollen. Weitere Informationen zum Ermitteln von Computern finden Sie unter Agent-Bereitstellungsplanung.

Computer, die den angegebenen Kriterien entsprechen und nicht bereits verwaltet werden, werden identifiziert.

Ein Operations Manager-Agent wird auf dem ermittelten Computer installiert.

Der Agent fordert Konfigurationsdaten an, und dann sendet der Verwaltungsserver die Agent-Konfigurationsdaten aus installierten Management Packs, die Klassen enthalten, die ermittelt werden sollen. Wenn beispielsweise die Windows Server-Betriebssystemverwaltungspakete installiert sind, sendet der Verwaltungsserver den Agent an die Betriebssystemklassen.

Der Agent vergleicht die Konfigurationsdaten mit dem Computer, identifiziert alle objekte, die er ermittelt, und gibt die Informationen an den Verwaltungsserver zurück. Beispielsweise sendet der Agent die Information an den Verwaltungsserver, dass sich auf dem Computer eine Instanz des Betriebssystems Windows Server 2019 befindet.

Der Verwaltungsserver sendet dem Agent alle Überwachungslogik aus den installierten Management Packs, die für die ermittelten Objekte gelten. Der Agent empfängt z. B. die gesamte Überwachungslogik für Windows Server 2019.

Der Agent wendet die Überwachungslogik an, z. B. Regeln und Monitore, führt Workflows aus und gibt Daten an den Verwaltungsserver zurück.

Wenn Änderungen an ermittelten Objekten auftreten, z. B. Anwendungen, die hinzugefügt oder deinstalliert werden, sendet der Agent die aktualisierten Informationen an den Verwaltungsserver, der dann die aktualisierte Überwachungslogik sendet.

Hinweis

Operations Manager kann auch Netzwerkgeräte, Computer mit UNIX und Linux-Betriebssystemen ermitteln und überwachen und agentlose Überwachung bieten. Weitere Informationen finden Sie unter Operations Manager Monitoring Scenarios in the Operations Guide.

Kommunikation zwischen Agents und verwalteten Servern

Der Operations Manager-Agent sendet Warnungs- und Ermittlungsdaten an den primären Verwaltungsserver, der die Daten in die Betriebsdatenbank schreibt. Der Agent sendet außerdem Ereignisse, Leistung und Zustandsdaten an den primären Verwaltungsserver für diesen Agent, der die Daten gleichzeitig in die Betriebs- und Data Warehouse-Datenbanken schreibt.

Der Agent sendet Daten gemäß den Zeitplanparametern für jede Regel und jeden Überwachungsvorgang. Bei optimierten Erfassungsregeln werden Daten nur dann übertragen, wenn eine Stichprobe eines Zählers um eine bestimmte Toleranz, z. B. 10 %, von der vorherigen Stichprobe abweicht. Dies trägt dazu bei, den Netzwerkverkehr und die in der operativen Datenbank gespeicherte Datenmenge zu reduzieren.

Darüber hinaus senden alle Agents ein Datenpaket, das als Takt bezeichnet wird, standardmäßig alle 60 Sekunden an den Verwaltungsserver. Der Zweck des Heartbeat ist die Überprüfung der Verfügbarkeit des Agenten und der Kommunikation zwischen dem Agenten und dem Verwaltungsserver. Weitere Informationen über Heartbeats finden Sie unter Wie Heartbeats in Operations Manager funktionieren.

Für jeden Agent führt Operations Manager einen Integritätsdienstüberwachung aus, der den Status der Remote-Integritätsdienst aus der Perspektive des Verwaltungsservers überwacht.

Weitere Ressourcen für Operations Manager

Überprüfen Sie die Entwurfs- und Bereitstellungsüberlegungen und Empfehlungen für Operations Manager im Planungshandbuch.

Informationen zum Installieren von Operations Manager und bereitstellen einer Verwaltungsgruppe finden Sie unter Bereitstellen von System Center – Operations Manager.

Informationen zur Verwendung von Operations Manager nach der Einrichtung der Verwaltungsgruppe finden Sie im System Center – Operations Manager Operations Guide.

Informationen zum Erstellen eines Management Packs finden Sie unter Erstellen von Management Pack-Vorlagen.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für