Einführung in die Verwaltung von Sicherheitsvorfällen von Microsoft Online Services

In Cloudumgebungen teilen Kunden und Clouddienstanbieter die Verantwortung für das Erreichen einer kompatiblen und sicheren Datenverarbeitungsumgebung. Microsoft verwendet ein Modell der geteilten Verantwortung, um Verantwortlichkeiten für Sicherheit und Betrieb in Microsoft 365-Diensten zu definieren. Obwohl Microsoft 365 die zugrunde liegende Cloudinfrastruktur und -dienste sichert, müssen sich die Kunden ihrer Verantwortung bewusst sein, damit sie eine sichere Mandantenumgebung für ihre Benutzer und Daten sicherstellen können.

Hinweis

Microsoft Secure Score bietet Kunden eine klare Analyse ihrer Mandantenkonfiguration und macht umsetzbare Vorschläge zur Verbesserung der Sicherheit. Wir ermutigen jeden Kunden, Tools zur Selbsteinschätzung wie Microsoft Secure Score zu verwenden, um sicherzustellen, dass unsere gemeinsame Verantwortung für Sicherheit und Datenschutz erfüllt wird.

Bei Microsoft verwenden wir einen "Defense-in-Depth"-Ansatz zur Sicherung unserer Dienste, indem wir Sicherheitsschutz auf mehreren Ebenen anwenden. Defense-in-Depth bietet überlappende Schutzmaßnahmen zum Schutz vor Sicherheitsbedrohungen. Während wir unsere Dienste mit Blick auf die Sicherheit aufbauen, bereiten wir unsere Dienste auch auf die Möglichkeit von Kompromissen vor, indem wir eine "Assume Breach"-Strategie anwenden. "Assume Breach" schränkt das Vertrauen in Anwendungen, Dienste, Identitäten und Netzwerke ein, indem es sie alle – intern und extern – als unsicher und bereits kompromittiert ansieht. Die "Assume Breach"-Prinzipien tragen dazu bei, die Auswirkungen von Sicherheitsvorfällen zu begrenzen, indem sie den Schaden, den ein Angreifer verursachen kann, verringern und eine schnelle Erkennung und Reaktion auf Sicherheitsbedrohungen ermöglichen.

In diesem Modul konzentrieren wir uns darauf, wie Microsoft Online Services Sicherheitsbedrohungen untersuchen, verwalten und darauf reagieren, um Kunden in der Microsoft-Cloudumgebung zu schützen.

Was ist ein Sicherheitsvorfall?

Microsoft definiert einen Sicherheitsvorfall in seiner Onlinedienste als Problem, das zu einer Verletzung von Kundendaten führen kann, einschließlich Verstößen gegen Sicherheitsrichtlinien, akzeptablen Nutzungsrichtlinien oder Standardsicherheitsmethoden. Dies umfasst nicht nur Situationen wie bestätigte Verstöße gegen Microsoft-Systeme, sondern auch mangelnde Einhaltung der Sicherheitsrichtlinien und -praktiken von Microsoft.

Bei jedem Sicherheitsvorfall ist Microsoft bestrebt, schnell und effektiv zu reagieren, um Microsoft Online Services und Kundendaten zu schützen. Die Kundenbenachrichtigungsverpflichtungen von Microsoft sind im Nachtrag zum Datenschutz von Microsoft-Produkten und -Diensten aufgeführt:

Wenn Microsoft Kenntnis von einer Sicherheitsverletzung erlangt, die zu einer versehentlichen oder unrechtmäßigen Zerstörung, einem Verlust, einer Änderung, einer nicht autorisierten Offenlegung von oder einem unberechtigten Zugriff auf Kundendaten oder personenbezogene Daten während der Verarbeitung durch Microsoft führt (jeweils ein „Sicherheitsvorfall“), wird Microsoft unverzüglich und ohne unangemessene Verzögerung (1) den Kunden über den Sicherheitsvorfall informieren; (2) den Sicherheitsvorfall untersuchen und dem Kunden detaillierte Informationen über den Sicherheitsvorfall zur Verfügung stellen; (3) angemessene Schritte unternehmen, um die Auswirkungen zu mindern und den aus dem Sicherheitsvorfall resultierenden Schaden zu minimieren.

Reaktion auf den Verbundvorfall bei Microsoft

Um effektiv auf Sicherheitsvorfälle zu reagieren, setzt Microsoft ein Verbundmodell für die Reaktion auf Sicherheitsvorfälle ein. Jeder wichtige Onlinedienst, z. B. Azure und Microsoft 365, verfügt über eigene dedizierte Sicherheitsteams mit spezialisierten technischen Fähigkeiten. Gleichzeitig hält sich jedes Team an einen gemeinsamen Vorfallverwaltungsprozess, freigegebene Definitionen und gemeinsame Schulungen, um Konsistenz über alle Onlinedienste hinweg zu gewährleisten.

Jedes Onlinedienst-Sicherheitsreaktionsteam bietet Serviceteams zentralisierte Sicherheitskompetenz und Anleitungen zur Reaktion auf Vorfälle als Teil unseres Verbundsicherheitsreaktionsmodells. Abhängig von der Art des Vorfalls können Sicherheitsreaktions- und Serviceteams Sicherheitspartner und Experten anderer Organisationen innerhalb von Microsoft für Ermittlungsunterstützung einbinden, z. B.:

- Microsoft Threat Intelligence Center – für Ermittlungsunterstützung und Unterstützung bei Informationen zu Bedrohungen

- Microsoft Core Engineering Digital Security & Risk Engineering – für die Unterstützung bei der Untersuchung von Vorfällen, in die Vermögenswerte und Netzwerke von Microsoft-Unternehmen verwickelt sind

- Microsoft Security Response Center – für Unterstützung bei extern berichteten Schwachstellen und bei der Reaktion auf Vorfälle mit Software und Dienstleistungen

- Microsoft Corporate, External, Legal Affairs – für rechtliche Einsicht und Anleitung bei der Ermittlung von Sicherheitsvorfällen

- Datenschutzteams – Für Anleitungen zu gesetzlichen Anforderungen, Compliance und Datenschutz. Für jeden wichtigen Onlinedienst sind separate Teams vorgesehen.

- Kommunikationsteams für die Kundenerfahrung – für interne und externe Kommunikation im Zusammenhang mit Incidents. Für jeden wichtigen Onlinedienst sind separate Teams vorgesehen.

Reaktion auf Vorfälle in Microsoft Online Services

Innerhalb von Microsoft Online Services werden die Verantwortlichkeiten für die Reaktion auf Sicherheitsvorfälle zwischen den Sicherheitsreaktionsteams und jedem Microsoft-Serviceteam geteilt. Die Sicherheitsreaktionsteams stimmen sich mit den Serviceteams ab, um die unternehmensweite Strategie zur Reaktion auf Vorfälle zu implementieren und gleichzeitig die Expertise des Serviceteams zu nutzen.

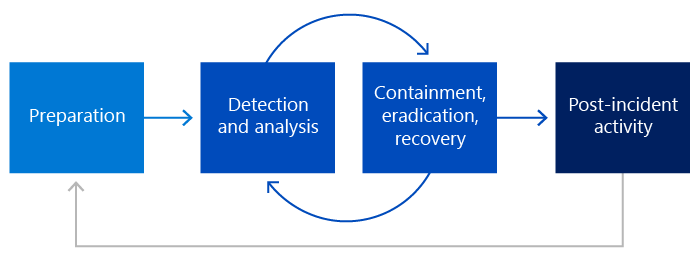

Unsere Strategie zur Bewältigung von Zwischenfällen, die auf den NIST 800-61 Response Management-Phasen basiert, durchläuft vier Phasen miteinander verbundener Aktivitäten: Vorbereitung, Erkennung und Analyse, Eindämmung, Auflösung und Wiederherstellung sowie Aktivitäten nach dem Vorfall.

Das Diagramm zeigt, dass die Phasen der Erkennung und Analyse sowie der Eindämmung, Ausmerzung und Wiederherstellung sich in einer Schleife wiederholen, bis der Vorfall behoben ist.

Jede Phase des Reaktionsmanagementprozesses ist wichtig für eine effektive Reaktion auf Vorfälle.