Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Um den Sicherheitsstatus Ihres Mandanten zu verbessern und die Einhaltung von Branchenstandards zu gewährleisten, wird Microsoft Entra ID in Kürze nicht mehr die folgenden Transport-Layer Security (TLS)-Protokolle und -Verschlüsselungen unterstützen:

- TLS 1.1

- TLS 1.0

- 3DES-Verschlüsselungssuite (TLS_RSA_WITH_3DES_EDE_CBC_SHA)

Wie sich diese Änderung auf Ihre Organisation auswirken kann

Verwenden Ihre Anwendungen Microsoft Entra ID zur Kommunikation oder Authentifizierung? Dann funktionieren diese Anwendungen möglicherweise nicht wie erwartet, wenn sie TLS 1.2 nicht für die Kommunikation verwenden können. Diese Situation umfasst Folgendes:

- Microsoft Entra Connect

- Microsoft Graph PowerShell

- Microsoft Entra-Anwendungsproxyconnectors

- PTA-Agents

- Ältere Browser

- Anwendungen, die in Microsoft Entra ID integriert sind

Warum diese Änderung vorgenommen wird

Diese Protokolle und Verschlüsselungen sind aus den folgenden Gründen veraltet:

- Um die neuesten Compliancestandards für das Federal Risk and Authorization Management Program (FedRAMP) zu befolgen.

- Zur Verbesserung der Sicherheit, wenn Benutzer mit unseren Clouddiensten interagieren.

Die Dienste TLS 1.0, TLS 1.1 und 3DES Cipher Suite werden gemäß dem folgenden Zeitplan eingestellt.

| Instanztyp | Einstellungsdatum | Status |

|---|---|---|

| U.S.-Regierungsinstanzen | 31. März 2021 | ABGESCHLOSSEN |

| Öffentliche Instanzen | 31. Jan. 2022 | ABGESCHLOSSEN |

| Microsoft Entra-Instanzen, betrieben von 21Vianet in China | 30. November 2024 | LAUFEND |

TLS 1.3-Unterstützung für Microsoft Entra-Dienste

Zusätzlich zur Unterstützung von TLS 1.2 führt Microsoft Entra auch die Unterstützung für TLS 1.3 für seine Endpunkte ein, um die Best Practices für Sicherheit (NIST – SP 800-52 Rev. 2) zu erfüllen. Mit dieser Änderung unterstützen Microsoft Entra-Endpunkte sowohl TLS 1.2- als auch TLS 1.3-Protokolle.

Aktivieren der Unterstützung für TLS 1.2 in Ihrer Umgebung

Um eine sichere Verbindung mit Microsoft Entra ID und den Microsoft 365-Diensten zu gewährleisten, konfigurieren Sie Ihre Client-Apps und sowohl das Client- als auch das Serverbetriebssystem (OS) so, dass TLS 1.2 und moderne Cipher Suites unterstützt werden.

Richtlinien zum Aktivieren von TLS 1.2 auf Clients

- Aktualisieren Sie Windows und das standardmäßige TLS, das Sie für "WinHTTP" verwenden.

- Identifizieren und verringern Sie ihre Abhängigkeit von den Client-Apps und Betriebssystemen, die TLS 1.2 nicht unterstützen.

- Aktivieren Sie TLS 1.2 für Anwendungen und Dienste, die mit Microsoft Entra ID kommunizieren.

- Aktualisieren und konfigurieren Sie Ihre .NET Framework-Installation so, dass sie TLS 1.2 unterstützt.

- Stellen Sie sicher, dass Anwendungen und PowerShell-Skripte (die Microsoft Graph und Microsoft Graph PowerShell verwenden) auf einer Plattform gehostet und ausgeführt werden, die TLS 1.2 unterstützt.

- Stellen Sie sicher, dass Ihr Webbrowser über die neuesten Updates verfügt. Es wird empfohlen, den neuen Browser Microsoft Edge (basierend auf Chromium) zu verwenden. Weitere Informationen finden Sie in den Microsoft Edge-Versionshinweisen für Stable Channel.

- Stellen Sie sicher, dass Ihr Webproxy TLS 1.2 unterstützt. Weitere Informationen zum Aktualisieren eines Webproxys finden Sie beim Anbieter Ihrer Webproxylösung.

Weitere Informationen finden Sie in den folgenden Artikeln:

- Aktivieren von TLS 1.2 auf Clients

- Vorbereiten auf TLS 1.2 in Office 365 und Office 365 GCC – Microsoft 365-Compliance

Aktualisieren des Windows-Betriebssystems und des standardmäßigen TLS, das Sie für WinHTTP verwenden

Die folgenden Betriebssysteme unterstützen nativ TLS 1.2 für die Client-Server-Kommunikation über WinHTTP:

- Windows 8.1, Windows 10 und neuere Versionen

- Windows Server 2012 R2, Windows Server 2016 und neuere Versionen

Stellen Sie sicher, dass Sie TLS 1.2 auf diesen Plattformen nicht explizit deaktiviert haben.

Standardmäßig aktivieren frühere Versionen von Windows (z. B. Windows 8 und Windows Server 2012) TLS 1.2 oder TLS 1.1 nicht für die sichere Kommunikation mit WinHTTP. Für diese früheren Versionen von Windows:

- Installieren Sie das Update 3140245.

- Aktivieren Sie die Registrierungswerte aus dem Abschnitt TLS 1.2 auf Client- oder Serverbetriebssystemen aktivieren.

Sie können diese Werte so konfigurieren, dass TLS 1.2 und TLS 1.1 zu der standardmäßigen Liste der sicheren Protokolle für WinHTTP hinzugefügt werden.

Weitere Informationen finden Sie unter Aktivieren von TLS 1.2 auf Clients.

Notiz

Ein Betriebssystem, das TLS 1.2 unterstützt (z. B. Windows 10), unterstützt standardmäßig auch ältere Versionen des TLS-Protokolls. Wenn eine Verbindung über TLS 1.2 hergestellt wird und keine zeitnahe Antwort erfolgt oder wenn die Verbindung zurückgesetzt wird, versucht das Betriebssystem möglicherweise, eine Verbindung zum Ziel-Webdienst über ein älteres TLS-Protokoll (wie TLS 1.0 oder 1.1) herzustellen. Dies geschieht in der Regel, wenn das Netz ausgelastet ist oder wenn ein Paket im Netz verloren geht. Nach dem vorübergehenden Rückgriff auf das alte TLS wird das Betriebssystem erneut versuchen, eine TLS 1.2-Verbindung herzustellen.

Welchen Status wird dieser Fallback-Verkehr haben, wenn Microsoft die Unterstützung für das alte TLS einstellt? Das Betriebssystem kann immer noch versuchen, eine TLS-Verbindung mit dem alten TLS-Protokoll herzustellen. Wenn der Microsoft-Dienst jedoch das ältere TLS-Protokoll nicht mehr unterstützt, wird die alte TLS-basierte Verbindung nicht erfolgreich sein. Dadurch wird das Betriebssystem gezwungen, die Verbindung erneut zu versuchen und stattdessen TLS 1.2 zu verwenden.

Identifizieren und Verringern der Abhängigkeit von Clients, die TLS 1.2 nicht unterstützen

Aktualisieren Sie die folgenden Clients, um einen unterbrechungsfreien Zugriff zu ermöglichen:

- Android Version 4.3 und frühere Versionen

- Firefox, Version 5.0 und frühere Versionen

- Internet Explorer Versionen 8-10 unter Windows 7 und früheren Versionen

- Internet Explorer 10 unter Windows Phone 8.0

- Safari 6.0.4 unter OS X 10.8.4 und früheren Versionen

Weitere Informationen finden Sie unter Handshake-Simulation für verschiedene Clients, die sich mit www.microsoft.com verbinden, mit freundlicher Genehmigung von SSLLabs.com.

Aktivieren Sie TLS 1.2 für allgemeine Serverrollen, die mit Microsoft Entra ID kommunizieren.

Microsoft Entra Connect (installieren Sie die neueste Version)

- Möchten Sie TLS 1.2 auch zwischen dem Synchronisierungsmodulserver und einem Remote-SQL-Server aktivieren? Stellen Sie in dem Fall sicher, dass die erforderlichen Versionen für die TLS 1.2-Unterstützung für Microsoft SQL Server installiert sind.

Authentifizierungsagent von Microsoft Entra Connect (Pass-Through-Authentifizierung) (Version 1.5.643.0 und neuere Versionen)

Azure-Anwendungsproxy (Version 1.5.1526.0 und höhere Versionen erzwingen TLS 1.2)

Active Directory-Verbunddienste (AD FS) für Server, die für die Verwendung von Azure-Multifaktor-Authentifizierung (Azure MFA) konfiguriert sind

NPS-Server, die für die Verwendung der NPS-Erweiterung für Microsoft Entra-Multifaktor-Authentifizierung konfiguriert sind

MFA Server Version 8.0.x oder höhere Versionen

Microsoft Entra-Kennwortschutz-Proxy-Dienst

Aktion erforderlich

Es wird dringend empfohlen, die neueste Version des Agents, Dienstes oder Connectors auszuführen.

Standardmäßig ist TLS 1.2 auf Windows Server 2012 R2 und höheren Versionen aktiviert. In seltenen Fällen wurde die Standardbetriebssystemkonfiguration möglicherweise geändert, um TLS 1 zu deaktivieren.

Um sicherzustellen, dass TLS 1.2 aktiviert ist, wird empfohlen, die Registrierungswerte aus dem Abschnitt TLS 1.2 auf Client- oder Serverbetriebssystemen aktivieren explizit auf Servern hinzuzufügen, auf denen Windows Server läuft und die mit Microsoft Entra ID kommunizieren.

Die meisten der zuvor aufgeführten Dienste sind von .NET Framework abhängig. Stellen Sie sicher, dass es aktualisiert ist, wie im Abschnitt Aktualisieren und Konfigurieren von .NET Framework zur Unterstützung von TLS 1.2 beschrieben.

Weitere Informationen finden Sie in den folgenden Artikeln:

Aktivieren von TLS 1.2 auf Client- oder Serverbetriebssystemen

Registrierungszeichenfolgen

Für Windows 2012 R2, Windows 8.1 und neuere Betriebssysteme ist TLS 1.2 standardmäßig aktiviert. Daher sind die folgenden Registrierungswerte nur erforderlich, wenn sie mit unterschiedlichen Werten festgelegt wurden.

Um TLS 1.2 auf Betriebssystemebene manuell zu konfigurieren und zu aktivieren, können Sie die folgenden DWORD-Werte hinzufügen.

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client

DisabledByDefault: 00000000Enabled: 00000001

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server

DisabledByDefault: 00000000Enabled: 00000001

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

SchUseStrongCrypto: 00000001

Um TLS 1.2 mithilfe eines PowerShell-Skripts zu aktivieren, besuchen Sie TLS 1.2 Erzwingung für Microsoft Entra Connect.

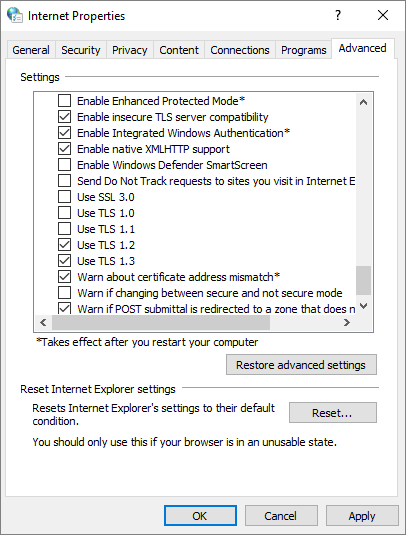

So überprüfen Sie, welches TLS-Protokoll verwendet wird

Im Folgenden finden Sie zwei Möglichkeiten, um zu überprüfen, welches TLS verwendet wird:

- Browsersicherheitseinstellungen

- Interneteigenschaften in Windows

Führen Sie die folgenden Schritte aus, um zu überprüfen, welches TLS-Protokoll mithilfe von Interneteigenschaften verwendet wird:

Drücken Sie Windows+R, um das Feld Ausführen zu öffnen.

Geben Sie inetcpl.cpl ein und wählen Sie dann OK. Anschließend wird das Fenster Interneteigenschaften geöffnet.

Wählen Sie im Fenster Interneigenschaften die Registerkarte Erweitert und scrollen Sie nach unten, um die Einstellungen für TLS zu überprüfen.

Aktualisieren und Konfigurieren von .NET Framework zur Unterstützung von TLS 1.2

Verwaltete integrierte Microsoft Entra-Anwendungen und Windows PowerShell-Skripts (mit Microsoft Graph PowerShell und Microsoft Graph) verwenden möglicherweise .NET Framework.

Installieren von .NET-Updates, um starke Kryptografie zu aktivieren

Ermitteln der .NET-Version

Ermitteln Sie zunächst die installierten .NET-Versionen.

- Weitere Informationen finden Sie unter So stellen Sie fest, welche Versionen und Service Packs von .NET Framework installiert sind.

.NET-Updates installieren

Installieren Sie die .NET-Updates, damit Sie starke Kryptografie aktivieren können. Einige Versionen von .NET Framework müssen möglicherweise aktualisiert werden, um starke Kryptografie zu ermöglichen.

Nutzen Sie diese Richtlinien:

.NET Framework 4.6.2 und spätere Versionen unterstützen TLS 1.2 und TLS 1.1. Überprüfen Sie die Registrierungseinstellungen. Es sind keine weiteren Änderungen erforderlich.

.NET Framework 4.6 und frühere Versionen müssen aktualisiert werden, um TLS 1.2 und TLS 1.1 zu unterstützen.

Weitere Informationen finden Sie unter .NET Framework – Versionen und Abhängigkeiten.

Verwenden Sie .NET Framework 4.5.2 oder 4.5.1 unter Windows 8.1 oder Windows Server 2012? In diesem Fall sind die entsprechenden Updates und Details auch im Microsoft Update Catalog verfügbar.

- Weitere Informationen finden Sie in der Microsoft-Sicherheitsempfehlung 2960358.

Legen Sie für jeden Computer, der über das Netzwerk kommuniziert und ein TLS 1.2-fähiges System ausführt, die folgenden DWORD-Registrierungswerte fest.

Aktualisieren Sie für 32-Bit-Anwendungen auf 32-Bit-Systemen oder für 64-Bit-Anwendungen auf 64-Bit-Systemen die folgenden Unterschlüsselwerte:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v2.0.50727

SystemDefaultTlsVersions: 00000001SchUseStrongCrypto: 00000001

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

SystemDefaultTlsVersions: 00000001SchUseStrongCrypto: 00000001

Aktualisieren Sie für 32-Bit-Anwendungen, die auf 64-Bit-Systemen ausgeführt werden, die folgenden Unterschlüsselwerte:

- HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727

SystemDefaultTlsVersions: dword:00000001SchUseStrongCrypto: dword:00000001

- HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

SystemDefaultTlsVersions: dword:00000001SchUseStrongCrypto: dword:00000001

- HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v2.0.50727

Legen Sie z. B. folgende Werte fest:

- Configuration Manager-Clients

- Systemrollen von Remotewebsites, die nicht auf dem Standortserver installiert sind

- Der Standortserver selbst

Weitere Informationen finden Sie in den folgenden Artikeln:

- Von Microsoft Entra ID unterstützte TLS-Verschlüsselungssammlungen

- Aktivieren von TLS 1.2 auf Clients

- Bewährte Methoden für Transport Layer Security (TLS) mit .NET Framework

- Lösen des TLS 1.0-Problems – Sicherheitsdokumentation.

Übersicht über neue Telemetriedaten in den Anmeldeprotokollen

Zeigen Sie die Microsoft Entra-Anmeldeprotokolle an, um Clients oder Apps zu identifizieren, die weiterhin veraltete TLS in Ihrer Umgebung verwenden. Für Clients oder Apps, die sich über veraltete TLS anmelden, markiert Microsoft Entra ID das Feld Legacy TLS unter Zusätzliche Details mit True. Das Feld „Legacy TLS“ wird nur angezeigt, wenn die Anmeldung über veraltete TLS erfolgt ist. Wenn in Ihren Protokollen keine veraltete TLS angezeigt wird, können Sie zu TLS 1.2 wechseln.

Um die Anmeldeversuche zu finden, die ältere TLS-Protokolle verwendet haben, kann ein Administrator die Protokolle wie folgt überprüfen:

- Exportieren und Abfragen der Protokolle in Azure Monitor.

- Herunterladen der Protokolle der letzten sieben Tage im Json-Format (JavaScript Object Notation).

- Filtern und Exportieren von Anmeldeprotokollen mithilfe von PowerShell.

Diese Methoden werden unten beschrieben.

Sie können die Anmeldeprotokolle mithilfe von Azure Monitor abfragen. Azure Monitor ist ein leistungsfähiges Protokollanalyse-, Überwachungs- und Benachrichtigungstool. Verwenden Sie Azure Monitor für:

- Microsoft Entra-Protokolle

- Azure-Ressourcenprotokolle

- Protokolle von unabhängigen Softwaretools

Notiz

Sie benötigen eine Microsoft Entra ID P1- oder P2-Lizenz, um Berichtsdaten nach Azure Monitor zu exportieren.

So fragen Sie veraltete TLS-Einträge mithilfe von Azure Monitor ab:

Befolgen Sie die Anweisungen unter Integration von Microsoft Entra-Protokollen mit Azure Monitor-Protokollen, damit Sie auf die Microsoft Entra-Anmeldeprotokolle in Azure Monitor zugreifen können.

Fügen Sie im Abfragedefinitionsbereich die folgende Kusto Query Language-Abfrage ein:

// Interactive sign-ins only SigninLogs | where AuthenticationProcessingDetails has "Legacy TLS" and AuthenticationProcessingDetails has "True" | extend JsonAuthProcDetails = parse_json(AuthenticationProcessingDetails) | mv-apply JsonAuthProcDetails on ( where JsonAuthProcDetails.key startswith "Legacy TLS" | project HasLegacyTls=JsonAuthProcDetails.value ) | where HasLegacyTls == true // Non-interactive sign-ins AADNonInteractiveUserSignInLogs | where AuthenticationProcessingDetails has "Legacy TLS" and AuthenticationProcessingDetails has "True" | extend JsonAuthProcDetails = parse_json(AuthenticationProcessingDetails) | mv-apply JsonAuthProcDetails on ( where JsonAuthProcDetails.key startswith "Legacy TLS" | project HasLegacyTls=JsonAuthProcDetails.value ) | where HasLegacyTls == true // Workload Identity (service principal) sign-ins AADServicePrincipalSignInLogs | where AuthenticationProcessingDetails has "Legacy TLS" and AuthenticationProcessingDetails has "True" | extend JsonAuthProcDetails = parse_json(AuthenticationProcessingDetails) | mv-apply JsonAuthProcDetails on ( where JsonAuthProcDetails.key startswith "Legacy TLS" | project HasLegacyTls=JsonAuthProcDetails.value ) | where HasLegacyTls == trueKlicken Sie auf Ausführen, um die Abfrage auszuführen. Die Protokolleinträge, die der Abfrage entsprechen, werden auf der Registerkarte Ergebnisse unterhalb der Abfragedefinition angezeigt.

Weitere Informationen zur Quelle der veralteten TLS-Anforderung finden Sie in den folgenden Feldern:

- User.DisplayName

- AppDisplayName

- ResourceDisplayName

- UserAgent

Anzeigen von Details zu Protokolleinträgen im Microsoft Entra Admin Center

Nachdem Sie die Protokolle abgerufen haben, können Sie weitere Details zu Anmeldeprotokolleinträgen, die auf veralteter TLS basieren, im Microsoft Entra Admin Center abrufen. Führen Sie folgende Schritte aus:

Suchen Sie im Azure Portal nach Microsoft Entra ID und wählen Sie diese aus.

Wählen Sie im Seitenmenü Übersicht die Option Anmeldeprotokolle aus.

Wählen Sie einen Anmeldeprotokolleintrag für einen Benutzer aus.

Wählen Sie die Registerkarte Zusätzliche Details aus. (Wenn diese Registerkarte nicht angezeigt wird, wählen Sie zuerst die drei Punkte (...) in der rechten oberen Ecke aus, um die vollständige Liste der Registerkarten anzuzeigen.)

Suchen Sie nach einem Wert für veraltete TLS (TLS 1.0, 1.1 oder 3DES), der auf True festgelegt ist. Wenn Sie solch ein Feld und diesen Wert sehen, wurde der Anmeldeversuch mithilfe von veralteter TLS ausgeführt. Wenn der Anmeldeversuch mit TLS 1.2 durchgeführt wurde, wird dieses Feld nicht angezeigt.

Weitere Informationen finden Sie unter Anmeldeprotokolle in Microsoft Entra ID.

Kontaktieren Sie uns für Hilfe

Wenn Sie Fragen haben oder Hilfe mit Ihren Azure-Gutschriften benötigen, dann erstellen Sie beim Azure-Support eine Support-Anforderung oder fragen Sie den Azure Community-Support. Sie können auch Produktfeedback an die Azure Feedback Community senden.