Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Hinweis

Dieser Artikel richtet sich an IT-Experten und Geräteadministratoren. Wenn Sie ein Endbenutzer oder Consumer sind, der Hilfe zu BitLocker sucht, finden Sie weitere Informationen unter Übersicht über BitLocker.

BitLocker ist ein Windows-Sicherheitsfeature, das die Verschlüsselung für ganze Volumes bereitstellt und die Bedrohungen durch Datendiebstahl oder Offenlegung durch verlorene, gestohlene oder unangemessen außer Betrieb gesetzte Geräte angeht.

Daten auf einem verlorenen oder gestohlenen Gerät sind anfällig für nicht autorisierten Zugriff, entweder durch Ausführen eines Softwareangriffstools gegen das Gerät oder durch Übertragen der Festplatte des Geräts auf ein anderes Gerät. BitLocker trägt dazu bei, nicht autorisierten Datenzugriff zu mindern, indem der Datei- und Systemschutz verbessert wird, sodass der Zugriff auf Daten nicht mehr möglich ist, wenn bitLocker-geschützte Geräte außer Betrieb genommen oder wiederverwendet werden.

BitLocker und TPM

BitLocker bietet maximalen Schutz, wenn es mit einem Trusted Platform Module (TPM) verwendet wird, bei dem es sich um eine gängige Hardwarekomponente handelt, die auf Windows-Geräten installiert ist. Das TPM funktioniert mit BitLocker, um sicherzustellen, dass ein Gerät nicht manipuliert wurde, während das System offline ist.

Zusätzlich zum TPM kann BitLocker den normalen Startvorgang sperren, bis der Benutzer eine persönliche Identifikationsnummer (PIN) angibt oder ein Wechselmedium einfügt, das einen Startschlüssel enthält. Diese Sicherheitsmaßnahmen bieten eine mehrstufige Authentifizierung und stellen sicher, dass das Gerät nicht aus dem Ruhezustand starten oder fortsetzen kann, bis die richtige PIN oder der richtige Startschlüssel angezeigt wird.

Auf Geräten ohne TPM kann BitLocker weiterhin zum Verschlüsseln des Betriebssystemlaufwerks verwendet werden. Für diese Implementierung muss der Benutzer eines der folgenden Aktionen ausführen:

- Verwenden Sie einen Startschlüssel, d. h. eine Datei, die auf einem Wechseldatenträger gespeichert ist, das zum Starten des Geräts oder zum Fortsetzen aus dem Ruhezustand verwendet wird.

- Verwenden Sie ein Kennwort. Diese Option ist nicht sicher, da sie Brute-Force-Angriffen ausgesetzt ist, da es keine Kennwortsperrlogik gibt. Daher wird von der Kennwortoption abgeraten und standardmäßig deaktiviert.

Beide Optionen bieten keine Vorabstart-Systemintegritätsüberprüfung, die von BitLocker mit einem TPM angeboten wird.

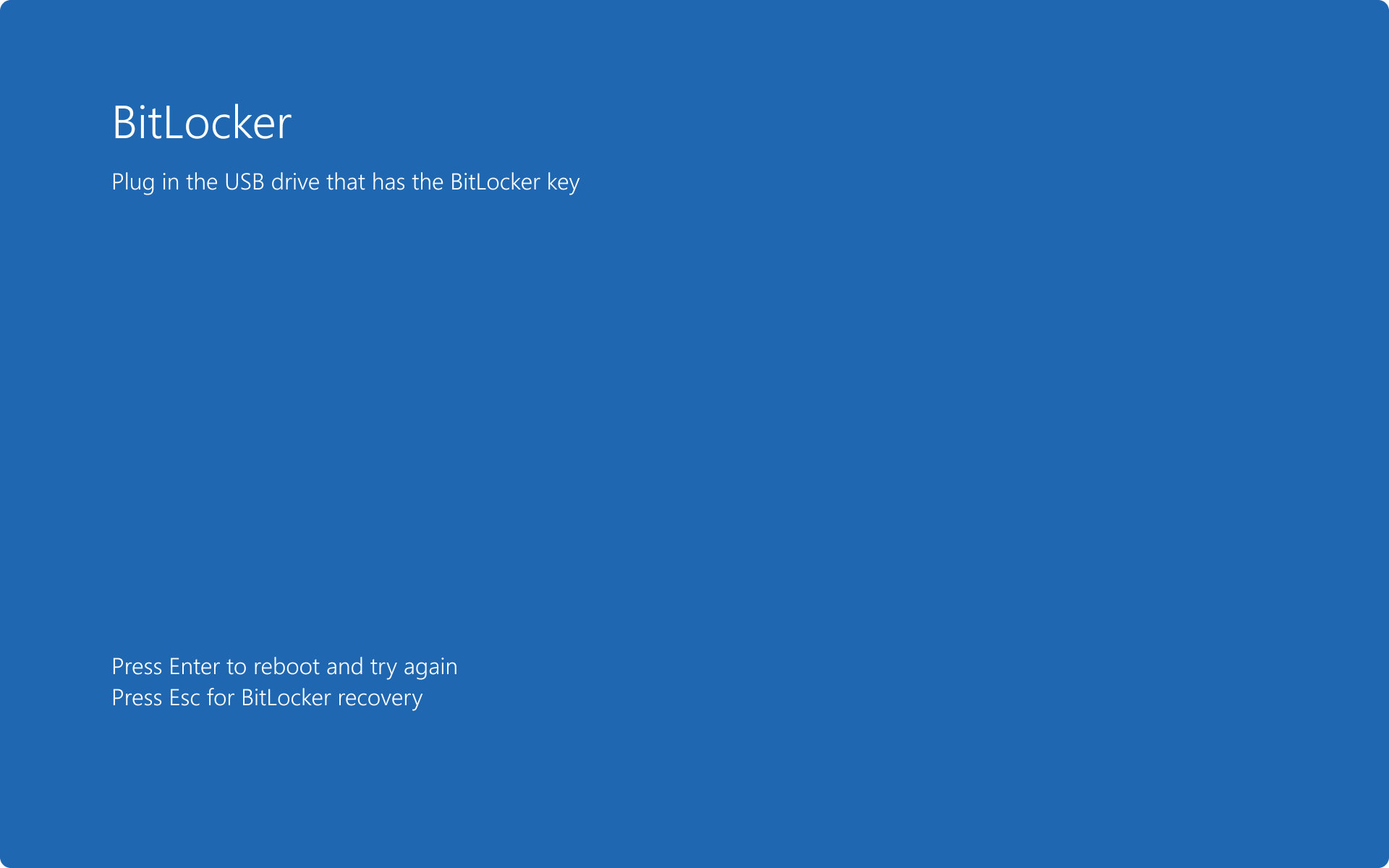

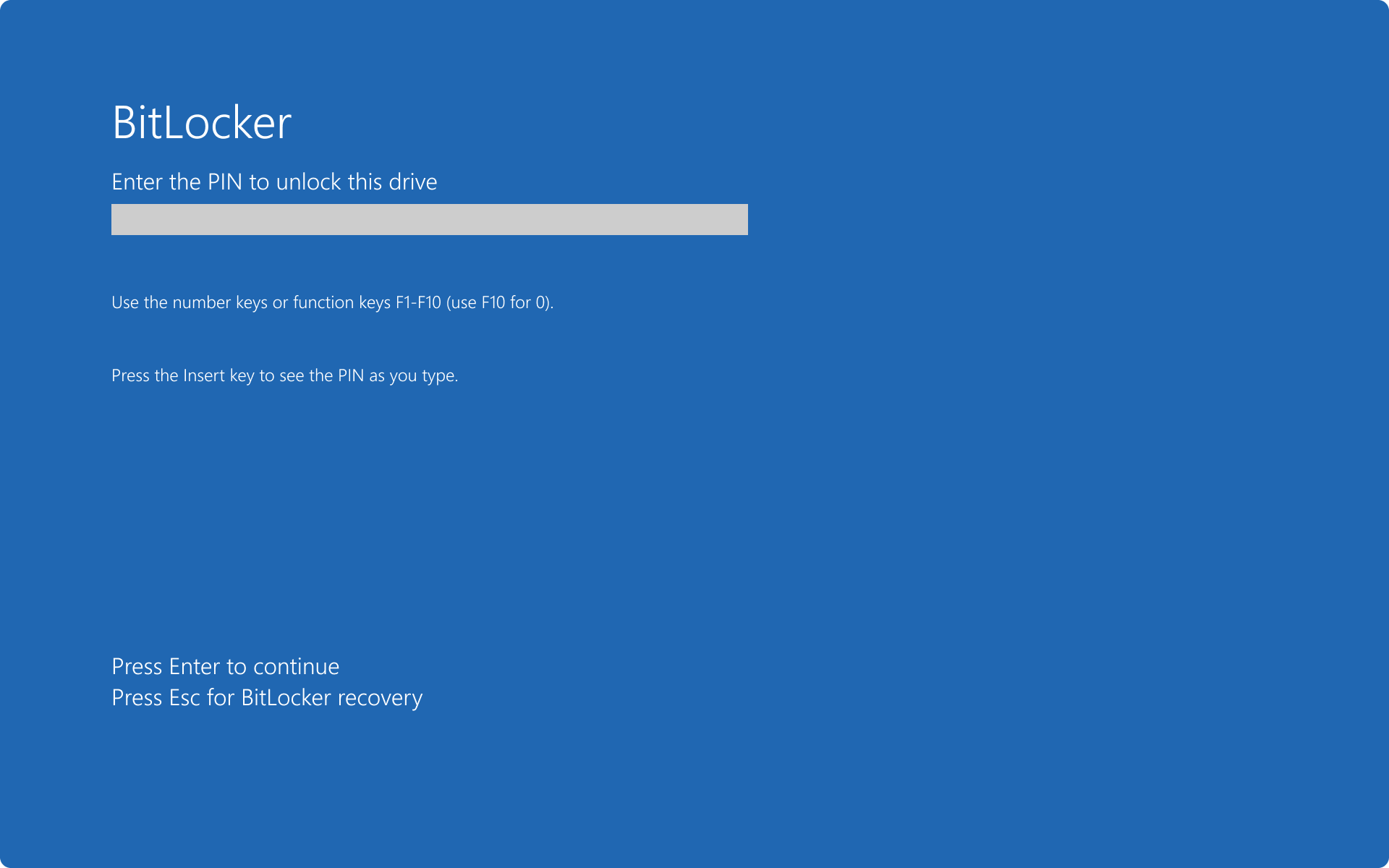

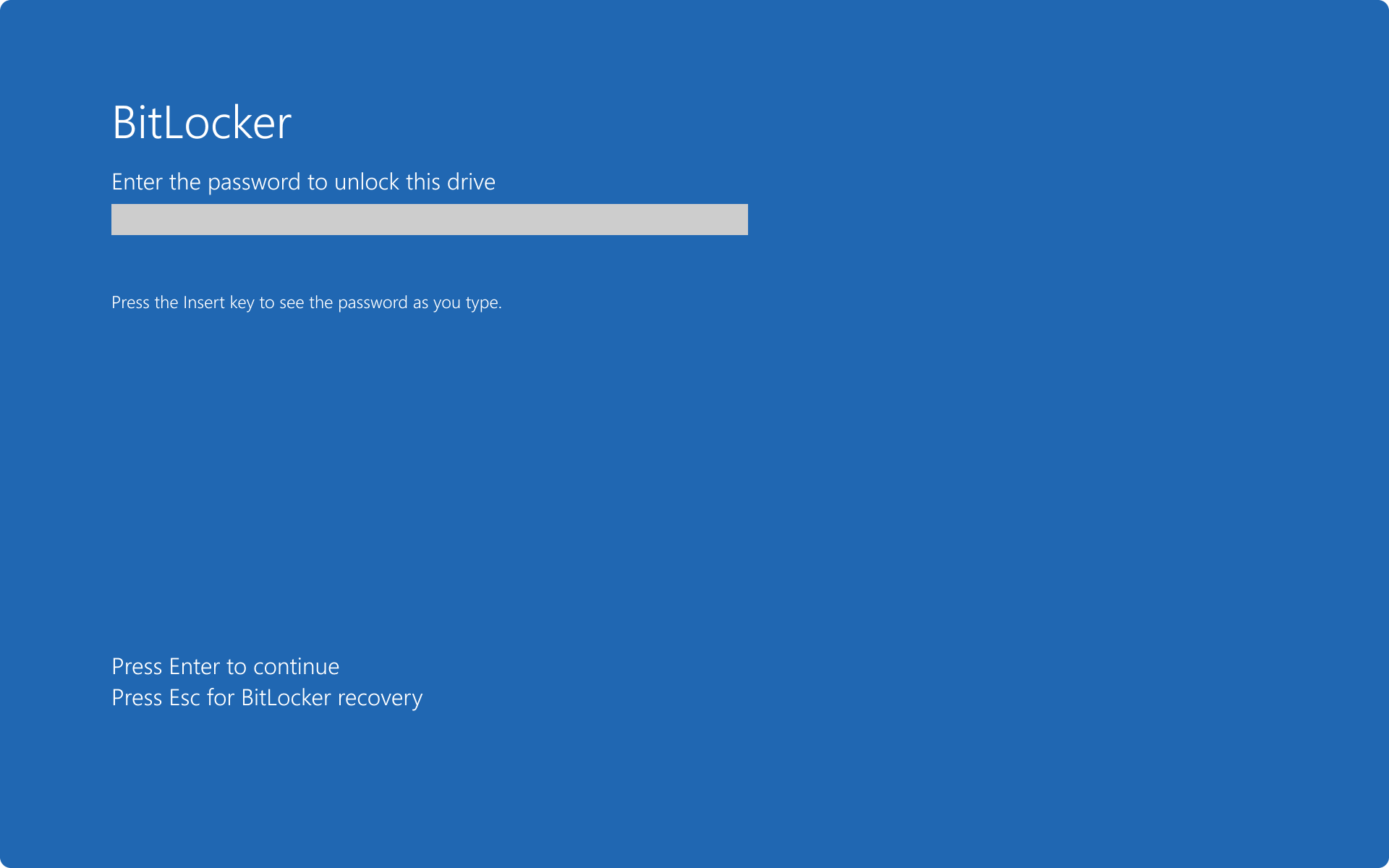

Die folgenden Screenshots zeigen den BitLocker-Preboot-Bildschirm, wenn ein Startschlüssel, eine PIN oder ein Kennwort zum Starten des Geräts erforderlich ist:

BitLocker-Preboot-Bildschirm mit Startschlüssel:

BitLocker-Preboot-Bildschirm mit PIN:

BitLocker-Preboot-Bildschirm mit Kennwort:

Systemanforderungen

BitLocker hat die folgenden Anforderungen:

Damit BitLocker die von einem TPM bereitgestellte Systemintegritätsprüfung verwenden kann, muss das Gerät über TPM 1.2 oder höhere Versionen verfügen. Wenn ein Gerät nicht über ein TPM verfügt, ist das Speichern eines Startschlüssels auf einem Wechseldatenträger obligatorisch, wenn BitLocker aktiviert wird.

Ein Gerät mit einem TPM muss auch über eine TCG-kompatible BIOS- oder UEFI-Firmware verfügen. Die BIOS- oder UEFI-Firmware richtet eine Vertrauenskette für den Vorabstart ein und muss Unterstützung für die TCG-angegebene Statische Vertrauensstammmessung enthalten. Ein Computer ohne TPM benötigt keine TCG-kompatible Firmware.

Das System-BIOS oder die UEFI-Firmware (für TPM- und Nicht-TPM-Geräte) muss die USB-Massenspeicher-Geräteklasse unterstützen und Dateien auf einem USB-Laufwerk in der Preboot-Umgebung lesen.

Hinweis

TPM 2.0 wird im Legacy - und CsM-Modus (Compatibility Support Module) des BIOS nicht unterstützt. Bei Geräten mit TPM 2.0 muss der BIOS-Modus auf natives UEFI eingestellt sein. Die Optionen Legacy und CSM müssen deaktiviert sein. Um die Sicherheit zu erhöhen, aktivieren Sie das Feature für den sicheren Start .

Wenn das Betriebssystem auf Hardware im Legacymodus installiert ist, kann das Betriebssystem nicht mehr gestartet werden, wenn der BIOS-Modus in UEFI geändert wird. Verwenden Sie das Tool

mbr2gpt.exe, bevor Sie den BIOS-Modus ändern, der das Betriebssystem und den Datenträger auf die Unterstützung von UEFI vorbereitet.Die Festplatte muss mit mindestens zwei Laufwerken partitioniert werden:

Das Betriebssystemlaufwerk (oder Startlaufwerk) enthält das Betriebssystem und die zugehörigen Supportdateien. Es muss mit dem NTFS-Dateisystem formatiert sein.

Das Systemlaufwerk enthält Dateien, die zum Starten, Entschlüsseln und Laden des Betriebssystems erforderlich sind. BitLocker ist auf diesem Laufwerk nicht aktiviert. Damit BitLocker funktioniert, muss das Systemlaufwerk folgendes verwenden:

- darf nicht verschlüsselt werden.

- muss sich vom Betriebssystemlaufwerk unterscheiden.

- muss mit dem FAT32-Dateisystem auf Computern formatiert werden, die UEFI-basierte Firmware verwenden, oder mit dem NTFS-Dateisystem auf Computern, die BIOS-Firmware verwenden.

- Es wird empfohlen, ca. 350 MB groß zu sein. Nach dem Aktivieren von BitLocker sollten Sie etwa 250 MB freien Speicherplatz haben.

Wichtig

Bei der Installation auf einem neuen Gerät erstellt Windows automatisch die Partitionen, die für BitLocker erforderlich sind.

Wenn das Laufwerk als einzelner zusammenhängender Speicherplatz vorbereitet wurde, benötigt BitLocker ein neues Volume für die Startdateien.

BdeHdCfg.exekann das Volume erstellen. Weitere Informationen zur Verwendung des Tools finden Sie unter Bdehdcfg in der Command-Line Reference.

Hinweis

Bei der Installation der optionalen BitLocker-Komponente auf einem Server muss das Feature "Erweiterter Speicher " installiert werden. Das Feature wird verwendet, um hardwareverschlüsselte Laufwerke zu unterstützen.

Windows-Edition und Lizenzierungsanforderungen

In der folgenden Tabelle sind die Windows-Editionen aufgeführt, die die BitLocker-Aktivierung unterstützen:

| Windows Pro | Windows Enterprise | Windows Pro Education/SE | Windows Education |

|---|---|---|---|

| Ja | Ja | Ja | Ja |

BitLocker-Aktivierungslizenzberechtigungen werden durch die folgenden Lizenzen gewährt:

| Windows Pro/Pro Education/SE | Windows Enterprise E3 | Windows Enterprise E5 | Windows Education A3 | Windows Education A5 |

|---|---|---|---|---|

| Ja | Ja | Ja | Ja | Ja |

Weitere Informationen zur Windows-Lizenzierung finden Sie unter Übersicht über die Windows-Lizenzierung.

Hinweis

Die Lizenzierungsanforderungen für die BitLocker-Aktivierung unterscheiden sich von den Lizenzierungsanforderungen für die BitLocker-Verwaltung. Weitere Informationen finden Sie in der Schrittanleitung: Konfigurieren von BitLocker.

Geräteverschlüsselung

Die Geräteverschlüsselung ist ein Windows-Feature, das für einige Geräte eine einfache Möglichkeit bietet, die BitLocker-Verschlüsselung automatisch zu aktivieren. Die Geräteverschlüsselung ist in allen Windows-Versionen verfügbar und erfordert, dass ein Gerät die Sicherheitsanforderungen für den modernen Standbymodus oder HSTI erfüllt. Die Geräteverschlüsselung darf nicht über extern zugängliche Ports verfügen, die DMA-Zugriff zulassen. Die Geräteverschlüsselung verschlüsselt nur das Betriebssystemlaufwerk und Festplattenlaufwerke, keine externen/USB-Laufwerke.

Wichtig

Ab Windows 11 Version 24H2 werden die Voraussetzungen für DMA und HSTI/Modern Standby entfernt. Daher sind mehr Geräte für die automatische und manuelle Geräteverschlüsselung geeignet. Weitere Informationen finden Sie unter BitLocker-Laufwerkverschlüsselung in Windows 11 für OEMs.

Im Gegensatz zu einer standardmäßigen BitLocker-Implementierung ist die Geräteverschlüsselung automatisch aktiviert, sodass das Gerät immer geschützt ist. Wenn eine sauber Installation von Windows abgeschlossen ist und die out-of-box-Benutzeroberfläche abgeschlossen ist, wird das Gerät für die erste Verwendung vorbereitet. Im Rahmen dieser Vorbereitung wird die Geräteverschlüsselung auf dem Betriebssystemlaufwerk und den Festplattenlaufwerken auf dem Computer mit einem eindeutigen Schlüssel initialisiert, der dem standardmäßigen Angehaltenen BitLocker-Zustand entspricht. In diesem Zustand wird das Laufwerk mit einem Warnsymbol in Windows Explorer angezeigt. Das gelbe Warnsymbol wird entfernt, nachdem die TPM-Schutzvorrichtung erstellt und der Wiederherstellungsschlüssel gesichert wurde.

- Wenn das Gerät Microsoft Entra oder in eine Active Directory-Domäne eingebunden ist, wird der eindeutige Schlüssel entfernt, sobald der Wiederherstellungsschlüssel erfolgreich in Microsoft Entra ID oder Active Directory Domain Services (AD DS) gesichert wurde. Die folgenden Richtlinieneinstellungen müssen aktiviert sein, damit der Wiederherstellungsschlüssel gesichert wird: Wählen Sie aus, wie bitLocker-geschützte Betriebssystemlaufwerke wiederhergestellt werden können.

- Für Microsoft Entra verbundene Geräte: Das Wiederherstellungskennwort wird automatisch erstellt, wenn sich der Benutzer bei Microsoft Entra ID authentifiziert. Anschließend wird der Wiederherstellungsschlüssel in Microsoft Entra ID gesichert, die TPM-Schutzvorrichtung erstellt und der eindeutige Schlüssel entfernt.

- Für in AD DS eingebundene Geräte: Das Wiederherstellungskennwort wird automatisch erstellt, wenn der Computer der Domäne beitritt. Der Wiederherstellungsschlüssel wird dann in AD DS gesichert, die TPM-Schutzvorrichtung wird erstellt, und der eindeutige Schlüssel wird entfernt.

- Wenn das Gerät nicht Microsoft Entra oder in die Active Directory-Domäne eingebunden ist, ist ein Microsoft-Konto mit Administratorrechten auf dem Gerät erforderlich. Wenn der Administrator ein Microsoft-Konto zur Anmeldung verwendet, wird der unverschlüsselte Schlüssel entfernt, ein Wiederherstellungsschlüssel wird in das Microsoft-Onlinekonto hochgeladen, und eine TPM-Schutzvorrichtung wird erstellt. Wenn ein Gerät den Wiederherstellungsschlüssel benötigt, wird der Benutzer angeleitet, ein alternatives Gerät zu verwenden und zu einer Wiederherstellungsschlüssel-Zugriffs-URL zu navigieren, um den Wiederherstellungsschlüssel mithilfe seiner Microsoft-Kontoanmeldeinformationen abzurufen.

- Wenn ein Gerät nur lokale Konten verwendet, bleibt es nicht geschützt, obwohl die Daten verschlüsselt sind.

Wichtig

Die Geräteverschlüsselung verwendet standardmäßig die XTS-AES 128-bit Verschlüsselungsmethode. Falls Sie eine Richtlinieneinstellung für die Verwendung einer anderen Verschlüsselungsmethode konfigurieren, können Sie die Seite Registrierungsstatus verwenden, um zu vermeiden, dass das Gerät mit der Standardmethode mit der Verschlüsselung beginnt. BitLocker verfügt über eine Logik, die erst am Ende der Windows-Willkommensseite mit der Verschlüsselung beginnt, nachdem die Gerätekonfigurationsphase der Registrierungsstatusseite abgeschlossen ist. Diese Logik gibt einem Gerät genügend Zeit, um die BitLocker-Richtlinieneinstellungen zu empfangen, bevor die Verschlüsselung gestartet wird.

Wenn eine andere Verschlüsselungsmethode und/oder Verschlüsselungsstärke erforderlich ist, das Gerät aber bereits verschlüsselt ist, muss es zuerst entschlüsselt werden, bevor die neue Verschlüsselungsmethode und/oder Verschlüsselungsstärke angewendet werden kann. Nachdem das Gerät entschlüsselt wurde, können Sie verschiedene BitLocker-Einstellungen anwenden.

Wenn ein Gerät anfänglich nicht für die Geräteverschlüsselung qualifiziert ist, aber dann eine Änderung vorgenommen wird, die dazu führt, dass das Gerät qualifiziert wird (z. B. durch Aktivieren des sicheren Starts), aktiviert die Geräteverschlüsselung BitLocker automatisch, sobald es es erkennt.

Sie können in der Systeminformations-App (msinfo32.exe) überprüfen, ob ein Gerät die Anforderungen für die Geräteverschlüsselung erfüllt. Wenn das Gerät die Anforderungen erfüllt, zeigt system information eine Zeile mit folgendem Text an:

| Element | Wert |

|---|---|

| Geräteverschlüsselungsunterstützung | Erfüllt die Voraussetzungen |

Hinweis

Wenn Windows während der Verschlüsselung Benutzeraktivitäten erkennt, kann die automatische Geräteverschlüsselung verzögert oder vorübergehend angehalten werden. Dies gilt insbesondere, wenn das Gerät im Akkubetrieb arbeitet, um Strom zu sparen.

Unterschied zwischen BitLocker und Geräteverschlüsselung

- Die Geräteverschlüsselung aktiviert BitLocker automatisch auf Geräten, auf denen die Geräteverschlüsselung qualifiziert ist, wobei der Wiederherstellungsschlüssel automatisch auf Microsoft Entra ID, AD DS oder dem Microsoft-Konto des Benutzers gesichert wird.

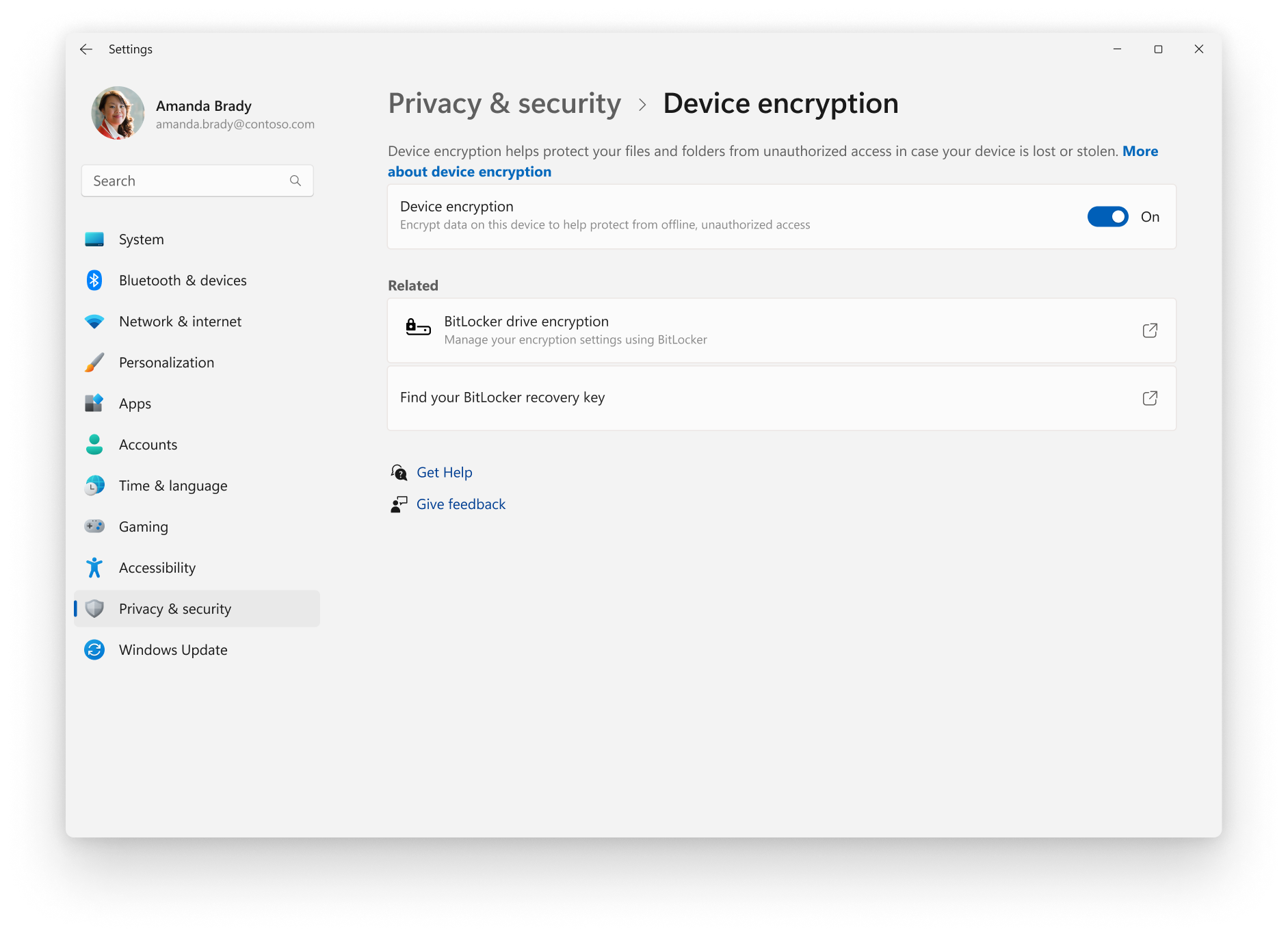

- Die Geräteverschlüsselung fügt in der Einstellungs-App eine Geräteverschlüsselungseinstellung hinzu, die zum Aktivieren oder Deaktivieren der Geräteverschlüsselung verwendet werden kann.

- Auf der Benutzeroberfläche "Einstellungen" wird die Geräteverschlüsselung erst aktiviert angezeigt, wenn die Verschlüsselung abgeschlossen ist.

Hinweis

Wenn die Geräteverschlüsselung deaktiviert ist, wird sie in Zukunft nicht mehr automatisch aktiviert. Der Benutzer muss es manuell in den Einstellungen aktivieren.

Deaktivieren der Geräteverschlüsselung

Es wird empfohlen, die Geräteverschlüsselung für alle Systeme aktiviert zu lassen, die sie unterstützen. Sie können den automatischen Geräteverschlüsselungsprozess jedoch verhindern, indem Sie die folgende Registrierungseinstellung ändern:

| Pfad | Name | Typ | Wert |

|---|---|---|---|

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\BitLocker |

PreventDeviceEncryption |

REG_DWORD | 0 x 1 |

Weitere Informationen zur Geräteverschlüsselung finden Sie unter Hardwareanforderungen für die BitLocker-Geräteverschlüsselung.

Nächste Schritte

Erfahren Sie mehr über Technologien und Features zum Schutz vor Angriffen auf den BitLocker-Verschlüsselungsschlüssel: