Integración con Microsoft Purview para la protección de la información

Microsoft Defender for Cloud Apps le permite aplicar automáticamente etiquetas de confidencialidad de Microsoft Purview Estas etiquetas se aplican a los archivos como una acción de gobernanza de directivas de archivos y, en función de la configuración de etiquetas, se puede aplicar cifrado para obtener una protección adicional. También se puede investigar archivos al filtrar la etiqueta de confidencialidad aplicada en el portal de Defender for Cloud Apps. El uso de etiquetas permite mayor visibilidad y control de la información confidencial en la nube. La integración de Microsoft Purview con Defender for Cloud es tan fácil como seleccionar una sola casilla.

Al integrar Microsoft Purview en Defender for Cloud Apps, puede aprovechar todas las funciones de ambos servicios y proteger los archivos en la nube, entre lo que se incluye lo siguiente:

- La capacidad de aplicar etiquetas de confidencialidad como una acción de gobernanza a archivos que coincidan con las directivas

- La capacidad de ver todos los archivos clasificados en una ubicación central

- La capacidad de investigar en función del nivel de clasificación y cuantificar la exposición de la información confidencial en las aplicaciones en la nube

- La capacidad de crear directivas para asegurarse de que los archivos clasificados se controlan correctamente

Requisitos previos

Nota:

Para habilitar esta característica, necesita una licencia de Defender for Cloud Apps y una licencia para Microsoft Purview. En cuanto ambas licencias estén implementadas, Defender for Cloud Apps sincroniza las etiquetas de la organización desde Microsoft Purview.

- Para trabajar con la integración de Microsoft Purview, primero debe habilitar el conector de aplicaciones para Microsoft 365.

Para que Defender for Cloud Apps aplique etiquetas de confidencialidad, deben publicarse como parte de una directiva de etiqueta de confidencialidad en Microsoft Purview.

Defender for Cloud Apps admite actualmente la aplicación de etiquetas de confidencialidad de Microsoft Purview para los siguientes tipos de archivo:

- Word: docm, docx, dotm, dotx

- Excel: xlam, xlsm, xlsx, xltx

- PowerPoint: potm, potx, ppsx, ppsm, pptm, pptx

- PDF

Nota:

Para PDF, se deben usar etiquetas unificadas.

Esta característica está disponible actualmente para los archivos que se almacenan en Box, Google Workspace, SharePoint Online y OneDrive. Se admitirán más aplicaciones en la nube en futuras versiones.

Funcionamiento

Puede ver las etiquetas de confidencialidad de Microsoft Purview en Defender for Cloud Apps. En cuanto integre Defender for Cloud Apps con Microsoft Purview, Defender for Cloud Apps examina los archivos de la manera siguiente:

Defender for Cloud Apps recupera la lista de todas las etiquetas de confidencialidad usadas en el inquilino. Esta acción se realiza cada hora para mantener la lista actualizada.

Después, Defender for Cloud Apps examina los archivos de las etiquetas de confidencialidad, como se indica a continuación:

- Si has habilitado el examen automático, todos los archivos nuevos o modificados se agregan a la cola de examen y todos los archivos y repositorios existentes se examinan.

- Si has establecido una directiva de archivo para buscar etiquetas de confidencialidad, estos archivos se agregan a la cola de examen de etiquetas de confidencialidad.

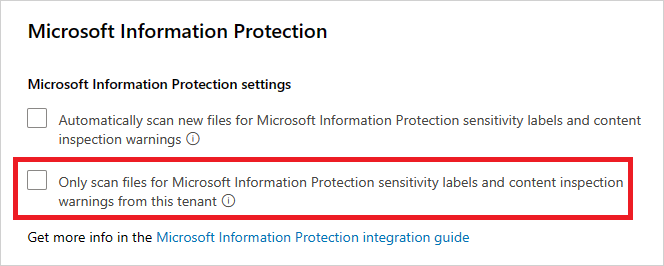

Como se indicó, estos exámenes son para las etiquetas de confidencialidad detectadas en el examen inicial que Defender for Cloud Apps realiza para ver qué etiquetas de confidencialidad se usan en el inquilino. Las etiquetas externas, es decir, las etiquetas de clasificación establecidas por una persona externa al inquilino, se agregan a la lista de etiquetas de clasificación. Si no desea buscarlos, marque la casilla Analizar solo archivos en busca de etiquetas de confidencialidad de Microsoft Information Protection y advertencias de inspección de contenido de este inquilino..

Después de habilitar Microsoft Purview en Defender for Cloud Apps, se analizarán en busca de etiquetas de confidencialidad todos los archivos nuevos que se agregan a las aplicaciones en la nube conectadas.

Puedes crear nuevas directivas en Defender for Cloud Apps que apliquen automáticamente las etiquetas de confidencialidad.

Límites de integración

Ten en cuenta los límites siguientes al usar etiquetas de Microsoft Purview con Defender for Cloud Apps.

| Límite | Descripción |

|---|---|

| Archivos con etiquetas o protección aplicadas fuera de Defender for Cloud Apps | Las etiquetas sin protección aplicadas fuera de Defender for Cloud Apps se pueden invalidar mediante Defender for Cloud Apps, pero no se pueden quitar. Defender for Cloud Apps no puede quitar etiquetas con protección de archivos etiquetados fuera de Defender for Cloud Apps. Para examinar archivos con protección aplicada fuera de las aplicaciones de Defender for Cloud, concede permisos para inspeccionar el contenido de los archivos protegidos. |

| Archivos etiquetados por Defender for Cloud Apps | Defender for Cloud Apps no invalida las etiquetas de los archivos que ya han sido etiquetados por Defender for Cloud Apps. |

| Archivos protegidos con contraseña | Defender for Cloud Apps no puede leer etiquetas en archivos protegidos con contraseña. |

| Archivos vacíos | Defender for Cloud Apps no etiqueta los archivos vacíos. |

| Bibliotecas que requieren desprotección | Defender for Cloud Apps no puede etiquetar los archivos ubicados en bibliotecas configuradas para requerir desprotección. |

| Requisitos de ámbito | Para que Defender for Cloud Apps reconozca una etiqueta de confidencialidad, el ámbito de etiqueta de Purview debe configurarse para al menos archivos y correos electrónicos. |

Nota:

Microsoft Purview es la solución principal de Microsoft para los servicios de etiquetado. Para obtener más información, consulta la documentación de Microsoft Purview.

Cómo integrar Microsoft Purview con Defender for Cloud Apps

Habilitar Microsoft Purview

Lo único que hay que hacer para integrar Microsoft Purview con Defender for Cloud Apps es marcar una sola casilla. Al habilitar el análisis automático, se permite la búsqueda de etiquetas de confidencialidad de Microsoft Purview en los archivos de Microsoft 365 sin necesidad de crear una directiva. Después de habilitarlo, si tiene archivos en su entorno de nube con etiquetas de confidencialidad de Microsoft Purview, los verá en Defender for Cloud Apps.

Para permitir que Defender for Cloud Apps examine los archivos con la inspección de contenido habilitada para las etiquetas de confidencialidad:

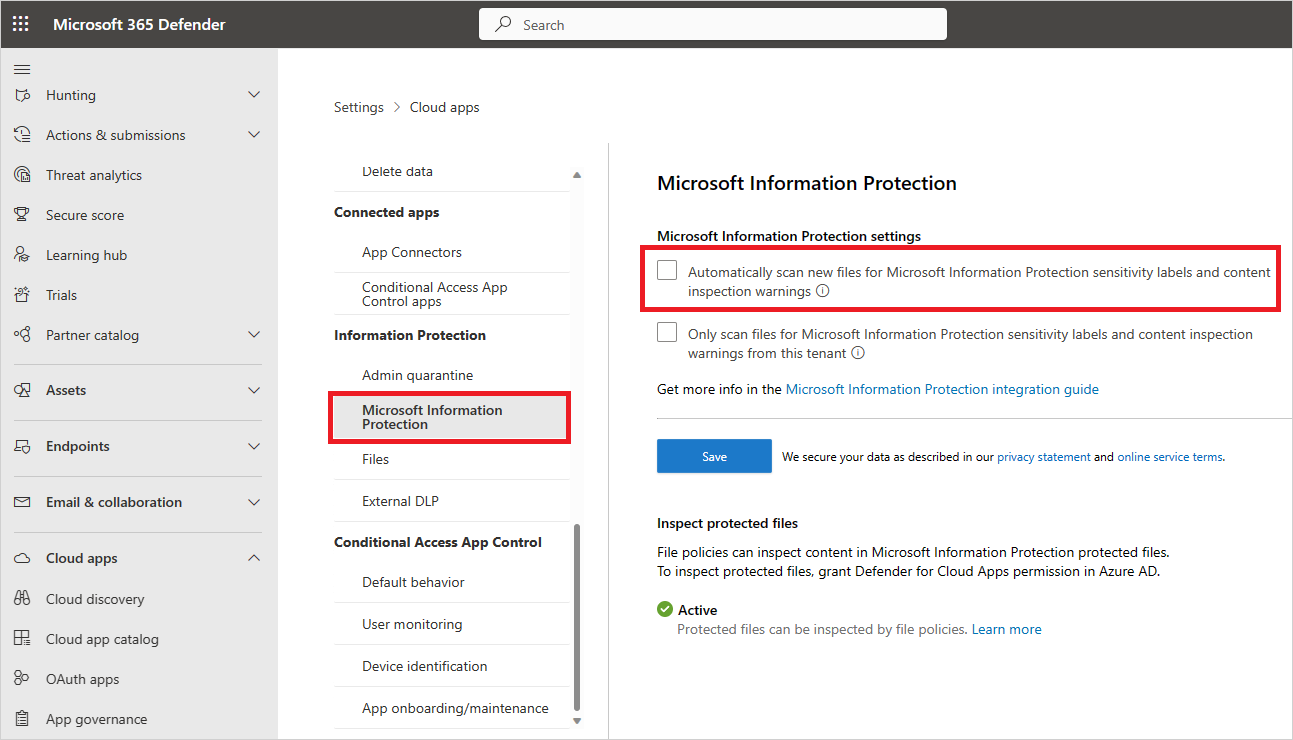

En el portal de Microsoft Defender, selecciona Configuración. A continuación, elige Aplicaciones en la nube. A continuación, ve a Protección de información y >Microsoft Information Protection.

En Configuración de Microsoft Information Protection, seleccione Analizar automáticamente en busca de etiquetas de confidencialidad los nuevos archivos de Microsoft Information Protection y las advertencias de inspección de contenido.

Después de habilitar Microsoft Purview, podrá ver los archivos que tienen etiquetas de confidencialidad y filtrarlos por etiqueta en Defender for Cloud Apps. Una vez que Defender for Cloud Apps esté conectado a la aplicación en la nube, podrás usar las características de integración de Microsoft Purview para aplicar etiquetas de confidencialidad de Microsoft Purview (con o sin cifrado) en el portal de Defender for Cloud Apps. Para ello, puede agregarlas directamente a los archivos o configurar una directiva de archivo para aplicar de forma automática las etiquetas de confidencialidad como una acción de gobernanza.

Nota:

El examen automático no examina los archivos existentes hasta que se vuelvan a modificar. Para analizar los archivos existentes en busca de etiquetas de confidencialidad de Microsoft Purview, debe tener al menos una directiva de archivos que incluya inspección de contenido. Si no tienes ninguna, crea una nueva directiva de archivo, elimina todos los filtros preestablecidos y, en Método de inspección, selecciona DLP integrado. A continuación, en el campo Inspección de contenido, selecciona Incluir archivos que coincidan con una expresión preestablecida y elige un valor predefinido. Después, guarda la directiva. Esto habilita la inspección de contenido, que detecta automáticamente etiquetas de confidencialidad de Microsoft Purview.

Establecer etiquetas internas y externas

De forma predeterminada, Defender for Cloud Apps examina las etiquetas de confidencialidad que se han definido en la organización, así como las externas que han definido otras organizaciones.

Para pasar por alto las etiquetas de confidencialidad establecidas externamente a tu organización, ve al Portal de Microsoft Defender y selecciona Configuración. A continuación, elige Aplicaciones en la nube. En Protección de información, seleccione Microsoft Information Protection. A continuación, seleccione Analizar solo archivos en busca de etiquetas de confidencialidad de Microsoft Information Protection y advertencias de inspección de contenido de este inquilino.

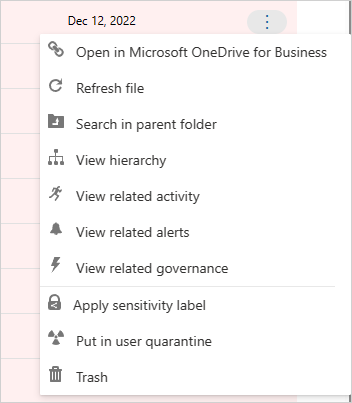

Aplicar etiquetas directamente a los archivos

En el Portal de Microsoft Defender, en Aplicaciones en la nube, elige Archivos. A continuación, selecciona el archivo que quieras proteger. Haz clic en los tres puntos al final de la fila del archivo y, luego, elige Aplicar etiqueta de confidencialidad.

Nota:

Defender for Cloud Apps puede aplicar Microsoft Purview en archivos de hasta 30 MB.

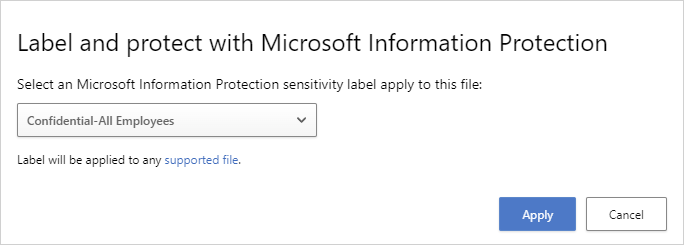

Elige una de las etiquetas de confidencialidad de tu organización para aplicar al archivo y selecciona Aplicar.

Después de elegir una etiqueta de confidencialidad y seleccionar Aplicar, Defender for Cloud Apps aplicará la etiqueta de confidencialidad al archivo original.

También puedes quitar etiquetas de confidencialidad si eliges la opción Quitar etiqueta de confidencialidad.

Para obtener más información sobre cómo funcionan conjuntamente Defender for Cloud Apps y Microsoft Purview, consulte Aplicación automática de etiquetas de confidencialidad de Microsoft Purview.

Etiquetar archivos automáticamente

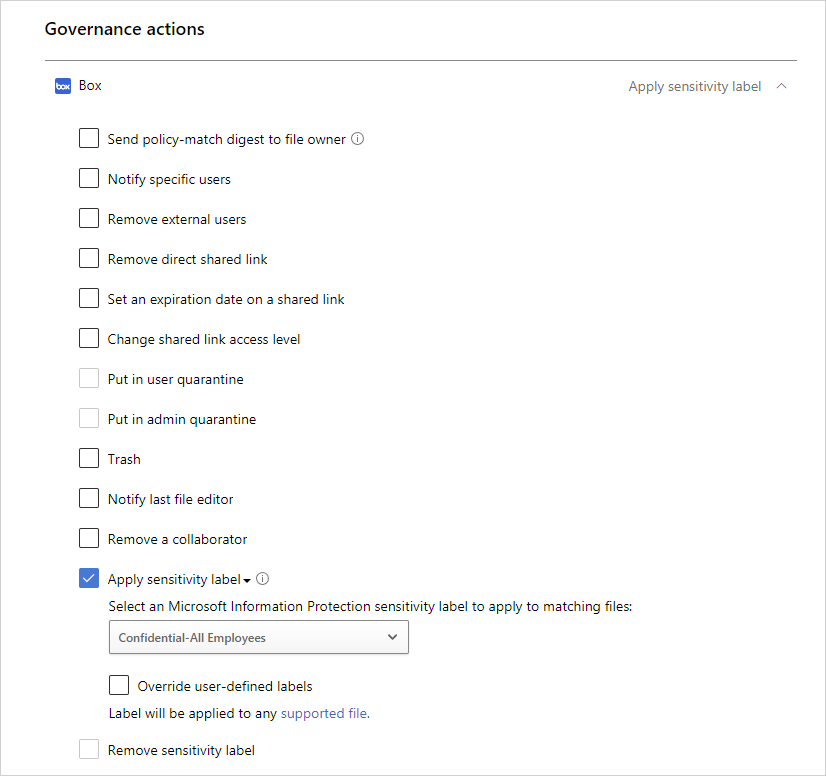

Puedes aplicar automáticamente etiquetas de confidencialidad a los archivos creando una directiva de archivo y estableciendo Aplicar etiqueta de confidencialidad como acción de gobernanza.

Siga estas instrucciones para crear la directiva de archivo:

Cree una directiva de archivo.

Establezca la directiva para incluir el tipo de archivo que quiere detectar. Por ejemplo, establece todos los archivos donde Nivel de acceso no sea igual a Interno y donde UO de propietario sea igual al equipo financiero.

En las acciones de gobernanza de la aplicación correspondiente, ve a Aplicar una etiqueta de clasificación y, luego, selecciona el tipo de etiqueta.

Nota:

- La capacidad de aplicar una etiqueta de confidencialidad es una funcionalidad eficaz. Para impedir que los clientes apliquen por error una etiqueta a gran cantidad de archivos, como medida de seguridad existe un límite diario de 100 acciones Aplicar etiqueta por aplicación y por inquilino. Cuando se alcanza el límite diario, la acción de aplicar etiqueta se detiene temporalmente y continúa automáticamente al día siguiente (después de 12:00 UTC).

- Cuando una directiva está deshabilitada, todas las tareas de etiquetado pendientes para esa directiva se suspenden.

- En la configuración de la etiqueta, los permisos deben asignarse a cualquier usuario autenticado o a todos los usuarios de la organización, para que Defender for Cloud Apps lea la información de etiquetas.

Controlar la exposición del archivo

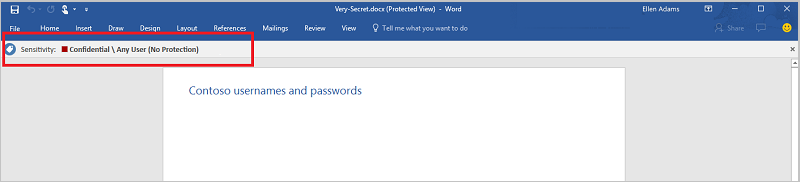

Por ejemplo, supongamos que ha etiquetado el siguiente documento con una etiqueta de confidencialidad de Microsoft Purview:

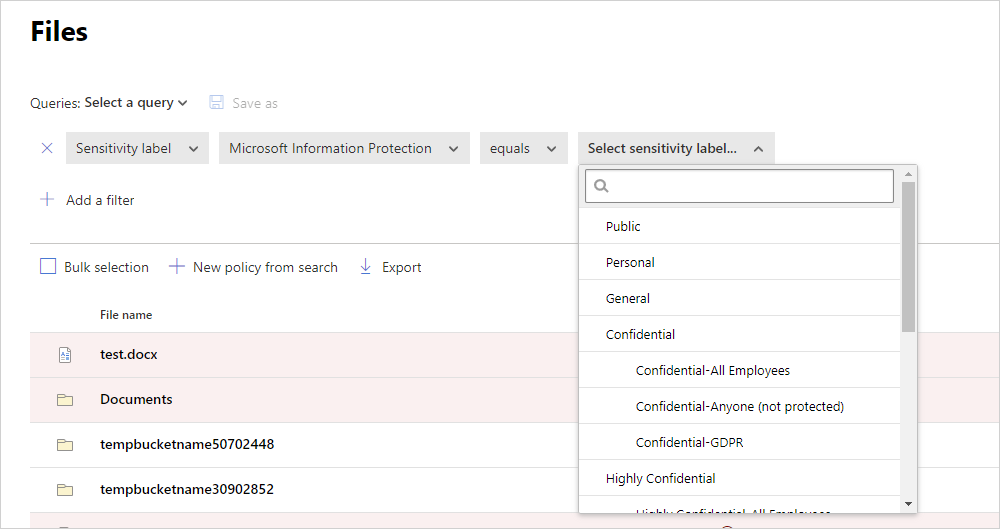

Para ver este documento en Defender for Cloud Apps, filtre por la etiqueta de confidencialidad de Microsoft Purview en la página Archivos.

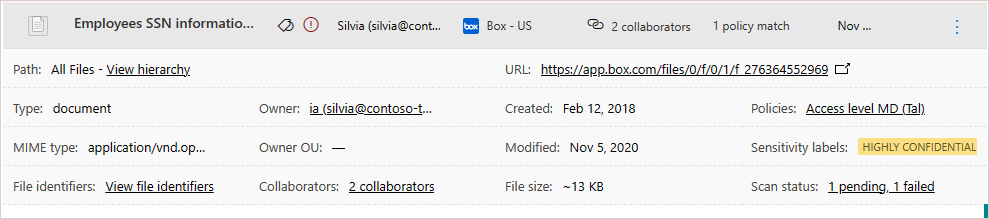

Puedes obtener más información sobre estos archivos y sus etiquetas de confidencialidad en el cajón de archivos. Simplemente selecciona el archivo en cuestión en la página Archivos y comprueba si tiene una etiqueta de confidencialidad.

Después, puedes crear directivas de archivos en Defender for Cloud Apps para controlar los archivos que se comparten de forma inapropiada y los archivos que están etiquetados y se han modificado recientemente.

- Puedes crear una directiva que aplique automáticamente una etiqueta de confidencialidad a determinados archivos.

- También puede desencadenar alertas en las actividades relacionadas con la clasificación de archivos.

Nota:

Cuando las etiquetas de confidencialidad están deshabilitadas en un archivo, las etiquetas deshabilitadas aparecen como deshabilitadas en Defender for Cloud Apps. No se muestran las etiquetas eliminadas.

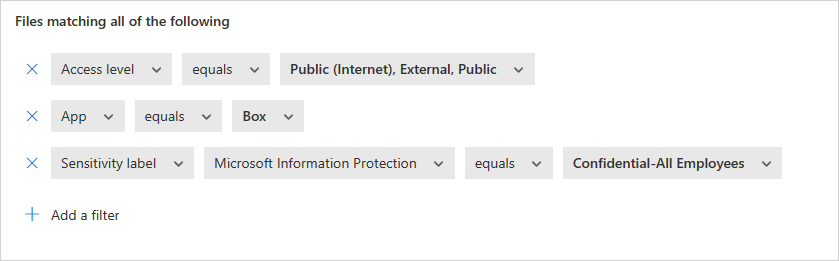

Directiva de ejemplo: datos confidenciales que se comparten externamente en Box:

Cree una directiva de archivo.

Establece el nombre, la gravedad y la categoría de la directiva.

Agregue los siguientes filtros para buscar todos los datos confidenciales que se comparten externamente en Box:

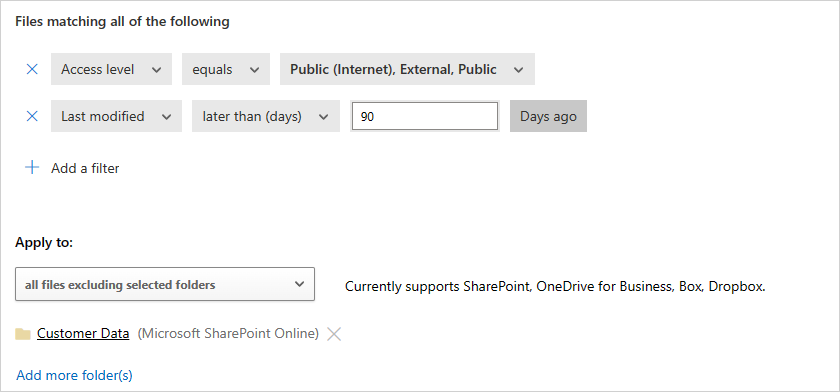

Directiva de ejemplo: datos restringidos que se han modificado recientemente fuera de la carpeta Datos del cliente en SharePoint:

Cree una directiva de archivo.

Establece el nombre, la gravedad y la categoría de la directiva.

Agrega los siguientes filtros para buscar todos los archivos restringidos que se han modificado recientemente, al tiempo que excluyes la carpeta Datos del cliente en la opción de selección de carpeta:

También puede establecer alertas, notificaciones al usuario o emprender acciones inmediatas para estas directivas. Obtenga más información sobre acciones de gobernanza.

Más información sobre Microsoft Purview.

Pasos siguientes

Si tienes algún problema, estamos aquí para ayudar. Para obtener ayuda o soporte técnico para el problema del producto, abre una incidencia de soporte técnico.