Investigación de dispositivos en la lista de dispositivos Microsoft Defender para punto de conexión

Se aplica a:

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Investigue los detalles de una alerta que se genera en un dispositivo específico para identificar otros comportamientos o eventos que podrían estar relacionados con la alerta o el posible ámbito de la infracción.

Nota:

Como parte del proceso de investigación o respuesta, puede recopilar un paquete de investigación de un dispositivo. A continuación se muestra cómo: Recopilar el paquete de investigación de los dispositivos.

Puede seleccionar en los dispositivos afectados cada vez que los vea en el portal para abrir un informe detallado sobre ese dispositivo. Los dispositivos afectados se identifican en las siguientes áreas:

- Lista de dispositivos

- Cola de alertas

- Cualquier alerta individual

- Cualquier vista de detalles de archivo individual

- Cualquier dirección IP o vista de detalles de dominio

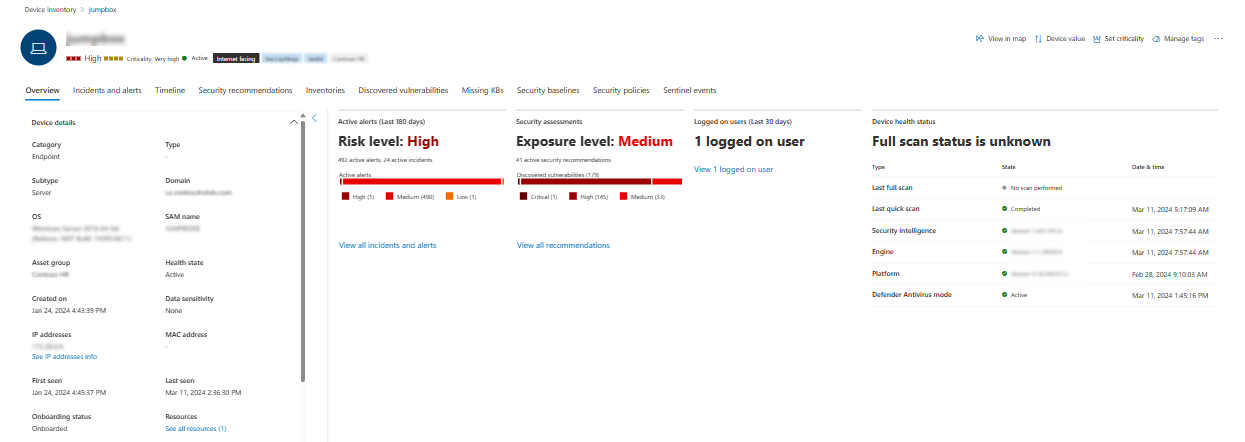

Al investigar un dispositivo específico, verá lo siguiente:

- Detalles del dispositivo

- Acciones de respuesta

- Pestañas (información general, alertas, escala de tiempo, recomendaciones de seguridad, inventario de software, vulnerabilidades detectadas, KB que faltan)

- Tarjetas (alertas activas, usuarios registrados, evaluación de seguridad, estado de mantenimiento del dispositivo)

Nota:

Debido a restricciones de productos, el perfil del dispositivo no considera todas las pruebas cibernéticas al determinar el período de tiempo "Última vista" (como se ve también en la página del dispositivo). Por ejemplo, el valor "Última vez" de la página Dispositivo puede mostrar un período de tiempo anterior aunque haya alertas o datos más recientes disponibles en la escala de tiempo del equipo.

Detalles del dispositivo

La sección de detalles del dispositivo proporciona información como el dominio, el sistema operativo y el estado de mantenimiento del dispositivo. Si hay un paquete de investigación disponible en el dispositivo, verá un vínculo que le permite descargar el paquete.

Acciones de respuesta

Las acciones de respuesta se ejecutan en la parte superior de una página de dispositivo específica e incluyen:

- Visualización en el mapa

- Valor del dispositivo

- Establecimiento de la importancia crítica

- Administrar etiquetas

- Aislar el dispositivo

- Restringir ejecución de aplicación

- Ejecutar examen de antivirus

- Recopilar el paquete de investigación

- Iniciar sesión de respuesta dinámica

- Inicio de una investigación automatizada

- Consultar a un experto en amenazas

- Centro de actividades

Puede realizar acciones de respuesta en el Centro de acciones, en una página de dispositivo específica o en una página de archivo específica.

Para obtener más información sobre cómo realizar acciones en un dispositivo, consulte Acción de respuesta en un dispositivo.

Para obtener más información, vea Investigar entidades de usuario.

Nota:

Ver en el mapa y establecer la importancia crítica son características de Microsoft Exposure Management, que se encuentra actualmente en versión preliminar pública.

Pestañas

Las pestañas proporcionan información de seguridad y prevención de amenazas pertinente relacionada con el dispositivo. En cada pestaña, puede personalizar las columnas que se muestran seleccionando Personalizar columnas en la barra situada encima de los encabezados de columna.

Información general

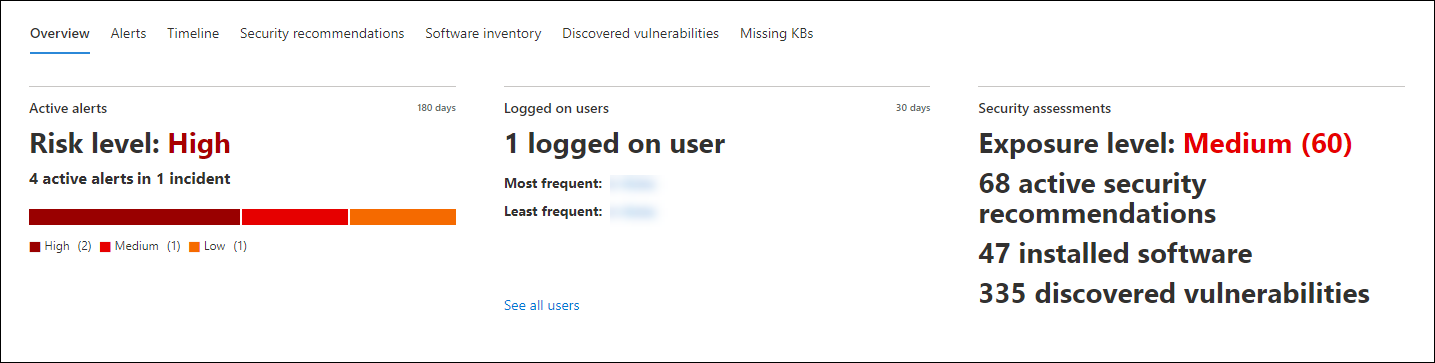

En la pestaña Información general se muestran las tarjetas para las alertas activas, los usuarios que han iniciado sesión y la evaluación de seguridad.

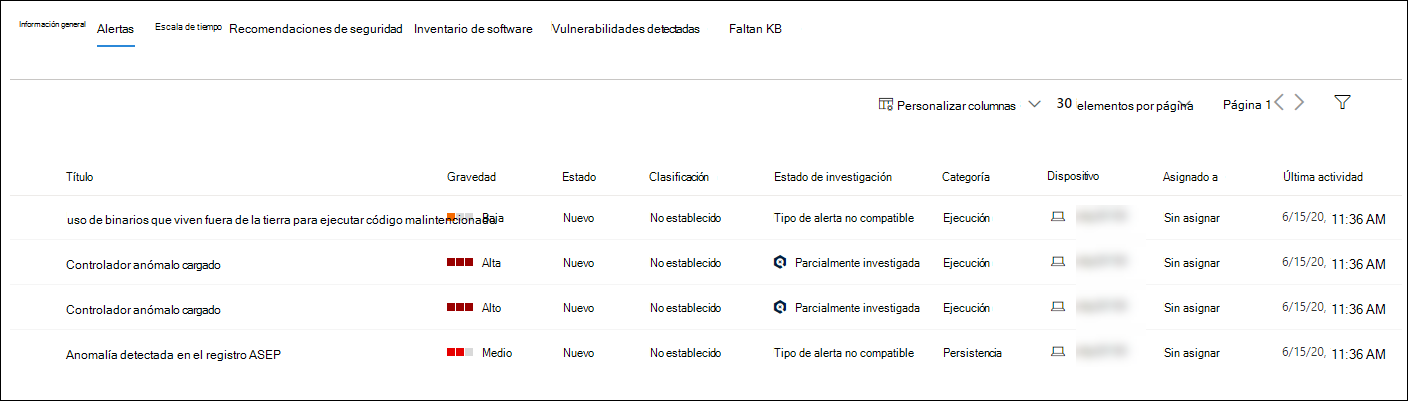

Incidentes y alertas

La pestaña Incidentes y alertas proporciona una lista de incidentes y alertas asociados al dispositivo. Esta lista es una versión filtrada de la cola de alertas y muestra una breve descripción del incidente, alerta, gravedad (alta, media, baja, informativa), estado en la cola (nuevo, en curso, resuelto), clasificación (no establecida, alerta falsa, alerta verdadera), estado de investigación, categoría de alerta, quién está abordando la alerta y última actividad. También puede filtrar las alertas.

Cuando se selecciona una alerta, aparece un control flotante. Desde este panel puede administrar la alerta y ver más detalles, como el número de incidente y los dispositivos relacionados. Se pueden seleccionar varias alertas a la vez.

Para ver una vista de página completa de una alerta, seleccione el título de la alerta.

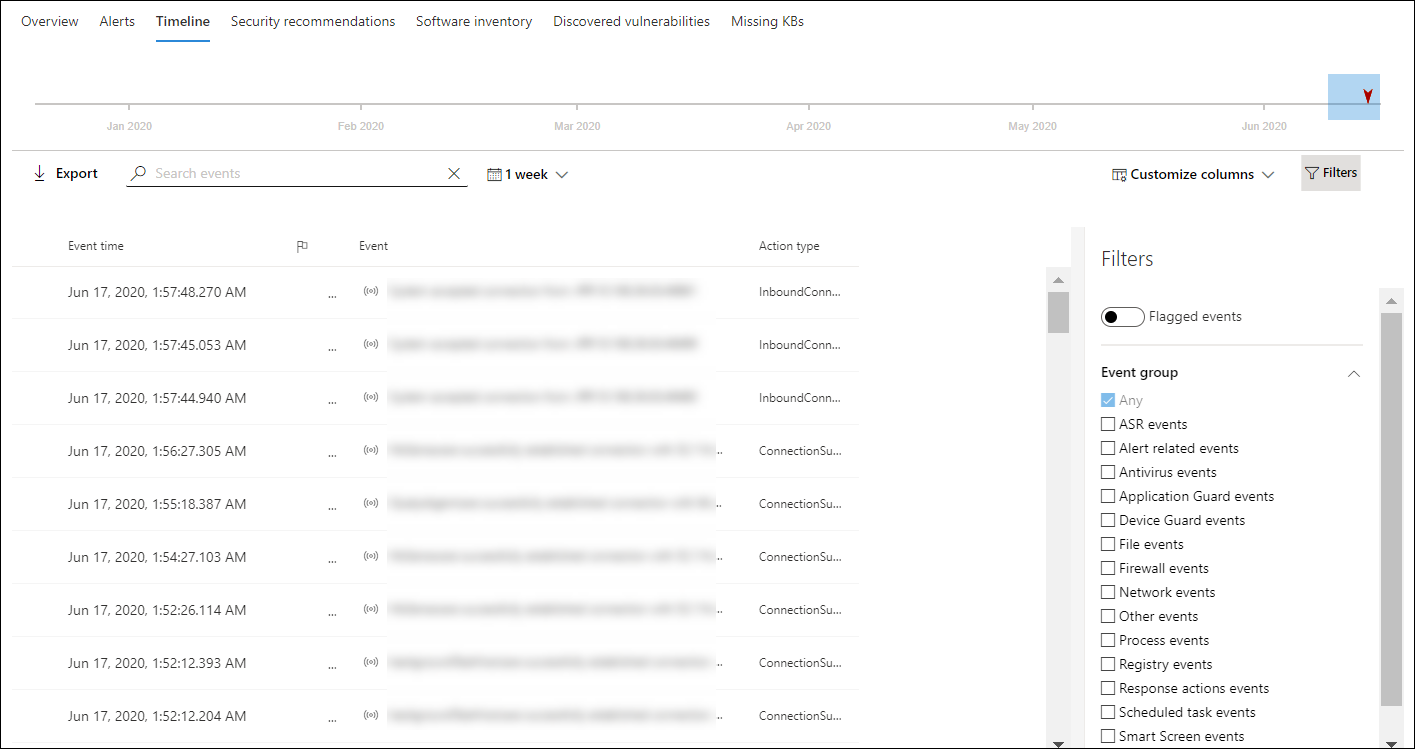

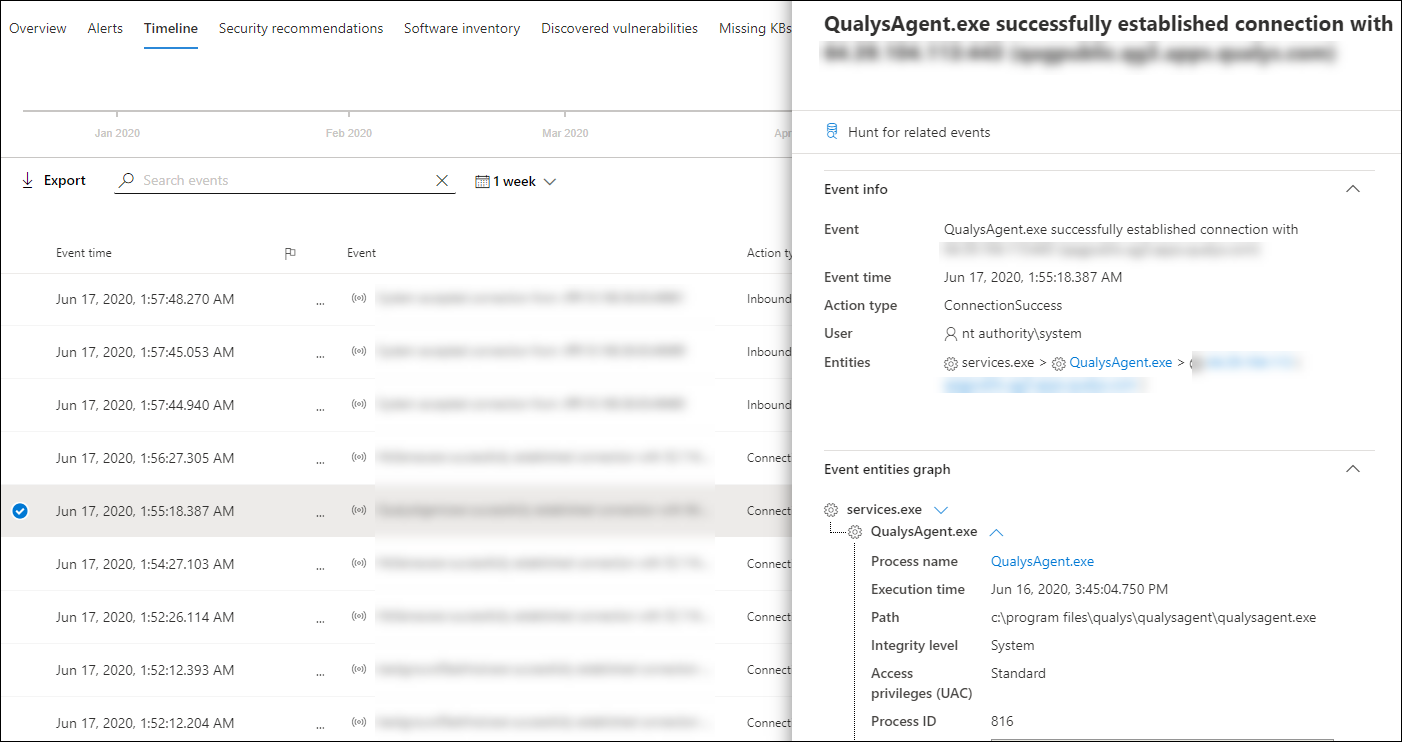

Escala de tiempo

La pestaña Escala de tiempo proporciona una vista cronológica de los eventos y las alertas asociadas que se han observado en el dispositivo. Esto puede ayudarle a correlacionar eventos, archivos y direcciones IP en relación con el dispositivo.

La escala de tiempo también permite explorar en profundidad de forma selectiva los eventos que se produjeron en un período de tiempo determinado. Puede ver la secuencia temporal de eventos que se produjeron en un dispositivo durante un período de tiempo seleccionado. Para controlar aún más la vista, puede filtrar por grupos de eventos o personalizar las columnas.

Nota:

Para que se muestren los eventos de firewall, deberá habilitar la directiva de auditoría; consulte Conexión de la plataforma de filtrado de auditoría.

El firewall cubre los siguientes eventos:

Algunas de las funciones incluyen:

- Búsqueda para eventos específicos

- Use la barra de búsqueda para buscar eventos de escala de tiempo específicos.

- Filtrar eventos desde una fecha específica

- Seleccione el icono de calendario en la parte superior izquierda de la tabla para mostrar los eventos del último día, semana, 30 días o intervalo personalizado. De forma predeterminada, la escala de tiempo del dispositivo se establece para mostrar los eventos de los últimos 30 días.

- Use la escala de tiempo para ir a un momento específico en el tiempo resaltando la sección. Las flechas de la escala de tiempo identifican las investigaciones automatizadas

- Exportación de eventos detallados de escala de tiempo del dispositivo

- Exporte la escala de tiempo del dispositivo para la fecha actual o un intervalo de fechas especificado de hasta siete días.

En la sección Información adicional se proporcionan más detalles sobre determinados eventos. Estos detalles varían en función del tipo de evento, por ejemplo:

- Contenido por Protección de aplicaciones: el evento del explorador web estaba restringido por un contenedor aislado

- Se detectó una amenaza activa: la detección de amenazas se produjo mientras se estaba ejecutando la amenaza.

- Corrección incorrecta: se invocó un intento de corregir la amenaza detectada, pero se produjo un error

- Corrección correcta: la amenaza detectada se ha detenido y limpiado.

- Advertencia omitida por el usuario: el usuario ha descartado y invalidado la advertencia de SmartScreen Windows Defender

- Script sospechoso detectado: se encontró un script potencialmente malintencionado en ejecución

- Categoría de alerta: si el evento produjo la generación de una alerta, se proporciona la categoría de alerta (movimiento lateral, por ejemplo).

Detalles del evento

Seleccione un evento para ver los detalles pertinentes sobre ese evento. Se muestra un panel para mostrar información general del evento. Cuando corresponda y los datos estén disponibles, también se muestra un gráfico que muestra las entidades relacionadas y sus relaciones.

Para inspeccionar aún más el evento y los eventos relacionados, puede ejecutar rápidamente una consulta de búsqueda avanzada seleccionando Buscar eventos relacionados. La consulta devuelve el evento seleccionado y la lista de otros eventos que se produjeron aproximadamente al mismo tiempo en el mismo punto de conexión.

Recomendaciones de seguridad

Las recomendaciones de seguridad se generan a partir de la funcionalidad de administración de vulnerabilidades de Microsoft Defender para punto de conexión. Al seleccionar una recomendación se muestra un panel en el que puede ver detalles pertinentes, como la descripción de la recomendación y los posibles riesgos asociados a no aplicarla. Consulte Recomendación de seguridad para obtener más información.

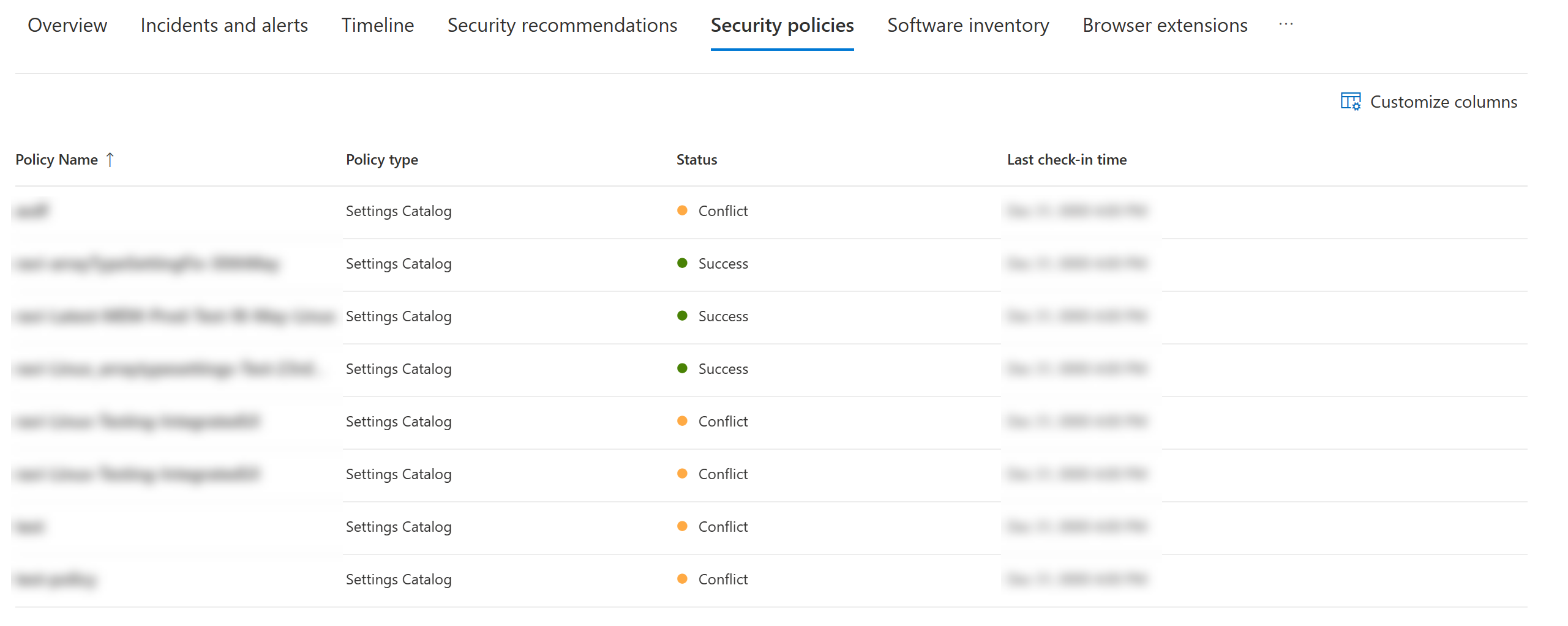

Directivas de seguridad

La pestaña Directivas de seguridad muestra las directivas de seguridad de punto de conexión que se aplican en el dispositivo. Verá una lista de directivas, tipo, estado y hora de última entrada. Al seleccionar el nombre de una directiva, se le lleva a la página de detalles de la directiva, donde puede ver el estado de la configuración de directiva, los dispositivos aplicados y los grupos asignados.

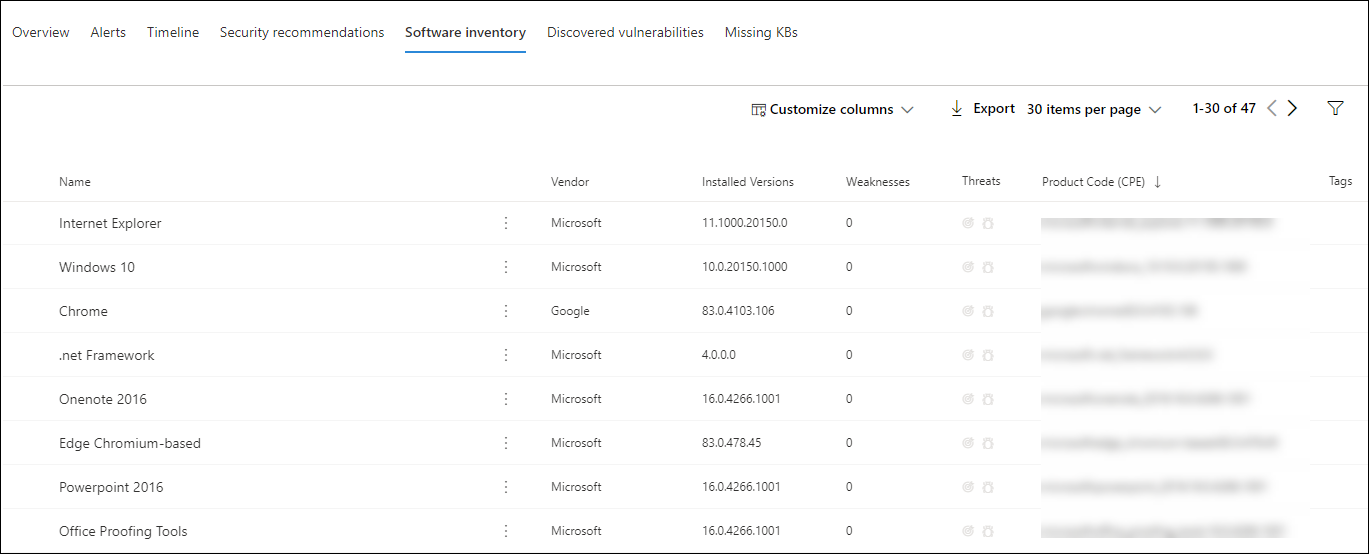

Inventario de software

La pestaña Inventario de software le permite ver el software en el dispositivo, junto con cualquier debilidad o amenaza. Al seleccionar el nombre del software, se le lleva a la página de detalles del software, donde puede ver recomendaciones de seguridad, vulnerabilidades detectadas, dispositivos instalados y distribución de versiones. Consulte Inventario de software para obtener más información.

Vulnerabilidades detectadas

La pestaña Vulnerabilidades detectadas muestra el nombre, la gravedad y la información sobre amenazas de las vulnerabilidades detectadas en el dispositivo. Si selecciona una vulnerabilidad específica, verá una descripción y detalles.

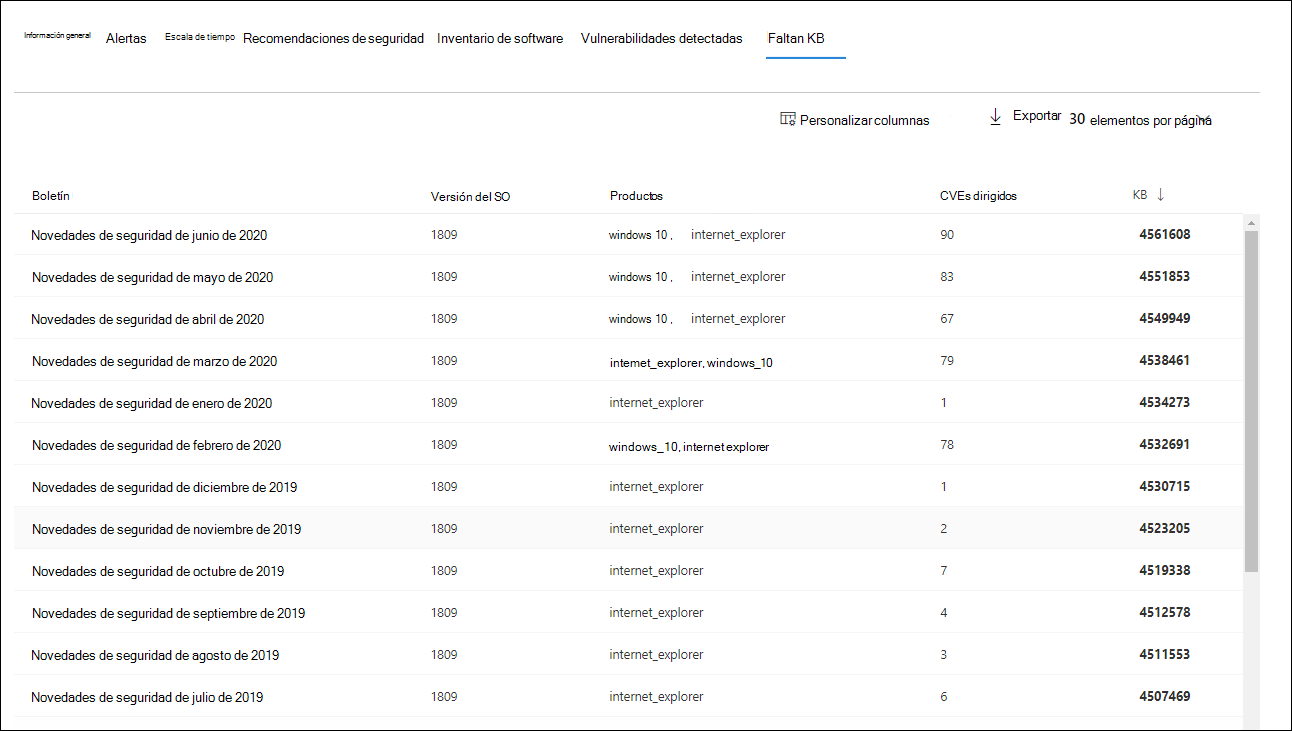

KB que faltan

En la pestaña Missing KBs (Faltan KBs ) se enumeran las actualizaciones de seguridad que faltan para el dispositivo.

Tarjetas

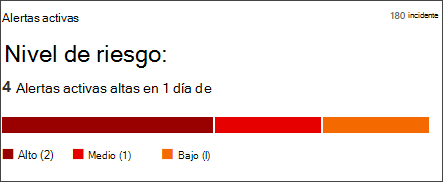

Alertas activas

La tarjeta Azure Advanced Threat Protection muestra información general de alto nivel de las alertas relacionadas con el dispositivo y su nivel de riesgo, si usa la característica Microsoft Defender for Identity y hay alertas activas. Hay más información disponible en la exploración en profundidad de alertas .

Nota:

Tendrá que habilitar la integración en Microsoft Defender for Identity y Defender para punto de conexión para usar esta característica. En Defender para punto de conexión, puede habilitar esta característica en características avanzadas. Para obtener más información sobre cómo habilitar características avanzadas, consulte Activar características avanzadas.

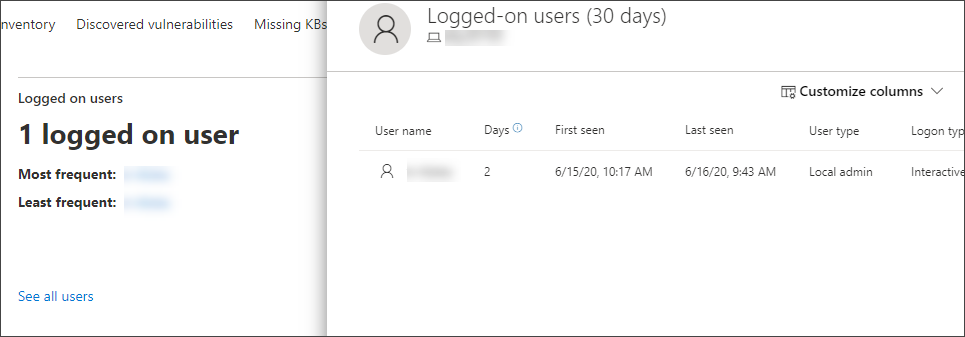

Usuarios que han iniciado sesión

La tarjeta Usuarios conectados muestra cuántos usuarios han iniciado sesión en los últimos 30 días, junto con los usuarios más y menos frecuentes. Al seleccionar el vínculo Ver todos los usuarios , se abre el panel de detalles, que muestra información como el tipo de usuario, el tipo de inicio de sesión y la primera y última vez que se vio al usuario. Para obtener más información, vea Investigar entidades de usuario.

Nota:

El valor de usuario "Más frecuente" solo se calcula en función de la evidencia de los usuarios que iniciaron sesión correctamente de forma interactiva. Sin embargo, el panel lateral Todos los usuarios calcula todo tipo de inicios de sesión de usuario, por lo que se espera que vea usuarios más frecuentes en el panel lateral, dado que es posible que esos usuarios no sean interactivos.

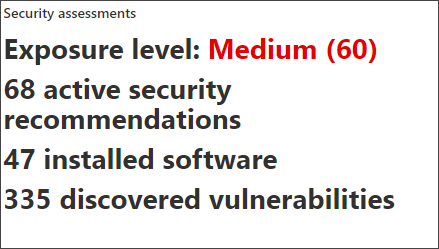

Evaluaciones de seguridad

La tarjeta Evaluaciones de seguridad muestra el nivel de exposición general, las recomendaciones de seguridad, el software instalado y las vulnerabilidades detectadas. El nivel de exposición de un dispositivo viene determinado por el impacto acumulativo de sus recomendaciones de seguridad pendientes.

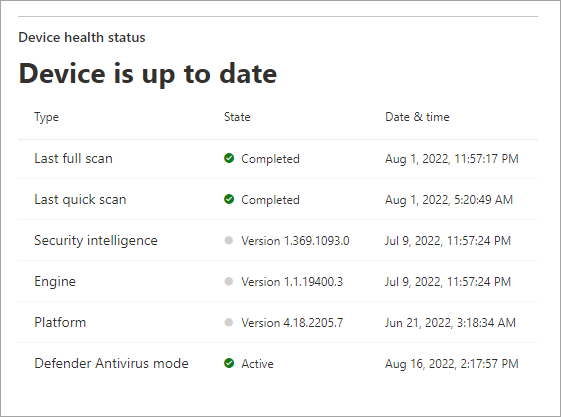

Estado de mantenimiento del dispositivo

La tarjeta estado de mantenimiento del dispositivo muestra un informe de estado resumido para el dispositivo específico. Uno de los siguientes mensajes se muestra en la parte superior de la tarjeta para indicar el estado general del dispositivo (en orden de mayor a menor prioridad):

- Antivirus de Defender no activo

- La inteligencia de seguridad no está actualizada

- El motor no está actualizado

- Error en el examen rápido

- Error en el examen completo

- La plataforma no está actualizada

- El estado de actualización de inteligencia de seguridad es desconocido

- El estado de actualización del motor es desconocido

- El estado del examen rápido es desconocido

- El estado del examen completo es desconocido

- El estado de actualización de la plataforma es desconocido

- El dispositivo está actualizado

- Estado no disponible para macOS & Linux

Otra información de la tarjeta incluye: el último examen completo, el último examen rápido, la versión de actualización de inteligencia de seguridad, la versión de actualización del motor, la versión de actualización de la plataforma y el modo Antivirus de Defender.

Un círculo gris indica que los datos son desconocidos.

Nota:

El mensaje de estado general para dispositivos macOS y Linux aparece actualmente como "Estado no disponible para macOS & Linux". Actualmente, el resumen de estado solo está disponible para dispositivos Windows. El resto de la información de la tabla está actualizada para mostrar los estados individuales de cada señal de estado de dispositivo para todas las plataformas admitidas.

Para obtener una vista detallada del informe de estado del dispositivo, puede ir a Informes > del estado de los dispositivos. Para obtener más información, consulte Informe de cumplimiento y estado del dispositivo en Microsoft Defender para punto de conexión.

Nota:

La fecha y hora del modo Antivirus de Defender no está disponible actualmente.

Artículos relacionados

- Ver y organizar la cola de alertas de Microsoft Defender para punto de conexión

- Administrar alertas de Microsoft Defender para punto de conexión

- Investigar alertas de Microsoft Defender para punto de conexión

- Investigación de un archivo asociado a una alerta de Defender para punto de conexión

- Investigación de una dirección IP asociada a una alerta de Defender para punto de conexión

- Investigación de un dominio asociado a una alerta de Defender para punto de conexión

- Investigación de una cuenta de usuario en Defender para punto de conexión

- Recomendación de seguridad

- Inventario de software

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.