Configuración de cuentas de Administración no globales en Surface Hub

La actualización de Windows 10 Team 2020 agrega compatibilidad para configurar cuentas de Administración no globales que limitan los permisos para la administración de la aplicación Configuración en dispositivos Surface Hub unidos a un dominio Microsoft Entra. Esto te permite limitar los permisos de administrador solo para Surface Hub y evitar el acceso de administrador potencialmente no deseado en todo un dominio de Microsoft Entra.

Windows 10 Team 2020 Update 2 agrega compatibilidad con CSP LocalUsersAndGroups. Ese es ahora el CSP recomendado que se va a usar; El CSP de RestrictedGroups sigue siendo compatible, pero ha quedado en desuso.

Nota

Antes de empezar, asegúrate de que Surface Hub esté Microsoft Entra unido y Intune inscrito automáticamente. Si no es así, tendrás que restablecer Surface Hub y completar la primera configuración inmediata (OOBE) de nuevo, eligiendo la opción para unirse a Microsoft Entra ID. Solo las cuentas que se autentican a través de Microsoft Entra ID se admiten con la configuración de directiva de Administración no global.

Resumen

El proceso de creación de cuentas de Administración no globales implica los pasos siguientes:

- En Microsoft Intune, cree un grupo de seguridad que contenga los administradores designados para administrar Surface Hub.

- Obtenga Microsoft Entra SID de grupo mediante PowerShell.

- Cree un archivo XML que contenga Microsoft Entra SID de grupo.

- Crea un grupo de seguridad que contenga los dispositivos Surface Hub que el grupo de seguridad de administradores no globales administrará.

- Crea un perfil de configuración personalizado destinado al grupo de seguridad que contiene tus dispositivos Surface Hub.

Creación de grupos de seguridad Microsoft Entra

En primer lugar, cree un grupo de seguridad que contenga las cuentas de administrador. A continuación, crea otro grupo de seguridad para dispositivos Surface Hub.

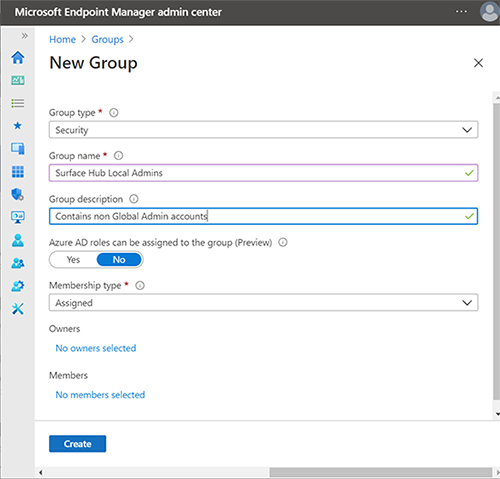

Creación de un grupo de seguridad para cuentas de Administración

Inicie sesión en Intune a través del centro de administración de Microsoft Intune, seleccione Grupos>Nuevo grupo> y, en Tipo de grupo, seleccione Seguridad.

Escriba un nombre de grupo (por ejemplo, Administradores locales de Surface Hub ) y, a continuación, seleccione Crear.

Abra el grupo, seleccione Miembros y elija Agregar miembros para especificar las cuentas de administrador que desea designar como administradores no globales en Surface Hub. Para más información sobre cómo crear grupos en Intune, consulte Agregar grupos para organizar usuarios y dispositivos.

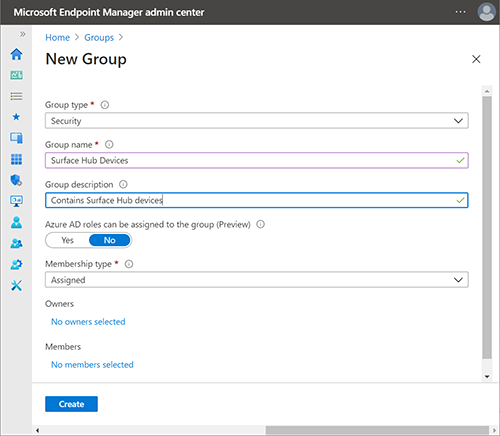

Creación de un grupo de seguridad para dispositivos Surface Hub

Repita el procedimiento anterior para crear un grupo de seguridad independiente para dispositivos hub; por ejemplo, dispositivos Surface Hub.

Obtener Microsoft Entra SID de grupo mediante PowerShell

Inicie PowerShell con privilegios de cuenta con privilegios elevados (ejecutar como administrador) y asegúrese de que el sistema está configurado para ejecutar scripts de PowerShell. Para más información, consulte Acerca de las directivas de ejecución.

Inicie sesión en el inquilino de Microsoft Entra.

Connect-AzureADNota

Los módulos de PowerShell de Azure AD y MSOnline están en desuso a partir del 30 de marzo de 2024. Para obtener más información, lea la actualización de desuso. Después de esta fecha, la compatibilidad con estos módulos se limita a la ayuda de migración al SDK de PowerShell de Microsoft Graph y a las correcciones de seguridad. Los módulos en desuso seguirán funcionando hasta el 30 de marzo de 2025.

Se recomienda migrar a Microsoft Graph PowerShell para interactuar con Microsoft Entra ID (anteriormente Azure AD). Para obtener preguntas comunes sobre la migración, consulte las Preguntas más frecuentes sobre la migración.

Tenga en cuenta que las versiones 1.0. x de MSOnline puede experimentar una interrupción después del 30 de junio de 2024.

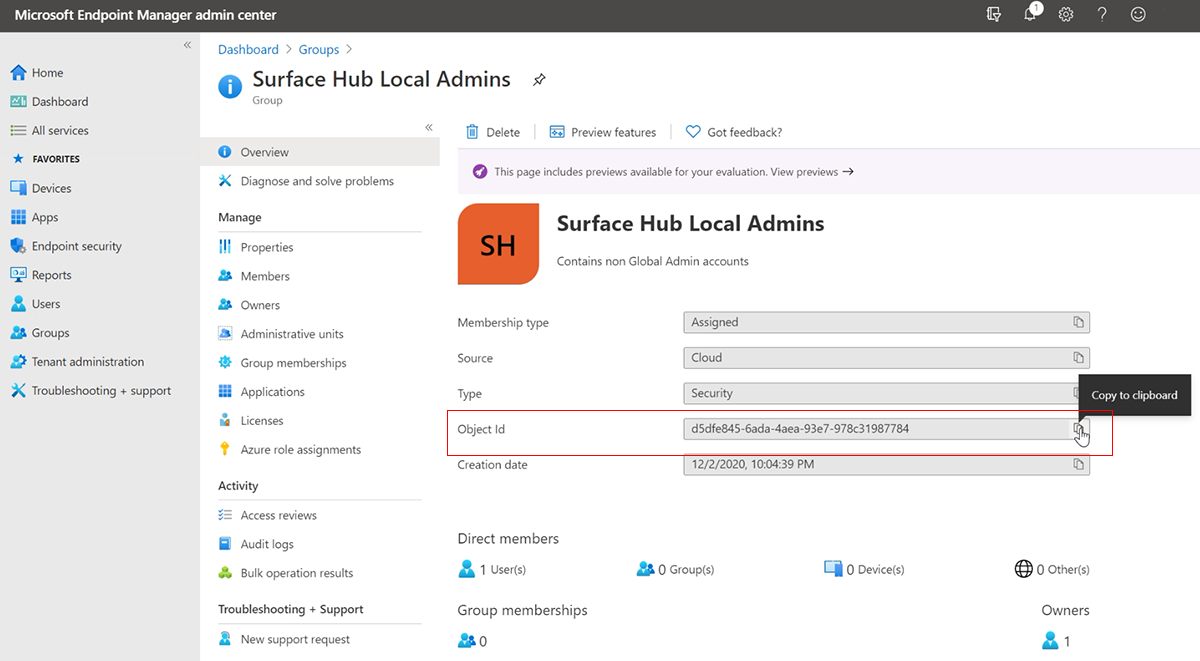

Cuando haya iniciado sesión en el inquilino, ejecute el siguiente commandlet. Le pedirá que escriba el identificador de objeto del grupo de Microsoft Entra.

function Convert-ObjectIdToSid { param([String] $ObjectId) $d=[UInt32[]]::new(4);[Buffer]::BlockCopy([Guid]::Parse($ObjectId).ToByteArray(),0,$d,0,16);"S-1-12-1-$d".Replace(' ','-') }En Intune, seleccione el grupo que creó anteriormente y copie el id. de objeto, como se muestra en la ilustración siguiente.

Ejecute el siguiente commandlet para obtener el SID del grupo de seguridad:

$AADGroup = Read-Host "Please type the Object ID of your Azure AD Group" $Result = Convert-ObjectIdToSid $AADGroup Write-Host "Your Azure Ad Group SID is" -ForegroundColor Yellow $ResultPegue el id. de objeto en el commandlet de PowerShell, presione Entrar y copie el SID del grupo de Microsoft Entra en un editor de texto.

Creación de un archivo XML que contenga Microsoft Entra SID de grupo

Copie lo siguiente en un editor de texto:

<GroupConfiguration> <accessgroup desc = "S-1-5-32-544"> <group action = "U" /> <add member = "AzureAD\bob@contoso.com"/> <add member = "S-1-12-1-XXXXXXXXXX-XXXXXXXXXX-XXXXXXXXXX-XXXXXXXXXX"/> </accessgroup> </GroupConfiguration>Reemplace el SID del marcador de posición (a partir de S-1-12-1) por el SID del grupo de Microsoft Entra y, a continuación, guarde el archivo como XML; por ejemplo, Microsoft Entra ID-local-admin.xml.

Nota

Aunque los grupos deben especificarse a través de su SID, si desea agregar usuarios de Azure directamente, especifique sus nombres principales de usuario (UPN) en este formato:

<member name = "AzureAD\user@contoso.com" />

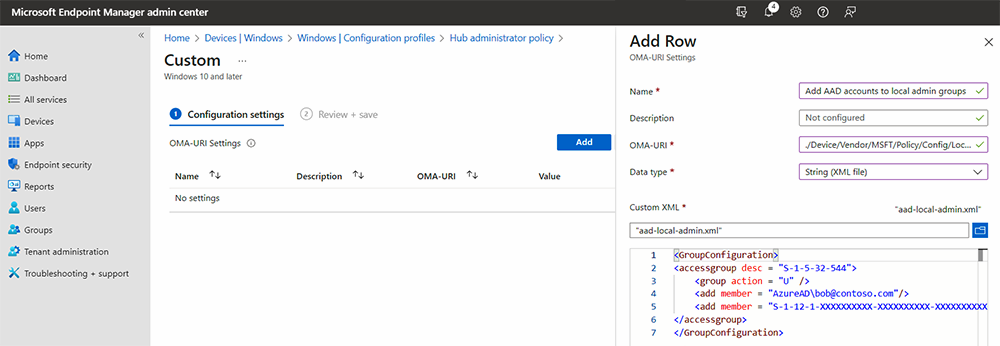

Creación de un perfil de configuración personalizado

En Endpoint Manager, seleccione Dispositivos> Perfiles >de configuraciónCrear perfil.

En Plataforma, seleccione Windows 10 y versiones posteriores. En Perfil, seleccione Plantillas>De creaciónpersonalizada>.

Agregue un nombre y una descripción y, a continuación, seleccione Siguiente.

En ConfiguraciónOMA-URI Settings (Configuración de configuración de OMA-URI), seleccione Add (Agregar).>

En el panel Agregar fila, agregue un nombre y, en OMA-URI, agregue la cadena siguiente:

./Device/Vendor/MSFT/Policy/Config/LocalUsersAndGroups/ConfigureNota

La configuración de directiva RestrictedGroups/ConfigureGroupMembership también permite configurar miembros (usuarios o grupos de Microsoft Entra) en un grupo local Windows 10. Sin embargo, solo permite un reemplazo completo de los grupos existentes con los nuevos miembros. No se pueden agregar o quitar miembros de forma selectiva. Disponible en Windows 10 Team 2020 Update 2, se recomienda usar la configuración de directiva LocalUsersandGroups en lugar de la configuración de directiva RestrictedGroups. La aplicación de ambas configuraciones de directiva a Surface Hub no es compatible y puede producir resultados imprevisibles.

En Tipo de datos, seleccione Xml de cadena y busque para abrir el archivo XML que creó en el paso anterior.

Haz clic en Guardar.

Haz clic en Seleccionar grupos para incluir y elige el grupo de seguridad que creaste anteriormente (dispositivos Surface Hub). Haz clic en Siguiente.

En Reglas de aplicabilidad, agregue una regla si lo desea. De lo contrario, seleccione Siguiente y, a continuación, crear.

Para obtener más información sobre los perfiles de configuración personalizados mediante cadenas OMA-URI, consulte Uso de la configuración personalizada para dispositivos Windows 10 en Intune.

Administradores no globales que administran Surface Hub

Los miembros del grupo de seguridad administradores locales de Surface Hub recién configurado ahora pueden iniciar sesión en la aplicación Configuración en Surface Hub y administrar la configuración.

Importante

A menos que la acción Actualizar ("U") del CSP LocalUsersAndGroups sea la única configuración usada, se quita el acceso preexistente de los administradores globales a la aplicación Configuración.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de