Emparejamiento de red virtual y Azure Bastion

El emparejamiento de red virtual y Azure Bastion puede usarse conjuntamente. Cuando se configura el emparejamiento de red virtual, no es necesario implementar Azure Bastion en cada red virtual emparejada. Esto significa que si tiene un host de Azure Bastion configurado en una red virtual (VNet), se puede usar para conectarse a las máquinas virtuales implementadas en una red virtual emparejada sin necesidad de implementar un host de Bastion adicional. Para más información sobre el emparejamiento de redes virtuales, consulte Acerca del emparejamiento de redes virtuales.

Azure Bastion funciona con los siguientes tipos de emparejamiento:

- Emparejamiento de red virtual: conecte redes virtuales que se encuentren en la misma región de Azure.

- Emparejamiento global de redes virtuales: conexión de redes virtuales en distintas regiones de Azure.

Nota

No se admite la implementación de Azure Bastion en un centro de Virtual WAN. Puede implementar Azure Bastion en una VNet de radio y usar la característica de conexión basada en IP para conectarse a máquinas virtuales implementadas en una VNet diferente a través del centro de Virtual WAN.

Architecture

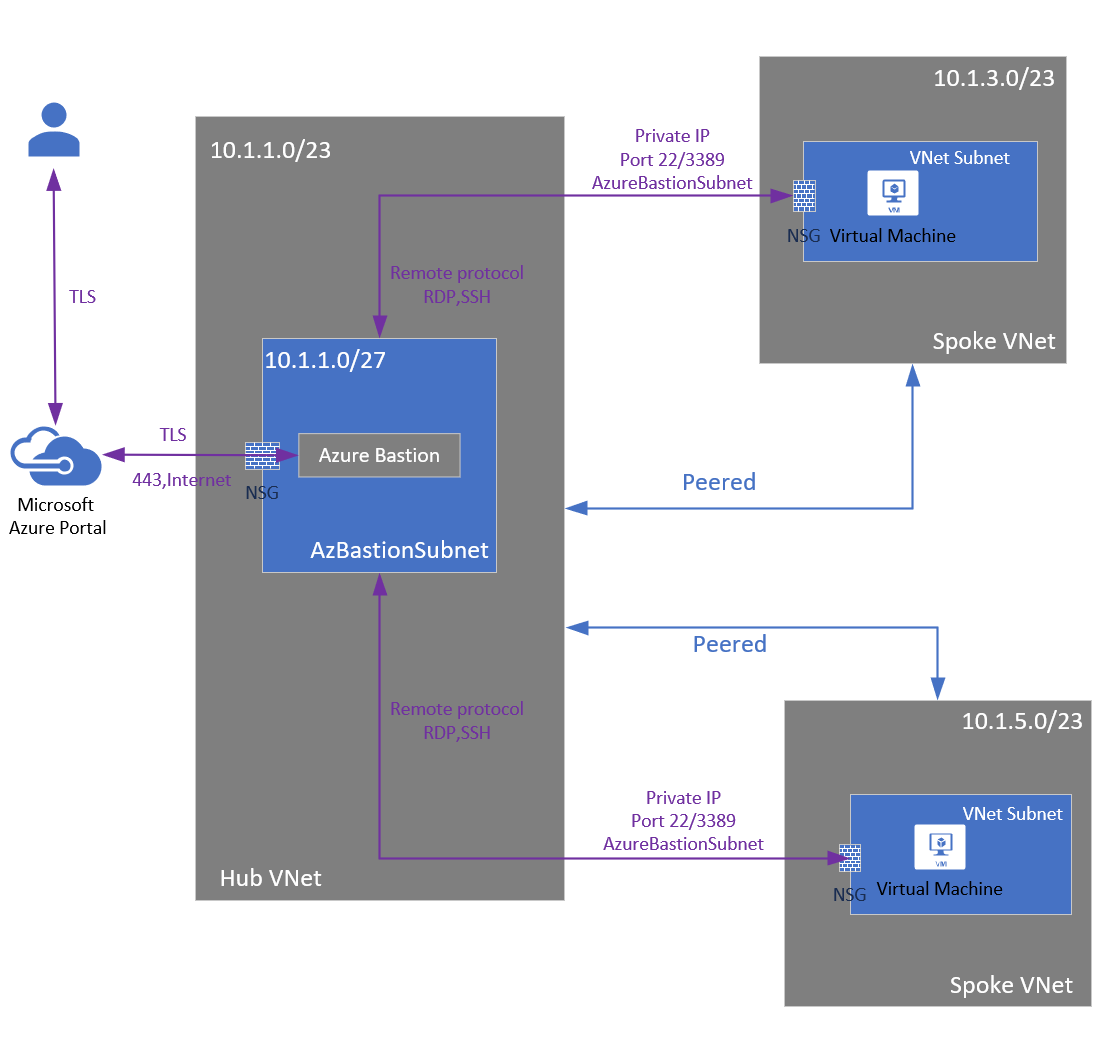

Cuando se configura el emparejamiento de VNet, Azure Bastion se puede implementar en topologías de concentrador y radio o de malla completa. La implementación de Azure Bastion se realiza por red virtual, no por suscripción o cuenta, ni por máquina virtual.

Una vez que haya aprovisionado el servicio Azure Bastion en su red virtual, la experiencia RDP/SSH estará disponible para todas las máquinas virtuales de la misma red virtual y las redes virtuales emparejadas. Esto significa que puede consolidar la implementación de Bastion en una sola red virtual y seguir atendiendo a las máquinas virtuales implementadas en una red virtual emparejada, centralizando la implementación global.

Este diagrama muestra la arquitectura de una implementación de Azure Bastion en un modelo de concentrador y radio. En el diagrama, se puede ver la siguiente configuración:

- El host de Bastion se implementa en la red virtual de concentrador centralizada.

- Se implementa el grupo de seguridad de red centralizado (NSG).

- No se requiere ninguna dirección IP pública en la máquina virtual de Azure.

Introducción a la implementación

- Verifique que se hayan configurado las redes virtuales y las máquinas virtuales dentro de las redes virtuales.

- Configuración del emparejamiento de red virtual.

- Configurar Bastion en una de las redes virtuales.

- Comprobación de los permisos.

- Conexión a una máquina virtual con Azure Bastion. Para conectarse a través Azure Bastion, debe tener los permisos correctos para la suscripción en la que ha iniciado sesión.

Para comprobar los permisos

Compruebe los permisos siguientes al trabajar con esta arquitectura:

- Asegúrese de que tiene acceso de lectura tanto a la máquina virtual de destino como a la red virtual emparejada.

- Compruebe los permisos en YourSubscription | IAM y compruebe que tiene acceso de lectura a los siguientes recursos:

- Rol de lector en la máquina virtual.

- Rol de lector en la tarjeta de interfaz de red con la dirección IP privada de la máquina virtual.

- Rol Lector en el recurso de Azure Bastion.

- Rol lector en las redes virtuales de las máquinas virtuales de destino.

Preguntas más frecuentes sobre el emparejamiento de red virtual de Bastion

Para obtener las preguntas más frecuentes, vea las preguntas más frecuentes sobre emparejamiento de red virtual de Bastion.

Pasos siguientes

Lea el artículo sobre preguntas frecuentes de Bastion.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de