Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

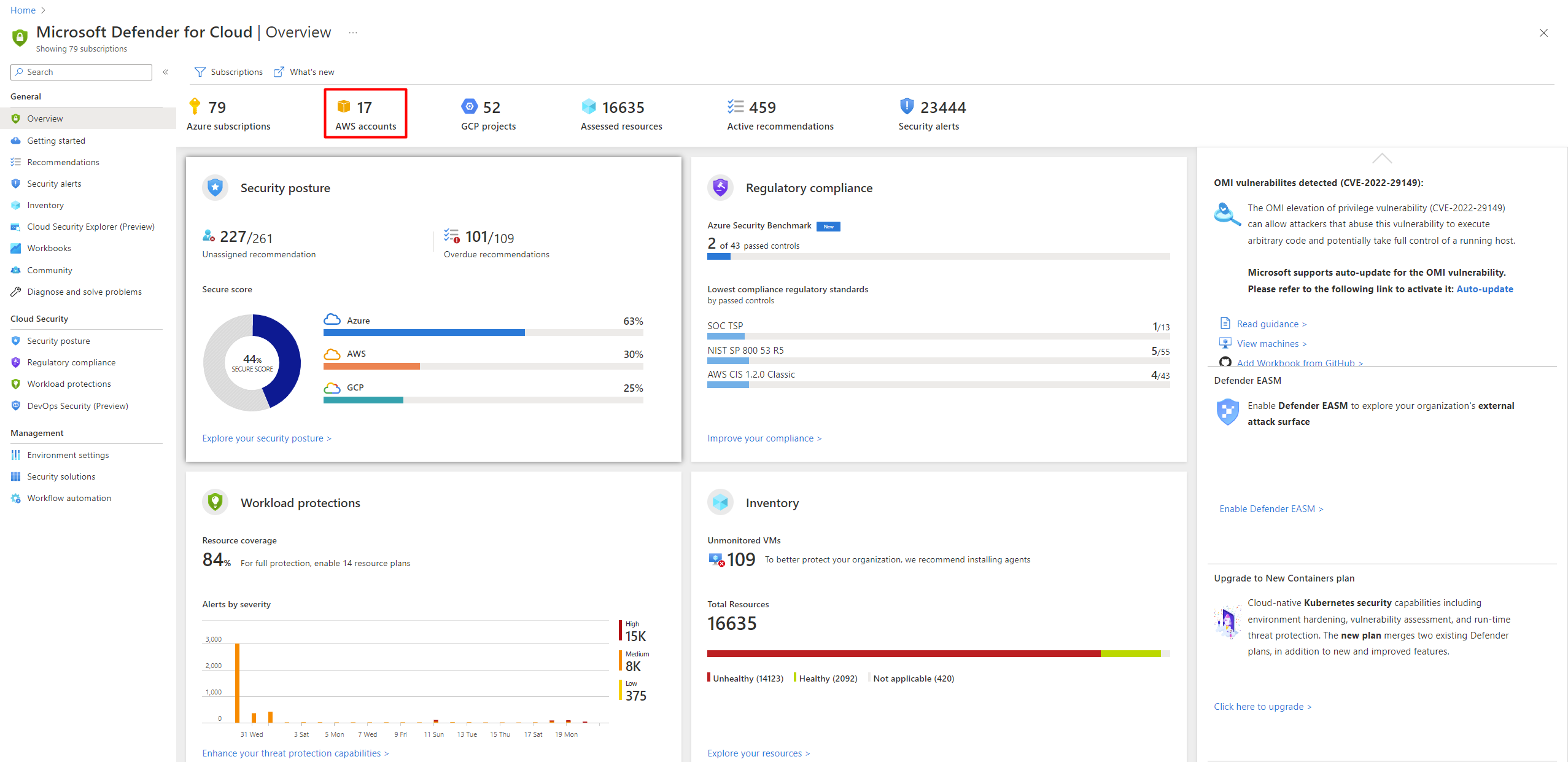

Microsoft Defender for Cloud ayuda a proteger las cargas de trabajo que se ejecutan en Amazon Web Services (AWS). Para evaluar los recursos de AWS y obtener recomendaciones de seguridad, debe conectar su cuenta de AWS a Defender for Cloud. El conector recopila señales de configuración y seguridad de los servicios de AWS. Con esta información, Defender for Cloud puede analizar la posición, generar recomendaciones y alertas de superficie.

Para obtener más información, vea el vídeo Nuevo conector de AWS en Defender for Cloud de la serie de vídeos Defender for Cloud en el campo.

Importante

Si ya ha conectado su cuenta de AWS a Microsoft Sentinel, es posible que tenga que realizar una configuración adicional al conectarse a Defender for Cloud. Esta configuración adicional impide problemas de implementación o ingesta. Para obtener más información, consulte Conectar una cuenta AWS conectada a Sentinel a Defender para la Nube.

Arquitectura de autenticación

Al conectar una cuenta de AWS, Microsoft Defender for Cloud autentica a AWS mediante credenciales de confianza federada y de corta duración, sin almacenar secretos de larga duración.

Obtenga más información sobre cómo se establece la autenticación entre Microsoft Entra ID y AWS, incluidos los roles de IAM y las relaciones de confianza creadas durante la incorporación.

Requisitos previos

Antes de conectar su cuenta de AWS, asegúrese de que tiene:

Una suscripción de Microsoft Azure. Si no tiene una, regístrese para obtener una suscripción gratuita.

Microsoft Defender for Cloud activado en esa suscripción.

Acceso a una cuenta de AWS.

Permiso para crear recursos en Azure (colaborador o superior).

Se aplican requisitos adicionales al habilitar planes de Defender específicos. Revise los requisitos del plan del conector nativo.

Nota

El conector de AWS no está disponible en las nubes gubernamentales nacionales (Azure Government, Microsoft Azure operado por 21Vianet).

Requisitos del plan de conector nativo

Cada plan de Defender tiene requisitos de configuración específicos.

- Defender para contenedores

- Defender para SQL

- Defender para bases de datos de código abierto (versión preliminar)

- Defender for Servers

- Defender CSPM

- Al menos un clúster de Amazon EKS con acceso al servidor de API de Kubernetes. Si no tiene uno, cree un nuevo clúster de EKS.

- Capacidad para crear una cola de Amazon SQS, un flujo de entrega de Kinesis Data Firehose y un cubo de Amazon S3 en la misma región que el clúster.

Conecte una cuenta de AWS

Inicie sesión en el portal Azure.

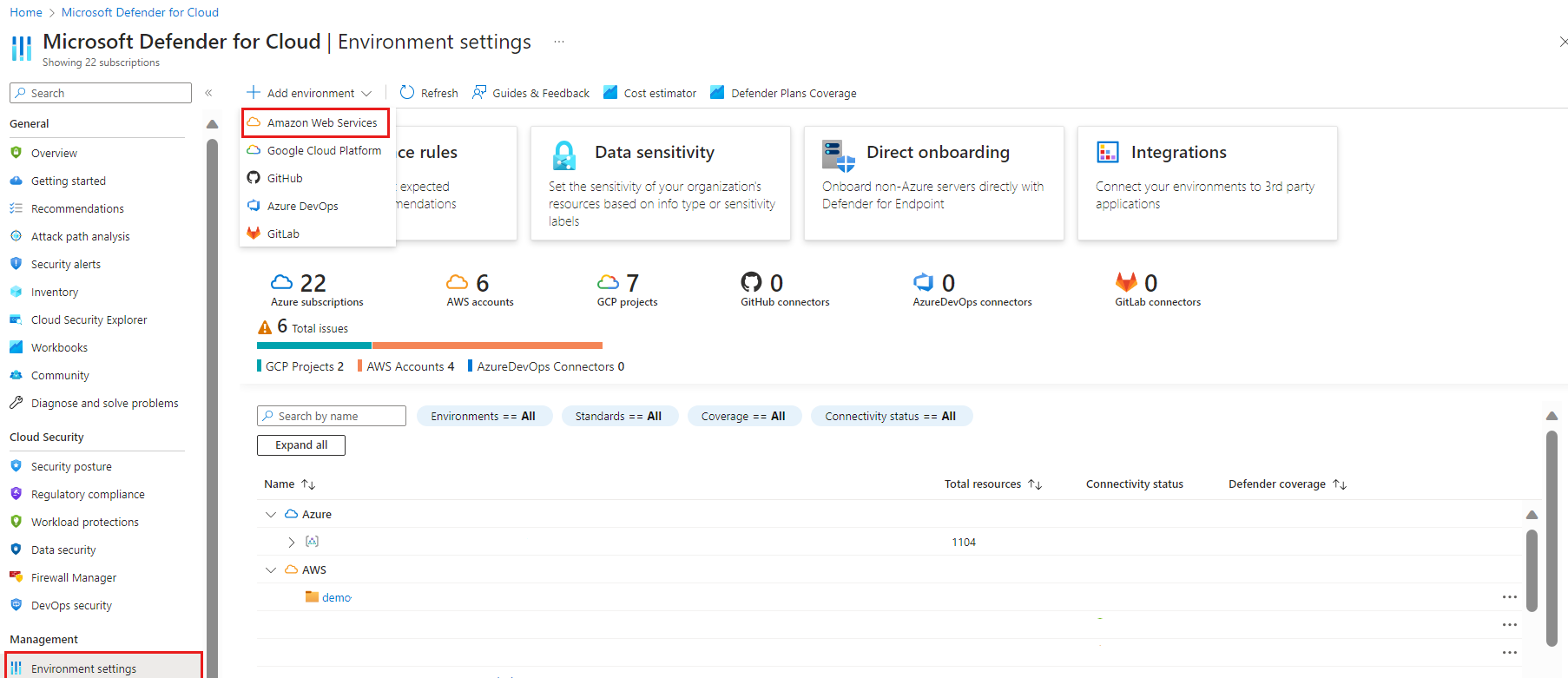

Vaya a Defender for Cloud>Configuración del entorno.

Seleccione Agregar entorno>Amazon Web Services.

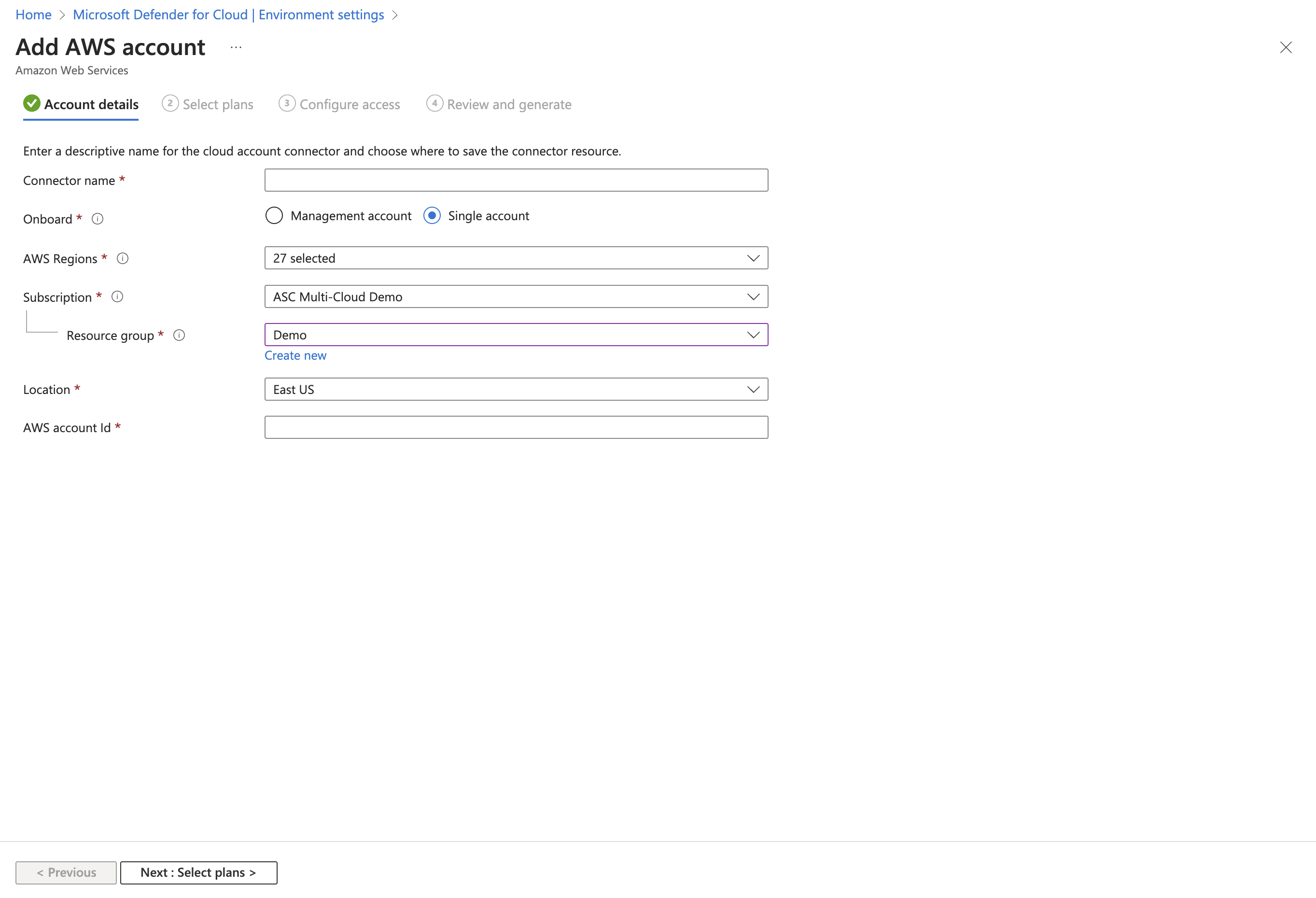

Escriba los detalles de la cuenta de AWS, incluida la región Azure donde se creará el recurso del conector.

Utilice la lista desplegable regiones de AWS para seleccionar las regiones que Defender for Cloud monitorea. Las regiones que des-seleccione no recibirán llamadas API de Defender for Cloud.

Seleccione un intervalo de examen (4, 6, 12 o 24 horas).

Esta selección define el intervalo estándar para la mayoría de las comprobaciones de posición. Algunos recopiladores de datos con intervalos fijos se ejecutan con más frecuencia, independientemente de esta configuración:

Intervalo de detección Recopiladores de datos 1 hora EC2Instance, ECRImage, ECRRepository, RDSDBInstance, S3Bucket, S3BucketTags, S3Region, EKSCluster, EKSClusterName, EKSNodegroup, EKSNodegroupName, AutoScalingAutoScalingGroup 12 horas EcsClusterArn, EcsService, EcsServiceArn, EcsTaskDefinition, EcsTaskDefinitionArn, EcsTaskDefinitionTags, AwsPolicyVersion, LocalPolicyVersion, AwsEntitiesForPolicy, LocalEntitiesForPolicy, BucketEncryption, BucketPolicy, S3PublicAccessBlockConfiguration, BucketVersioning, S3LifecycleConfiguration, BucketPolicyStatus, S3ReplicationConfiguration, S3AccessControlList, S3BucketLoggingConfig, PublicAccessBlockConfiguration Seleccione Siguiente: Seleccione planes y elija los planes de Defender que desea habilitar.

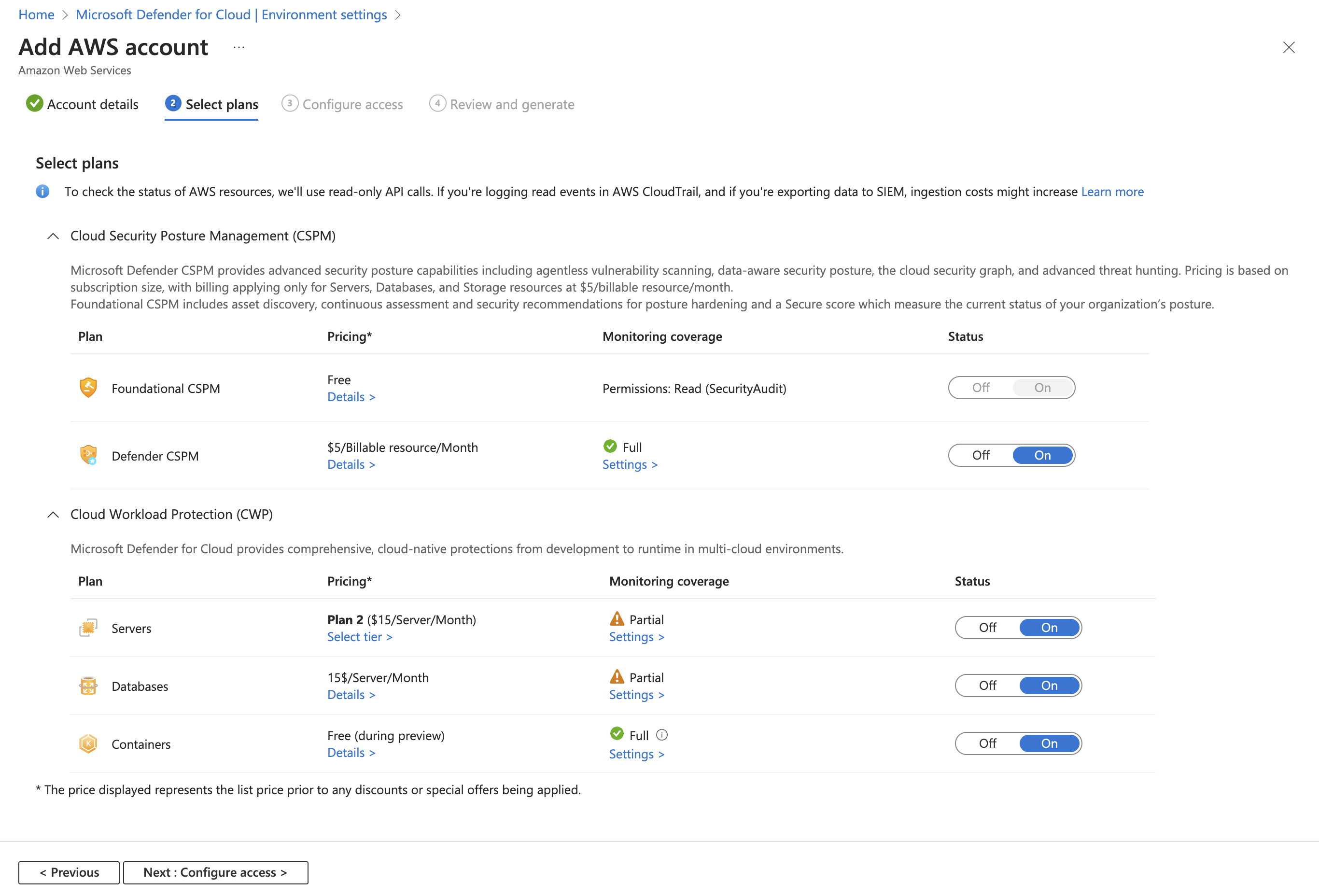

Revise las selecciones de plan predeterminadas, ya que es posible que algunos planes se habiliten automáticamente en función de la configuración. Por ejemplo, el plan de bases de datos amplía la cobertura de Defender para SQL a AWS EC2, RDS Custom para SQL Server y bases de datos relacionales de código abierto en RDS.

Cada plan podría incurrir en cargos. Obtenga más información sobre los precios de Defender for Cloud.

Importante

Para presentar recomendaciones actualizadas, Defender CSPM consulta las APIs de recursos de AWS varias veces al día. Estas llamadas API de solo lectura no incurren en cargos de AWS. Sin embargo, si habilita el registro de eventos de lectura, CloudTrail podría registrarlos. La exportación de estos datos a sistemas SIEM externos podría aumentar los costos de ingesta. Si es necesario, filtre las llamadas de solo lectura de:

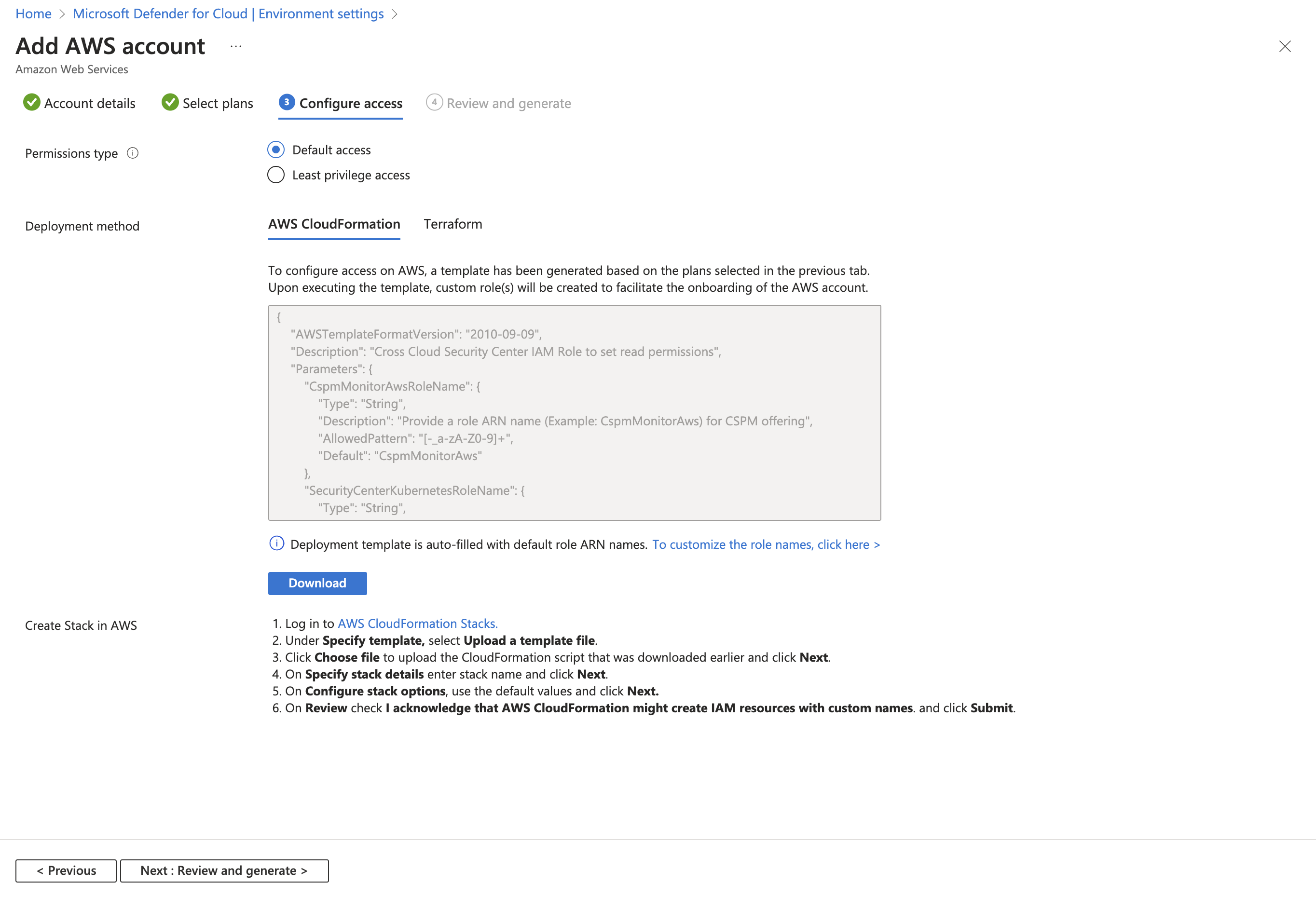

arn:aws:iam::<accountId>:role/CspmMonitorAwsSeleccione Configurar acceso y elija:

- Acceso predeterminado: concede permisos necesarios para las funcionalidades actuales y futuras.

- Acceso con privilegios mínimos: concede solo los permisos necesarios actualmente. Es posible que reciba notificaciones si se necesita acceso adicional más adelante.

Seleccione un método de implementación:

- AWS CloudFormation

- Terraform.

Nota

Al incorporar una cuenta de management, Defender for Cloud usa AWS StackSets y crea automáticamente conectores para cuentas secundarias. El aprovisionamiento automático está habilitado para las cuentas recién detectadas.

Nota

Si selecciona Cuenta de administración para crear un conector en una cuenta de administración, la pestaña para la incorporación mediante Terraform no está visible en la interfaz de usuario. Todavía se admite la integración de Terraform. Para obtener instrucciones, consulte Onboarding your AWS/GCP environment to Microsoft Defender for Cloud with Terraform.

Siga las instrucciones en pantalla para implementar la plantilla de CloudFormation. Si selecciona Terraform, siga las instrucciones de implementación equivalentes proporcionadas en el portal.

Seleccione Siguiente: Revisar y generar.

Seleccione Crear.

Defender for Cloud comienza a examinar los recursos de AWS. Las recomendaciones de seguridad aparecen en unas pocas horas. Después de la incorporación, puede supervisar la posición, las alertas y el inventario de recursos de AWS en Defender for Cloud.

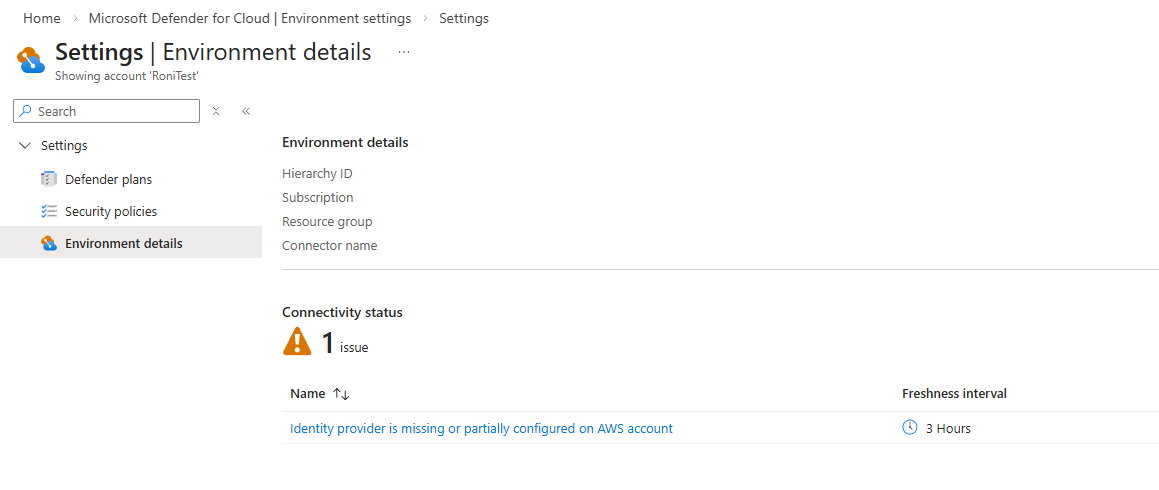

Validación del estado del conector

Para confirmar que el conector de AWS funciona correctamente:

Inicie sesión en el portal Azure.

Vaya a Defender for Cloud>Configuración del entorno.

Busque la cuenta de AWS y revise la columna Estado de conectividad para ver si la conexión es correcta o tiene problemas.

Seleccione el valor que se muestra en la columna Estado de conectividad para ver más detalles.

En la página Detalles del entorno se enumeran los problemas de configuración o permisos detectados que afectan a la conexión a la cuenta de AWS.

Si hay un problema, puede seleccionarlo para ver una descripción del problema y los pasos de corrección recomendados. En algunos casos, se proporciona un script de corrección para ayudar a resolver el problema.

Obtenga más información sobre la solución de problemas de conectores multinube.

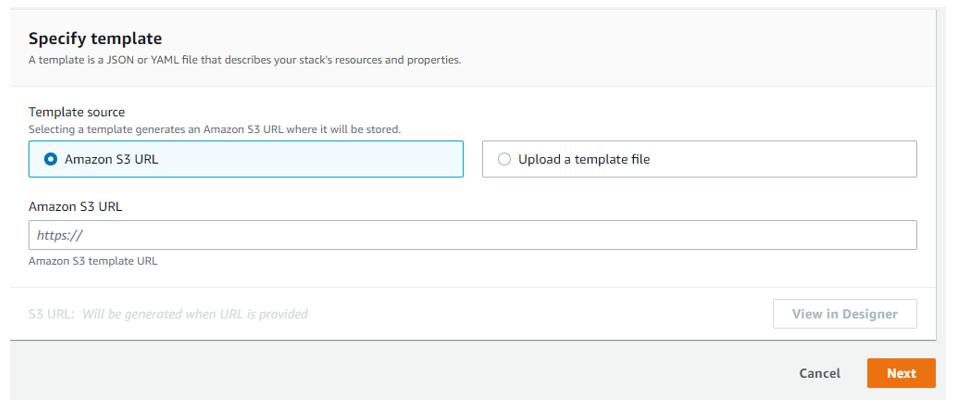

Implementación de una plantilla de CloudFormation en su cuenta de AWS

Como parte de la incorporación, implemente la plantilla de CloudFormation generada:

- Como Stack (de una sola cuenta)

- Como StackSet (cuenta de administración)

Opciones de implementación de plantillas

Dirección URL de Amazon S3: cargue la plantilla de CloudFormation descargada en su cubo de S3 con sus propias configuraciones de seguridad. Proporcione la dirección URL de S3 en el Asistente para la implementación de AWS.

Cargar un archivo de plantilla: AWS crea automáticamente un cubo S3 para almacenar la plantilla. Esta configuración podría desencadenar la

S3 buckets should require requests to use Secure Socket Layerrecomendación. Para corregirlo, aplique la siguiente política de bucket:

{

"Id": "ExamplePolicy",

"Version": "2012-10-17",

"Statement": [

{

"Sid": "AllowSSLRequestsOnly",

"Action": "s3:*",

"Effect": "Deny",

"Resource": [

"<S3_Bucket_ARN>",

"<S3_Bucket_ARN>/*"

],

"Condition": {

"Bool": {

"aws:SecureTransport": "false"

}

},

"Principal": "*"

}

]

}

Nota

Al ejecutar CloudFormation StackSets al incorporar una cuenta de administración de AWS, podría aparecer el siguiente mensaje de error: You must enable organizations access to operate a service managed stack set

Este mensaje de error indica que no habilitó el acceso de confianza para AWS Organizations.

Para corregir este error, la página de CloudFormation StackSets tiene un mensaje con un botón que puede seleccionar para habilitar el acceso confiable. Una vez habilitado el acceso de confianza, vuelva a ejecutar CloudFormation Stack.

¿Necesita actualizar la plantilla de CloudFormation?

Esta tabla le ayuda a determinar si necesita actualizar la plantilla de CloudFormation implementada en su cuenta de AWS.

| Step | Pregunta | Si es SÍ | Si NO |

|---|---|---|---|

| 1 | ¿Habilitó un nuevo plan de Defender (por ejemplo, CSPM, bases de datos, Defender para contenedores)? | Actualice CloudFormation Stack con la plantilla más reciente. | Vaya al paso 2. |

| 2 | ¿Está modificando la configuración del plan (por ejemplo, habilitar el aprovisionamiento automático o cambiar la región)? | Actualice CloudFormation Stack con la plantilla más reciente. | Vaya al paso 3. |

| 3 | ¿Lanzó Microsoft una nueva versión de la plantilla? (Por ejemplo, admitir nuevas características, corregir errores o actualizar tiempo de ejecución) | Actualice CloudFormation Stack con la plantilla más reciente. | Vaya al paso 4. |

| 4 | ¿Experimenta errores de implementación1 (por ejemplo, error de acceso denegado, entidad ya existe, tiempo de ejecución de Lambda)? | Actualice CloudFormation Stack con la plantilla más reciente. | No se necesita ninguna actualización de la plantilla de CloudFormation. |

1 Si recibe errores específicos o errores con la implementación de la plantilla de CloudFormation, consulte la tabla de resolución de errores de CloudFormation.

Visualización de la cobertura actual

Defender for Cloud proporciona acceso a libros de trabajo a través de libros de trabajo de Azure. Los cuadernos de trabajo son informes personalizables que proporcionan información sobre su postura de seguridad.

El libro de cobertura le ayuda a comprender la cobertura actual mostrando qué planes están habilitados en sus suscripciones y recursos.

Habilitación de la ingesta de registros de AWS CloudTrail (versión preliminar)

La ingesta de eventos de administración de AWS CloudTrail puede mejorar la información de identidad y configuración mediante la adición de contexto para las evaluaciones de CIEM, los indicadores de riesgo basados en la actividad y la detección de cambios de configuración.

Obtenga más información sobre integración de registros de AWS CloudTrail con Microsoft Defender for Cloud (versión preliminar).

Más información

Consulte los siguientes blogs:

- Ignite 2021: Noticias de Microsoft Defender for Cloud

- Administración de la posición de seguridad y protección del servidor para AWS y GCP

Pasos siguientes

- Asignación de acceso a los propietarios de cargas de trabajo.

- Proteger todos los recursos con Defender for Cloud.

- Configure sus máquinas locales y proyectos GCP.

- Obtenga respuestas a preguntas comunes sobre la incorporación de su cuenta de AWS.

- Solución de problemas de los conectores de varias nubes.